Die ” Change To The Webmail Access Interface “E-Mail” ist ein Phishing-Versuch, der behauptet, Nutzer müssten eine neue Oberfläche bestätigen, um weiterhin auf ihre Webmail-Konten zuzugreifen. In der E-Mail steht, dass kürzlich ein Update stattgefunden hat und die Nutzer die neue Oberfläche über einen bereitgestellten Link aktivieren müssen. Auf den ersten Blick wirkt die E-Mail offiziell. Sie verwendet einen formellen Ton und ein Layout, das routinemäßigen Service-Benachrichtigungen ähnelt. Die E-Mail ist jedoch nicht mit einem echten Administrator oder Dienstleister verbunden. Sie wird gesendet, um Empfänger dazu zu bringen, ihre Zugangsdaten auf einer vom Angreifer kontrollierten Website einzugeben.

Die E-Mail erklärt in der Regel, dass aus Performance- oder Sicherheitsgründen ein Interface-Update eingeführt wurde. Anschließend wird behauptet, dass Nutzer die Änderung durch Klicken auf einen Link bestätigen müssen. Einige Varianten geben an, dass die vorherige Benutzeroberfläche eingestellt wurde. Andere warnen, dass das Versäumnis, die neue Schnittstelle zu aktivieren, zu Zugriffsproblemen führen kann. Diese Aussagen sollen sofortiges Handeln anregen. Sie zeigen keine wirklichen Neuigkeiten. Ein legitimer Dienst würde keine Aktivierung über einen unerwünschten Link erfordern und auch keinen eingeschränkten Zugang ohne klare Vorankündigung bedrohen.

Der in der ” Change To The Webmail Access Interface ” E-Mail bereitgestellte Link führt den Nutzer zu einer Website, die eine echte Login-Seite imitiert. Das Design kann Farben oder Symbole enthalten, die einer bekannten Postplattform ähneln. Ziel ist es, die Nutzer davon zu überzeugen, dass sie eine vertraute Umgebung nutzen. Oberflächlich betrachtet mag die Seite überzeugend wirken, hat aber keinerlei Bezug zu einem echten Service. Die Angreifer nutzen diese Nachahmung, um die vom Nutzer eingegebenen Login-Daten zu erhalten. Sobald die Zugangsdaten eingereicht wurden, werden sie vom Angreifer gespeichert.

Wenn Angreifer Anmeldedaten erhalten, können sie auf das E-Mail-Konto des Nutzers zugreifen. E-Mail-Konten enthalten sensible Informationen. Angreifer können gespeicherte E-Mails prüfen, Kontaktinformationen einsehen, auf Daten zugreifen, die mit Finanzdienstleistungen verknüpft sind, oder nach Sicherheitshinweisen von anderen Plattformen suchen. Sie können auch versuchen, Passwörter für andere Konten, die mit der kompromittierten E-Mail-Adresse verknüpft sind, zurückzusetzen. Dies kann zu unautorisiertem Zugriff auf Bankdienste, Cloud-Konten oder jede Plattform führen, die E-Mail als Wiederherstellungskanal nutzt.

Der ” Change To The Webmail Access Interface Phishing-Versuch” legt auch den Schwerpunkt auf Dringlichkeit. In der E-Mail kann angegeben werden, dass der Aktivierungslink bald abläuft oder der Nutzer das Update bestätigen muss, um eine Unterbrechung zu vermeiden. Solche dringenden Aussagen sind beim Phishing häufig, da sie die Wahrscheinlichkeit verringern, dass der Empfänger Details wie die Adresse des Absenders oder das Ziel des Links überprüft. Die falsche Dringlichkeit soll sofortige Interaktion fördern.

Ein weiteres wiederkehrendes Merkmal dieser Phishing-E-Mail ist das Fehlen personalisierter Details. Die E-Mail adressiert den Empfänger nicht namentlich und enthält keine Informationen, die mit dem tatsächlichen Konto verbunden sind. Es verwendet allgemeine Formulierungen, weil der Betrug an eine große Anzahl nicht verwandter Empfänger gesendet wird. Eine legitime Aktualisierungsbenachrichtigung würde klare Informationen enthalten, die mit dem Konto des Nutzers verknüpft sind. Das Fehlen solcher Details ist ein entscheidender Hinweis darauf, dass die E-Mail nicht echt ist.

Insgesamt ist die ” Change To The Webmail Access Interface “-E-Mail so gestaltet, dass sie routinemäßig wirkt und darauf abzielt, E-Mail-Konten zu kompromittieren. Es stellt keine wirkliche Aktualisierung oder Anforderung dar. Jeder Nutzer, der die E-Mail erhält, sollte vermeiden, mit dem Link zu interagieren und die E-Mail löschen. Nur Personen, die auf den Link geklickt und Informationen eingegeben haben, sind gefährdet. Diese Nutzer sollten ihr E-Mail-Passwort sofort ändern, Passwörter für andere Dienste, die von dieser E-Mail abhängig sind, aktualisieren und, wo möglich, die Zwei-Faktor-Authentifizierung aktivieren.

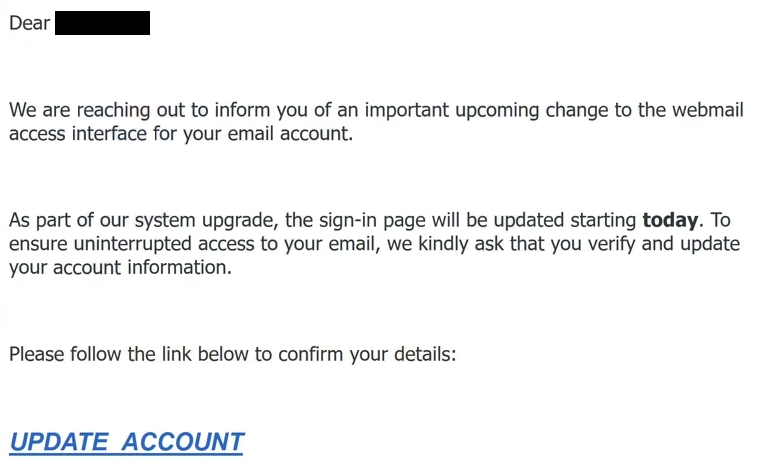

Der vollständige Text aus der “” E-Mail Change To The Webmail Access Interface finden Sie unten:

Subject: PLEASE VERIFY ACCOUNT

Dear –

We are reaching out to inform you of an important upcoming change to the webmail access interface for your email account.

As part of our system upgrade, the sign-in page will be updated starting today. To ensure uninterrupted access to your email, we kindly ask that you verify and update your account information.

Please follow the link below to confirm your details:

UPDATE ACCOUNT

This update will help us renew your email certificate and maintain a secure connection for your continued use.

If no action is taken, you may experience issues accessing your account after the upgrade is completed.

Thank you for your attention to this matter.

Best regards,

Customer Care Team

–

© 2025. All rights reserved.

Wie man Phishing-E-Mails erkennt

Phishing-E-Mails ahmen oft routinemäßige Kontobenachrichtigungen nach, und die ” Change To The Webmail Access Interface “-E-Mail folgt bekannten Mustern. Das Erkennen dieser Muster hilft den Nutzern, den Diebstahl von Zugangsdaten zu vermeiden.

Ein klarer Hinweis ist die Absenderadresse. Obwohl die E-Mail behauptet, von einem Webmail-Administrator oder einem Systemupdate-Team zu stammen, verwendet sie oft eine Absender-Domain, die nicht mit dem tatsächlichen Anbieter übereinstimmt. Diese Domänen können zufällige Zeichen oder nicht zusammenhängende Namen enthalten. Ein echtes E-Mail-System-Update würde eine offizielle Domain verwenden. Nutzer sollten die Absenderadresse stets sorgfältig inspizieren.

Ein weiteres Warnsignal ist das Fehlen personalisierter Inhalte. Die ” Change To The Webmail Access Interface “-E-Mail bezieht sich nicht auf den Namen des Nutzers oder Kontoinformationen. Stattdessen verwendet es allgemeine Formulierungen, die auf jeden zutreffen könnten. Echte Dienstleister enthalten identifizierbare Daten, da sie Kontounterlagen führen.

Verdächtige Verbindungen sind ein weiteres starkes Zeichen. Nutzer können mit der Maus über den Link fahren, um die vollständige Zieladresse anzuzeigen. Phishing-E-Mails leiten den Nutzer oft auf eine Website, die nicht dem echten Anbieter gehört. Selbst wenn der Linktext korrekt erscheint, kann die tatsächliche Adresse nicht zusammenhängen. Wenn die Domain unbekannt oder nicht mit den erwarteten Domänen übereinstimmt, sollte der Link nicht geöffnet werden.

Anfragen nach Anmeldedaten über externe Seiten sind ebenfalls ein Hinweis auf Phishing. Legitime Anbieter verlangen die Nutzer nicht, ihre Zugangsdaten über E-Mail-Links einzugeben, um Updates zu bestätigen. Jede E-Mail, in der über eine Drittanbieterseite um Zugangsdaten gebeten wird, sollte als unsicher gelten.

Auch die Sprachqualität kann Hinweise liefern. Einige Phishing-E-Mails enthalten inkonsistente Formulierungen oder ungewöhnliche Formatierungen. Obwohl dieser Betrug vielleicht ausgefeiltere Sprache verwendet, kann der Ton dennoch von der Art und Weise abweichen, wie echte Anbieter kommunizieren. Jeder ungewöhnliche Stil sollte Verdacht erregen.

Dringlichkeit ist ein weiteres häufiges Merkmal beim Phishing. Die ” Change To The Webmail Access Interface E-Mail” besagt, dass der Nutzer schnell handeln muss, um keinen Zugriff zu verlieren. Echte Updates basieren nicht auf Zeitdruck oder unerwünschten Aktivierungslinks.

Nutzer, die auf eines dieser Anzeichen stoßen, sollten vermeiden, mit der E-Mail zu interagieren. Sie sollten keine Links anklicken oder irgendwelche Informationen angeben. Wenn er sich bei einem Update unsicher ist, sollte der Nutzer die offizielle Website direkt besuchen, anstatt einen in einer E-Mail bereitgestellten Link zu nutzen.