Der ” Immediate action required E-Mail-Betrug” ist eine Phishing-E-Mail, die versucht, eine schnelle Reaktion zu provozieren, indem behauptet wird, ein E-Mail-Konto oder ein verwandter Dienst sei gefährdet. Die Nachricht betont, dass dringende Maßnahmen notwendig sind, um negative Folgen wie Kontosperrung, eingeschränkten Zugang oder Sicherheitsprobleme zu verhindern. Die Sprache ist bewusst autoritativ und zeitkritisch und stellt die Situation als ungelöst und kritisch dar.

Diese E-Mail wurde nicht von einem seriösen Dienstleister gesendet. Es wird von Betrügern verbreitet, die sich als Support-Teams, Systemadministratoren oder automatisierte Sicherheitsdienste ausgeben. Die Nachricht vermeidet detaillierte technische Erklärungen und konzentriert sich stattdessen auf die Dringlichkeit. Aussagen, die darauf hinweisen, dass das Problem anhängig, ungelöst oder zur sofortigen Überprüfung markiert ist, werden verwendet, um den Empfänger unter Druck zu setzen, ohne Überprüfung zu handeln.

Die E-Mail enthält einen Link, der die Empfänger auf eine betrügerische Webseite verweisen lässt. Diese Seite ist so gestaltet, dass sie im Zusammenhang mit E-Mail-Zugriff oder Kontoverwaltung erscheint. Üblicherweise wird ein Anmeldeformular angezeigt, das E-Mail-Zugangsdaten anfordert, einschließlich E-Mail-Adresse und Passwort. In einigen Fällen können zusätzliche Informationen wie Sicherheitsantworten oder sekundäre Login-Daten ebenfalls angefordert werden. Alle in diese Felder eingetragenen Daten werden direkt an die Betrüger übertragen.

Nach der Abgabe wird keine Korrekturmaßnahme mehr durchgeführt. Die Seite löst kein Problem und stellt den Kontostatus nicht wieder her. Seine einzige Funktion ist die Sammlung von Zugangsdaten. Sobald Zugriff auf ein E-Mail-Konto erhalten ist, kann es genutzt werden, um private Nachrichten zu lesen, Verifizierungsnachrichten abzufangen und Passwort-Zurücksetzungen für andere Online-Dienste zu initiieren, die mit der E-Mail-Adresse verknüpft sind. Dies ermöglicht eine umfassendere Kontokompromittierung über den E-Mail-Posteingang hinaus.

Der “E-Mail-Betrug” beinhaltet keine Anhänge Immediate action required , Software-Downloads oder Warnungen vor Geräteinfektionen. Ihre Wirksamkeit beruht vollständig auf sozialer Ingenieurskunst. Indem die E-Mail die Situation als dringend und ungelöst darstellt, ermutigt sie die Empfänger, die übliche Vorsicht zu umgehen und schnell zu reagieren. Das Fehlen spezifischer Details macht die Nachricht breit anwendbar, da sie an Nutzer vieler verschiedener E-Mail-Dienste gesendet werden kann.

Der Erhalt dieser E-Mail stellt einen Versuch dar, unter falschen Vorwänden sensible Anmeldeinformationen zu erhalten. Jede Interaktion mit der verlinkten Seite setzt den Empfänger dem Risiko einer Kontoübernahme aus, anstatt ein legitimes Dienstleistungsproblem zu lösen.

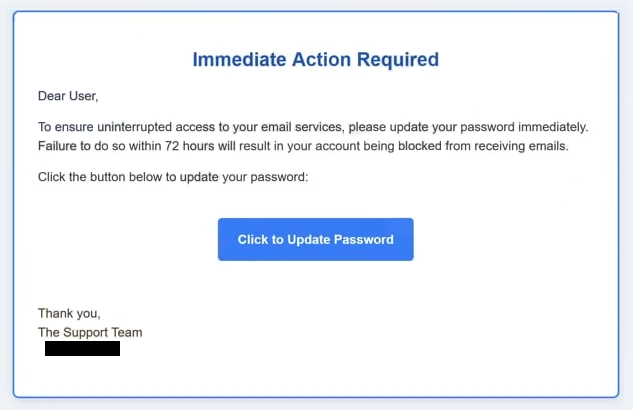

Die vollständige ” Immediate action required Phishing-E-Mail” finden Sie unten:

Immediate Action Required

Dear User,

To ensure uninterrupted access to your email services, please update your password immediately. Failure to do so within 72 hours will result in your account being blocked from receiving emails.

Click the button below to update your password:

Click to Update Password

Thank you,

The Support Team

Wie ” Immediate action required Betrugs-E-Mails” verteilt werden

Der ” Immediate action required E-Mail-Betrug” wird durch Massen-E-Mail-Kampagnen verbreitet. Betrüger senden große Mengen identischer oder leicht veränderter E-Mails an umfangreiche Adresslisten. Diese Listen werden aus Datenlecks, öffentlichen Quellen, früheren Betrugskampagnen oder automatisierter Adressgenerierung zusammengestellt. Der Betrug ist nicht auf einen bestimmten Anbieter zugeschnitten, was es ermöglicht, dieselbe Botschaft an verschiedenen Zielgruppen wiederzuverwenden.

Die Struktur der E-Mail ist absichtlich minimalistisch. Die Betreffzeilen sind kurz und dringend und enthalten oft Formulierungen wie Immediate action required oder Kontomitteilung. Der Nachrichtentext ist kurz und konzentriert darauf, eine einzelne Aktion auszulösen. Übermäßiges Branding oder Formatieren wird vermieden, um die E-Mail eher wie interne Warnungen oder automatisierte Systemnachrichten als wie Werbeinhalte aussehen zu lassen.

Absenderinformationen werden manipuliert, um legitim zu erscheinen. Anzeigenamen können sich auf Sicherheitsteams, Administratoren oder Benachrichtigungsdienste beziehen. Auch wenn die Absendadresse selbst mit keiner realen Organisation übereinstimmt, ist dieses Detail leicht zu übersehen, wenn die Aufmerksamkeit auf die Dringlichkeit der Nachricht und nicht auf deren Herkunft gerichtet wird.

Die in der E-Mail enthaltenen Links sind hinter generischem, handlungsorientiertem Text verdeckt. Die sichtbare Formulierung deutet auf Kontoprüfung, Überprüfung oder Lösung eines Problems hin. Das eigentliche Ziel ist eine Phishing-Webseite, die auf einer nicht verwandten oder neu registrierten Domain gehostet wird. Diese Seiten werden häufig ersetzt, um der Erkennung und Sperre durch Sicherheitssysteme zu entgehen.

Der Betrug nutzt die Vertrautheit mit routinemäßigen Sicherheitswarnungen aus. E-Mail-Nutzer sind es gewohnt, Warnungen über Kontoaktivitäten, Richtlinienänderungen oder Verifizierungsanfragen zu erhalten. Indem die Nachricht als ungelöstes Problem präsentiert wird, das sofortige Bestätigung erfordert, mischt sich die E-Mail in den normalen Posteingangsverkehr ein und erzeugt gleichzeitig Druck, schnell zu antworten.

Dieser Betrug ist auf allen Geräten und Betriebssystemen wirksam. Es verlässt sich nicht auf technische Schwachstellen oder die Bereitstellung von Malware. Jedes Gerät, das in der Lage ist, die E-Mail zu öffnen und die verklinkte Webseite zu laden, kann verwendet werden, um Zugangsdaten einzureichen.

Der ” Immediate action required E-Mail-Betrug” zeigt, wie Dringlichkeit und Autorität genutzt werden, um Empfänger dazu zu bringen, sensible Informationen preiszugeben. Indem Betrüger ein vages, aber dringendes Problem präsentieren und Nutzer auf eine Seite zur Erfassung von Zugangsdaten verweisen, können sie E-Mail-Konten kompromittieren, ohne schädliche Software einzusetzen oder Systemfehler auszunutzen.