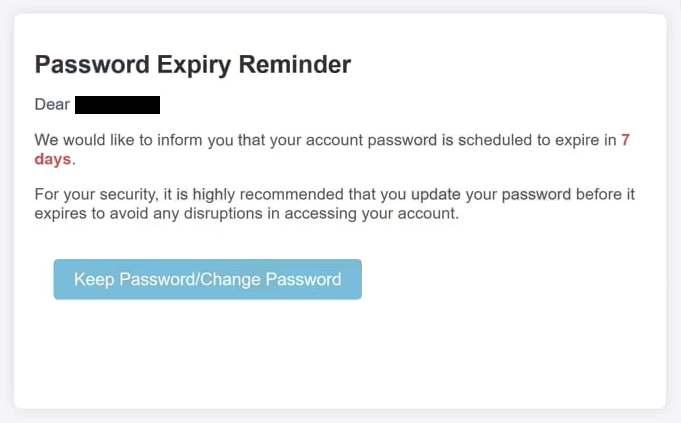

Der ” Password Expiry Reminder Phishing-Betrug” ist ein e-mailbasierter Angriff, der darauf abzielt, E-Mail-Kontodaten zu stehlen, indem fälschlicherweise behauptet wird, ein Passwort werde bald ablaufen. Die E-Mail präsentiert sich als offizielle Benachrichtigung eines Kontoanbieters oder internen Systems und warnt, dass der fortgesetzte Zugriff davon abhängt, das Passwort sofort zu aktualisieren. Die Nachricht ist so gestaltet, dass sie routinemäßig wirkt und gleichzeitig Dringlichkeit erzeugt.

In der E-Mail steht, dass das Passwort des Empfängers sein Ablaufdatum erreicht hat oder sich dem Datum nähert. Es bedeutet, dass das Versäumnis, zu einer Kontostörung oder eingeschränktem Zugang führt. Die Formulierung deutet darauf hin, dass die Situation zeitkritisch ist und die Empfänger dazu ermutigt, zu antworten, ohne die E-Mail zu überprüfen.

In der E-Mail ist eine Schaltfläche “Passwort behalten/Passwort ändern” enthalten, die den Empfänger anweist, das Passwort zu aktualisieren. Das Klicken auf diesen Link öffnet keine legitime Passwortverwaltungsseite. Stattdessen wird auf eine Phishing-Website weitergeleitet, die eine echte Passwort-Zurücksetzungs-Oberfläche nachahmt. Die Seite verwendet bekannte Designelemente wie Logos, Formularlayouts und Farbschemata, die mit gängigen Kontodiensten verbunden sind.

Auf der Phishing-Seite wird der Empfänger aufgefordert, sein aktuelles E-Mail-Passwort und ein neues Passwort einzugeben. Einige Versionen des Betrugs verlangen zusätzliche Details wie Wiederherstellungs-E-Mail-Adressen oder Telefonnummern. Alle eingegebenen Daten werden von den Angreifern erhoben. Die Seite kann dann eine Bestätigungsmeldung anzeigen, dass das Passwort aktualisiert wurde, oder den Nutzer auf eine andere Seite weiterleiten, um Verdacht zu verringern.

Sobald Angreifer gültige Zugangsdaten erhalten, können sie direkt auf das kompromittierte Konto zugreifen. Dieser Zugriff ermöglicht es ihnen, private Nachrichten zu lesen, Kontoeinstellungen zu ändern oder Passwörter für verknüpfte Dienste zurückzusetzen. Da viele Nutzer Passwörter plattformübergreifend wiederverwenden, kann eine einzige Phishing-Interaktion mehrere Konten offenlegen.

Der ” Password Expiry Reminder ” Betrug beinhaltet keine Anhänge, Downloads oder Malware. Ihr Erfolg beruht vollständig auf Täuschung und Vertrautheit. Passwort-Updates sind ein gängiger und legitimer Prozess, der die Nachricht glaubwürdig erscheinen lässt. Die Angreifer nutzen diese Erwartung aus, um Empfänger davon zu überzeugen, dass die E-Mail eine routinemäßige Wartungsbenachrichtigung darstellt.

Die E-Mail wird breit verteilt und hängt nicht davon ab, zu wissen, ob der Empfänger den referenzierten Dienst tatsächlich nutzt. Die Nachricht ist absichtlich generisch, sodass Empfänger annehmen können, sie beziehe sich auf ein von ihnen geführtes Konto. Dieser Ansatz erhöht die Wahrscheinlichkeit einer Beteiligung.

Wie erkennt man Phishing-E-Mails, die auf den Ablauf des Passworts hinweisen

Das Erkennen von Phishing-E-Mails wie dem ” Password Expiry Reminder Betrug” erfordert Aufmerksamkeit dafür, wie die Nachricht handelt. Einer der klarsten Anzeichen ist Dringlichkeit. Die E-Mail besteht darauf, dass das Passwort sofort aktualisiert werden muss, um den Zugriff zu vermeiden. Seriöse Dienstanbieter informieren Nutzer über Passwortanforderungen über Konto-Dashboards und verlassen sich nicht auf unerwünschte E-Mails mit Fristen.

Die eingebettete Verbindung ist ein weiterer entscheidender Indikator. Wenn man mit der Maus über den Link fährt, wird oft ein Ziel angezeigt, das nicht mit der offiziellen Domain des in der E-Mail genannten Dienstes übereinstimmt. Selbst wenn der sichtbare Text legitim aussieht, kann die eigentliche URL zu einer nicht zusammenhängenden oder irreführenden Domain führen.

Auch die Adresse des Absenders sollte sorgfältig überprüft werden. Obwohl der Anzeigename offiziell erscheinen mag, stammt die zugrundeliegende E-Mail-Adresse oft von einer Domain, die nicht mit dem beanspruchten Anbieter zu tun hat. Die Überprüfung der vollständigen Absenderinformationen kann Unstimmigkeiten aufdecken, die auf eine Imitation hindeuten.

Phishing-E-Mails, die auf den Ablauf des Passworts verweisen, verfügen oft über personalisierte Details. Die Nachricht enthält möglicherweise weder den Namen, die Kontokennung des Empfängers noch dienstspezifische Informationen. Authentische Passwortbenachrichtigungen beziehen sich in der Regel auf identifizierbare Kontodaten oder leiten die Nutzer an, sich über die etablierten Kanäle anzumelden.

Der Inhalt der E-Mail ist ein weiterer Hinweis. Phishing-Nachrichten bleiben oft vage, warum das Passwort abläuft, und erklären nicht, wie die Richtlinie angewendet wird. Legitime Benachrichtigungen geben klare Anweisungen und weisen die Nutzer an, unabhängig auf die Kontoeinstellungen zuzugreifen.

Anfragen, Passwörter über E-Mail-Links einzugeben, sind ein eindeutiges Warnsignal. Dienstanbieter verlangen von den Nutzern nicht, Passwörter oder Sicherheitsdaten über unerwünschte Links anzugeben. Passwortaktualisierungen werden nach der Anmeldung über offizielle Webseiten oder Anwendungen durchgeführt, die direkt zugänglich sind.

Formatierungs- und Sprachinkonsistenzen können ebenfalls vorhanden sein. Selbst gut formulierte Phishing-E-Mails können ungewöhnliche Formulierungen, inkonsistente Markenbildung oder Layoutunterschiede enthalten, die nicht mit offiziellen Kommunikationen übereinstimmen.

Empfänger sollten auch den Kontext berücksichtigen. Wenn es keine kürzliche Anmeldung, keine Passwort-Policy-Benachrichtigung oder keine Kontointeraktion gab, die auf ein Ablaufdatum hindeutet, sollte eine unerwartete Erinnerung mit Vorsicht behandelt werden.

Die sicherste Antwort ist, keine Links in der E-Mail anzuklicken. Nutzer sollten manuell auf die offizielle Website des Anbieters gehen und die Kontoeinstellungen direkt überprüfen. Wenn nach der Anmeldung keine Passwortaktion erforderlich ist, war die E-Mail nicht legitim.

Das Verständnis, wie legitime Passwortverwaltung funktioniert, hilft Nutzern, Phishing-Versuche zu erkennen, die auf Vertrautheit statt auf Genauigkeit beruhen. Durch die unabhängige Verifizierung des Kontostatus können Nutzer den Diebstahl von Zugangsdaten vermeiden und ihre Konten vor unbefugtem Zugriff schützen.