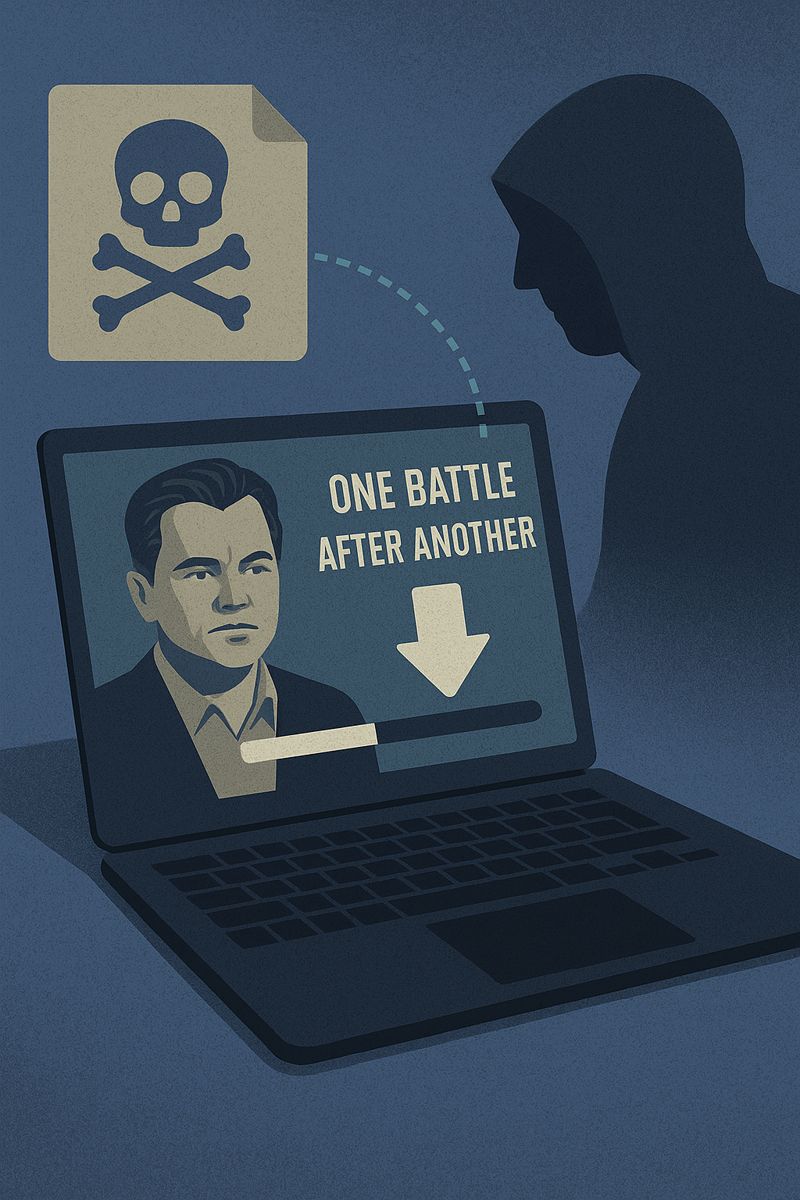

Des chercheurs en Bitdefender sécurité ont identifié une campagne de malware utilisant un faux torrent faisant la publicité d’un nouveau film de Leonardo DiCaprio pour distribuer le malware Agent Tesla. Le torrent prétend contenir un film intitulé One Battle After Another, mais propose en réalité une chaîne d’infection en plusieurs étapes conçue pour compromettre les systèmes Windows. La campagne cible les utilisateurs recherchant du contenu piraté et s’appuie sur la complexité technique plutôt que sur des fichiers manifestement malveillants pour éviter la détection. Les analystes de Bitdefender ont indiqué que cette approche montre un effort délibéré pour échapper aux contrôles de sécurité traditionnels.

L’attaque commence lorsqu’un utilisateur télécharge le torrent et ouvre ce qui semble être un raccourci vers le film. Au lieu de lancer du contenu vidéo, le raccourci active une séquence de commandes cachée. Selon Bitdefender, cette séquence est intégrée dans des fichiers ressemblant à des sous-titres ou à d’autres composants médias inoffensifs. Une fois déclenchées, les commandes initient une chaîne de scripts exécutés via des outils intégrés à Windows tels que l’invite de commande et PowerShell. Chaque étape prépare l’environnement pour la suivante sans produire de signes d’alerte visibles pour l’utilisateur.

Des chercheurs de Bitdefender ont rapporté que les scripts extraient des données supplémentaires dissimulées à l’intérieur de fichiers image et d’archives compressées incluses dans le torrent. Ces dossiers sont conçus pour paraître légitimes et ne susciteront probablement pas de soupçons lors d’une inspection informelle. Les composants extraits sont déchiffrés et exécutés directement en mémoire système plutôt que d’être enregistrés comme des fichiers exécutables traditionnels. Cette technique sans fichiers réduit le risque de détection par des produits de sécurité qui se concentrent sur la numérisation des fichiers stockés.

Pour assurer la persistance, le malware crée une tâche planifiée avec un nom qui apparaît comme une routine. Cela permet au processus malveillant de continuer à s’exécuter après un redémarrage du système. La dernière charge utile déployée via cette méthode est Agent Tesla, un cheval de Troie d’accès distant actif depuis de nombreuses années. Bitdefender a indiqué qu’Agent Tesla est capable de voler des identifiants sur navigateurs, clients de messagerie et autres applications, ainsi que de collecter des informations liées à l’activité financière. Le malware permet également un accès à distance, permettant aux attaquants de surveiller ou de contrôler les systèmes infectés.

La campagne montre comment les sorties de divertissement très médiatisées sont utilisées comme des appâts efficaces. Bitdefender a noté que des milliers d’utilisateurs avaient téléchargé le torrent avant qu’il ne soit identifié comme malveillant. Les films nouvellement diffusés suscitent un fort intérêt, créant des opportunités pour les attaquants de distribuer rapidement des logiciels malveillants via des réseaux pair-à-pair. L’attrait dépend de l’urgence et de la curiosité, les attaquants supposant que les utilisateurs seront moins prudents lorsqu’ils tenteront d’accéder gratuitement à des contenus populaires.

Les analystes de Bitdefender ont indiqué que la conception en couches de la chaîne d’infection reflète un niveau de sophistication supérieur à celui de nombreuses campagnes de malwares courantes. La combinaison de fichiers raccourcis, scripts, données chiffrées et exécution basée sur la mémoire permet à l’attaque de se fondre dans le comportement normal du système. L’utilisation d’utilitaires légitimes du système d’exploitation complique encore la détection et l’analyse.

Bitdefender conseillait aux utilisateurs d’éviter de télécharger des films ou logiciels piratés provenant de sources non vérifiées. Les fichiers contenant des raccourcis, des scripts ou des structures d’archives inattendues doivent être considérés comme des menaces potentielles. Maintenir les logiciels de sécurité à jour et faire preuve de prudence lors de l’ouverture du contenu téléchargé peut réduire le risque d’infection. Les résultats mettent en lumière comment les familles de malwares établies continuent d’évoluer en exploitant la demande pour les médias populaires et les faiblesses du comportement des utilisateurs plutôt que de s’appuyer sur de nouvelles failles techniques.