Que dire de cette infection

Le ransomware connu sous le nom Kupidon ransomware est classé comme une infection grave, en raison des dommages possibles qu’il peut causer. C’est probablement la première fois que vous vous heurtez à ce type de programme malveillant, auquel cas vous pouvez être dans une grande surprise. Des algorithmes de cryptage solides peuvent être utilisés pour l’encodage des données, ce qui vous rend incapable d’y accéder. Le code des logiciels malveillants en code de fichiers est classé comme une infection très dangereuse puisque le décryptage des données n’est pas toujours possible. Crooks vous donnera la possibilité de récupérer des fichiers si vous payez la rançon, mais ce n’est pas l’option encouragée.

Le paiement n’entraîne pas nécessairement des données décryptées, il est donc possible que vous puissiez simplement dépenser votre argent pour rien. Gardez à l’esprit que vous espérez que les criminels se sentiront obligés de vous aider dans la récupération des données, quand ils n’ont pas à le faire. En outre, cet argent irait dans le futur fichier cryptant les projets de programmes malveillants et de logiciels malveillants. Le cryptage de fichiers logiciels malveillants coûte déjà beaucoup d’argent aux entreprises, voulez-vous vraiment soutenir cela. Les gens sont attirés par l’argent facile, et quand les gens paient la rançon, ils font l’industrie ransomware attrayant pour ces types de personnes. Envisagez d’investir cet argent dans la sauvegarde à la place parce que vous pourriez vous retrouver dans une situation où la perte de données est une possibilité à nouveau. Si vous avez fait de la sauvegarde avant la contamination, mettez fin au Kupidon ransomware virus et récupérez les fichiers à partir de là. Si vous n’avez pas rencontré de fichier cryptant des logiciels malveillants avant, vous ne savez peut-être pas comment il a réussi à entrer dans votre système, auquel cas vous devez lire avec vigilance le paragraphe suivant.

Ransomware répandre des moyens

Ransomware est normalement réparti par des pièces jointes spam, téléchargements malveillants et des kits d’exploitation. Un nombre assez grand de ransomware compter sur la négligence de l’utilisateur lors de l’ouverture des pièces jointes e-mail et n’ont pas à utiliser des moyens plus sophistiqués. Cela ne signifie pas que les méthodes plus élaborées ne sont pas populaires, cependant. Tout ce que les cybercriminels doivent faire est de prétendre être d’une entreprise légitime, écrire un e-mail générique, mais quelque peu crédible, ajouter le fichier infecté à l’e-mail et l’envoyer à d’éventuelles victimes. Les sujets sur l’argent sont généralement utilisés puisque les utilisateurs sont plus enclins à se soucier de ce genre d’e-mails, sont donc moins vigilants lors de leur ouverture. Les criminels aiment faire semblant d’être d’Amazon et vous avertir qu’il y avait une activité suspecte dans votre compte ou une sorte d’achat a été faite. Soyez à l’affût de certains panneaux avant d’ouvrir les pièces jointes. Il est très important que vous vérifiiez l’expéditeur pour voir s’ils vous sont familiers et qu’on puisse donc faire confiance. Il est toujours important de vérifier l’adresse e-mail de l’expéditeur, même si vous connaissez l’expéditeur. Ces e-mails malveillants ont aussi souvent des erreurs de grammaire, qui ont tendance à être assez flagrante. Prenez note de la façon dont vous êtes adressé, si c’est un expéditeur qui connaît votre nom, ils incluront toujours votre nom dans l’accueil. Certains ransomware peuvent également utiliser des programmes non mis à jour sur votre système pour infecter. Un programme est livré avec des points faibles qui pourraient être utilisés pour contaminer un ordinateur, mais normalement, les développeurs de logiciels les fixer. Cependant, à en juger par la quantité d’appareils infectés par WannaCry, évidemment pas tout le monde est si rapide à installer ces mises à jour pour leurs programmes. Il est recommandé d’installer un patch chaque fois qu’il est libéré. Les mises à jour peuvent être définies pour installer automatiquement, si vous trouvez ces notifications gênantes.

Que pouvez-vous faire au sujet de vos fichiers

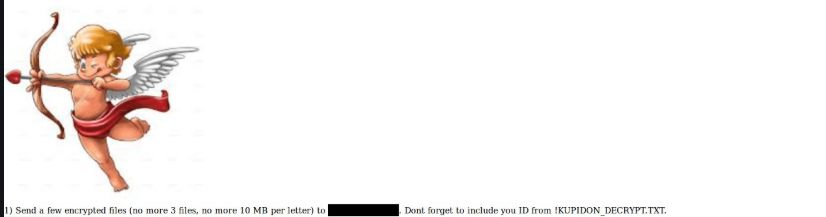

Si les logiciels malveillants codant des données pénètrent dans votre appareil, il cherchera certains types de fichiers et une fois qu’ils ont été identifiés, il les codera. Même si l’infection n’était pas évidente dès le début, il deviendra assez évident que quelque chose ne va pas quand les fichiers ne s’ouvrent pas comme ils le devraient. Recherchez d’étranges extensions de fichiers attachées à des fichiers cryptés, elles doivent montrer le nom du fichier cryptant les logiciels malveillants. Si ransomware a utilisé un algorithme de cryptage fort, il pourrait rendre les données de décryptage potentiellement impossible. Dans la note de rançon, les cyber-escrocs expliqueront qu’ils ont verrouillé vos fichiers, et vous offrir une méthode pour les restaurer. Vous serez invité à payer un montant spécifique d’argent en échange de décryptage de données via leur utilitaire. Si le prix d’un décrypteur n’est pas spécifié, vous devrez contacter les pirates par e-mail. Comme vous le savez déjà, payer n’est pas l’option que nous choisirions. Considérez attentivement toutes vos options à travers, avant même de penser à acheter ce qu’ils offrent. Il est possible que vous veniez d’oublier que vous avez fait des copies de vos fichiers. Il est également possible qu’un logiciel de décryptage gratuit ait été publié. Parfois, les spécialistes des logiciels malveillants sont capables de décrypter un fichier codant des logiciels malveillants, ce qui signifie que vous pouvez trouver un décrypteur gratuitement. Prenez cela en compte avant même de penser à donner dans les demandes. Un investissement plus intelligent serait la sauvegarde. Si des sauvegardes sont disponibles, vous pouvez déverrouiller Kupidon ransomware des fichiers après avoir complètement Kupidon ransomware effacé. À l’avenir, assurez-vous d’éviter ransomware et vous pouvez le faire en se familiarisant avec la façon dont il se propage. S’en tenir à des sites Web légitimes quand il s’agit de téléchargements, être vigilant lors de l’ouverture des pièces jointes e-mail, et de garder vos programmes à jour.

Méthodes pour mettre fin au Kupidon ransomware virus

Si le ransomware reste, vous aurez besoin d’obtenir un programme de suppression de logiciels malveillants pour y mettre fin. Lorsque vous essayez de corriger manuellement Kupidon ransomware le virus, vous pouvez causer des dommages supplémentaires si vous n’êtes pas informaticien. Aller avec l’option automatique serait un choix plus intelligent. L’utilitaire n’est pas seulement capable de vous aider à prendre soin de l’infection, mais il pourrait également empêcher les similaires d’entrer à l’avenir. Trouvez un outil approprié, et une fois installé, numérisez votre appareil pour la menace. Gardez à l’esprit qu’un programme anti-malware déverrouille Kupidon ransomware des fichiers. Si votre ordinateur a été entièrement nettoyé, déverrouiller Kupidon ransomware les fichiers de sauvegarde, si vous l’avez.

Offers

Télécharger outil de suppressionto scan for Kupidon ransomwareUse our recommended removal tool to scan for Kupidon ransomware. Trial version of provides detection of computer threats like Kupidon ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft examen détails WiperSoft est un outil de sécurité qui offre une sécurité en temps réel contre les menaces potentielles. De nos jours, beaucoup d’utilisateurs ont tendance à téléc ...

Télécharger|plus

Est MacKeeper un virus ?MacKeeper n’est pas un virus, ni est-ce une arnaque. Bien qu’il existe différentes opinions sur le programme sur Internet, beaucoup de ceux qui déteste tellement notoire ...

Télécharger|plus

Alors que les créateurs de MalwareBytes anti-malware n'ont pas été dans ce métier depuis longtemps, ils constituent pour elle avec leur approche enthousiaste. Statistique de ces sites comme CNET m ...

Télécharger|plus

Quick Menu

étape 1. Supprimer Kupidon ransomware en Mode sans échec avec réseau.

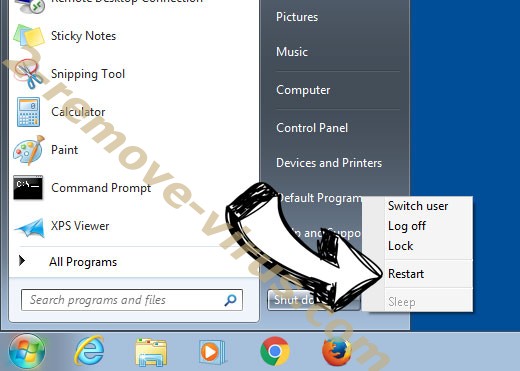

Supprimer Kupidon ransomware de Windows 7/Windows Vista/Windows XP

- Cliquez sur Démarrer et sélectionnez arrêter.

- Sélectionnez redémarrer, puis cliquez sur OK.

- Commencer à taper F8 au démarrage de votre PC de chargement.

- Sous Options de démarrage avancées, sélectionnez Mode sans échec avec réseau.

- Ouvrez votre navigateur et télécharger l’utilitaire anti-malware.

- Utilisez l’utilitaire supprimer Kupidon ransomware

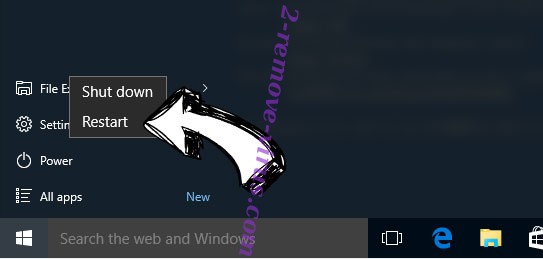

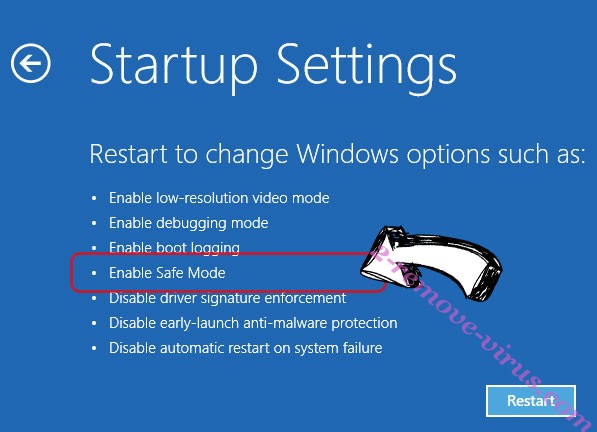

Supprimer Kupidon ransomware de fenêtres 8/10

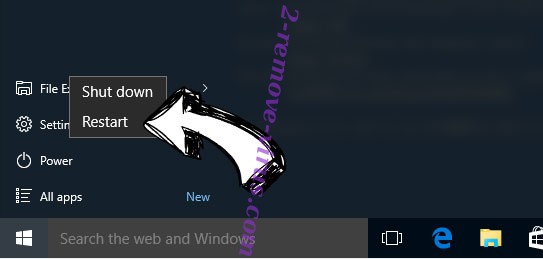

- Sur l’écran de connexion Windows, appuyez sur le bouton d’alimentation.

- Appuyez sur et maintenez Maj enfoncée et sélectionnez redémarrer.

- Atteindre Troubleshoot → Advanced options → Start Settings.

- Choisissez Activer Mode sans échec ou Mode sans échec avec réseau sous paramètres de démarrage.

- Cliquez sur redémarrer.

- Ouvrez votre navigateur web et télécharger le malware remover.

- Le logiciel permet de supprimer Kupidon ransomware

étape 2. Restaurez vos fichiers en utilisant la restauration du système

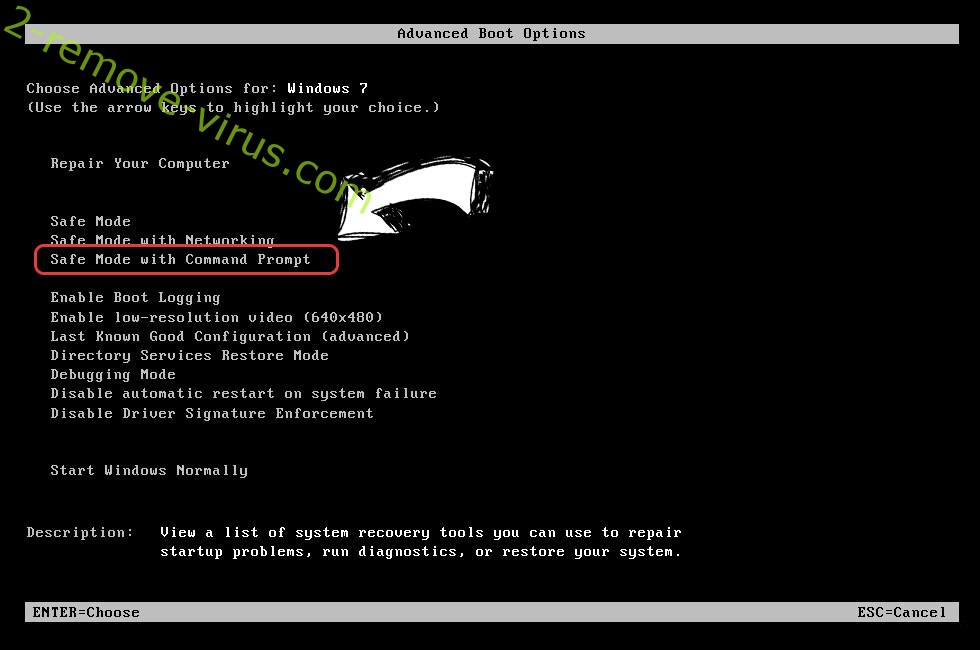

Suppression de Kupidon ransomware dans Windows 7/Windows Vista/Windows XP

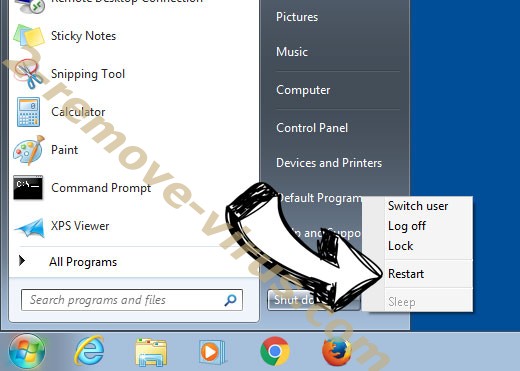

- Cliquez sur Démarrer et sélectionnez arrêt.

- Sélectionnez redémarrer et cliquez sur OK

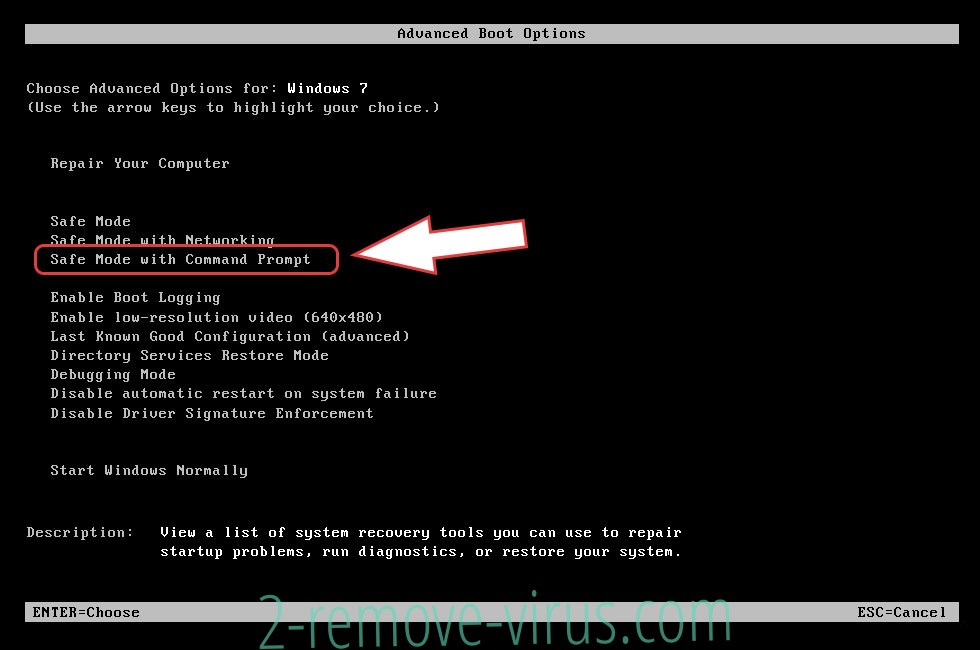

- Quand votre PC commence à charger, appuyez plusieurs fois sur F8 pour ouvrir les Options de démarrage avancées

- Choisissez ligne de commande dans la liste.

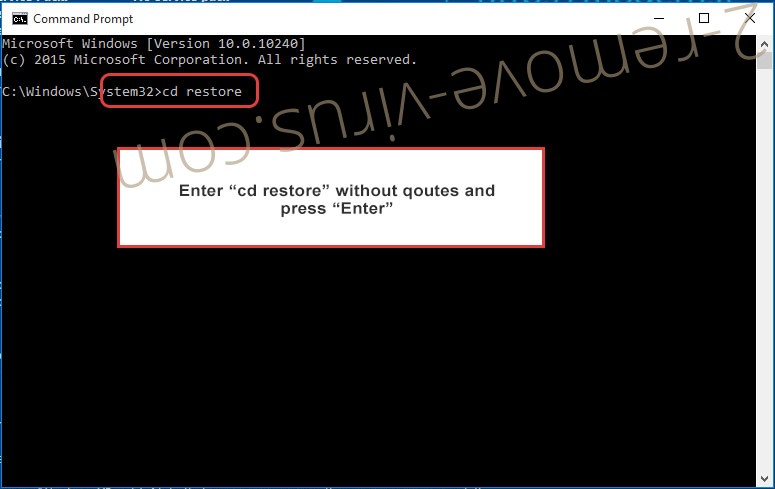

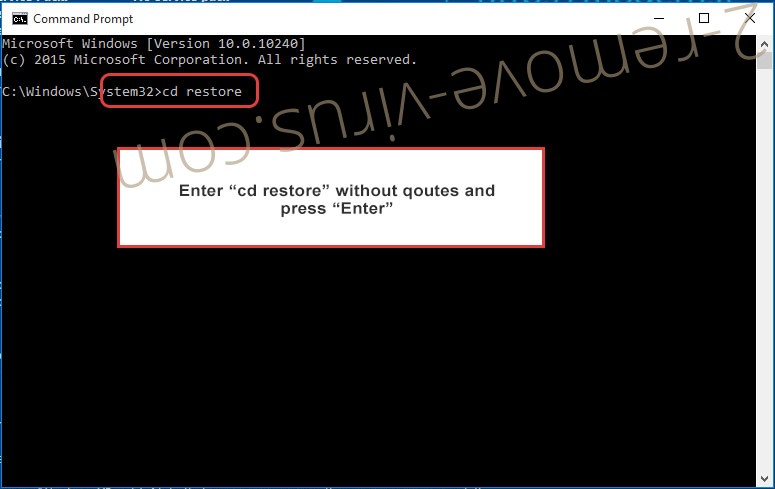

- Type de cd restore et appuyez sur entrée.

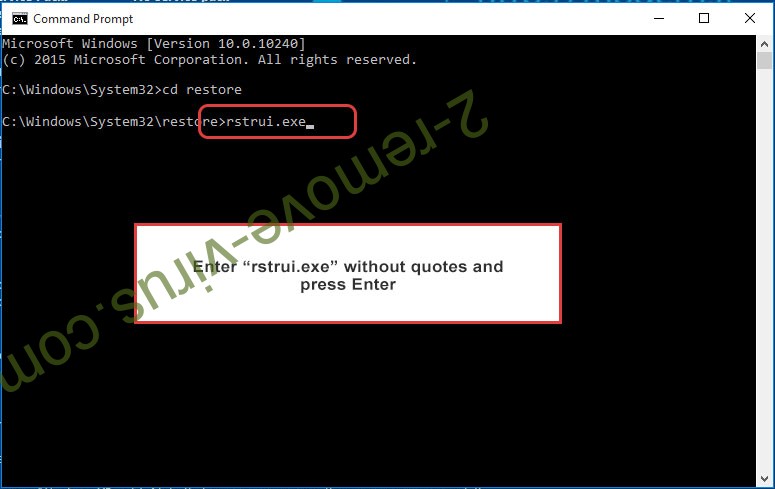

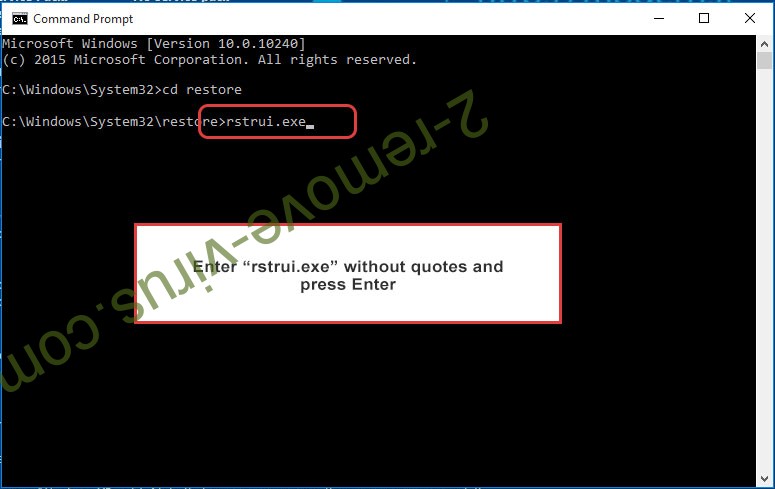

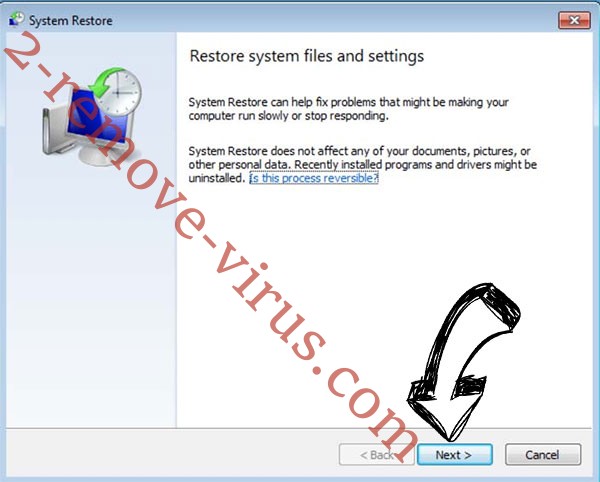

- Tapez rstrui.exe et appuyez sur entrée.

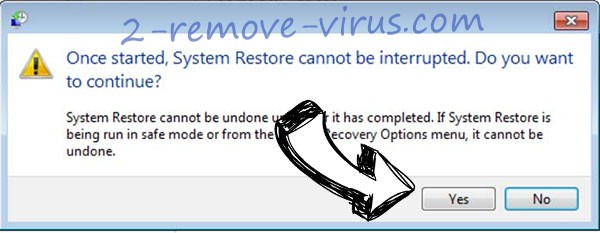

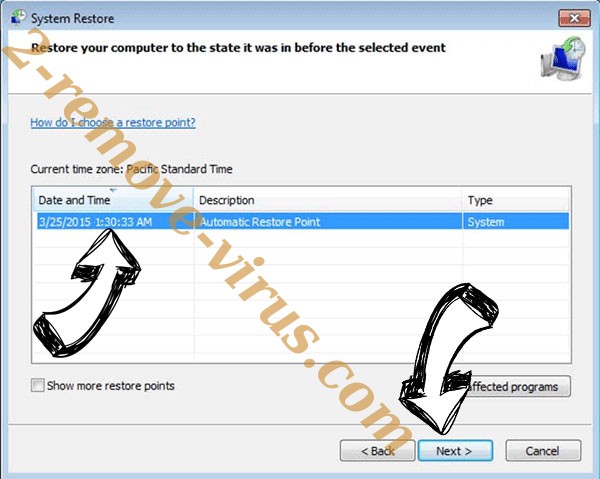

- Cliquez sur suivant dans la nouvelle fenêtre, puis sélectionnez le point de restauration avant l’infection.

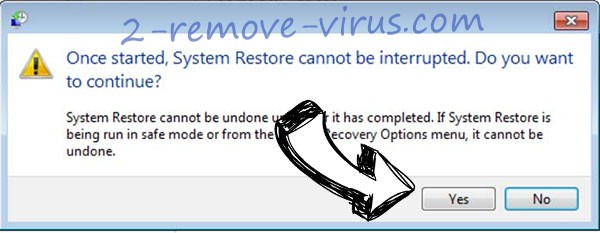

- Cliquez à nouveau sur suivant, puis cliquez sur Oui pour lancer la restauration du système.

Supprimer Kupidon ransomware de fenêtres 8/10

- Cliquez sur le bouton d’alimentation sur l’écran de connexion Windows.

- Maintenez Maj et cliquez sur redémarrer.

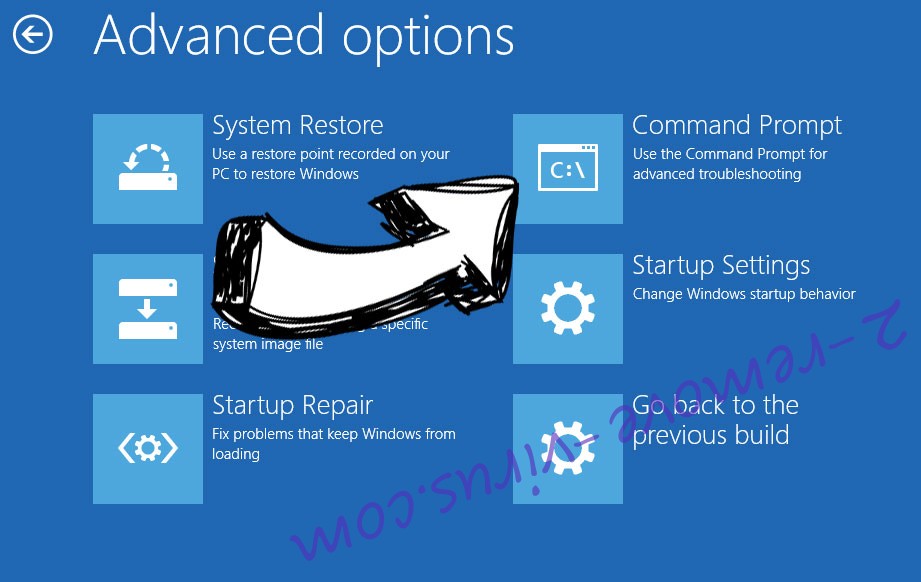

- Choisissez dépanner et allez dans les options avancées.

- Sélectionnez invite de commandes, puis cliquez sur redémarrer.

- Dans l’invite de commandes, entrée cd restore et appuyez sur entrée.

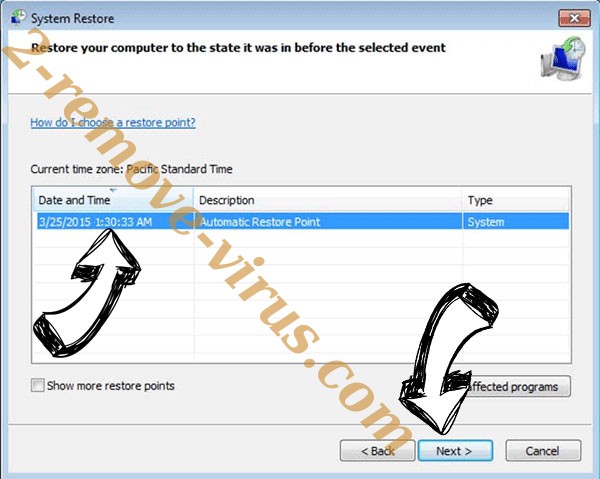

- Tapez dans rstrui.exe, puis appuyez à nouveau sur Enter.

- Cliquez sur suivant dans la nouvelle fenêtre restauration du système.

- Choisissez le point de restauration avant l’infection.

- Cliquez sur suivant et puis cliquez sur Oui pour restaurer votre système.