L’email « Change To The Webmail Access Interface » est une tentative de phishing qui affirme que les utilisateurs doivent confirmer une nouvelle interface pour continuer à accéder à leurs comptes webmail. L’email indique qu’une mise à jour a récemment eu lieu et que les utilisateurs doivent activer la nouvelle interface via un lien fourni. À première vue, l’email semble officiel. Il utilise un ton formel et une mise en page qui ressemble à des notifications de service de routine. Cependant, l’email n’est pas lié à un véritable administrateur ou prestataire de services. Il est envoyé pour tromper les destinataires afin qu’ils saisissent leurs identifiants de connexion sur un site web contrôlé par l’attaquant.

L’email explique généralement qu’une mise à jour de l’interface a été introduite pour des raisons de performance ou de sécurité. Il affirme ensuite que les utilisateurs doivent confirmer le changement en cliquant sur un lien. Certaines variantes indiquent que l’interface précédente a été retirée. D’autres avertissent que ne pas activer la nouvelle interface pourrait entraîner des problèmes d’accès. Ces déclarations visent à inciter à une action immédiate. Ils ne reflètent aucune mise à jour réelle. Un service légitime n’exigerait pas d’activation via un lien non sollicité, ni ne menacerait une réduction d’accès sans un préavis clair.

Le lien fourni dans l’email Change To The Webmail Access Interface « » dirige l’utilisateur vers un site web qui imite une véritable page de connexion. Le design peut inclure des couleurs ou des icônes ressemblant à une plateforme postale connue. L’objectif est de convaincre les utilisateurs qu’ils utilisent un environnement familier. En surface, la page peut sembler convaincante, mais elle est totalement sans rapport avec un service réel. Les attaquants utilisent cette imitation pour recueillir les identifiants saisis par l’utilisateur. Une fois les identifiants soumis, ils sont stockés par l’attaquant.

Si les attaquants obtiennent des identifiants de connexion, ils peuvent accéder au compte e-mail de l’utilisateur. Les comptes e-mail contiennent des informations sensibles. Les attaquants peuvent consulter les e-mails stockés, consulter les coordonnées, accéder à des données liées aux services financiers ou rechercher des avis de sécurité sur d’autres plateformes. Ils peuvent aussi tenter de réinitialiser les mots de passe d’autres comptes liés à l’adresse e-mail compromise. Cela peut entraîner un accès non autorisé aux services bancaires, aux comptes cloud ou à toute plateforme utilisant l’email comme canal de récupération.

La tentative de phishing Change To The Webmail Access Interface met également l’accent sur l’urgence. L’e-mail peut indiquer que le lien d’activation expirera bientôt ou que l’utilisateur doit confirmer la mise à jour pour éviter toute interruption. Des relevés urgents comme ceux-ci sont courants dans le phishing car ils réduisent la probabilité du destinataire de vérifier des informations telles que l’adresse de l’expéditeur ou la destination du lien. Cette fausse urgence vise à encourager une interaction immédiate.

Une autre caractéristique constante de cet email de phishing est l’absence de détails personnalisés. L’e-mail ne s’adresse pas au destinataire par son nom ni ne contient d’informations liées au compte réel. Il utilise une formulation générale car l’arnaque est envoyée à un grand nombre de destinataires sans lien avec lui. Un avis de mise à jour légitime inclurait des informations claires associées au compte de l’utilisateur. L’absence de tels détails est un indicateur clé que l’e-mail n’est pas authentique.

Dans l’ensemble, l’email « Change To The Webmail Access Interface » est conçu pour paraître routinier tout en visant à compromettre les comptes email. Cela ne représente aucune mise à jour réelle ni nécessité. Tout utilisateur qui reçoit l’email doit éviter d’interagir avec le lien et supprimer l’email. Seules les personnes ayant cliqué sur le lien et saisi des informations sont à risque. Ces utilisateurs doivent changer immédiatement leur mot de passe e-mail, mettre à jour les mots de passe pour d’autres services dépendant de cet e-mail, et activer l’authentification à deux facteurs lorsque possible.

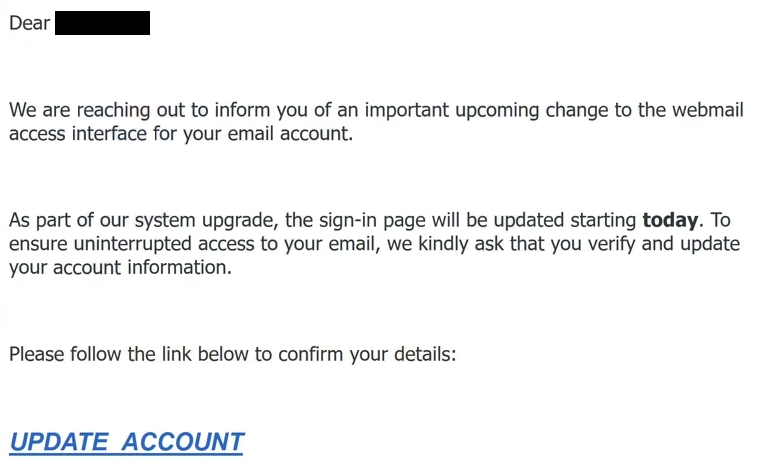

Le texte intégral de l’email Change To The Webmail Access Interface « » se trouve ci-dessous :

Subject: PLEASE VERIFY ACCOUNT

Dear –

We are reaching out to inform you of an important upcoming change to the webmail access interface for your email account.

As part of our system upgrade, the sign-in page will be updated starting today. To ensure uninterrupted access to your email, we kindly ask that you verify and update your account information.

Please follow the link below to confirm your details:

UPDATE ACCOUNT

This update will help us renew your email certificate and maintain a secure connection for your continued use.

If no action is taken, you may experience issues accessing your account after the upgrade is completed.

Thank you for your attention to this matter.

Best regards,

Customer Care Team

–

© 2025. All rights reserved.

Comment reconnaître les emails de phishing

Les emails de phishing imitent souvent des notifications de comptes de routine, et l’email « Change To The Webmail Access Interface » suit des schémas familiers. Identifier ces schémas aide les utilisateurs à éviter le vol de titres.

Un indicateur clair est l’adresse de l’expéditeur. Bien que l’email prétende provenir d’un administrateur webmail ou d’une équipe de mise à jour système, il utilise souvent un domaine expéditeur qui ne correspond pas au véritable fournisseur. Ces domaines peuvent inclure des caractères aléatoires ou des noms sans lien. Une véritable mise à jour du système de messagerie utiliserait un domaine officiel. Les utilisateurs doivent toujours inspecter attentivement l’adresse de l’expéditeur.

Un autre signe d’alerte est le manque de contenu personnalisé. L’email « Change To The Webmail Access Interface » ne fait pas référence au nom ou aux informations de compte de l’utilisateur. Au lieu de cela, il utilise une formulation générale qui pourrait s’appliquer à n’importe qui. Les prestataires de services réels incluent des informations identifiables car ils tiennent des registres de compte.

Des liens suspects sont un autre signe fort. Les utilisateurs peuvent survoler le lien pour voir l’adresse de destination complète. Les emails de phishing dirigent souvent l’utilisateur vers un site web qui n’appartient pas au véritable prestataire. Même si le texte du lien semble correct, l’adresse réelle peut être sans rapport. Si le domaine semble inconnu ou incohérent avec les domaines attendus, le lien ne doit pas être ouvert.

Les demandes de données de connexion via des sites externes sont également des indices de phishing. Les fournisseurs légitimes ne demandent pas aux utilisateurs d’entrer leurs identifiants via des liens d’email pour confirmer les mises à jour. Tout e-mail demandant des accréditations via un site tiers doit être considéré comme dangereux.

La qualité du langage peut également fournir des indices. Certains e-mails de phishing présentent une formulation incohérente ou une mise en forme inhabituelle. Bien que cette arnaque puisse utiliser un langage plus soigné, le ton peut tout de même différer de la manière dont les vrais fournisseurs communiquent. Tout style inhabituel devrait susciter des soupçons.

L’urgence est une autre caractéristique courante dans le phishing. L’email « Change To The Webmail Access Interface » indique que l’utilisateur doit agir rapidement pour éviter de perdre l’accès. Les vraies mises à jour ne reposent pas sur la pression temporelle ni sur les liens d’activation non sollicités.

Les utilisateurs qui rencontrent l’un de ces signes doivent éviter d’interagir avec l’email. Ils ne doivent pas cliquer sur des liens ni fournir d’informations. En cas de doute concernant une mise à jour, l’utilisateur doit consulter directement le site officiel plutôt que d’utiliser un lien fourni dans un e-mail.