L’arnaque « Account Policy Review, Password Expiration Date » est un e-mail de phishing qui combine deux accusations à l’apparence administrative pour pousser le destinataire à agir. Le message indique que le compte est en cours de révision de la police et que le mot de passe approche de sa date d’expiration. Elle suggère que le fait de ne pas mettre à jour les identifiants entraînera un accès restreint ou une suspension temporaire. Ces affirmations sont fabriquées et ne sont pas émises par un fournisseur légitime.

L’e-mail est structuré pour paraître procédural plutôt qu’urgent. Il peut faire référence à des contrôles internes de conformité, à des normes de sécurité mises à jour ou à des exigences du cycle de vie du mot de passe. Au lieu d’accuser le destinataire de faute, il présente la situation comme un entretien de routine. Ce ton rend la demande raisonnable. Un bouton ou un lien intégré est présenté comme l’étape requise pour confirmer les détails du compte et renouveler le mot de passe.

En sélectionnant le lien, une page web apparaît qui ressemble à un écran de connexion de compte. La page peut inclure des éléments de marque et un bref avis concernant l’expiration du mot de passe. Cependant, le domaine affiché dans le navigateur ne correspond pas au site officiel du service usurpé d’identité. La page ne donne pas accès aux paramètres réels du compte. Il ne contient qu’un formulaire demandant des identifiants de connexion.

Le formulaire demande un nom d’utilisateur ou une adresse e-mail ainsi qu’un mot de passe. Dans certains cas, cela peut aussi demander à l’utilisateur de saisir un nouveau mot de passe, créant ainsi l’illusion que le processus d’expiration est légitime. Toute information saisie dans le formulaire est transmise directement aux escrocs. Le site ne met pas à jour les paramètres de mot de passe et ne se connecte pas au service réel.

Une fois les identifiants obtenus, les attaquants peuvent tenter d’accéder au compte réel. En cas de succès, ils peuvent changer à nouveau le mot de passe, mettre à jour les détails de récupération et bloquer la connexion de l’utilisateur légitime. Selon le type de compte ciblé, cela peut exposer des communications personnelles, des dossiers financiers, des documents stockés ou des données professionnelles.

La combinaison de la révision de la police et de l’expiration du mot de passe est délibérée. Les mises à jour des mots de passe sont des pratiques de sécurité courantes, donc cette affirmation semble plausible. En associant cela à un langage administratif sur la conformité, l’email réduit les soupçons et encourage la coopération.

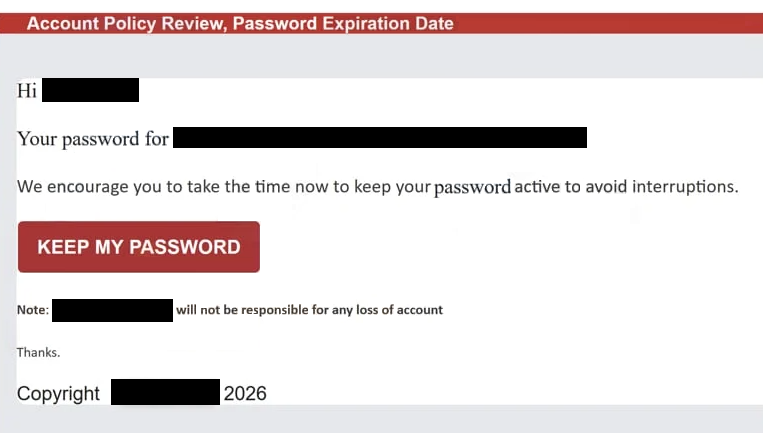

L’email complet de phishing Account Policy Review, Password Expiration Date est ci-dessous :

Subject: Update Password for – ADMIN

Account Policy Review, Password Expiration Date

Hi -,

Your password for –

We encourage you to take the time now to keep your password active to avoid interruptions.

Keep my password

Note: – will not be responsible for any loss of account

Thanks.

Copyright – 2026

Comment reconnaître les emails de phishing

Cette arnaque peut être identifiée en examinant de près les détails techniques et le contexte de la demande. L’adresse de l’expéditeur est souvent le premier signal d’alerte. Bien que le nom affiché puisse ressembler à un service ou une équipe de support connu, l’adresse e-mail complète appartient généralement à un domaine non lié. Les avis d’expiration de mots de passe légitimes sont envoyés depuis les domaines officiels de service.

Un autre indicateur est l’absence de références de comptes spécifiques. L’email évite généralement de mentionner le nom de l’utilisateur, l’identifiant de compte ou l’activité récente. Les véritables notifications d’expiration de mot de passe dirigent souvent les utilisateurs à changer leurs identifiants via leur tableau de bord de compte établi plutôt que via un lien intégré.

Le lien lui-même révèle d’autres signes de fraude. Lors de l’inspection, l’URL de destination ne correspond pas au site officiel du service référencé. Le domaine peut contenir des mots supplémentaires, des extensions inhabituelles ou des variations orthographiques subtiles. Les fournisseurs authentiques exigent que les mises à jour de mot de passe soient effectuées dans leur environnement sécurisé, et non via des pages web externes accessibles via des e-mails non sollicités.

Le design de la page liée est également limité. Il se concentre immédiatement sur la saisie des identifiants et ne fournit pas une navigation complète du compte ni un accès aux paramètres avant l’authentification. Les services légitimes permettent aux utilisateurs de se connecter via leur site officiel puis de gérer les changements de mot de passe dans la section sécurité du compte.

Le ton du message met l’accent sur la conformité et la continuité plutôt que sur une menace manifeste. Il suggère que l’accès sera limité si le mot de passe n’est pas mis à jour avant la date d’expiration indiquée. Cette pression est utilisée pour encourager une action rapide sans vérification.

En examinant le domaine de l’expéditeur, en examinant la destination du lien et en reconnaissant que les changements de mot de passe doivent être effectués uniquement dans les tableaux de bord officiels du compte, les destinataires peuvent identifier l’arnaque « Account Policy Review, Password Expiration Date » et éviter d’exposer des informations de connexion sensibles.