L’arnaque « cPanel System Maintenance » est un e-mail de phishing qui affirme qu’une maintenance programmée exige que le destinataire confirme ou mette à jour les détails de son compte d’hébergement. Le message présente l’action comme faisant partie de la maintenance régulière du serveur. Il suggère que le non-achèvement du processus de vérification pourrait entraîner la suspension temporaire des services de messagerie ou des fonctionnalités d’hébergement. Cette notification est frauduleuse et n’est pas envoyée par cPanel ou un fournisseur d’hébergement légitime.

L’e-mail est rédigé sur un ton administratif. Il peut faire référence à des mises à jour du système, à la validation des serveurs ou à des vérifications d’infrastructure. Au lieu de se concentrer sur des activités suspectes, il présente la demande comme une procédure de maintenance standard. Un lien ou un bouton est inclus, souvent étiqueté avec des phrases telles que « Confirmer le compte », « Valider l’hébergement » ou « Mettre à jour cPanel ». La formulation implique que la confirmation de l’utilisateur est nécessaire pour finaliser la maintenance.

Cliquer sur le lien ne s’ouvre pas l’interface officielle de cPanel. Il dirige le destinataire vers une page web contrefaite qui imite un écran de connexion cPanel. La page peut afficher une mise en page familière avec des champs pour un nom d’utilisateur et un mot de passe. Dans certains cas, il peut également demander l’adresse e-mail associée ou des informations de connexion supplémentaires. Le domaine affiché dans le navigateur ne correspond pas au site web du fournisseur d’hébergement légitime.

Le but de cette page est de capturer les identifiants des comptes. Il ne donne pas accès aux véritables contrôles d’hébergement ni aux informations de maintenance. Une fois les identifiants saisis, ils sont transmis aux escrocs. La page peut alors afficher un message de confirmation générique ou rediriger vers la page de connexion cPanel réelle pour réduire les soupçons.

Si les attaquants obtiennent des identifiants cPanel valides, ils peuvent accéder au compte d’hébergement. Un compte cPanel compromis peut exposer des fichiers web, des bases de données, des comptes e-mail et des paramètres de configuration. Les attaquants peuvent modifier le contenu du site web, créer de nouveaux comptes administrateur ou accéder aux données stockées. Dans certains cas, ils peuvent télécharger des fichiers malveillants ou modifier les paramètres de routage des e-mails.

La réclamation de maintenance dans l’email est cPanel System Maintenance fabriquée. Les fournisseurs d’hébergement n’exigent pas que les clients soumettent leurs identifiants de connexion via des liens d’email non sollicités pour effectuer une maintenance régulière. Les avis officiels de maintenance sont communiqués via des tableaux de bord authentifiés ou des canaux de support établis.

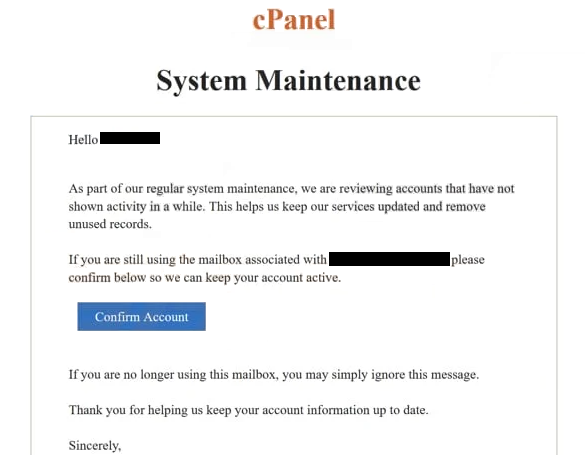

L’email complet de phishing cPanel System Maintenance est ci-dessous :

Subject: ACCOUNT SYSTEM MAINTENANCE

cPanel

System Maintenance

Hello -,

As part of our regular system maintenance, we are reviewing accounts that have not shown activity in a while. This helps us keep our services updated and remove unused records.

If you are still using the mailbox associated with -, please confirm below so we can keep your account active.

Confirm AccountIf you are no longer using this mailbox, you may simply ignore this message.

Thank you for helping us keep your account information up to date.

Sincerely,

ROUNDCUBE Mail Team

Privacy Policy – –

Comment identifier l’email de phishing cPanel System Maintenance

L’arnaque « cPanel System Maintenance » peut être identifiée en examinant à la fois les informations de l’expéditeur et le contenu du message. L’adresse de l’expéditeur est souvent incompatible avec celle du fournisseur d’hébergement légitime. Bien que le nom affiché puisse indiquer un support technique ou une administration système, le domaine sous-jacent ne correspond généralement pas au domaine officiel utilisé par le fournisseur.

L’email ne contient généralement pas de références de compte précises. Il peut ne pas inclure le nom du compte d’hébergement, les détails du serveur ou les numéros de ticket. Les véritables notifications de maintenance fournissent généralement des informations identifiables et dirigent les utilisateurs vers leur compte via le site officiel plutôt que via des liens intégrés.

Le lien dans l’email est un autre indicateur. Lorsqu’elle est examinée, la destination ne correspond pas au domaine officiel du fournisseur d’hébergement. Le domaine peut inclure des mots sans lien ou de légères variations du nom de la marque. L’accès légitime à cPanel s’effectue via la page de connexion sécurisée du fournisseur d’hébergement, et non via des sites externes inconnus.

Le design de la page liée en révèle également l’intention. Elle se concentre sur la collecte des identifiants de connexion et ne donne pas accès aux pages d’état du système ni à la documentation de maintenance. Les mises à jour de maintenance réelles sont gérées dans des tableaux de bord de comptes authentifiés.

Le ton de l’email insiste sur le fait qu’il faut agir rapidement pour éviter toute perturbation. Cette pression vise à encourager une interaction immédiate. Les prestataires authentiques planifient la maintenance en interne et ne nécessitent pas la soumission de leur accréditation via des liens par email.

En examinant le domaine de l’expéditeur, en examinant la destination du lien et en reconnaissant que les procédures de maintenance ne sont pas effectuées via des formulaires de connexion externes, les destinataires peuvent identifier l’arnaque « cPanel System Maintenance » et protéger leurs identifiants d’hébergement.