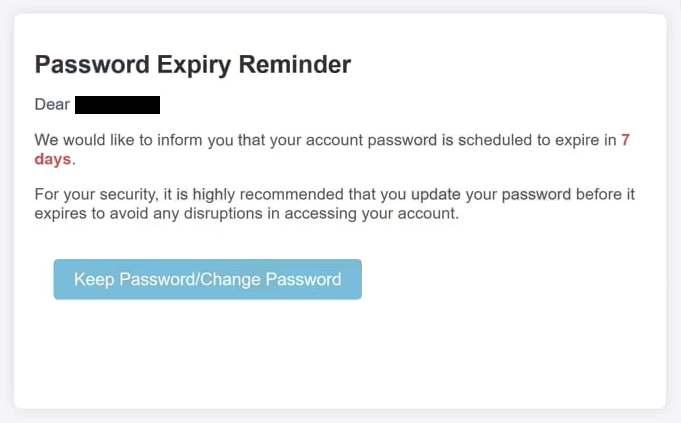

L’arnaque de phishing Password Expiry Reminder est une attaque par e-mail conçue pour voler les identifiants des comptes e-mail en affirmant faussement qu’un mot de passe est sur le point d’expirer. L’e-mail se présente comme une notification officielle d’un fournisseur de compte ou d’un système interne et avertit que l’accès continu dépend de la mise à jour immédiate du mot de passe. Le message est conçu pour paraître routinier tout en créant de l’urgence.

L’e-mail indique que le mot de passe du destinataire a atteint ou approche de sa date d’expiration. Cela implique que le non-intervention entraînera une perturbation du compte ou un accès restreint. La formulation suggère que la situation est urgente, encourageant les destinataires à répondre sans vérifier l’email.

Un bouton « Conserver le mot de passe/Changer le mot de passe » est inclus dans l’email, invitant le destinataire à mettre à jour le mot de passe. Cliquer sur ce lien n’ouvre pas de page de gestion de mots de passe légitime. À la place, il redirige vers un site de phishing conçu pour imiter une véritable interface de réinitialisation de mot de passe. La page utilise des éléments de design familiers tels que des logos, des agencements de formulaires et des palettes de couleurs associées aux services de compte courants.

Sur la page de phishing, le destinataire est invité à saisir son mot de passe email actuel ainsi qu’un nouveau mot de passe. Certaines versions de l’arnaque demandent des détails supplémentaires tels que des adresses e-mail ou des numéros de téléphone pour récupérer. Toutes les données saisies sont collectées par les attaquants. La page peut alors afficher un message de confirmation indiquant que le mot de passe a été mis à jour ou rediriger l’utilisateur vers une autre page pour réduire les soupçons.

Une fois que les attaquants obtiennent des identifiants valides, ils peuvent accéder directement au compte compromis. Cet accès leur permet de lire des messages privés, de modifier les paramètres du compte ou de réinitialiser les mots de passe des services liés. Comme de nombreux utilisateurs réutilisent les mots de passe sur plusieurs plateformes, une seule interaction de phishing peut exposer plusieurs comptes.

L’arnaque « Password Expiry Reminder » n’implique pas de pièces jointes, de téléchargements ou de malwares. Son succès repose entièrement sur la tromperie et la familiarité. Les mises à jour des mots de passe sont un processus courant et légitime, ce qui rend le message crédible. Les attaquants exploitent cette attente pour convaincre les destinataires que l’email représente un avis de maintenance de routine.

L’e-mail est largement distribué et ne dépend pas de la connaissance que le destinataire utilise réellement le service référencé. Le message est volontairement générique, permettant aux destinataires de supposer qu’il s’applique à un compte qu’ils gèrent. Cette approche augmente la probabilité d’engagement.

Comment reconnaître les e-mails de phishing qui font référence à l’expiration du mot de passe

Reconnaître les emails de phishing comme l’arnaque « Password Expiry Reminder » nécessite une attention particulière à la manière dont le message demande une action. L’un des indicateurs les plus clairs est l’urgence. L’e-mail insiste pour que le mot de passe soit mis à jour immédiatement afin d’éviter la perte d’accès. Les fournisseurs de services légitimes notifient les utilisateurs des exigences de mot de passe via des tableaux de bord de compte et ne s’appuient pas sur des e-mails non sollicités avec des échéances.

Le lien intégré est un autre indicateur crucial. Survoler le lien révèle souvent une destination qui ne correspond pas au domaine officiel du service mentionné dans l’email. Même lorsque le texte visible semble légitime, l’URL réelle peut conduire à un domaine non lié ou trompeur.

L’adresse de l’expéditeur doit également être examinée attentivement. Bien que le nom d’affichage puisse sembler officiel, l’adresse e-mail sous-jacente provient souvent d’un domaine sans lien avec le fournisseur revendiqué. Vérifier toutes les informations de l’expéditeur peut révéler des incohérences indiquant une usurpation d’identité.

Les emails de phishing faisant référence à l’expiration du mot de passe manquent souvent de détails personnalisés. Le message ne peut pas inclure le nom du destinataire, l’identifiant de compte ou les informations spécifiques au service. Les notifications de mot de passe authentiques font généralement référence à des détails de compte identifiables ou dirigent les utilisateurs à se connecter via des canaux établis.

Le contenu de l’email est un autre indice. Les messages de phishing restent généralement vagues quant à la raison de l’expiration du mot de passe et n’expliquent pas comment la politique s’applique. Les notifications légitimes fournissent des instructions claires et dirigent les utilisateurs pour accéder indépendamment aux paramètres du compte.

Les demandes de saisie de mots de passe via des liens d’email sont un signal d’alarme définitif. Les prestataires de services ne demandent pas aux utilisateurs de fournir des mots de passe ou des informations de sécurité via des liens reçus via des e-mails non sollicités. Les mises à jour du mot de passe se font après s’être connecté via des sites officiels ou des applications accessibles directement.

Des incohérences de mise en forme et de langue peuvent également être présentes. Même des emails de phishing bien conçus peuvent comporter des formulations inhabituelles, une image de marque incohérente ou des différences de mise en page qui ne correspondent pas aux communications officielles.

Les bénéficiaires doivent également prendre en compte le contexte. S’il n’y a pas eu de connexion récente, aucune notification de politique de mot de passe, ou aucune interaction de compte suggérant une expiration, un rappel inattendu doit être traité avec prudence.

La réponse la plus sûre est d’éviter de cliquer sur des liens dans l’email. Les utilisateurs doivent naviguer manuellement sur le site officiel du fournisseur de services et vérifier directement les paramètres du compte. Si aucune action de mot de passe n’est requise après la connexion, l’email n’était pas légitime.

Comprendre comment fonctionne la gestion légitime des mots de passe aide les utilisateurs à identifier les tentatives de phishing qui reposent sur la familiarité plutôt que sur la précision. En vérifiant le statut des comptes de manière indépendante, les utilisateurs peuvent éviter le vol d’identifiants et protéger leurs comptes contre les accès non autorisés.