L’« LinkedIn arnaque par e-mail » désigne des emails de phishing qui prétendent provenir d’un service LinkedIn de réseautage professionnel. Ces e-mails sont conçus pour tromper les destinataires en leur faisant croire qu’ils ont reçu une notification légitime liée à leur LinkedIn compte. Les messages peuvent affirmer que quelqu’un a envoyé une demande professionnelle, une invitation à une connexion ou un nouveau message. Le but de ces emails n’est pas de fournir de véritables mises à jour de compte, mais de diriger les utilisateurs vers des sites frauduleux qui volent des identifiants de connexion.

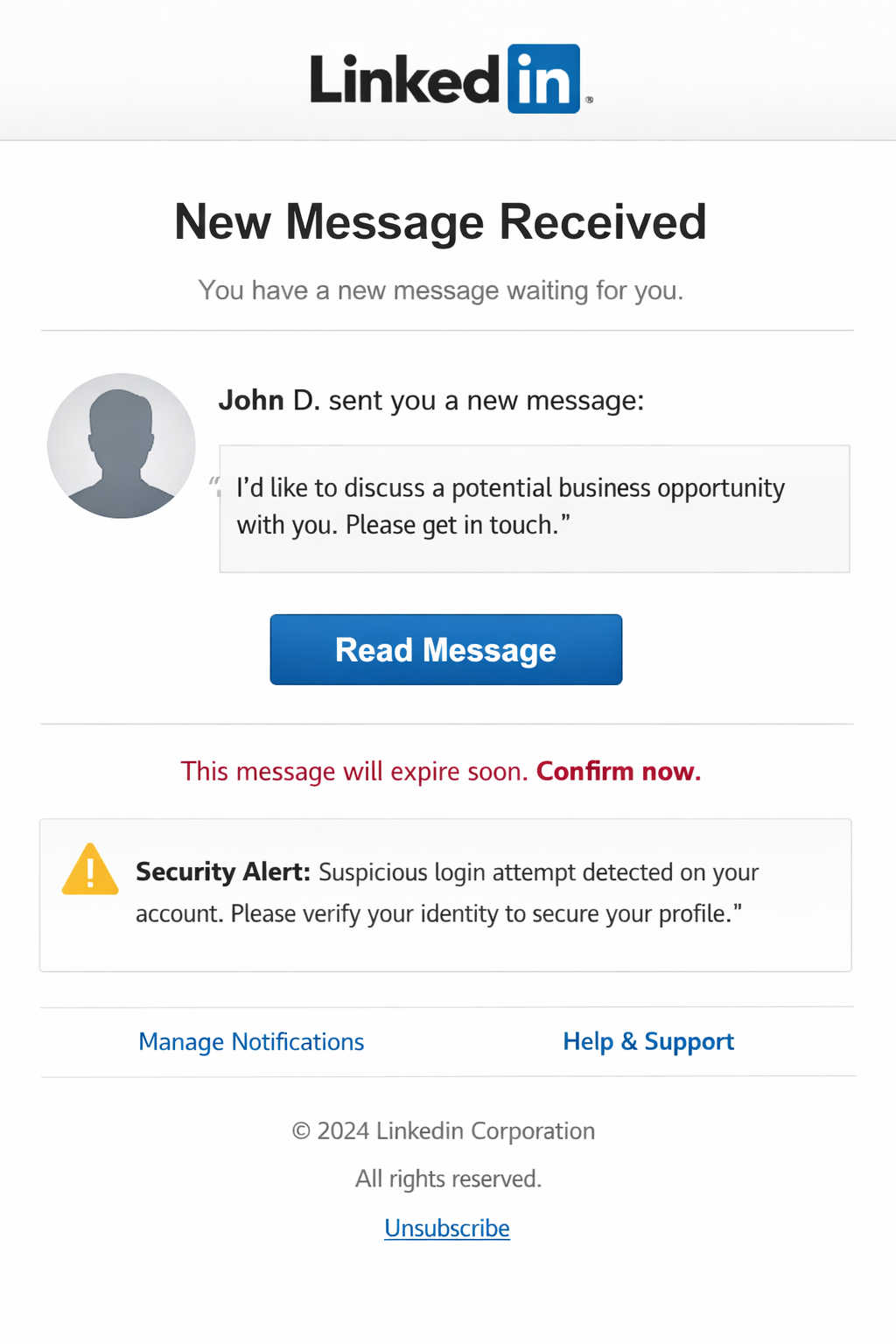

De nombreuses variantes de cette arnaque existent. Certains e-mails affirment qu’un nouveau contact souhaite se connecter ou qu’une demande de message attend d’être consultée. D’autres présentent une opportunité d’affaires supposée ou une demande de commande d’un représentant de l’entreprise. L’e-mail inclut généralement un bouton tel que « Voir le message », « Accepter l’invitation » ou « Afficher les coordonnées ». Cliquer sur ce bouton n’ouvre pas la plateforme officielle LinkedIn . Au lieu de cela, cela mène à une page de phishing qui imite l’interface LinkedIn de connexion.

La fausse page est conçue pour paraître crédible. Il peut afficher le LinkedIn logo et une disposition similaire à l’écran de connexion réel. Cependant, la page est hébergée sur un domaine qui n’a aucune connexion avec LinkedIn . Le formulaire demande aux utilisateurs d’entrer leur adresse e-mail, leur nom d’utilisateur et leur mot de passe pour accéder au message ou à la demande supposée. Lorsque ces informations sont soumises, elles sont envoyées directement aux escrocs qui gèrent la campagne.

Une fois que les attaquants ont obtenu ces identifiants, ils peuvent tenter de se connecter au vrai LinkedIn compte de la victime. L’accès à un tel compte leur permet de lire des messages privés, de consulter des informations personnelles et de contacter d’autres utilisateurs. Les comptes compromis peuvent être utilisés pour envoyer des messages de phishing supplémentaires à leurs contacts, propageant ainsi davantage l’arnaque. Des informations de connexion volées peuvent également exposer des comptes de messagerie et d’autres services en ligne liés aux mêmes identifiants.

Dans certains cas, ces emails de phishing contiennent également des pièces jointes ou des liens menant à des contenus malveillants supplémentaires. Les utilisateurs qui interagissent avec ces éléments risquent d’exposer leurs appareils à des logiciels nuisibles ou à des tentatives de vol de données. Comme les messages semblent provenir d’une plateforme professionnelle largement utilisée, les destinataires peuvent être plus enclins à leur faire confiance.

La principale affirmation de la « LinkedIn Arnaque par e-mail » est entièrement fabriquée. Les messages ne sont pas générés par LinkedIn les serveurs, et les notifications décrites dans l’e-mail n’existent pas. Les emails sont distribués dans le cadre de campagnes de spam à grande échelle ciblant de nombreux destinataires à la fois.

Comment les emails « LinkedIn Arnaque par e-mail » sont transmis

L’« LinkedIn arnaque par e-mail » est diffusée par des campagnes de masse qui envoient des messages trompeurs à un grand nombre de destinataires. Ces emails imitent le style des notifications légitimes LinkedIn et peuvent inclure une mise en forme, une image de marque et un libellé similaires. L’objectif est de rendre l’email familier afin que le destinataire clique sur le lien inclus sans en vérifier l’authenticité.

L’adresse de l’expéditeur ressemble souvent à une adresse officielle LinkedIn , mais un examen plus attentif révèle généralement des différences. Le domaine peut contenir des caractères supplémentaires ou des mots sans rapport. Un autre signe est l’utilisation de salutations génériques plutôt que de s’adresser au destinataire par son nom.

Le contenu de l’e-mail a également tendance à être vague. Au lieu de fournir des détails clairs sur le message ou l’invitation supposé, il demande simplement à l’utilisateur de cliquer sur un lien pour le consulter. Ce manque d’informations spécifiques est fréquent dans les emails de phishing car les escrocs envoient le même message à des milliers de destinataires.

Le site de phishing mentionné dans l’email est un autre indicateur clé. Les notifications légitimes LinkedIn dirigent les utilisateurs à se connecter via le domaine officiel LinkedIn .com. Les emails frauduleux mènent plutôt à des domaines sans lien qui hébergent de faux formulaires de connexion. Ces sites sont conçus uniquement pour collecter des accréditations.

Une autre tactique utilisée dans cette arnaque est l’urgence. L’e-mail peut suggérer qu’une demande de message est en attente ou qu’une demande d’entreprise nécessite une attention immédiate. Cette pression encourage une action rapide sans vérifier si l’e-mail est authentique.

Reconnaître ces signes d’alerte aide à distinguer l’« LinkedIn arnaque par e-mail » des véritables LinkedIn notifications. Les messages qui demandent des identifiants de connexion via des liens inconnus ou proviennent de domaines suspects doivent être considérés comme frauduleux.