Jest .C4H file ransomware poważnym zagrożeniem

.C4H file ransomware ransomware jest niebezpieczny złośliwy program jak zakażenie może spowodować pewne nieprzyjemne wyniki. Jest możliwe, że po raz pierwszy natkniesz się na tego rodzaju złośliwe oprogramowanie, w takim przypadku, może być w wielkim szoku. Silne algorytmy szyfrowania mogą być używane do kodowania plików, blokując ci otwieranie plików. Ofiary nie zawsze są w stanie odszyfrować pliki, co jest powodem, dla którego ransomware jest tak szkodliwy. Masz możliwość płacenia oszustów zapłacić za narzędzie deszyfrowania, ale to nie jest sugerowane. Po pierwsze, może skończyć się po prostu marnować pieniądze za nic, ponieważ przestępcy nie zawsze przywracają dane po dokonaniu płatności.

Co zapobiega cyberoszuści po prostu biorąc swoje pieniądze, bez daje narzędzie deszyfrowania. Dodatkowo, że pieniądze okupu będzie finansować przyszłe pliki szyfrowania szkodliwych programów i projektów złośliwego oprogramowania. Czy naprawdę chcesz być zwolennikiem działalności przestępczej. Im więcej ofiar płaci, tym bardziej przynosi to zyski, tym bardziej przyciąga ją coraz więcej osób. Możesz być wprowadzony do tego typu sytuacji ponownie w przyszłości, więc inwestowanie żądanych pieniędzy w kopii zapasowej byłoby lepszym wyborem, ponieważ utrata pliku nie byłaby pewien możliwość. Jeśli masz opcję tworzenia kopii zapasowych, można po prostu odinstalować .C4H file ransomware wirusa, a następnie odzyskać dane, nie martwiąc się o ich utratę. Jeśli wcześniej nie wpadłeś na ransomware, możliwe jest również, że nie wiesz, jak udało ci się zainfekować urządzenie, dlatego musisz uważnie przeczytać poniższy akapit.

W jaki sposób nabyłeś .C4H file ransomware

Zwykle złośliwy program kodowania plików jest rozpowszechniany za pośrednictwem spamu, zestawów wykorzystujących luki i złośliwych plików do pobrania. Ponieważ użytkownicy wydają się być raczej nieostrożni, gdy mają do czynienia z wiadomościami e-mail i pobieraniem plików, zwykle nie ma potrzeby, aby osoby rozpowszechniające złośliwe oprogramowanie kodujące dane używały bardziej wyrafinowanych sposobów. Niemniej jednak niektóre dane szyfrujące szkodliwe programy mogą być rozpowszechniane przy użyciu bardziej wyrafinowanych sposobów, które wymagają więcej czasu i wysiłku. Przestępcy piszą całkiem wiarygodną wiadomość e-mail, używając nazwy znanej firmy lub organizacji, dodają złośliwe oprogramowanie do wiadomości e-mail i wysyłają je. Powszechnie e-maile będą wspominać o pieniądzach, które użytkownicy są bardziej skłonni do poważnego traktowania. Przestępcy często udają również amazonkę i informują potencjalne ofiary o nietypowej aktywności obserwowanej na ich koncie, która natychmiast skłoniłaby użytkownika do otwarcia załącznika. Istnieje kilka rzeczy, które należy wziąć pod uwagę podczas otwierania plików dodanych do wiadomości e-mail, jeśli chcesz zachować bezpieczeństwo systemu. Przede wszystkim, jeśli nie znasz nadawcy, zbadaj go przed otwarciem załącznika. Nadal będziesz musiał zbadać adres e-mail, nawet jeśli znasz nadawcę. Rażące błędy gramatyczne są również znakiem. Powitanie używane może być również wskazówką, prawdziwa firma e-mail wystarczająco ważne, aby otworzyć będzie używać nazwy w powitanie, zamiast ogólnego klienta lub członka. złośliwe oprogramowanie do kodowania plików może również korzystać z przestarzałego oprogramowania na urządzeniu. Oprogramowanie jest wyposażone w pewne słabe punkty, które mogą być używane do złośliwego oprogramowania, aby dostać się do urządzenia, ale są one załatane przez autorów, gdy tylko zostaną znalezione. Mimo to, jak udowodniono ataki ransomware na całym świecie, nie wszyscy użytkownicy instalują te aktualizacje. Ważne jest, aby regularnie aktualizować programy, ponieważ jeśli luka jest wystarczająco poważna, wszystkie rodzaje złośliwego oprogramowania mogą z niej korzystać. Poprawki mogą być instalowane automatycznie, jeśli nie chcesz się nimi za każdym razem przejmować.

Co .C4H file ransomware robi

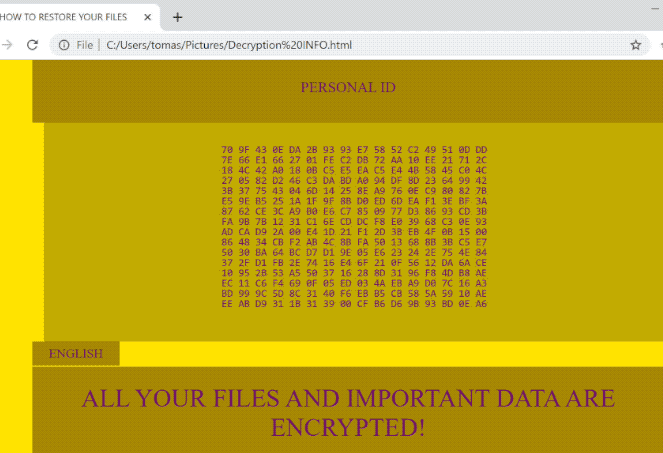

Jak tylko złośliwe oprogramowanie do kodowania plików zainfekowaje urządzenie, będzie szukać niektórych typów plików, a gdy już się znajdują, będzie je szyfrować. Nawet jeśli sytuacja początkowo nie była jasna, stanie się dość oczywiste, że coś jest nie tak, gdy nie można uzyskać dostępu do plików. Wszystkie zakodowane pliki będą miały dziwne rozszerzenie pliku, które może pomóc użytkownikom dowiedzieć się nazwę ransomware. W wielu przypadkach dekodowanie plików może nie być możliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być nie kryptalne. W notatce o kupnie przestępcy powiedzą Ci, że zaszyfrowali Twoje pliki i zaproponują ci metodę ich odszyfrowania. Według hakerów, jedynym sposobem, aby przywrócić dane będzie z ich oprogramowania deszyfrującego, które nie będzie wolny. Notatka powinna wyraźnie pokazywać cenę narzędzia deszyfrującego, ale jeśli nie, to daje sposób na skontaktowanie się z oszustami, aby skonfigurować cenę. Oczywiście, nie uważamy, że płacenie jest dobrym wyborem, z wcześniej wymienionych powodów. Zanim jeszcze rozważa zapłatę, najpierw przyjrzyj się wszystkim innym opcjom. Jest również dość prawdopodobne, że po prostu zapomniałeś, że masz kopię zapasową plików. A może jest darmowy deszyfrator. Darmowe deszyfratory mogą być dostępne, jeśli ktoś był w stanie odszyfrować ransomware. Spójrz na tę opcję i tylko wtedy, gdy masz pewność, że nie ma darmowego programu deszyfrującego, jeśli nawet myślisz o spełnieniu wymagań. Byłoby mądrzej kupić kopię zapasową z niektórych tych pieniędzy. Jeśli pliki zostały zapisane gdzieś, można przejść je odzyskać po usunięciu .C4H file ransomware wirusa. Jeśli zapoznasz się ze sposobami dystrybucji złośliwego oprogramowania kodującego pliki, zapobieganie infekcji nie powinno być wielką sprawą. Zasadniczo trzeba zachować oprogramowanie na bieżąco, tylko pobrać z bezpiecznych / legalnych źródeł i nie losowo otwierać pliki dołączone do wiadomości e-mail.

Jak usunąć .C4H file ransomware wirusa

Jeśli ransomware nadal pozostaje, program do usuwania złośliwego oprogramowania będzie musiał go zakończyć. Jeśli spróbujesz usunąć .C4H file ransomware w sposób ręczny, może to spowodować dodatkowe uszkodzenia, więc nie jest to zalecane. W ten sposób wybierz automatyczny sposób. Może to również zatrzymać przyszłe szyfrowanie danych złośliwego programu z wejściem, oprócz pomaga pozbyć się tego. Znajdź i zainstaluj odpowiedni program, przeskanuj komputer w poszukiwaniu infekcji. Oprogramowanie nie jest jednak w stanie przywrócić plików. Po całkowitym zakończeniu szyfrowania plików można bezpiecznie ponownie użyć komputera, rutynowo tworząc kopię zapasową danych.

Offers

Pobierz narzędzie do usuwaniato scan for .C4H file ransomwareUse our recommended removal tool to scan for .C4H file ransomware. Trial version of provides detection of computer threats like .C4H file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .C4H file ransomware w trybie awaryjnym z obsługą sieci.

Usunąć .C4H file ransomware z Windows 7/Windows Vista/Windows XP

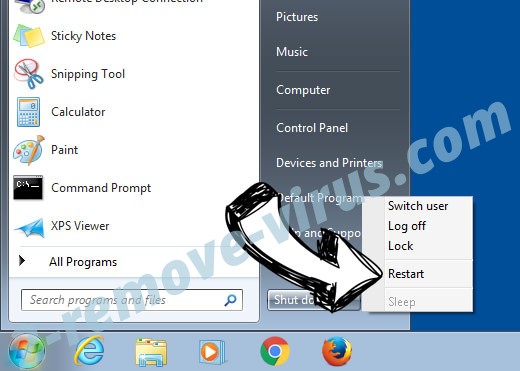

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

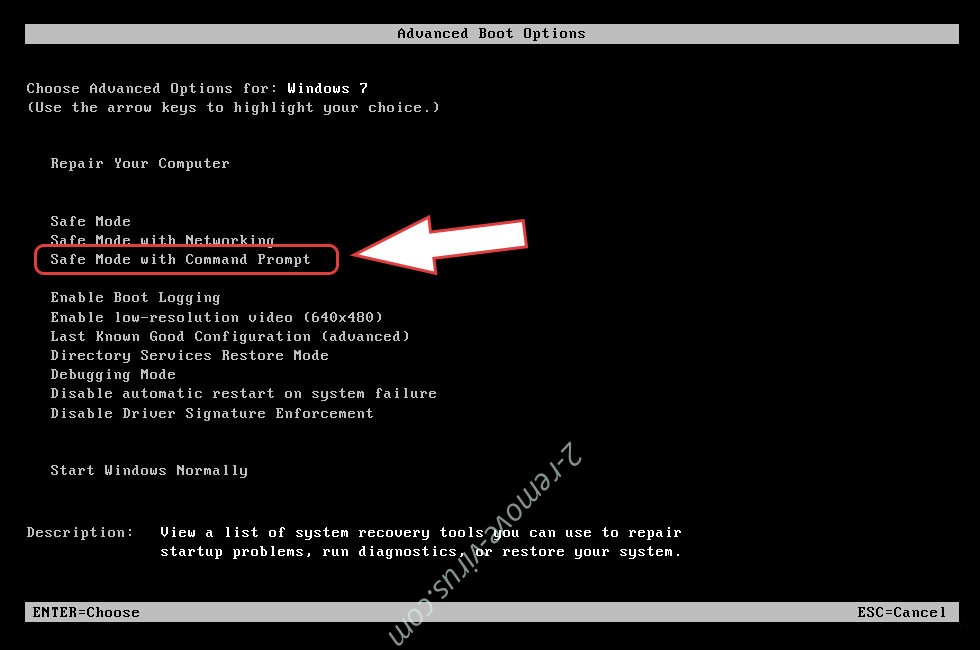

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .C4H file ransomware

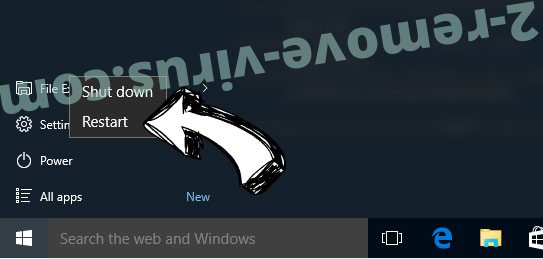

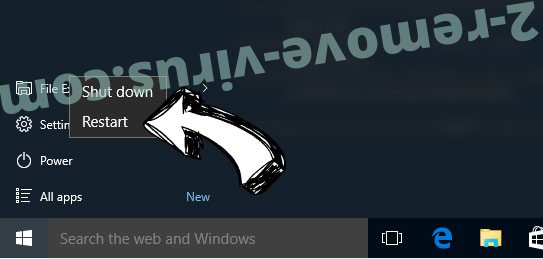

Usunąć .C4H file ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

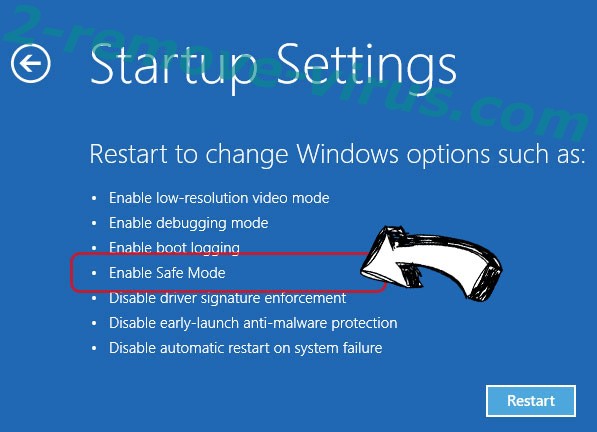

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .C4H file ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

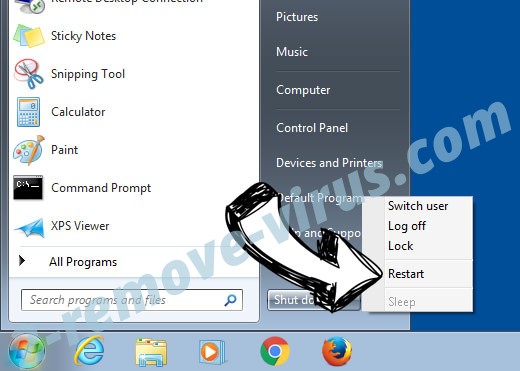

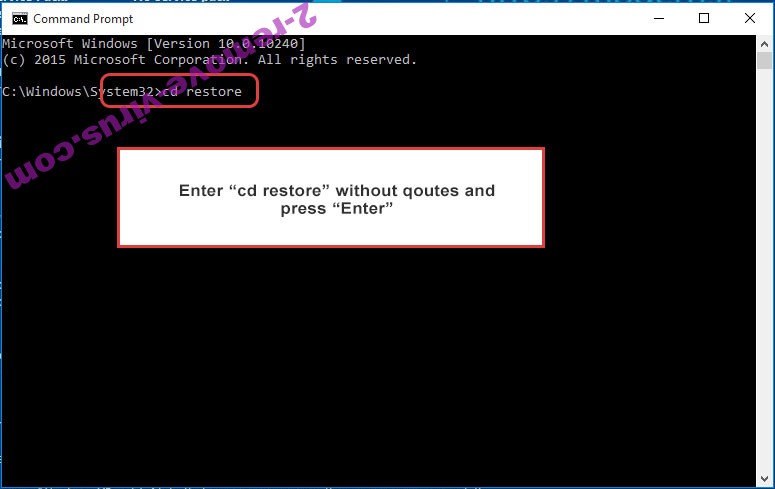

Usunąć .C4H file ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

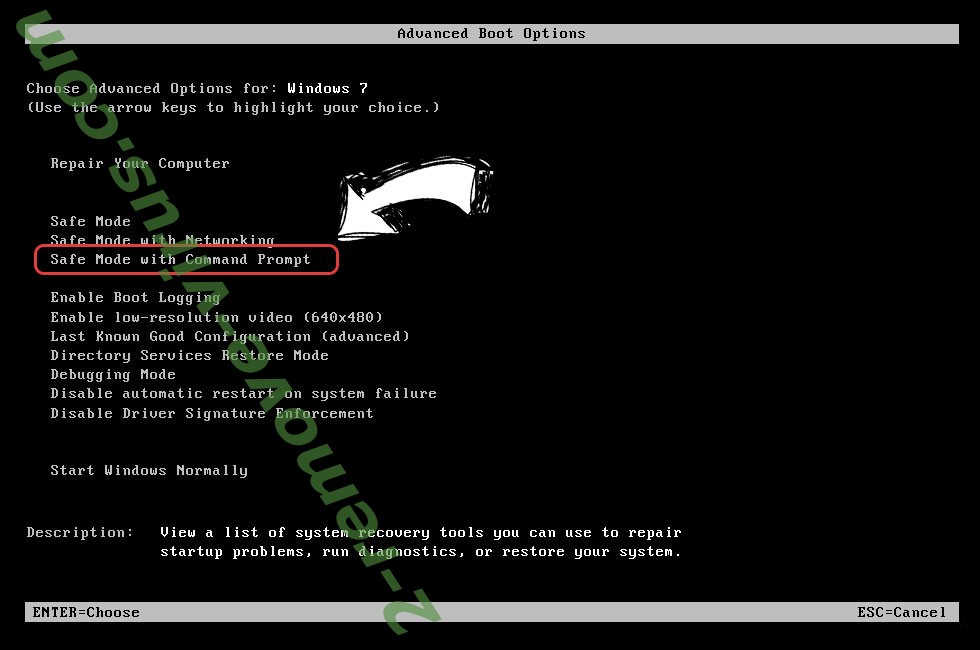

- Wybierz polecenie wiersza polecenia z listy.

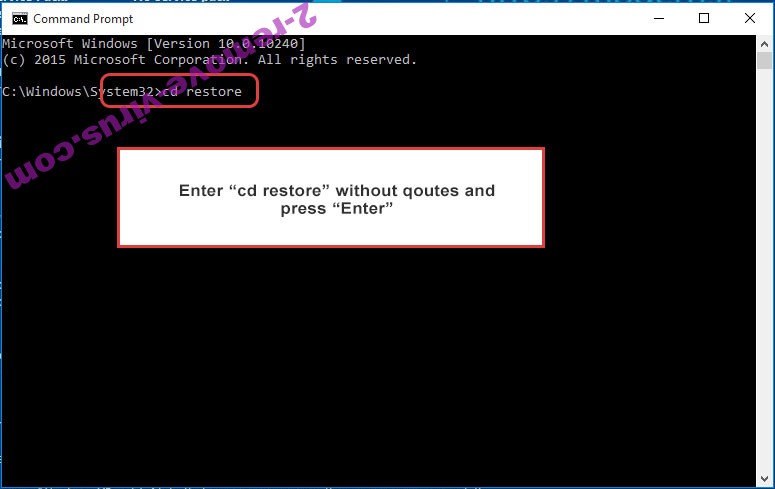

- Wpisz cd restore i naciśnij Enter.

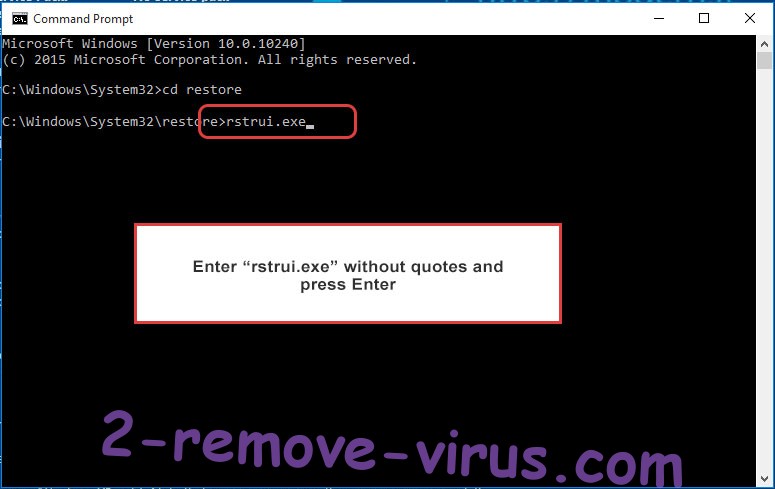

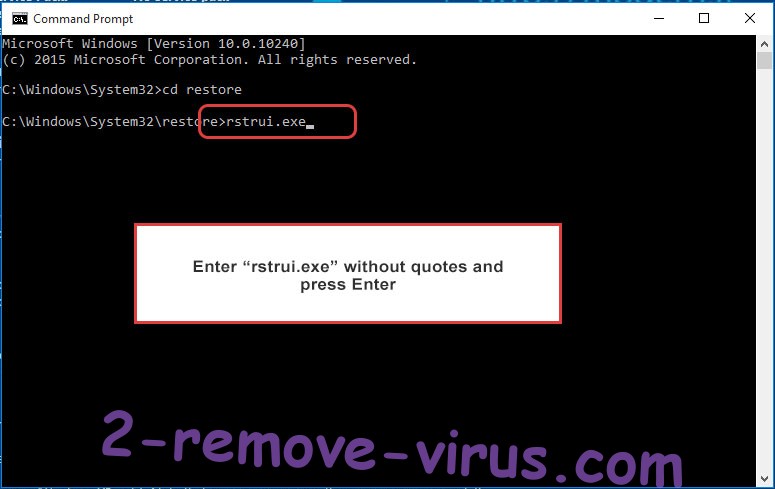

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

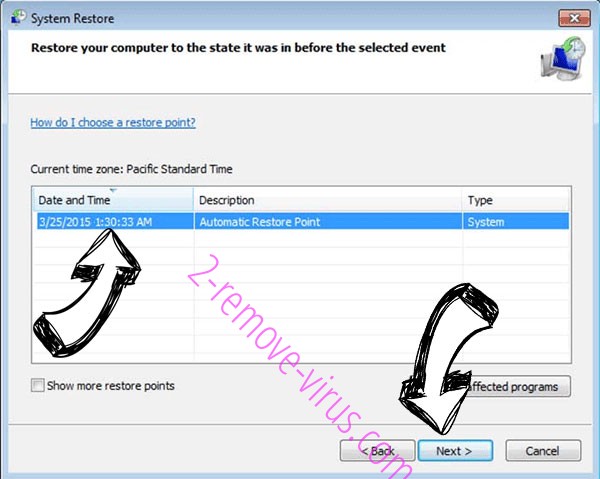

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

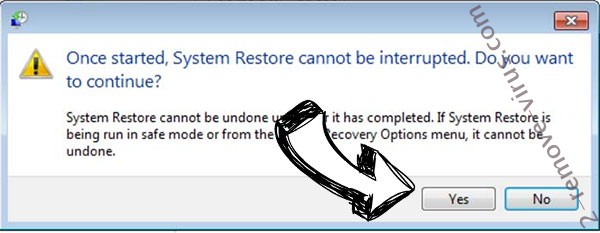

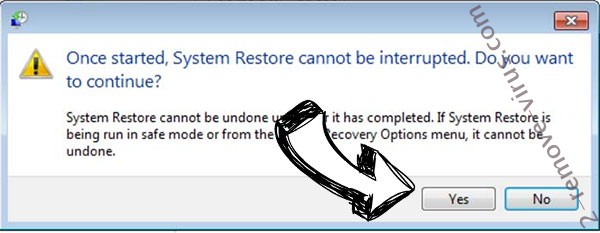

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

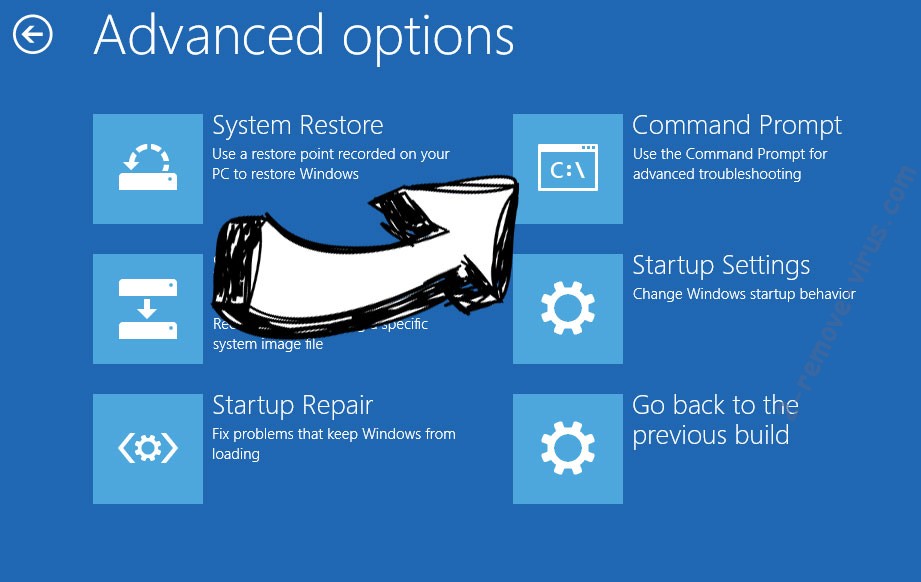

Usunąć .C4H file ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

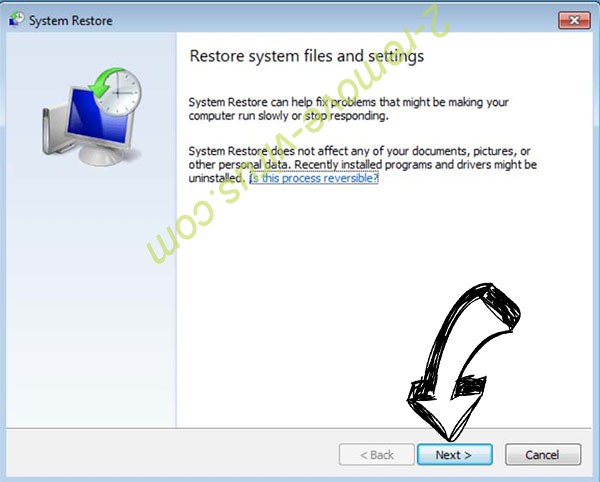

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

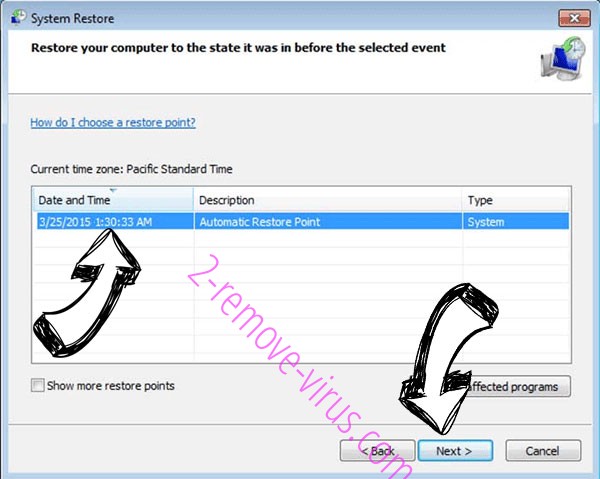

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.