Co to jest Paymen45 ransomware wirus

Ransomware znany Paymen45 ransomware jako jest klasyfikowany jako bardzo szkodliwa infekcja, ze względu na możliwe szkody, jakie może spowodować. Jeśli nigdy nie spotkałeś tego rodzaju złośliwego programu do tej pory, jesteś w niespodziankę. Jeśli do szyfrowania danych użyto silnego algorytmu szyfrowania, nie będzie można ich otworzyć, ponieważ zostaną one zablokowane. Ofiary nie zawsze mają możliwość odzyskania danych, co jest powodem, dla którego ransomware jest uważany za tak zakażenie na wysokim poziomie.

Istnieje również możliwość płacenia okupu, ale z powodów, które wspomnę poniżej, to nie jest najlepszy pomysł. Zanim cokolwiek innego, płacenie nie gwarantuje, że pliki zostaną przywrócone. Zastanów się, co uniemożliwia oszustom po prostu zabieranie pieniędzy. Ponadto, płacąc chcesz być finansowanie projektów (więcej ransomware i malware) tych cyber oszustów. Czy naprawdę chcesz wspierać rodzaj działalności przestępczej, która wyrządza szkody warte miliardy dolarów. Ludzie są również coraz bardziej przyciąga do branży, ponieważ ilość ludzi, którzy płacą okup uczynić ransomware bardzo dochodowy biznes. Zakup kopii zapasowej z żądanych pieniędzy byłoby lepiej, ponieważ jeśli kiedykolwiek umieścić w tego rodzaju sytuacji ponownie, można po prostu odblokować Paymen45 ransomware pliki z kopii zapasowej i ich utrata nie będzie możliwe. Jeśli kopia zapasowa została wykonana przed złapaniem infekcji, możesz po prostu usunąć Paymen45 ransomware i odblokować Paymen45 ransomware pliki. Jeśli nie wiesz, jakie dane szyfrują złośliwe oprogramowanie, możesz nie wiedzieć, jak udało się dostać do systemu, w którym to przypadku należy ostrożnie przeczytać poniższy akapit.

Jak udało ci się uzyskać ransomware

Ransomware może zainfekować dość łatwo, zwykle za pomocą takich metod, jak dodawanie plików złośliwego oprogramowania do wiadomości e-mail, korzystanie z niezałatanego oprogramowania i hosting zanieczyszczonych plików na wątpliwych platformach pobierania. Ponieważ istnieje wiele użytkowników, którzy nie są ostrożni, jak korzystają z poczty e-mail lub skąd pobierają, kodowanie danych złośliwego oprogramowania dystrybutorów nie mają konieczności korzystania z metod, które są bardziej skomplikowane. Nie oznacza to jednak, że dystrybutorzy w ogóle nie stosują bardziej wyrafinowanych metod. Przestępcy po prostu muszą użyć znanej nazwy firmy, napisać wiarygodną wiadomość e-mail, dołączyć plik złośliwego oprogramowania do wiadomości e-mail i wysłać go do przyszłych ofiar. Ogólnie rzecz biorąc, e-maile będą wspominać o pieniądzach, które użytkownicy mają tendencję do poważnego traktowania. Cyberprzestępcy często udają amazonki i mówią potencjalnym ofiarom, że na ich koncie zaobserwowano jakąś dziwną aktywność, która powinna sprawić, że użytkownik będzie mniej strzeżony i byłby bardziej skłonny do otwarcia załącznika. Musisz zwrócić uwagę na pewne znaki, gdy masz do czynienia z e-maili, jeśli chcesz chronić swój system. Sprawdź nadawcę, aby sprawdzić, czy jest to osoba, którą znasz. Nawet jeśli znasz nadawcę, nie spiesz się, najpierw sprawdź adres e-mail, aby upewnić się, że jest zgodny z prawem. Błędy gramatyczne są również bardzo częste. Inną istotną wskazówką może być Twoje imię i nazwisko nie używane nigdzie, jeśli, powiedzmy, że używasz Amazon i mieli wysłać ci e-mail, nie będą używać uniwersalnych pozdrowień, takich jak Drogi Klient / Członek / Użytkownik, a zamiast tego użyjesz nazwy, którą im podałeś. Niektóre złośliwe oprogramowanie szyfrujące dane mogą również wykorzystywać słabe punkty w systemach do wprowadzania. Wszystkie programy mają słabe punkty, ale zwykle oprogramowanie sprawia, że je naprawić, gdy stają się o nich świadomi, tak, że złośliwe oprogramowanie nie może go używać do wejścia na urządzenie. Jednak sądząc po dystrybucji WannaCry, wyraźnie nie każdy spieszy się zainstalować te poprawki. Sytuacje, w których złośliwe oprogramowanie używa słabych punktów, aby wprowadzić, jest tak ważne, że regularnie aktualizować programy. Poprawki można zainstalować automatycznie, jeśli nie chcesz się z nimi martwić za każdym razem.

Co można zrobić z plikami

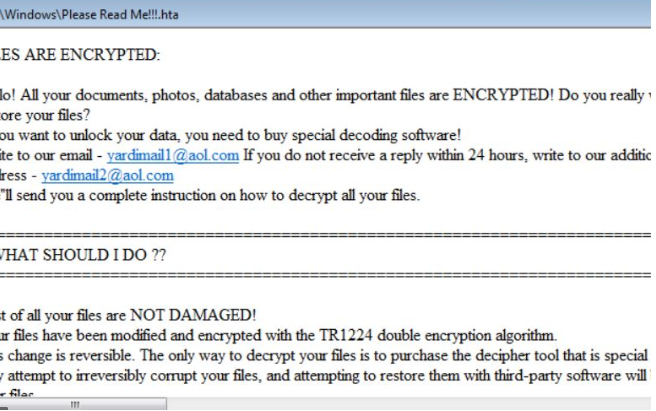

Złośliwy program do szyfrowania danych nie jest skierowany do wszystkich plików, tylko do niektórych typów, a po ich zidentyfikowaniu zostaną zablokowane. Nie będziesz w stanie otworzyć plików, więc nawet jeśli nie zdajesz sobie sprawy, co dzieje się na początku, będziesz wiedzieć, że coś jest nie tak w końcu. Będziesz wiedzieć, które pliki zostały naruszone, ponieważ dziwne rozszerzenie zostanie dodane do nich. Silne algorytmy szyfrowania mogły być używane do kodowania danych i możliwe, że mogą być zakodowane bez prawdopodobieństwa ich odzyskania. Jeśli nadal nie masz pewności, co się dzieje, powiadomienie o okupu opisze wszystko. Co oni oferują to korzystanie z ich oprogramowania deszyfrującego, który będzie cię kosztować. Cena za program deszyfrujący powinna być określona w nocie, ale jeśli tak nie jest, zostaniesz poproszony o wysłanie ich e-mailem, aby ustalić cenę, może wahać się od kilkudziesięciu dolarów do kilkuset. Zakup programu deszyfrującego nie jest zalecaną opcją, z powodów, o których już wspominaliśmy. Pomyśl tylko o spełnieniu wymagań, gdy wypróbowałeś wszystko inne. Jest również całkiem prawdopodobne, że po prostu zapomniałeś, że zrobiłeś kopie swoich plików. Możliwe jest również, że opracowano bezpłatne narzędzie do deszyfrowania. Narzędzie deszyfrujące może być dostępne za darmo, jeśli ransomware dostał się do wielu systemów i badacze złośliwego oprogramowania byli w stanie go odszyfrować. Rozważ tę opcję i tylko wtedy, gdy masz pewność, że nie ma darmowego deszyfratora, jeśli nawet myślisz o spełnieniu wymagań. Nie można zmierzyć się z ewentualną utratą pliku, jeśli kiedykolwiek skończy się w tej sytuacji ponownie, jeśli zainwestował część tych pieniędzy w jakąś opcję tworzenia kopii zapasowych. Jeśli kopia zapasowa została wykonana przed inwazją infekcji, możesz odzyskać pliki po wyeliminowaniu Paymen45 ransomware wirusa. Dowiedz się, w jaki sposób złośliwy program kodowania plików rozprzestrzenia się, aby jak najlepiej go uniknąć. Przynajmniej nie otwieraj załączników wiadomości e-mail losowo, aktualizuj oprogramowanie i pobieraj tylko ze źródeł, o których wiadomo, że są bezpieczne.

Paymen45 ransomware Usuwania

program do usuwania złośliwego oprogramowania będzie konieczne, jeśli chcesz ransomware zostać całkowicie zakończone. Aby ręcznie naprawić Paymen45 ransomware wirusa nie jest łatwy proces i może prowadzić do dodatkowych uszkodzeń systemu. Narzędzie anty-malware byłoby zachęcaną opcją w tej sytuacji. Narzędzie nie tylko pomoże Ci zająć się zagrożeniem, ale może zatrzymać wprowadzanie złośliwego oprogramowania do szyfrowania plików w przyszłości. Więc wybierz narzędzie, zainstaluj go, przeskanuj system i po zlokalizowaniu złośliwego programu kodowania danych pozbądź się go. Niestety, takie narzędzie nie pomoże odzyskać plików. Po wyczyszczeniu oprogramowania ransomware można bezpiecznie ponownie korzystać z systemu.

Offers

Pobierz narzędzie do usuwaniato scan for Paymen45 ransomwareUse our recommended removal tool to scan for Paymen45 ransomware. Trial version of provides detection of computer threats like Paymen45 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Paymen45 ransomware w trybie awaryjnym z obsługą sieci.

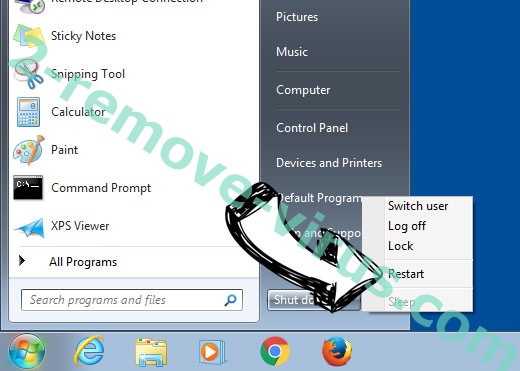

Usunąć Paymen45 ransomware z Windows 7/Windows Vista/Windows XP

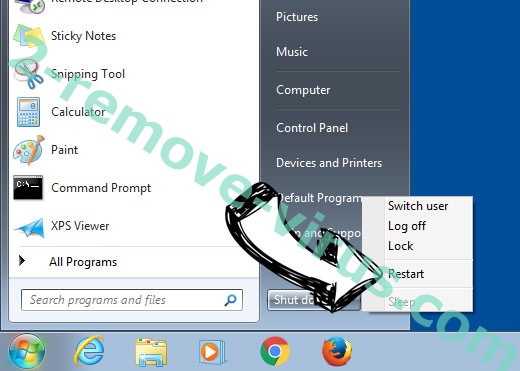

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

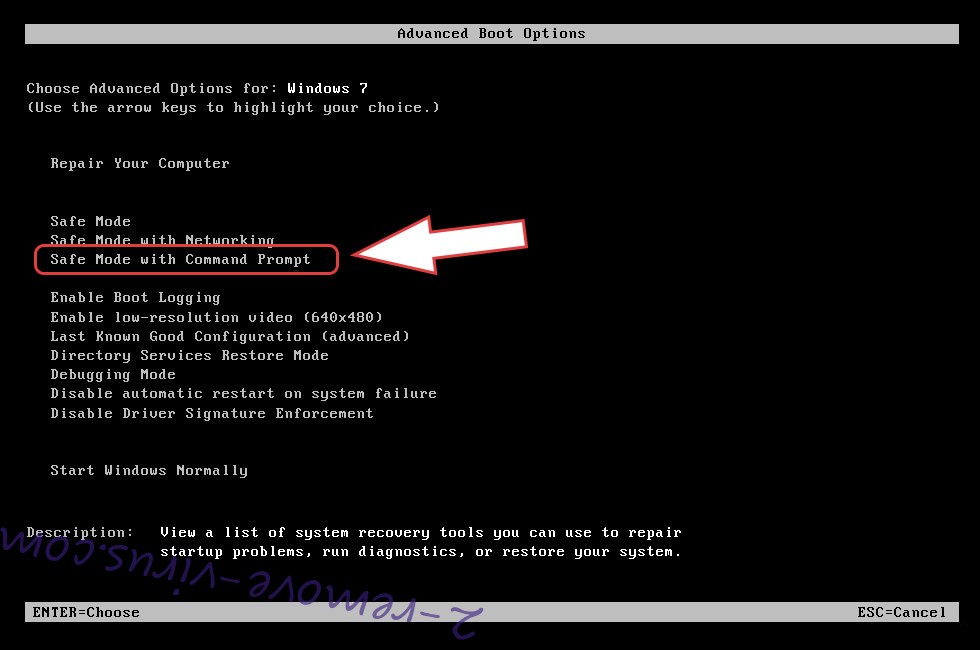

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Paymen45 ransomware

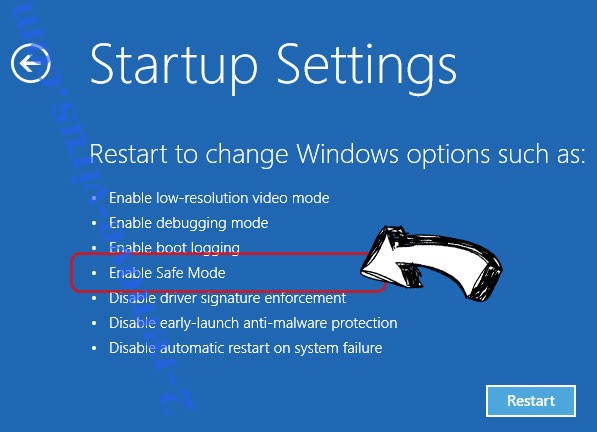

Usunąć Paymen45 ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Paymen45 ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

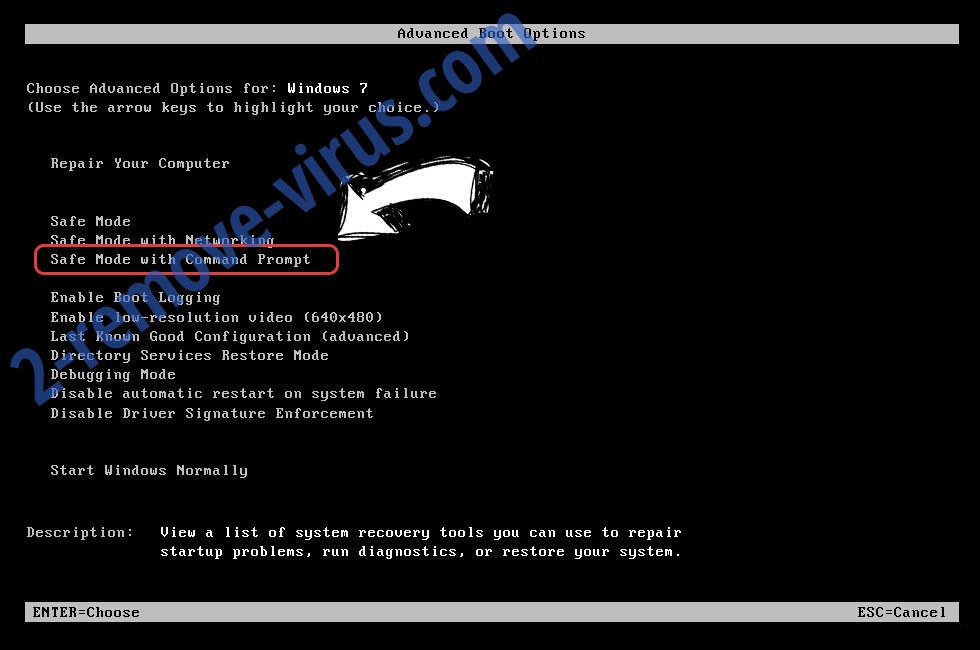

Usunąć Paymen45 ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

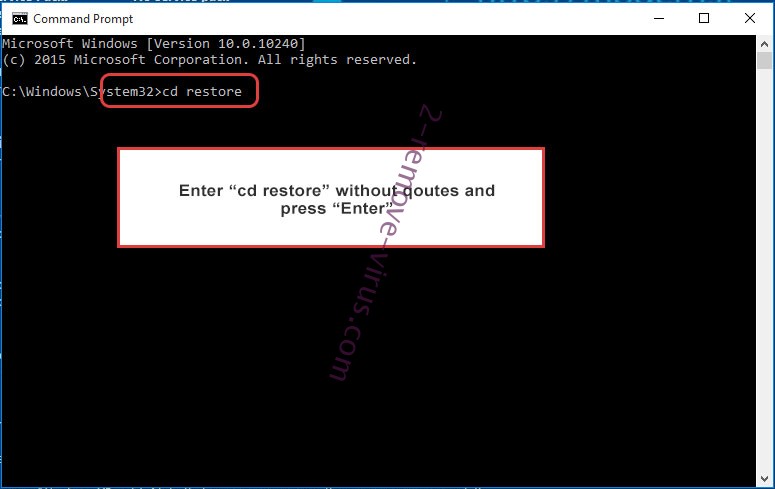

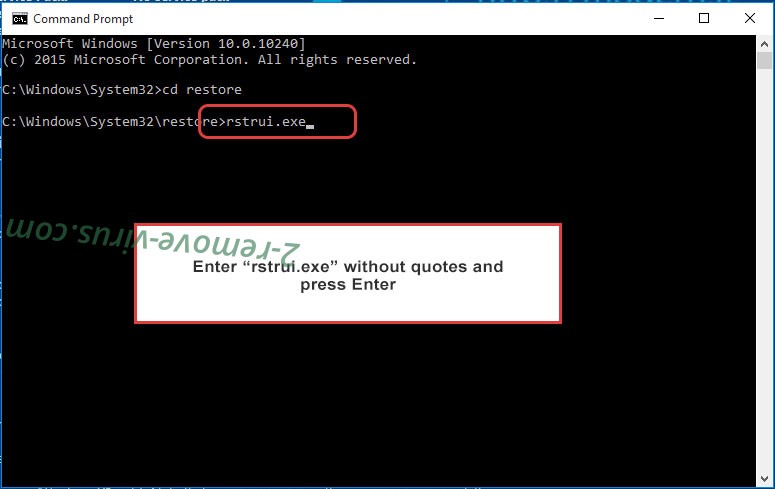

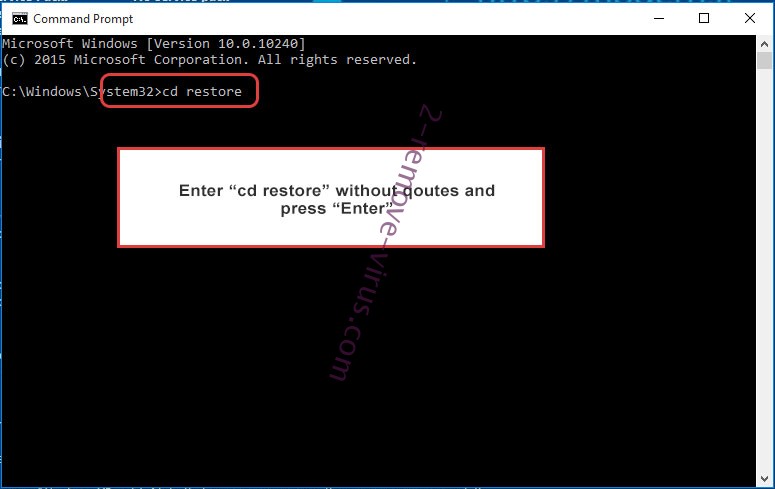

- Wpisz cd restore i naciśnij Enter.

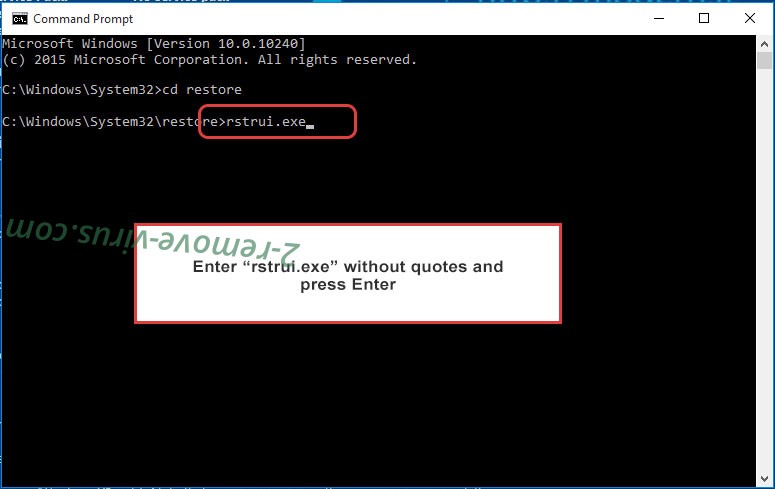

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

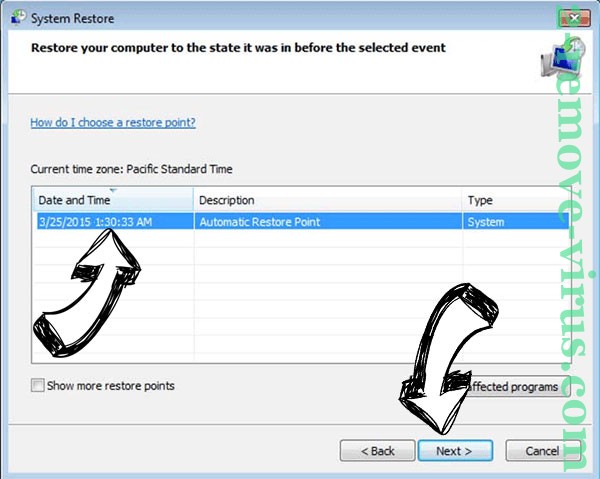

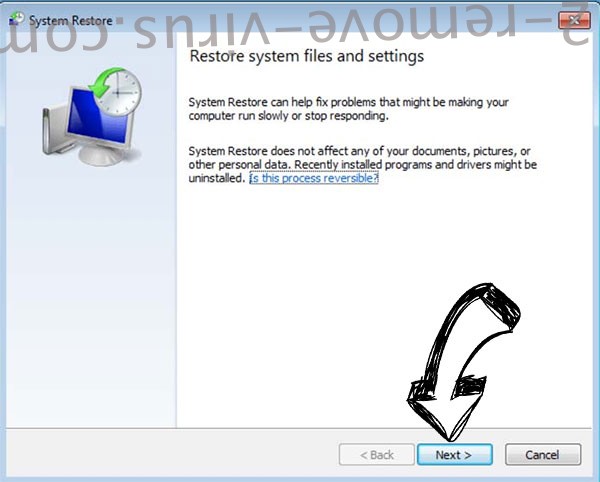

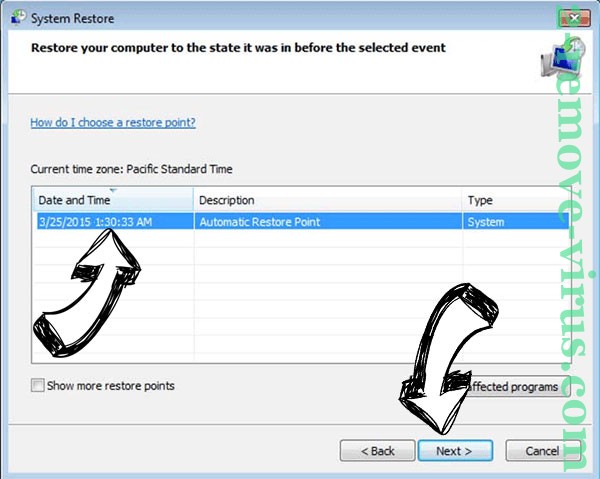

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

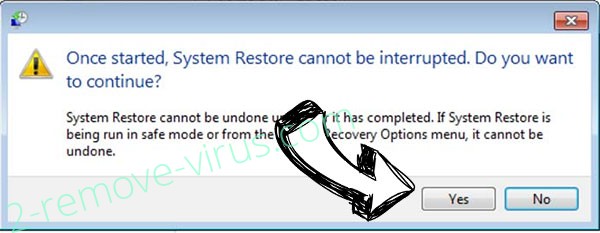

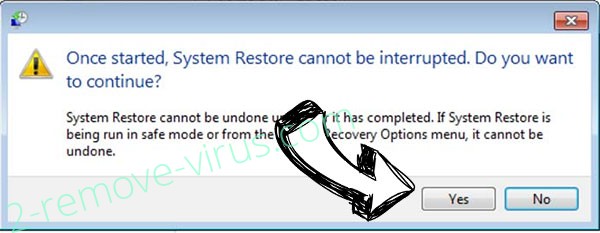

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Paymen45 ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

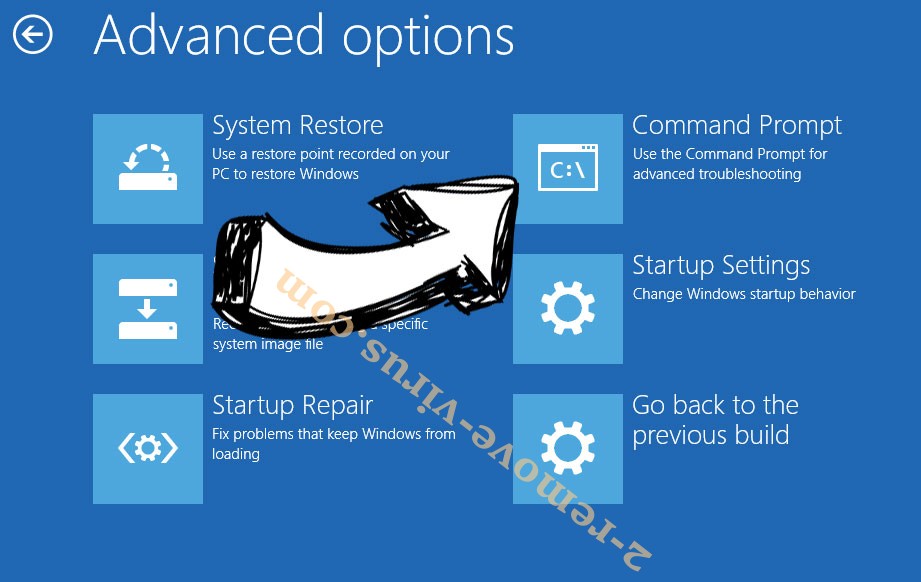

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.