Co można powiedzieć o tym zagrożeniu

Ransomware znany jako .qensvlcbymk files jest klasyfikowany jako poważne zagrożenie, ze względu na ilość szkód, które może spowodować. Chociaż ransomware jest szeroko poruszanym tematem, możliwe, że nie słyszałeś o nim wcześniej, dlatego możesz nie wiedzieć, co zanieczyszczenie może oznaczać dla twojego systemu. Kodowanie danych złośliwy program używa silnych algorytmów szyfrowania do szyfrowania plików, a gdy są one zablokowane, nie będzie można je otworzyć. Szyfrowanie plików złośliwego oprogramowania jest tak szkodliwe, ponieważ odszyfrowywanie plików nie jest możliwe w każdym przypadku. Masz możliwość płacenia okupu, ale z różnych powodów, że nie byłby to najlepszy wybór.

Odszyfrowywanie danych nawet po dokonaniu płatności nie jest gwarantowane, więc możesz po prostu wydać pieniądze za nic. Pamiętaj, że przewidujesz, że cyberoszuści poczują się zobowiązani do pomocy w odzyskiwaniu danych, gdy nie muszą. Ponadto, pieniądze, które podasz pójdzie na finansowanie więcej przyszłych ransomware i złośliwego oprogramowania. Złośliwy program do kodowania plików już kosztuje 5 miliardów dolarów strat dla firm w 2017 roku, a to jest ledwie szacunkowa kwota. Ludzie są również coraz bardziej przyciąga do biznesu, ponieważ ilość ludzi, którzy płacą okup uczynić ransomware bardzo dochodowy biznes. Inwestowanie pieniędzy, które są wymagane do zapłaty w jakiś backup może być lepszym rozwiązaniem, ponieważ nie trzeba się martwić o utratę danych ponownie. W przypadku, gdy masz kopię zapasową, zanim komputer został zainfekowany, usuń .qensvlcbymk files i odzyskaj dane stamtąd. Jeśli nie wiesz, co to jest złośliwe oprogramowanie kodujące pliki, możliwe jest również, że nie wiesz, jak udało się dostać do systemu, dlatego uważnie przeczytaj poniższy akapit.

Metody rozprzestrzeniania oprogramowania ransomware

Ransomware jest zwykle rozpowszechniane za pośrednictwem spamu załączników e-mail, złośliwych pliki do pobrania i zestawy wykorzystać. Zazwyczaj nie ma potrzeby wymyślania bardziej wyrafinowanych sposobów, ponieważ wiele osób nie jest ostrożnych, gdy używają wiadomości e-mail i pobierają coś. Możliwe jest również, że bardziej wyszukana metoda została użyta do infekcji, ponieważ niektóre złośliwe oprogramowanie szyfrujące pliki używają ich. Przestępcy dodają złośliwy plik do wiadomości e-mail, piszą jakiś tekst i udają, że pochodzą od godnej zaufania firmy/organizacji. Ze względu na wrażliwość tematu, ludzie są bardziej podatni na otwieranie e-maili z wymieniającymi pieniądze, dlatego tego rodzaju tematy często można spotkać. Jeśli cyberprzestępcy używali znanej nazwy firmy, takiej jak Amazon, ludzie obniżają swoją obronę i mogą otworzyć załącznik bez myślenia, ponieważ przestępcy mogą po prostu powiedzieć, że podejrzana aktywność została zauważona na koncie lub dokonano zakupu i dodano pokwitowanie. Musisz zwrócić uwagę na pewne znaki podczas otwierania wiadomości e-mail, jeśli chcesz komputer bez infekcji. Ważne jest, aby upewnić się, że nadawcy można zaufać przed otwarciem wysłanego dołączonego pliku. Nawet jeśli znasz nadawcę, nie powinieneś się spieszyć, najpierw zbadaj adres e-mail, aby upewnić się, że pasuje do adresu, który znasz, należy do tej osoby / firmy. Te złośliwe wiadomości e-mail są również często pełne błędów gramatycznych. Inną istotną wskazówką może być Twoje imię i nazwisko nie używane nigdzie, jeśli, powiedzmy, że jesteś klientem Amazon i mieli wysłać ci e-mail, nie będą używać uniwersalnych pozdrowień, takich jak Drogi Klient / Członek / Użytkownik, a zamiast tego użyjesz nazwy, którą im nadano. Nieaktualne luki w zabezpieczeniach programu mogą być również używane przez oprogramowanie wymuszające okup, aby dostać się do komputera. Luki w zabezpieczeniach programów są regularnie wykrywane, a programiści publikują aktualizacje, dzięki czemu złośliwe strony nie mogą ich wykorzystać do dystrybucji szkodliwych programów. Niestety, jak widać na powszechne WannaCry ransomware, nie każdy instaluje te poprawki, z tego czy innego powodu. Zalecamy zainstalowanie aktualizacji za każdym razem, gdy zostanie wydana. Aktualizacje można również instalować automatycznie.

Co robi

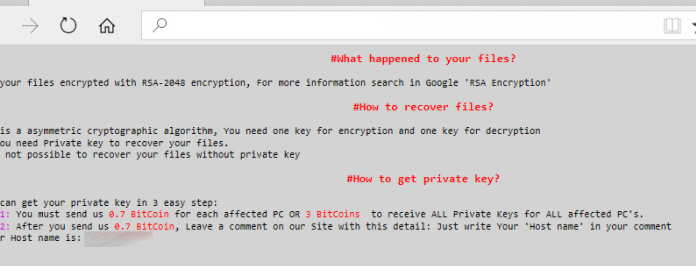

Gdy ransomware uda się wprowadzić urządzenie, będzie kierować niektóre typy plików i jak tylko zostaną znalezione, zostaną zaszyfrowane. Twoje pliki nie będą dostępne, więc nawet jeśli nie zdajesz sobie sprawy, co dzieje się na początku, będziesz wiedzieć, że coś nie jest w porządku w końcu. Pliki, które zostały zakodowane, będą miały dziwne rozszerzenie pliku, które często pomaga użytkownikom rozpoznać, z którym złośliwym oprogramowaniem kodowania danych mają do czynienia. W wielu przypadkach dekodowanie plików może być niemożliwe, ponieważ algorytmy szyfrowania używane w szyfrowaniu mogą być dość trudne, jeśli nie niemożliwe do odszyfrowania. W nocie okupu przestępcy wyjaśnią, że zaszyfrowali Twoje dane i zaproponują ci metodę ich przywrócenia. Ich proponowana metoda polega na zakupie ich deszyfratora. Cena oprogramowania deszyfrującego powinna być wyświetlana w nocie, ale jeśli tak nie jest, zostaniesz poproszony o wysłanie ich e-mailem, aby ustalić cenę, może wahać się od kilkudziesięciu dolarów do kilkuset. Nie trzeba dodawać, dając do wniosków nie jest zachęcany. Pomyśl tylko o tej opcji w ostateczności. Być może po prostu zapomniałeś, że masz kopię zapasową plików. Dla niektórych ransomware, narzędzia deszyfrujące można nawet znaleźć za darmo. Należy powiedzieć, że czasami złośliwi specjaliści od oprogramowania są w stanie opracować deszyfrator, co oznacza, że możesz odzyskać dane bez konieczności płatności. Weź tę opcję pod uwagę i tylko wtedy, gdy masz pewność, że nie ma darmowego deszyfratora, jeśli nawet myślisz o spełnieniu wymagań. Jeśli użyjesz części tej sumy na kopii zapasowej, nie będziesz musiał ponownie zmierzyć się z utratą plików, ponieważ twoje pliki zostaną zapisane w bezpiecznym miejscu. A jeśli kopia zapasowa jest opcją, możesz przywrócić dane stamtąd po wymazaniu .qensvlcbymk files wirusa, jeśli nadal zamieszkuje urządzenie. Jeśli chcesz uniknąć ransomware w przyszłości, zapoznaj się z tym, jak może dostać się do komputera. Upewnij się, że oprogramowanie jest aktualizowane za każdym razem, gdy aktualizacja zostanie wydana, nie otwierasz losowych załączników wiadomości e-mail, a pliki do pobrania są ufne.

Jak usunąć .qensvlcbymk files

Jeśli jest nadal obecny na urządzeniu, zachęcamy do pobrania programu do usuwania złośliwego oprogramowania, aby go zakończyć. Jeśli komputer ma niewielkie doświadczenie, podczas próby ręcznego naprawienia komputera może spowodować niezamierzone uszkodzenie .qensvlcbymk files komputera. Jeśli pójdziesz z opcją automatyczną, będzie to mądrzejszy wybór. Narzędzie jest nie tylko w stanie pomóc radzić sobie z infekcją, ale może również zatrzymać podobne z wejściem w przyszłości. Spójrz, które narzędzie anty-malware najlepiej pasuje do tego, czego potrzebujesz, pobierz go i przeskanuj system w poszukiwaniu infekcji po zainstalowaniu go. Nie oczekuj, że narzędzie do usuwania złośliwego oprogramowania pomoże Ci w przywracaniu plików, ponieważ nie będzie w stanie tego zrobić. Po oczyszczeniu systemu powinien być można powrócić do normalnego korzystania z komputera.

Offers

Pobierz narzędzie do usuwaniato scan for .qensvlcbymk filesUse our recommended removal tool to scan for .qensvlcbymk files. Trial version of provides detection of computer threats like .qensvlcbymk files and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć .qensvlcbymk files w trybie awaryjnym z obsługą sieci.

Usunąć .qensvlcbymk files z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć .qensvlcbymk files

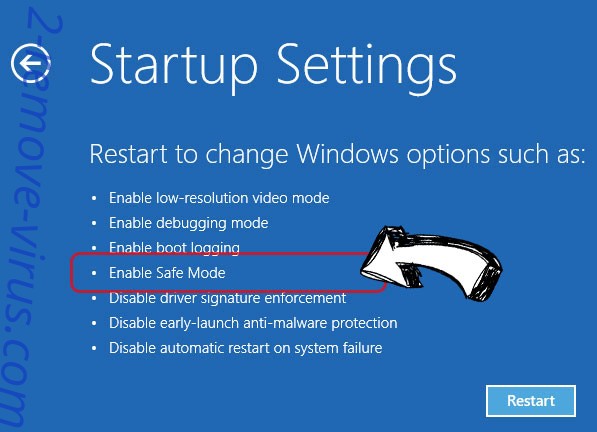

Usunąć .qensvlcbymk files z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć .qensvlcbymk files

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

Usunąć .qensvlcbymk files z Windows 7/Windows Vista/Windows XP

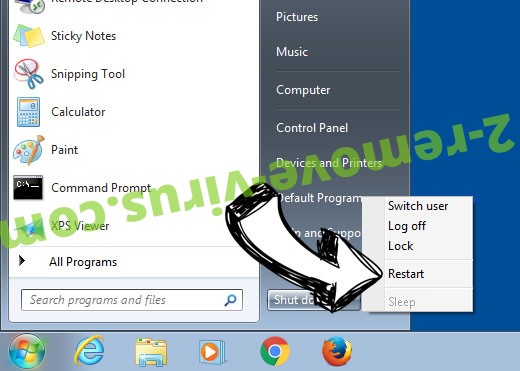

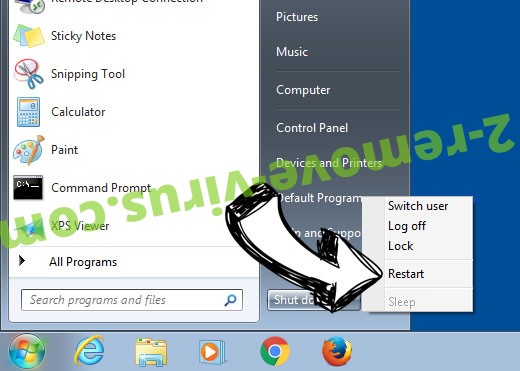

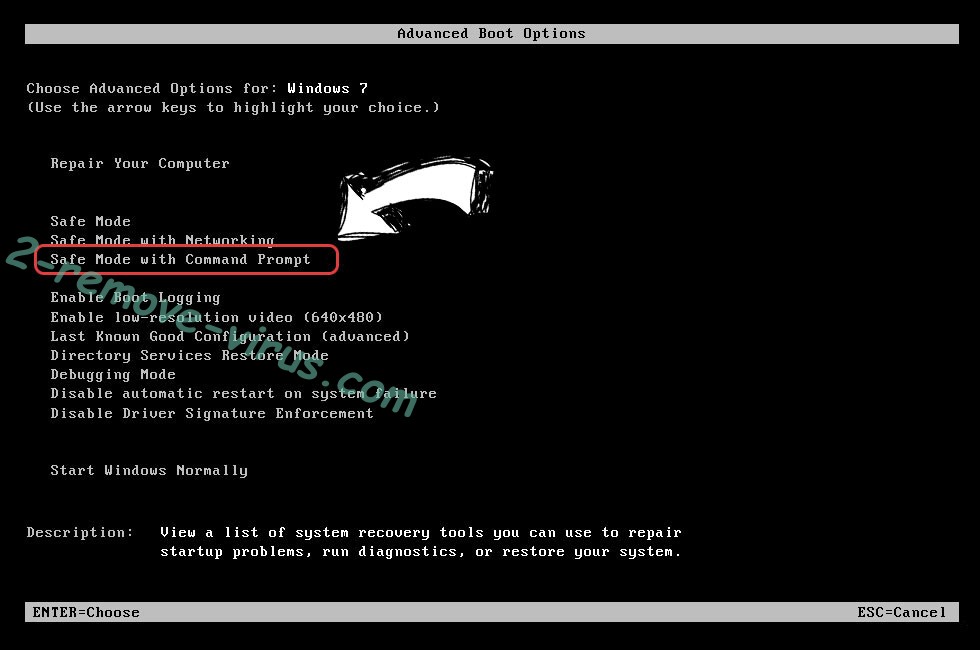

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

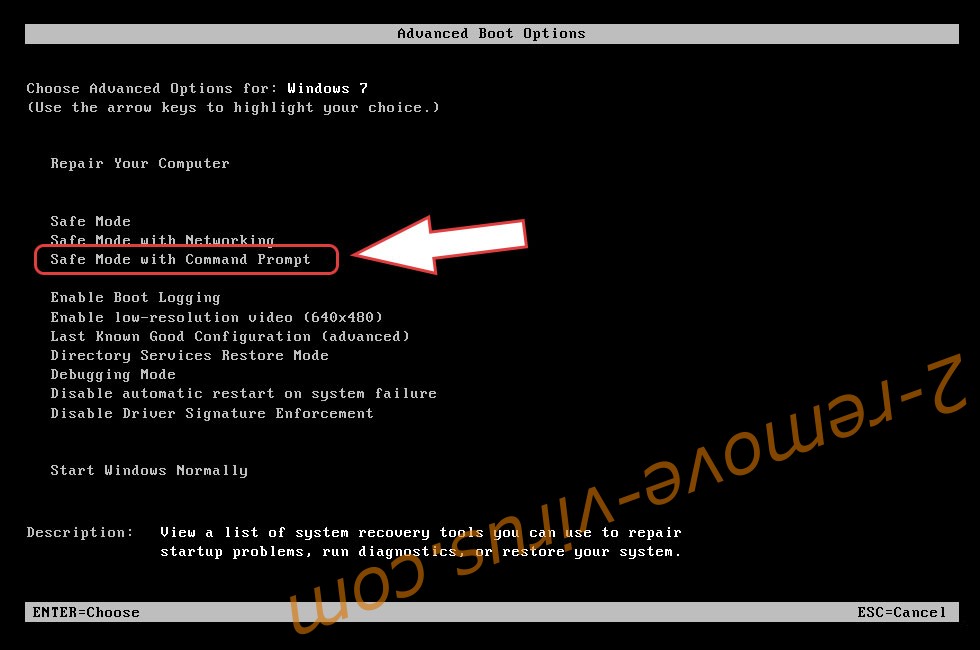

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

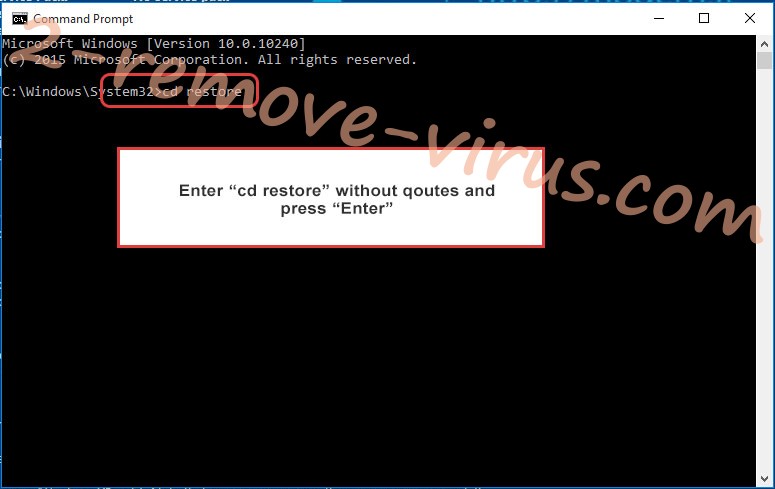

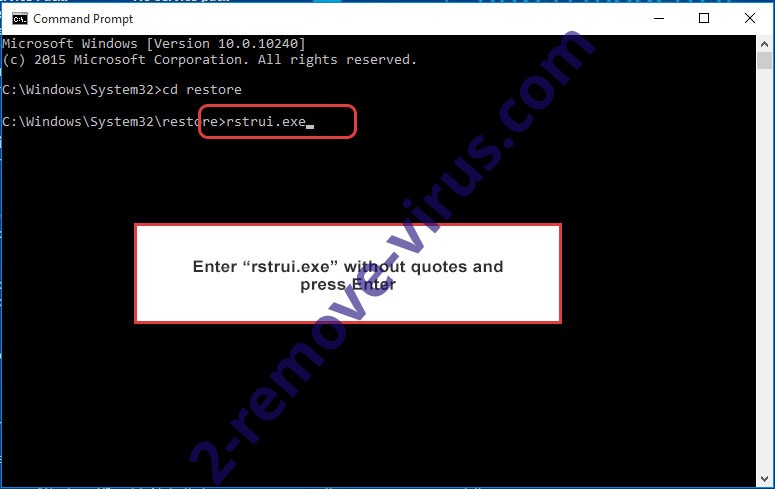

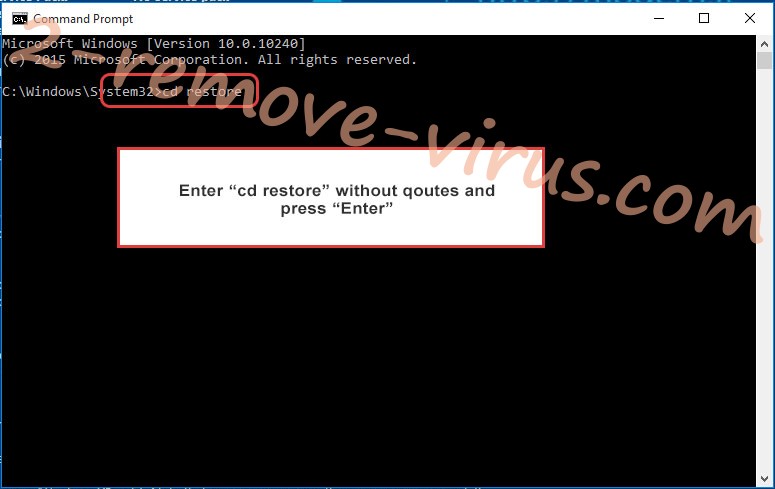

- Wpisz cd restore i naciśnij Enter.

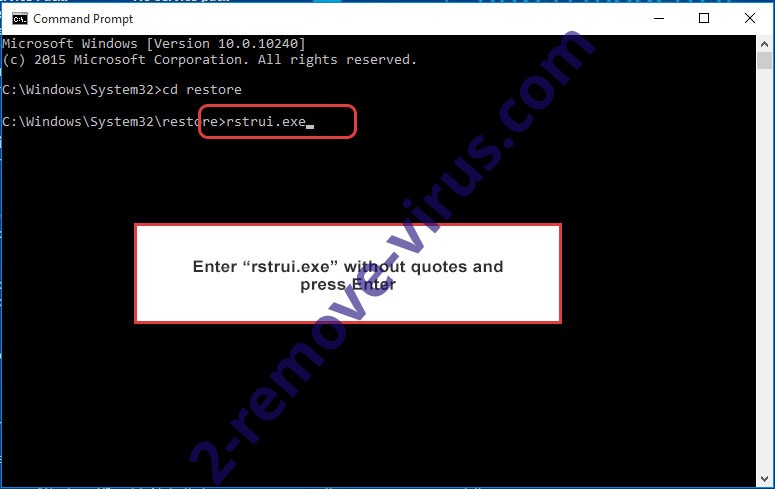

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

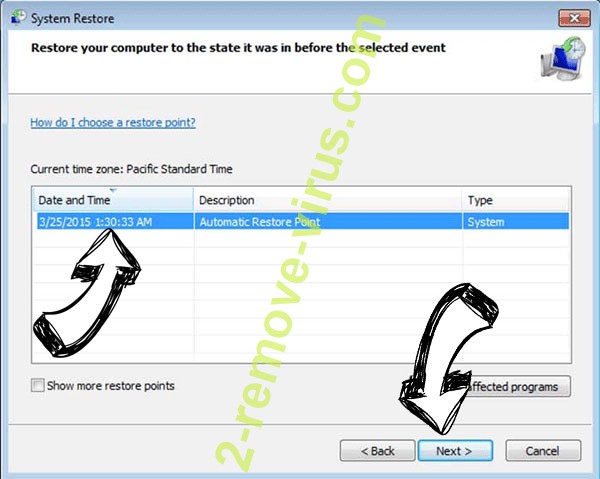

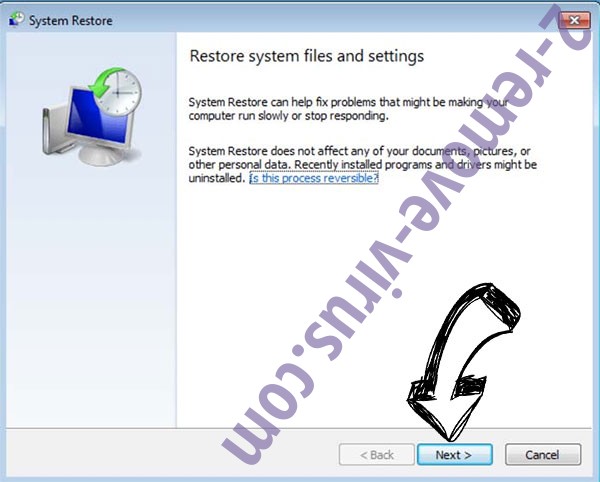

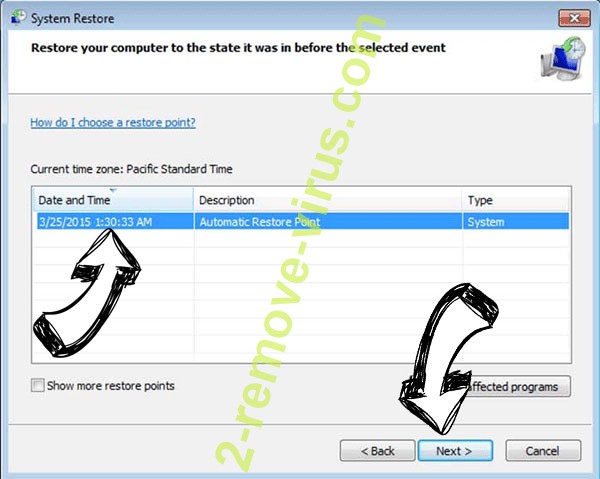

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

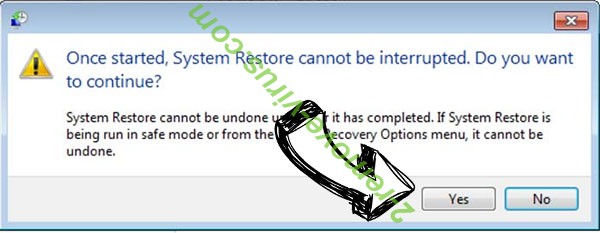

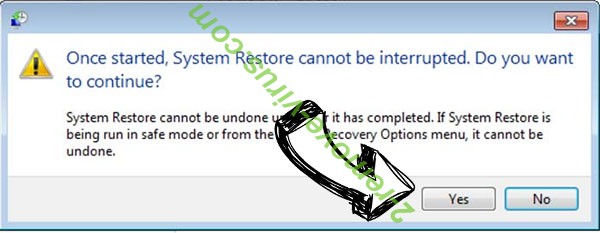

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć .qensvlcbymk files z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

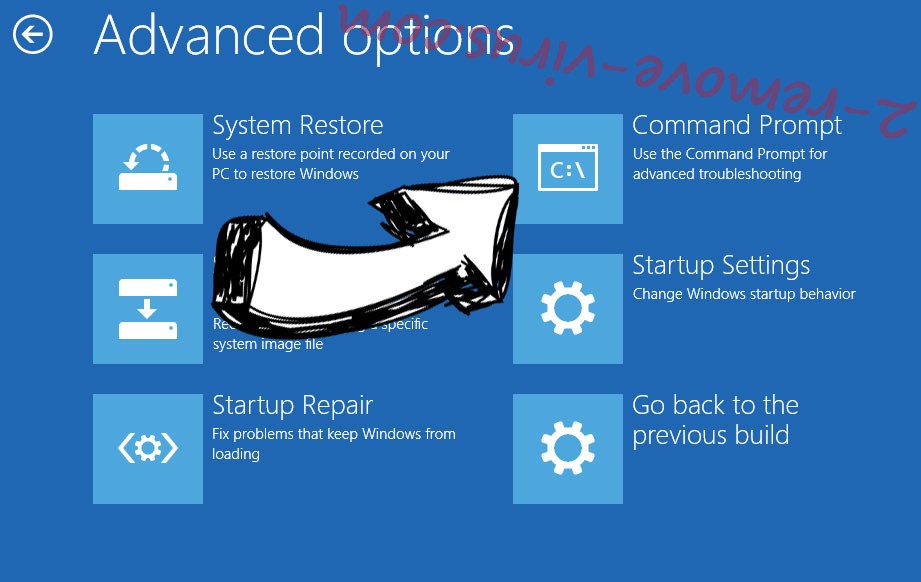

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.