Co to jest Tocue ransomware wirus

Tocue ransomware jest uważana za bardzo poważne infekcji złośliwym oprogramowaniem, bardziej szczegółowo klasyfikowane jako ransomware. Podczas gdy ransomware był szeroko omówione temat, może masz brakowało go, więc może nie wiedzieć, jakie zanieczyszczenia mogą oznaczać do komputera. Algorytmy silnego szyfrowania może służyć do kodowania danych, dzięki czemu nie można uzyskać do nich dostęp już. Ofiary nie zawsze są w stanie odzyskać pliki, dlatego malware kodowania danych jest uważana za takie zanieczyszczenie wysokiego poziomu.

Crooks daje narzędzie odszyfrowywania, ale zgodne z wymaganiami może nie być najlepszym rozwiązaniem. Istnieje niezliczona ilość przypadków, w których płacenie okupu nie oznacza przywrócenia pliku. Co uniemożliwia przestępcom po prostu zabieranie pieniędzy, nie dając Ci narzędzia odszyfrowywania. Przyszłe działania oszustów byłyby również finansowane przez te pieniądze. Szacuje się już, że plik szyfrowania złośliwego oprogramowania kosztuje miliony dolarów straty dla firm w 2017, i to jest tylko szacunkowa kwota. A im więcej osób spełnia wymagania, tym bardziej zyskowne szyfrowanie danych malware dostaje, i że przyciąga coraz więcej ludzi do branży. Sytuacje, w których można stracić swoje dane mogą zdarzyć się cały czas, więc może być mądrzejszy do inwestowania w tworzenie kopii zapasowych. I można po prostu wymazać Tocue ransomware wirusa bez obaw. Szczegółowe informacje na temat najczęstszych sposobów rozpowszechniania można znaleźć w następującym paragrafie, jeśli nie masz pewności co do sposobu, w jaki złośliwe oprogramowanie kodujące plik zdołało zainfekować Twoje urządzenie.

Jak jest rozprzestrzenianie ransomware

Często można natknąć się na plik szyfrujący złośliwe oprogramowanie dodane do wiadomości e-mail jako załącznik lub na podejrzanych stronach internetowych pobierania. Ponieważ ludzie wydają się być dość nieostrożne, gdy do czynienia z e-maili i pobierania plików, często nie ma potrzeby tych rozprzestrzeniania pliku kodowania złośliwego oprogramowania do wykorzystania bardziej wyrafinowane sposoby. Można również stosować bardziej rozbudowane metody, chociaż nie są one tak popularne. Hakerzy napisać dość przekonujące e-mail, a udając się z jakiegoś zaufanego firmy lub organizacji, dodać złośliwe oprogramowanie do wiadomości e-mail i wysłać go. Użytkownicy są bardziej prawdopodobne, aby otworzyć wiadomości e-mail związanych z pieniędzmi, więc te rodzaje tematów często można napotkać. Jeśli cyberprzestępcy używane znane nazwy firmy jak Amazon, użytkownicy niższe ich straży i może otworzyć załącznik bez myślenia, jeśli Cyberprzestępcy po prostu powiedzieć, że nie było wątpliwe działalności na koncie lub zakupu dokonano i Paragon jest dołączony. Bądź na poszukiwania niektórych znaków przed otwarciem załączników e-mail. Jest bardzo ważne, aby zbadać, czy znasz nadawcy przed otwarciem dołączonego pliku. Nie spiesz się, aby otworzyć załącznik tylko dlatego, że nadawca wydaje się prawdziwe, najpierw trzeba sprawdzić, czy adres e-mail pasuje. Błędy gramatyczne są również znak, że e-mail nie może być to, co myślisz. Inny oczywisty trop kulisy być twój wymienić nie używany wszędzie, jeśli, pozwólmy powiedzieć ty używać Amazonka i oni byliśmy wobec posyłać ty an poczta elektroniczna, oni byłby nie używać powszechny pozdrowienia podobny Szanowny klient/członek/użytkownik, i zamiast wstawić ten wymienić masz podane im rezygnować. Luki na komputerze nieaktualne programy mogą być również używane jako ścieżka do komputera. Wszystkie programy mają luki, ale gdy są one znalezione, są regularnie naprawiany przez twórców oprogramowania, dzięki czemu złośliwe oprogramowanie nie może używać go do wprowadzania urządzenia. Niemniej jednak, nie wszyscy użytkownicy są szybkie, aby zaktualizować swoje oprogramowanie, jak pokazano na atak ransomware WannaCry. Zaleca się, aby zawsze aktualizować programy, gdy łata jest zwalniana. Aktualizacje można zainstalować automatycznie, jeśli okaże się, że te powiadomienia uciążliwe.

Jak działa

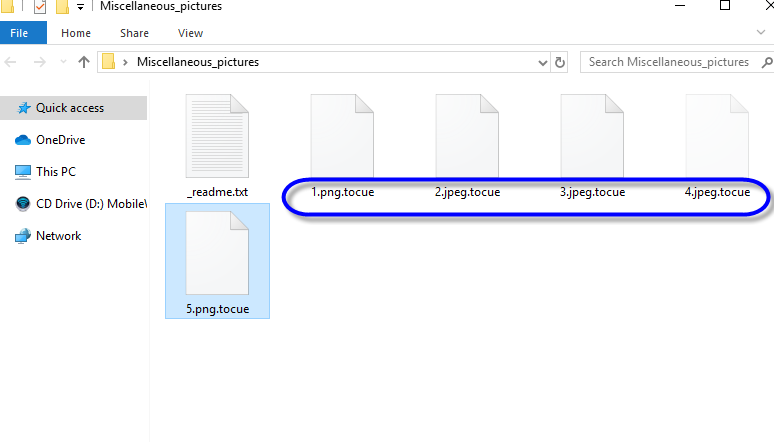

Twoje pliki będą szyfrowane, jak tylko plik kodowania złośliwego oprogramowania dostanie się do systemu. Jeśli przypadkiem nie zauważyłeś niczego dziwnego do tej pory, gdy nie masz dostępu do plików, zobaczysz, że coś się wydarzyło. Poszukaj dziwne rozszerzenia plików dodanych do plików, powinny one wyświetlić nazwę kodowania danych złośliwego oprogramowania. Jeśli użyto silnego algorytmu szyfrowania, może to uniemożliwić potencjalnie niemożliwe Odszyfrowywanie plików. Okup wyjaśni, co się stało i jak powinieneś przystąpić do przywracania plików. Narzędzie odszyfrowywania proponowane nie przyjdzie za darmo, oczywiście. Jeśli kwota okupu nie jest jasno określona, musisz użyć podanego adresu e-mail, aby skontaktować się z hakerami, aby dowiedzieć się, jaka jest kwota, która może zależeć od wartości Twoich danych. Z powodów, o których wspominaliśmy powyżej, nie zachęcamy do płacenia okupu. Zanim nawet rozważyć płacenia, spróbuj innych alternatyw pierwszy. Możliwe, że po prostu zapomniałeś, że zrobiliście kopie swoich plików. Lub, jeśli szczęście jest po Twojej stronie, niektórzy naukowcy mogli wydała darmowy program odszyfrowywania. Powinniśmy powiedzieć, że czasami złośliwe oprogramowanie specjaliści są w stanie pękanie pliku kodowania złośliwego oprogramowania, co oznacza, że można uzyskać odszyfrowujący za darmo. Należy to pamiętać, zanim nawet pomyśleć o płacenie oszustów. Byłoby mądrzejszy, aby kupić kopię zapasową z niektórymi z tych pieniędzy. Jeśli utworzono kopię zapasową przed infekcją zaatakował, może wykonać odzyskiwanie danych po odinstalowaniu Tocue ransomware wirusa. W przyszłości, upewnij się, że uniknąć ransomware jak najwięcej poprzez zapoznanie się z tym, jak się rozprzestrzenia. Trzeba przede wszystkim zaktualizować swoje programy, gdy aktualizacja jest dostępna, tylko pobrać z bezpiecznych/uzasadnionych źródeł i zatrzymać losowo otwierania plików dołączonych do wiadomości e-mail.

Tocue ransomware Usuwania

Jeśli nadal występuje na urządzeniu, zachęcamy do nabycia oprogramowania anty-malware, aby go rozwiązać. Próbując ręcznie naprawić Tocue ransomware wirusa może spowodować dodatkowe szkody, jeśli nie jesteś najbardziej zrozumiały komputer osoby. Jeśli nie chcesz, aby spowodować dalsze szkody, należy użyć narzędzia do usuwania złośliwego oprogramowania. Oprogramowanie do usuwania złośliwego oprogramowania jest do dbać o tego rodzaju zakażeń, w zależności od tego, które wybrałeś, może nawet zatrzymać infekcję z coraz w pierwszej kolejności. Wybierz odpowiedni program, a po jego zainstalowaniu Przeskanuj urządzenie, aby znaleźć zagrożenie. Powinniśmy wspomnieć, że narzędzie do usuwania złośliwego oprogramowania nie jest w stanie pomóc przywrócić dane. Po wyczyszczeniu zagrożenia upewnij się, że regularnie robisz kopie zapasowe wszystkich danych.

Offers

Pobierz narzędzie do usuwaniato scan for Tocue ransomwareUse our recommended removal tool to scan for Tocue ransomware. Trial version of provides detection of computer threats like Tocue ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Tocue ransomware w trybie awaryjnym z obsługą sieci.

Usunąć Tocue ransomware z Windows 7/Windows Vista/Windows XP

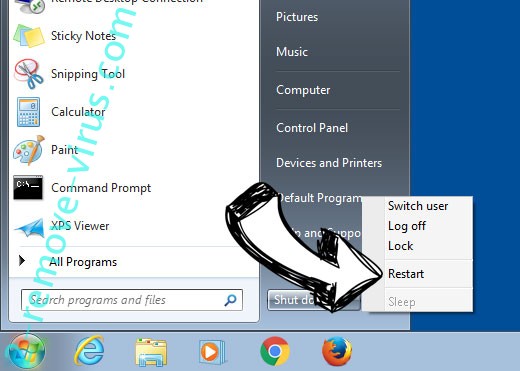

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

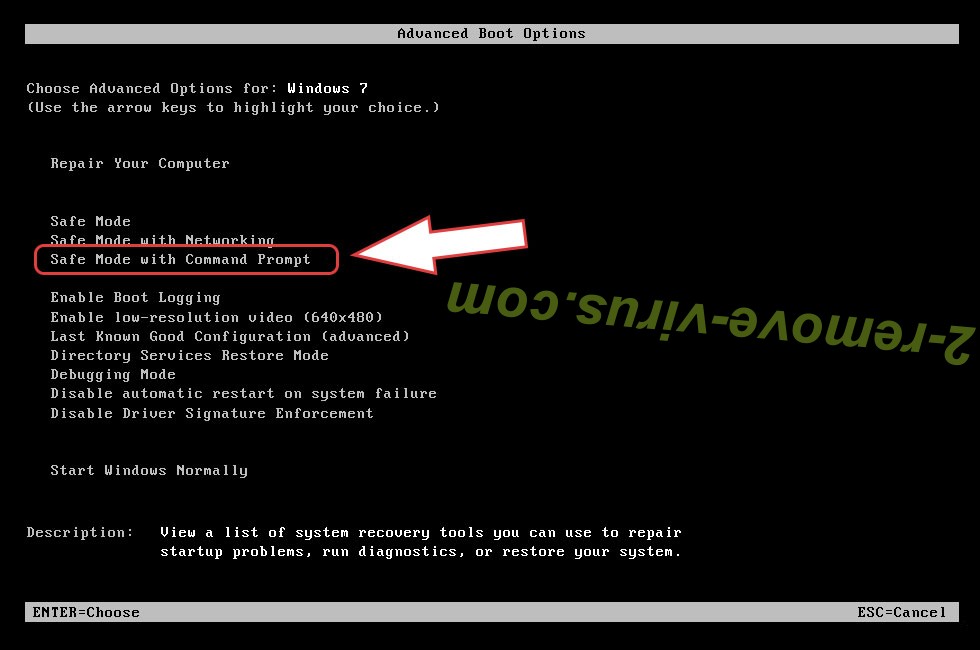

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Tocue ransomware

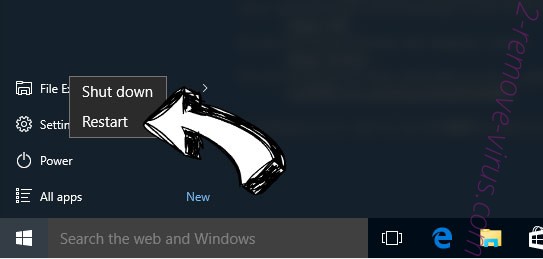

Usunąć Tocue ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

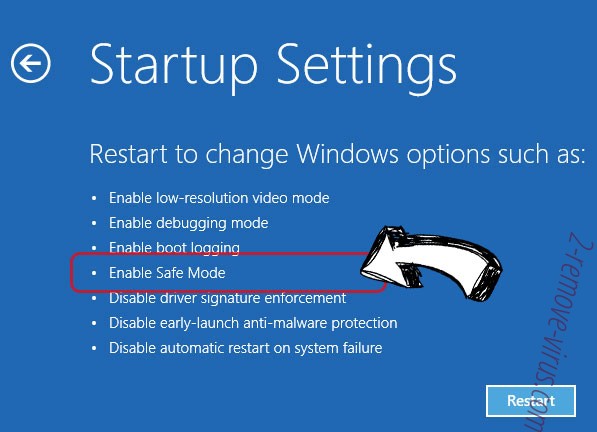

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Tocue ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

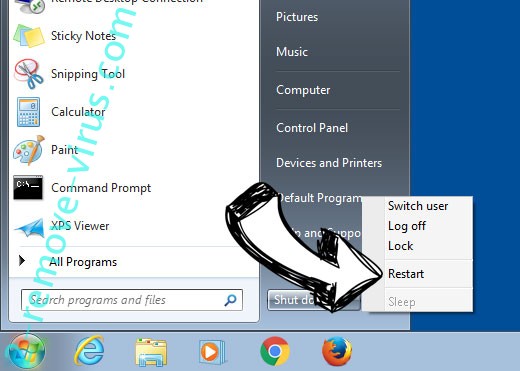

Usunąć Tocue ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

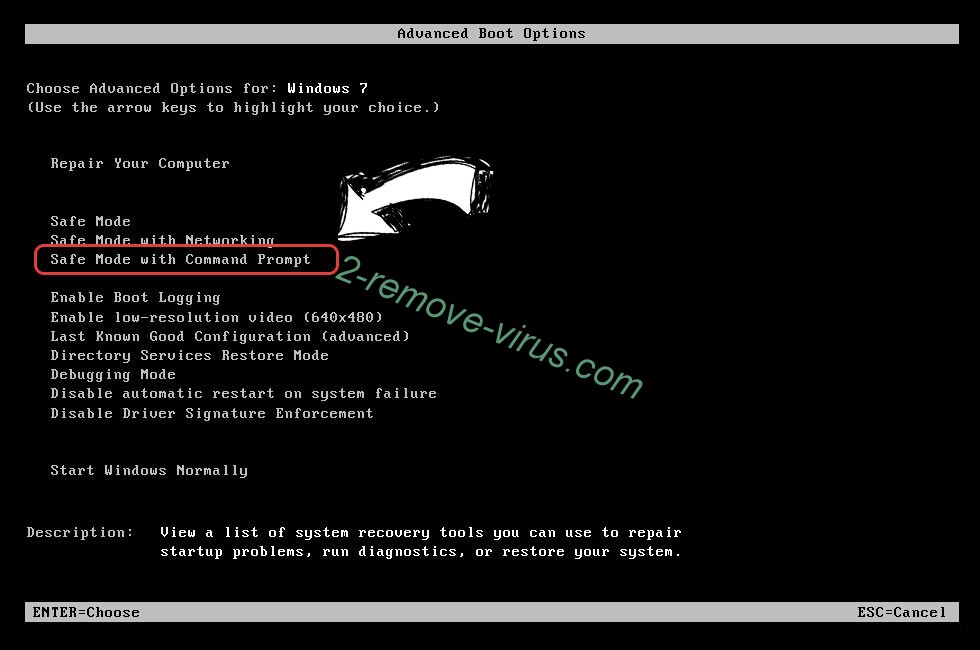

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

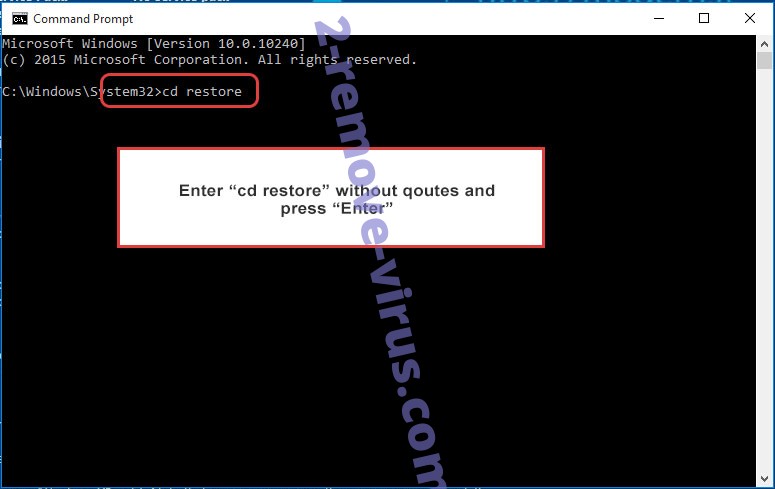

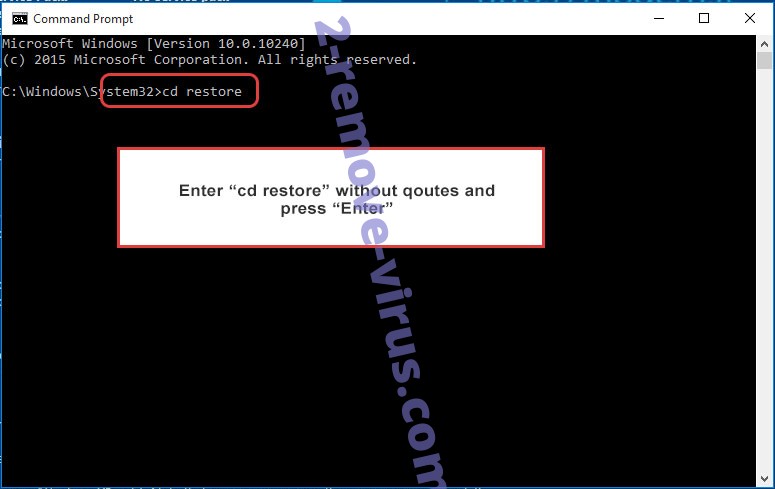

- Wpisz cd restore i naciśnij Enter.

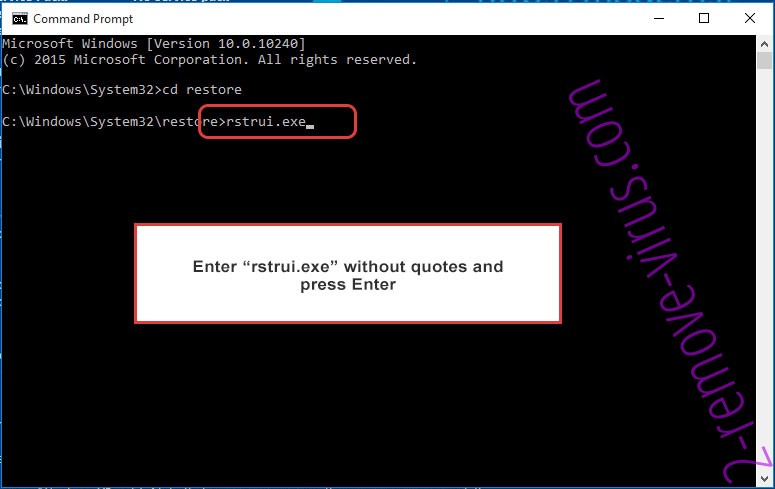

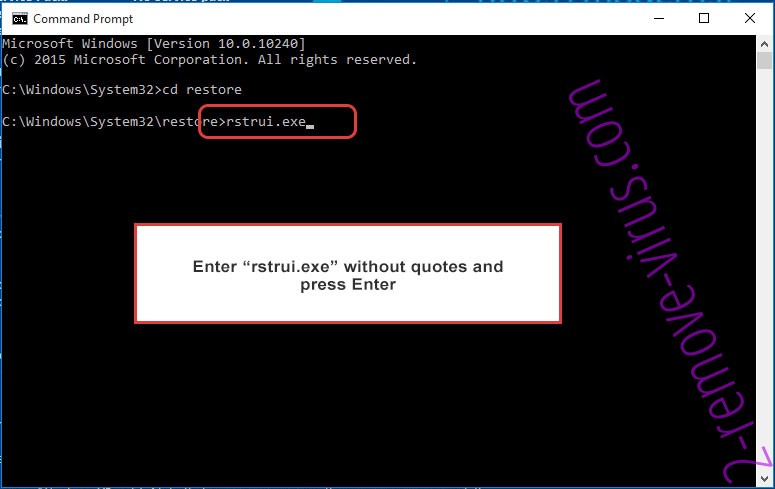

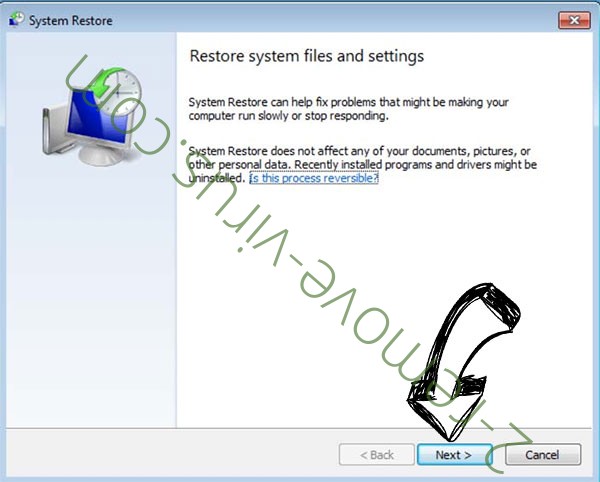

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

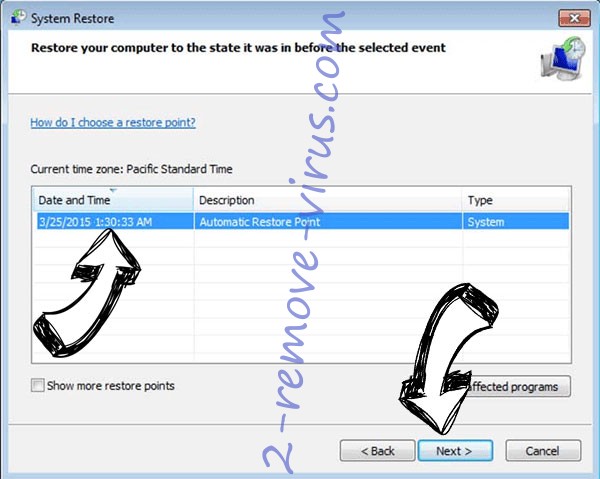

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

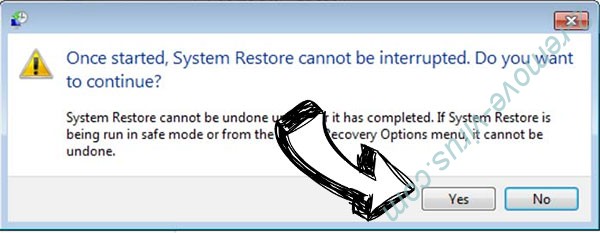

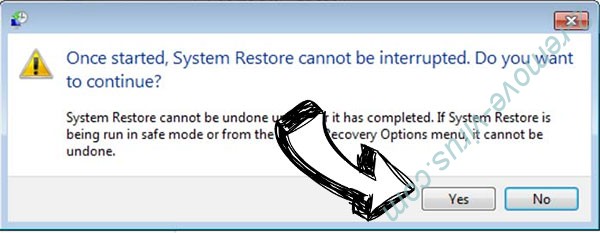

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Tocue ransomware z Windows 8 i Windows 10

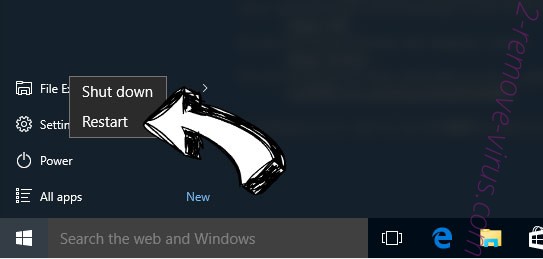

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

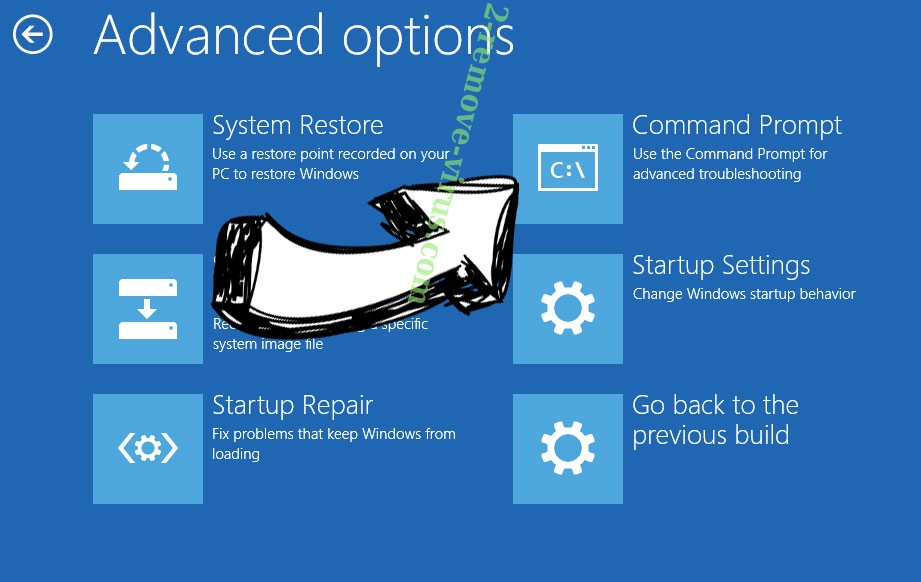

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

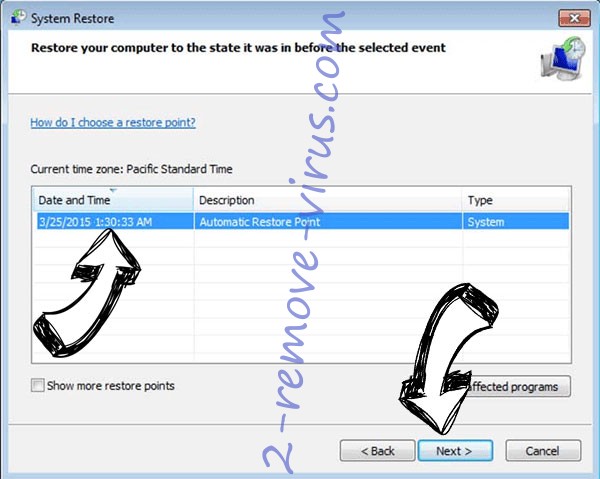

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.