Что можно сказать о DragonCyber ransomware

DragonCyber ransomware вымогателей является файл-шифрования типа вредоносных программ, которые нанесут серьезный вред вашей системе. Если вымогателей было то, что вы никогда не сталкивались до сих пор, вы можете быть в для сюрприза. Данные будут недоступны, если они были закодированы вредоносным кодом файла, который часто использует мощные алгоритмы шифрования. Вымогателей считается одним из самых опасных вредоносных программ, как расшифровка файлов может быть невозможно. Вам будет предоставлена возможность платить выкуп за инструмент расшифровки, но многие специалисты по вредоносным программам не рекомендуют делать это.

Расшифровка файлов даже после оплаты не гарантируется, так что ваши деньги могут б потрачены ни за что. Подумайте о том, что мешает мошенникам просто взять ваши деньги. Будущая деятельность мошенников также будет финансироваться за счет этих денег. Шифрование вредоносных программ данных уже стоит миллионы долларов для бизнеса, вы действительно хотите, чтобы поддерживать это. И чем больше людей дают им денег, тем больше прибыльный бизнес вымогателей становится, и что привлекает многих людей в отрасли. Ситуации, когда вы можете в конечном итоге потерять свои данные, являются довольно типичными, поэтому резервное копирование было бы лучшей покупкой. Затем можно просто удалить DragonCyber ransomware и восстановить файлы, откоторых, где вы храните их. Информация о наиболее распространенных методах распространения будет предоставлена в приведенном ниже пункте, в случае, если вы не уверены в том, как данные шифрования вредоносных программ даже попал в вашу систему.

Как DragonCyber ransomware распространяется

Как правило, вы можете увидеть вымогателей, добавленных в электронную почту в качестве вложения или на сомнительных веб-страниц скачать. Поскольку многие люди не являются осторожными об открытии вложений электронной почты или загрузки из подозрительных источников, кодирования вредоносных программ ных программных распространителей не должны придумать способы, которые являются более сложными. Тем не менее, Есть вымогателей, которые используют более сложные методы. Хакеры написать довольно надежное письмо, используя имя известной компании или организации, прикрепить вымогателей охваченных файл по электронной почте и отправить его. Часто, электронные письма будут обсуждать деньги или аналогичные темы, которые пользователи, как правило, принимают всерьез. Мошенники также обычно притворяются из Амазонки, и предупреждают потенциальных жертв, что в их аккаунте наблюдается какая-то странная активность, которая сделает пользователя менее охраняемым, и они с большей вероятностью откроют вложение. Есть определенные вещи, которые вы должны быть начеку, прежде чем открыть вложения электронной почты. Очень важно, чтобы вы исследовали отправителя, чтобы увидеть, известны ли они вам и поэтому можно доверять. Не спешите открывать вложение только потому, что отправитель кажется вам знакомым, сначала вам придется перепроверить, если адрес электронной почты соответствует реальной электронной почте отправителя. Очевидные грамматические ошибки также являются признаком. Приветствие используется также может быть ключом, как реальные компании, чья электронная почта вы должны открыть будет использовать свое имя, а не приветствия, как Уважаемый клиент / член. Кроме того, вымогателей использовать устаревшие программы на вашем компьютере, чтобы заразить. Эти уязвимости в программах, как правило, быстро исправлены после того, как они обнаружены, так что вредоносные программы не могут их использовать. Тем не менее, по той или иной причине, не все устанавливают эти обновления. Поскольку многие вредоносные программы могут использовать эти слабые места, очень важно, чтобы ваши программы часто получают патчи. Вы также можете сделать патчи установить автоматически.

Что вы можете сделать с вашими данными

Ваши данные будут закодированы вымогателей вскоре после того, как он попадает в вашу систему. Если вы не заметили ничего странного до сих пор, когда вы не можете открыть файлы, вы заметите, что что-то произошло. Все зашифрованные файлы будут иметь странное расширение файла, которое может помочь пользователям узнать имя вредоносного ПО. Во многих случаях восстановление файлов может оказаться невозможным, поскольку алгоритмы шифрования, используемые в шифровании, могут быть очень трудными, если не невозможными для расшифровки. Если вы все еще не уверены в том, что происходит, все будет ясно в уведомлении о выкупе. Вам будет предложен расшифровщик, в обмен на деньги, очевидно, и кибер-мошенники будут предупреждать, чтобы не использовать другие методы, потому что это может нанести им вред. В заметке должно быть ясно объясните, сколько стоит инструмент расшифровки, но если это не так, вам будет предоставлен способ связаться с преступниками, чтобы установить цену. Как вы уже знаете, мы не рекомендуем платить. При сбою в выполнении всех других вариантов следует учитывать выполнение просьб. Может быть, вы просто забыли, что вы резервное копирование файлов. Для некоторых вымогателей, жертвы могли бы даже найти бесплатные дешифровки. Иногда специалисты по вредоносным программам способны взломать программы-вымогатели, что означает, что вы можете получить программное обеспечение для расшифровки бесплатно. Посмотрите на эту опцию, и только тогда, когда вы уверены, что нет свободного программного обеспечения для расшифровки, если вы даже думать об оплате. Умнее покупки будет резервное копирование. Если вы создали резервную резервную систему до того, как ваша система попала в нее, вы должны быть в состоянии восстановить их оттуда после удаления DragonCyber ransomware вируса. Сделайте все возможное, чтобы увернуться от данных шифрования вредоносных программ в будущем, и один из способов сделать это, чтобы стать осведомлены о возможных средствах, с помощью которых он может попасть в ваш компьютер. Убедитесь, что ваше программное обеспечение обновляется всякий раз, когда обновление становится доступным, вы не открываете случайные файлы, прикрепленные к электронной почте, и вы только скачать вещи из источников, которые вы знаете, чтобы быть в безопасности.

DragonCyber ransomware Удаления

Было бы лучше приобрести инструмент для защиты от вредоносных программ, потому что он будет необходим, чтобы избавиться от данных шифрования вредоносного программного обеспечения, если он все еще остается. При попытке вручную исправить DragonCyber ransomware вирус вы можете привести к дополнительным повреждениям, если вы не компьютер подкованных. Для предотвращения причинения большего ущерба, перейдите с автоматическим методом, ака анти-вредоносной программы. Программа не только поможет вам заботиться о инфекции, но она также может предотвратить аналогичные из них от входа в будущем. После того, как вредоносные программы удаления утилита по вашему выбору была установлена, просто сканировать компьютер, и если инфекция выявлена, разрешить ему удалить его. Программа не способна восстановить ваши данные, однако. После того, как вредоносное ПО для шифрования данных исчезло, можно будет использовать устройство снова.

Offers

Скачать утилитуto scan for DragonCyber ransomwareUse our recommended removal tool to scan for DragonCyber ransomware. Trial version of provides detection of computer threats like DragonCyber ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите DragonCyber ransomware, используя безопасный режим с поддержкой сети.

Удалить DragonCyber ransomware из Windows 7/Windows Vista/Windows XP

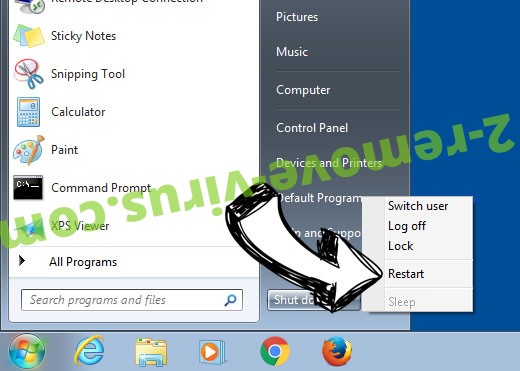

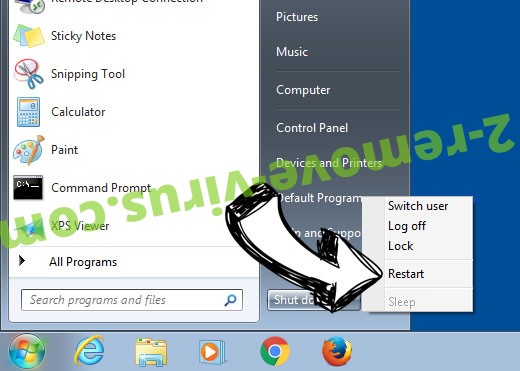

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

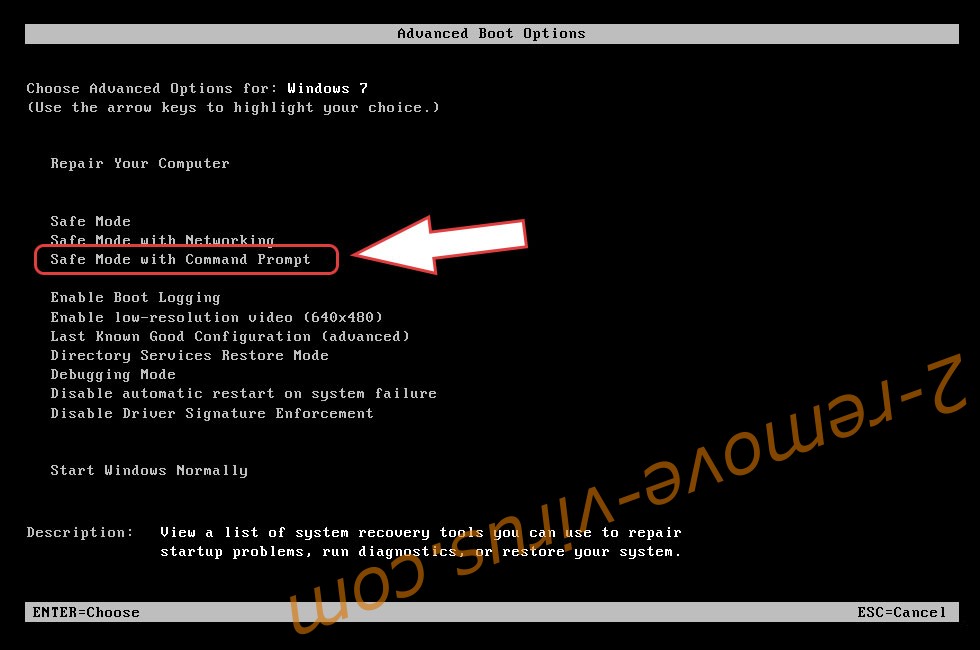

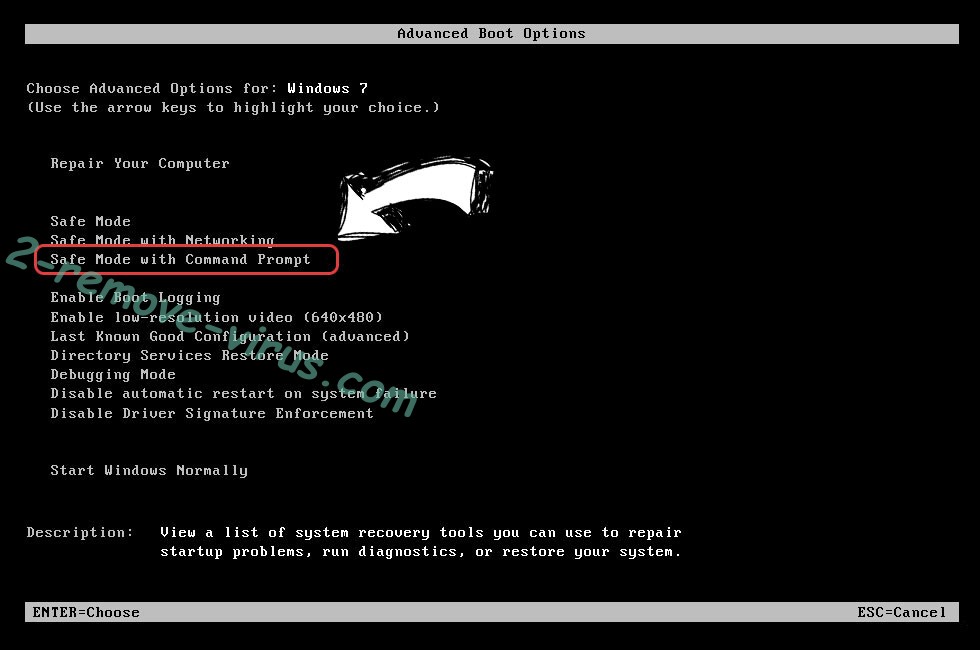

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления DragonCyber ransomware

Удалить DragonCyber ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

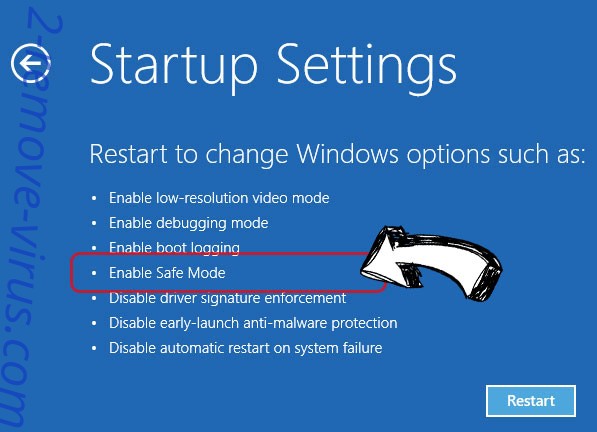

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления DragonCyber ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить DragonCyber ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

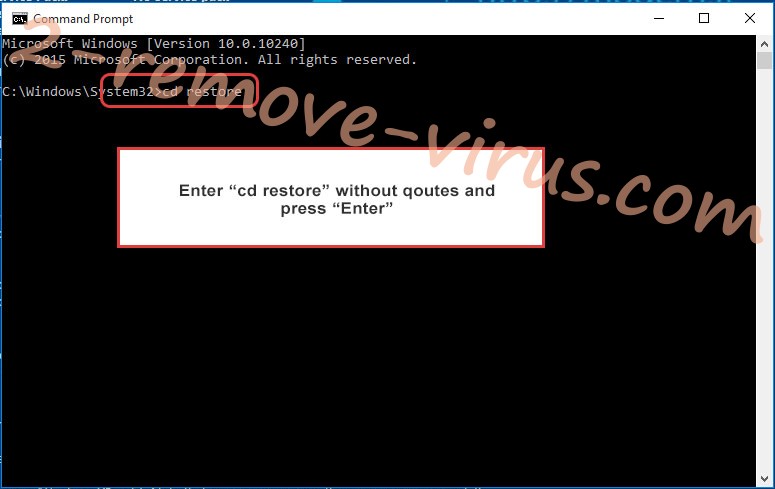

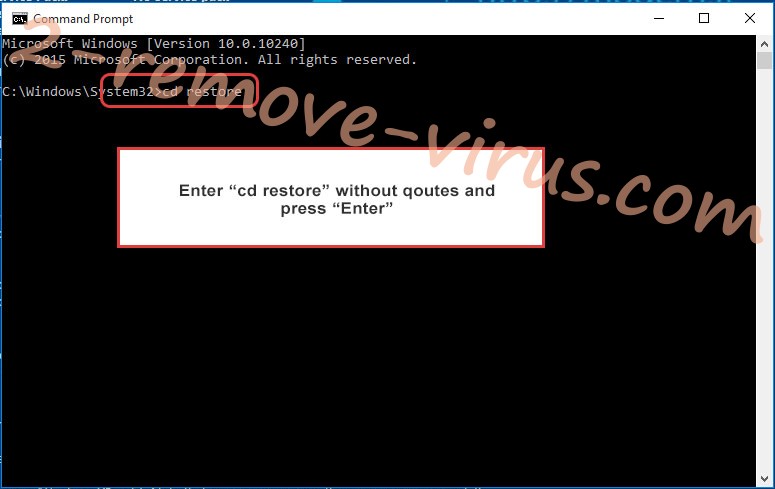

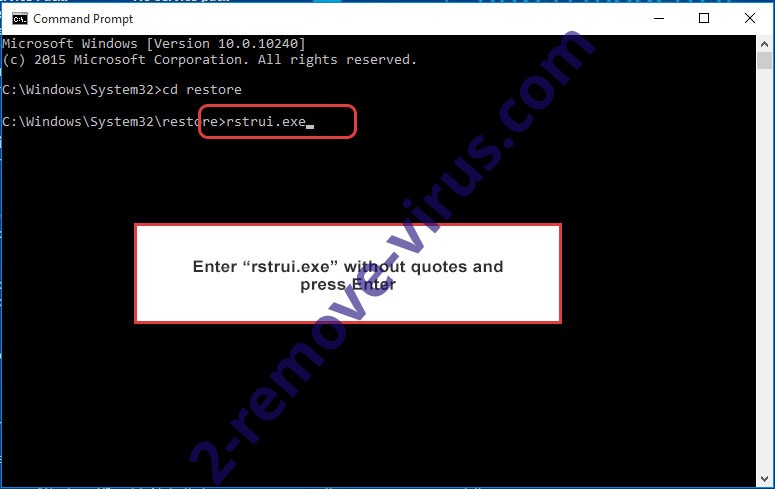

- Введите cd restore и нажмите Enter.

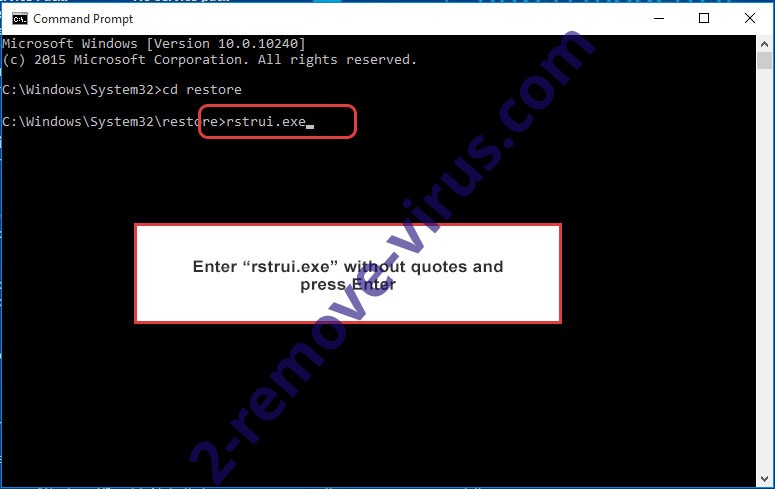

- Введите rstrui.exe и нажмите клавишу Enter.

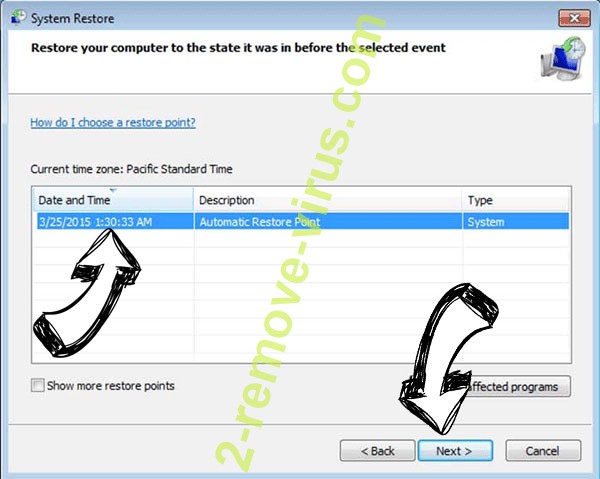

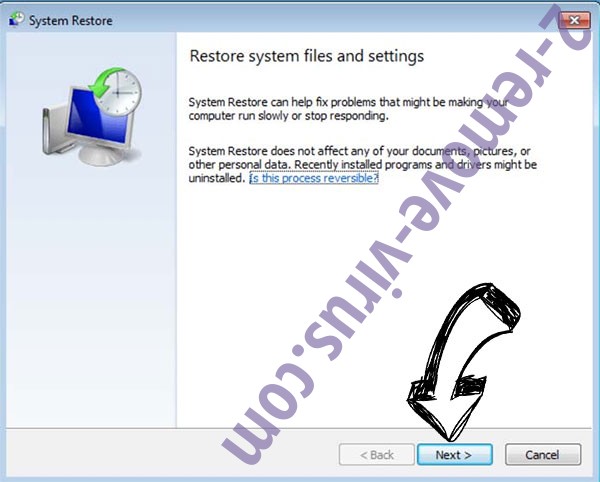

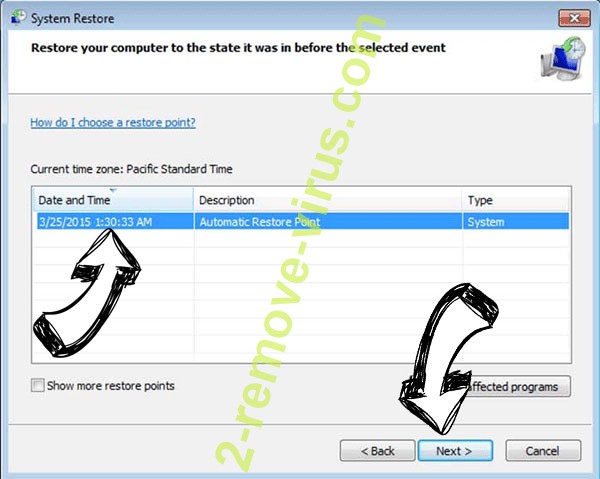

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

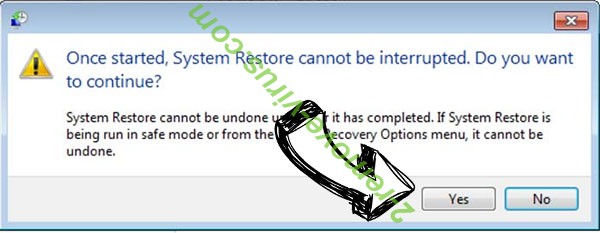

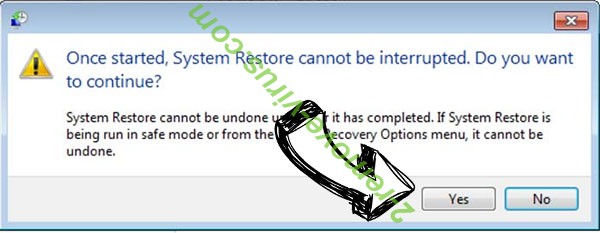

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить DragonCyber ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

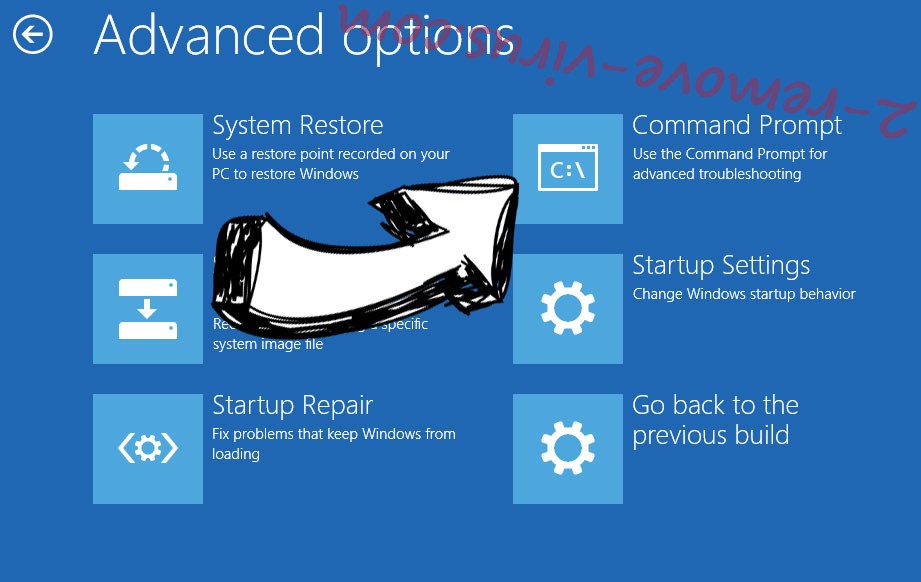

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.