Что можно сказать о .NET ransomware

Вымогателей известный как .NET ransomware классифицируется как серьезная угроза, из-за возможного вреда он может сделать для вашего компьютера. Хотя вымогателей была широко освещенная тема, вполне вероятно, вы еще не слышали об этом раньше, поэтому вы не можете знать, что загрязнение может означать для вашей системы. Для шифрования файлов используются мощные алгоритмы шифрования, и если ваши файлы действительно заблокированы, вы больше не сможете получить к ним доступ. Пострадавшие не всегда могут восстановить файлы, что является причиной, почему данные кодирования вредоносной программы так вредно. Вам будет предоставлен выбор платить выкуп за инструмент расшифровки, но это не совсем вариант вредоносных программ специалисты рекомендуют.

Предоставление в запросы не всегда гарантирует расшифровка файлов, так что есть вероятность того, что вы могли бы просто тратить деньги. Что мешает мошенникам просто взять ваши деньги, и не предоставляя способ расшифровки данных. Эти деньги также пойдут на будущие вредоносные проекты программного обеспечения. Вы действительно хотите быть сторонником преступной деятельности. Чем больше жертв платят, тем выгоднее становится, привлекая к этому больше злобных людей. Инвестирование денег, которые вы должны платить в резервное копирование может быть мудрее вариант, потому что потеря данных не будет проблемой. Если резервное копирование было сделано до того, как вы поймали инфекции, вы можете просто удалить .NET ransomware и разблокировать .NET ransomware данные. Информация о наиболее распространенных методах распространения будет предоставлена в приведенном ниже пункте, в случае, если вы не уверены в том, как кодирование файлов вредоносных программ удалось заразить вашу систему.

Как вы получили .NET ransomware

Данные, кодируя вредоносные программы, как правило, передает с помощью таких методов, как вложения электронной почты, вредные загрузки и эксплуатировать комплекты. Видя, как эти методы по-прежнему довольно популярны, это означает, что пользователи довольно небрежности при использовании электронной почты и загрузки файлов. Это не означает, что распространители не используют более сложные способы на всех, однако. Кибер-преступники пишут довольно убедительное письмо, используя имя известной компании или организации, прикрепите вредоносное ПО к электронной почте и отправьте его многим людям. Люди более склонны к открытым письмам говорить о деньгах, таким образом, эти типы тем часто используются. Кибер-мошенники предпочитают притворяться от Amazon и сообщить вам, что необычная активность была замечена в вашем аккаунте или какая-то покупка была сделана. Когда вы имеете дело с электронной почтой, Есть определенные признаки, чтобы высматривать, если вы хотите, чтобы защитить устройство. Проверьте отправителя, чтобы убедиться, что это кто-то вы знаете. И если вы знаете их, проверьте адрес электронной почты, чтобы убедиться, что это действительно их. Эти вредоносные письма также часто полны грамматических ошибок. Приветствие используется также может быть ключом, электронная почта реальной компании достаточно важно, чтобы открыть будет использовать свое имя в приветствии, а не общий клиент или член. Уязвимости на компьютере устаревая программное обеспечение также могут быть использованы в качестве пути к вашей системе. Все программы имеют уязвимости, но когда они найдены, они часто патч создателей программного обеспечения, так что вредоносные программы не могут использовать его, чтобы попасть в компьютер. К сожалению, как можно увидеть широкое WannaCry вымогателей, не все устанавливает эти исправления, по той или иной причине. Очень важно, что вы устанавливаете эти обновления, потому что если слабое место серьезно, он может быть использован вредоносным программным обеспечением. Обновления могут устанавливаться автоматически, если вы не хотите, чтобы беспокоить себя с ними каждый раз.

Что .NET ransomware делает

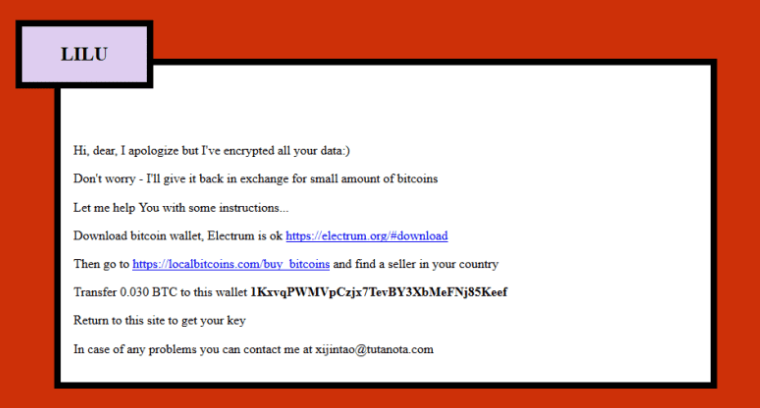

Файл, шифрующий вредоносное программное обеспечение, нацелен только на определенные файлы, и когда они будут найдены, они будут зашифрованы. Если вы не заметили до сих пор, когда вы не можете получить доступ к файлам, станет очевидно, что что-то происходит. Вы увидите, что расширение файла было добавлено ко всем зашифрованным файлам, что помогает пользователям распознавать, какие файлы кодируют вредоносное программное обеспечение, которое у них есть. Некоторые файлы шифрования вредоносных программ могут использовать мощные алгоритмы шифрования, что сделает расшифровку данных довольно трудно, если не невозможно. После завершения процесса шифрования вы заметите уведомление о выкупе, которое попытается объяснить, что случилось с вашими данными. Что преступники предложат вам сделать, это использовать их платной утилиты расшифровки, и предупредить, что вы можете повредить ваши файлы, если другой метод был использован. Если в заметке не указывается сумма, которую вы должны заплатить, вам будет предложено отправить им по электронной почте, чтобы установить цену, так что вы платите зависит от того, насколько ценны ваши файлы. Как раз по мере того как мы упомянули выше, мы не верим платить ransom хорошая идея. Если вы настроены на оплату, это должно быть последним средством. Попробуйте вспомнить, недавно вы загрузили свои данные где-то, но забыли. Или, может быть, есть бесплатный расшифровщик. Есть некоторые исследователи вредоносных программ, которые в состоянии взломать вымогателей, поэтому бесплатные программы расшифровки могут быть освобождены. Учтите, что прежде чем вы даже думать об оплате мошенников. Использование этих денег для резервного копирования может быть более полезным. Если резервная система была создана до того, как инфекция взяла на себя, вы можете восстановить данные после удаления .NET ransomware вируса. В будущем, убедитесь, что вы избежать вымогателей как можно больше, ознакомившись с его распространения способами. В первую очередь необходимо поддерживать ваше программное обеспечение в актуальном состоянии, загружать только из безопасных/законных источников и прекратить случайным образом открывать файлы, добавленные в электронные письма.

.NET ransomware Удаления

Если вымогателей по-прежнему остается, программа удаления вредоносных программ будет необходимо прекратить его. Если вы попытаетесь устранить .NET ransomware вручную, это может привести к дополнительным повреждениям, так что это не рекомендуется. Инструмент удаления вредоносных программ будет более безопасным вариантом в этой ситуации. Эта программа полезна иметь на системе, потому что это не только обеспечить, чтобы .NET ransomware исправить, но и остановить один от входа в будущем. Выберите и установите подходящий инструмент, сканируйте устройство, чтобы определить инфекцию. Однако этот инструмент не поможет восстановить ваши данные. Если вымогателей полностью нет, восстановить данные, где вы храните их хранить, и если у вас нет его, начать использовать его.

Offers

Скачать утилитуto scan for .NET ransomwareUse our recommended removal tool to scan for .NET ransomware. Trial version of provides detection of computer threats like .NET ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .NET ransomware, используя безопасный режим с поддержкой сети.

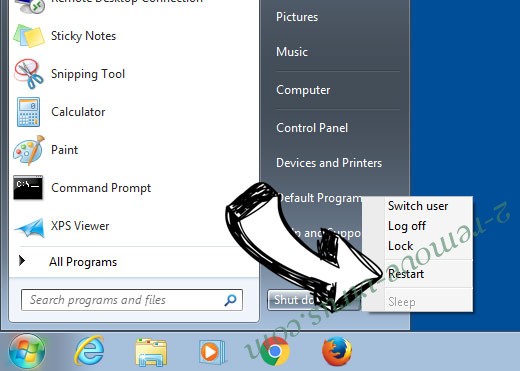

Удалить .NET ransomware из Windows 7/Windows Vista/Windows XP

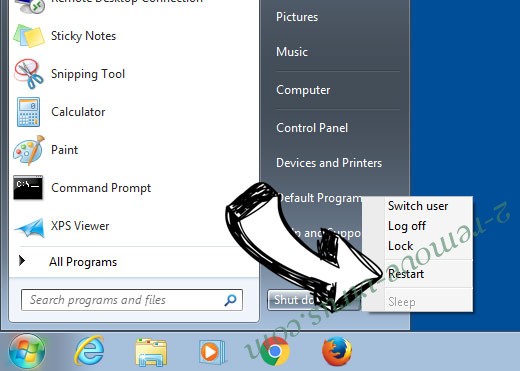

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

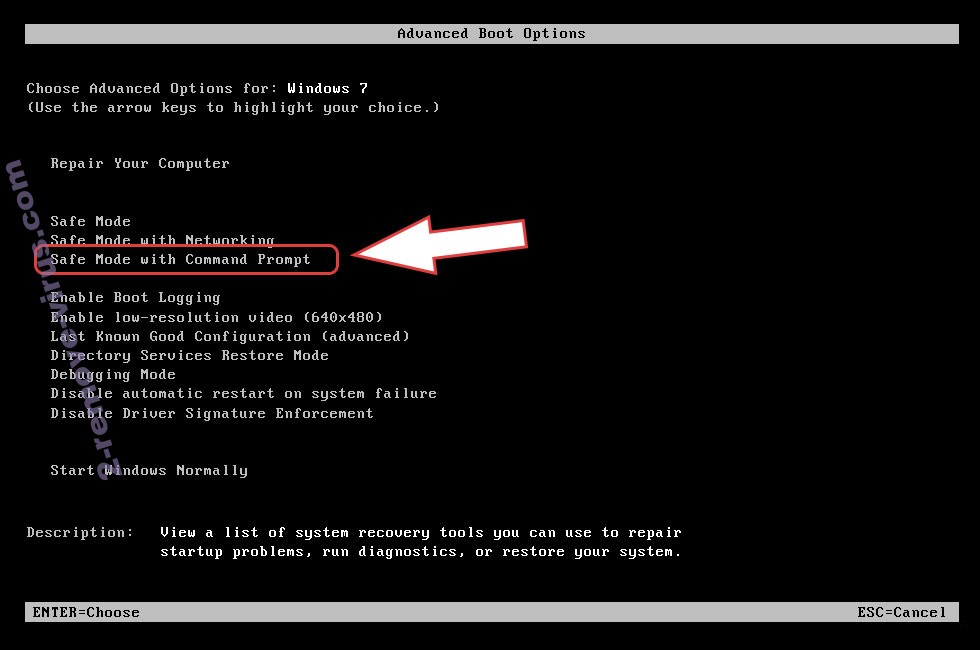

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .NET ransomware

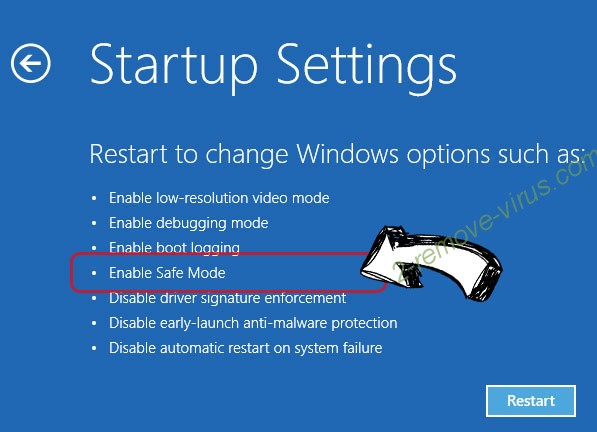

Удалить .NET ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .NET ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

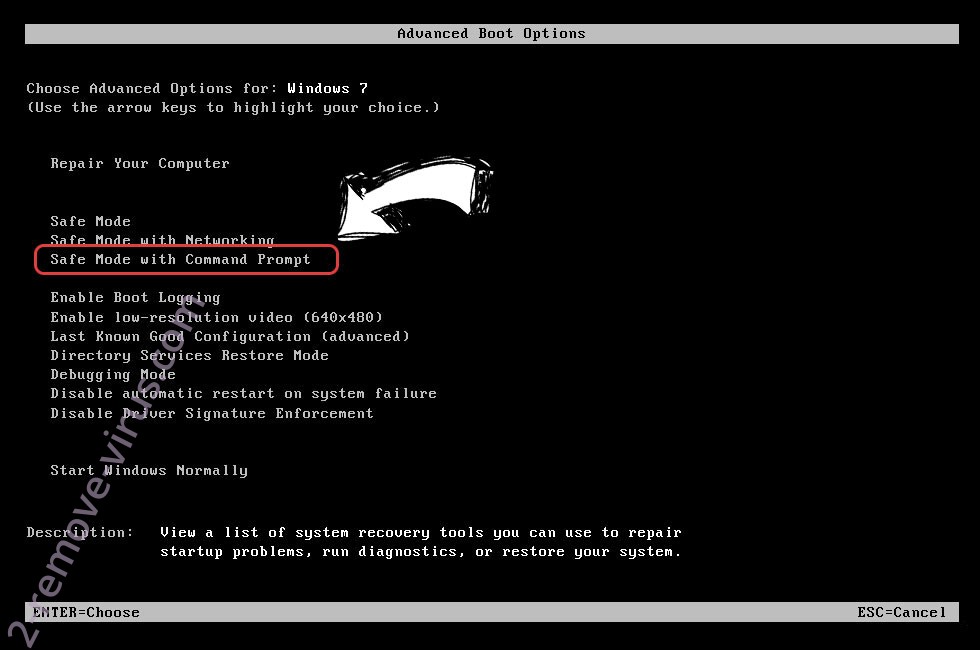

Удалить .NET ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

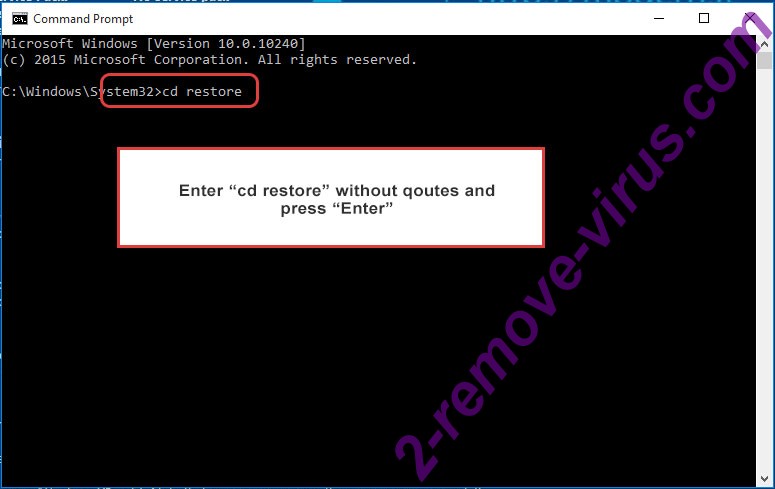

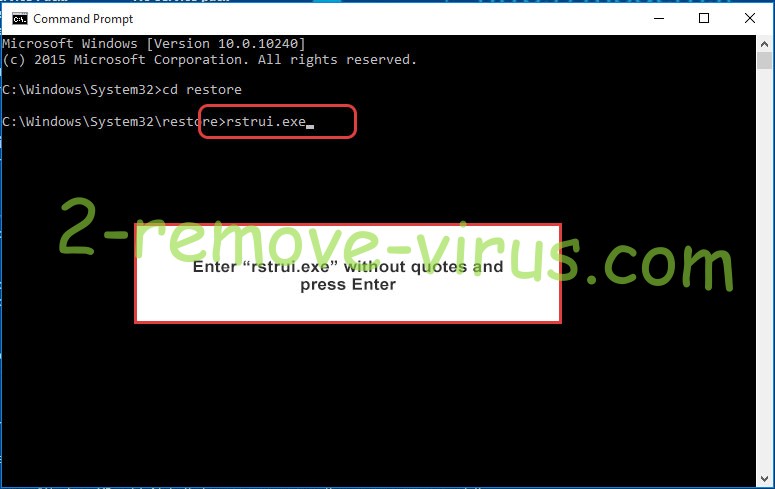

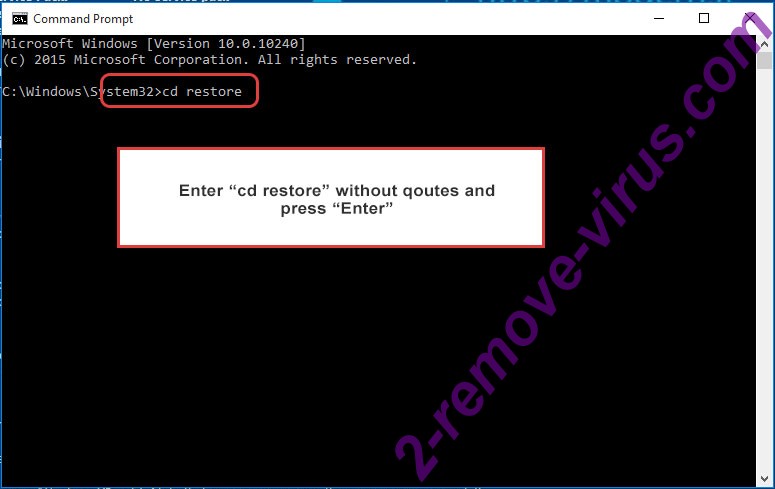

- Введите cd restore и нажмите Enter.

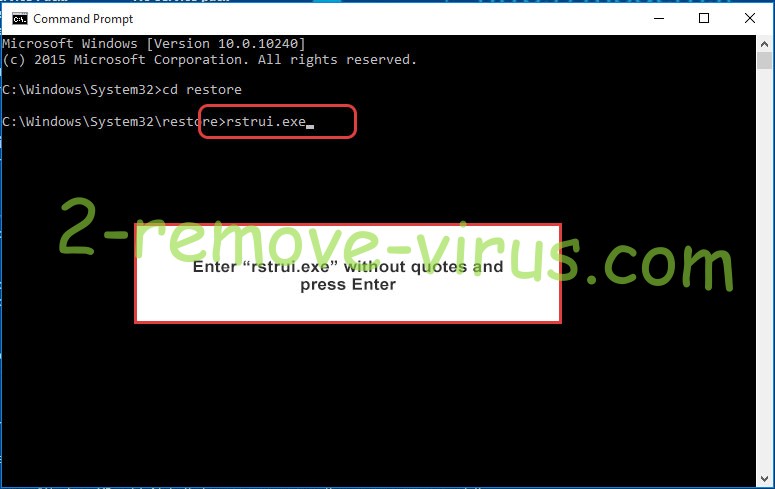

- Введите rstrui.exe и нажмите клавишу Enter.

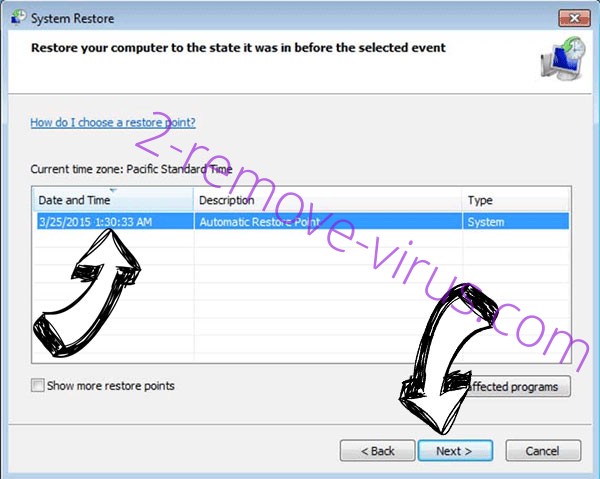

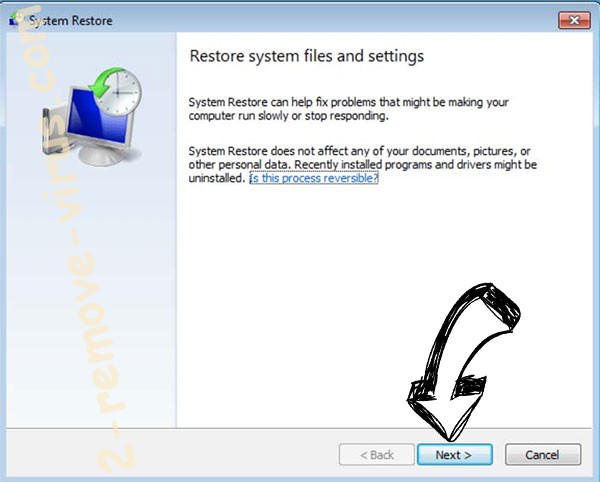

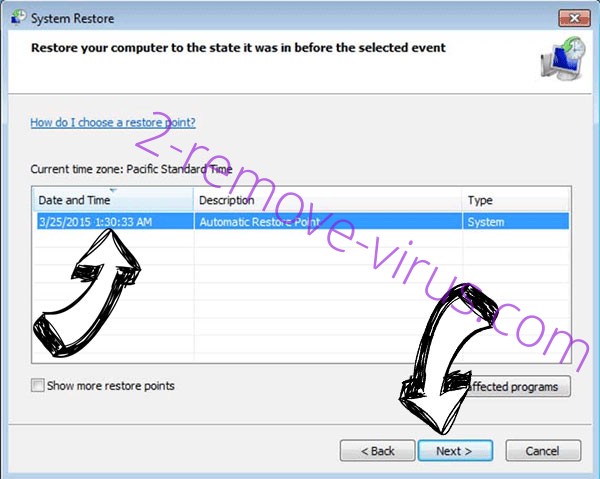

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

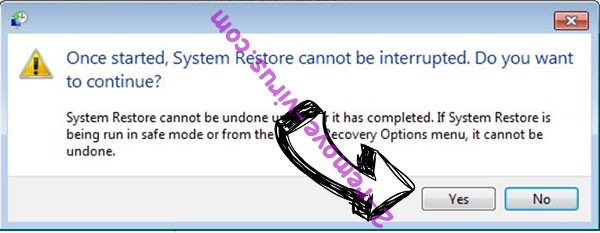

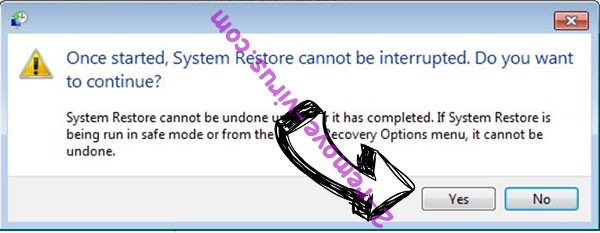

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить .NET ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

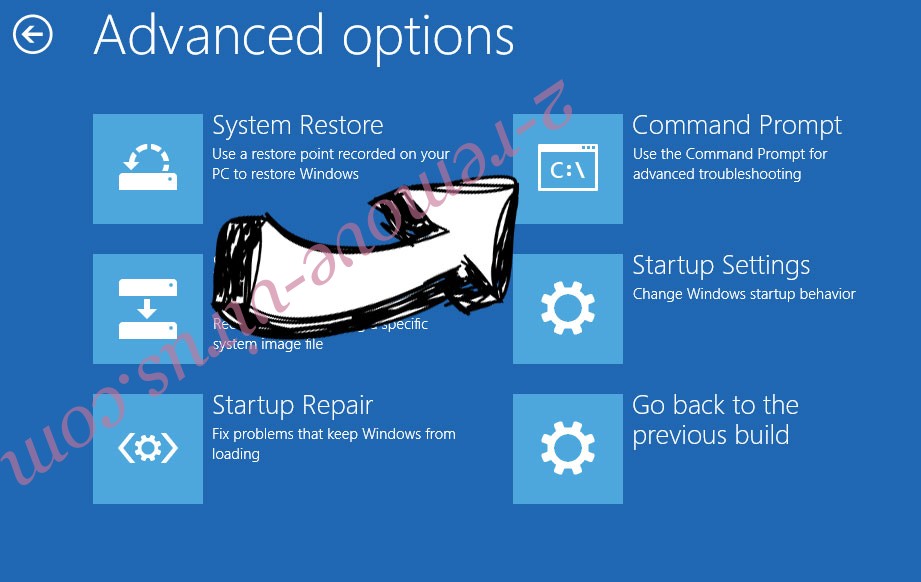

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.