Что такое Paymen45 ransomware вирус

Вымогателей известный как Paymen45 ransomware классифицируется как весьма вредной инфекции, из-за возможного вреда, который он может причинить. Если вы никогда не сталкивались с такого рода вредоносной программы до сих пор, вы находитесь в для сюрприза. Если для шифрования данных был использован сильный алгоритм шифрования, вы не сможете открыть их, так как они будут заблокированы. Потерпевшие не всегда имеют возможность восстановления данных, что является причиной, почему вымогателей считается такой высокого уровня инфекции.

Там также возможность платить выкуп, но по причинам, мы будем упоминать ниже, это не лучшая идея. Прежде всего, оплата не гарантирует, что файлы будут восстановлены. Подумайте, что мешает мошенникам просто взять ваши деньги. Кроме того, заплатив вы бы финансирование проектов (более вымогателей и вредоносных программ) из этих кибер-мошенников. Вы действительно хотите поддержать вид преступной деятельности, которая наносит ущерб на миллиарды долларов. Люди также становятся все более и более привлекает в отрасли, потому что количество людей, которые платят выкуп сделать вымогателей очень прибыльный бизнес. Покупка резервного копирования с запрошенными деньгами было бы лучше, потому что если вы когда-нибудь положить в такого рода ситуации снова, вы можете просто разблокировать Paymen45 ransomware файлы из резервного копирования и их потери не будет возможности. Если резервное копирование было сделано, прежде чем вы поймали инфекции, вы можете просто удалить Paymen45 ransomware и разблокировать Paymen45 ransomware файлы. Если вы не знаете, что такое шифрование данных вредоносных программ, вы можете не знать, как ему удалось попасть в вашу систему, и в этом случае вы должны осторожно прочитать следующий пункт.

Как вы получили вымогателей

Вымогателей может заразить довольно легко, как правило, с помощью таких методов, как добавление вредоносных файлов в электронную почту, воспользовавшись неисправленным программным обеспечением и хостинг загрязненных файлов на сомнительных платформах загрузки. Поскольку есть много пользователей, которые не осторожно относятся к тому, как они используют свою электронную почту или откуда они загружают, данные, кодирующих вредоносные дистрибьюторы программного обеспечения, не имеют необходимости использовать более сложные методы. Это не означает, что дистрибьюторы не используют более сложные методы на всех, однако. Преступники просто должны использовать известное название компании, написать правдоподобное письмо, прикрепить вредоносный файл к электронной почте и отправить его будущим жертвам. Как правило, в письмах будут упоминаться деньги, которые пользователи, как правило, принимают всерьез. Кибер-преступники также часто притворяются из Амазонки, и рассказать возможным жертвам, что там была какая-то странная активность наблюдается в их счету, который должен сделать пользователя менее защищены, и они будут более склонны, чтобы открыть вложение. Вы должны обратить внимание на определенные знаки при работе с электронной почтой, если вы хотите, чтобы защитить вашу систему. Проверьте отправителя, чтобы увидеть, если это кто-то вы знакомы с. Даже если вы знаете отправителя, не спешите, сначала проверьте адрес электронной почты, чтобы убедиться, что это законно. Ошибки грамматики также очень часты. Другой значительный ключ может быть ваше имя не используется в любом месте, если, скажем, вы используете Amazon, и они должны были отправить вам по электронной почте, они не будут использовать универсальные приветствия, как Уважаемые клиент / член / пользователь, а вместо этого будет использовать имя, которое вы дали им. Некоторые данные шифрования вредоносных программ могут также использовать слабые места в системах для входа. Все программы имеют слабые места, но обычно, программное обеспечение делает исправить их, когда они узнают о них так, что вредоносные программы не могут использовать его для входа в устройство. Однако, судя по распространению WannaCry, явно не все спешат устанавливать эти патчи. Ситуации, когда вредоносное программное обеспечение использует слабые места для входа, почему это так важно, что вы регулярно обновляете свои программы. Патчи могут устанавливаться автоматически, если вы не хотите, чтобы беспокоить себя с ними каждый раз.

Что вы можете сделать с файлами

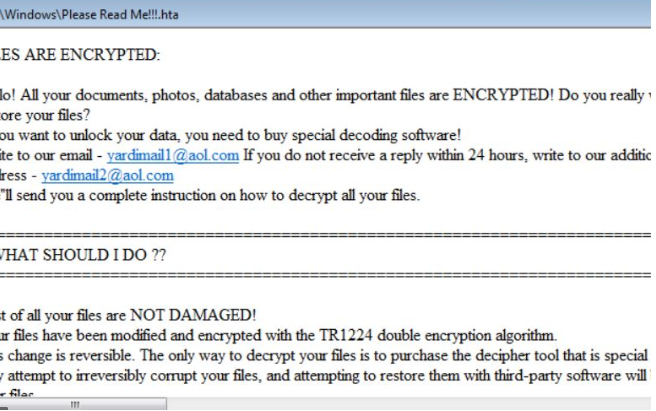

Данные, шифрующие вредоносную программу, нацелены не на все файлы, только на определенные типы, и когда они будут идентифицированы, они будут заблокированы. Вы не сможете открыть свои файлы, так что даже если вы не понимаете, что происходит в начале, вы будете знать, что-то не так в конце концов. Вы будете знать, какие файлы были затронуты, потому что странное расширение будет добавлено к ним. Для кодирования данных могли использоваться сильные алгоритмы шифрования, и вполне возможно, что они могут быть закодированы без вероятности их восстановления. Если вы все еще не уверены, что происходит, уведомление о выкупе будет описывать все. То, что они предложат вам, чтобы использовать их расшифровки программного обеспечения, которое будет стоить вам. Цена программы расшифровки должна быть указана в заметке, но если это не так, вам будет предложено по электронной почте им установить цену, она может варьироваться от нескольких десятков долларов до нескольких сотен. Покупка программы расшифровки не является рекомендуемым вариантом, по причинам, которые мы уже упоминали. Думайте только о соблюдении требований, когда вы пробовали все остальное. Кроме того, вполне вероятно, что вы просто забыли, что вы сделали копии файлов. Также возможно, что был разработан бесплатный инструмент расшифровки. Утилита расшифровки может быть доступна бесплатно, если вымогателей попал во многие системы и вредоносных исследователей смогли расшифровать его. Рассмотрим этот вариант, и только тогда, когда вы уверены, что нет свободного расшифровщика, если вы даже думать о выполнении требований. Вы не столкнетесь с возможной потерей файла, если вы когда-нибудь в конечном итоге в этой ситуации снова, если вы вложили часть этих денег в какой-то вариант резервного копирования. Если резервное копирование было сделано до заражения вторглись, вы можете восстановить файлы после устранения Paymen45 ransomware вируса. Осознайте, как распространяется вредоносная программа кодирования файлов, чтобы сделать все возможное, чтобы избежать этого. По крайней мере, не открывайте вложения электронной почты случайным образом, держите ваше программное обеспечение в курсе, и только скачать из источников, которые вы знаете, чтобы быть в безопасности.

Paymen45 ransomware Удаления

программа удаления вредоносных программ будет необходима, если вы хотите вымогателей быть прекращена полностью. Ручно исправить Paymen45 ransomware вирус не является легким процессом и может привести к дополнительным повреждениям вашей системы. Анти-вредоносные утилиты будет поощряться вариант в этой ситуации. Утилита не только поможет вам позаботиться об угрозе, но это может остановить будущий файл шифрования вредоносного программного обеспечения от входа. Поэтому выбирайте утилиту, устанавливайте ее, сканируйте систему и как только находится вредоносная программа кодирования данных, избавьтесь от нее. К сожалению, такая утилита не поможет восстановить файлы. После вымогателей нет, это безопасно использовать вашу систему снова.

Offers

Скачать утилитуto scan for Paymen45 ransomwareUse our recommended removal tool to scan for Paymen45 ransomware. Trial version of provides detection of computer threats like Paymen45 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Paymen45 ransomware, используя безопасный режим с поддержкой сети.

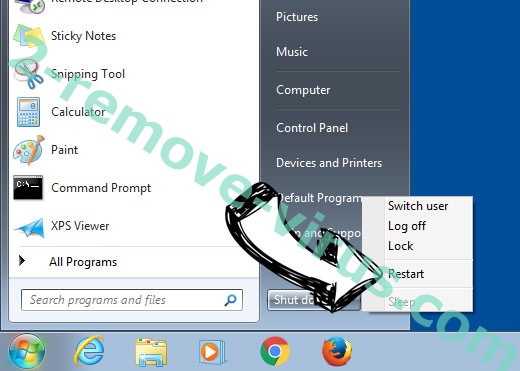

Удалить Paymen45 ransomware из Windows 7/Windows Vista/Windows XP

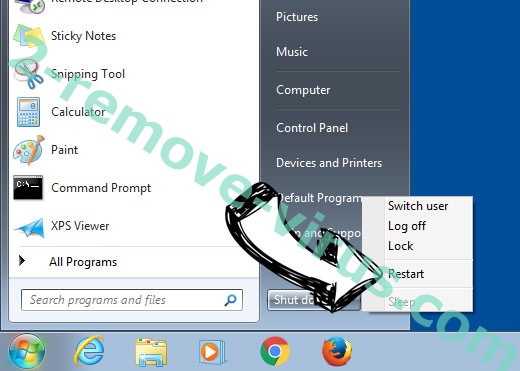

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

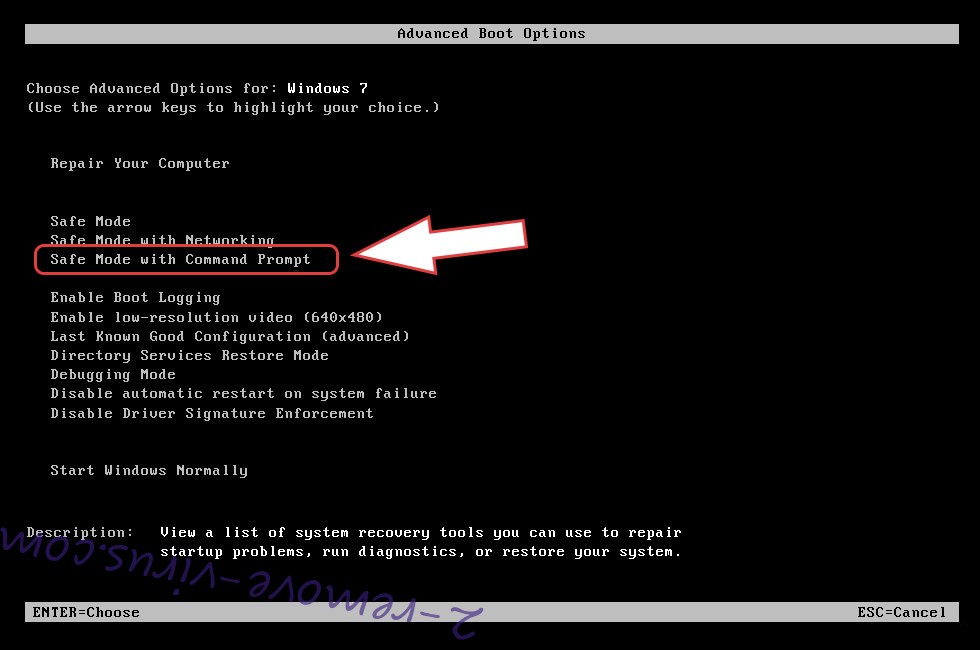

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Paymen45 ransomware

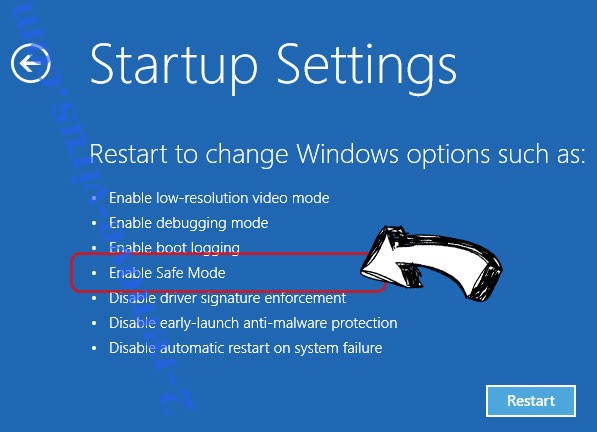

Удалить Paymen45 ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Paymen45 ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

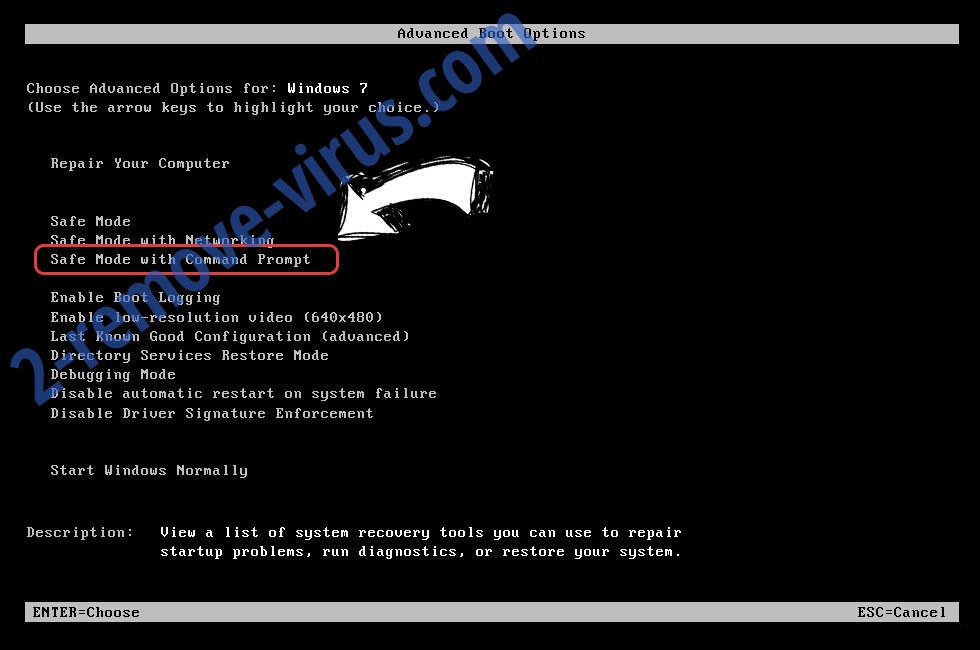

Удалить Paymen45 ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

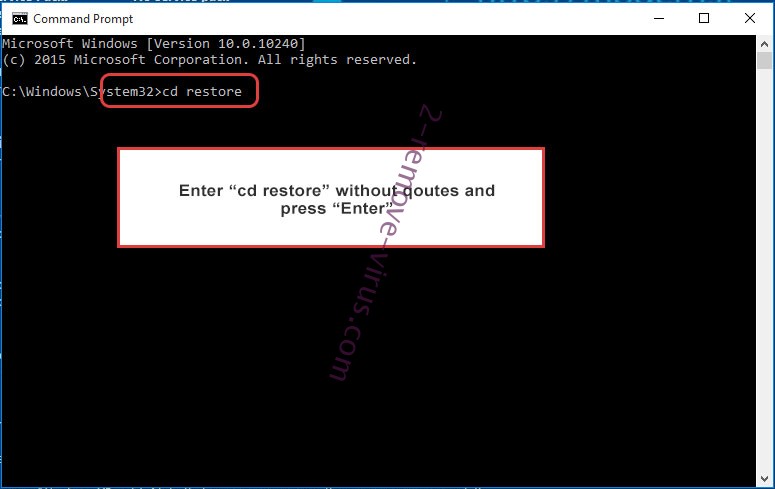

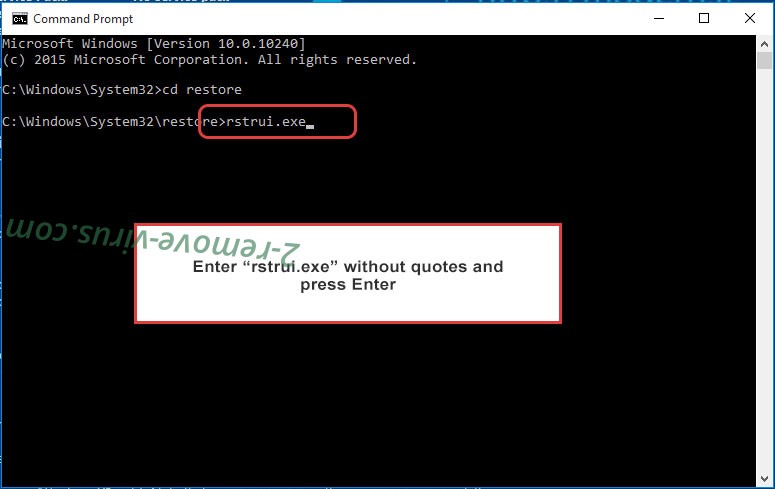

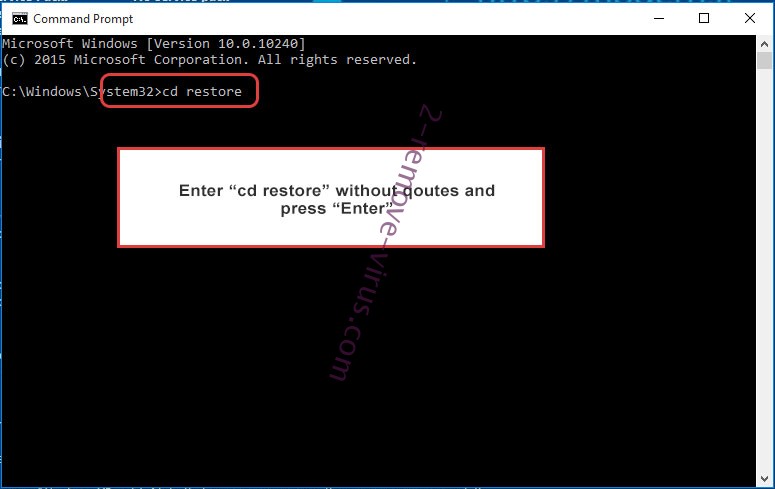

- Введите cd restore и нажмите Enter.

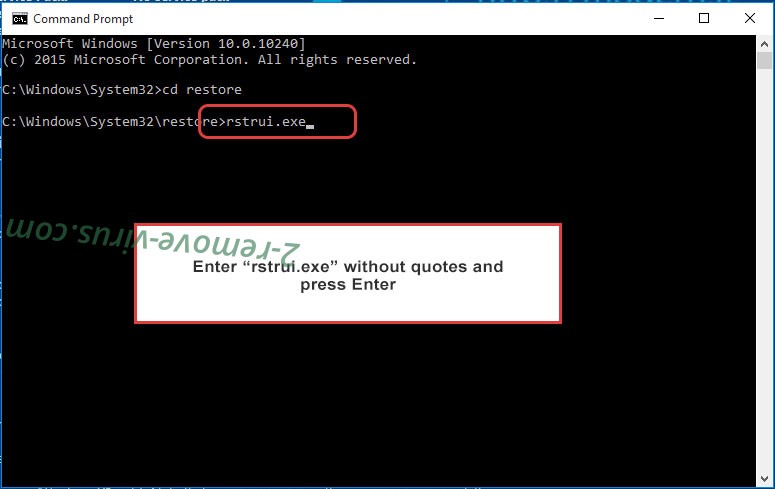

- Введите rstrui.exe и нажмите клавишу Enter.

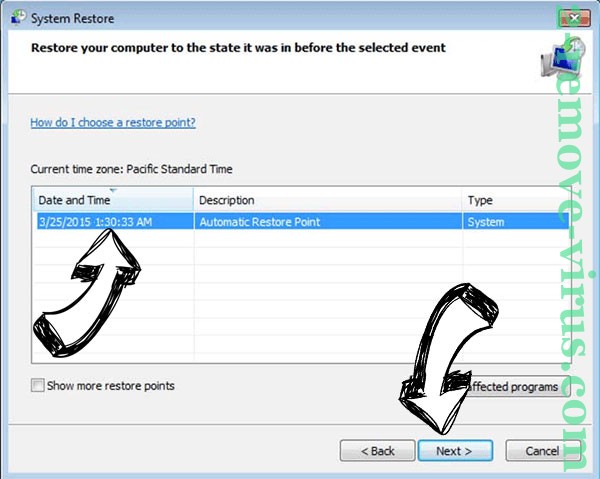

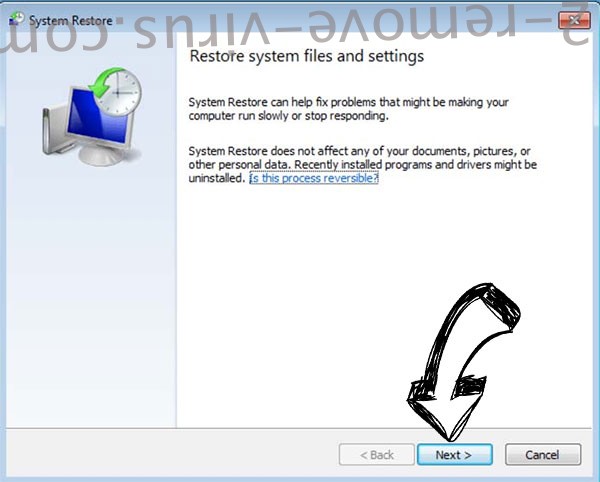

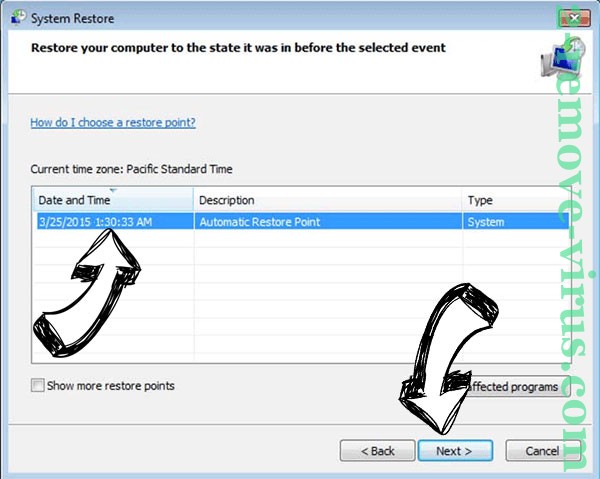

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

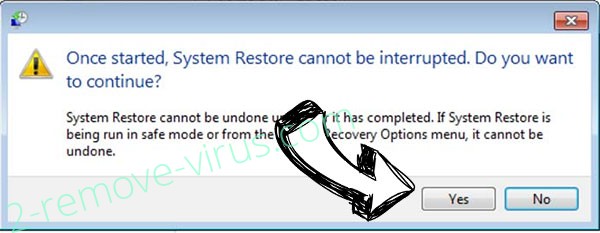

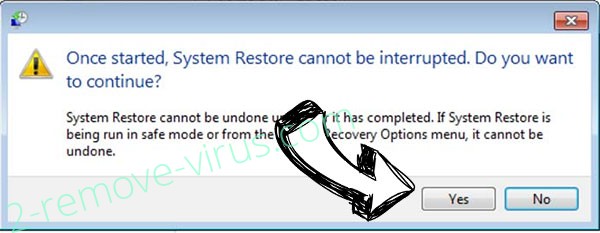

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить Paymen45 ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

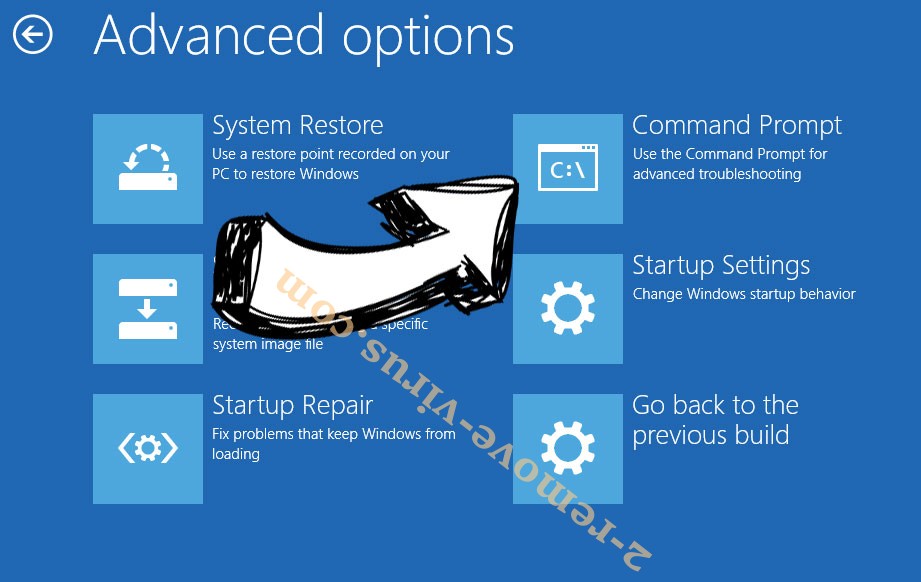

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.