Что можно сказать об этой инфекции

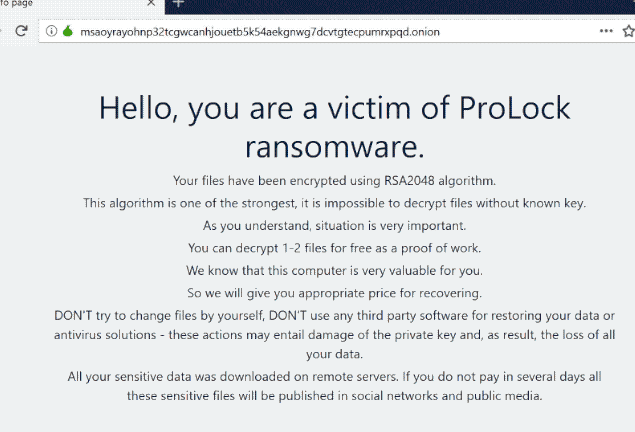

Вымогателей известный как .ProLock extension ransomware классифицируется как серьезная инфекция, из-за возможного вреда он может сделать для вашего устройства. Вымогателей не то, что каждый имел дело с раньше, и если это ваш первый раз сталкиваются с ним, вы узнаете, как повреждения это может быть из первых рук. Вымогателей шифрует файлы с помощью надежных алгоритмов шифрования, и как только процесс будет выполнен, данные будут заблокированы, и вы не сможете получить к ним доступ. Потому что расшифровка данных не всегда возможно, в дополнение к усилиям, которые он принимает, чтобы получить все обратно в нормальное русло, вымогателей считается одним из самых опасных вредоносных программ там. Расшифровщик будет предложен вам преступниками, но выполнение запросов не может быть лучшим вариантом.

Есть бесчисленное множество случаев, когда инструмент расшифровки не был дан даже после уплаты выкупа. Существует ничего не мешает кибер-преступников от просто принимать ваши деньги, и не предоставляя ничего взамен. Также учитывайте, что деньги будут использованы для вредоносных проектов в будущем. Кодирование данных вредоносных программ уже стоит миллиарды для бизнеса, вы действительно хотите, чтобы поддержать это. Люди также становятся все более привлекает весь бизнес, потому что количество людей, которые платят выкуп сделать вымогателей очень выгодно. Ситуации, когда вы можете потерять свои данные могут возникнуть все время, так что резервное копирование будет лучше йутом. Если резервное копирование было сделано до вымогателей загрязненной вашей системы, вы можете просто стереть .ProLock extension ransomware и восстановить файлы. Вы можете найти информацию о том, как защитить ваш компьютер от инфекции в ниже пункта, если вы не уверены в том, как вымогателей даже попал в вашу систему.

Вымогателей распространения способов

Вложения электронной почты, наборы эксплойтов и вредоносные загрузки — это методы распространения, которые необходимо осторожнее. Поскольку Есть много пользователей, которые небрежно о том, как они используют свою электронную почту или откуда они загружают, дистрибьюторы вымогателей не должны придумать способы, которые являются более сложными. Возможно также, что для заражения был использован более сложный метод, так как некоторые файлы, кодирующих вредоносные программы, используют их. Все, что хакеры должны сделать, это использовать известное название компании, написать общий, но несколько правдоподобной электронной почты, прикрепить вредоносных программ охваченных файл по электронной почте и отправить его потенциальным жертвам. Вопросы, связанные с деньгами являются общей темой в этих писем, потому что пользователи, как правило, принимают их всерьез и более склонны участвовать в. Часто, хакеры притворяются из Амазонки, с электронной почтой предупреждение о том, что существует необычная активность в вашей учетной записи или покупка была сделана. Когда вы имеете дело с электронной почтой, Есть определенные вещи, чтобы высматривать, если вы хотите защитить свой компьютер. Очень важно, чтобы вы исследовали, кто отправитель, прежде чем открыть файл прилагается. Проверка адреса электронной почты отправителя по-прежнему важна, даже если вы знакомы с отправителем. Электронные письма могут быть полны грамматических ошибок, которые, как правило, довольно очевидны. Другой важный ключ может быть ваше имя не используется в любом месте, если, скажем, вы являетесь пользователем Amazon, и они должны были по электронной почте вам, они не будут использовать типичные приветствия, как Уважаемые клиент / член / пользователь, а вместо этого будет использовать имя, которое вы предоставили им. Неисправленные уязвимости программного обеспечения могут также быть использованы вымогателей, чтобы попасть в устройство. Уязвимости в программах, как правило, идентифицируются, и поставщики выпускают обновления, так что вредоносные стороны не могут воспользоваться ими для распространения своих вредоносных программ. Тем не менее, по тем или иным причинам, не все быстро обновить свои программы. Предлагается обновлять программное обеспечение всякий раз, когда обновление становится доступным. Обновления можно установить автоматически, если вы найдете эти уведомления надоедливыми.

Что вы можете сделать с файлами

Когда устройство заражается вредоносным пошивом файлов, оно будет сканировать определенные типы файлов, и как только они будут найдены, они будут зашифрованы. Ваши файлы не будут доступны, так что даже если вы не заметите процесс шифрования, вы будете знать, что-то не так в конце концов. Ищите странные расширения файлов, прикрепленные к файлам, которые были зашифрованы, они должны показать имя вымогателей. К сожалению, файлы могут быть постоянно закодированы, если файл шифрования вредоносных программ использовали мощные алгоритмы шифрования. Если вы все еще не уверены, что происходит, все будет ясно в записке выкупа. Что хакеры порекомендуют вам сделать, это использовать их платный инструмент расшифровки, и угрожают, что если вы используете другой способ, вы можете в конечном итоге повреждения файлов. Если цена на расшифровку не отображается должным образом, вам придется связаться с мошенниками, как правило, через адрес, который они дают, чтобы узнать, сколько и как платить. Оплата дешифровщика не является рекомендуемым вариантом для уже говорил о причинах. Только рассматривать этот вариант в качестве последнего средства. Может быть, вы забыли, что вы сделали резервную перепорку для файлов. Также возможно, что был предоставлен бесплатный расшифровщик. Если вымогателей является crackable, вредоносных исследователь может быть в состоянии выпустить программу, которая будет разблокировать .ProLock extension ransomware файлы бесплатно. Прежде чем принять решение о платить, посмотрите на программу расшифровки. Если вы используете часть этих денег на резервное копирование, вы не будете поставлены в такого рода ситуации снова, потому что вы всегда можете получить доступ к копиям этих файлов. Если у вас была резервная копия наиболее важных файлов, вы просто стираете .ProLock extension ransomware вирус, а затем восстанавливаете файлы. Теперь, когда вы знаете о том, как вредно этот тип инфекции может быть, сделать все возможное, чтобы избежать этого. По крайней мере, не открывайте вложения электронной почты случайным образом, обновляйте свои программы и придерживайтесь безопасных источников загрузки.

Методы уничтожения .ProLock extension ransomware вируса

Если вымогателей все еще находится в системе, программа удаления вредоносных программ будет необходимо прекратить его. При попытке вручную исправить .ProLock extension ransomware вирус вы можете причинить дополнительный ущерб, если вы не будете осторожны или осведомлены, когда дело доходит до компьютеров. Использование утилиты по борьбе с вредоносными программами было бы проще. Это также может помочь остановить такого рода угроз в будущем, в дополнение к помочь вам удалить этот. Выберите утилиту удаления вредоносных программ, которая наилучшим образом подходит вам, и сканировать компьютер для инфекции, как только вы установите его. К сожалению, эти утилиты не помогут восстановить файлы. После того как вы избавитесь от данных кодирования вредоносных программ, убедитесь, что вы получите резервное копирование и регулярно делать копии всех основных файлов.

Offers

Скачать утилитуto scan for .ProLock extension ransomwareUse our recommended removal tool to scan for .ProLock extension ransomware. Trial version of provides detection of computer threats like .ProLock extension ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .ProLock extension ransomware, используя безопасный режим с поддержкой сети.

Удалить .ProLock extension ransomware из Windows 7/Windows Vista/Windows XP

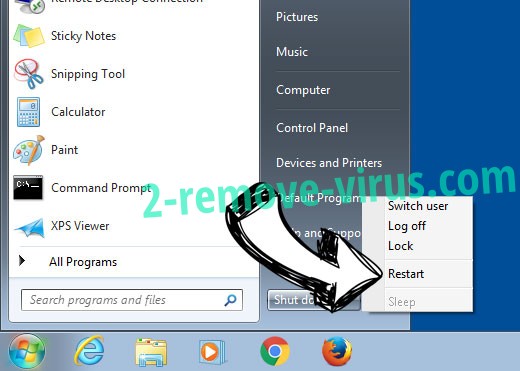

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

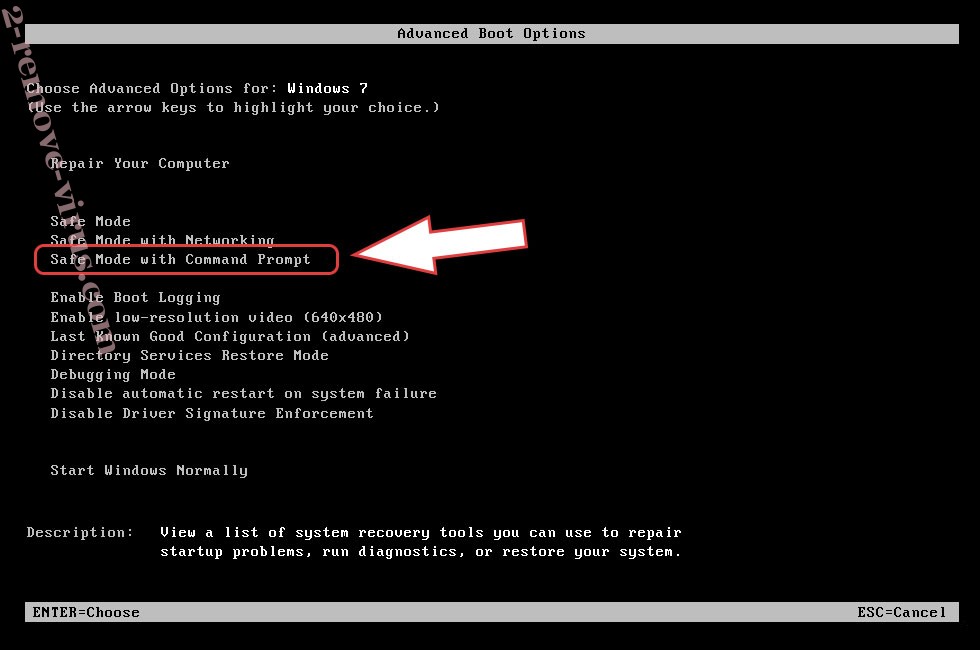

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .ProLock extension ransomware

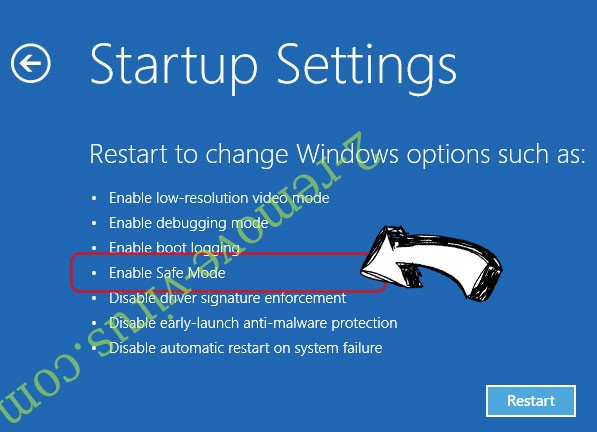

Удалить .ProLock extension ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .ProLock extension ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

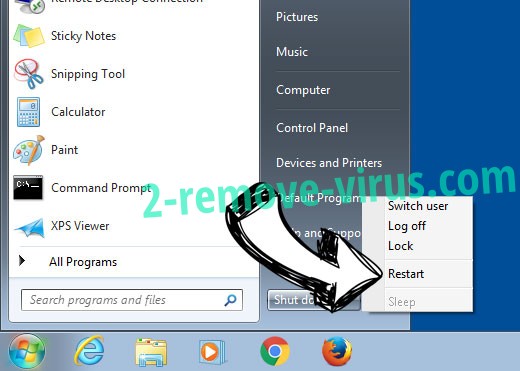

Удалить .ProLock extension ransomware из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

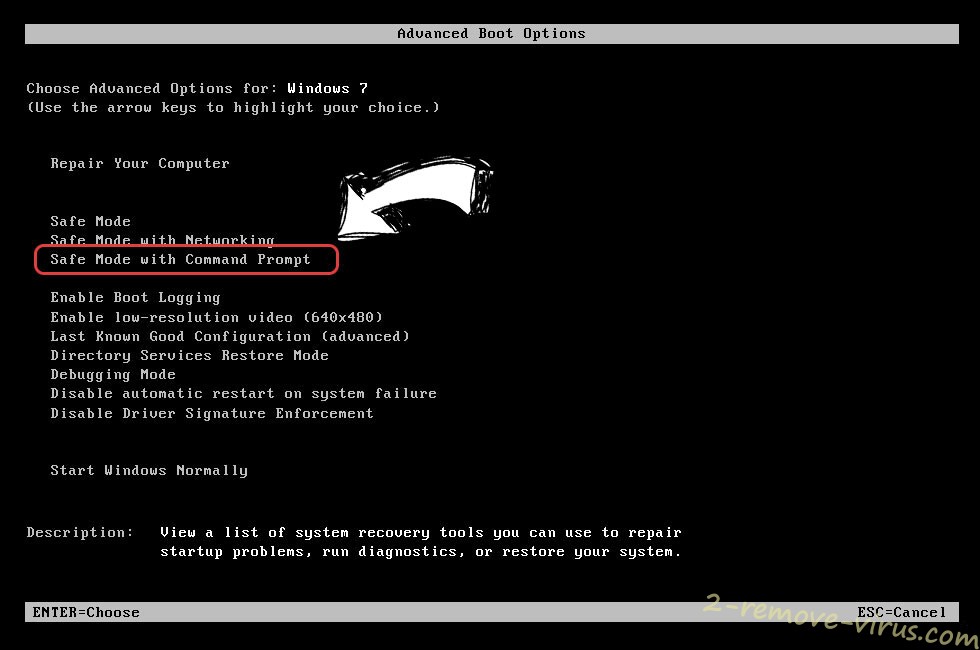

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

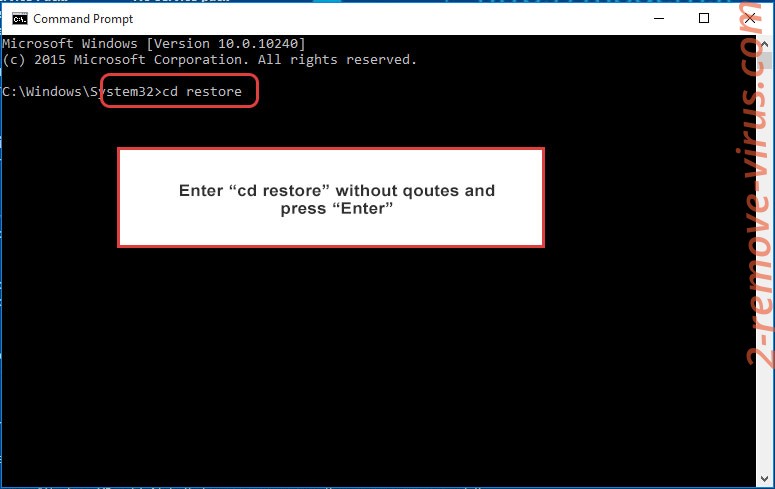

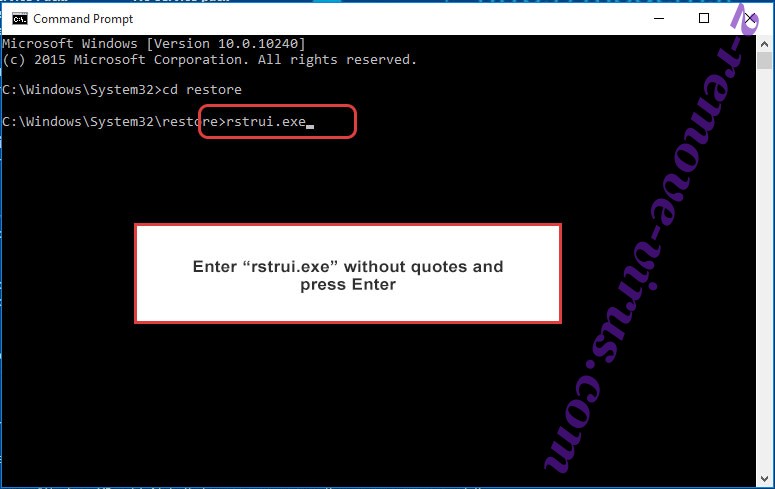

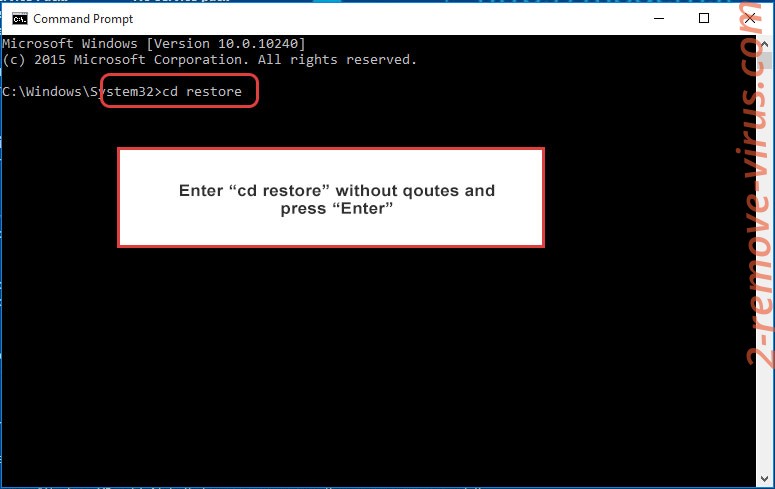

- Введите cd restore и нажмите Enter.

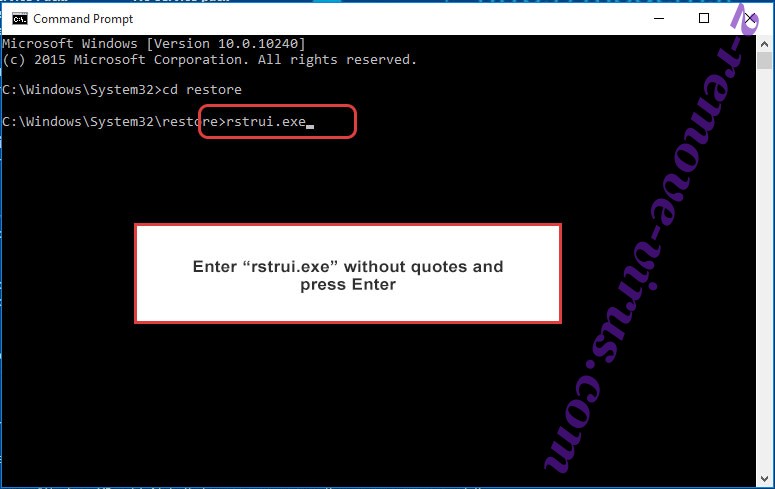

- Введите rstrui.exe и нажмите клавишу Enter.

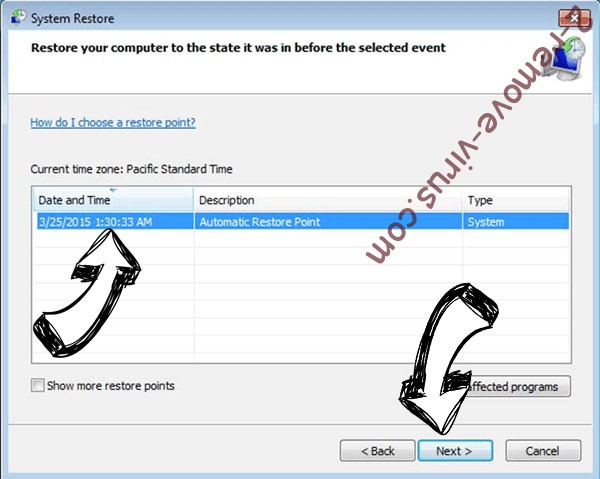

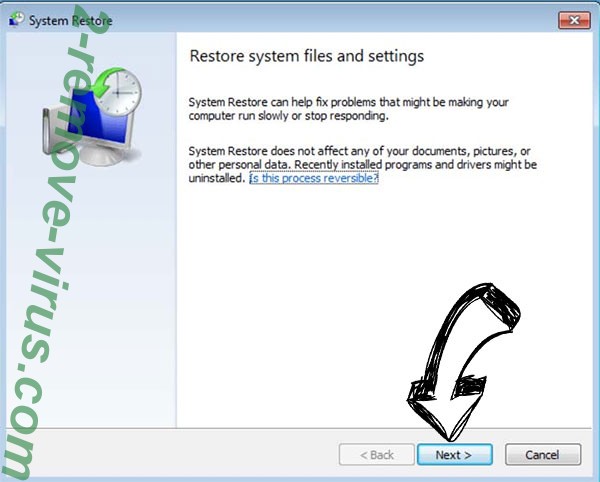

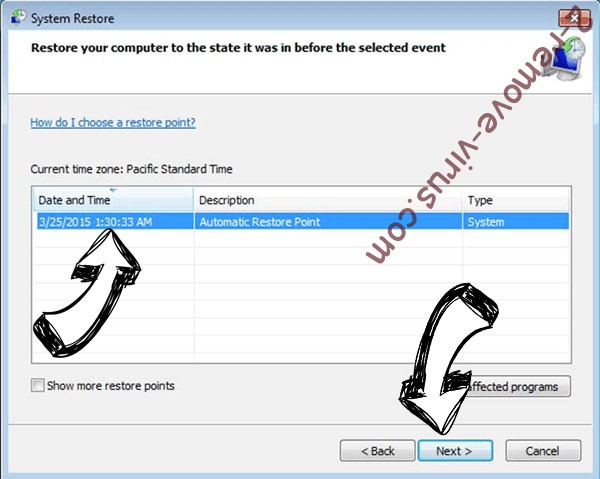

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

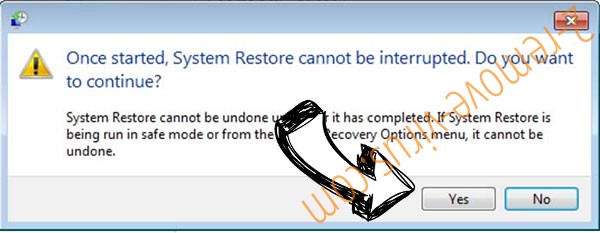

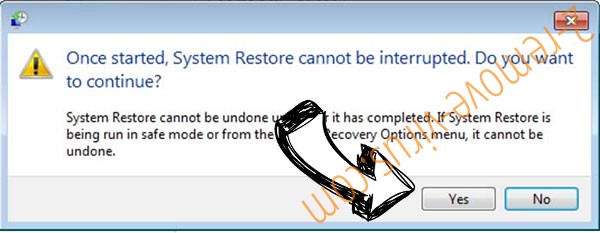

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить .ProLock extension ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

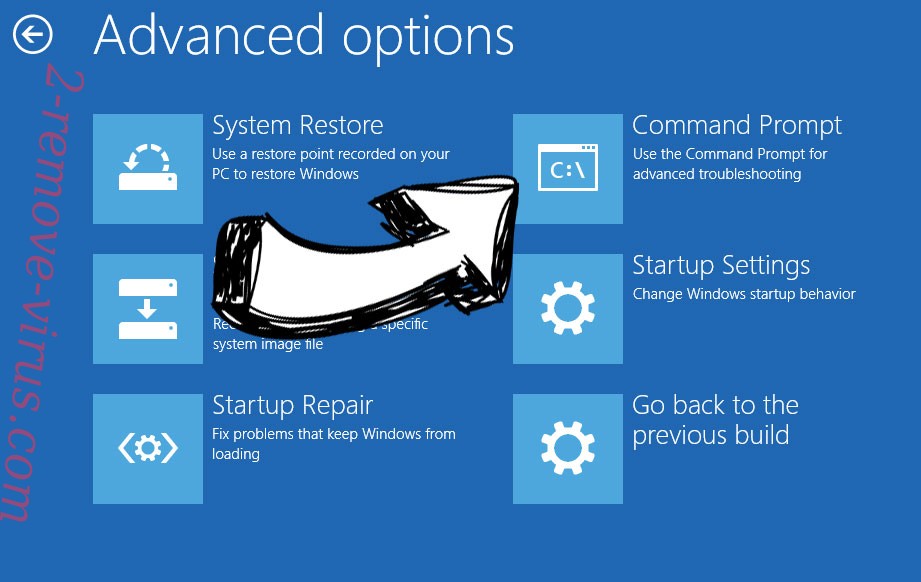

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.