О вымогателей

Вымогателей известный как .shade8 extension virus классифицируется как очень разрушительной инфекции, из-за количества вреда он может сделать для вашего компьютера. Вымогателей не то, что каждый человек слышал, и если вы только что столкнулись с ним сейчас, вы узнаете, сколько вреда это может привести из первых рук. Вредоносные программы кодирования данных используют сильные алгоритмы шифрования для кодирования данных, и как только процесс будет закончен, данные будут заблокированы, и вы не сможете получить к ним доступ. Вот почему вымогателей считается весьма вредной вредоносной программы, видя, как инфекция может привести к вам постоянно потерять доступ к вашим данным.

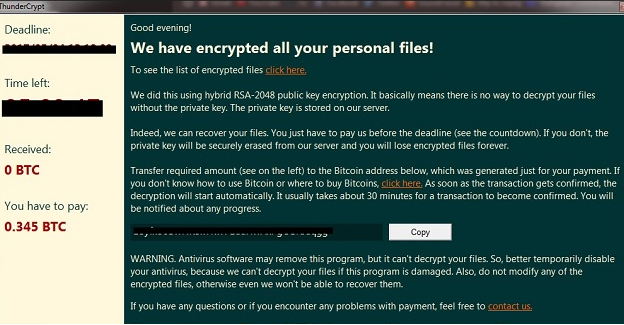

Существует возможность платить выкуп, чтобы получить дешифратор, но это не предлагается. Есть бесчисленное множество случаев, когда дешифратор не был дан даже после оплаты. Не забывайте, с кем вы имеете дело, и не ожидайте, что мошенники будут вынуждены помочь вам с вашими файлами, когда у них есть возможность просто взять ваши деньги. Кроме того, заплатив, вы будете финансировать будущие проекты кибер-мошенников. Вы действительно хотите быть сторонником преступной деятельности. Мошенники привлекают легкие деньги, и когда люди платят выкуп, они делают вымогателей промышленности привлекательным для тех типов людей. Инвестирование сумму, которая требуется от вас в надежное резервное копирование было бы лучше, потому что если вы когда-нибудь положить в такого рода ситуации снова, вы можете просто разблокировать .shade8 extension virus файлы из резервного копирования и их потери не будет возможности. Если у вас есть резервное копирование, вы можете просто .shade8 extension virus стереть, а затем восстановить данные, не беспокоясь о потере их. Мы объясним методы распространения вымогателей и как избежать этого в следующем пункте.

Как распространяется программы-вымогатели

Данные, кодируя вредоносное программное обеспечение, обычно используют довольно простые методы для распространения, такие как спам-рассылка и вредоносные загрузки. Большое количество файлов шифрования вредоносных программ зависит от пользователей поспешно открытия вложений электронной почты и не должны использовать более сложные способы. Более сложные методы могут быть использованы также, хотя они не столь популярны. Преступникам не нужно прилагать много усилий, просто напишите общее письмо, на которое могут попасть менее осторожные пользователи, прикрепите зараженный файл к электронной почте и отправьте его сотням пользователей, которые могут подумать, что отправитель является кем-то законным. Темы о деньгах часто можно побежал в в виду того что люди более прональны к раскрывать те электронные почты. Мошенники также любят притворяться из Amazon, и рассказать потенциальным жертвам о некоторых подозрительных действий в их счет, который сделает пользователя менее осторожным, и они будут более склонны, чтобы открыть вложение. Так, чтобы оградить себя от этого, Есть определенные вещи, которые вы должны делать при работе с электронной почтой. Прежде чем что-либо еще, посмотрите на отправителя электронной почты. Если отправитель оказывается кем-то, кого вы знаете, не спешите открывать файл, сначала осторожно проверьте адрес электронной почты. Эти вредоносные письма также часто содержат грамматические ошибки, которые, как правило, довольно очевидны. Другой заметный ключ может быть ваше имя не используется в любом месте, если, скажем, вы являетесь пользователем Amazon, и они должны были по электронной почте вам, они не будут использовать типичные приветствия, как Уважаемые клиент / член / пользователь, а вместо этого будет использовать имя, которое вы предоставили им. Слабые места на вашем устройстве Уязвимое программное обеспечение также может быть использовано для заражения. Эти слабые места в программном обеспечении обычно фиксируются быстро после того, как они обнаружены, так что вредоносные программы не могут их использовать. К сожалению, как показано на WannaCry вымогателей, не все устанавливает эти патчи, по разным причинам. Очень важно, чтобы вы установили эти обновления, потому что если слабое место является серьезным, Серьезные слабые места могут быть использованы вредоносным программным обеспечением, поэтому важно, чтобы вы обновляли все ваши программы. Патчи могут устанавливаться автоматически, если вы найдете эти уведомления надоедливым.

Что он делает

Вскоре после того, как вредоносная программа кодирования данных попадает в ваше устройство, она будет сканировать устройство для определенных типов файлов, и как только оно их найдёт, оно их кодирует. Вы можете не видеть на первый, но когда вы не можете открыть файлы, вы поймете, что что-то не так. Файлы, которые были зашифрованы будет иметь странное расширение файла, который может помочь пользователям узнать имя вымогателей. К сожалению, расшифровать файлы может быть невозможно, если вымогатели использовали мощные алгоритмы шифрования. После того, как все файлы были заблокированы, уведомление о выкупе будет размещено на вашем устройстве, которое должно объяснить, в некоторой степени, что произошло и как вы должны действовать. Программное обеспечение для расшифровки, предлагаемое не будет бесплатным, очевидно. Если в записке не указывается сумма, которую вы должны заплатить, вам будет предложено по электронной почте им установить цену, она может варьироваться от нескольких десятков долларов, возможно, пару сотен. Очевидно, что выполнение требований не рекомендуется. Прежде чем вы даже рассмотреть вопрос об оплате, посмотрите на все другие варианты в первую очередь. Кроме того, несколько вероятно, что вы просто забыли, что вы резервное копирование файлов. Существует также некоторая вероятность того, что был опубликован свободный дешифратор. Специалисты по вредоносным программам могут время от времени разрабатывать программное обеспечение для расшифровки бесплатно, если они могут взломать вымогателей. Прежде чем сделать выбор, чтобы заплатить, ищите инструмент расшифровки. Инвестирование часть этих денег, чтобы купить какой-то резервного копирования может сделать больше пользы. И если резервное копирование является вариантом, восстановление данных должно быть проведено после удаления .shade8 extension virus вируса, если он все еще находится в вашей системе. Если вы ознакомитесь с методами распространения вредоносного ПО, вы сможете избежать шифрования вредоносного программного обеспечения в будущем. Придерживайтесь безопасных источников загрузки, будьте осторожны с открытыми вложениями электронной почты и убедитесь, что вы всегда будете обновлять свое программное обеспечение.

.shade8 extension virus Удаления

Если он все еще присутствует в вашей системе, мы рекомендуем получить утилиту по борьбе с вредоносными программами, чтобы прекратить ее. Если вы попытаетесь удалить .shade8 extension virus вручную, это может привести к дополнительному вреду, так что это не поощряется. Программное обеспечение удаления вредоносных программ будет рекомендуемым вариантом в этом случае. Эти типы программ существуют с целью защиты вашей системы от повреждения этого типа угрозы может сделать, и, в зависимости от полезности, даже предотвращение их попадания. Выберите инструмент для борьбы с вредоносным ПО, который наилучшим образом подходит вам, и выполните полное сканирование устройства после его установки. К сожалению, такая программа не поможет с расшифровкой файлов. После того, как вымогателей полностью прекращено, это безопасно использовать вашу систему снова.

Offers

Скачать утилитуto scan for .shade8 extension virusUse our recommended removal tool to scan for .shade8 extension virus. Trial version of provides detection of computer threats like .shade8 extension virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите .shade8 extension virus, используя безопасный режим с поддержкой сети.

Удалить .shade8 extension virus из Windows 7/Windows Vista/Windows XP

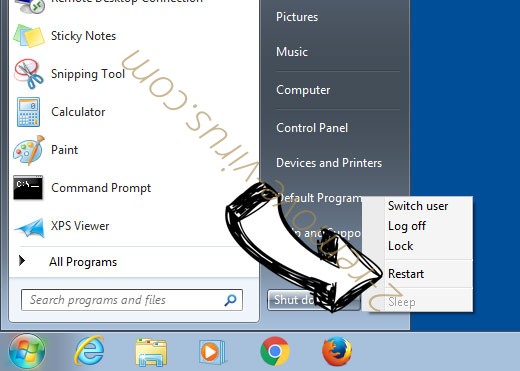

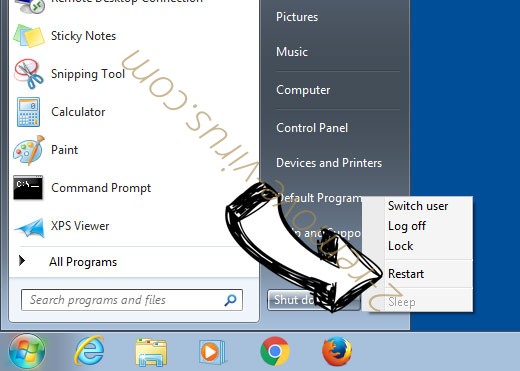

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

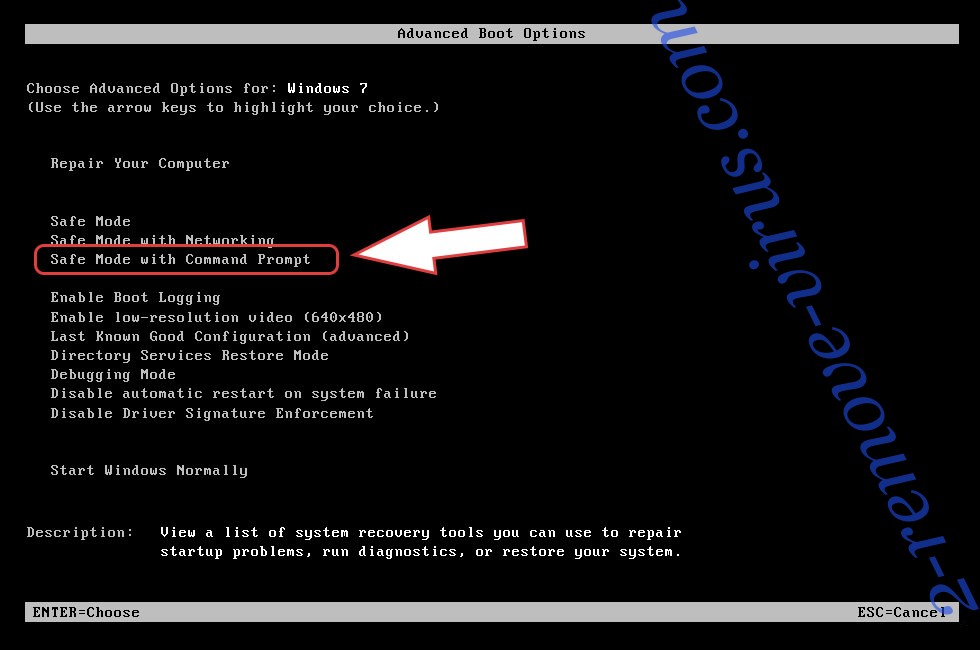

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления .shade8 extension virus

Удалить .shade8 extension virus из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

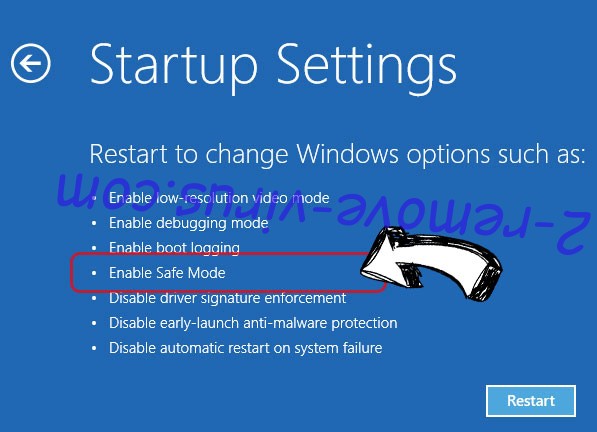

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления .shade8 extension virus

шаг 2. Восстановление файлов с помощью восстановления системы

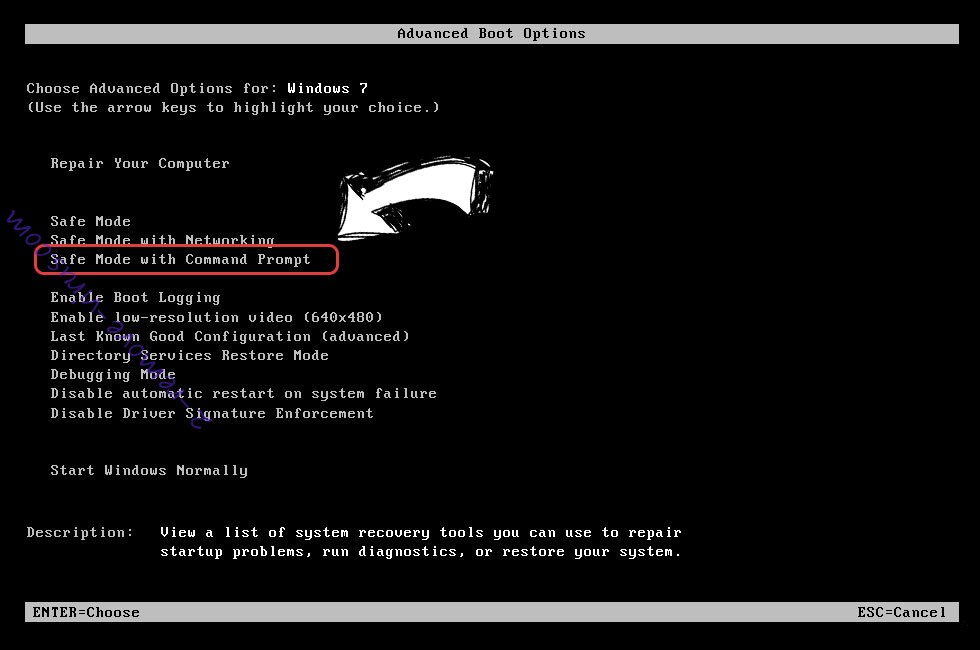

Удалить .shade8 extension virus из Windows 7/Windows Vista/Windows XP

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

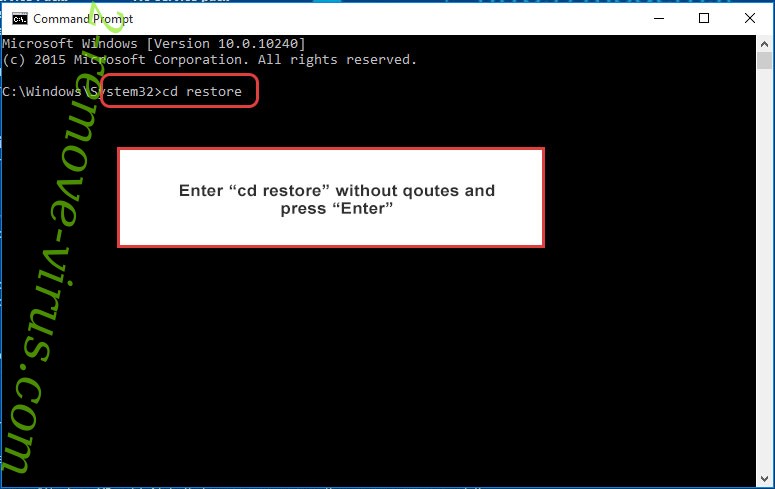

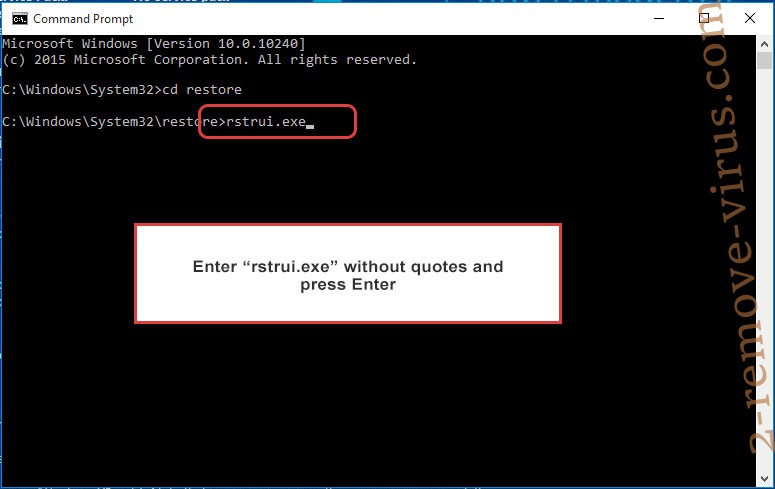

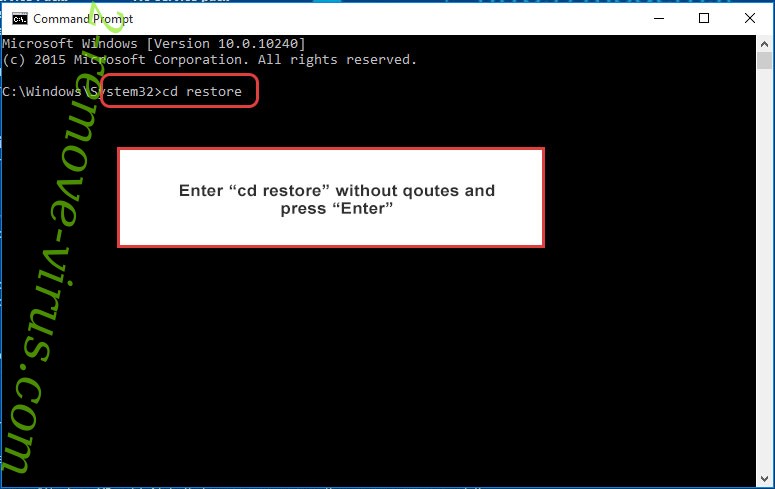

- Введите cd restore и нажмите Enter.

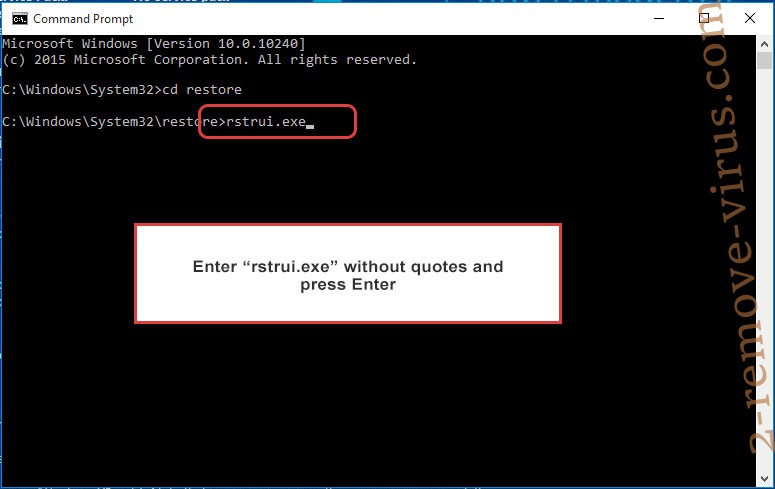

- Введите rstrui.exe и нажмите клавишу Enter.

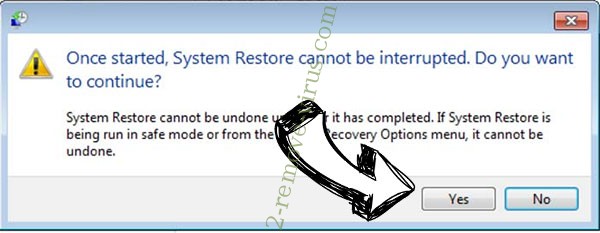

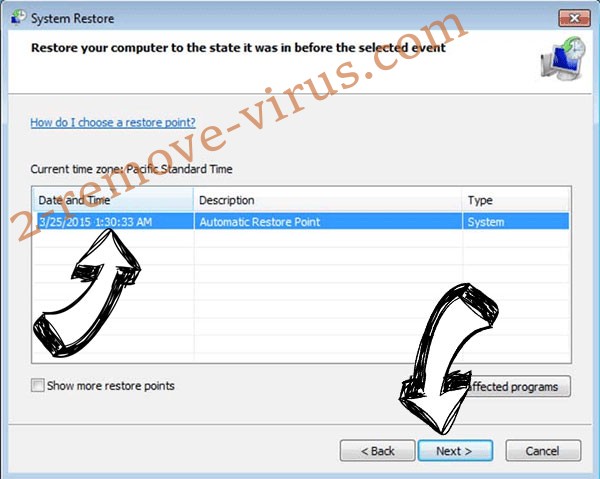

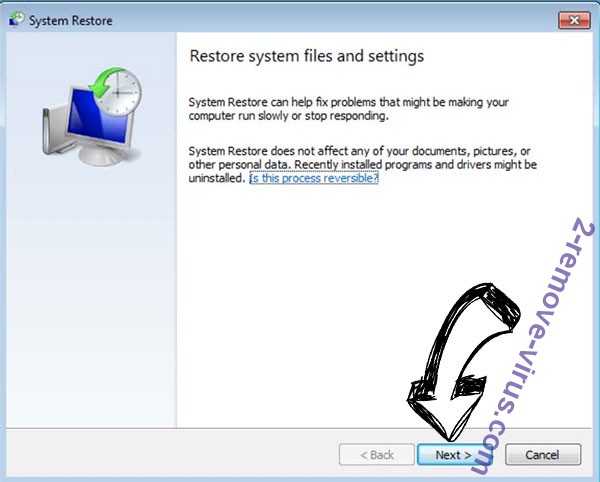

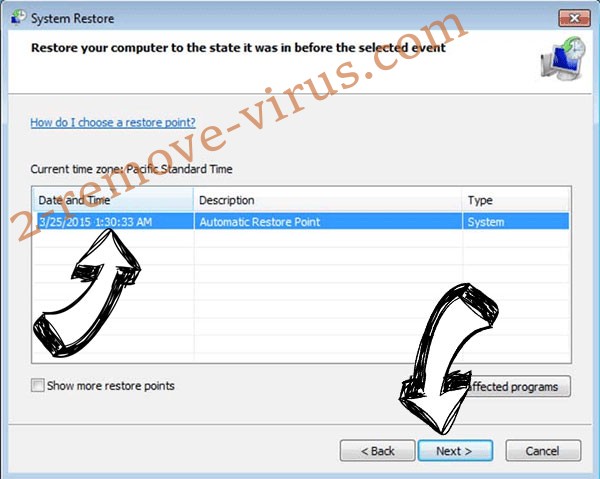

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

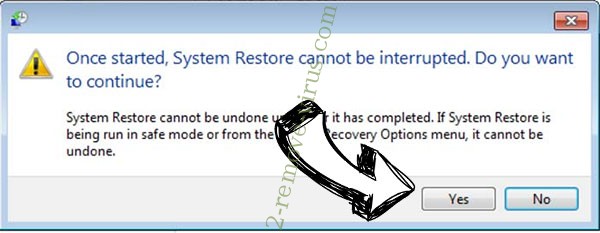

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

Удалить .shade8 extension virus из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

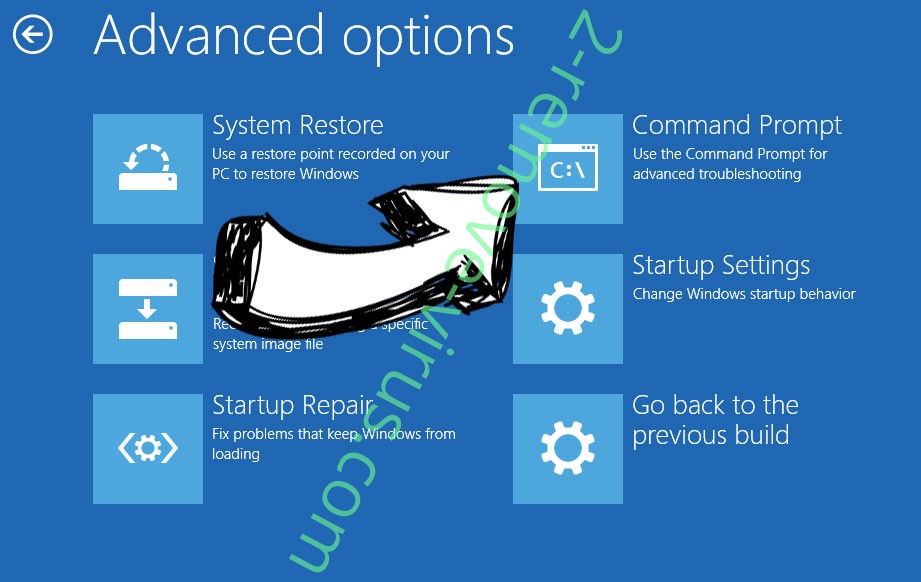

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.