Что можно сказать об этом vCrypt1 ransomware вирусе

vCrypt1 ransomware вымогателей классифицируется как опасные вредоносные программы, как инфекция может привести к некоторым неприятные результаты. Вполне возможно, вы никогда не столкнулись с этим типом вредоносных программ раньше, и в этом случае, вы можете быть в большой шок. Файлы будут недоступны, если они были зашифрованы вредоносной программой кодирования данных, которая использует сильные алгоритмы шифрования для процесса. Потерпевшие не всегда имеют возможность восстановления файлов, что является причиной, почему вымогателей считается такой высокого уровня загрязнения.

Вам также предложат купить дешифратор за определенную сумму денег, но эта опция не рекомендуется по нескольким причинам. Во-первых, оплата не обеспечит расшифровку файлов. Подумайте о том, что там, чтобы предотвратить кибер-мошенников от просто принимать ваши деньги. Эти деньги также пойдут на будущую деятельность этих мошенников. Это уже предполагается, что шифрование файлов вредоносных программ стоит миллионы долларов убытков для различных предприятий в 2017 году, и это всего лишь оценка. И чем больше людей выполняют требования, тем больше прибыльный бизнес вымогателей становится, и такого рода деньги обязательно заманить в различных вредоносных сторон. Вы можете оказаться в такого рода ситуации снова, так что инвестирование запрошенных денег в резервное копирование было бы лучше, потому что вам не нужно будет беспокоиться о потере файлов. Если у вас есть опция резервного копирования, вы можете просто vCrypt1 ransomware удалить, а затем восстановить данные, не беспокоясь о потере их. Если вам интересно, о том, как инфекция удалось попасть в устройство, наиболее частые способы его распространения будет объяснено в ниже пункте.

Способы распространения вымогателей

Вложения электронной почты, эксплойт комплекты и вредоносные загрузки являются наиболее распространенными методами распространения вымогателей. Поскольку люди довольно небрежно, когда они открывают электронную почту и загружают файлы, часто нет необходимости для тех, кто распространяет данные, кодируя вредоносную программу, чтобы использовать более сложные способы. Это не означает, что более сложные методы не популярны, однако. Хакеры пишут довольно убедительное письмо, делая вид, что от некоторых надежных компании или организации, прикрепить вредоносных программ к электронной почте и отправить его многим людям. Как правило, в письмах будут упоминаться деньги, которые пользователи более склонны принимать всерьез. Если преступники использовали название компании, как Amazon, люди могут открыть вложение, не думая, если кибер-преступники просто сказать сомнительной деятельности было замечено в счете или покупка была сделана, и квитанция добавляется. Вы должны смотреть вне для некоторых знаков от раскрывать электронные почты если вы хотите обеспечить ваш компьютер. Прежде всего, если вы не знаете отправителя, посмотрите на них, прежде чем открыть вложение. Даже если вы знаете отправителя, не спешите, сначала проверьте адрес электронной почты, чтобы убедиться, что он является законным. Будьте в поисках очевидных грамматических ошибок, они часто вопиющие. То, как вы приветствовали также может быть намек, как законные компании, чьи письма вы должны открыть будет использовать свое имя, а не общие приветствия, как Уважаемый клиент / член. Слабые места в системе также могут быть использованы файлом шифрования вредоносной программы, чтобы попасть в вашу систему. Программа поставляется со слабыми местами, которые могут быть использованы файл шифрования вредоносных программ, но, как правило, они исправлены, когда поставщик узнает об этом. Как было показано WannaCry, однако, не все спешит установить эти обновления. Очень важно, чтобы вы регулярно патч программного обеспечения, потому что если уязвимость является достаточно серьезным, достаточно серьезные слабые места могут быть легко использованы вредоносными программами, поэтому важно, чтобы все ваше программное обеспечение обновляется. Вы также можете установить патчи автоматически.

Как это действует

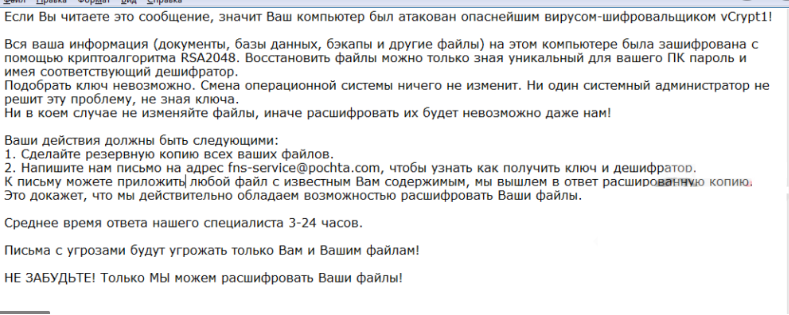

Если вредоносное ПО для шифрования данных попадает в вашу систему, оно будет сканировать устройство для определенных типов файлов, и как только они будут обнаружены, он будет блокировать их. Вы можете не заметить изначально, но когда вы не можете открыть файлы, вы заметите, что что-то произошло. Вы поймете, что закодированные файлы теперь имеют расширение файла, и это, вероятно, помогло вам определить файл шифрования вредоносной программы. К сожалению, восстановить данные может оказаться невозможным, если в кодировании файлов используются надежные алгоритмы шифрования. Записка о выкупе покажет, что произошло и как вы должны приступить к восстановлению ваших данных. Предложенная утилита расшифровки не будет бесплатной, очевидно. В записке должно быть четко объяснимо, сколько стоит программа расшифровки, но если это не так, это даст вам способ связаться с хакерами, чтобы создать цену. Покупка расшифровщика не является предложенным вариантом, по причинам, которые мы уже обсуждали. Вы должны только рассмотреть вопрос об оплате в качестве последнего средства. Может быть, вы забыли, что вы сделали резервную перепорку для ваших данных. Также возможно, что был разработан свободный дешифратор. Программное обеспечение для расшифровки может быть доступно бесплатно, если кто-то смог взломать файл, кодируя вредоносное программное обеспечение. Посмотрите на эту опцию, и только тогда, когда вы уверены, что нет свободного программного обеспечения для расшифровки, если вы даже рассмотреть вопрос об оплате. Вам не нужно будет беспокоиться, если вы когда-нибудь в конечном итоге в этой ситуации снова, если вы вложили часть этой суммы в какой-то вариант резервного копирования. Если резервная капотом доступна, вы можете восстановить файлы после полного устранения vCrypt1 ransomware вируса. Если вы хотите избежать шифрования данных вредоносных программ в будущем, узнать о средствах, которые могут попасть в вашу систему. Придерживайтесь законных страниц, когда дело доходит до загрузки, обратите внимание на то, какие вложения электронной почты вы открываете, и убедитесь, что вы держите ваши программы обновляются.

Как устранить vCrypt1 ransomware

Таким образом, чтобы прекратить кодирование данных вредоносных программ, если он все еще присутствует на компьютере, анти-вредоносного программного обеспечения будет необходимо иметь. При попытке вручную исправить vCrypt1 ransomware вирус вы можете причинить дополнительный вред, если вы не будете осторожны или осведомлены, когда дело доходит до компьютеров. Переход с автоматическим вариантом будет гораздо лучшим выбором. Это также может предотвратить будущий файл кодирования вредоносной программы от входа, в дополнение к помочь вам удалить этот. Найдите, какой инструмент для борьбы с вредоносным ПО лучше всего подходит, что вам требуется, установите его и сканируйте вашу систему, чтобы найти инфекцию. Тем не менее, утилита не способна восстановить данные, так что не удивляйтесь, что ваши файлы остаются зашифрованными. Как только устройство чисто, нормальное использование компьютера должно быть восстановлено.

Offers

Скачать утилитуto scan for vCrypt1 ransomwareUse our recommended removal tool to scan for vCrypt1 ransomware. Trial version of provides detection of computer threats like vCrypt1 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите vCrypt1 ransomware, используя безопасный режим с поддержкой сети.

Удалить vCrypt1 ransomware из Windows 7/Windows Vista/Windows XP

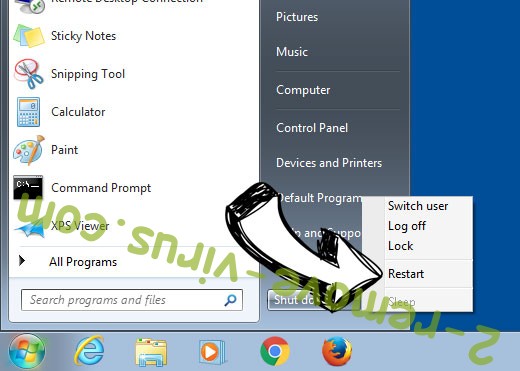

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

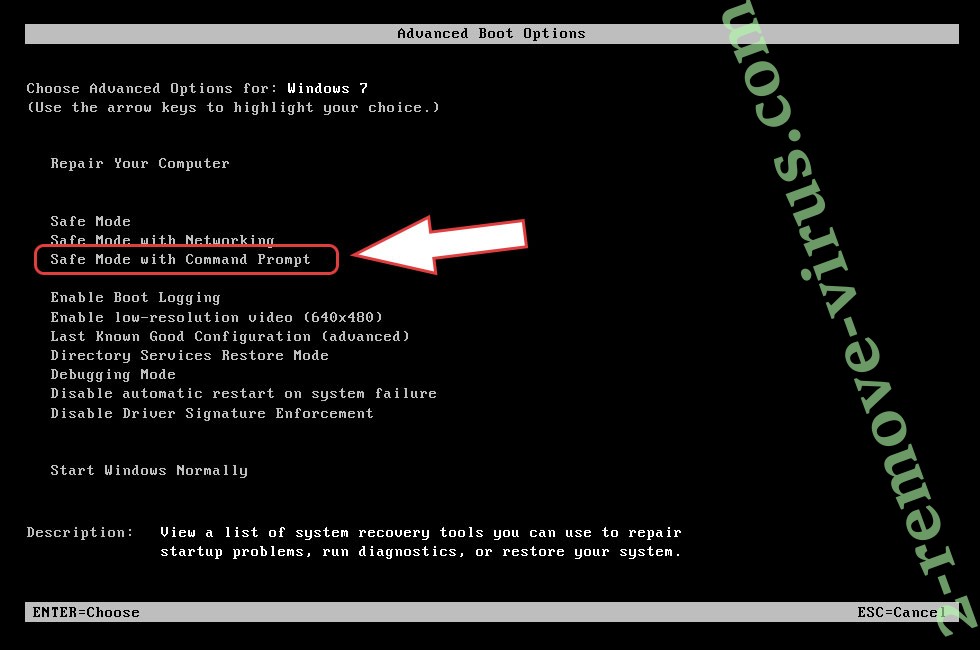

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления vCrypt1 ransomware

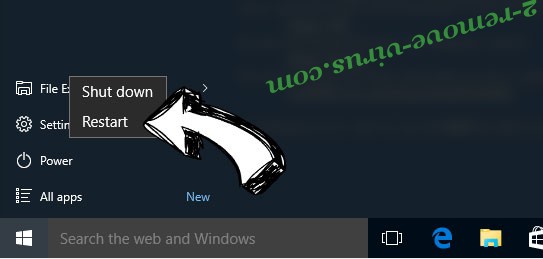

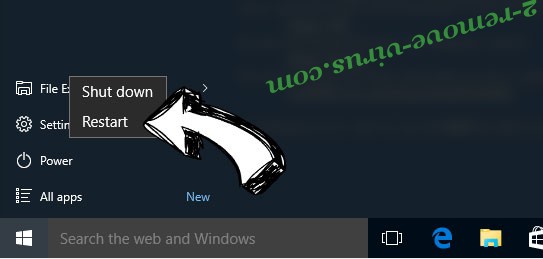

Удалить vCrypt1 ransomware из Windows 8/Windows 10

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

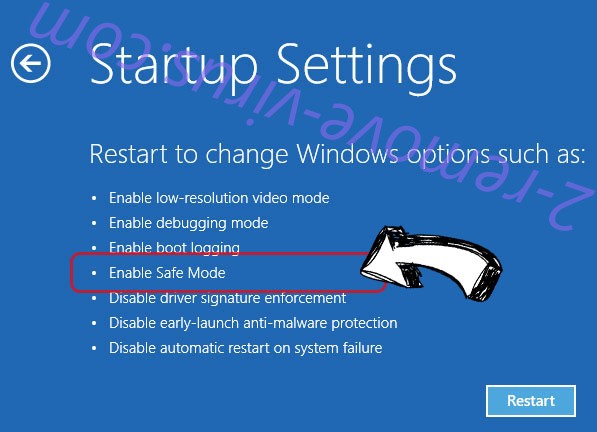

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления vCrypt1 ransomware

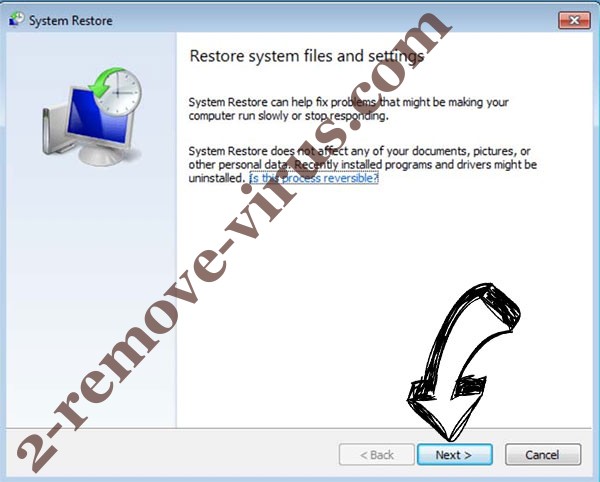

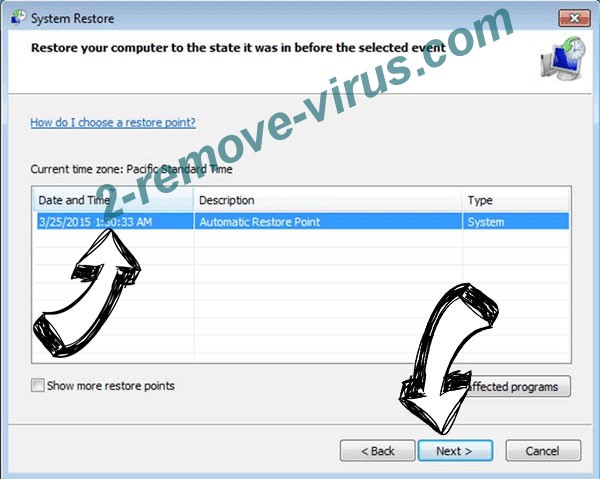

шаг 2. Восстановление файлов с помощью восстановления системы

Удалить vCrypt1 ransomware из Windows 7/Windows Vista/Windows XP

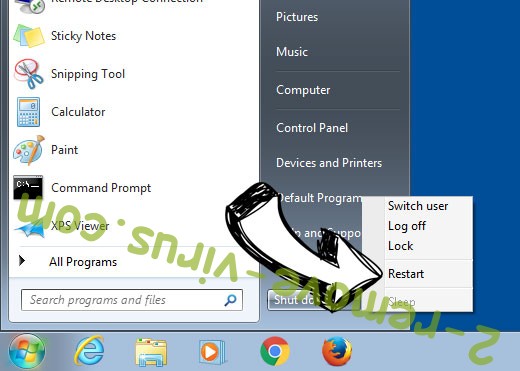

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

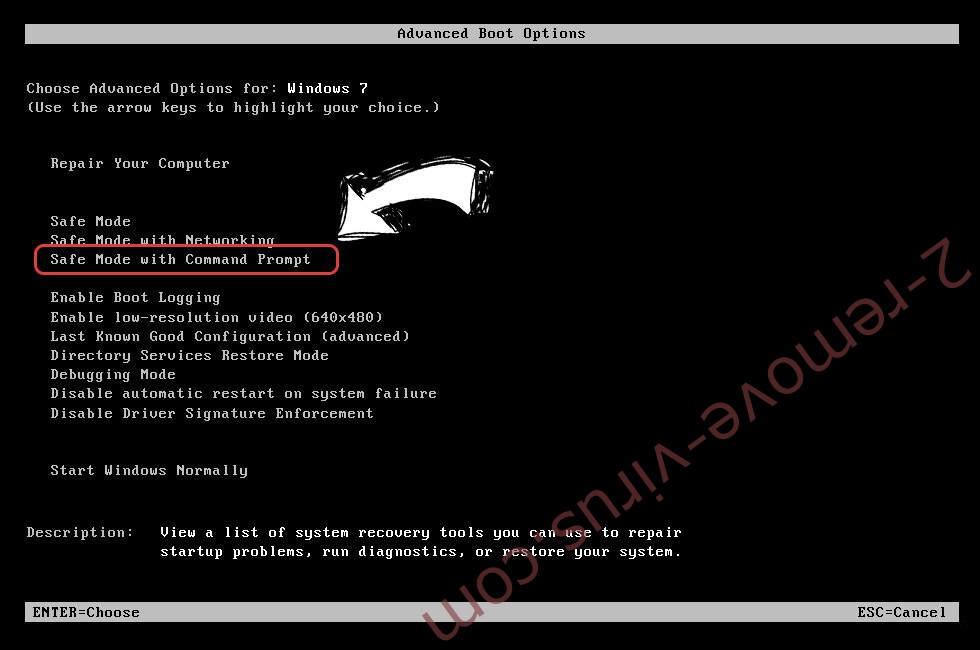

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

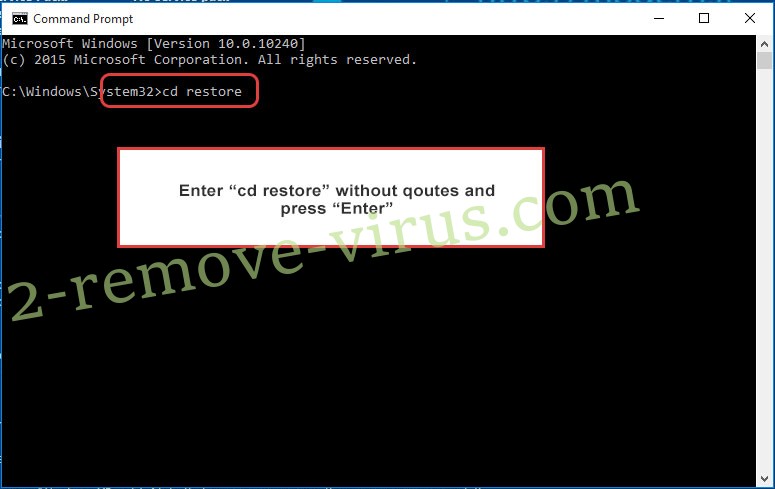

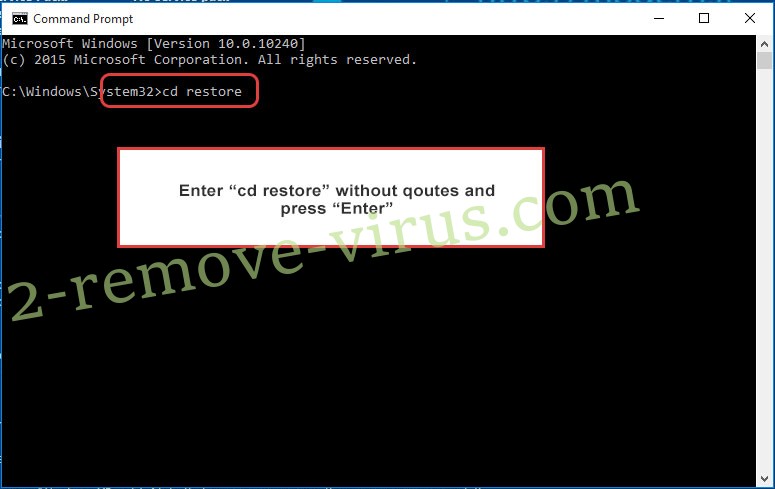

- Введите cd restore и нажмите Enter.

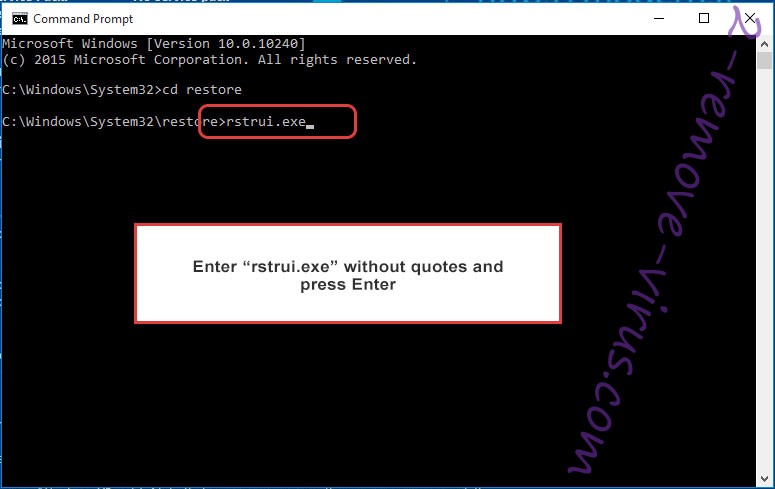

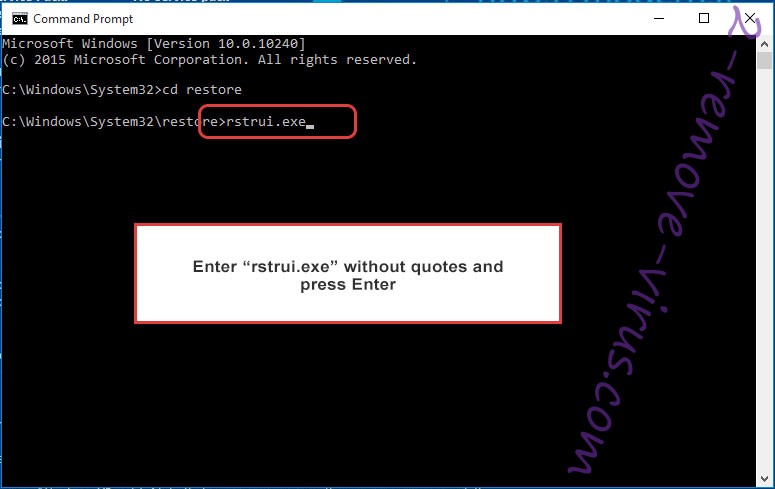

- Введите rstrui.exe и нажмите клавишу Enter.

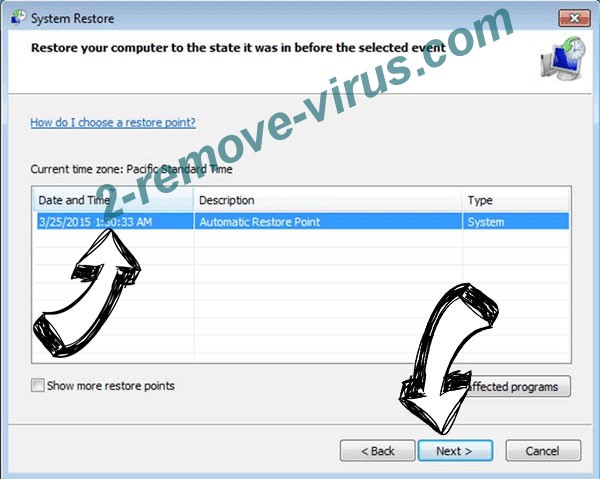

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

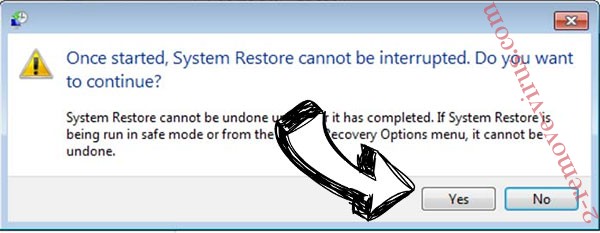

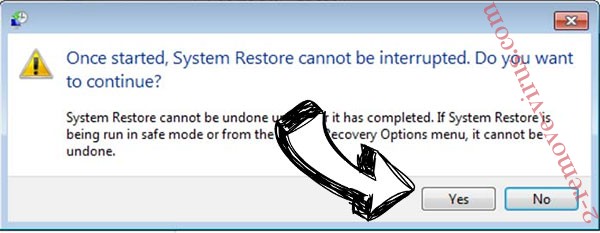

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

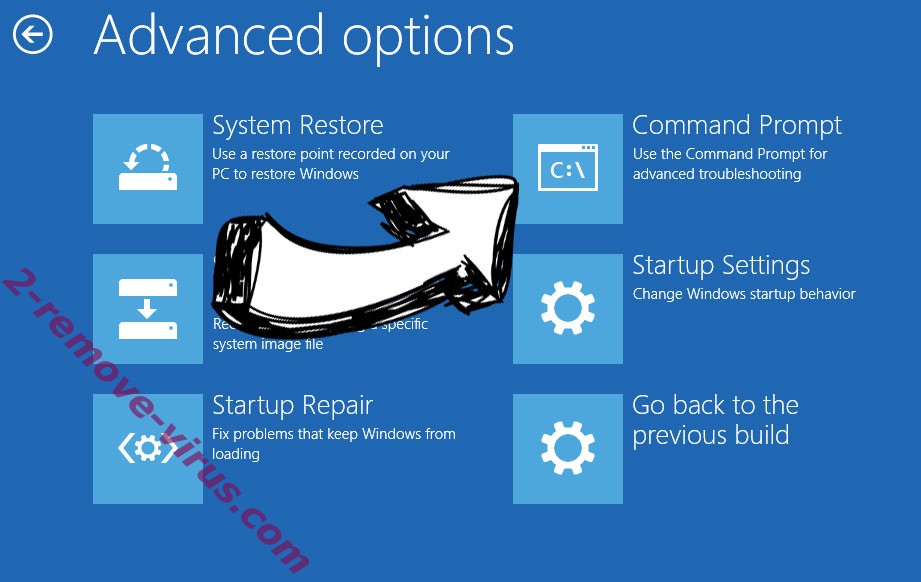

Удалить vCrypt1 ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.