Мошенничество « Web App Security » — это фишинговое письмо, которое представляет себя как техническое уведомление, связанное с защитой аккаунта. Обычно утверждается, что для поддержания активности аккаунта получателя требуется обновление безопасности, проверка системы или изменение конфигурации. Сообщение написано так, чтобы выглядеть как рутинное предупреждение о техническом обслуживании, а не как очевидное предупреждение.

Вместо объяснения, что вызвало уведомление, письмо быстро переходит к обязательному делу. Он инструктует получателя выполнить шаг безопасности через предоставленную ссылку. Объяснение остаётся расплывчатым, без подробностей о конкретной активности, попытках входа или изменениях в системе. Это затрудняет проверку запроса.

Клик по ссылке открывает страницу, имитирующую экран входа или подтверждения. Макет может напоминать стандартную веб-почту или портал аккаунта, но не отображает реальных данных аккаунта. Нет никаких настроек, логов или информации об обновлениях. Единственная функция страницы — запрашивать учетные данные для входа.

Ввод этих учетных данных не завершает никакой процесс безопасности. Информация отправляется мошенникам, после чего страница может показывать общее подтверждение или перенаправлять на легитимный сайт. Это создаёт впечатление, что обновление или проверка прошли успешно.

Само уведомление о безопасности не основано на реальной системной активности. Это общее сообщение, призванное поощрять взаимодействие. Представляя запрос как рутинное обновление, мошенничество снижает подозрения и увеличивает вероятность того, что получатель перейдет по ссылке.

Если злоумышленники получают действительные данные для входа, они могут попытаться получить доступ к аккаунту и любым подключённым сервисам. Это может раскрыть личные данные, хранящиеся сообщения и другую конфиденциальную информацию.

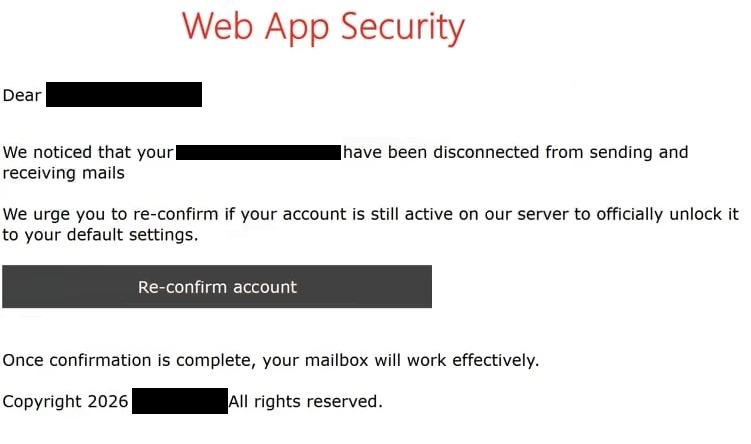

Полное Web App Security фишинговое письмо «» приведено ниже:

Subject: Email Service Interruption Notification on —

— Web App Security

Dear -,

We noticed that your — have been disconnected from sending and receiving mails

We urge you to re-confirm if your account is still active on our server to officially unlock it to your default settings.

Re-confirm account

Once confirmation is complete, your mailbox will work effectively.

Copyright 2026 — All rights reserved.

Как распознавать фишинговые письма, такие как « Web App Security »

Фишинговые письма с общими техническими темами, такими как « Web App Security », часто опираются на расплывчатые описания. Они относятся к обновлениям или проверкам безопасности, но не предоставляют конкретной информации, которую можно проверить. Легитимные сервисные уведомления обычно содержат детали, позволяющие пользователям подтвердить проблему.

Ещё один важный признак — использование прямой ссылки для верификации аккаунта. Вместо того чтобы направлять пользователей на доступ к своему аккаунту через официальный сайт, в письме есть ссылка, ведущая на страницу входа на не связанный домен.

Адрес отправителя также может выглядеть несовпадающим. Хотя отображаемое имя может указывать на систему или службу поддержки, фактический адрес электронной почты часто принадлежит другому домену. Это несоответствие указывает на то, что письмо не является подлинным.

Сообщение обычно не является персонализированным. Он не содержит имя получателя или конкретные данные для аккаунта, что делает его подходящим для распространения среди большого числа пользователей.

Формулировка предназначена для того, чтобы подтолкнуть к действиям, не вызывая немедленных подозрений. Преподнося запрос как рутинный шаг безопасности, письмо побуждает получателя быстро завершить его без проверки источника.

Распознавание этих характеристик помогает выявлять фишинговые письма до взаимодействия с ними. Письма, сочетающие расплывчатые технические заявления, внешние ссылки на логин и противоречивые данные отправителя, следует относиться с осторожностью.