Was ist LooCipher?

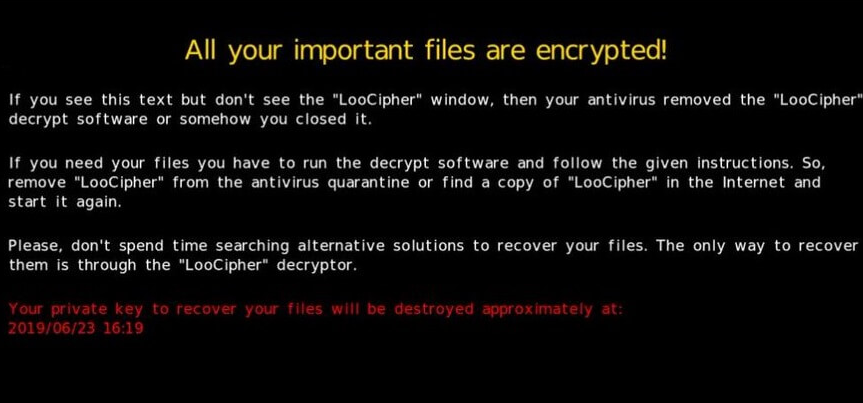

Einmal infiltriert, verschlüsselt LOOCIPHER die meisten gespeicherten Daten, wodurch die Verwendung unmöglich wird. Zusätzlich fügt LOOCIPHER Dateinamen mit “an. LOOCIPHER” Erweiterung (also ihr Name). Beispielsweise würde die Datei mit dem Namen “sample.jpg” in “sample.jpg.LOOCIPHER” umbenannt werden usw. Zusätzlich erstellt LOOCIPHER eine Textdatei mit dem Namen “! INSTRUCTI0NS!. TXT” und legt eine Kopie in jedem vorhandenen Ordner ab. Dieses Programm verschlüsselt Daten und verweigert den Zugriff darauf. Um es zu entschlüsseln, Opfer sind gezwungen, für einen Entschlüsselungsschlüssel zu zahlen (ein Lösegeld zahlen). LooCipher wurde entwickelt, um die Tapete des Opfers zu ändern, ein Pop-up-Fenster anzuzeigen und einen Erpresserbrief zu erstellen, die “@Please_Read_Me.txt”-Datei. Es benennt auch alle verschlüsselten Dateien um, es fügt “.lcphr” zu ihren Dateinamen hinzu. Beispielsweise wird “1.jpg” in “1.jpg.lcphr” und so weiter umbenannt.

Opfer werden benachrichtigt, dass alle ihre Dateien mit einem starken Verschlüsselungsalgorithmus verschlüsselt sind und der einzige Weg, sie zu entschlüsseln ist, einen eindeutigen Entschlüsselungsschlüssel zu kaufen. Dieser Schlüssel wird auf einem Remote-Server gespeichert, der von den Entwicklern von LooCipher gesteuert wird, mit anderen Worten, sie sind die einzigen, die darauf zugreifen können. Um diesen Schlüssel Opfer zu bekommen, müssen Bitcoin im Wert von 330 Dollar an die angegebene BTC Wallet Adresse senden. Opfer werden ermutigt, eine Zahlung in 5 Tagen zu machen, danach wird die Entschlüsselung zerstört (gelöscht) und die Dateien werden dauerhaft gesperrt. Sobald die Zahlung erfolgt ist, wird die Schaltfläche “DECRYPT” aktiviert und Opfer werden in der Lage sein, ihre Dateien zu entschlüsseln. Die Entschlüsselung muss über das Pop-up-Fenster erfolgen, das LooCipher aktiviert. Wenn es nicht geöffnet wird, dann Opfer sollten die Entschlüsselung Sekmittel mit dem Link auf dem Hintergrundbild oder in der Erpresserbrief (“@Please_Read_Me.txt”). Es ist sehr wahrscheinlich, dass LooCipher Entwickler sind die einzigen, die ihre Opfer helfen können, Dateien zu entschlüsseln. In der Regel, Ransomware-Typ Programme verschlüsseln Dateien mit starken Kryptografie-Algorithmen, die unmöglich zu “knacken”. Einfach gesagt, die meisten Verschlüsselungen können nur mit den richtigen Tools/ Schlüsseln entschlüsselt werden. Doch selbst wenn Cyberkriminelle sie haben, schicken die meisten von ihnen diese Werkzeuge/Schlüssel nicht an ihre Opfer. Mit anderen Worten, Menschen, die Cyber-Kriminellen vertrauen, werden in der Regel Opfer eines Betrugs. Da es kein kostenloses Tool, das Dateien von LooCipher verschlüsselt entschlüsseln könnte, der einzige Weg, um Dateien kostenlos /ohne Kontakt auf Cyber-Kriminelle wiederherstellen ist, sie von einem Daten-Backup wiederherstellen.

Horon, Orion und [LOCKED] sind nur einige Beispiele für andere Ransomware-Programme. In der Regel, Diese schadwürdigen Programme werden verwendet, um den Zugriff auf Dateien zu blockieren (Daten verschlüsseln) und zwingen Opfer, ein Lösegeld zu zahlen. In der Regel sind die Hauptunterschiede zwischen ihnen Kryptografiealgorithmus (symmetrisch oder asymmetrisch), die sie verwenden, um Daten und Preis eines Entschlüsselungstools oder / und Schlüssel zu verschlüsseln. Leider sind die meisten der verursachten Verschlüsselungen “uncrackable” und können nur mit den richtigen Tools entschlüsselt werden. Entschlüsselungen ohne diese Tools sind nur möglich, wenn Ransomware nicht vollständig entwickelt ist (ist immer noch in einem Entwicklungszustand), hat unbehebte Fehler, Fehler. Deshalb empfehlen wir dies. eine Datensicherung und zur Speicherung auf einem nicht angeschlossenen Speichergerät oder Remote-Server (wie Cloud oder einem anderen Server).

Wie hat Ransomware meinen Computer infiziert?

In der Regel, Cyber-Kriminelle vermehren Ransomware (und andere bösartige Programme) über Spam-Kampagnen, gefälschte Software-Aktualisierungstools, nicht vertrauenswürdige Software-Download-Quellen, Software “Cracking” Tools und Trojaner-Typ-Programme. Um bösartige Software durch Spam-Kampagnen zu vermehren, senden Cyber-Kriminelle E-Mails, die Anhänge enthalten. Sie fügen Dateien wie Microsoft Office-Dokumente, PDF-Dokumente, RAR, ZIP (oder andere Archivdateien), .exe oder andere ausführbare Dateien, JavaScript-Dateien und so weiter. Das Hauptziel besteht darin, Empfänger dazu zu bringen, diese Anlagen zu öffnen. Wenn geöffnet, Sie infizieren Computer mit Ransomware oder andere Malware. Eine andere Möglichkeit, einen Computer zu infizieren, ist durch gefälschte Software-Aktualisierungstools. In der Regel sind sie entworfen, um Fehler, Fehler von veralteter Software auszunutzen oder unerwünschte, bösartige Programme herunterzuladen und zu installieren. Fragwürdige Software-Download-Quellen wie Peer-to-Peer-Netzwerke (Torrents, eMule und so weiter), Freeware-Download-Quellen, kostenlose Datei-Hosting-Websites und andere ähnliche Kanäle können verwendet werden, um Viren zu verteilen. Cyber-Kriminelle laden infizierte Dateien hoch, die als legitim getarnt sind. Wenn Benutzer sie herunterladen und öffnen, installieren sie bösartige Software selbst. Wenn Menschen Software “Cracking” Tool verwenden, erwarten sie, lizenzierte Software kostenlos zu aktivieren. Leider installieren diese Tools oft Malware, anstatt die Softwareaktivierung zu umgehen. Trojaner sind Schadprogramme, die, wenn sie bereits installiert sind, andere Computerinfektionen verbreiten. Mit anderen Worten, sie sind so konzipiert, dass sie Ketteninfektionen verursachen/offene “Hintertüren” für andere Viren verursachen.

Erstens empfehlen wir nicht, Dateien zu öffnen oder auf Links zu klicken, die in E-Mails enthalten sind, die von unbekannten, verdächtigen E-Mail-Adressen empfangen wurden. Beachten Sie, diese E-Mails sind in der Regel als wichtig und offiziell getarnt. Darüber hinaus sollten alle Programme von offiziellen Websites und über direkte Download-Links heruntergeladen werden. Software darf nur mit implementierten Funktionen oder Tools aktualisiert werden, die von offiziellen Entwicklern bereitgestellt werden. Wenn es aktiviert werden muss, sollte es nicht mit einigen “Cracking”-Werkzeugen durchgeführt werden. Diese Programme können bösartig sein (entwickelt, um Malware zu installieren) und es ist nicht legal, sie zu verwenden. Eine weitere wichtige Sache ist, eine seriöse Antiviren- oder Anti-Spyware-Suite installiert zu haben und sie jederzeit aktiviert zu halten.

Offers

Download Removal-Toolto scan for LOOCIPHER (.LCPHR)Use our recommended removal tool to scan for LOOCIPHER (.LCPHR). Trial version of provides detection of computer threats like LOOCIPHER (.LCPHR) and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Details überprüfen WiperSoft ist ein Sicherheitstool, die bietet Sicherheit vor potenziellen Bedrohungen in Echtzeit. Heute, viele Benutzer neigen dazu, kostenlose Software aus dem Intern ...

Herunterladen|mehr

Ist MacKeeper ein Virus?MacKeeper ist kein Virus, noch ist es ein Betrug. Zwar gibt es verschiedene Meinungen über das Programm im Internet, eine Menge Leute, die das Programm so notorisch hassen hab ...

Herunterladen|mehr

Während die Schöpfer von MalwareBytes Anti-Malware nicht in diesem Geschäft für lange Zeit wurden, bilden sie dafür mit ihren begeisterten Ansatz. Statistik von solchen Websites wie CNET zeigt, d ...

Herunterladen|mehr

Quick Menu

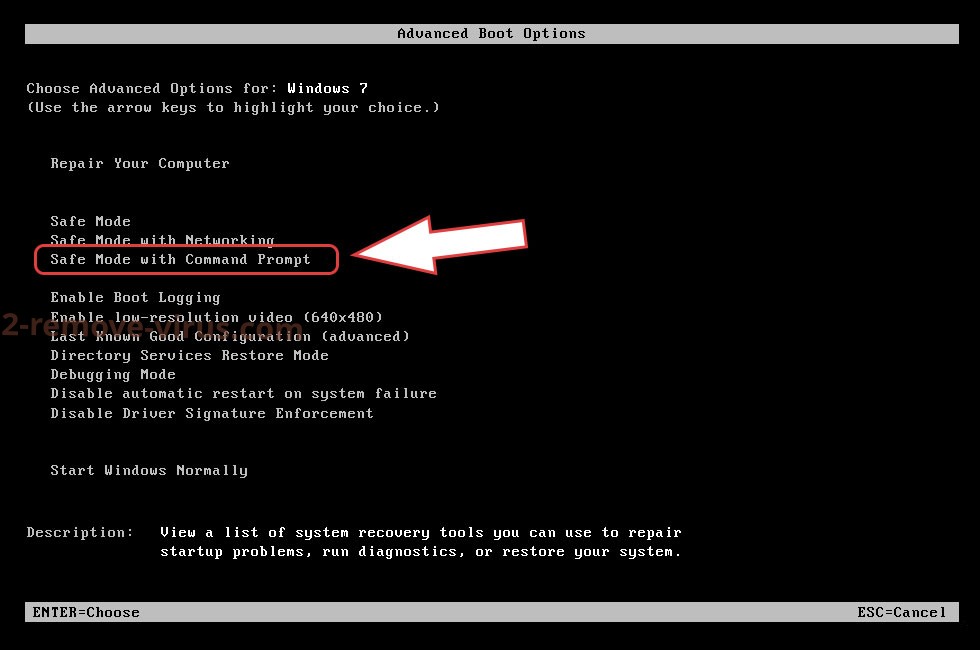

Schritt 1. Löschen Sie mithilfe des abgesicherten Modus mit Netzwerktreibern LOOCIPHER (.LCPHR).

Entfernen LOOCIPHER (.LCPHR) aus Windows 7/Windows Vista/Windows XP

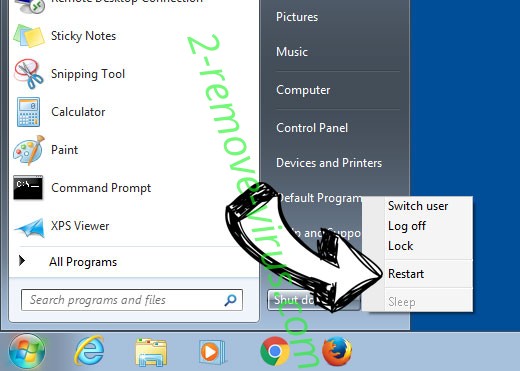

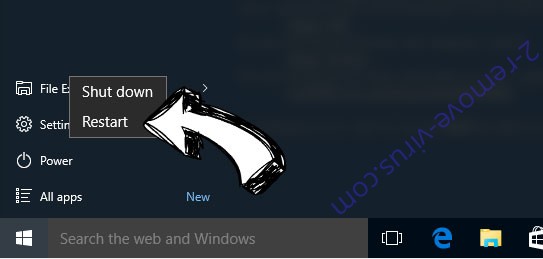

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie neu starten, und klicken Sie auf "OK".

- Starten Sie, tippen F8, wenn Ihr PC beginnt Laden.

- Wählen Sie unter Erweiterte Startoptionen abgesicherten Modus mit Netzwerkunterstützung.

- Öffnen Sie Ihren Browser und laden Sie die Anti-Malware-Programm.

- Verwenden Sie das Dienstprogramm LOOCIPHER (.LCPHR) entfernen

Entfernen LOOCIPHER (.LCPHR) aus Windows 8/Windows 10

- Auf der Windows-Anmeldebildschirm/Austaste.

- Tippen Sie und halten Sie die Umschalttaste und klicken Sie neu starten.

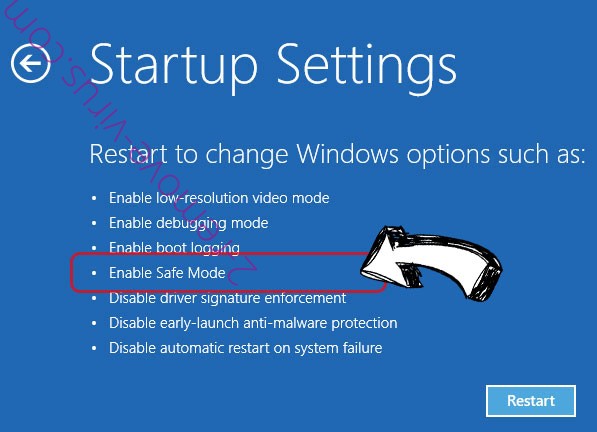

- Gehen Sie zur Troubleshoot → Advanced options → Start Settings.

- Wählen Sie Enable abgesicherten Modus oder Abgesicherter Modus mit Netzwerktreibern unter Start-Einstellungen.

- Klicken Sie auf Neustart.

- Öffnen Sie Ihren Webbrowser und laden Sie die Malware-Entferner.

- Verwendung der Software zum Löschen von LOOCIPHER (.LCPHR)

Schritt 2. Wiederherstellen Sie Ihre Dateien mithilfe der Systemwiederherstellung

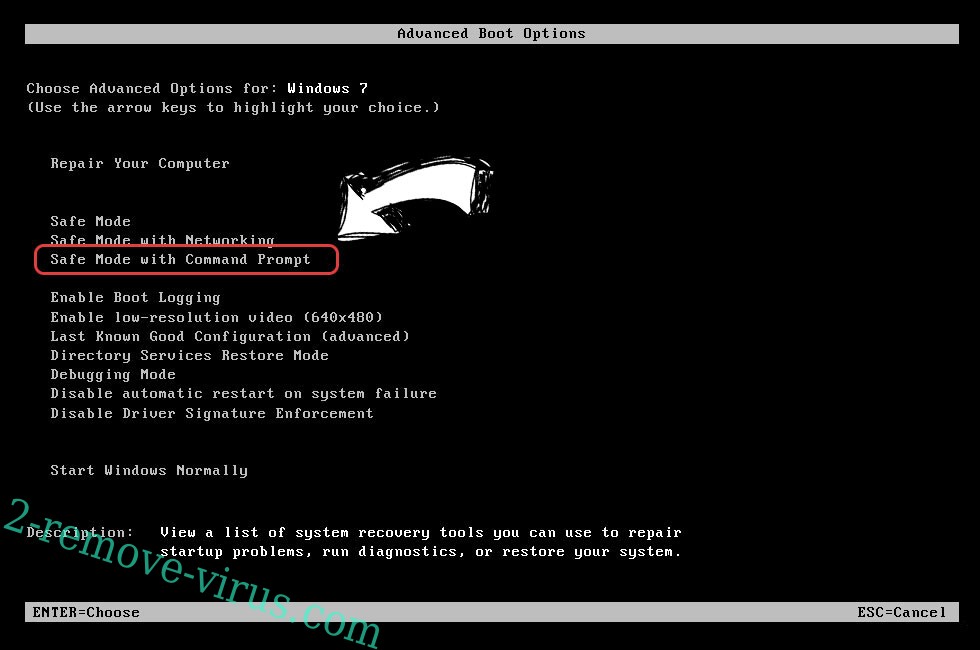

Löschen von LOOCIPHER (.LCPHR) von Windows 7/Windows Vista/Windows XP

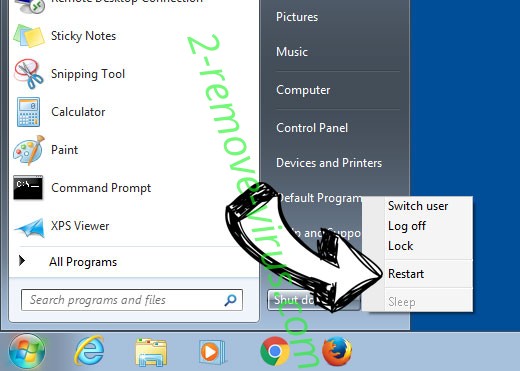

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie Neustart und "OK"

- Wenn Ihr PC laden beginnt, Taste F8 mehrmals, um erweiterte Startoptionen zu öffnen

- Eingabeaufforderung den Befehl aus der Liste auswählen.

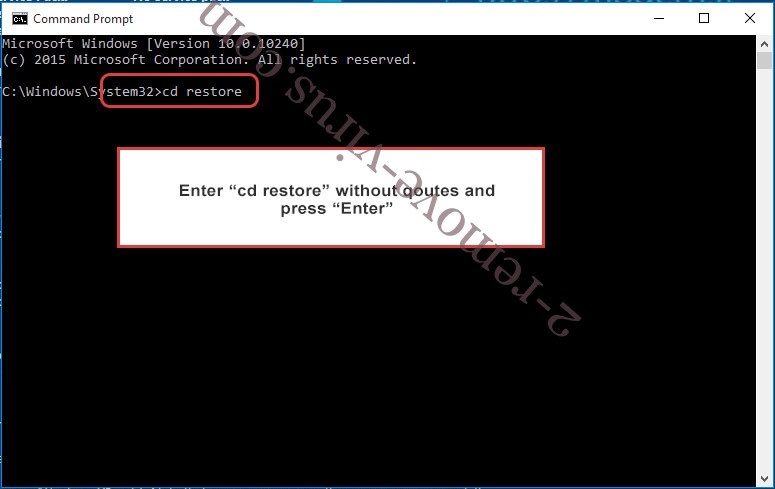

- Geben Sie cd restore, und tippen Sie auf Enter.

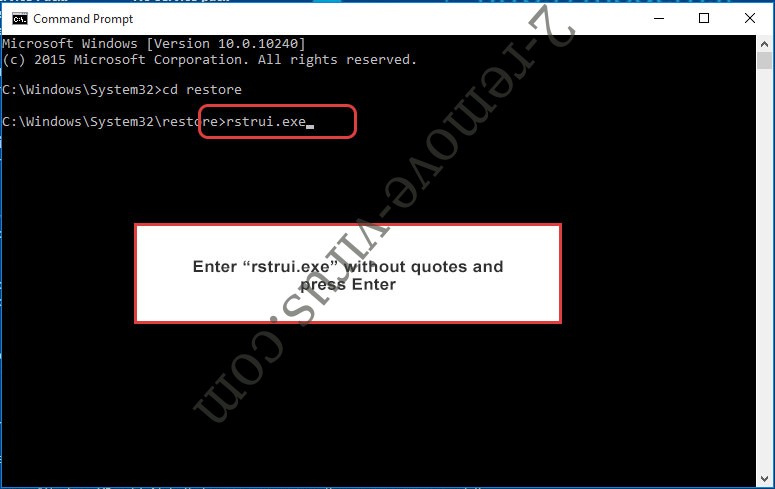

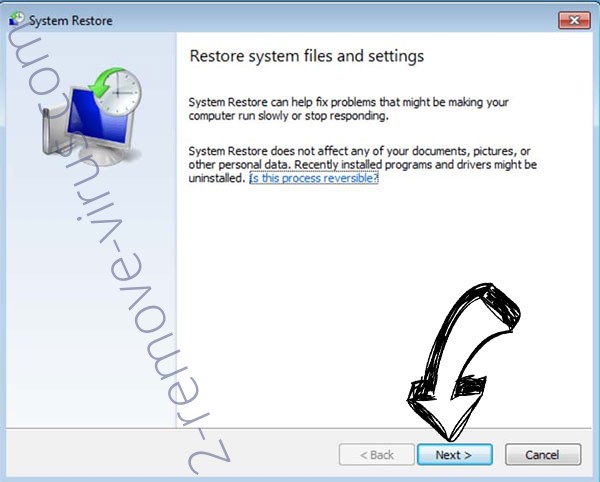

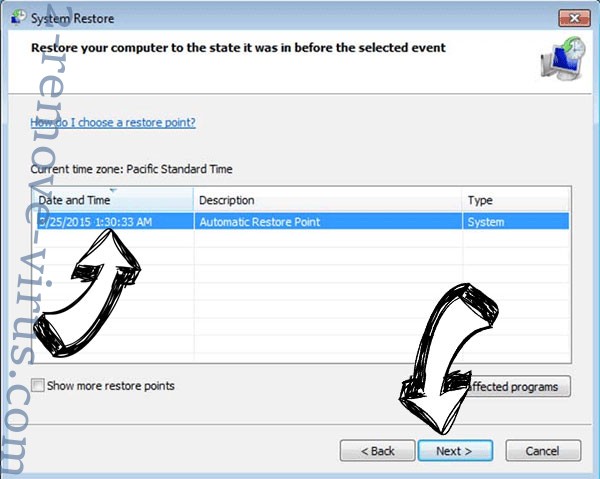

- In rstrui.exe eingeben und Eingabetaste.

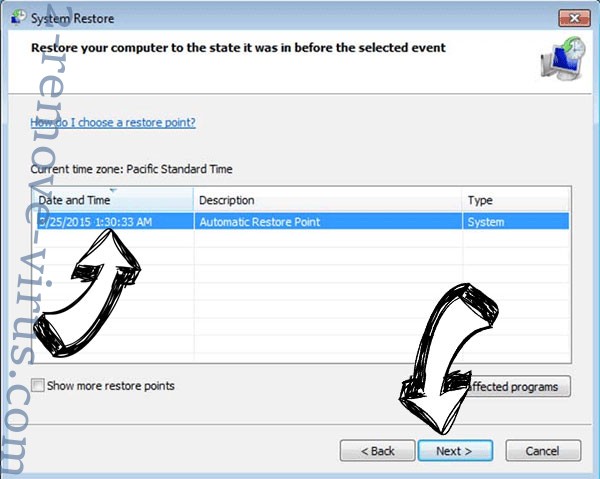

- Klicken Sie auf weiter im Fenster "neue" und wählen Sie den Wiederherstellungspunkt vor der Infektion.

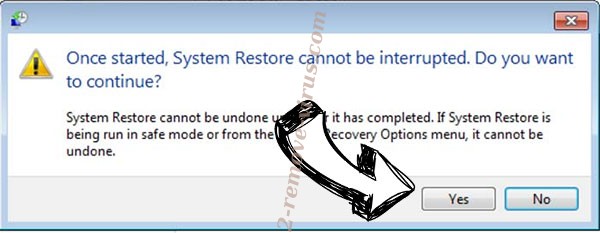

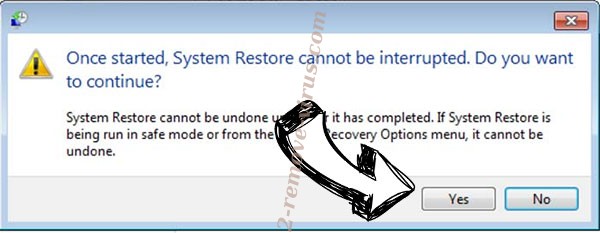

- Klicken Sie erneut auf weiter und klicken Sie auf Ja, um die Systemwiederherstellung zu beginnen.

Löschen von LOOCIPHER (.LCPHR) von Windows 8/Windows 10

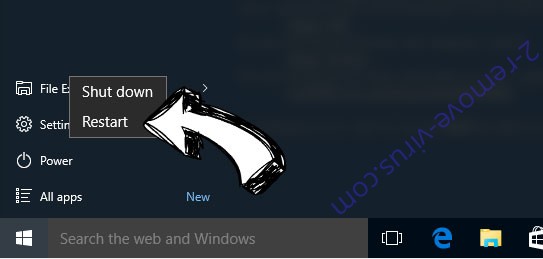

- Klicken Sie auf die Power-Taste auf dem Windows-Anmeldebildschirm.

- Halten Sie Shift gedrückt und klicken Sie auf Neustart.

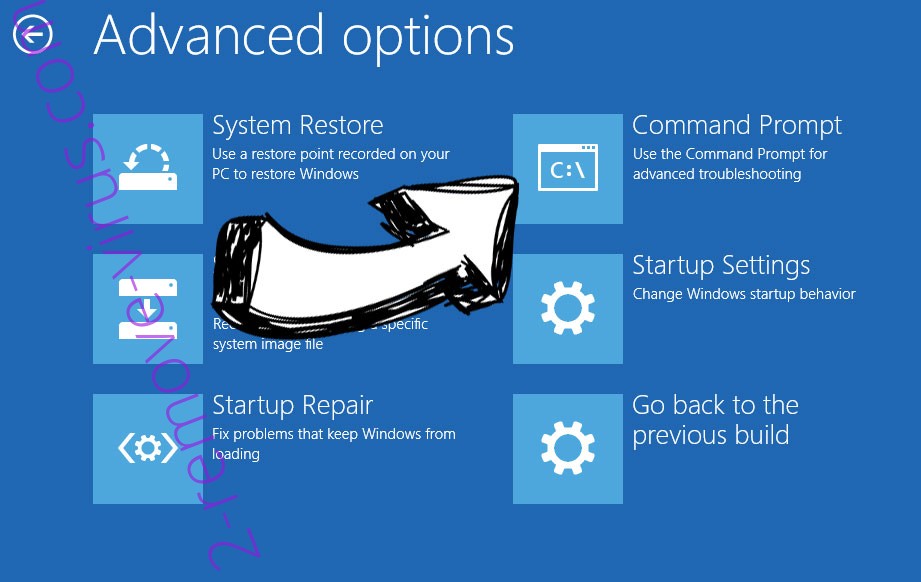

- Wählen Sie Problembehandlung und gehen Sie auf erweiterte Optionen.

- Wählen Sie Eingabeaufforderung, und klicken Sie auf Neustart.

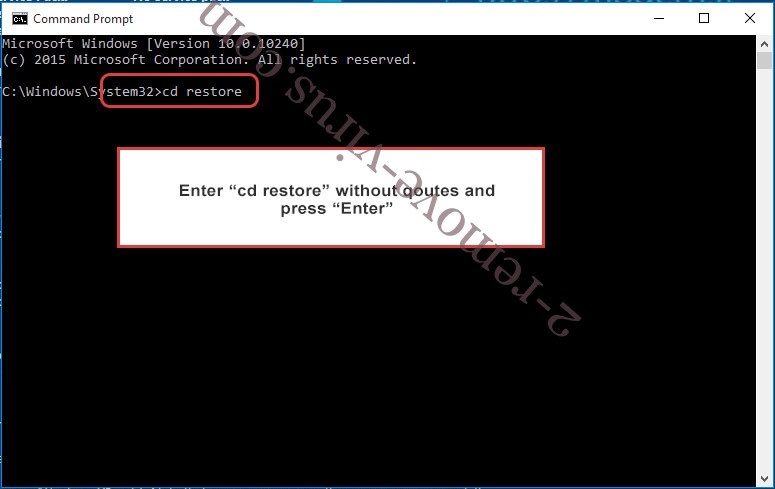

- Geben Sie in der Eingabeaufforderung cd restore, und tippen Sie auf Enter.

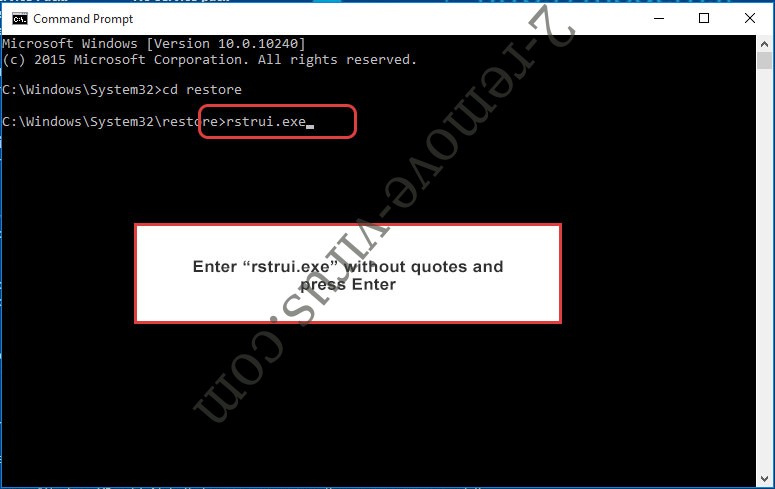

- Geben Sie rstrui.exe ein und tippen Sie erneut die Eingabetaste.

- Klicken Sie auf weiter im neuen Fenster "Systemwiederherstellung".

- Wählen Sie den Wiederherstellungspunkt vor der Infektion.

- Klicken Sie auf weiter und klicken Sie dann auf Ja, um Ihr System wieder herzustellen.