Hancock Gesundheit, ein Krankenhaus mit Sitz in Greenfield, Indiana, traf die Entscheidung, ein $55.000 Lösegeld zu zahlen, wenn es werden Opfer eines Angriffs der Ransomware. Der Angriff, der von den Mitarbeitern sofort darauf hingewiesen wurde, fand am vergangenen Donnerstag und mehr als 1.400 Dateien auf dem System verschlüsselt. Das Krankenhaus ist jedoch schnell zu versichern, dass Patientendaten nicht kompromittiert wurde.  SamSam Ransomware zeigte sich der Täter hinter diesem Angriff, mit der Hacker sein nach dem Krankenhaus CEO, befindet sich in Osteuropa. SamSam ist bekanntermaßen anfällige Server ansprechen, und sobald es einen Computer infiziert, es breitet sich auf andere im selben Netzwerk.

SamSam Ransomware zeigte sich der Täter hinter diesem Angriff, mit der Hacker sein nach dem Krankenhaus CEO, befindet sich in Osteuropa. SamSam ist bekanntermaßen anfällige Server ansprechen, und sobald es einen Computer infiziert, es breitet sich auf andere im selben Netzwerk.

Es wird darauf hingewiesen, dass Mitarbeiter spielte keine Rolle darin, dass die Ransomware eingeben, wie keine Malware infiziert e-Mail geöffnet wurde. Vielmehr hat die Hacker Zugriff auf das System mit den Krankenhäusern RAS-Portal, wo sie mit externen Anbieter Anmeldeinformationen angemeldet.

Die Mitarbeiter bemerkt die Infektion bald nach im, aber es war schon zu spät, um zu verhindern, dass die Auswirkungen auf das e-Mail-System, elektronische Patientenakten und internen Betriebssysteme.

Personal hatte zu Stift und Papier wechseln

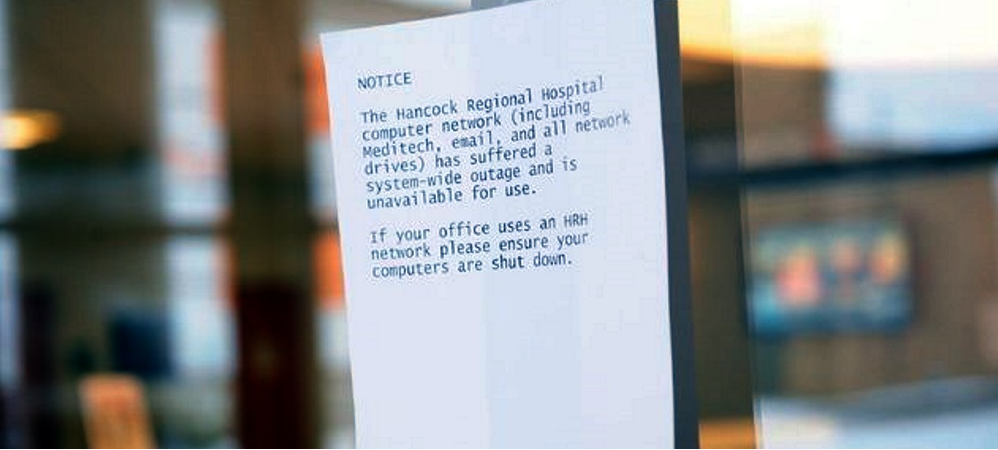

Lokalen Medien reported , die 1.400 Dateien betroffen waren und alle von ihnen wurden umbenannt “Es tut mir leid”. Das Krankenhaus wurde 7 Tage gegeben, um ein Lösegeld zu zahlen, wenn sie nicht einwilligte, Dateien dauerhaft verschlüsselt werden würde. Das gesamte Netzwerk wurde durch das IT-Personal abgebaut und Mitarbeiter wurden gebeten, die Computer ausgeschaltet, um die weitere Ausbreitung zu vermeiden.

Das Krankenhaus war in der Lage, nach dem Angriff, mit Mitarbeitern, die zu Stift und Papier zu verfolgen medizinische Aufzeichnungen wechseln zu betreiben. Das Personal hatte regelmäßige Praxis, so dass es nicht allzu viele Probleme verursacht haben. Wie berichtet, Ausrüstung für die Behandlung und Diagnose war nicht betroffen, und Patienten waren wahrscheinlich nicht bemerkt, nichts los.

Trotz Sicherungen, gab das Krankenhaus in den Anforderungen

Das Krankenhaus erhielt Anforderungen 4 Bitcoin bezahlen die damals Wert rund 55.000 $ waren. Trotz des Habens backup, das Krankenhaus letztlich beschlossen, zu bezahlen, und am Samstag Morgen warteten sie auf die Angreifer ihren Teil der Abmachung zu halten. Von Montag alle Dateien wurden wiederhergestellt und Systeme liefen.

Das Krankenhaus räumte ein, dass die Sicherung war verfügbar, aber es könnte Tage oder sogar Wochen unternommen, um alles wiederherzustellen. Letztlich führte dies zu der Entscheidung zu zahlen.

“Durch das effektive Zusammenspiel von Hancock-Technik-Team eine kompetente Technologieberatung Gruppe und unsere klinischen Teams, Hancock war in der Lage, die Nutzung der Computer zu erholen, und zu diesem Zeitpunkt gibt es keine Hinweise, dass alle Patienteninformationen negativ war betroffen,”sagte das Krankenhaus in eine statement.

Viele Cyber-Spezialisten und Strafverfolgungsbehörden Raten Zahlung des Lösegeldes, denn nicht nur die Wiederherstellung von Dateien nicht gewährleistet ist, bezahlt die Unsummen von Geld nur Kraftstoff die Malware-Industrie, Förderung mehr Hacker Ransomware zuwenden. Allerdings, weil viele Institutionen nicht bereit sind, mit dieser Art von Angriffen umzugehen, haben sie keine andere Wahl als zu erfüllen. Leider stellt, die nur ein Ziel auf dem Rücken, denn wenn sie einmal bezahlt, sind sie wahrscheinlich wieder bezahlen. So, das Krankenhaus und jede andere Institution, die ein Lösegeld bezahlt hatte müssen ihre Sicherheit zu stärken, und möglicherweise eine andere backup-Option wählen.