La dernière version de la TeslaCrypt ransomware a été des ravages sur les ordinateurs des utilisateurs pendant un certain temps maintenant. Le virus utilise la technologie de cryptage RSA-4096 pour verrouiller les fichiers sur un ordinateur cible. La victoire-locker ajoutera une extension à chacun des fichiers cryptés. TeslaCrypt 3.0 est connu pour utiliser trois différentes extensions de fichiers : .micro, .xxx et .ttt. Si vous avez rencontré un virus qui utilise l’ extension de fichier .micro, nous pouvons préciser que c’est une réincarnation de TeslaCrypt.

Il n’y a pas de mot encore quant à pourquoi le virus choisit des extensions différentes dans différents cas, mais le programme est finalement le même. Il affiche la même note de rançon exacte et rend les mêmes revendications. On vous demandera de payer une rançon pour recevoir une clé de déchiffrement. La victoire-locker invite l’utilisateur à payer avec la monnaie crypto bitcoin qui autorise la transaction pour se faire de façon anonyme. Le virus peut vous donner un délai pour le paiement. Puisque vous avez affaire à des cyber-criminels, il n’y a aucune garantie que vos données seront vraiment restaurées. En outre, les fichiers du fichier extension malware .micro pourraient rester sur votre système, ce qui signifie que le programme peut réactive lui-même dans le temps. Vous devez supprimer le ransomware avec un programme antivirus et essayez de restaurer vos fichiers sur votre propre.

TeslaCrypt 3.0 est principalement transmis par une infection Trojan appelée Miuref.B. Ce cheval de Troie peut pénétrer votre système dans un certain nombre de façons. Dans la plupart des cas, il se déplace en pièce jointe aux e-mails de spam. Le courriel trompeur vous dira que la pièce jointe est un document quelconque pour vous faire croire que c’est important. Avant de suivre toutes les instructions dans un message électronique, vous devriez s’assurer que c’est fiable. Vérifier si l’expéditeur est qui il prétend être. Recherchez son nom, la société qu’il représente et son adresse de messagerie. Le cheval de Troie qui aide le malware d’extension de fichier .micro utilise également les sites corrompus de s’infiltrer dans les ordinateurs des utilisateurs. Accédant à un site qui porte une infection transférerait automatiquement le fichier malveillant sur votre système. Ce processus s’appelle une installation drive-by. Pour être du bon côté, vous devriez regarder pour plus d’informations sur un site inconnu avant d’y entrer. Si le domaine est associé aux logiciels malveillants, il sera l’objet de rapports de sécurité et discuté par des gens. Il est à noter qu’un lien de redirection peut également vous emmener vers une page de compromis. Liens de redirection peut un site Web de la liste, mais vous amène à un autre. Soyez sélectif de sites Web et les gens que vous faire confiance.

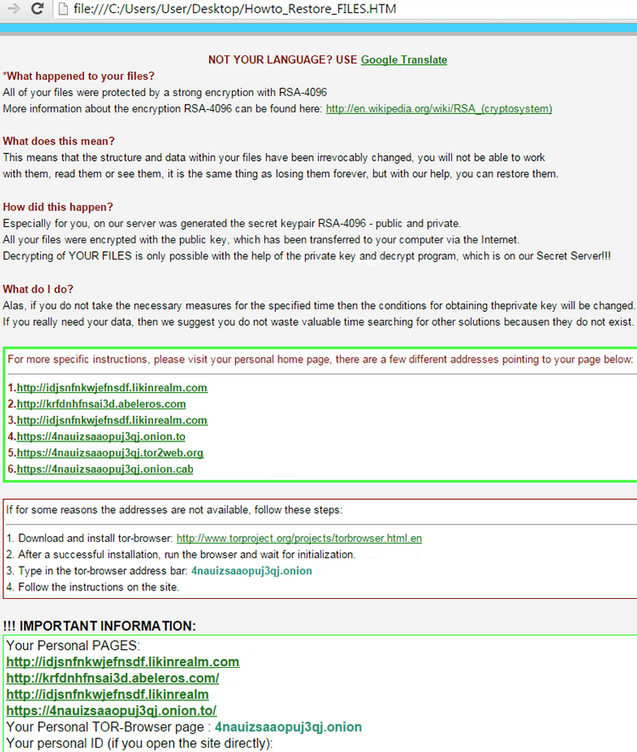

À pénétrer votre système, le ransomware va se mettre au cryptage de vos données. Cela se produit généralement lorsque votre système est hors tension. Dès que le processus est terminé, le virus s’affiche la note de rançon sur votre bureau. TeslaCrypt 3.0 des titres du document Howto_Restore_FILES. HTM. La note explique comment et pourquoi vos fichiers ont été compte tenus de l’extension de fichier .micro et rendus inaccessible. Vous découvrirez que presque tous les fichiers et programmes sur votre ordinateur ne peut pas être ouvert. Le virus n’épargne les données du système qui est nécessaires pour que votre ordinateur fonctionne correctement. Tous les documents, fichiers graphiques, vidéos et audios aura l’extension de fichier .micro. Selon le virus, le seul moyen de les récupérer est en utilisant une clé de déchiffrement qui eux seuls peuvent générer. TeslaCrypt 3.0 invite l’utilisateur à payer une rançon pour recevoir la clé. Les cyber-criminels prennent certaines mesures de précaution pour se garder de tracées. Cela inclut demandant aux utilisateurs de payer en bitcoins et utiliser le Pack de navigation TOR. Ils vous donneront une adresse bitcoin à laquelle vous devez transférer le paiement. Un personnel page Pack de navigation TOR et ID seront généré pour vous. On pourra vous donner un court délai pour le paiement de la somme. Il n’est jamais conseillé de se conformer. Il n’y a aucune garantie que vous recevrez vos données ou que le virus laissera votre système. Vous devez le supprimer par vous-même pour s’assurer que tous ses fichiers endommagés sont supprimés.

Il y a un guide de suppression sous ce paragraphe pour vous aider à désinstaller la version de l’extension de fichier .micro TeslaCrypt 3.0. Vous devrez utiliser un logiciel antiviru professionnel. Après avoir supprimé le ransomware avec succès, vous pouvez restaurer vos fichiers en utilisant un déchiffreur appelé Shadow Explorer. Il peut être trouvé ici : shadowexplorer.com/downloads.html. Un moyen de prévenir la perte de données dans le cas des attaques de logiciels espions est de faire des sauvegardes de vos fichiers.

micro fichier Extension Malware Removal Instructions

Supprimer virus .micro de Windows XP

- Redémarrez votre PC et appuyez sur la touche F8.

- Allez dans Options avancées de Windows et sélectionnez Mode sans échec avec réseau Appuyez sur entrée.

- Type : https://www.2-remove-virus.com/download/ dans la barre de recherche de votre navigateur web.

- Télécharger SpyHunter et installez-le sur l’ordinateur.

- Scan du système avec l’outil antimalware et effacer tous les fichiers infectés et les virus.

- Allez dans le Menu Démarrer, puis sur Exécuter.

- Tapez « msconfig » dans la barre de recherche, puis cliquez sur OK.

- Dans l’utilitaire de Configuration système, allez dans l’onglet « Démarrage » et sélectionnez l’option « Disable All ».

- Appuyez sur OK et redémarrez le PC.

Supprimer virus .micro de Windows 7

- Redémarrez votre ordinateur PC et appuyez sur la touche F8.

- Allez dans Options avancées de Windows et sélectionnez Mode sans échec avec réseau Appuyez sur entrée.

- Type : https://www.2-remove-virus.com/download/ dans la barre de recherche de votre navigateur web.

- Télécharger SpyHunter et installez-le sur votre ordinateur.

- Analyser le système avec le programme antimalware et effacer tous les fichiers infectés et les virus.

Supprimer virus .micro de Windows 8

- Allez au menu Démarrer et cliquez sur la touche Windows.

- Ouvrez le navigateur web.

- Type : https://www.2-remove-virus.com/download/ dans la barre de recherche de votre navigateur web.

- Télécharger SpyHunter et installez-le sur votre ordinateur.

- Scan du système avec l’outil antimalware et effacer tous les fichiers infectés et les virus.

Offers

Télécharger outil de suppressionto scan for .Micro File VirusUse our recommended removal tool to scan for .Micro File Virus. Trial version of provides detection of computer threats like .Micro File Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft examen détails WiperSoft est un outil de sécurité qui offre une sécurité en temps réel contre les menaces potentielles. De nos jours, beaucoup d’utilisateurs ont tendance à téléc ...

Télécharger|plus

Est MacKeeper un virus ?MacKeeper n’est pas un virus, ni est-ce une arnaque. Bien qu’il existe différentes opinions sur le programme sur Internet, beaucoup de ceux qui déteste tellement notoire ...

Télécharger|plus

Alors que les créateurs de MalwareBytes anti-malware n'ont pas été dans ce métier depuis longtemps, ils constituent pour elle avec leur approche enthousiaste. Statistique de ces sites comme CNET m ...

Télécharger|plus