Malware peneliti xXToffeeXx telah tersandung pada ransomware baru yang menyebar oleh hacking layanan desktop jauh. Ransomware, disebut RSAUtil, saat ini undecryptable yang berarti tidak ada cara untuk mendekripsi file gratis. Meskipun demikian, membayar tebusan tidak dianjurkan.

Seperti khas untuk ransomware, setelah itu mengenkripsi file Anda, itu akan menuntut bahwa Anda membayar. Hacking layanan desktop jauh tidak biasa untuk ransomware dan lebih mendasar metode, seperti email spam atau palsu update, biasanya digunakan. Dalam kasus RSAUtil, itu akan menempatkan paket file di komputer Anda yang akan menjalankan ransomware. Ada berbagai macam file yang terdapat dalam paket.

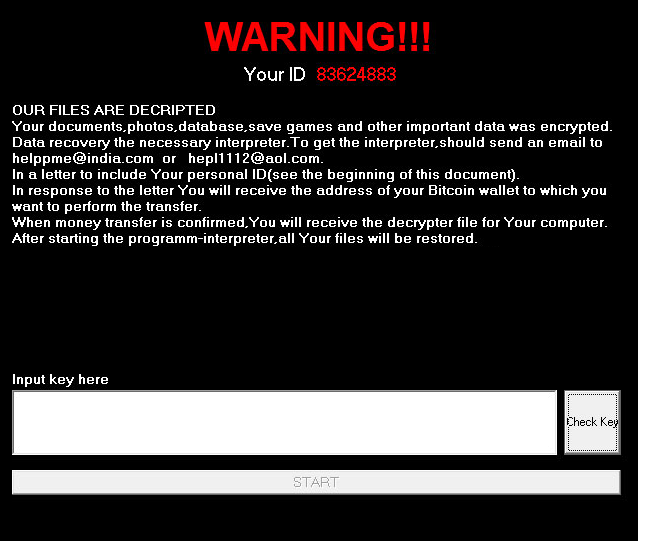

CMD file akan pastikan untuk menghapus semua log peristiwa yang menghilangkan semua jejak pola infeksi. Dua file, DontSleep_x64.exe dan DontSleep_x64.ini, akan mencegah komputer Anda dari tidur sehingga enkripsi tidak terganggu. Catatan tebusan dalam How_return_files.txt file dan itu akan ditempatkan di semua folder yang telah dienkripsi file. Image.jpg adalah gambar yang akan diatur sebagai desktop Anda. Itu berisi pesan yang mengatakan semua file Anda akan dienkripsi dan menyiratkan bahwa Anda harus mengirim email pengembang.

config.cfg adalah file yang bertanggung jawab untuk enkripsi. Memeriksa apakah komputer Anda telah dienkripsi, menetapkan ID, email, catatan tebusan, ekstensi file ditambahkan ke file dienkripsi dan kunci enkripsi publik, yang digunakan untuk mengenkripsi file. NE SPAT.bat file akan mengkonfigurasi berbagai pilihan layanan desktop jarak jauh. File ini akan pada dasarnya memastikan bahwa sambungan desktop jauh tidak hilang. Untuk memulai ransomware, hacker memiliki untuk menjalankan svchosts.exe file. Akan mencari file dan mengenkripsi mereka. Peneliti malware dicatat bahwa RSAUtil berakhir mengenkripsi file yang dapat dieksekusi karena tidak ada daftar jenis file.

Setelah seluruh proses peluncuran dan enkripsi selesai, layar korban akan dikunci dan pesan akan muncul. Ini akan menampilkan ID korban dan menjelaskan bahwa file telah dienkripsi. Dua alamat email, helppme@india.com dan hepl1112@aol.com, akan diberikan dan korban diminta untuk menggunakannya untuk menghubungi para hacker. Jumlah korban akan perlu membayar tidak dinyatakan dalam pesan dan diasumsikan bahwa itu akan diberikan melalui email.

Tidak pernah dianjurkan untuk sesuai dengan kebutuhan uang tebusan dan membayar jumlah yang diminta karena Anda masih berurusan dengan penjahat cyber. Ada banyak kasus ketika pengguna dibayar dan masih tidak mendapatkan sebuah metode untuk mendekripsi file mereka. Biasanya disarankan bahwa korban menginvestasikan uang mendapatkan handal cadangan sehingga jika situasi yang sama terjadi lagi, akan ada tidak perlu khawatir tentang enkripsi file. Dan malware peneliti mungkin mampu mengembangkan decryptor di masa depan sehingga file Anda tidak mungkin hilang setelah semua.