Chrome.exe proces może być uzasadniony lub złośliwy

Chrome.exe wirus jest nazwą rodzajową, która odnosi się do Poweliks Trojan. Cyberprzestępcy przebranie tego złośliwego oprogramowania jako ” Chrome.exe (32 bit)” (lub, rzadko, „dllhost. exe” lub „CMMON32. exe”) proces w Menedżerze zadań (dlaczego nazywa się Chrome.exe wirus). Deweloperzy używają Poweliks do generowania fałszywych przychodów reklamowych-Szkodnik ten jest przeznaczony do generowania natrętne reklamy online (kupony, banery, pop-upy, itp.) Ponadto, Poweliks wykorzystuje praktycznie wszystkie zasoby komputerowe. System staje się zatem bezużyteczny (aplikacje ciągle się zawieszać ze względu na brak zasobów, ekran zawiesza się i tak dalej). Chrome.exe jest procesem komputerowym, który jest prowadzony przez Google Chrome . Zazwyczaj pojawia się z powodu „Kontynuuj uruchamianie aplikacji w tle, gdy Google Chrome jest zamknięty” ustawienie, które można znaleźć w obszarze „system”. Jednakże, ten sam-patrząc przebieg ma był nadużywane przy ten twórcy od adware, trojański koń i podobny malware twórcy. Ostatnio, to było związane z wirusem Poweliks używane do niewłaściwego procesora spowodować liczne wyskakujące reklamy i podobne treści.

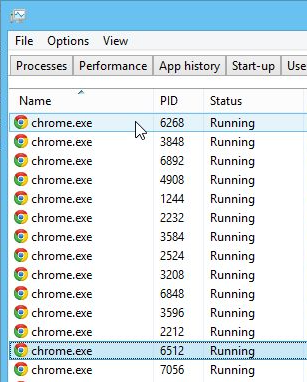

Konsekwencje posiadania Chrome.exe * 32 wielu procesów, które wykorzystują do 100% mocy obliczeniowej, mogą doprowadzić do trwałego uszkodzenia komputera. W innych warunkach można napotkać znaczne spowolnienie, zawiesza się, słabe opóźnienie na początku. Jednak w miarę upływu czasu system stanie się bezużyteczny. ” Chrome.exe (32 bit)” to zwykły proces prowadzony przez Google Chrome . Ta przeglądarka otwiera szereg tych procesów w Menedżerze zadań (im więcej otwartych kart, tym więcej ” Chrome.exe (32 bit)” procesy są wykonywane). Procesy te zajmują jednak niewielki procent ogólnych zasobów systemowych. Poweliks, z drugiej strony, wygląda jak jeden z Google Chrome procesów (ma taką samą nazwę i ikonę), ale otwiera dziesiątki takich procesów i wykorzystuje prawie wszystkie zasoby procesora, co czyni system bezużyteczny.

Ponadto, Google Chrome działa ” Chrome.exe (32 bit)” przetwarza tylko wtedy, gdy przeglądarka jest otwarta, podczas gdy Poweliks uruchamia je na uruchomienie systemu. Mimo, że Poweliks nie tworzy żadnego pliku w systemie, można go łatwo odróżnić, ponieważ procesy ” Chrome.exe (32 bit)” będą uruchamiane nawet wtedy, gdy przeglądarka jest zamknięta. Zasoby systemowe (zwłaszcza CPU) osiągają 100% w stanie bezczynności. Aby zweryfikować autentyczny Chrome proces, kliknij go prawym przyciskiem myszy i wybierz opcję „Otwórz lokalizację pliku”. Oryginalny ” Chrome.exe (32 bit)” jest zawsze umieszczony w folderze „C:Program Files (x86) Google Chrome Application”. Procesy znajdujące się gdzie indziej są uważane za szkodliwe. Jeśli system nagle zacznie działać powoli i obserwować wiele ” Chrome.exe (32 bit)” procesy w Menedżerze zadań (nawet wtedy, gdy przeglądarka nie jest otwarta), komputer jest prawdopodobnie zainfekowany Trojan. Poweliks malware. W tym przypadku, wykonaj pełne skanowanie systemu z uzasadnionych anty-Virus/anty-spyware Suite natychmiast.

ddicyjnie, Chrome.exe 32 proces bitowy generuje irytujące reklamy. Mogą pojawiać się na często odwiedzanych stronach jako banery, wyskakujące okienka i teksty. Pomimo faktu, że wyświetlane reklamy wyglądają prawdziwe, są one przeznaczone do nakłonić ludzi do kliknięcia na nich i zwiększenie pay-per-click przychodów dla deweloperów.

Jak Chrome.exe wirus zainstalować na moim komputerze?

Poweliks jest rozprowadzany na różne sposoby. Na przykład, przestępcy zatrudniają złośliwych stron internetowych lub przejąć legalne te i wstrzyknąć je z exploitów zestawy zaprojektowane, aby skorzystać z luk systemowych, aby zainstalować złośliwe oprogramowanie. Poweliks jest również rozprowadzany za pomocą spamu. Przestępcy rozmnażają się e-maile zawierające różne teksty o dostawach paczek (np. FedEx, DHL itp.) Stwierdza ona, że paczka nie może być dostarczona z różnych powodów. Te e-maile zawierają również złośliwe załączniki. Wielu ciekawskich użytkowników są oszukani do otwierania tych plików, w wyniku infekcji komputerowych. Ponadto przestępcy zatrudniają fałszywe pliki do pobrania. Przedstawiają one złośliwe pliki wykonywalne jako legalne oprogramowanie (np. Adobe Flash Player), a tym samym nakłania użytkowników do pobierania i instalowania złośliwego oprogramowania. Ostatecznie, głównymi przyczynami infekcji komputerowych są słaba wiedza i zachowanie nieostrożne.

Jak uniknąć instalacji potencjalnie niechcianych aplikacji?

Aby zapobiec tej sytuacji, należy zachować ostrożność podczas przeglądania Internetu. Upewnij się, że odwiedzane strony internetowe są legalne i nie zawierają podejrzanych treści. Ponadto nigdy nie otwieraj plików otrzymanych z podejrzanych adresów e-mail. Należy je usunąć bez czytania. Przechowuj zainstalowane aplikacje na bieżąco i pobieraj i Aktualizuj narzędzia/aplikacje z oficjalnych źródeł, korzystając z bezpośredniego linku do pobrania. Nieoficjalne downloadery/instalatorzy często zawierają fałszywe programy, a zatem nie powinny być używane. Posiadanie pewien uzasadniony anty-wirus/anty-spyware świta rata u twój rachmistrz jest także pierwszorzędny. Kluczem do bezpieczeństwa komputera jest ostrożność.

Również, mieć na uwadze, że takie reklamy zazwyczaj promować bezużyteczne i kosztowne narzędzia do optymalizacji systemu, oprogramowania lub innych produktów. Jednak najgorsze jest to, że mogą prowadzić Cię do stron internetowych z ładunkiem złośliwego oprogramowania i narazić komputer luk. Tak więc, posiadające fałszywe Chrome.exe proces uruchomiony w Menedżerze zadań może prowadzić do infekcji komputerowych wysokiego ryzyka.

Sposoby na znalezienie złośliwego Chrome.exe w systemie

Jak wspomniano powyżej, istnieją dwie wersje tego procesu — zwykły i złośliwy jeden. Eksperci mają tendencję do wywoływania adware jako * 32 Task Manager wirus, ponieważ może być łatwo rozpoznawany w monitorze systemu. Uzasadniony plik wykonywalny jest obecny tylko wtedy, gdy przeglądarka jest otwarta, podczas gdy Chrome złośliwe oprogramowanie działa na początku.

W przypadku, gdy masz jeszcze wątpliwości i chcesz sprawdzić to exe 32 w Menedżerze zadań, kliknij prawym przyciskiem myszy i Otwórz lokalizację pliku. Należy pamiętać, że oryginalny Chrome.exe proces znajduje się w katalogu C:Program Files (x86) Google Chrome Application. Jeśli można go znaleźć w losowych folderach, komputer może być zainfekowany przez Trojan Poweliks.

Nie radzimy usunąć Chrome.exe wirusa samemu. Może być skomplikowane, aby znaleźć wszystkie jego komponenty i chronić swój system w odpowiedni sposób. Zamiast tego, uruchom pełne skanowanie systemu z narzędziem do usuwania złośliwego oprogramowania, aby upewnić się, że ten proces jest rzeczywiście złośliwy.

Chrome.exe * 32 usuwania wirusów można uzupełnić za pomocą WiperSoft lub innego solidnego oprogramowania zabezpieczającego. Ponadto, należy pamiętać, że jest to bezpieczniejsze rozwiązanie, ponieważ program antywirusowy będzie pozbyć się komponentów adware, jak również. Tak więc, komputer zostanie oczyszczony z potencjalnie niechcianych programów (PUP), które obejmują adware i chronione w przyszłości.

Główna metoda dystrybucji – Freeware

Ogromna liczba użytkowników uważa, że potencjalnie niechciany program (PUP) jest podawać zdalnie w swoich systemach. Jednak, to jest dalekie od rzeczywistości-są one dostarczane wraz z darmowych aplikacji użytkowników pobrać online. Ta technika dystrybucji nazywa sprzedaży pakietowej, która pozwala deweloperom potajemnie zainstalować PUP jako dodatkowe składniki.

Wyjaśnienie Chrome.exe usuwania wirusów

Chcemy ostrzec naszych czytelników, że Chrome.exe * 32 usuwanie wirusów jest dla doświadczonych użytkowników tylko. Jeśli nie masz konkretnych umiejętności IT, proszę uzyskać profesjonalne oprogramowanie antywirusowe i pozbyć adware automatycznie. Jest to najbezpieczniejsza opcja, aby uniknąć szkód w systemie.

Offers

Pobierz narzędzie do usuwaniato scan for Chrome.exeUse our recommended removal tool to scan for Chrome.exe. Trial version of provides detection of computer threats like Chrome.exe and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.