O Tro Ransomware wirusa

Znany jako Tro Ransomware jest sklasyfikowane jako wysoce szkodliwe zakażenia ransomware, ze względu na ilość szkody może zrobić, aby Twój system. Jest możliwe, to Twój pierwszy raz, napotykając ten rodzaj złośliwego oprogramowania, w którym to przypadku może być w za dużym zaskoczeniem. Pliki będą niedostępne, jeśli szkodnika zablokował je, dla których używane są potężne algorytmy. Ransomware jest bardzo szkodliwe, ponieważ nie zawsze możliwe we wszystkich przypadkach jest przywracanie plików. Cyberzłodziei daje narzędzie odszyfrowywanie, ale dając do wymagań nie może być największym pomysł. Istnieje wiele przypadków, gdzie płacenia okupu nie oznacza deszyfrowanie plików.

Byłoby naiwnością sądzić, że przestępców będzie czuć się zobowiązany do pomóc w odzyskiwaniu plików, gdy nie mają do. Przyszłe działania tych oszustów również będą wspierane przez te pieniądze. Ransomware ma już miliardy dolarów na uszkodzenia, czy naprawdę chcesz być wsparcie. Ludzie coraz bardziej przyciąga także przemysł bo ludzie więcej zapłacić okup, bardziej opłacalne staje się. Inwestowanie pieniędzy w kopia zapasowa byłoby dużo lepiej decyzji, bo jeśli kiedykolwiek są umieszczone w tego typu sytuacji ponownie, może po prostu odblokować Tro Ransomware danych z kopii zapasowej i nie martwić się o ich utracie. Następnie można przejść do odzyskiwania plików po usunięciu wirusa Tro Ransomware lub zagrożenia. I w przypadku, gdy zastanawiasz się, jak udało Ci się dostać ransomware, będziemy wyjaśniać jak rozprzestrzenia się w ust.

Skąd masz ransomware

Raczej podstawowe sposoby są wykorzystywane do rozprzestrzeniania się szkodliwych programów, takich jak spam e-mail i złośliwą kodowania pliku. Ponieważ istnieje wiele ludzi, którzy nie są ostrożne, o sposobie wykorzystywania ich e-mail lub skąd oni pobrać, Rozrzutniki ransomware nie trzeba myśleć o sposoby, które są bardziej wyszukane. To nie znaczy, że dystrybutorzy nie należy używać bardziej wyrafinowane metody, jednak. Przestępcy mają po prostu użyć nazwy znanej firmy, Napisz e-mail ogólny, ale nieco wiarygodne, Dołącz plik malware jeździł do wiadomości e-mail i wysłać go do przyszłych ofiar. Pieniądze związane problemy są częstym tematem tych e-maili, ponieważ ludzie mają tendencję do ich poważnie i są bardziej prawdopodobne, aby współpracować w. Oszuści powszechnie udawać się z Amazon i potencjalnych ofiar mówić, że było pewne dziwne działania na koncie, które powinny bezpośrednio zachęcać osoby, aby otworzyć załącznik. Tak, aby chronić siebie z tego, istnieją pewne rzeczy, które trzeba zrobić, gdy do czynienia z e-maili. Przede wszystkim, jeśli nie znasz nadawcę zbadać je przed otworzeniem załącznika. Sprawdzanie adresu e-mail nadawcy jest nadal konieczne, nawet jeśli znasz nadawcę. E-maile zawierają również często błędy gramatyczne, które wydają się być raczej łatwo zauważyć. Powitanie używane mogą być również wskazówkę, legalnej firmy e-mail wystarczająco ważne otworzyć wykorzysta swoje nazwisko w powitaniu, zamiast uniwersalnych klienta lub członka. Nieaktualne oprogramowanie luk może służyć także do zanieczyszczenia. Wszystkie programy mają luki, ale ogólnie rzecz biorąc, oprogramowanie sprawia, że je naprawić, gdy oni zidentyfikować je tak, aby złośliwego oprogramowania nie można używać go do urządzenia. Niestety jak pokazano przez szkodnika WannaCry, nie każdy instaluje tych poprawek dla jednej lub innego powodu. Ważne jest, że często aktualizację oprogramowania, ponieważ jeśli luka jest wystarczająco poważne, poważne mało luk może być łatwo wykorzystane przez złośliwe oprogramowanie tak upewnij się, że masz patcha całość. Regularnie będąc zastraszał o aktualizacje mogą dostać kłopotliwe, tak oni mogą być tworzone automatycznie zainstalować.

Co to robi

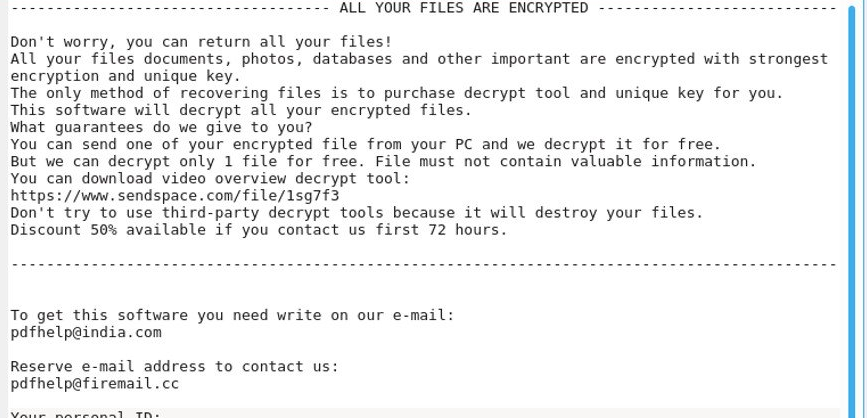

Tak szybko, jak dane kodowanie złośliwe oprogramowanie infekuje komputer, będzie wyglądać dla określonych typów plików, i po zidentyfikował je, to Skorzystaj z nich. Nawet, jeśli infekcja nie było oczywiste od początku, staje się całkiem oczywiste, że coś jest nie tak, gdy nie można uzyskać dostępu do plików. Wszystkie zakodowane pliki mają rozszerzenia dołączone do nich, który pomaga użytkownikom w UZNAJĄC ransomware, które mają. Należy stwierdzić, że, nie zawsze jest możliwe, aby odszyfrować pliki, jeśli były używane silne algorytmy szyfrowania. Będziesz w stanie dostrzec okupu, który wyjaśni, że pliki zostały zaszyfrowane i jak można je odzyskać. Będziesz być proponuje program odszyfrowywania, za cenę oczywiście, i oszustów będzie zarobić, że używanie innego sposobu przywracanie danych może spowodować stałe zaszyfrowane pliki. Jasne ceny powinny być wyświetlane w notatki, ale jeśli tak nie jest, trzeba będzie wysłał cyberzłodziei poprzez ich pod wskazany adres. Omówiliśmy to wcześniej, ale nie zachęcamy, spełniające wymagania. Jeśli po wypróbowaniu wszystkich innych alternatyw, tylko wtedy jeżeli uważasz o wgląd do. Spróbuj może pamiętać, że nie pamiętasz. Mogą również być w stanie znaleźć wolna odszyfrowujący. Musimy wspomnieć, że czasami złośliwe oprogramowanie specjaliści są w stanie pękanie danych szyfrowania złośliwego oprogramowania, co oznacza, że może dostać odszyfrowujący z płatności nie niezbędne. Przyjrzeć się, że opcja i tylko kiedy masz pewność, że program wolna odszyfrowywania jest niedostępny, powinien nawet myśleć o płacenie. Inwestowanie część tych pieniędzy na zakup pewnego rodzaju kopii zapasowej może zrobić więcej dobrego. Jeśli kopia zapasowa została utworzona przed zakażeniem, można wykonać odzyskiwanie danych po zamknięciu Tro Ransomware wirusa. Uświadomić sobie jak ransomware rozprzestrzenia się tak, że można go uniknąć w przyszłości. Przyklejają się do bezpiecznego pobierania źródeł, należy zachować ostrożność podczas otwierania plików dołączonych do wiadomości e-mail i upewnij się, że możesz zachować swoje programy aktualizacja.

Usuwanie Tro Ransomware

Jeśli plik encrypting złośliwy program pozostaje w systemie, zaleca się pobieranie narzędzie do usuwania złośliwego oprogramowania, aby się go pozbyć. Podczas próby ręcznie rozwiązać Tro Ransomware wirus może przynieść dodatkowe szkody, jeśli nie jesteś bystry komputera. Zamiast tego za pomocą usuwania złośliwego oprogramowania nie stawiałaby komputera w niebezpieczeństwie. Program anty malware jest przeznaczony do opieki nad tymi rodzajami zagrożeń, w zależności od tego, które wybrałeś, to może nawet zatrzymać infekcję. Wybierz narzędzie do usuwania złośliwego oprogramowania, które najlepiej pasowałoby co potrzebujesz, Pobierz go i wykonać pełne skanowanie systemu, po jej zainstalowaniu. Oprogramowanie nie jest w stanie przywrócić swoje pliki, jednak. Po infekcji nie ma, upewnij się uzyskać kopii zapasowej i rutynowo kopie wszystkich ważnych danych.

Offers

Pobierz narzędzie do usuwaniato scan for Tro RansomwareUse our recommended removal tool to scan for Tro Ransomware. Trial version of provides detection of computer threats like Tro Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Tro Ransomware w trybie awaryjnym z obsługą sieci.

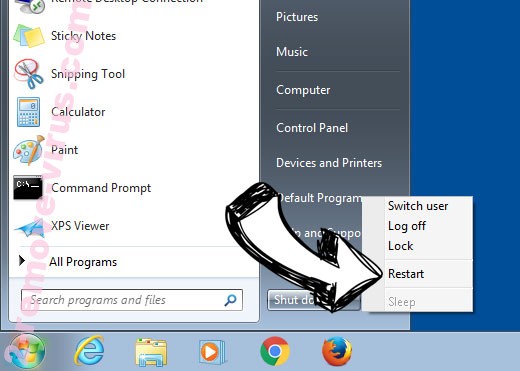

Usunąć Tro Ransomware z Windows 7/Windows Vista/Windows XP

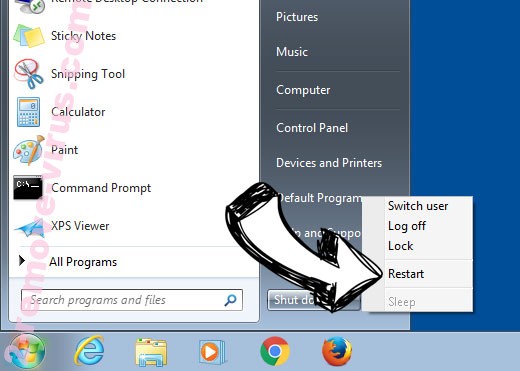

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

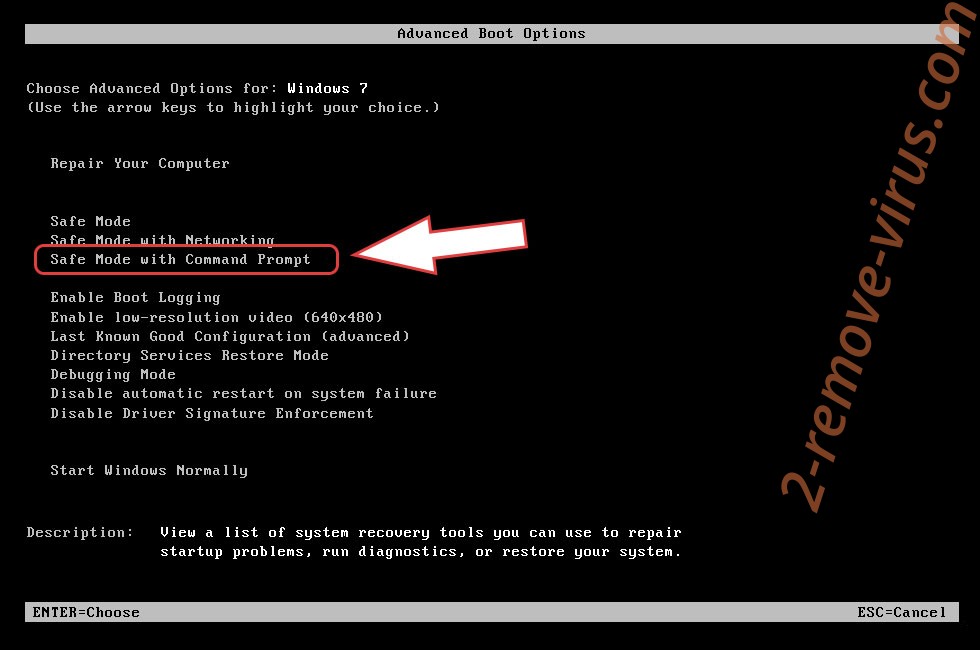

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Tro Ransomware

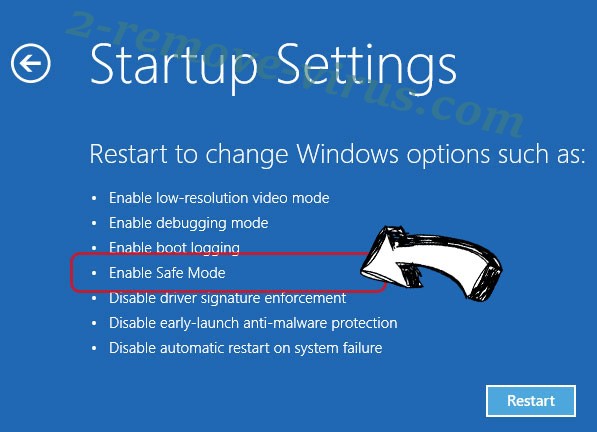

Usunąć Tro Ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Tro Ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

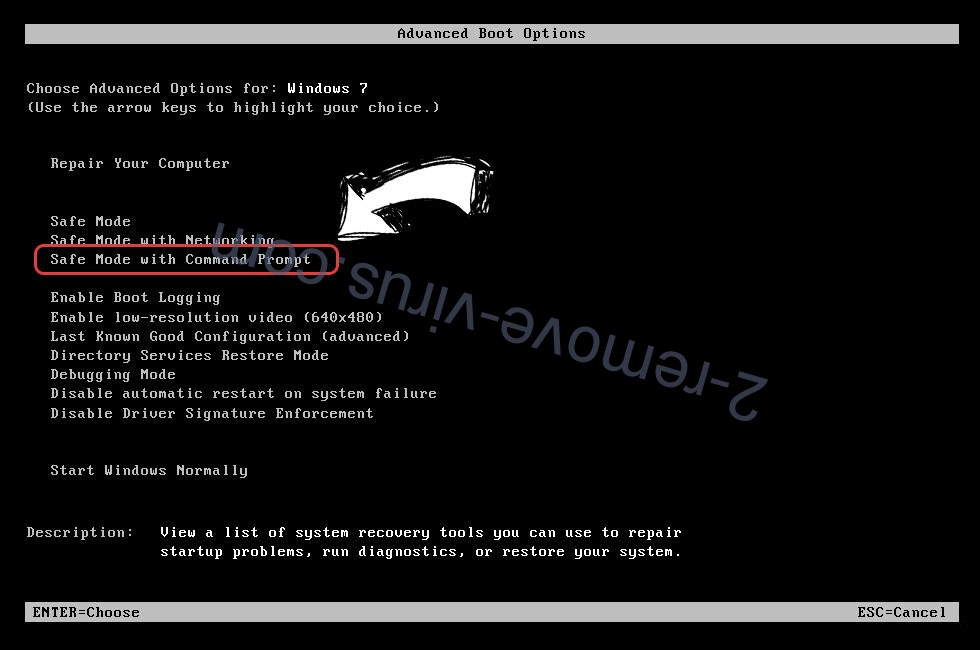

Usunąć Tro Ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

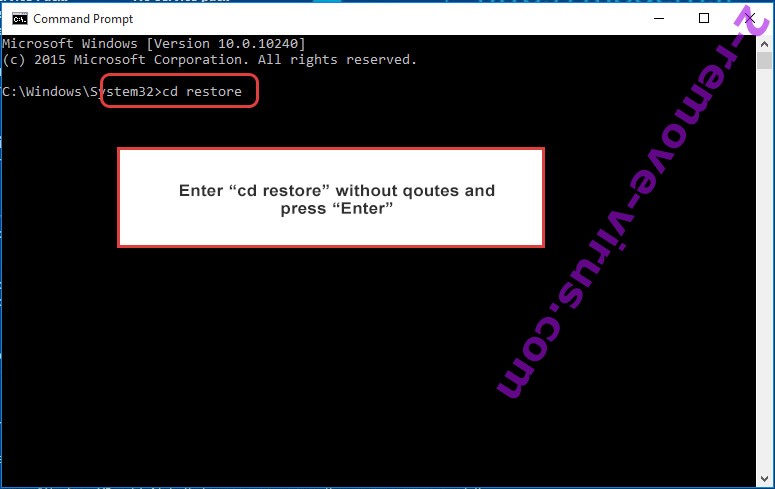

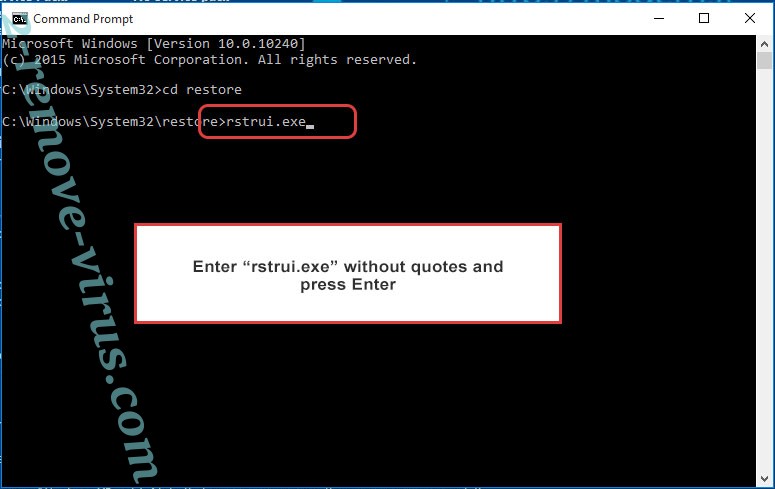

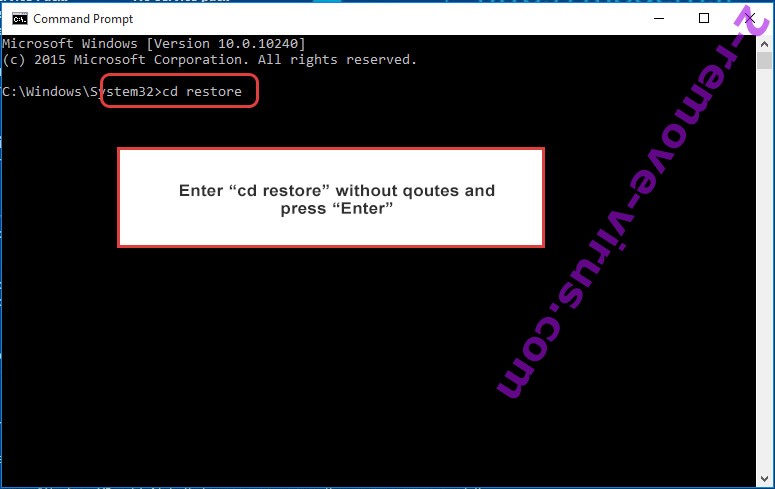

- Wpisz cd restore i naciśnij Enter.

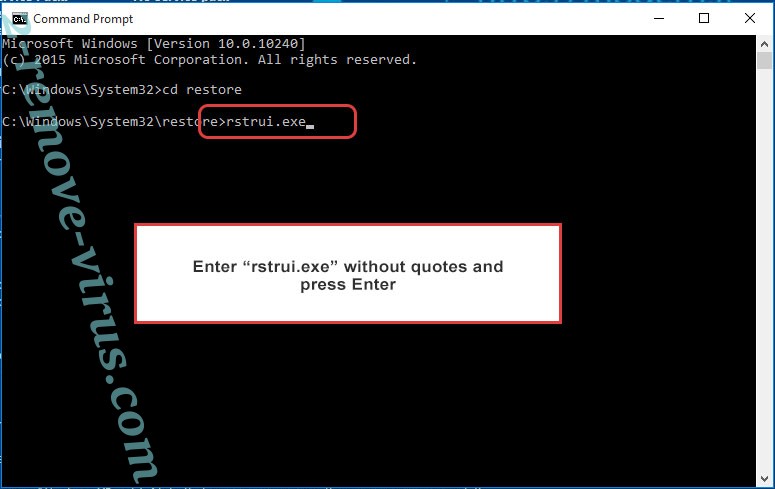

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

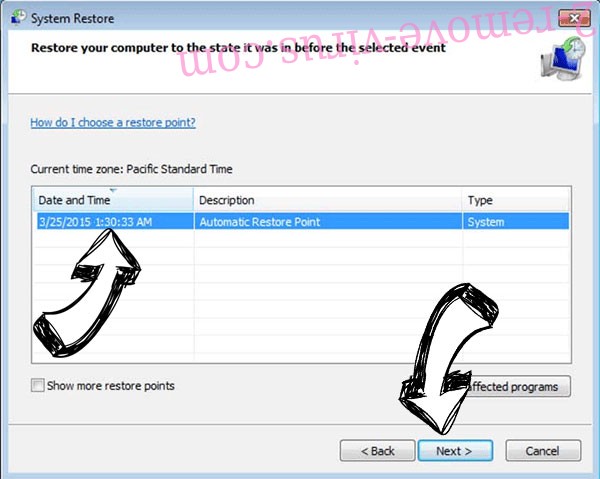

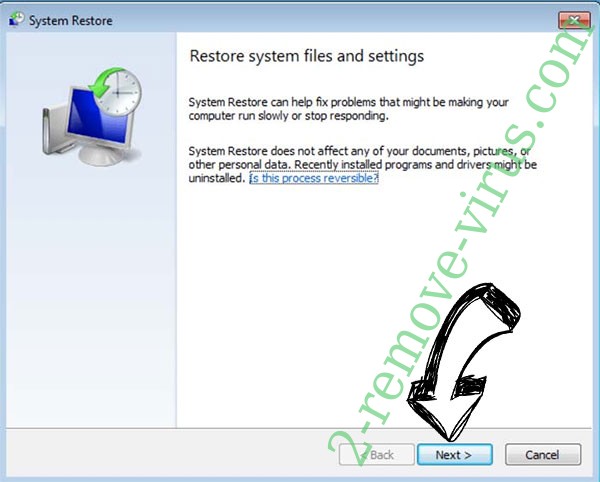

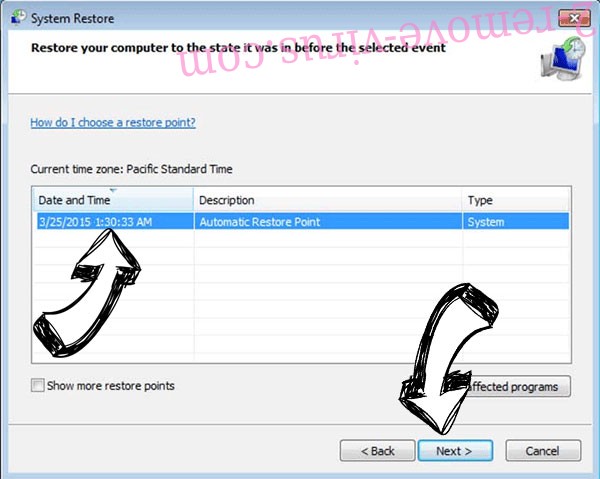

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

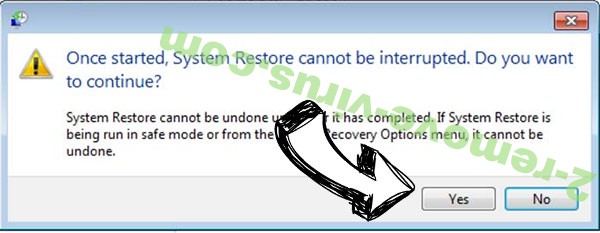

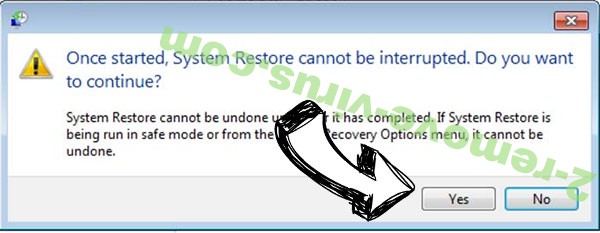

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Tro Ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

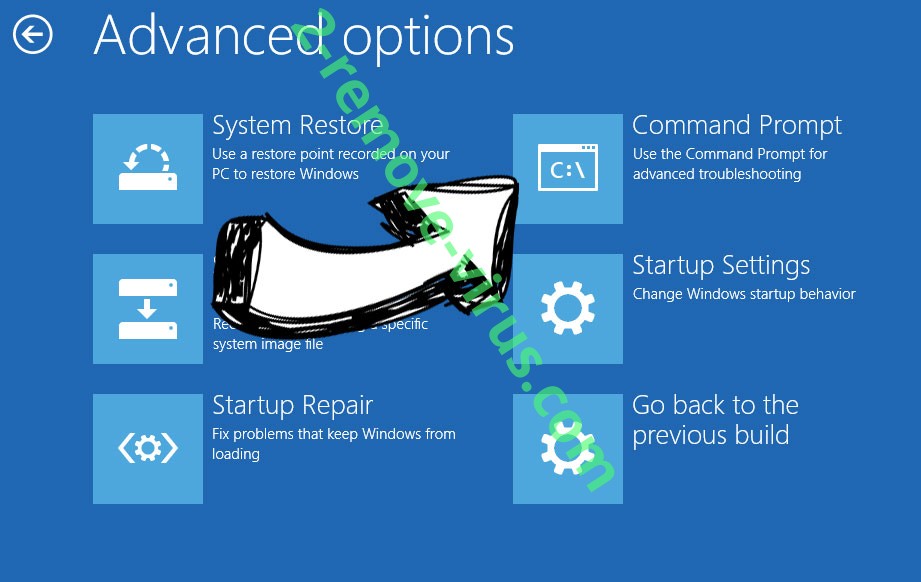

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.