Jak odblokować [LOCKED] ransomware

[LOCKED] ransomware została odkryta przez Michaela Gillespie. Ten złośliwy program jest przeznaczony do blokowania dostępu do plików przechowywanych na komputerze, szyfrując je. Aby je odszyfrować, ofiary muszą kupić narzędzie odszyfrowywania. Podobnie jak większość programów tego typu, [LOCKED] zmienia nazwę wszystkich zaszyfrowanych plików. Dodaje ciąg „[zablokowany]” do nazwy pliku. Na przykład, zmienia „1. jpg” na „1. jpg [zablokowany]” i tak dalej. Instrukcje, jak odblokować pliki można znaleźć w pliku tekstowym o nazwie „UNLOCK INSTRUCTIONS. txt”. ![[LOCKED] ransomware](https://www.2-remove-virus.com/wp-content/uploads/2019/06/LOCKED-ransomware.png)

„UNLOCK INSTRUCTIONS. txt” to okup, który jest tłumaczony w różnych językach. Zgodnie z uwagą, nie powinny być ignorowane tylko w przypadkach, gdy [LOCKED] ransomware nie można otworzyć program, który powinien być używany do odszyfrowywania. Jeśli nie działa, to ofiary powinny próbować ponownie uruchomić swoje komputery lub/i wyłączyć zainstalowane pakiety antywirusowe. Jeśli program nadal nie działa, należy otworzyć dostarczany serwis WWW za pomocą przeglądarki Tora. Ta witryna zawiera informacje dotyczące sposobu pobierania i uruchamiania nowej kopii narzędzia odszyfrowywania oraz sposobu dokonywania płatności. Stwierdza się, że cena odszyfrowywania jest 0,00480337 w Bitcoins, który jest o $38,99 w tej chwili obecnej. Płatność musi być dokonana za pomocą kryptowaluty, poprzez przeniesienie pieniędzy na podany adres (portfel Bitcoin). Ofiary mogą wysyłać „pytania pomocnicze” do twórców [zablokowanych], jednak wspomniano, że zwiększy to cenę klucza odszyfrowywania o 50%. Po dokonaniu płatności, ten klucz powinien pojawić się na tej stronie. Ten klucz powinien odszyfrować pliki, wprowadzając go do wspomnianego programu odszyfrowywania. Jednak nie zaleca się zaufanie i zapłacić tych cyberprzestępców. Zazwyczaj deweloperzy ransomware nie dostarczają swoich ofiar z obiecanymi narzędziami odszyfrowywania i/lub kluczami, nawet po dokonaniu płatności. Najlepszym rozwiązaniem w takich sytuacjach jest odzyskanie plików przy użyciu kopii zapasowej danych. Niestety, większość czasów programy typu ransomware szyfrują pliki przy użyciu silnych algorytmów kryptograficznych. Po prostu, to jest niemożliwe do odszyfrowania zaszyfrowanych plików bez odpowiedniego narzędzia odszyfrowywania lub klucz, który tylko konkretnymi ransomware deweloperzy mają.

Istnieje wiele różnych programów typu ransomware, niektóre przykłady to Vesad, poop i Armageddon. Co do zasady, programy te są zaprojektowane szyfrowanie danych (pliki blokady) i zachować je zaszyfrowane aż okupu jest wypłacane (Narzędzie odszyfrowywania lub/i klucz jest zakupiony). Najczęstsze różnice są koszt odszyfrowywania i algorytm kryptografii, który został użyty do blokowania danych. Większość ofiar razy są zmuszeni do kontaktu deweloperów ransomware, ponieważ są one jedynymi, którzy mają narzędzia, które można odszyfrować zaszyfrowanych danych. Czasami programy typu ransomware mogą być „pęknięty”, jednak tylko wtedy, gdy są one nadal w stanie rozwoju-nie są w pełni rozwinięte, mają pewne wady, błędy i tak dalej. Z tych powodów zalecamy tworzenie kopii zapasowych danych i przechowywanie ich w niepodłączonych urządzeniach magazynujące lub serwerach zdalnych.

Jak ransomware zainfekować komputer?

W większości przypadków ludzie, którzy rozwijają ransomware lub inne złośliwe oprogramowanie rozprzestrzeniają te programy poprzez kampanie spam, niewiarygodne źródła pobierania oprogramowania, oficjalne narzędzia aktualizacji oprogramowania, konie trojańskie i Aktywacja oprogramowania („pękanie”) narzędzia. Aby rozprzestrzeniać złośliwe oprogramowanie poprzez kampanie spamowe, wysyłają e-maile zawierające załączniki. Mówiąc prościej, ich głównym celem jest oszukać ludzi do pobierania i otwierania tych załączników. Jeśli są otwarte, pobierają i instalują szkodliwe programy. Niektóre przykłady plików, które mogą powodować, że są dokumenty Microsoft Office, dokumenty PDF, pliki archiwum, takie jak RAR, pliki wykonywalne (jak. exe) i plików JavaScript. Ponadto, szkodliwe programy mogą być mnożone przez sieci peer-to-peer, takie jak torrenty, eMule, Freeware stron internetowych, Darmowe strony hosting plików i innych podobnych źródeł pobierania.

Cyberprzestępcy przesyłają szkodliwe pliki (np. wykonywalne), które są ukryte jako nieszkodliwe. Pobierając i otwierając je niczego nie podejrzewających użytkowników powodują infekcji komputerowych przez siebie. Fałszywe/nieoficjalne updaters zainfekować systemy poprzez wykorzystywanie błędów, wady przestarzałego oprogramowania lub pobierając (i instalując) złośliwe oprogramowanie zamiast aktualizacji, poprawek i tak dalej. Innym sposobem na proliferację złośliwego oprogramowania jest przez konie trojańskie. Są to szkodliwe programy, które, jeśli są zainstalowane, powodują zakażenia łańcucha. Mówiąc najprościej, programy tego typu często są przeznaczone do pobierania i instalowania wirusów wysokiego ryzyka. Dość często różne nieoficjalne narzędzia aktywacji oprogramowania (które są również znane jako „pękanie” narzędzia) są wykorzystywane do rozpowszechniania szkodliwych programów zbyt. Oni po prostu pobrać/zainstalować złośliwe oprogramowanie zamiast aktywacji dla lub innego licencjonowanego oprogramowania za darmo.

Jak chronić się przed ransomware infekcji?

Zalecamy ostrożność przy użyciu załączników (lub linków internetowych), które są prezentowane w nieistotnych wiadomościach e-mail otrzymanych z nieznanych, podejrzanych adresów. Nie zaleca się otwierania tych załączników bez upewnienia się, że jest on bezpieczny. Ponadto najbezpieczniejszym sposobem pobierania programów i plików jest korzystanie z oficjalnych i godnych zaufania stron internetowych. Radzimy, aby unieważnić za pomocą różnych stron trzecich oprogramowania pobierających, instalatorów i innych narzędzi, które już wspomniano powyżej. Zaktualizuj zainstalowane programy za pomocą narzędzi lub funkcji, które są udostępniane przez oficjalnych deweloperów. Nie należy aktywować je za pomocą narzędzia „pękanie”, nie są one legalne i często używane do rozpowszechniania złośliwego oprogramowania. Jeszcze jeden sposób, aby chronić systemy operacyjne jest posiadanie renomowanego oprogramowania antywirusowego lub anty-spyware zainstalowane, aby utrzymać go włączone i regularnie uruchamiać skanowanie systemu.

Offers

Pobierz narzędzie do usuwaniato scan for [LOCKED] ransomwareUse our recommended removal tool to scan for [LOCKED] ransomware. Trial version of provides detection of computer threats like [LOCKED] ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć [LOCKED] ransomware w trybie awaryjnym z obsługą sieci.

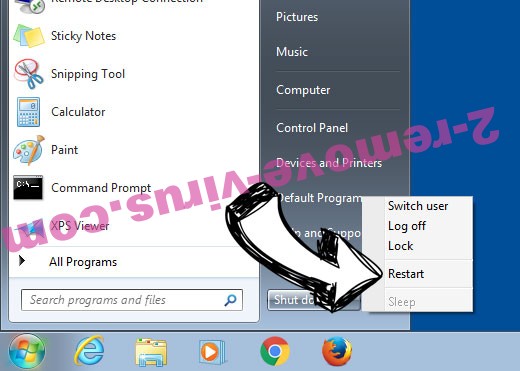

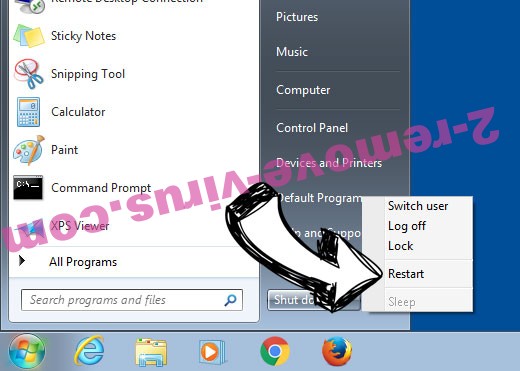

Usunąć [LOCKED] ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

![Remove [LOCKED] ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [LOCKED] ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-167-boot-options.jpg)

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć [LOCKED] ransomware

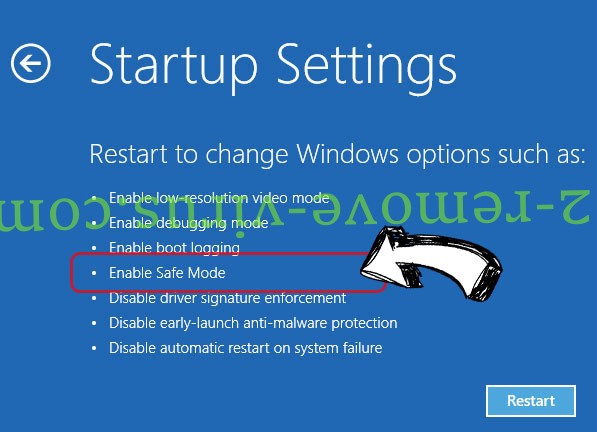

Usunąć [LOCKED] ransomware z Windows 8 i Windows 10

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

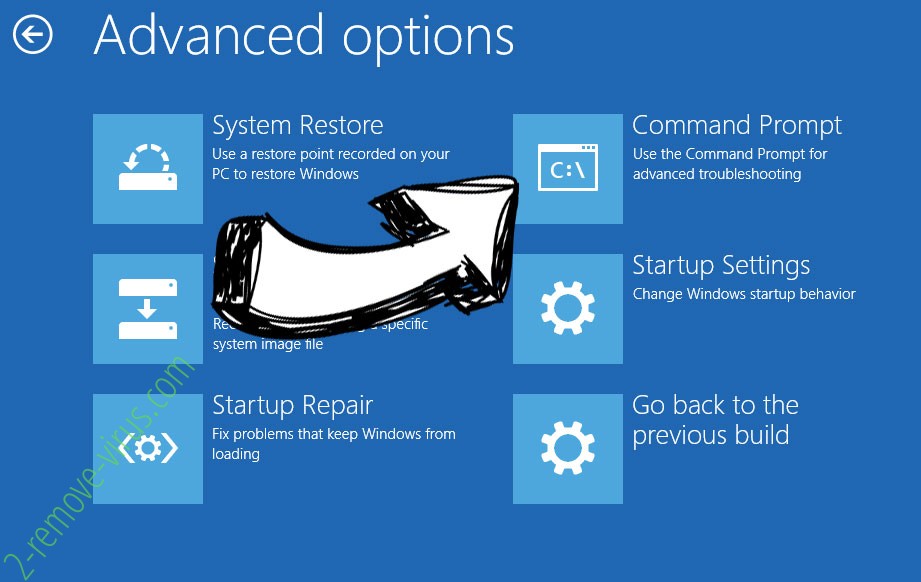

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć [LOCKED] ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

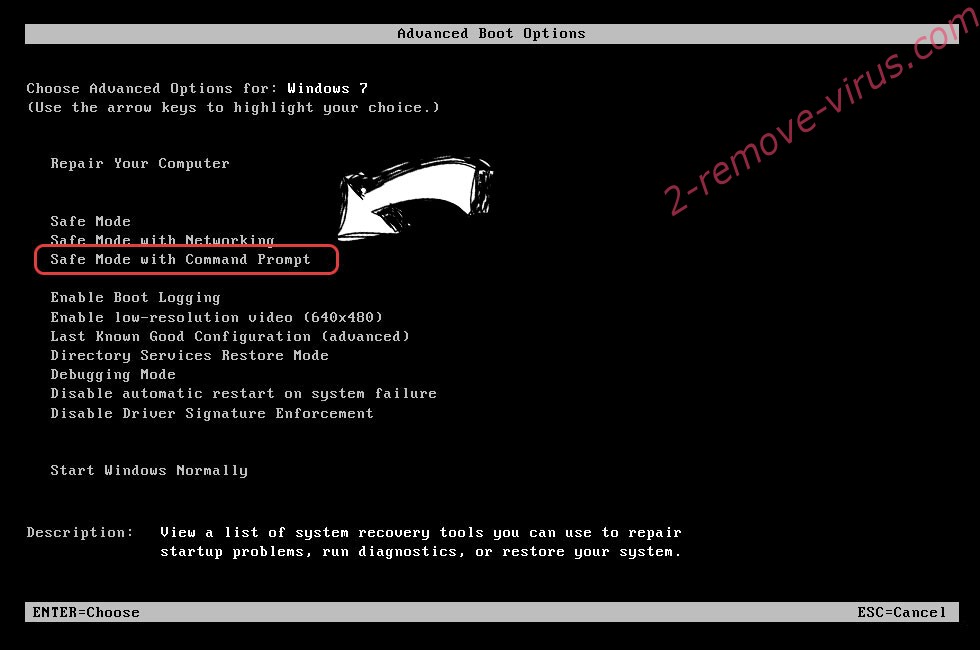

Usunąć [LOCKED] ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

- Wpisz cd restore i naciśnij Enter.

![Uninstall [LOCKED] ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [LOCKED] ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-167-command-prompt-restore.jpg)

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

![Delete [LOCKED] ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [LOCKED] ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-167-command-prompt-restore-init.jpg)

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

![[LOCKED] ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-167-restore-point.jpg)

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

![[LOCKED] ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-167-removal-restore-message.jpg)

Usunąć [LOCKED] ransomware z Windows 8 i Windows 10

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

![Uninstall [LOCKED] ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [LOCKED] ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-167-command-prompt-restore.jpg)

- Wpisz rstrui.exe i ponownie naciśnij Enter.

![Delete [LOCKED] ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [LOCKED] ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-167-command-prompt-restore-init.jpg)

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

![Get rid of [LOCKED] ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [LOCKED] ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-167-restore-init.jpg)

- Wybierz punkt przywracania przed zakażeniem.

![[LOCKED] ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-167-restore-point.jpg)

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.

![[LOCKED] ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[LOCKED] ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-167-removal-restore-message.jpg)