Informacje o oprogramowaniu ransomware

Ransomware znany jako Sherminator ransomware jest klasyfikowany jako poważne zagrożenie, ze względu na ilość szkody może spowodować. Jeśli nigdy nie napotkasz tego typu złośliwego oprogramowania do tej pory, jesteś w szoku. Silne algorytmy szyfrowania mogą być używane do kodowania plików, uniemożliwiając dostęp do plików. Powodem tego złośliwego oprogramowania jest uważane za poważne zagrożenie, ponieważ nie zawsze jest możliwe do odszyfrowywania plików. Istnieje możliwość płacenia oszustów zapłacić za odszyfrować, ale nie zachęcamy. Płacenie niekoniecznie zapewni, że Twoje dane zostaną przywrócone, więc oczekiwać, że może po prostu tracić pieniądze. Co uniemożliwia oszustów z tylko biorąc swoje pieniądze, nie dając odszyfrujący.

Dodatkowo, że pieniądze pójdzie do przyszłego ransomware lub innego złośliwego oprogramowania. Czy naprawdę chcesz być zwolennikiem działalności przestępczej, która zadaje obrażenia warte miliardy dolarów. Ludzie są również coraz bardziej przyciąga do przemysłu, ponieważ ilość osób, które spełniają wymagania sprawiają, że ransomware bardzo opłacalne. Kupowanie kopii zapasowych z żądanymi pieniędzmi byłoby lepiej, bo jeśli kiedykolwiek uruchomić w tym typie sytuacji ponownie, można po prostu odzyskać pliki z kopii zapasowej i ich strata nie byłaby możliwość. Następnie można odzyskać dane z kopii zapasowej po zakończeniu Sherminator ransomware wirus lub podobne infekcje. Można znaleźć szczegółowe informacje na temat ochrony urządzenia przed zagrożeniem w następującym akapicie, jeśli nie masz pewności, jak malware kodowania danych nawet dostał do komputera.

Jak uniknąć infekcji ransomware

Załączniki e-mail, exploitów i złośliwe pliki do pobrania są metody rozprzestrzeniania trzeba być ostrożnym o najbardziej. Ponieważ użytkownicy wydają się być bardzo zaniedbanie, gdy otwierają e-maile i pliki do pobrania, to zwykle nie jest konieczne dla tych rozprzestrzeniania danych szyfrowanie złośliwego oprogramowania do korzystania z bardziej skomplikowanych metod. Nie oznacza to jednak, że dystrybutorzy nie używają w ogóle bardziej skomplikowanych metod. Cyberprzestępcy nie muszą wkładać w wiele wysiłku, wystarczy napisać prosty e-mail, który wygląda całkiem autentyczny, dodać zainfekowany plik do wiadomości e-mail i wysłać go do ewentualnych ofiar, którzy mogą uwierzyć, że nadawca jest kimś godnym zaufania. Te e-maile często wymieniają pieniądze, ponieważ jest to delikatny temat, a ludzie są bardziej podatni na impulsywne podczas otwierania e-maili mówiących o pieniądzach. Jeśli hakerzy użyli nazwy firmy jak Amazon, użytkownicy niższe ich straży i może otworzyć załącznik bez myślenia, jeśli Cyberprzestępcy po prostu powiedzieć, że było podejrzane działania na koncie lub zakupu dokonano i Paragon jest dołączony. W celu zabezpieczenia się przed tym, istnieją pewne rzeczy, które trzeba zrobić, gdy do czynienia z e-maili. Przede wszystkim, jeśli nie znasz nadawcy, zbadaj je przed otwarciu załącznika. Nie popełniać błąd otwierania załącznika tylko dlatego, że nadawca wydaje się znać, najpierw trzeba sprawdzić, czy adres e-mail odpowiada nadawcy rzeczywisty adres e-mail. Również szukać błędów gramatycznych, które mogą być dość oczywiste. Należy również sprawdzić, w jaki sposób nadawca kieruje Cię do Ciebie, jeśli jest to nadawca, z którym wcześniej miał swoją firmę, zawsze będzie używać imienia i nazwiska w powitaniu. Jest również możliwe, że ransomware używać nie zaktualizowane oprogramowanie na komputerze do zainfekowania. Te słabe punkty w programach są zwykle ustalane szybko po ich odkryciu, dzięki czemu złośliwe oprogramowanie nie może ich używać. Niestety, jak pokazano przez ransomware WannaCry, nie każdy instaluje te poprawki, z różnych powodów. Sytuacje, w których złośliwe oprogramowanie używa słabych punktów, aby wejść, dlaczego jest tak ważne, że programy są regularnie aktualizowane. Łatki mogą być ustawione, aby zainstalować automatycznie, jeśli nie chcesz się z nimi kłopoty za każdym razem.

Co robi

Twoje pliki zostaną zaszyfrowane, gdy tylko ransomware dostanie się do urządzenia. Twoje pliki nie będą dostępne, więc nawet jeśli nie zdajesz sobie sprawy, co się dzieje początkowo, będziesz wiedział, że coś nie jest w końcu. Będziesz wiedzieć, które pliki zostały naruszone, ponieważ będą one miały dziwne rozszerzenie do nich dodane. Potężny algorytm szyfrowania może być używany, co spowodowałoby, że odszyfrowywanie pliku potencjalnie niemożliwe. Okup opisuje, co się stało z Twoimi danymi. Co cyberprzestępcy sugerują, możesz zrobić, to użyć ich płatne odszyfrowujący i ostrzegają, że można uszkodzić pliki, jeśli użyto innej metody. Jeśli notatka nie podać kwotę należy zapłacić, zostaniesz poproszony, aby wysłać je e-mail, aby ustawić cenę, może wahać się od kilkudziesięciu dolarów do ewentualnie kilkaset. Omówiliśmy to wcześniej, ale nie zalecamy spełnienia wymagań. Zanim nawet rozważyć płatności, spojrzeć na inne alternatywy w pierwszej kolejności. Spróbuj przypomnieć, czy niedawno kopii zapasowej plików, ale zapomniane. Lub, jeśli masz szczęście, wolny odszyfrowujący może być dostępny. Powinniśmy powiedzieć, że co jakiś sposób badacze złośliwego oprogramowania są w stanie utworzyć odszyfrowujący, co oznacza, że można znaleźć program odszyfrowywania bez konieczności dokonywania płatności. Zastanów się, że opcja i tylko wtedy, gdy jesteś pewny, że nie ma wolnego Decryptor, należy nawet pomyśleć o przestrzeganiu wymagań. Byłoby mądrzejszy, aby kupić kopię zapasową z niektórymi z tych pieniędzy. Jeśli kopia zapasowa jest dostępna, można przywrócić pliki po całkowicie odinstalować Sherminator ransomware . Teraz, gdy zdajesz sobie sprawę, jak wiele szkód tego typu zagrożenia może spowodować, staraj się unikać go w jak największym stopniu. Upewnij się, że oprogramowanie jest aktualizowane, gdy aktualizacja stanie się dostępna, nie otwieraj losowych załączników wiadomości e-mail i pobierasz tylko rzeczy z zaufanych źródeł.

Sherminator ransomware Usuwania

Narzędzie do usuwania złośliwego oprogramowania będzie konieczne, jeśli chcesz w pełni pozbyć się pliku szyfrowania złośliwego oprogramowania, jeśli nadal zamieszkiwanie komputera. Jeśli masz niewielkie doświadczenie, jeśli chodzi o komputery, przypadkowe uszkodzenie może być spowodowane do komputera podczas próby naprawienia Sherminator ransomware wirusa ręcznie. Korzystanie z narzędzia do usuwania złośliwego oprogramowania jest mądrzejszy decyzji. Program nie tylko pomoże Ci radzić sobie z zagrożeniem, ale może powstrzymać przyszłe ransomware z wejściem. Skoro ten malware usuwanie użyteczność od twój wybórpattern ma był rata, just wykonać pewien skandować od twój pomysł i uznawać ono wobec wyeliminować ten infekcja. Jednak narzędzie nie będzie w stanie odszyfrować danych, więc nie oczekuj, że dane mają być odszyfrowywane po zakończeniu infekcji. Gdy komputer jest czysty, zacznij rutynowo tworzyć kopie danych.

Offers

Pobierz narzędzie do usuwaniato scan for Sherminator ransomwareUse our recommended removal tool to scan for Sherminator ransomware. Trial version of provides detection of computer threats like Sherminator ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

Quick Menu

krok 1. Usunąć Sherminator ransomware w trybie awaryjnym z obsługą sieci.

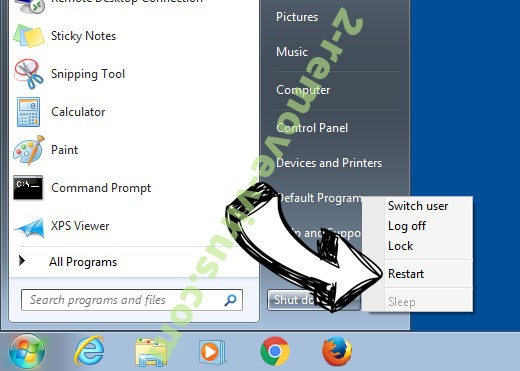

Usunąć Sherminator ransomware z Windows 7/Windows Vista/Windows XP

- Kliknij przycisk Start i wybierz polecenie Zamknij.

- Wybierz opcję Uruchom ponownie, a następnie kliknij przycisk OK.

- Uruchomić, naciskając klawisz F8, gdy Twój komputer rozpoczyna ładowanie.

- W obszarze Zaawansowane opcje rozruchu wybierz polecenie Tryb awaryjny z obsługą sieci.

- Otwórz przeglądarkę i pobrać narzędzia anty malware.

- Użyj narzędzia usunąć Sherminator ransomware

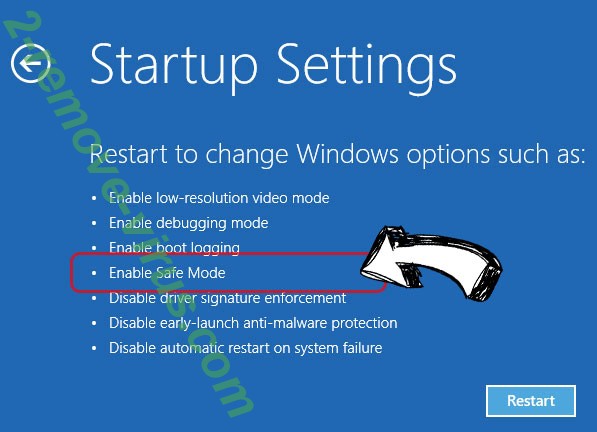

Usunąć Sherminator ransomware z Windows 8 i Windows 10

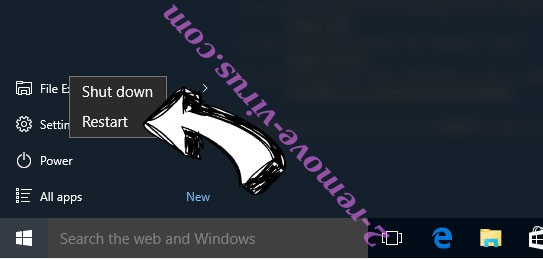

- Na ekranie logowania systemu Windows naciśnij przycisk zasilania.

- Naciśnij i przytrzymaj klawisz Shift i wybierz opcję Uruchom ponownie.

- Przejdź do Troubleshoot → Advanced options → Start Settings.

- Wybierz Włącz tryb awaryjny lub tryb awaryjny z obsługą sieci w obszarze Ustawienia uruchamiania.

- Kliknij przycisk Uruchom ponownie.

- Otwórz przeglądarkę sieci web i pobrać usuwania złośliwego oprogramowania.

- Korzystanie z oprogramowania, aby usunąć Sherminator ransomware

krok 2. Przywracanie plików za pomocą narzędzia Przywracanie systemu

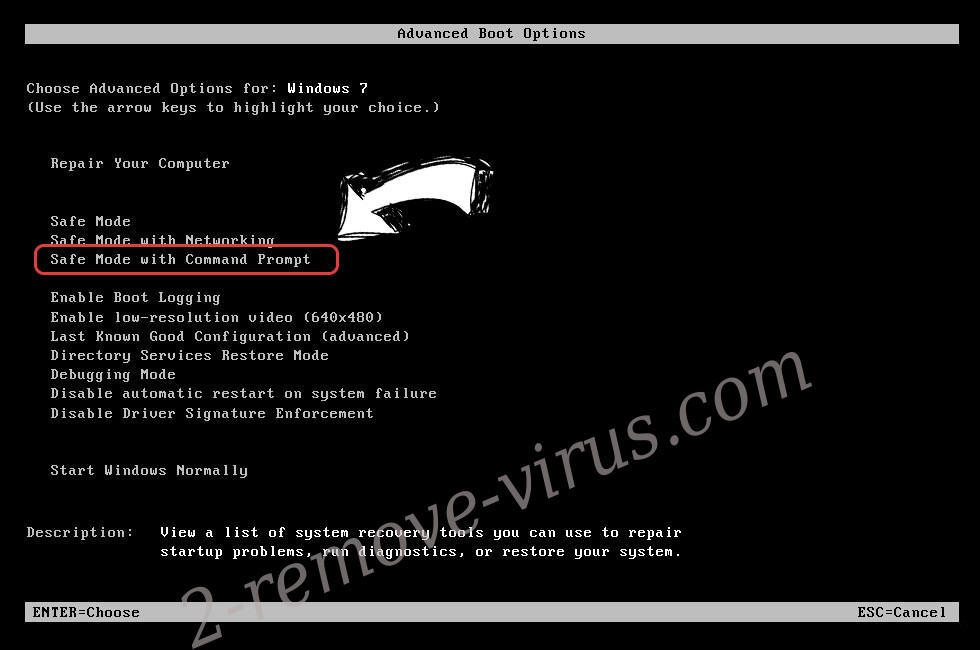

Usunąć Sherminator ransomware z Windows 7/Windows Vista/Windows XP

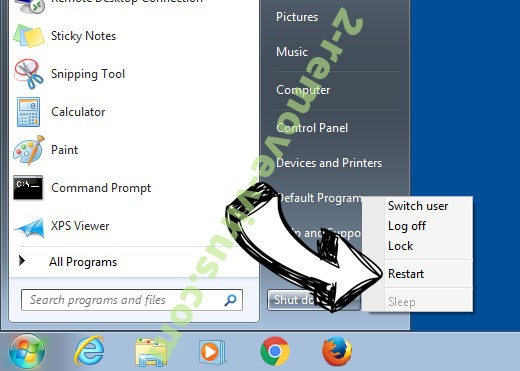

- Kliknij przycisk Start i wybierz polecenie Shutdown.

- Wybierz Uruchom ponownie i OK

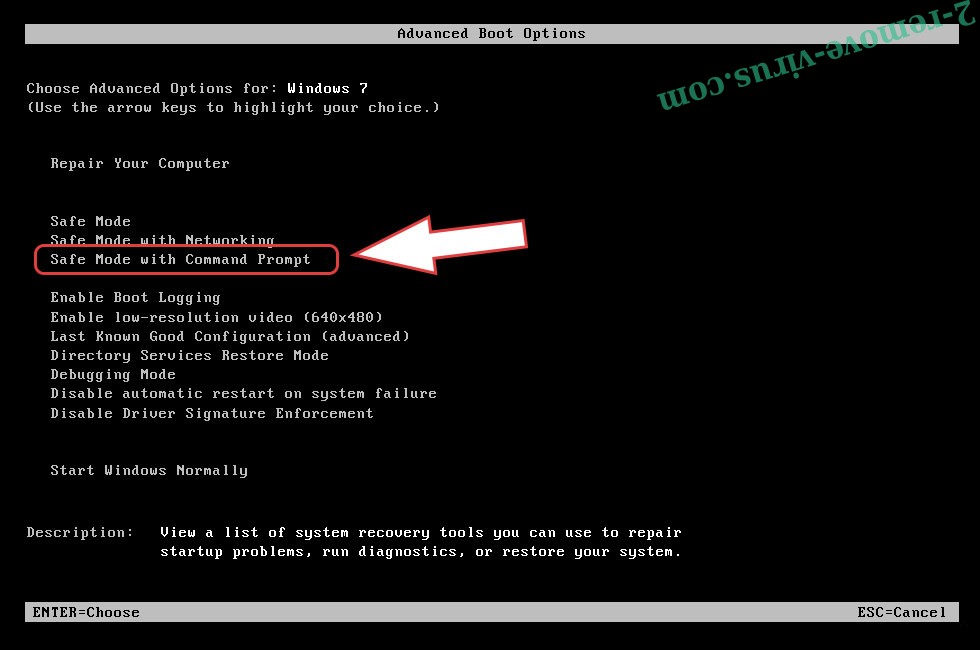

- Kiedy Twój komputer zaczyna się ładowanie, naciskaj klawisz F8, aby otworzyć Zaawansowane opcje rozruchu

- Wybierz polecenie wiersza polecenia z listy.

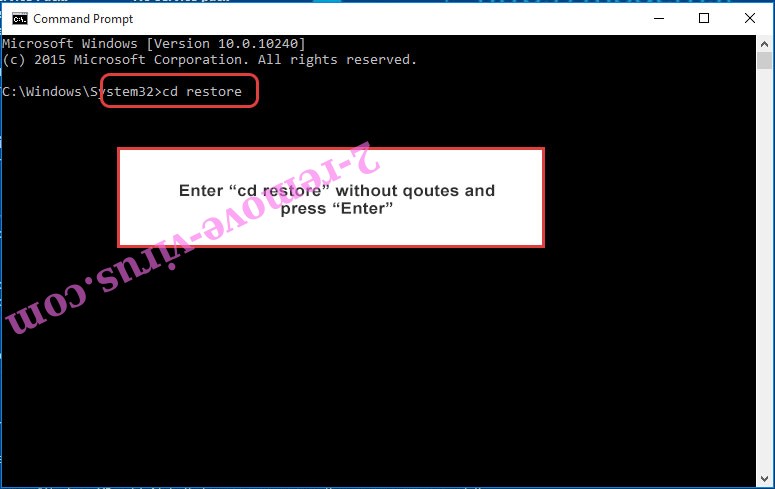

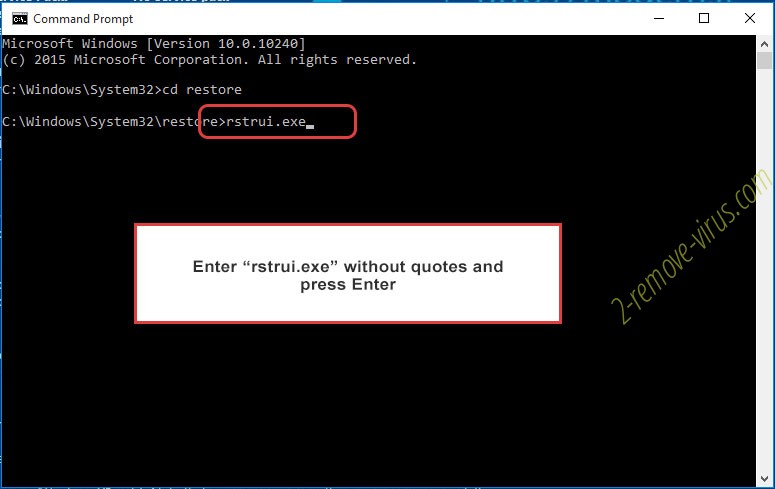

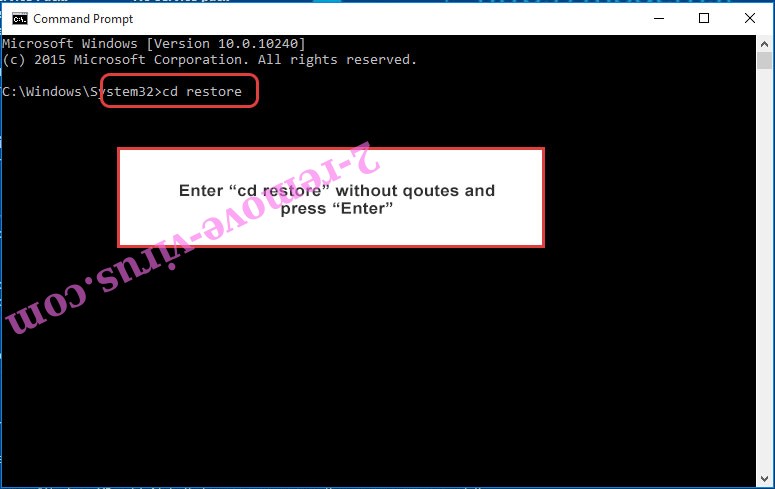

- Wpisz cd restore i naciśnij Enter.

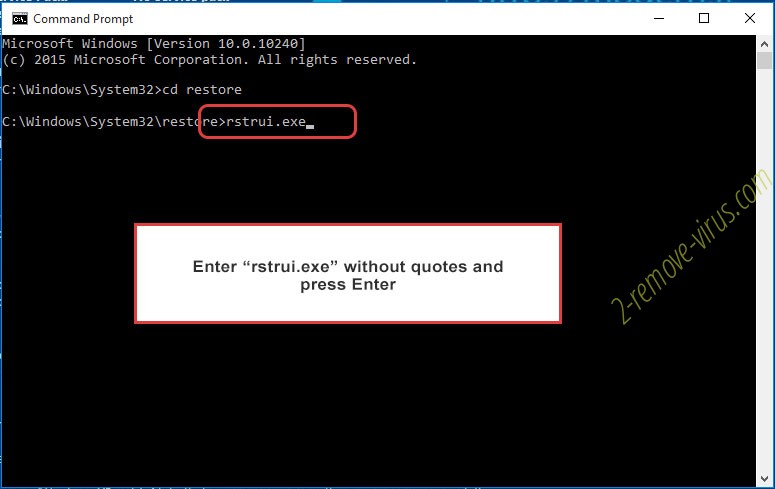

- Wpisz rstrui.exe, a następnie naciśnij klawisz Enter.

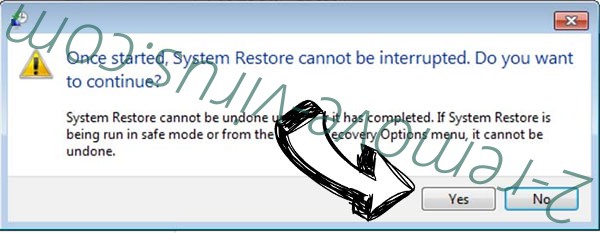

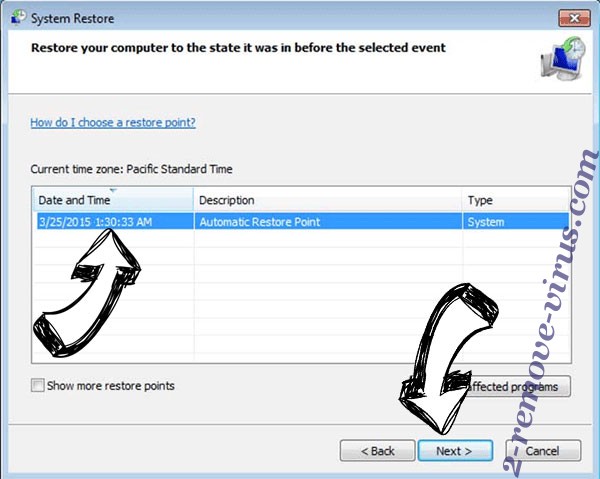

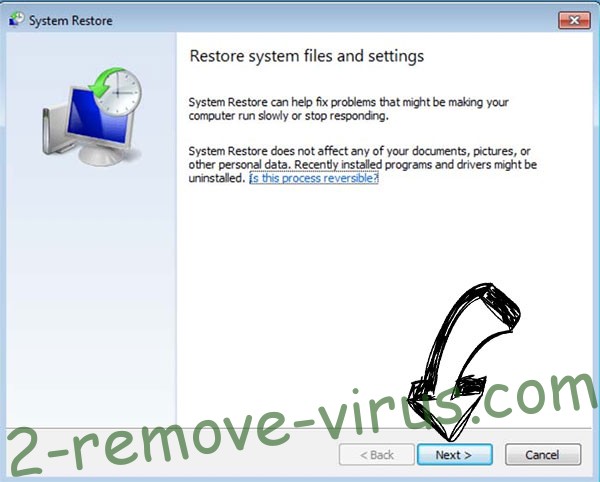

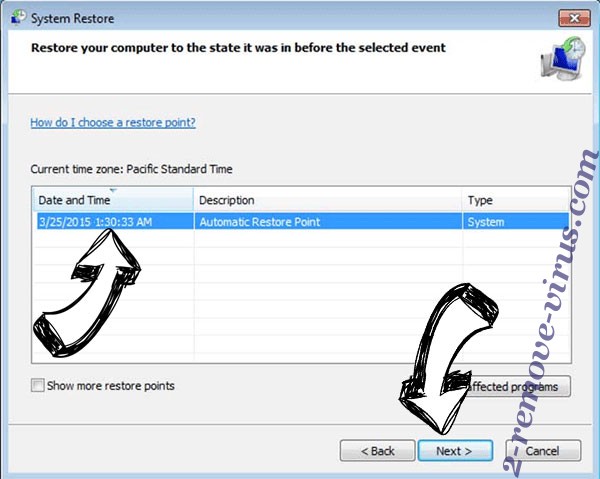

- W nowym oknie kliknij Dalej i wybierz punkt przywracania przed zakażeniem.

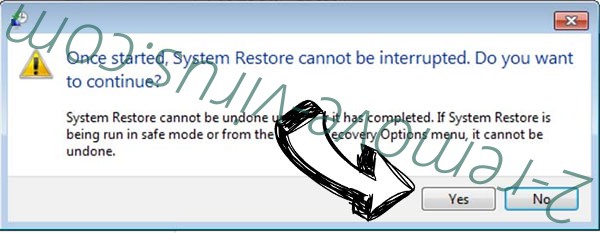

- Ponownie kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby rozpocząć proces przywracania systemu.

Usunąć Sherminator ransomware z Windows 8 i Windows 10

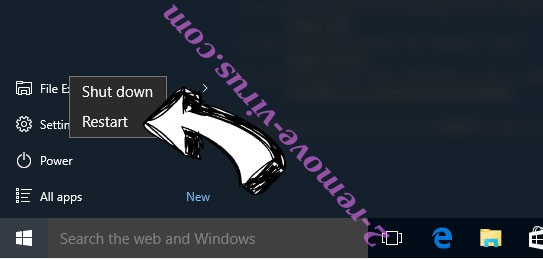

- Kliknij przycisk zasilania na ekranie logowania systemu Windows.

- Naciśnij i przytrzymaj klawisz Shift i kliknij przycisk Uruchom ponownie.

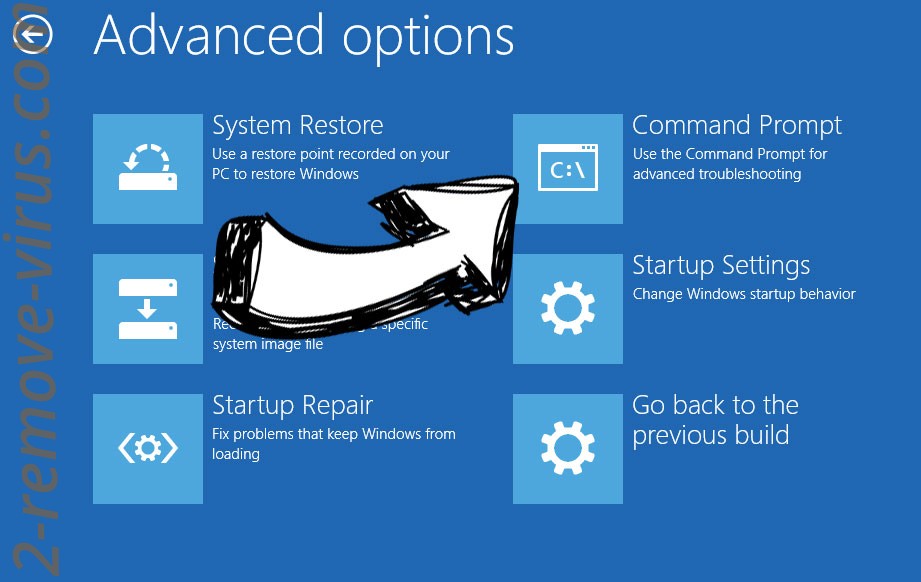

- Wybierz Rozwiązywanie problemów i przejdź do zaawansowane opcje.

- Wybierz wiersz polecenia i kliknij przycisk Uruchom ponownie.

- W wierszu polecenia wejście cd restore i naciśnij Enter.

- Wpisz rstrui.exe i ponownie naciśnij Enter.

- Kliknij przycisk Dalej w oknie Przywracanie systemu.

- Wybierz punkt przywracania przed zakażeniem.

- Kliknij przycisk Dalej, a następnie kliknij przycisk tak, aby przywrócić system.