Zapraszamy do naszej .Locky Virus instrukcje usuwania. W tym artykule zamierza pomóc usunąć .Locky Virus z systemu i jest przeznaczony do pracy na wszystkich wersjach systemu Windows. .Locky Virus został zidentyfikowany jako najgorszego rodzaju – Ransomwarewirusa komputerowego. Jesteśmy bombardowane pytania o tym „locky datei” a także „usunąć wirusa locky”, wyraźnie wskazując tego wirusa, jeśli jest bardzo aktywny w Niemczech.

Offers

Pobierz narzędzie do usuwaniato scan for .Locky VirusUse our recommended removal tool to scan for .Locky Virus. Trial version of provides detection of computer threats like .Locky Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej

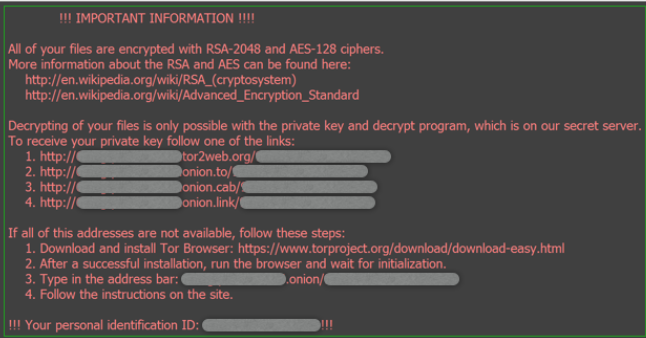

Ale nie tylko tam, duża część naszych czytelników wiadomości rozpocząć „fichier .locky”. Jeśli jesteś zainteresowany w tym artykule to istnieje duże prawdopodobieństwo, że znalazłeś się w dość kłopotliwej sytuacji. Wszystkie obecne są rozpoznawalne cechy Ransomware zastosowania-pliki mają rozszerzenie nieznane. W rezultacie są całkowicie niedostępny i nie może być naruszone. Również Uwaga wyjaśniająca została zaksięgowana na pulpicie z instrukcjami, jak można dokonać płatności w BitCoins w zamian za klucz odszyfrowywania.

Zacznijmy od tego, że niestety większość informacji zawartych w pamiętać, że jest prawdą. Pliki są naprawdę odszedł, one zostały zastąpione przez zaszyfrowanych kopii. Jeszcze nie powinna przynieść jeszcze tylko na żądania okupu. Tam są rzeczy, po pierwsze, próbował tak uważnie przeczytać ten artykuł do końca i Dowiedz się więcej o „locky datei” lub „fichier .locky”, jeśli będzie, ale także jak „usunąć wirusa locky”.

Jak działa .Locky Virus?

.Locky Virus potrzebuje koń trojański do infiltracji systemu. Omówimy, jak może to się stało w następnym akapicie. Po to ma objechał bezpieczeństwa wirus rozpocznie się skanowanie dysku twardego. Celem tego procesu jest ustalenie najczęściej używanych plików osobistych. Innymi słowy pliki zamierzasz przegapić najbardziej. Po skompilowaniu listy „doom” rozpoczęcie rzeczywiste szyfrowanie plików. Wkrótce będzie nie wraca. Po następnym uruchomieniu komputera znajdziesz, że pliki nie są dostępne i czy miałeś wątpliwości Uwaga z okupu instrukcje chcieliby je szybko rozproszyć.

Należy zauważyć, że osoby te często opierają się na szok i przerażenie, że natychmiast wynika, że pliki są „zamknięty”. Tak to jest zupełnie ważne zatrzymać zebrane i nie iść do żadnych pochopnych decyzji. Masz już prawo pierwszy krok przez przybycie, więc kontynuować czytanie o tej nowej „locky datei” i „fichier .locky” zagrożenia, tak, że można „usunąć wirusa locky”.

Jak to dostał?

Wspomnieliśmy już, że .Locky Virus używa wejścia tylnymi drzwiami przeszłości swoje bezpieczeństwo poprzez pomoc pewien Trojañski Koñ zg³oszenie. Jeden, co oznacza, że należy zdecydowanie szukać Trojan raz ci już pozbyła się z .Locky Virus. Po prostu nie ryzyko pozostawienia go instalacji nienadzorowanej na komputerze. W przypadku, gdy nie wiem zbyt wiele o tego typu malware i specjalnie jak rozprzestrzenia się na komputerach użytkowników możemy zrobić krótką listę najbardziej prawdopodobnych sprawców.

- Zainfekowane pliki wykonywalne. Może być dołączony do wiadomości e-mail. Należy zdecydowanie starannie skanowania i przejrzyj wszelkie pliki dołączone do wiadomości e-mail w skrzynce odbiorczej. To może stary system, ale to wciąż głównie popularne metody rozprzestrzeniania się złośliwego oprogramowania. Większość dostawców poczty oferują możliwość skanowania plików przed rzeczywiście pobierania ich na swój komputer. Powinien pójść krok dalej-Zeskanuj je ponownie po ich pobraniu, ale przed otwarciem/wykonywanie ich.

- Lub pliki .exe zakażonych może został pobrany z miejsca niezabezpieczone. Na przykład Potok tereny, metody udostępniania plików p2p lub pliku magazynu portali. Główny problem z pobieraniem oprogramowania z takich miejsc jest to, że po prostu mam pojęcia jakiego rodzaju rzeczywistą kontrolę zawartości był przestrzegany. Może być bardzo dobrze pobranie wirusa.

- Bardzo często może dowiedzieć się, że masz plik .dll zepsuty albo chybianie. Mimo to zachęcam do poszukiwania odpowiedzi online chcielibyśmy mocno podkreślić, na co ci nie należy robić. I to jest pobieranie brakujący plik .dll bezpośrednio z niektórych nieokreślonej strony internetowej. Jest to bardzo prawdopodobne, do Trojan mają być ukryte pod. Pobieraj oprogramowanie jedynie z zaufanych źródeł.

Należy zapłacić?

Jeśli jesteś do Postępuj zgodnie z instrukcjami w okupu to trzeba będzie w efekcie płacić aby dostać klucz odszyfrowywania i przede wszystkim odzyskać pliki. To jest wyłącznie od Ciebie zależy czy jesteś skłonny do tego, czy nie. Ale jeśli chcesz, aby naszej opinii to tutaj jest. Nie należy zapłacić okup, lub przy ten bardzo najmniejszy proszę spalin wszystkie inne opcje przed niechętnie idąc w dół ten droga. Istnieje wiele powodów dlaczego należy rozważyć wszystkie inne alternatywy.

- Przede wszystkim to, jak nie masz do czynienia z kilka rozsądnych ludzi. W rzeczywistości nigdy nie zapominać, że są bycia oszukiwanym. Więc z definicji można będzie stara się wykonać transakcji pomiędzy Tobą a niektóre hartowane cyberprzestępców. Nie ma absolutnie żadnych dowodów sugeruje, że będzie zachować ich „słowo” i rzeczywiście wysłać klucz odszyfrowywania. To jest tak samo prawdopodobne jeśli nie więcej, że Cię okłamał i oszukany po raz kolejny. Należy poważnie rozważyć to przed zobowiązując się do hazardu z pieniędzmi.

- Druga i to jest zapewne nawet ważniejsze w wielkim porządku rzeczy. Jesteś jednym z coraz wiele ofiar Ransomware wirusów. To szybko wyrósł na przemysł wielu milionów euro i jest mało prawdopodobne, aby zmienić. Przynajmniej dopóki Ciebie i innych ofiar zdecydować, nadszedł czas, aby przestać. Pierwszym krokiem w tym kierunku może przyjść tylko od Ciebie. Odmówić zapłaty przestępców! To jest jedynym sposobem, aby utrudnić ich zainteresowania w tworzeniu nowych i poprawy metod wyłudzeń online.

- Wróćmy do transakcji pomiędzy Tobą a sprawców. Nie chcesz być związany z ludzi, którzy jeśli złowionych będzie podlegać oskarżenia. Jeśli możesz postępować zgodnie z instrukcjami w okupu będziesz bardzo zacienionym drogą. Tam jest tylko nie wiadomo, jak to wypadnie i czy może cierpieć jeszcze bardziej poważne konsekwencje.

- Istnieją alternatywy do płacenia ceny okupu. Można poczekać do społeczności online, aby ostatecznie złamać szyfrowanie. Na pewno jest taka możliwość, choć nie jest nie wiadomo ile czasu może zająć. Można również z naszych porad i spróbuj coś, że nie będzie zagrażać ty lub twój akta więcej w jakikolwiek sposób. Nie ma żadnych gwarancji na sukces, w rzeczywistości jest to w dużej mierze zależy jak dużo czasu minęło od .Locky Virus ma zaszyfrowane pliki. Ale przynajmniej jest całkowicie bezpłatny i nieszkodliwe roztworu, to na pewno warto spróbować.

Przywracanie systemu plików i ustawień

Przywracanie systemu pomaga przywrócić pliki systemowe komputera do wcześniejszego punktu w czasie. Zazwyczaj chcesz przywrócić komputer do punktu przywracania, który powstał tuż przed data i czas, kiedy zacząłem zauważyć problemy. Opisy punktów przywracania, które są tworzone automatycznie odpowiadać nazwa zdarzenie, takie jak Windows Update, instalowanie aktualizacji. Przywracanie systemu zwraca komputer do stanu sprzed punkt przywracania, który wybierzesz.

Aby przywracanie systemu plików i ustawień za pomocą punktu zalecane przywracanie

-

Open System Odnawiać zapas towarów przy klekocząc od wzdrygnąć się guzik. W polu wyszukiwania wpisz Przywracanie systemu, a następnie na liście wyników kliknij przycisk Przywracanie systemu. Jeśli zostanie wyświetlony monit o hasło administratora lub potwierdzenie, wpisz hasło lub potwierdź.

-

Kliknij przycisk zalecane przywracanie, a następnie kliknij przycisk dalej.

Jeśli nie ma punktu przywracania zalecane, wykonaj poniższe czynności, aby wybrać punkt przywracania szczególnych.

-

Opisz odnawiaæ zapas towarów punkt, a następnie kliknij przycisk Zakończ.

Aby przywracanie systemu plików i ustawień za pomocą określonego punktu przywracania

Open System Odnawiać zapas towarów przy klekocząc od wzdrygnąć się guzik. W polu wyszukiwania wpisz Przywracanie systemu, a następnie na liście wyników kliknij przycisk Przywracanie systemu. Jeśli zostanie wyświetlony monit o hasło administratora lub potwierdzenie, wpisz hasło lub potwierdź.

Wykonaj jedną z następujących czynności:

-

Jeśli jest zalecane odnawiaæ zapas towarów punkt, kliknij przycisk Wybierz inny punkt przywracania, a następnie kliknij następny.

-

Jeśli nie ma punktu zalecane przywracanie, kliknij przycisk dalej.

Kliknij punkt przywracania i kliknij przycisk dalej.

Aby wyświetlić programy i sterowniki, które będzie miała wpływ, (które mogą zawierać programy, które zostaną usunięte), kliknij przycisk skanowanie w poszukiwaniu programów podlegających usterce.

Opisz odnawiaæ zapas towarów punkt, a następnie kliknij przycisk Zakończ.

Offers

Pobierz narzędzie do usuwaniato scan for .Locky VirusUse our recommended removal tool to scan for .Locky Virus. Trial version of provides detection of computer threats like .Locky Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej