Najnowsza wersja TeslaCrypt ransomware ma był siejąc spustoszenie na komputerach użytkowników na chwilę teraz. Wirus używa technologii szyfrowania RSA-4096 zablokować pliki na komputerze, ukierunkowane. Zwycięstwo szafki doda rozszerzenie do każdego z zaszyfrowanych plików. TeslaCrypt 3.0 jest znany do trzech różnych rozszerzeń plików za pomocą: .micro, .xxx i .ttt. Jeśli napotkałeś wirus, który ma rozszerzenie pliku .micro, musimy wyjaśnić że jest reinkarnacją TeslaCrypt.

Nie ma słowa jeszcze, dlaczego wirus wybiera różne rozszerzenia w różnych przypadkach, ale program ostatecznie jest to samo. Pokazuje dokładnie te same okupu i sprawia, że takie same wymagania. Poprosimy Cię zapłacić okup, aby otrzymać klucz odszyfrowywania. Zwycięstwo szafki prosi użytkowników do płacenia za pomocą walutą crypto bitcoin, który pozwala na transakcji należy zrobić anonimowo. Wirus może dać ci termin zakończenia wypłaty. Ponieważ masz do czynienia z cyber-przestępców, nie ma żadnej gwarancji, że Twoje dane zostaną naprawdę przywrócone. Ponadto pliki malware rozszerzenie pliku .micro może pozostać w systemie, co oznacza, że program może biernej sam w czasie. Należy usunąć ransomware programem antywirusowym i starają się przywrócić pliki na własną rękę.

TeslaCrypt 3.0 rozprzestrzenia się głównie poprzez infekcji Trojan o nazwie Miuref.B. Trojan ten mogą przenikać systemu w różny sposób. W większości przypadków że podróżuje jako załącznik do wiadomości e-mail spam. Wprowadzających w błąd wiadomości e-mail powie, że załączony plik jest dokumentem jakiegoś celu sprawić, byś uwierzył, że to ważne. Przed wykonaniem jakichkolwiek instrukcji od wiadomości e-mail, należy upewnij się, że to jest wiarygodna. Sprawdź, czy nadawca jest kto twierdzi on być. Spojrzenie w górze jego nazwisko, firma, którą reprezentuje i jego adres e-mail. Przez konia trojańskiego, który wspomaga .micro pliku rozszerzenie malware wykorzystuje również uszkodzone strony internetowe do infiltracji komputerów użytkowników. Wejście witryny, które niesie ze sobą zakażenie automatycznie chcieliby przenieść złośliwy plik do systemu. Ten proces jest nazywany przy instalacji. Aby być na bezpiecznej stronie, należy szukać informacji o nieznanych stronie przed wprowadzeniem go. Jeśli domena jest związane z malware, będzie skierowana w raportach bezpieczeństwa i omawiane przez ludzi. Należy zauważyć, że link przekierowujący również dojadą Państwo na stronę złamanego. Przekierowanie linki można listę jednej stronie internetowej, ale Cię do innego. Być selektywne stron internetowych i osób, którym ufasz.

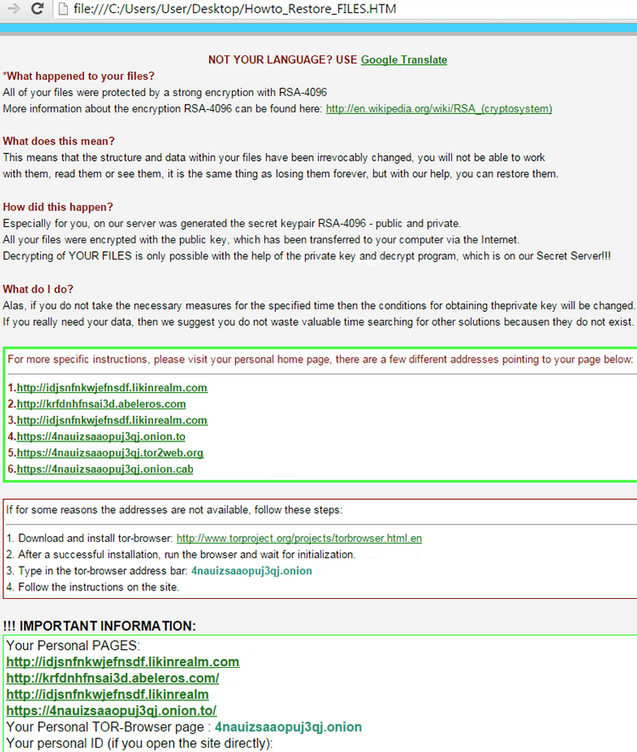

Po penetracji systemu, ransomware będzie zejść do szyfrowania danych. Zazwyczaj dzieje się tak, gdy system jest wyłączony. Zaraz po zakończeniu procesu, wirus będzie wyświetlać okupu na pulpicie. TeslaCrypt 3.0 tytułów dokument Howto_Restore_FILES. HTM. Uwaga wyjaśnia, jak i dlaczego Twoje pliki zostały biorąc pod uwagę rozszerzenie pliku .micro i staną się niedostępne. Odkryjesz, że prawie wszystkie pliki i programy na komputerze nie można otworzyć. Wirus tylko części danych systemu, który jest wymagany dla komputer działał poprawnie. Wszystkie dokumenty, pliki graficzne, wideo i audio otrzyma rozszerzenie pliku .micro. Zgodnie z ten wirus jedynym sposobem, aby przywrócić im jest za pomocą klucza odszyfrowywania, które tylko oni mogą generować. TeslaCrypt 3.0 prosi użytkowników zapłacić okup, aby otrzymać klucz. Cyberprzestępcy podjąć pewne środki ostrożności, aby zachować się od śledzonego. Obejmuje to, prosząc użytkowników, aby zapłacić w bitcoins i używać Tora z przeglądarką. Dadzą Ci adres bitcoin, do którego należy przenieść płatność. Osobiste strony Tora z przeglądarką i ID zostanie wygenerowany dla Ciebie. Może podać krótki termin płatności sumy. Nigdy nie zaleca się do wykonania. Nie ma żadnej gwarancji, że otrzymasz dane ponownie lub że ten wirus wola zostawiaæ twój system. Należy ją usunąć przez siebie, aby upewnić się, że wszystkie jego uszkodzone pliki są usuwane.

Jest to Przewodnik usuwania poniżej niniejszego ustępu pomóc odinstalować rozszerzenie pliku .micro wersja TeslaCrypt 3.0. Będziesz musiał użyć profesjonalny program antywirusowy. Po pomyślnym usunięciu ransomware, można przywrócić pliki za pomocą odszyfrowujący nazywa cień Explorer. Można go znaleźć tutaj: shadowexplorer.com/downloads.html. Sposób, aby zapobiec utracie danych w przypadku ataków spyware jest poprzez tworzenie kopii zapasowych plików.

mikro instrukcje usuwania złośliwego oprogramowania rozszerzenie pliku

Usunąć wirusa .micro z Windows XP

- Uruchom ponownie komputer i naciśnij klawisz F8.

- Przejdź do Opcje zaawansowane systemu Windows i wybierz opcję Tryb awaryjny z sieci naciśnij klawisz Enter.

- Typ: https://www.2-remove-virus.com/download/ w pasku wyszukiwania przeglądarki internetowej.

- Pobierz za darmo SpyHunter i zainstalować go na komputerze.

- Skanowanie systemu za pomocą narzędzia antymalware i usunąć wszystkie zainfekowane pliki i wirusy.

- Przejdź do Start Menu, a następnie kliknij przycisk Uruchom.

- Wpisz „msconfig” w pasku wyszukiwania i kliknij przycisk OK.

- W narzędziu konfiguracji systemu przejdź na zakładkę „Startup” i wybierz opcję „Wyłącz wszystko”.

- Naciśnij przycisk OK i ponownie obuwać ten PC.

Usunąć wirusa .micro z Windows 7

- Uruchom ponownie komputer PC i naciśnij klawisz F8.

- Przejdź do Opcje zaawansowane systemu Windows i wybierz opcję Tryb awaryjny z sieci naciśnij klawisz Enter.

- Typ: https://www.2-remove-virus.com/download/ w pasku wyszukiwania przeglądarki internetowej.

- Pobierz za darmo SpyHunter i zainstalować go na komputerze.

- Skanowanie systemu z antimalware programu i usunąć wszystkie zainfekowane pliki i wirusy.

Usunąć wirusa .micro z Windows 8

- Przejdź do Start menu i kliknij na klawisz Windows.

- Otwórz przeglądarkę sieci web.

- Typ: https://www.2-remove-virus.com/download/ w pasku wyszukiwania przeglądarki internetowej.

- Pobierz za darmo SpyHunter i zainstalować go na komputerze.

- Skanowanie systemu za pomocą narzędzia antymalware i usunąć wszystkie zainfekowane pliki i wirusy.

Offers

Pobierz narzędzie do usuwaniato scan for .Micro File VirusUse our recommended removal tool to scan for .Micro File Virus. Trial version of provides detection of computer threats like .Micro File Virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft zapoznać się ze szczegółami WiperSoft jest narzędziem zabezpieczeń, które zapewnia ochronę w czasie rzeczywistym przed potencjalnymi zagrożeniami. W dzisiejszych czasach wielu uży ...

Pobierz|Więcej

Jest MacKeeper wirus?MacKeeper nie jest wirusem, ani nie jest to oszustwo. Chociaż istnieją różne opinie na temat programu w Internecie, mnóstwo ludzi, którzy tak bardzo nienawidzą program nigd ...

Pobierz|Więcej

Choć twórcy MalwareBytes anty malware nie było w tym biznesie przez długi czas, oni się za to z ich entuzjastyczne podejście. Statystyka z takich witryn jak CNET pokazuje, że to narzędzie bezp ...

Pobierz|Więcej