Что такое «ваши личные файлы шифруются по ВЗИ-комод»?

CTB-шкафчик вымогателей вирус проникает операционных систем через зараженные почтовые сообщения и поддельные загрузки (например, изгоев видео проигрыватели или поддельной флэш-обновления). После успешного проникновения, эта вредоносная программа шифрует файлы (* .doc, *.docx, *.xls, * .ppt, *.psd, *.pdf, *.eps, * .ai, * .cdr, *.jpg, и т.д.) хранятся на компьютерах и требования выплаты выкупа $300 (в Bitcoins) для их расшифровки (зашифрованные документы получают расширение файлов .ctbl).

Кибер-преступников, ответственных за выпуск этой изгоев программы убедитесь, что она выполняется на всех Windows версий операционных систем (Windows XP, Windows Vista, Windows 7 и Windows 8). Critroni вымогателей создает AllFilesAreLocked.bmp DecryptAllFiles.txt и [семь случайных букв] HTML-файлов в каждой папке, содержащий зашифрованные файлы.

Эти файлы содержат инструкции подробно, каким образом пользователи могут расшифровать свои файлы и об использовании Tor browser (анонимного веб-браузер). Кибер-преступники используют Tor, чтобы скрыть свою личность. Пользователи ПК следует опасаться, что хотя сама инфекция не сложно удалить, расшифровки файлов (зашифрованы с использованием шифрования RSA 2048), пострадавших от этой вредоносной программы невозможно без уплаты выкупа. Во время исследований там были никакие инструменты или решения способны расшифровки файлов, зашифрованных по Critroni. Обратите внимание, что частный ключ, необходимый для расшифровки файлов хранится CTB-шкафчик командно-серверами, которые управляются кибер-преступников. Таким образом лучшее решение заключается в том, чтобы удалить этот вирус вымогателей и затем восстановить данные из резервной копии.

Ransomware инфекции, такие как CTB-Комод (включая CryptoWall, CryptoDefense, CryptorBit и Cryptolocker) представить веские основания поддерживать регулярные резервные копии ваших данных. Обратите внимание, что платят выкуп, как того требует этот вымогателей эквивалентно отправку ваших денег в кибер-преступники — вам будет поддерживать их вредоносных бизнес-модель и нет никакой гарантии, что ваши файлы никогда не будут расшифрованы. Чтобы избежать заражения компьютера с ransomware инфекции, такие как это, Экспресс предупреждение при открытии сообщения электронной почты, так как кибер-преступников использовать различные броские заголовки, чтобы обмануть пользователей ПК в открытии инфицированного вложения электронной почты (например, «UPS исключения уведомления» или «Уведомление об ошибках доставки FedEx»). Исследования показывают, что кибер-преступники также использовать P2P сетях и поддельные загрузки содержащих комплекте ransomware инфекции распространяться Critroni. В настоящее время, «ваши личные файлы шифруются» вымогателей угрозы поставляется на английском и русском языках, и поэтому страны, говорящих на этих языках, в верхней части списка целевых кибер-преступников, размножающихся этой вредоносной программы.

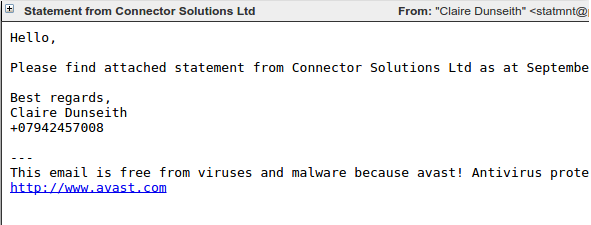

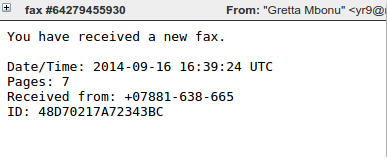

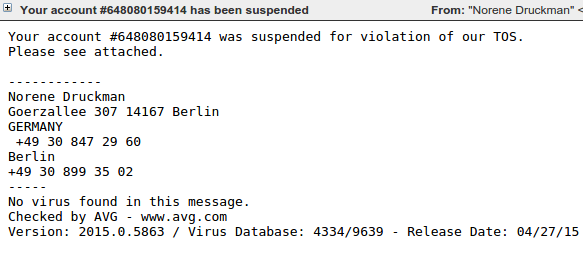

Кибер-преступники выпустили обновленную версию CTB-шкафчик вымогателей таргетинга США, Италии, Нидерландов и Германии. Этот вариант основном распространяется, используя поддельные Факс уведомления по электронной почте с зараженных вложений. Кибер-преступники распространили также временные рамки, в которых их жертв должны платить выкуп, чтобы восстановить контроль над их файлов до 96 часов (ранее, 72 часа)

Авторы CTB-шкафчик используют программу присоединенного филиала для привода инфекции путем аутсорсинга процесса инфекции к сети филиалов или партнеров в обмен на сокращение прибыли. Партнерская модель является проверенной и весьма успешной стратегии на достижение больших объемов вредоносных инфекций. Он был использован для генерировать огромные доходы для поддельные антивирусные, нажмите мошеннических схем и широкий спектр других типов вредоносных программ. Это настоящее время используется для распространения вымогателей в целом и CTB-шкафчик в частности.

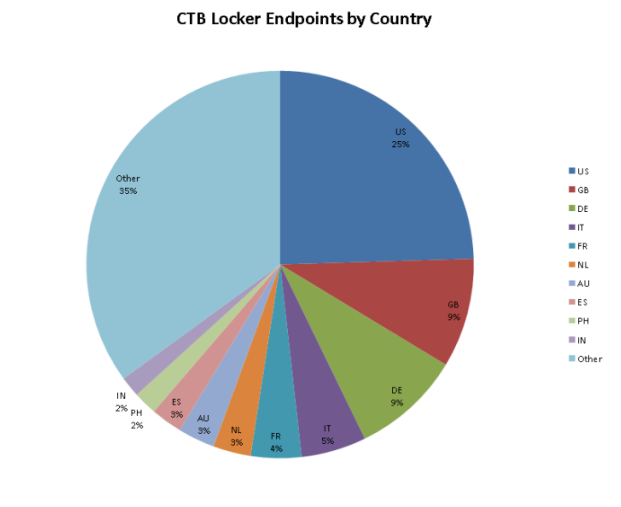

Партнерская схема CTB-шкафчик впервые публично подчеркнут исследователь Kafeine, в середине-2014. 2015 Reddit пост претензии из фактического участника партнерской программы и предоставляет интересную понимание своей работой. CTB-шкафчик авторы используют аналогичную стратегию для многих авторов подвиг комплект, предлагая размещение вариант, где оператор платит ежемесячную плату и авторы разместить весь код. Это делает, став филиалом простой и относительно свободных от риска. Reddit плакат утверждал сделать 15000 (предположительно доллара) в месяц, при цене около 7000. Автор также упоминает, что он только сосредоточена на жертв из «уровня 1» таких стран как США, Великобритания, Австралия и Канада, как он делает так мало денег из других регионов, которые не стоит время.

Использование партнерской модели для распределения означает, что существует широкий спектр различных инфекции векторов для CTB-шкафчик. Мы видели, она распространяться через несколько Эксплойт комплекты, включая буровых установок и ядерного. Однако это через вредоносный спам кампании соблюдения большинство инфекций CTB-шкафчик.

Наиболее часто видели спам-кампании, которые распространяют CTB-комод использовать компонент загрузчика, известный как Dalexis или Elenoocka. Спам-сообщения, сами следить за широкий спектр форматов, в том числе пропущенных факсимильных сообщений, финансовые ведомости, просроченные счета-фактуры, счета суспензий и пропустили mms-сообщений. Вот несколько примеров:

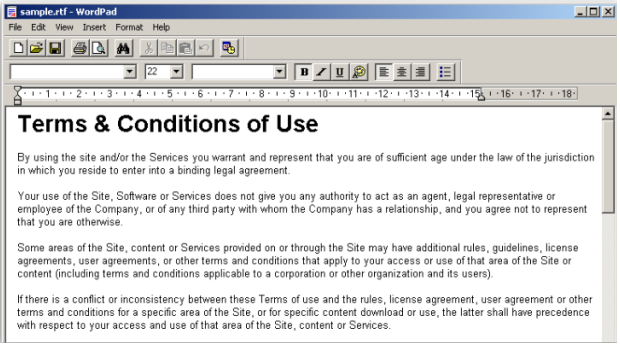

Значительная часть современного вредоносного спама приходит как exe-файл внутри zip или rar архив. Необычным аспектом Dalexis является, что он почти всегда прибывает в менее распространенные Архив, обычно в cab-файл. Архив содержит вредоносных образца, часто с расширение .scr и далее Архив, содержащий манок документ, который будет отображаться для убедить жертву, что вложение было безвредны.

Вредоносных Dalexis пример использует несколько методов в попытке избежать песочницы и автоматизированный анализ систем, включая спать в течение определенного периода времени. Dalexis затем загружает образец CTB-комод по протоколу HTTP в зашифрованном виде, декодирует и выполняет его.

Вредоносных Dalexis пример использует несколько методов в попытке избежать песочницы и автоматизированный анализ систем, включая спать в течение определенного периода времени. Dalexis затем загружает образец CTB-комод по протоколу HTTP в зашифрованном виде, декодирует и выполняет его.

Выполнение

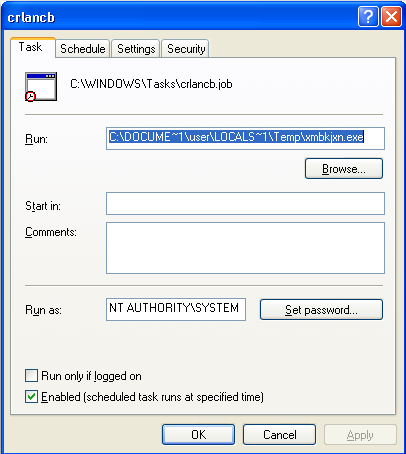

Когда выполняется CTB-шкафчик, он создает свою копию в каталог temp и создает назначенное задание для включения сохраняемости перезагрузки.

Затем выполняется итерация по файловой системы и все файлы с расширениями, которые соответствуют CTB-шкафчик расширение списка будет зашифрован. Изображение фона рабочего стола изменяется и CTB-шкафчик оверлеи выкуп сообщение и интерактивными интерфейс на центр экрана.

Затем выполняется итерация по файловой системы и все файлы с расширениями, которые соответствуют CTB-шкафчик расширение списка будет зашифрован. Изображение фона рабочего стола изменяется и CTB-шкафчик оверлеи выкуп сообщение и интерактивными интерфейс на центр экрана.

В отличие от некоторых вариантов крипто вымогателей CTB-шкафчик не требуют активное подключение к Интернету, прежде чем он начинает шифрование файлов.

Шифрование

CTB-шкафчик расшифровывается как «Кривая-Тор-Bitcoin-шкафчик.» «Кривой» частью имени берется из его использования криптографии эллиптических кривых (ECC). ECC является формой криптографии открытого ключа на основе эллиптических кривых над конечными полями. Его сила является производным от дискретного логарифмирования эллиптических кривых. Большинство файл шифрование вымогателей, использующий криптографии открытых ключей, как правило, использовать RSA, которая базируется на простые множители. Преимущество, что ECC имеет над RSA является что эквивалентные безопасности уровня может быть достигнуто с гораздо меньшие размеры ключа. Например 256-разрядного ключа ECC имеет эквивалентную безопасности до 3072-разрядного ключа RSA.

Размер ключа преимущества, которые предлагает ECC, возможно, были фактором, способствующим автора процесса принятия решений, как они встраивать публичный ключ в образце вредоносных программ и меньше ключа занимает меньше места.

CTB-шкафчик использует комбинацию симметричного и асимметричного шифрования файлов схватка. Шифрования, сам осуществляется с помощью AES и затем средства для расшифровать файлы шифруются с помощью открытого ключа ECC. Это гарантирует, что только CTB-шкафчик авторами, которые имеют соответствующий закрытый ключ в состоянии расшифровать файлы. Для детального анализа шифрования см. схему, используемую CTB-шкафчик, этот анализ от «zairon.»

CTB-шкафчик будет шифровать файлы со следующими расширениями:

ШИМ, kwm, txt, cer, crt, der, pem, doc, cpp, c, php, js, cs, Пас, bas, pl, py, docx, rtf, docm, xls, xlsx, Сейф,

группы, xlk, xlsb, xlsm, mdb, МДФ, dbf, sql, md, dd, dds, jpe, jpg, jpeg, cr2, сырье, rw2, rwl, dwg, dxf, dxg, psd, 3fr, accdb,

Ай, arw, залив, смесь, cdr, crw, dcr, dng, eps, erf, indd, kdc, mef, mrw, nef, nrw, odb, odm, ОРС, ОРВ, odt, orf, p12, p7b p7c,

ПДД, pdf, ПОФ, pfx, ppt, pptm, pptx, pst, ptx, r3d, raf, СРР, НИР, wb2, vsd, wpd, wps, 7z, zip, rar, dbx, gdb, bsdr, bsdu,

bdcr, bdcu, bpdr, bpdu, ims, bds, bdd, БПР, ГСМ, ГСД, МКС, arp, Рик, gdb, fdb, Абу, config, rgx

Этот список был расширен как новые варианты были освобождены.

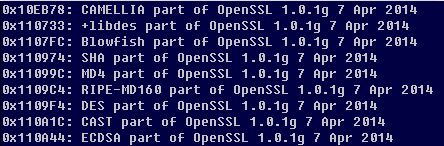

Первоначально всех зашифрованных файлов с расширением «.ctbl», однако, что вскоре было изменено на случайных расширение. Похоже, что авторы заимствовали по крайней мере некоторые из их шифрования код из OpenSSL, как большое количество смежных строк можно найти в Распакованный кода.

Сетевое взаимодействие

Так как CTB-комод можно начать шифрование файлов без необходимости связаться с командования и управления сервером, там не нужно быть любой сетевой связи до тех пор, пока жертва пытается расшифровать их файлы.

Когда это произойдет, все коммуникации осуществляются через Tor (это где приходит «Тор» от кривой-Тор-Bitcoin-шкафчик), обычно через прокси-сайты, которые действуют как реле для скрытых сервисов Tor, хозяева back-end инфраструктуры.

Когда жертва заплатила выкуп, СТВ-шкафчик свяжется с командования и управления сервером, отправка блок данных, который содержит информацию, необходимую для получения ключа, который будет расшифровать файлы жертвы. Этот блок данных, могут быть расшифрованы только с помощью главного ключа, хранятся на сервере.

Выкуп спроса

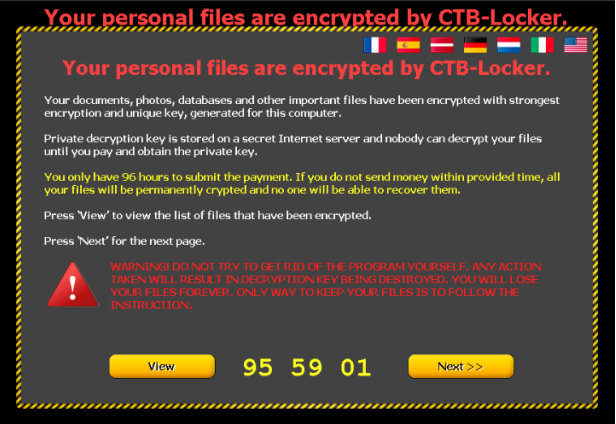

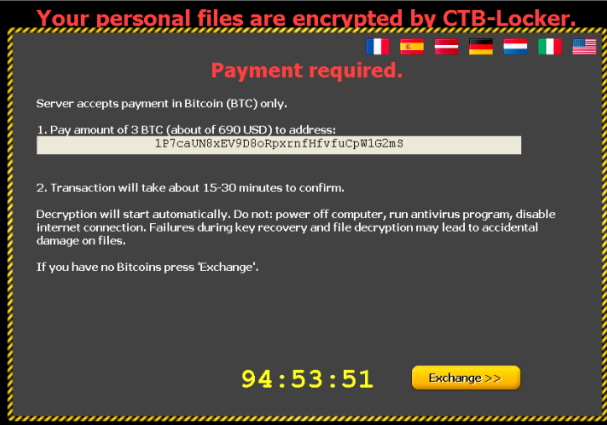

Когда файлы все жертвы были зашифрованы, выкуп сообщение путем изменения фона рабочего стола и наложение центр экрана с основной выкуп спроса и интерактивными интерфейс.

Этот экран сообщает жертва «ваши личные файлы шифруются по ВЗИ-комод», они сказали что они имеют «96 часов представить платежей», и они предупредили, что любая попытка удалить вредоносные программы из зараженных системы приведет к ключ дешифрования разрушаются – этот лимит был ниже в более ранних версиях. Жертва может нажмите кнопку «Далее», чтобы начать процесс расшифровки или кнопку «Вид», чтобы увидеть список зашифрованных файлов.

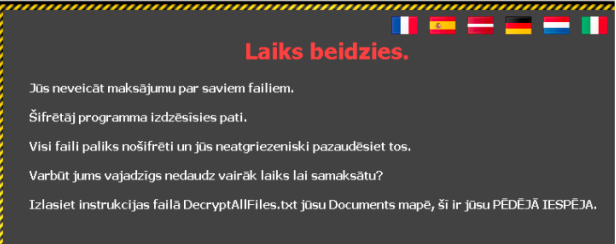

ВЗИ-шкафчик высоко многоязычное с Примечание выкупа, предлагаются в разных языках, доступных через различные флаг значки в верхней части экрана. Выбор языков, как представляется, быть по крайней мере частично настраиваемый филиала, кто приобрел этот конкретный экземпляр CTB-шкафчик, и имеющиеся варианты выросли с течением времени. Недавние примеры были следующие параметры языка – Английский, французский, немецкий, испанский, Латвийский, голландского и итальянского.

ВЗИ-шкафчик высоко многоязычное с Примечание выкупа, предлагаются в разных языках, доступных через различные флаг значки в верхней части экрана. Выбор языков, как представляется, быть по крайней мере частично настраиваемый филиала, кто приобрел этот конкретный экземпляр CTB-шкафчик, и имеющиеся варианты выросли с течением времени. Недавние примеры были следующие параметры языка – Английский, французский, немецкий, испанский, Латвийский, голландского и итальянского.

Латвии это необычный язык вариант, как Латвия вообще не рассматривается как основной мишенью для вымогателей и другие виды мошенническое. Возможно, это представляет авторов, желающих выйти на новые рынки, где осведомленность ниже, или возможно конкретного филиала имеет местные знания и лучше возможность начать успешную кампанию в этой стране.

Латвии это необычный язык вариант, как Латвия вообще не рассматривается как основной мишенью для вымогателей и другие виды мошенническое. Возможно, это представляет авторов, желающих выйти на новые рынки, где осведомленность ниже, или возможно конкретного филиала имеет местные знания и лучше возможность начать успешную кампанию в этой стране.

Последние варианты CTB-шкафчик также предлагают способ для жертвы, чтобы убедиться, что их файлы могут быть расшифрованы расшифровывать пяти произвольно выбранных файлов бесплатно. Это, как представляется, были введены как способ завоевать доверие жертвы и увеличить вероятность того, что полный выкуп будет выплачиваться.

Последние варианты CTB-шкафчик также предлагают способ для жертвы, чтобы убедиться, что их файлы могут быть расшифрованы расшифровывать пяти произвольно выбранных файлов бесплатно. Это, как представляется, были введены как способ завоевать доверие жертвы и увеличить вероятность того, что полный выкуп будет выплачиваться.

Оплата выкупа

Когда жертва нажимает через интерфейс выкупа они даны подробные инструкции о том, сколько платить, и как оплатить его.

ВЗИ-шкафчик требует Bitcoins (БТД) платить выкуп («Bitcoin» в кривой-Тор-Bitcoin-шкафчик). Точное количество BTC устанавливается филиала, кто приобрел CTB-шкафчик, хотя авторы дают руководство, чтобы помочь установить сумму выкупа на уровне, скорее всего, для получения максимального дохода. Рисунок 12 выше показан пример, требуя 3 БТД. Приблизительный эквивалент в местной валюте также отображается – например, 690 долларов или 660 евро.

ВЗИ-шкафчик требует Bitcoins (БТД) платить выкуп («Bitcoin» в кривой-Тор-Bitcoin-шкафчик). Точное количество BTC устанавливается филиала, кто приобрел CTB-шкафчик, хотя авторы дают руководство, чтобы помочь установить сумму выкупа на уровне, скорее всего, для получения максимального дохода. Рисунок 12 выше показан пример, требуя 3 БТД. Приблизительный эквивалент в местной валюте также отображается – например, 690 долларов или 660 евро.

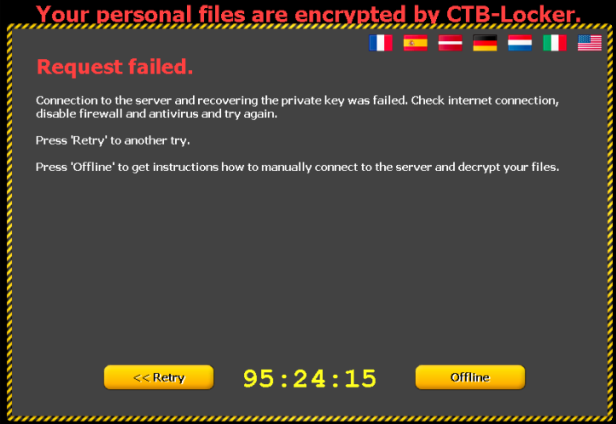

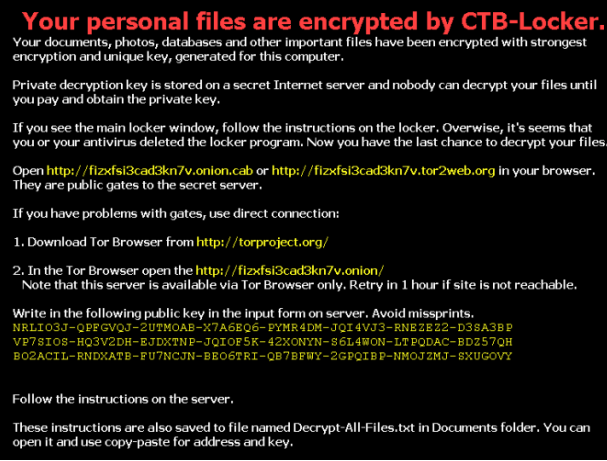

Один из недостатков использования Tor скрыты услуг является, что надежность может быть проблемы, означает, что командования и управления сервера не удается достичь, когда жертва пытается платить выкуп.

В попытке бороться с этим, CTB-шкафчик пытается использовать несколько различных прокси-серверов Tor для достижения скрытых сервисов и также предлагает ручной инструкции следует удалить вредоносных образцов из зараженной машины. Они включают посещение скрытого сервиса Tor через веб-браузер и вставки в форму открытого ключа, жертве предоставляется.

В попытке бороться с этим, CTB-шкафчик пытается использовать несколько различных прокси-серверов Tor для достижения скрытых сервисов и также предлагает ручной инструкции следует удалить вредоносных образцов из зараженной машины. Они включают посещение скрытого сервиса Tor через веб-браузер и вставки в форму открытого ключа, жертве предоставляется.

Надежность

Надежность

Чтение через различных форумах общественной поддержки свидетельствует о том, что во многих случаях платить выкуп приведет к СТВ-шкафчик расшифровки файлов жертвы. Функция «Тест расшифровки» является хорошим показателем что расшифровка Возможен экспорт.

Однако жертвы по-прежнему должны доверять, что киберпреступники будет делать хорошо на их обещание после передачи суммы выкупа в БТД. Существует также возможность того, что компоненты сервера, размещающие частные ключи, необходимые для выполнения расшифровки будет принято вниз, временно или постоянно, которые могут сделать расшифровку невозможной. В этом обстоятельстве, что вполне вероятно, что киберпреступники будут продолжать принимать платежи выкуп несмотря зная это никоим образом не для расшифровки файлов, жертвы.

Статистика

CTB-шкафчик инфекции основном видели в Западной Европе, Северной Америке и Австралии. Это вообще говоря страны уровня 1, описанные в пост Reddit, упомянутых выше. Жертв в этих странах появляются, быть ориентированы на основании вымогателей автор предыдущего опыта успешных платежей.

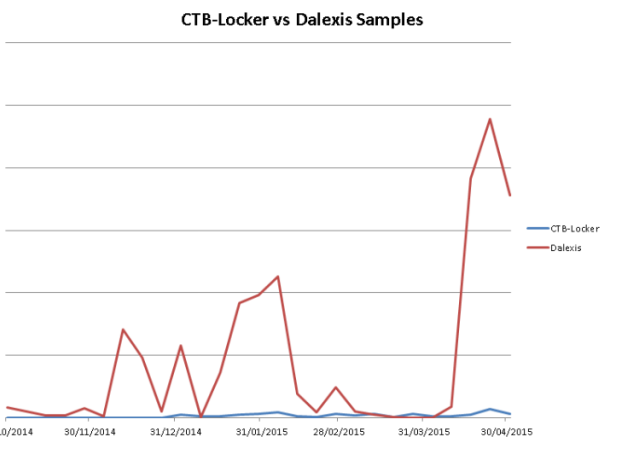

Когда глядя на количество образцов мы можем видеть, что количество фактических CTB-шкафчик образцов гораздо меньше, чем количество образцов Dalexis, которые используются для загрузки CTB-шкафчик. Это имеет смысл, поскольку загрузчик это спам в очень больших объемах, который позволяет продуктов безопасности для добавления обнаружения очень быстро. Делая каждый образец уникального, изменив небольшое количество в каждом файле увеличивает вероятность того, что некоторые решения защиты на основе контрольной суммы не удастся обнаружить все образцы.

Когда глядя на количество образцов мы можем видеть, что количество фактических CTB-шкафчик образцов гораздо меньше, чем количество образцов Dalexis, которые используются для загрузки CTB-шкафчик. Это имеет смысл, поскольку загрузчик это спам в очень больших объемах, который позволяет продуктов безопасности для добавления обнаружения очень быстро. Делая каждый образец уникального, изменив небольшое количество в каждом файле увеличивает вероятность того, что некоторые решения защиты на основе контрольной суммы не удастся обнаружить все образцы.

Защита

Защита

Sophos защищает от ВЗИ-шкафчик при исполнении с HPmal/выкуп-N и статически с массивом названий обнаружения, включая: Troj/выкуп-AKW Troj/лук-D, Troj/Filecode-B, Troj/HkMain-CT.

Sophos обнаруживает загрузчик Dalexis/Elenoocka с массивом названий обнаружения, включая: Troj/агент-AMTG, Troj/агент-AMKP, Troj/Извозчик-H, Troj/агент-АИРО, Troj/агент-AMNK, Troj/агент-AMNP, Troj/агент-Амоа, Mal/Извозчик-B.

Эти подписи бедра часто не требуют обновлений, как они обнаруживают на код распаковки памяти независимо от того, файлы на диске, либо Упакованные, запутанный или зашифрованы.

Sophos бедра технологии позволили настоятельно рекомендуется активно блокировать вымогателей.

Если вы подозреваете, что вы были скомпрометированы вымогателей, вы можете удалить вредоносные программы с помощью нашего Virus Removal Tool . К сожалению существует не так много, что вы можете сделать, чтобы получить ваши файлы обратно, за исключением чтобы заплатить выкуп — шифрование является слишком сильным, чтобы трещины.

Кроме того, ваш антивирус на сегодняшний день, есть дополнительные системные изменения, чтобы помочь предотвратить или разоружить ransomware инфекции, которые пользователь может применить.

1. резервные копии ваших файлов.

Лучший способ убедиться, что вы не потеряете ваши файлы для вымогателей является регулярно их обратно. Раздельного хранения резервного копирования также является ключевым фактором – как указывалось, некоторые варианты вымогателей удалить Windows теневые копии файлов как дальнейшей тактики для предотвращения восстановления, так что вам нужно хранить ваша подпорка в автономном режиме.

2. регулярно применять windows и другие обновления программного обеспечения.

Обновляйте вашей системы и приложений. Это дает вам лучший шанс избежать вашей системы эксплуатируются с помощью дисков, скачать атак и уязвимостей программного обеспечения (особенно Adobe Flash, Microsoft Silverlight, веб-браузер, и т.д.), которые известны для установки вымогателей.

3. избегать ненадежных электронной почты ссылкам или открытии незапрошенных электронной почты вложения.

Большинство вымогателей прибывает через спам электронной почте, нажав на ссылки или как вложения. Имея хороший электронной почте антивирусный сканер будет также активно блокировать нарушенной или вредоносный веб-сайт ссылки или двоичные вложения, которые приводят к вымогателей.

4. содержание отключить элементы управления ActiveX в приложениях Microsoft Office, таких как Word, Excel и т.д.

Мы видели много вредоносных документов, содержащих макросы, которые далее можно скачать вымогателей незаметно в фоновом режиме.

5. Установите брандмауэр, блокировать ТЗ и I2P и ограничения к определенным портам.

Предотвращения вредоносных программ от достижения его призыв домашний сервер через сеть может разоружить вариант активного вымогателей. Таким образом блокирование соединения Tor или I2P серверами через брандмауэр является эффективной мерой.

6. отключить подключения удаленного рабочего стола.

Отключение подключения удаленного рабочего стола если они не требуются в среде, чтобы авторов вредоносных не может удаленно получить доступ к вашей машины.

7. блокировать исполняемые файлы от % APPDATA % и % TEMP % пути.

Большинство файлов вымогателей удаляются и выполнен из этих мест, поэтому блокирование выполнения будет предотвратить вымогателей запуск.