О вымогателей

Вымогателей известный как Sherminator ransomware классифицируется как серьезная угроза, из-за количества вреда, который он может причинить. Если вы никогда не сталкивались с этим типом вредоносных программ до сих пор, вы находитесь в шоке. Сильные алгоритмы шифрования могут использоваться для кодирования файлов, что не позволяет вам получить доступ к файлам. Причина, по которой это вредоносное программное обеспечение считается серьезной угрозой, заключается в том, что не всегда возможно расшифровать файлы. Есть возможность платить мошенникам за расшифровщика, но мы не поощряем это. Оплата не обязательно гарантирует, что ваши данные будут восстановлены, так что ожидайте, что вы можете просто тратить деньги. Что мешает мошенникам просто взять ваши деньги, не давая вам расшифровщика.

Кроме того, эти деньги пойдут в будущем вымогателей или некоторые другие вредоносные программы. Вы действительно хотите быть сторонником преступной деятельности, которая наносит ущерб на миллиарды долларов. Люди также становятся все более привлекает в отрасли, потому что количество людей, которые выполняют требования делают вымогателей очень выгодно. Покупка резервного копирования с требуемыми деньгами было бы лучше, потому что если вы когда-нибудь столкнетесь с такого рода ситуации снова, вы можете просто восстановить файлы из резервного копирования и их потери не будет возможности. Затем можно восстановить данные из резервного копирования после прекращения Sherminator ransomware вируса или аналогичных инфекций. Вы можете найти подробную информацию о том, как защитить устройство от этой угрозы в следующем пункте, если вы не уверены в том, как кодирование данных вредоносных программ даже попал в ваш компьютер.

Как избежать заражения вымогателей

Вложения электронной почты, наборы эксплойтов и вредоносные загрузки — это методы распространения, которые необходимо проявлять осторожность в отношении наиболее. Поскольку пользователи, как правило, довольно небрежно, когда они открывают электронную почту и загружать файлы, это, как правило, не обязательно для тех, кто распространяет данные шифрования вредоносного программного обеспечения, чтобы использовать более сложные методы. Это не означает, что дистрибьюторы не используют более сложные методы на всех, однако. Кибер-преступники не нужно вкладывать много усилий, просто написать простое письмо, которое выглядит довольно подлинным, добавить зараженный файл по электронной почте и отправить его возможным жертвам, которые могут полагать, отправитель кто-то заслуживает доверия. Эти письма часто упоминают деньги, потому что это деликатная тема, и люди более склонны быть импульсивным при открытии писем говорить о деньгах. Если хакеры использовали название компании, как Amazon, пользователи снижают свою бдительность и может открыть вложение, не думая, если кибер-преступники просто сказать, что была подозрительная активность в учетной записи или покупка была сделана, и квитанция прилагается. Для того, чтобы защитить себя от этого, Есть определенные вещи, которые вы должны сделать при работе с электронной почтой. Прежде всего, если вы не знакомы с отправителем, исследуйте их, прежде чем открыть вложение. Не делайте ошибку, открывая вложение только потому, что отправитель кажется вам знакомым, сначала вам нужно проверить, соответствует ли адрес электронной почты фактической электронной почте отправителя. Также ищите грамматические ошибки, которые могут быть довольно очевидны. Вы также должны проверить, как отправитель обращается к вам, если это отправитель, с которым вы имели дело раньше, они всегда будут использовать ваше имя в приветствии. Это также возможно для вымогателей использовать не обновляется программное обеспечение на вашем компьютере, чтобы заразить. Эти слабые места в программах, как правило, быстро фиксируются после их обнаружения, так что вредоносные программы не могут их использовать. К сожалению, как показано на WannaCry вымогателей, не все устанавливает эти патчи, по разным причинам. Ситуации, когда вредоносные программы используют слабые места для входа, почему это так важно, что ваши программы регулярно обновляются. Патчи могут быть установлены для установки автоматически, если вы не хотите, чтобы беспокоить себя с ними каждый раз.

Что он делает

Ваши файлы будут зашифрованы, как только вымогателей попадает в ваше устройство. Ваши файлы не будут доступны, так что даже если вы не понимаете, что происходит на начальном этапе, вы будете знать, что-то не так в конце концов. Вы будете знать, какие файлы были затронуты, потому что они будут иметь странное расширение добавил к ним. Может быть использован мощный алгоритм шифрования, который сделает расшифровку файлов потенциально невозможной. В записке о выкупе будет описано, что произошло с вашими данными. Что кибер-преступники предложат вам сделать, это использовать их платный дешифровщик, и предупредить, что вы можете повредить ваши файлы, если другой метод был использован. Если в записке не указывается сумма, которую вы должны заплатить, вам будет предложено отправить им по электронной почте, чтобы установить цену, она может варьироваться от нескольких десятков долларов, возможно, пару сотен. Мы обсуждали это раньше, но мы не рекомендуем выполнять требования. Прежде чем вы даже рассмотреть вопрос об оплате, посмотрите на другие альтернативы в первую очередь. Попробуйте вспомнить, недавно ли вы резервную копию файлов, но забыли. Или, если вам повезет, бесплатный расшифровщик может быть доступен. Мы должны сказать, что время от времени исследователи вредоносного программного обеспечения могут создать расшифровщик, что означает, что вы можете найти программу расшифровки без необходимости платежей. Рассмотрим этот вариант, и только тогда, когда вы уверены, что нет свободного расшифровщика, если вы даже думаете о соблюдении требований. Было бы разумнее купить резервную часть с некоторыми из этих денег. Если резервная капотом доступна, можно восстановить файлы после Sherminator ransomware полного удаления. Теперь, когда вы понимаете, сколько вреда этот тип угрозы может причинить, постарайтесь избежать его как можно больше. Убедитесь, что ваше программное обеспечение обновляется всякий раз, когда обновление становится доступным, вы не открываете случайные вложения электронной почты, и вы только скачать вещи из надежных источников.

Sherminator ransomware Удаления

инструмент удаления вредоносных программ будет необходимо, если вы хотите, чтобы полностью избавиться от файла шифрования вредоносных программ, если он по-прежнему населяющих ваш компьютер. Если у вас мало опыта, когда дело доходит до компьютеров, непреднамеренное повреждение может быть вызвано ваш компьютер при попытке исправить Sherminator ransomware вирус вручную. Использование утилиты удаления вредоносных программ является разумным решением. Программа не только поможет вам справиться с угрозой, но это может остановить будущие вымогателей от входа. После того, как вредоносные программы удаления утилита по вашему выбору была установлена, просто выполнить сканирование вашего устройства и позволить ему устранить инфекцию. Тем не менее, утилита не сможет расшифровать данные, поэтому не ожидайте, что ваши данные будут расшифрованы после того, как инфекция была прекращена. Когда ваш компьютер чист, начните регулярно создавать копии ваших данных.

Offers

Скачать утилитуto scan for Sherminator ransomwareUse our recommended removal tool to scan for Sherminator ransomware. Trial version of provides detection of computer threats like Sherminator ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft обзор детали WiperSoft является инструментом безопасности, который обеспечивает безопасности в реальном в ...

Скачать|больше

Это MacKeeper вирус?MacKeeper это не вирус, и это не афера. Хотя существуют различные мнения о программе в Интернете, мн ...

Скачать|больше

Хотя создатели антивирусной программы MalwareBytes еще не долго занимаются этим бизнесом, они восполняют этот нед� ...

Скачать|больше

Quick Menu

шаг 1. Удалите Sherminator ransomware, используя безопасный режим с поддержкой сети.

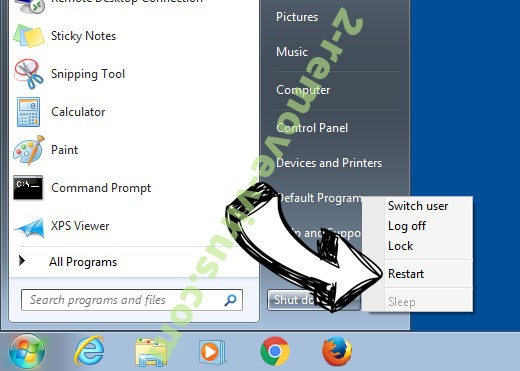

Удалить Sherminator ransomware из Windows 7/Windows Vista/Windows XP

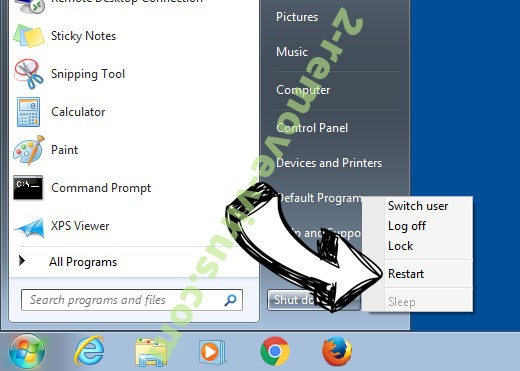

- Нажмите кнопку Пуск и выберите пункт Завершение работы.

- Выберите Перезагрузка и нажмите кнопку ОК.

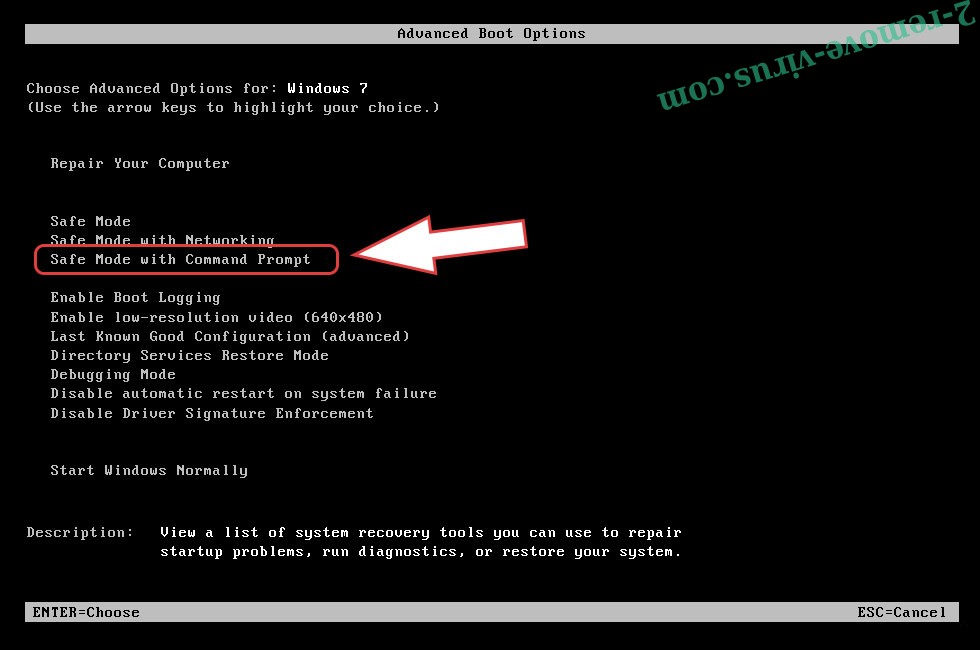

- Начните, нажав F8, когда ваш компьютер начинает загрузку.

- В разделе Дополнительные варианты загрузки выберите безопасный режим с поддержкой сети.

- Откройте браузер и скачать anti-malware утилита.

- Используйте утилиту для удаления Sherminator ransomware

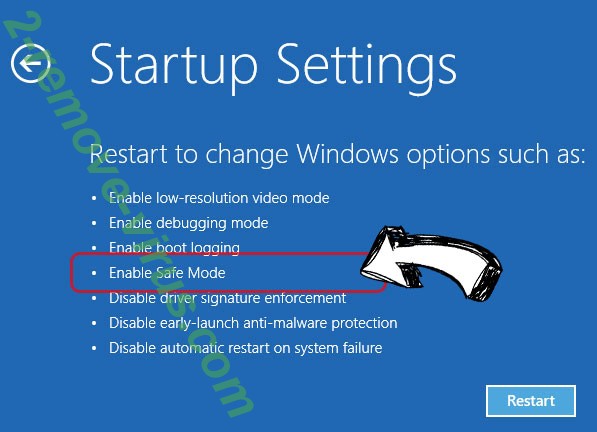

Удалить Sherminator ransomware из Windows 8/Windows 10

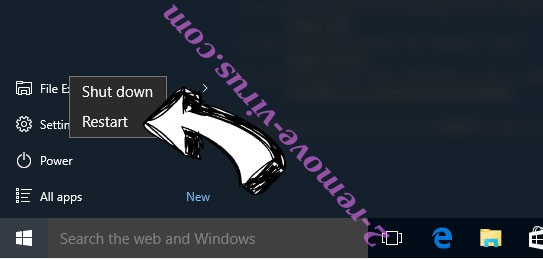

- На экране входа в систему Windows нажмите кнопку питания.

- Нажмите и удерживайте клавишу Shift и выберите Перезапустить.

- Перейти к Troubleshoot → Advanced options → Start Settings.

- Выберите Включить безопасный режим или безопасный режим с поддержкой сети в разделе Параметры запуска.

- Нажмите кнопку Перезагрузка.

- Откройте веб-браузер и загрузите средство для удаления вредоносных программ.

- Используйте программное обеспечение для удаления Sherminator ransomware

шаг 2. Восстановление файлов с помощью восстановления системы

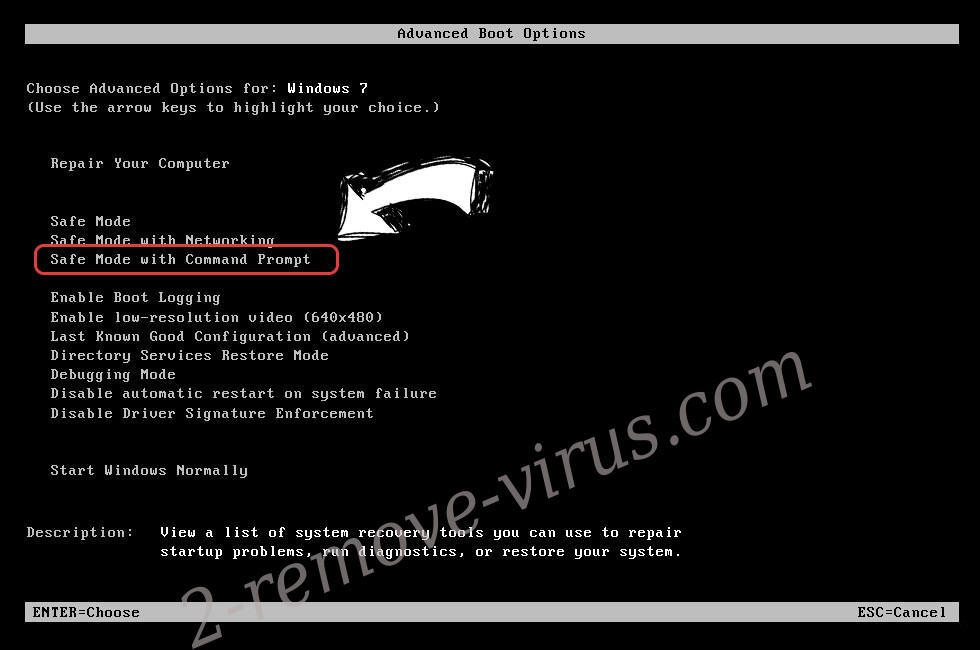

Удалить Sherminator ransomware из Windows 7/Windows Vista/Windows XP

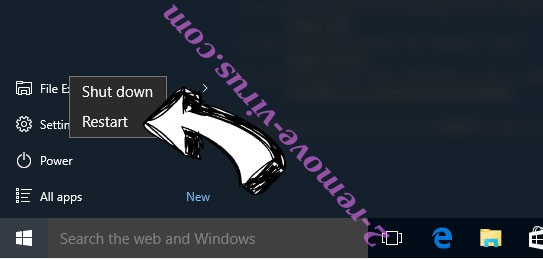

- Нажмите кнопку Пуск и выберите Завершение работы.

- Выберите Перезагрузка и OK

- Когда ваш компьютер начинает загрузку, нажмите клавишу F8 несколько раз, чтобы открыть дополнительные параметры загрузки

- Выберите команду из списка.

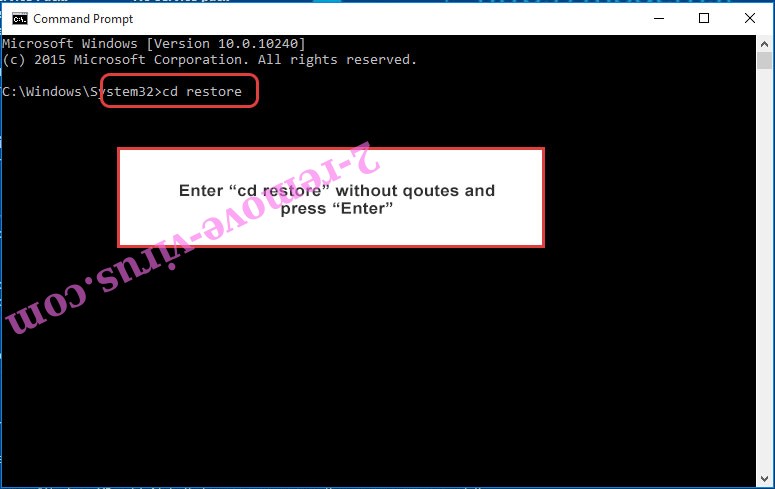

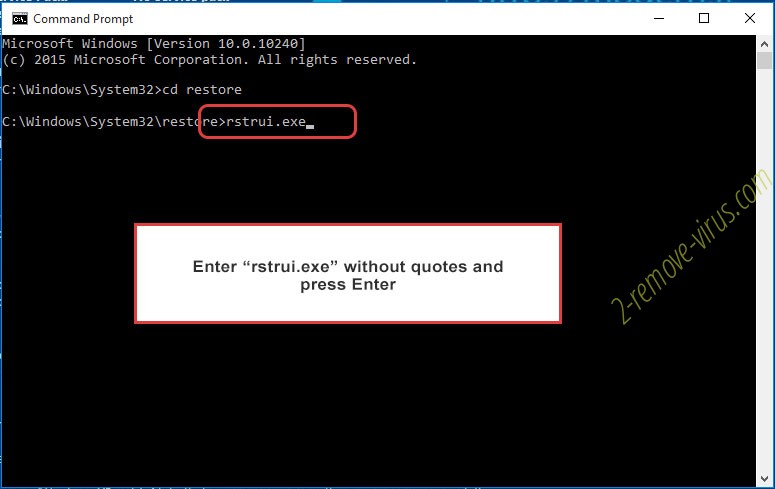

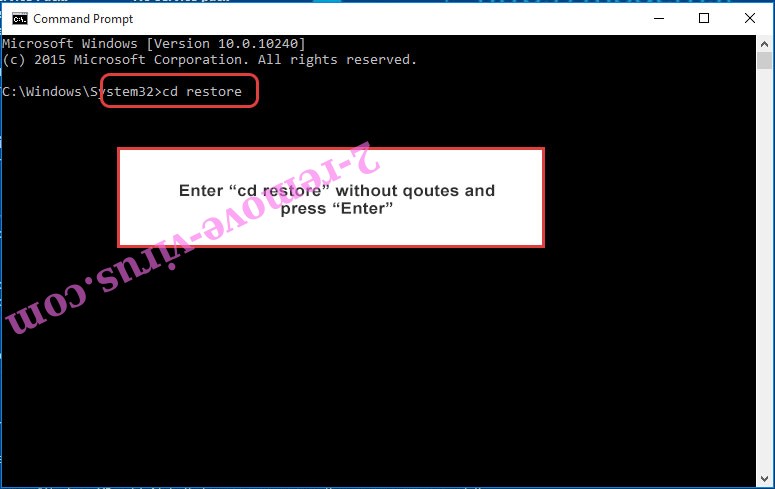

- Введите cd restore и нажмите Enter.

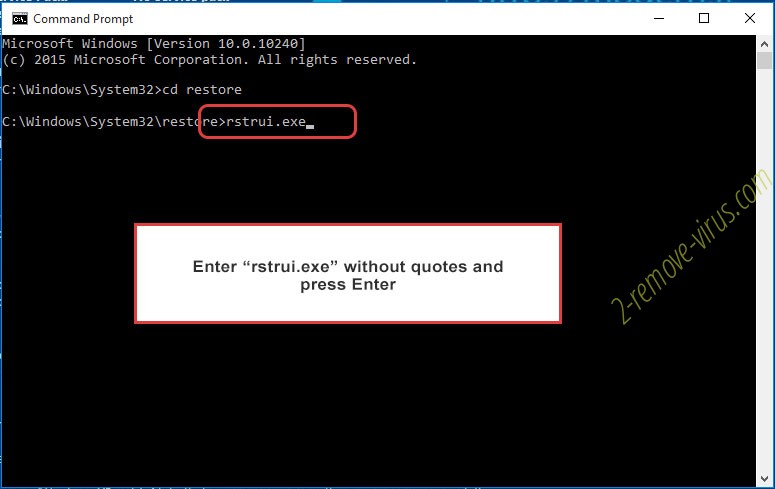

- Введите rstrui.exe и нажмите клавишу Enter.

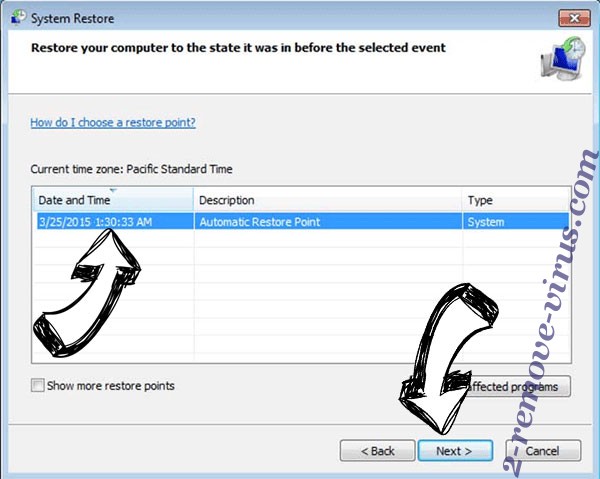

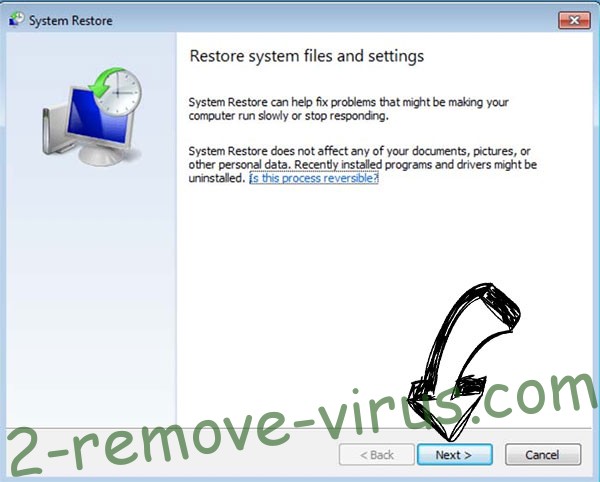

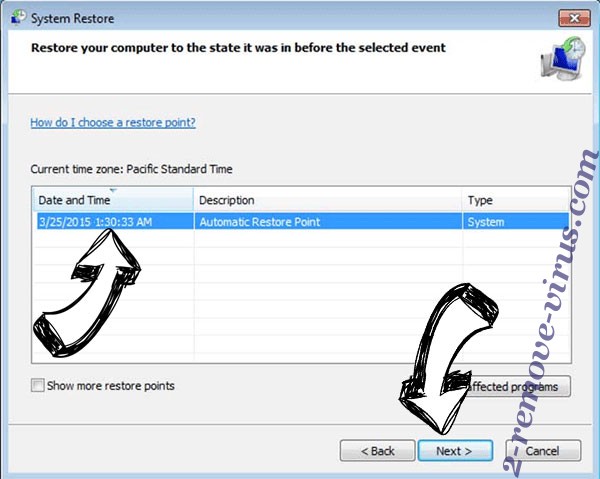

- В новом окне нажмите Далее и выберите точку восстановления до инфекции.

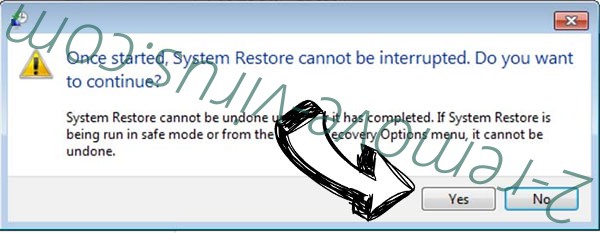

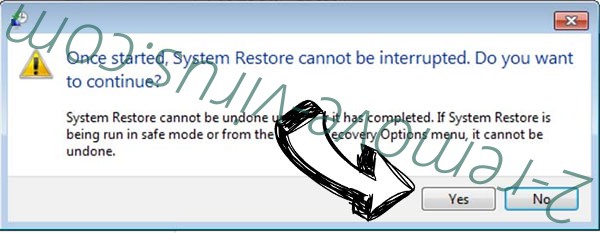

- Снова нажмите кнопку Далее и нажмите кнопку Да, чтобы начать восстановление системы.

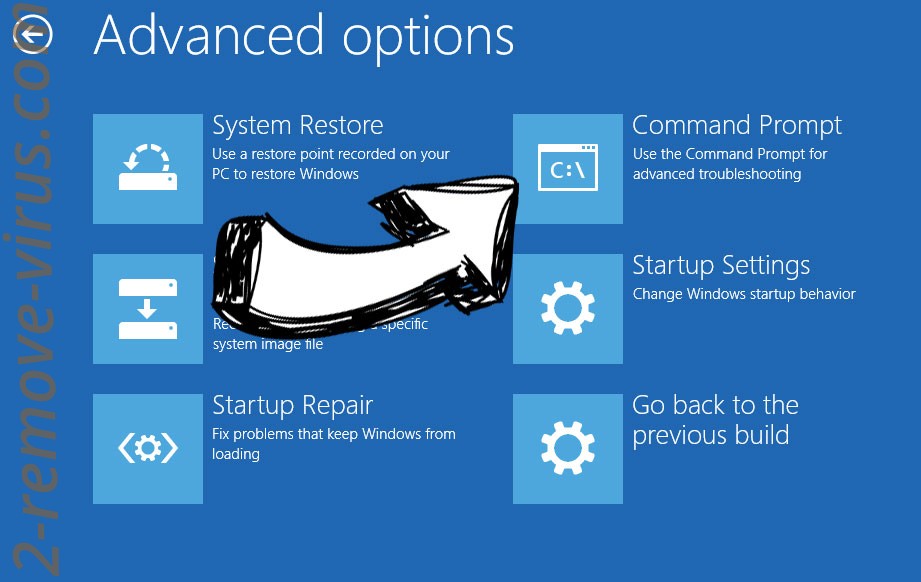

Удалить Sherminator ransomware из Windows 8/Windows 10

- Нажмите кнопку питания на экран входа Windows.

- Нажмите и удерживайте клавишу Shift и нажмите кнопку Перезапустить.

- Выберите Устранение неисправностей и перейдите дополнительные параметры.

- Выберите Командная строка и выберите команду Перезапустить.

- В командной строке введите cd restore и нажмите Enter.

- Введите rstrui.exe и нажмите Enter еще раз.

- Нажмите кнопку Далее в окне Восстановление системы.

- Выберите точку восстановления до инфекции.

- Нажмите кнопку Далее, а затем нажмите кнопку Да, чтобы восстановить систему.