عن C4H ransomware

C4H ransomware يتم تصنيف انتزاع الفدية على أنها برامج ضارة خطيرة لأنه إذا كان النظام الخاص بك يحصل عليه، هل يمكن أن تواجه قضايا خطيرة. في حين تم الحديث عن انتزاع الفدية على نطاق واسع، قد تكون غاب عن ذلك، وبالتالي قد لا تعرف الضرر الذي قد تفعله. يتم استخدام خوارزميات تشفير قوية لتشفير الملفات الخاصة بك، وإذا كان تشفير الملفات بنجاح، سوف تكون غير قادر على الوصول إليها بعد الآن.

نظرًا لأن ضحايا برامج الفدية يواجهون فقدانًا دائمًا للبيانات ، فقد تم تصنيفه على أنه تهديد خطير للغاية. لديك خيار شراء فك التشفير من المحتالين ولكن لأسباب مختلفة ، وهذا ليس الخيار الأفضل. الدفع لا يؤدي بالضرورة إلى فك تشفير الملفات ، لذلك هناك احتمال أنك قد تكون مجرد ابتدع أموالك. فكّر في ما يمنع المجرمين من أخذ أموالك فقط. وعلاوة على ذلك، فإن أموالك أيضا دعم أنشطتهم في المستقبل، مثل المزيد من انتزاع الفدية. هل تريد حقا أن تكون مؤيدا للنشاط الإجرامي. كلما دفع الناس أكثر ، كلما كان أكثر ربحية ، وبالتالي جذب المزيد من الأطراف الحاقدة إليها. قد يتم وضعك في هذا النوع من المواقف مرة أخرى في المستقبل ، لذلك فإن استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون أكثر حكمة لأن فقدان البيانات لن يكون احتمالًا. يمكنك بعد ذلك حذف C4H ransomware البيانات واستردادها. سيتم توفير تفاصيل حول طرق التوزيع الأكثر شيوعًا في الفقرة التالية ، إذا لم تكن متأكدًا من كيفية وصول رانسومواري حتى إلى جهاز الكمبيوتر الخاص بك.

C4H ransomware طرق التوزيع

بدلا من ذلك يتم استخدام طرق أساسية لنشر البيانات تشفير البرامج الضارة، مثل البريد الإلكتروني غير المرغوب فيه والتنزيلات الضارة. وهناك الكثير من انتزاع الفدية تعتمد على إهمال المستخدم عند فتح مرفقات البريد الإلكتروني وليس هناك حاجة بالضرورة إلى أساليب أكثر تفصيلا. هذا لا يعني أن الطرق الأكثر تطورا لا تستخدم على الإطلاق ، ومع ذلك. المحتالون كتابة رسالة بريد إلكتروني مقنعة جدا، في حين يتظاهرون بأنهم من بعض شركة جديرة بالثقة أو منظمة، إرفاق الملف المصاب إلى البريد الإلكتروني وإرسالها إلى الناس. هذه الرسائل الإلكترونية تتحدث عادة عن المال لأنه نظرا لحساسية هذا الموضوع ، والناس أكثر عرضة لفتحها. وإذا كان شخص مثل Amazon أرسل بريدًا إلكترونيًا إلى مستخدم لوحظ نشاط مشكوك فيه في حسابه أو عملية شراء ، فقد يصاب مالك الحساب بالذعر ، ويتحول إلى إهمال نتيجة لذلك وينتهي به الأمر إلى فتح المرفق. عندما تتعامل مع رسائل البريد الإلكتروني، هناك بعض الأشياء التي يجب البحث عنها إذا كنت ترغب في حماية جهازك. من المهم أن تحقق ما إذا كنت على دراية بالمرسل قبل فتح الملف المرفق. ستظل بحاجة إلى التحقيق في عنوان البريد الإلكتروني، حتى إذا كنت تعرف المرسل. الأخطاء النحوية الواضحة هي أيضا علامة. يجب عليك أيضًا أن تأخذ علماً بكيفية تعامل المرسل معك، إذا كان مرسلاً يعرف اسمك، فسوف يحييك دائمًا باسمك، بدلاً من عميل أو عضو نموذجي. يمكن أيضًا استخدام نقاط الضعف في النظام من قبل رانسومواري للوصول إلى جهازك. عادةً ما يتم اكتشاف نقاط الضعف هذه من قبل متخصصي البرامج الضارة ، وعندما يصبح البائعون على علم بها ، فإنهم يقومون بإصدار إصلاحات لإصلاحها بحيث لا يتمكن منشئو البرامج الضارة من الاستفادة منها لتوزيع برامجهم الضارة. ومع ذلك ، ليس كل الناس سريعين في إعداد هذه التحديثات ، كما يمكن أن نرى من هجوم WannaCry انتزاع الفدية. نقترح عليك تثبيت التصحيح كلما أصبح متوفراً. يمكن تثبيت بقع تلقائيا، إذا وجدت تلك التنبيهات مزعج.

ماذا يمكنك أن تفعل بشأن بياناتك

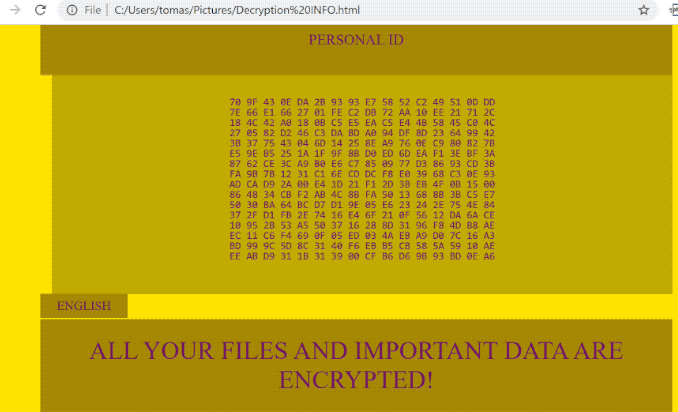

سوف تبدأ رانسومواري تبحث عن أنواع معينة من الملفات بمجرد وصولها إلى النظام ، وسيتم ترميزها بمجرد تحديد موقعها. حتى لو لم يكن ما حدث واضحًا منذ البداية ، فستعرف بالتأكيد أن هناك شيئًا ليس صحيحًا عندما لا تتمكن من فتح ملفاتك. سوف تعرف الملفات التي تم تشفيرها لأنها سوف يكون ملحق غريب إضافتها إليها. قد يستخدم بعض برامج ترميز الملفات الضارة خوارزميات تشفير قوية ، مما يجعل استعادة الملفات مستحيلة. في مذكرة الفدية ، سيقوم المتسللون بشرح ما حدث لبياناتك ، ويقدمون لك طريقة لاستعادتها. وفقا للقراصنة ، فإن الطريقة الوحيدة لاستعادة الملفات الخاصة بك ستكون مع أداة فك التشفير الخاصة بهم ، والتي لن تكون مجانية. إذا لم يتم تحديد المبلغ الذي يجب عليك دفعه في الملاحظة ، سيُطلب منك إرسال بريد إلكتروني لهم لتحديد السعر ، فقد يتراوح من عشرات الدولارات إلى بضع مئات. ولأسباب محددة بالفعل، فإن دفع المجرمين ليس هو الخيار المقترح. عندما لا يساعد أي من الخيار الآخر ، عندها فقط يجب عليك التفكير في الدفع. ربما كنت قد نسيت للتو أن كنت قد قدمت نسخا من الملفات الخاصة بك. هناك أيضا احتمال أن يكون قد تم تطوير فك التشفير مجانا. قد يتوفر برنامج فك تشفير مجاني ، إذا وصلت البرامج الضارة ترميز البيانات إلى الكثير من الأجهزة وتمكن الباحثون من البرامج الضارة من اختراقها. خذ ذلك في الاعتبار حتى قبل أن تفكر في الامتثال للطلبات. لن تواجه فقدان ملف محتمل إذا كان جهازك ملوثًا مرة أخرى أو تعطل إذا استثمرت جزءًا من هذا المال في شراء النسخ الاحتياطي باستخدام هذا المال. إذا تم الاحتفاظ الملفات الأساسية في مكان ما، يمكنك فقط إزالة C4H ransomware الفيروس ومن ثم استرداد الملفات. إذا كنت ترغب في تجنب انتزاع الفدية في المستقبل، تصبح على بينة من الوسائل التي قد تصيب النظام الخاص بك. على أقل تقدير ، لا تفتح مرفقات البريد الإلكتروني بشكل عشوائي ، وتحديث البرامج الخاصة بك ، والتمسك بمصادر التحميل الحقيقية.

C4H ransomware ازاله

استخدم برنامج إزالة البرامج الضارة للحصول على ملف ترميز البرامج الضارة قبالة النظام الخاص بك إذا كان لا يزال قائما. عند محاولة إصلاح الفيروس يدوياً C4H ransomware قد يسبب ضررا إضافيا إذا لم تكن حذرا أو على دراية عندما يتعلق الأمر أجهزة الكمبيوتر. بدلاً من ذلك، نقترح عليك استخدام أداة مكافحة البرامج الضارة، وهي طريقة لن تضر جهاز الكمبيوتر الخاص بك أكثر من ذلك. الأداة المساعدة ليست فقط قادرة على مساعدتك في التعامل مع التهديد ، ولكنها يمكن أن تمنع أيضًا الأدوات المماثلة من الدخول في المستقبل. العثور على الأداة المساعدة لمكافحة البرامج الضارة يناسب ما تحتاج إليه ، وتثبيته وتفحص جهاز الكمبيوتر الخاص بك وذلك لتحديد موقع التهديد. ضع في اعتبارك أن أداة مكافحة البرامج الضارة غير قادرة على المساعدة في فك تشفير الملفات. بعد إنهاء انتزاع الفدية تمامًا ، يمكنك استخدام جهازك بأمان مرة أخرى ، بينما تقوم بشكل روتيني بالنسخ الاحتياطي لبياناتك.

Offers

تنزيل أداة إزالةto scan for C4H ransomwareUse our recommended removal tool to scan for C4H ransomware. Trial version of provides detection of computer threats like C4H ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف C4H ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة C4H ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

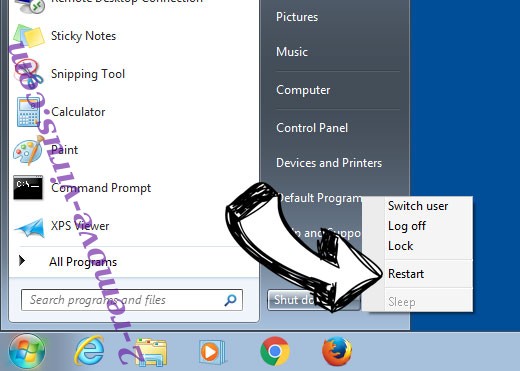

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

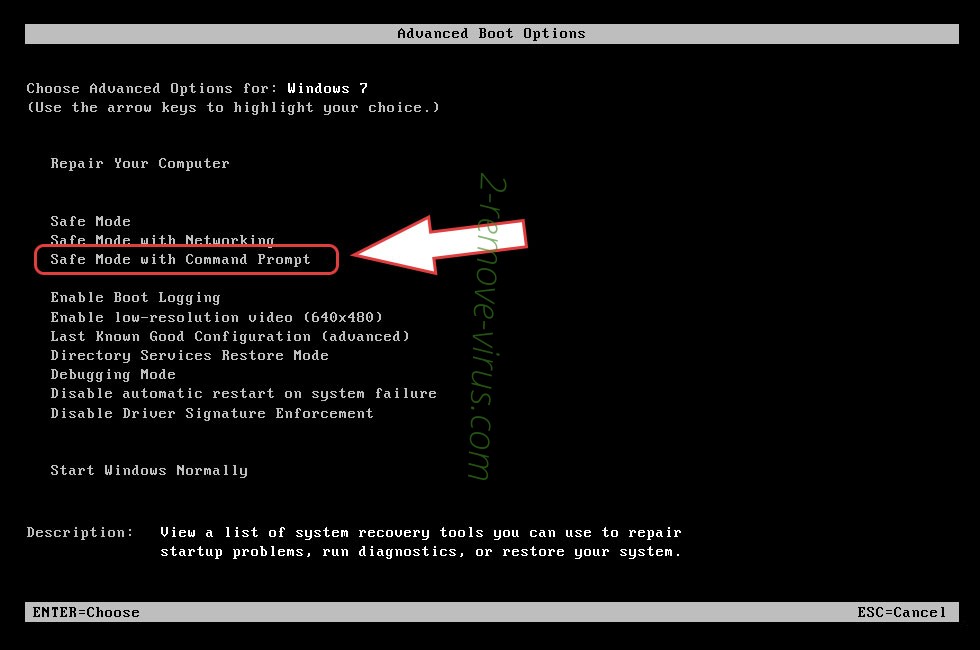

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة C4H ransomware

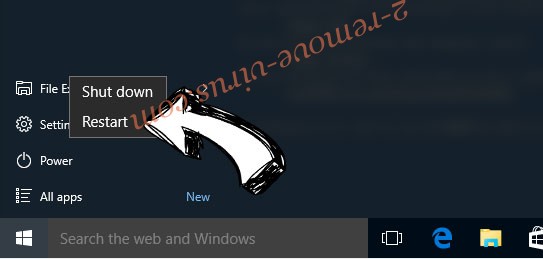

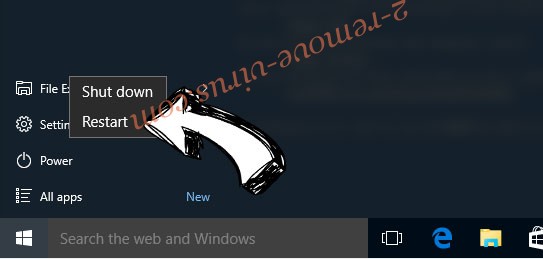

إزالة C4H ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

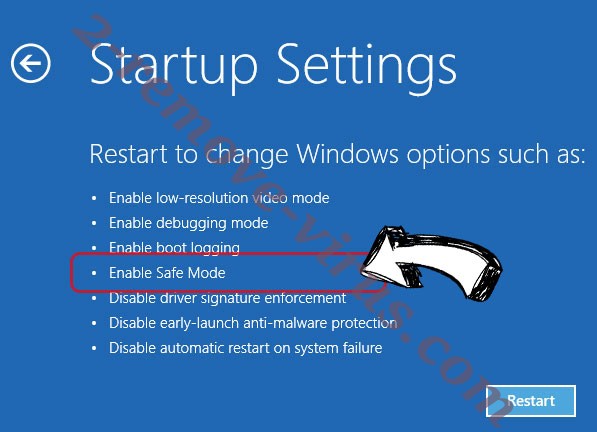

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف C4H ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

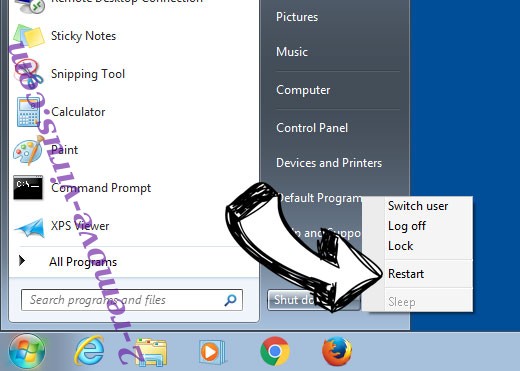

حذف C4H ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

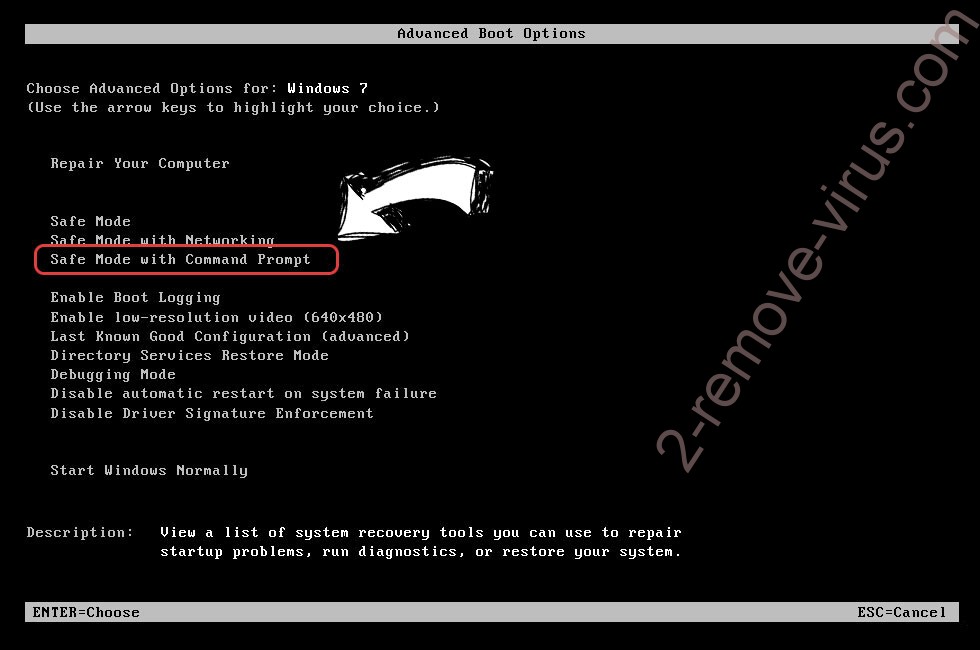

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

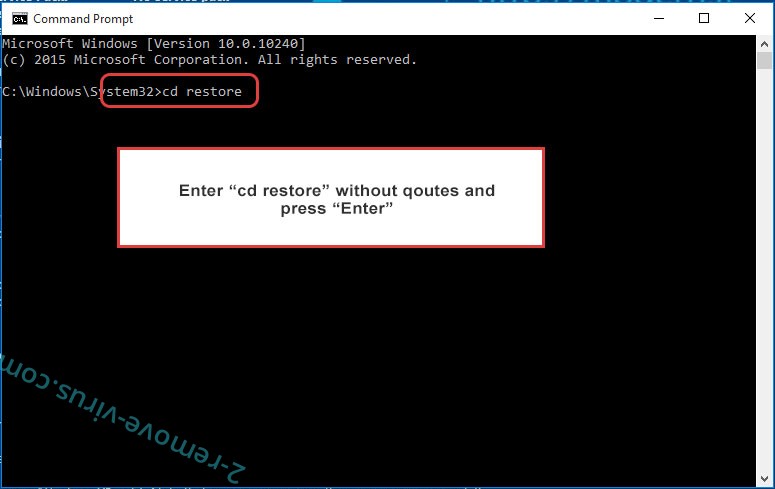

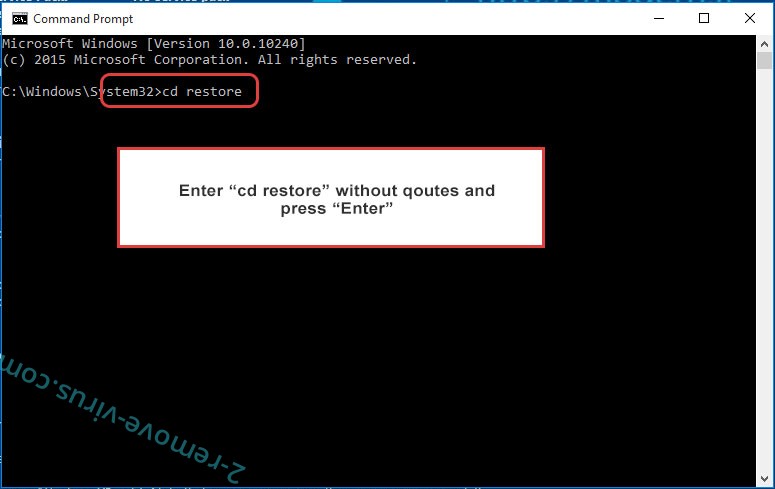

- اكتب في cd restore، واضغط على Enter.

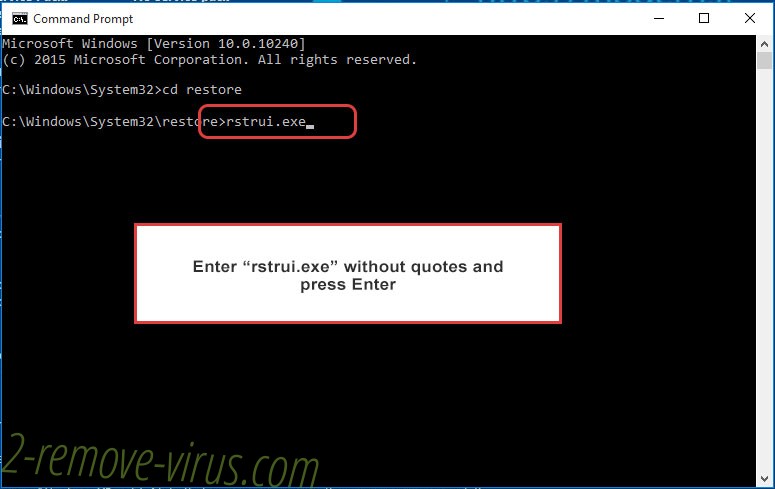

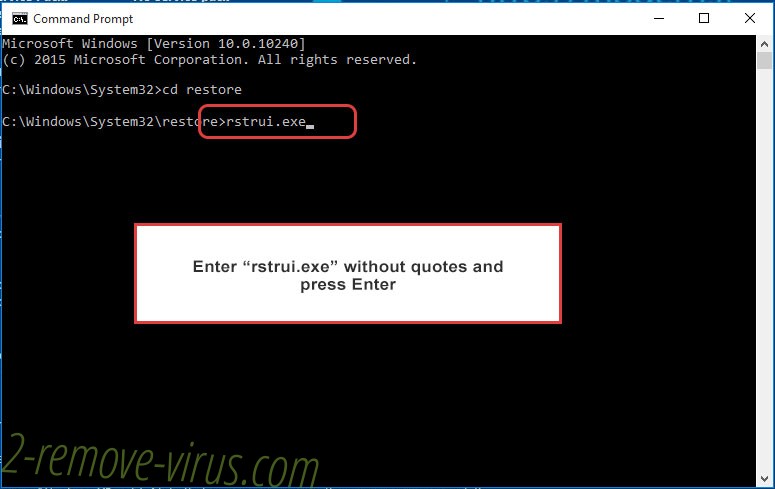

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

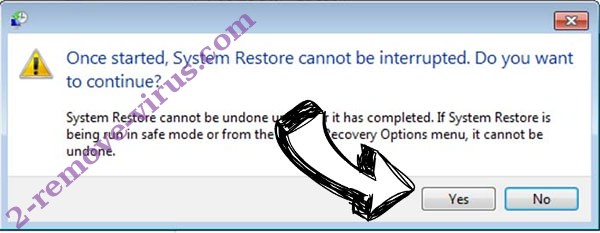

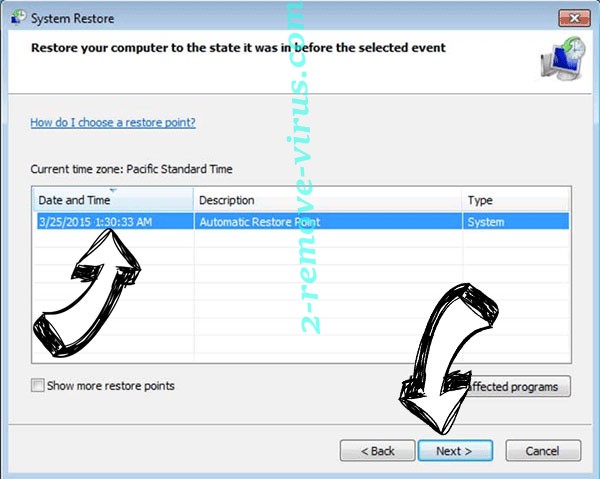

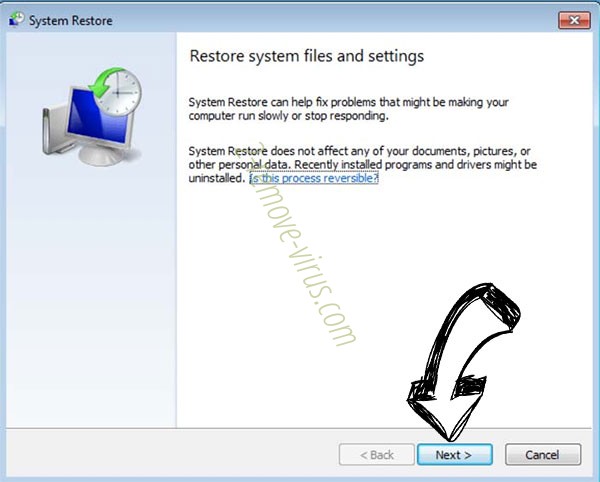

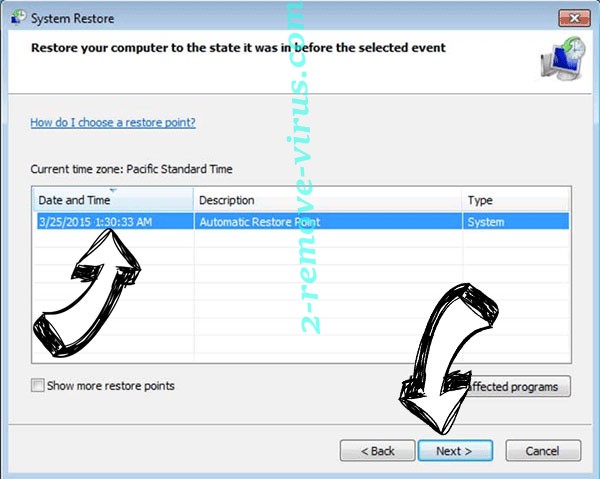

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

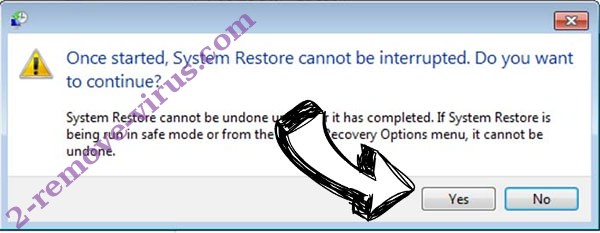

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف C4H ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

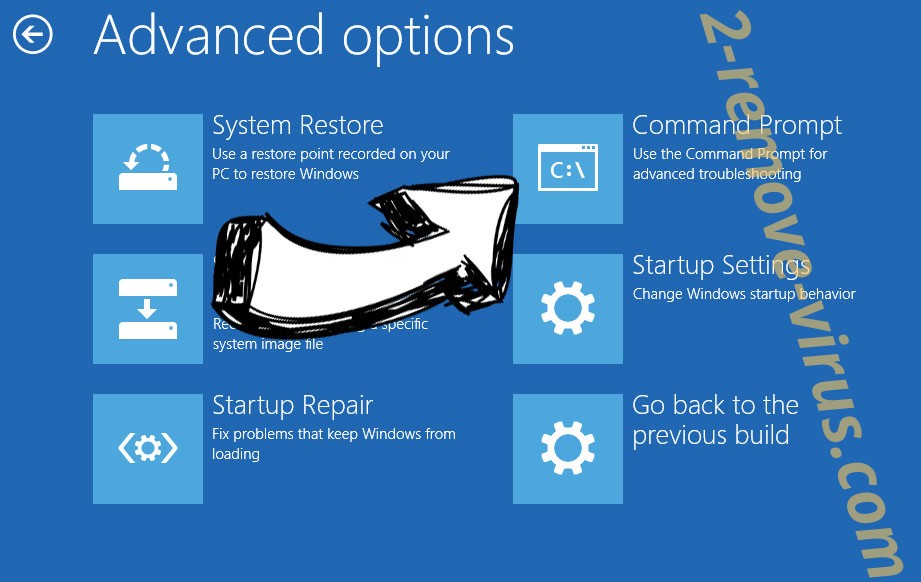

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.