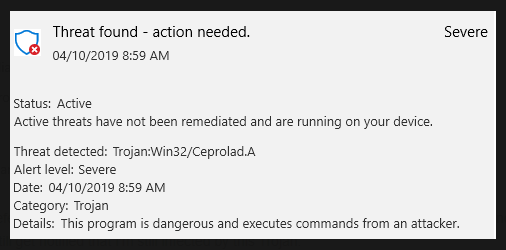

Ceprolad هي عدوى حصان طروادة يمكنها التسلل إلى أجهزة الكمبيوتر لتنفيذ إجراءات ضارة. ما يفعله يختلف من حالة إلى أخرى لأنه يتم التحكم في حصان طروادة عبر خادم بعيد. بعض الإجراءات الضارة التي يمكن أن تقوم بها هي مراقبة نشاط الويب ، وسرقة بيانات اعتماد كلمة المرور / تسجيل الدخول ، وتعدين العملات المشفرة ، وتشفير الملفات ، وتنزيل المزيد من البرامج الضارة ، وما إلى ذلك. إنها إصابة خطيرة جدا بالبرامج الضارة ، وبالتالي ، يوصى باستخدام برنامج مكافحة البرامج الضارة لإزالة Ceprolad.

تعد أحصنة طروادة التي يتم التحكم فيها عن بعد من أخطر أنواع البرامج الضارة التي يمكنك الحصول عليها لأنها يمكنها تنفيذ مجموعة متنوعة من الأنشطة المختلفة اعتمادا على ما يأمرها به المشغل. يمكنهم العمل كسارقي كلمات مرور ، وأبواب خلفية لمزيد من البرامج الضارة ، وعمال مناجم التشفير ، وما إلى ذلك. وبما أن الغرض الرئيسي منها عادة ما يكون البقاء على جهاز كمبيوتر لأطول فترة ممكنة ، فقد لا تكون هناك أعراض واضحة لوجودها.

Ceprolad trojan عندما يصيب جهاز الكمبيوتر الخاص بك ، سيبدأ أي نشاط ضار أمر بتنفيذه. إذا كان هدفها الرئيسي هو سرقة بيانات اعتماد تسجيل الدخول الخاصة بك ، فستبقى في الخلفية وتسجل بيانات الاعتماد الخاصة بك كلما كتبتها. قد لا تلاحظ حتى حصان طروادة تسجيل المفاتيح لأنه لا يظهر أي علامات واضحة على وجوده.

يمكن أن يكون Ceprolad أيضا بمثابة باب خلفي للبرامج الضارة الأخرى للدخول. يمكن أن يبقى حصان طروادة على جهاز الكمبيوتر الخاص بك خاملا حتى يتلقى أمرا بتنزيل بعض البرامج الضارة الأخرى. على سبيل المثال ، يمكنه تنزيل برامج الفدية المشفرة للملفات على جهاز الكمبيوتر الخاص بك. إذا حدث ذلك ، تشفير ملفاتك الشخصية ، وسيطلب منك دفع فدية من أجل استعادتها.

إذا كان الهدف الرئيسي ل Ceprolad هو تعدين العملات المشفرة باستخدام موارد جهاز الكمبيوتر الخاص بك ، فسيصبح ذلك ملحوظا للغاية. يستخدم تعدين العملات المشفرة الكثير من موارد النظام ، وهذا يسبب مشكلات تأخير خطيرة. سوف يتباطأ جهاز الكمبيوتر الخاص بك بشكل ملحوظ ، وسوف تتعطل البرامج أو حتى لا تبدأ. غالبا ما يكون جهاز الكمبيوتر الخاص بك الذي يتصرف ببطء فجأة علامة على نوع من حصان طروادة.

يمكن أن يسرق حصان طروادة أيضا ملفاتك / معلوماتك. يمكن بيع البيانات المسروقة لاحقا في بعض منتديات القراصنة إلى مجرمي الإنترنت الآخرين. ثم يستخدمون البيانات لأنشطتهم الضارة.

أحصنة طروادة غير الواضحة هي واحدة من الأسباب التي تجعل تثبيت برنامج مكافحة البرامج الضارة أمرا مهما للغاية. إذا كان لديك برنامج جيد لمكافحة البرامج الضارة مثبتا ، فسيكتشف حصان طروادة أثناء محاولته الدخول ، قبل أن يتسبب في أي ضرر لجهاز الكمبيوتر الخاص بك أو سرقة ملفاتك.

أحصنة طروادة هي عدوى معقدة للغاية لذلك يجب ألا تحاول إزالة Ceprolad يدويا. بدلا من ذلك ، استخدم برنامجا جيدا لمكافحة البرامج الضارة. بمجرد اختفاء البرامج الضارة ، سيعود جهاز الكمبيوتر الخاص بك إلى طبيعته. ومع ذلك ، من المهم ملاحظة أنه إذا تم العثور على حصان طروادة هذا على جهازك ، فيجب عليك تغيير كلمات المرور الخاصة بك فقط في حالة. ولكن يجب عليك القيام بذلك فقط بعد إزالة البرامج الضارة بنجاح.

كيف تدخل أحصنة طروادة أجهزة الكمبيوتر؟

يمكن لأحصنة طروادة دخول أجهزة الكمبيوتر بطرق مختلفة ، ومن المهم أن تكون على دراية بالطرق الرئيسية على الأقل. يتضمن ذلك مرفقات البريد الإلكتروني والسيول ونقاط الضعف في النظام / البرامج والتنزيلات الضارة وما إلى ذلك.

من خلال فتح مرفقات البريد الإلكتروني غير المرغوب فيها ، يعرض المستخدمون أنظمتهم بشكل متكرر لجميع أنواع البرامج الضارة. غالبا ما تستهدف رسائل البريد الإلكتروني الضارة المستخدمين الذين تم تسريب عناوين بريدهم الإلكتروني. لحسن الحظ ، يجب أن تكون قادرا على اكتشاف رسائل البريد الإلكتروني الاحتيالية طالما أنك تعرف ما الذي تبحث عنه. على سبيل المثال ، الأخطاء النحوية / الإملائية هي أكبر الهبات ، خاصة عندما يدعي المرسلون أنهم من شركات معروفة / مشهورة. نادرا ما تحتوي المراسلات الرسمية من الشركات الشرعية التي تستخدم خدماتها على أي أخطاء نحوية / إملائية لأنها تبدو غير احترافية. ولكن لأي سبب من الأسباب ، عادة ما تحتوي رسائل البريد الإلكتروني الضارة عليها. علامة أخرى على أن البريد الإلكتروني يحتمل أن يكون ضارا هو مخاطبتك باستخدام كلمات عامة مثل “المستخدم” و “العضو” و “العميل”. عند إرسال بريد إلكتروني إلى العملاء ، عادة ما تخاطب الشركات المستخدمين بالاسم لجعل رسائل البريد الإلكتروني تبدو أكثر تخصيصا. نظرا لأن الجهات الفاعلة الضارة لا يمكنها عادة الوصول إلى المعلومات الشخصية ، فإنها تضطر إلى استخدام كلمات عامة.

ستظهر رسائل البريد الإلكتروني الضارة أكثر تعقيدا بكثير إذا كنت هدفا محددا. إذا تمكن المتسللون من الوصول إلى بعض معلوماتك الشخصية ، فستكون محاولاتهم لتثبيت برامج ضارة على جهاز الكمبيوتر الخاص بك أكثر تقدما. على سبيل المثال ، سيخاطبك البريد الإلكتروني باسمك ، وسيتم كتابته باللغة الإنجليزية الممتازة (أو لغة أخرى) ، وسيحتوي على بعض المعلومات التي من شأنها أن تمنح البريد الإلكتروني مصداقية أكبر. فقط في حالة استهدافك من قبل الجهات الفاعلة الضارة ، يجب عليك دائما فحص مرفقات البريد الإلكتروني باستخدام برنامج مكافحة الفيروسات أو VirusTotal قبل فتحها.

وغني عن القول أن السيول تستخدم بشكل متكرر لتوزيع البرامج الضارة. هناك العديد من مواقع التورنت المشكوك فيها للغاية والتي يتم الإشراف عليها بشكل سيئ للغاية. بسبب هذا الإشراف السيئ ، يمكن للجهات الفاعلة الضارة بسهولة تحميل السيول التي تحتوي على برامج ضارة فيها وستبقى قائمة لفترة طويلة. غالبا ما توجد البرامج الضارة في السيول للأفلام والبرامج التلفزيونية وألعاب الفيديو والبرامج وما إلى ذلك. لذلك ، فإن استخدام السيول لتنزيل محتوى محمي بحقوق الطبع والنشر هو الطريقة التي ينتهي بك الأمر بالبرامج الضارة. يتم تثبيط القرصنة ، وخاصة استخدام السيول ، بشكل عام لأنها لا تشكل خطرا على جهاز الكمبيوتر والبيانات الخاصة بك فحسب ، بل هي أيضا سرقة محتوى بشكل أساسي.

يمكن للبرامج الضارة أيضا استخدام نقاط الضعف في البرامج. إذا كانت هناك أي فجوة في نظامك / برنامجك ، فقد يساء استخدامها بواسطة البرامج الضارة. هذا هو السبب في أنه من الضروري تثبيت التحديثات عند ظهورها. تعمل التحديثات على تصحيح نقاط الضعف المعروفة ، مما يمنعها من إساءة استخدامها. إذا كان ذلك ممكنا، يجب تمكين التحديثات التلقائية.

كيفية إزالة Ceprolad trojan

أحصنة طروادة هي إصابات خطيرة جدا بالبرامج الضارة تتطلب أدوات احترافية لإزالتها. لا تحاول الحذف يدويا لأنك قد تؤدي في النهاية إلى التسبب Ceprolad trojan في تلف إضافي لجهاز الكمبيوتر الخاص بك. قد تفوتك أيضا بعض أجزاء حصان طروادة ، مما قد يسمح له لاحقا بالتعافي. بدلا من ذلك ، استخدم برنامجا احترافيا لمكافحة البرامج الضارة لإزالة Ceprolad trojan . من شأن مكافحة البرامج الضارة أيضا حماية جهاز الكمبيوتر الخاص بك من التهديدات المستقبلية مثل Ceprolad trojan .

نظرا لأن Ceprolad يمكنه تنفيذ مجموعة متنوعة من الإجراءات ، فمن الصعب تحديد هدفه الرئيسي على جهاز الكمبيوتر الخاص بك. ومع ذلك ، فإننا نوصي بشدة بتغيير جميع كلمات المرور الخاصة بك على الأقل في حالة سرقتها.