ما هو Devon ransomware الفيروسات

Devon ransomware ransomware يتم تصنيفها على أنها خطر البرامج الضارة كما إذا كان النظام الخاص بك يحصل ذلك ، قد تكون تواجه مشاكل خطيرة. قد لا يكون بالضرورة يسمع أو واجه من قبل, و معرفة ما لا يجوز لا سيما تجربة غير سارة. الفدية يستخدم خوارزميات التشفير القوية من أجل تشفير الملفات و بمجرد أن يتم تنفيذ العملية, الملفات سوف يكون مؤمنا أنك لن تكون قادرا على فتحها. هذا هو ما يجعل ملف ترميز البرمجيات الخبيثة مثل هذه الضارة العدوى ، حيث إنها قد تؤدي إلى فقدان دائم البيانات الخاصة بك.

لديك الخيار لدفع الأجور المحتالين على decryptor ، ولكن نحن لا نشجع ذلك. قبل أي شيء آخر ، ودفع لن تضمن أن الملفات يتم فك تشفيرها. لا ننسى أن كنت قد يكون دفع المجرمين الذين لن يكلف نفسه عناء إرسال decryptor عندما يكون لديهم خيار فقط أخذ المال الخاص بك. تنظر أيضا في أن هذه الأموال سوف تستخدم البرامج الضارة المشاريع في المستقبل. هو بالفعل المقدر أن ملف ترميز البرمجيات الخبيثة لم $5 مليار دولار من الأضرار للشركات في عام 2017, و هذا تقدير فقط. وأكثر الناس تعطي لهم المال ، أكثر ربحية الفدية يحصل ، وهذا النوع من المال بالتأكيد يجذب الناس الذين يريدون من السهل الدخل. حالات حيث قد ينتهي المطاف إلى فقدان البيانات الخاصة بك يمكن أن يحدث في كل وقت لذا قد يكون من الحكمة أن تستثمر في النسخ الاحتياطي. إذا كان لديك نسخة احتياطية متوفرة, يمكنك فقط إلغاء Devon ransomware الفيروس ومن ثم استعادة البيانات دون الحاجة إلى القلق حول فقدان لهم. إذا كنت غير متأكد حول كيف حصلت على التلوث ، وسوف نناقش الأكثر شيوعا وطرق التوزيع في الفقرة التالية.

الفدية توزيع الطرق

Ransomware يمكن أن يحصل داخل النظام الخاص بك بسهولة جدا ، وعادة ما تستخدم مثل هذه الأساليب البسيطة مثل إضافة الملوثة الملفات إلى رسائل البريد الإلكتروني باستخدام استغلال مجموعات و استضافة الملفات المصابة على مشكوك فيها تحميل المنصات. لأن الكثير من المستخدمين لم تكن حذرا حول كيفية استخدام البريد الإلكتروني الخاصة بهم أو من حيث تحميل البيانات تشفير البرامج الضارة الموزعين لا ضرورة استخدام أكثر تفصيلا الأساليب. هذا لا يعني أكثر تفصيلا أساليب ليست شعبية ، ومع ذلك. المحتالين كتابة بدلا مقنعة البريد الإلكتروني ، في حين يتظاهر من بعض الثقات الشركة أو المنظمة ، إرفاق البرامج الضارة إلى البريد الإلكتروني وإرسالها إلى كثير من الناس. عموما سوف تأتي عبر مواضيع عن المال في هذه الرسائل ، لأن المستخدمين من المرجح أن تقع تلك الأنواع من المواضيع. المحتالين تفضل أن أدعي أن يكون من أمازون و أبلغكم أن هناك نشاط مريب في حسابك أو تم شراء. هناك علامات معينة تحتاج إلى البحث عنه قبل فتح مرفقات البريد الإلكتروني. انظر إذا كان المرسل غير مألوفة بالنسبة لك قبل فتح الملفات المرفقة إلى البريد الإلكتروني, و إذا لم تكن تعرف ، والتحقق منها بعناية. وإذا كنت على دراية بها ، التحقق من عنوان البريد الإلكتروني للتأكد من أنها حقا لهم. الأخطاء النحوية هي أيضا شائعة جدا. يجب عليك أيضا أن تأخذ علما كيف كنت معالجتها ، إذا كان المرسل الذي كان لديك قبل أنها سوف دائما استخدام اسمك في تحية. العدوى يمكن أيضا أن يتم ذلك باستخدام out-of-date برنامج كمبيوتر. جميع البرامج لديك نقاط ضعف ولكن عادة ، البائعين اصلاحها عندما تحدد لهم حتى أن البرمجيات الخبيثة لا يمكن استخدامها للوصول إلى النظام. ومع ذلك, لسبب أو لآخر, ليس الجميع سريعة تثبيت التصحيح. نقترح عليك تحديث البرامج الخاصة بك, كلما التصحيح متاح. إذا كنت لا ترغب في أن تكون ازعجت مع تحديثات, هل يمكن إقامتها إلى تثبيت تلقائيا.

كيف تتصرف

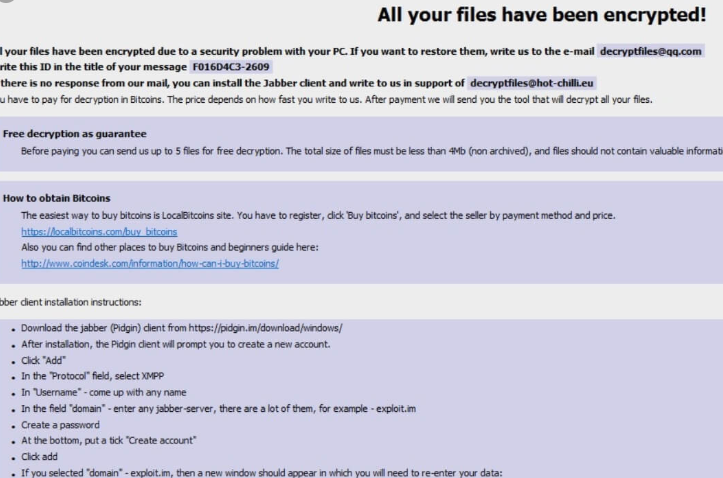

البيانات تشفير البرامج الضارة فقط الأهداف المواصفات الملفات و هم المشفرة في أقرب وقت كما انهم وجدوا. قد لا تلاحظ في البداية ولكن عندما الملفات الخاصة بك لا يمكن كالعادة, سوف ترى أن هناك شيئا ما قد حدث. وهو امتداد الملف سيتم إرفاق جميع الملفات المشفرة التي يمكن أن تساعد في تحديد الصحيح الفدية. للأسف, قد لا يكون من الممكن استعادة البيانات إذا قوي خوارزمية التشفير تنفيذها. إذا كنت لا تزال غير متأكد ما يجري الفدية الإخطار يجب أن يوضح كل شيء سوف يتم عرض برنامج فك التشفير في مقابل المال. واضح السعر يجب أن يكون هو موضح في المذكرة لكن إذا لم يكن عليك أن البريد الإلكتروني المحتالين من خلال عنوان معين. وغني عن القول, دفع الفدية لا تشجع. فقط التفكير في دفع عندما كنت قد حاولت كل الخيارات الأخرى. محاولة تذكر ربما النسخ الاحتياطي هو متاح ولكن كنت قد نسيت حول هذا الموضوع. بعض الفدية الضحايا حتى يمكن العثور مجانا decryptors. في بعض الأحيان البرمجيات الخبيثة الباحثين قادرون على الكراك الفدية ، مما يعني أنك يمكن استعادة البيانات مجانا. قبل أن تقرر دفع النظر في هذا الخيار. باستخدام وطالب المال بالثقة النسخ الاحتياطي قد يكون أكثر ذكاء الفكرة. و إذا كان النسخ الاحتياطي هو متاح ، ملف استعادة ينبغي أن تقوم به بعد تثبيت Devon ransomware الفيروس إذا كان لا يزال يعيش النظام الخاص بك. تصبح على دراية بكيفية انتزاع الفدية هو انتشار بحيث يمكنك تفادي ذلك في المستقبل. التمسك المشروعة مصادر تحميل, كن حذرا عند فتح مرفقات البريد الإلكتروني, والحفاظ على هذا البرنامج تحديث.

سبل إنهاء Devon ransomware الفيروسات

إذا كنت ترغب تماما التخلص من الفدية ، وتوظيف ملف ترميز البرمجيات الخبيثة. إذا حاولت تثبيت Devon ransomware الفيروس بطريقة يدوية ، قد ينتهي إلى إتلاف جهازك أبعد من ذلك بحيث لا تشجع. اختيار لاستخدام أداة إزالة البرامج الضارة هو قرار أكثر ذكاء. هذا البرنامج مفيد على الجهاز لأنه سوف ليس فقط تأكد من إصلاح Devon ransomware ولكن أيضا منع أحد من الدخول في المستقبل. لذلك حدد أداة, تثبيته, تفحص النظام و إذا كانت الإصابة يقع التخلص منه. نضع في اعتبارنا أنه أداة إزالة البرامج ضارة ليست قادرة على مساعدتك. إذا كنت متأكدا من أن جهاز الكمبيوتر الخاص بك نظيفة ، فتح Devon ransomware الملفات من النسخ الاحتياطي إذا كان لديك.

Offers

تنزيل أداة إزالةto scan for Devon ransomwareUse our recommended removal tool to scan for Devon ransomware. Trial version of provides detection of computer threats like Devon ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Devon ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Devon ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Devon ransomware

إزالة Devon ransomware من ويندوز 8/ويندوز

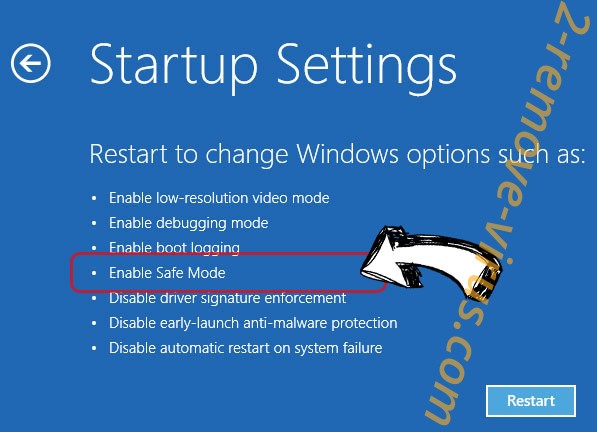

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Devon ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Devon ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

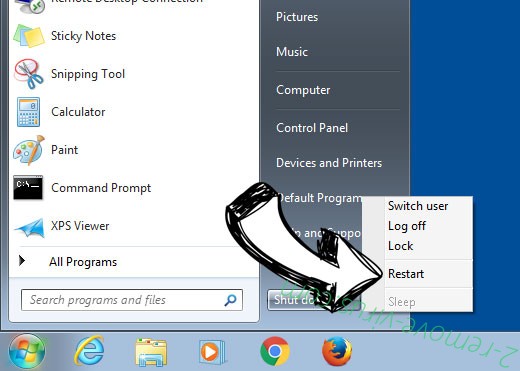

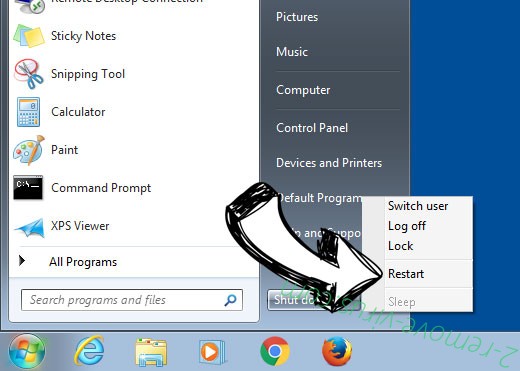

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

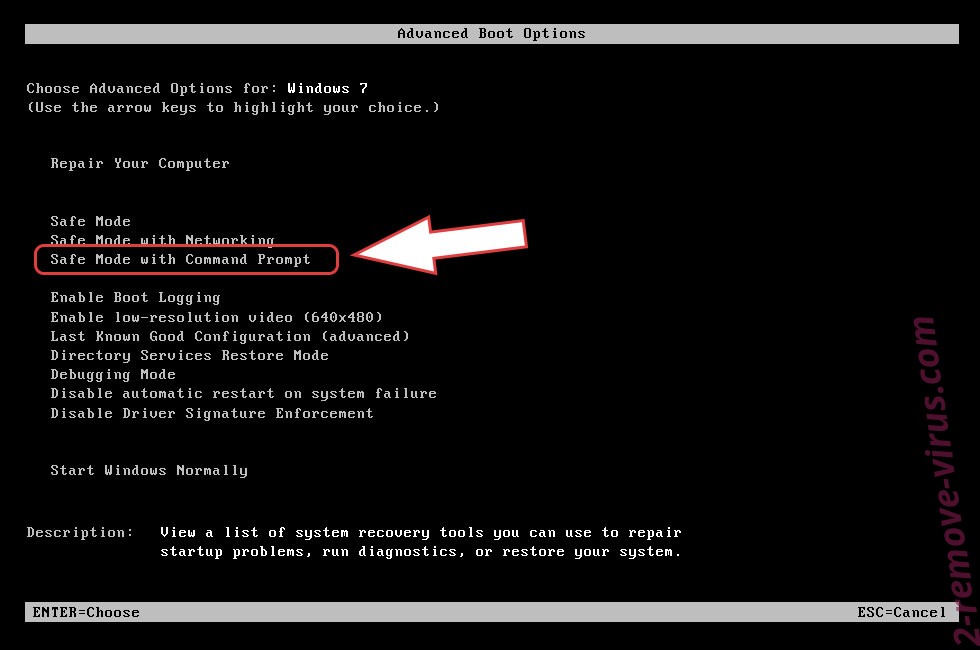

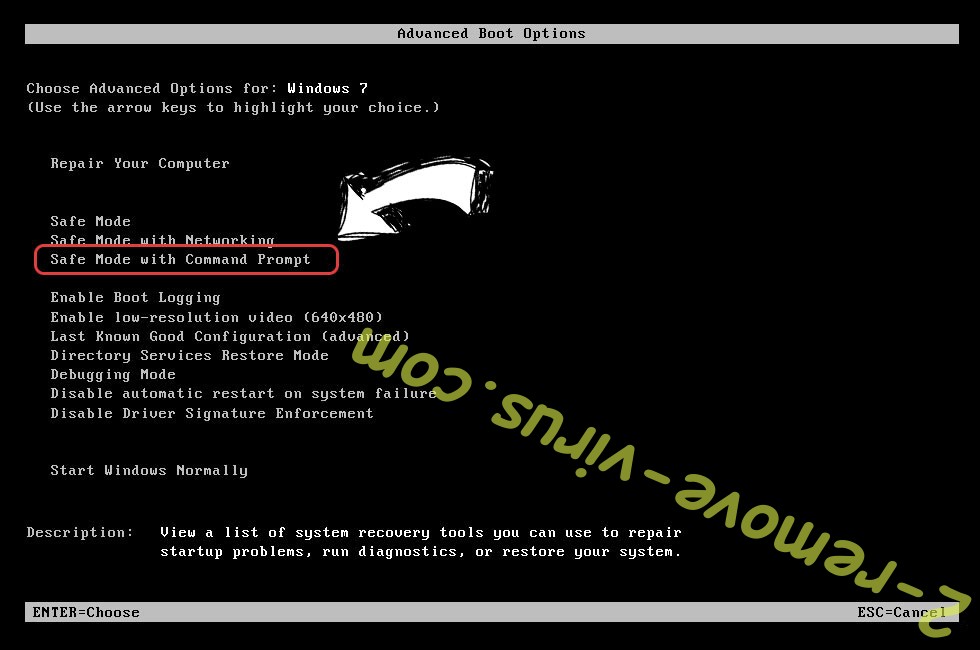

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

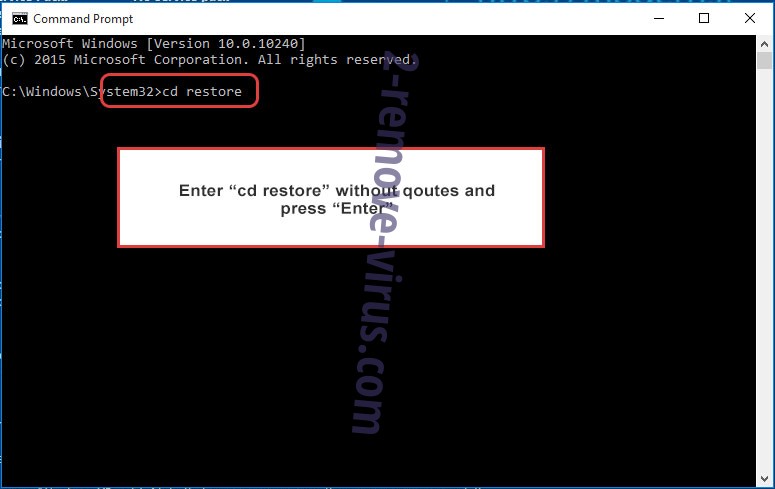

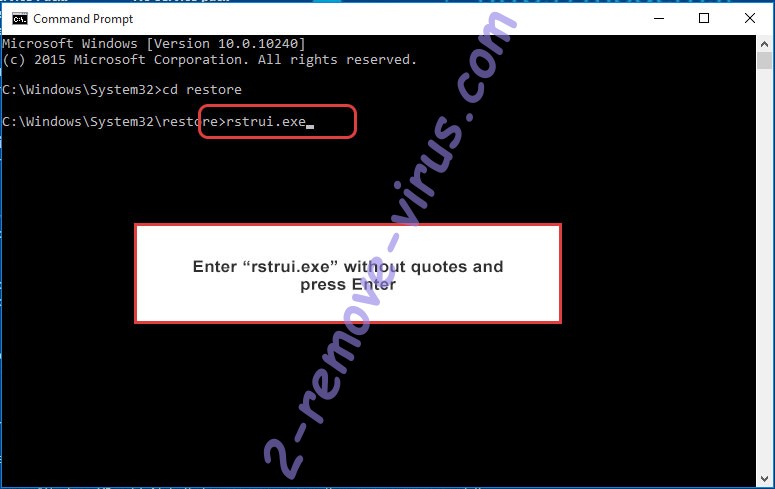

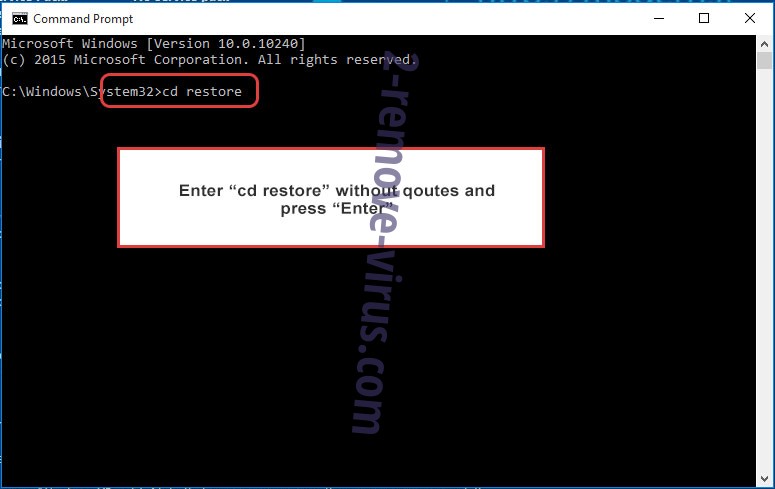

- اكتب في cd restore، واضغط على Enter.

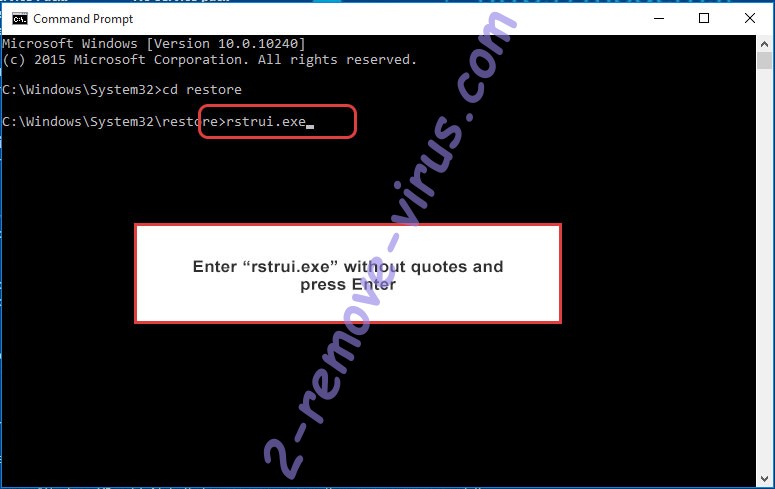

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

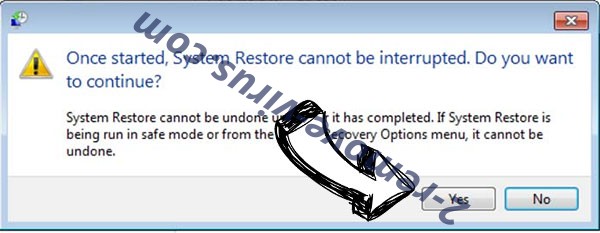

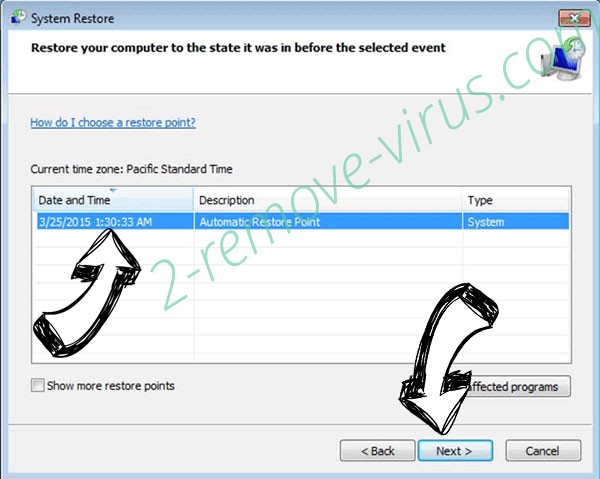

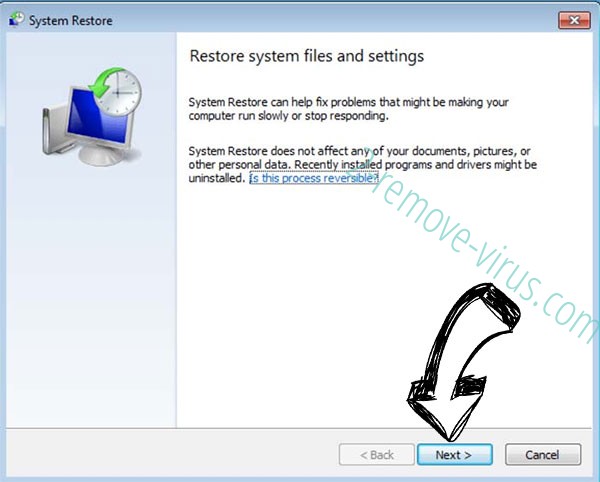

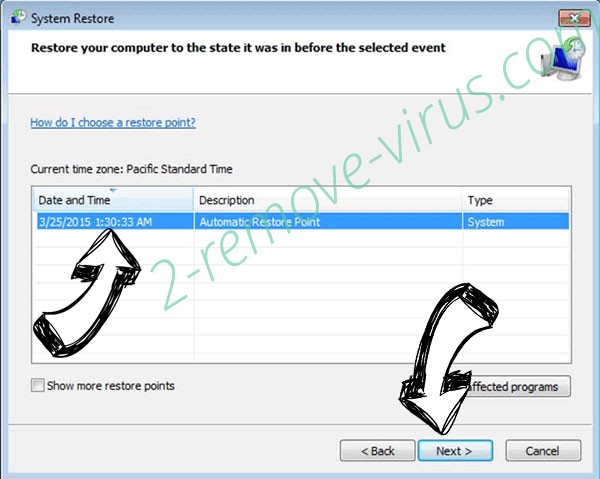

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

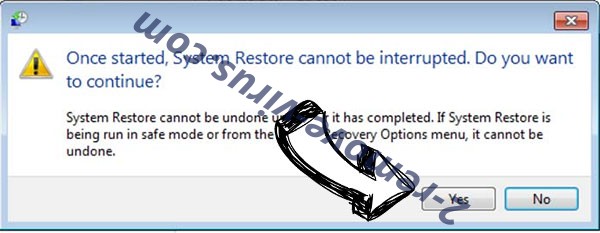

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Devon ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

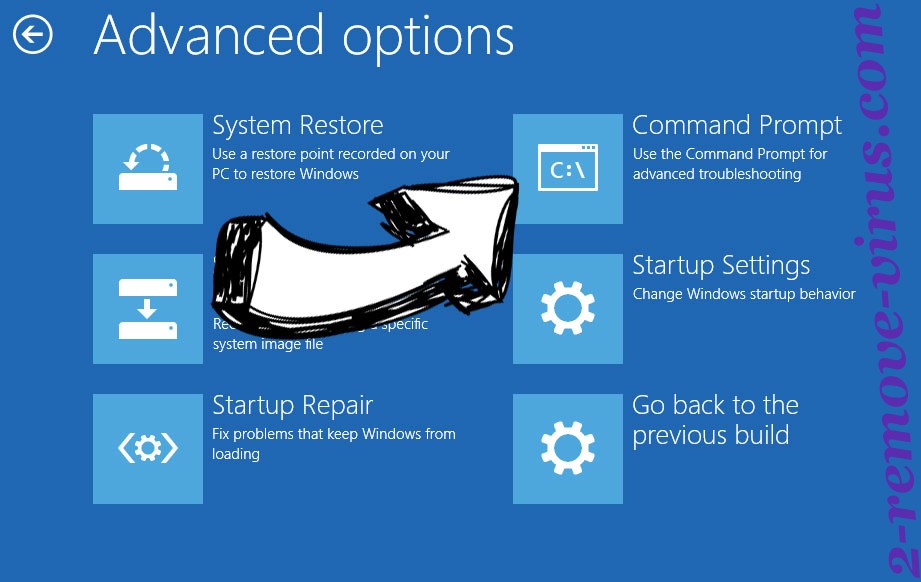

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.