emails هي واحدة من أكثر الطرق فعالية لتوزيع البرمجيات الخبيثة. إن التثقيف في مجال الأمن السيبراني، على الرغم من الحاجة إليه الآن أكثر من أي وقت مضى، يسير ببطء، مما يعني أن العديد من الناس لا يزالون عرضة لهذا الشكل من أشكال الهجوم. أصبحت الشركات والمنظمات الآن أفضل في توفير التدريب على الأمن السيبراني للموظفين، ولكن الهجمات الإلكترونية لا تزال شائعة جدا، ويمكن الوقاية منها في كثير من الأحيان. المستخدمين الأفراد على وجه الخصوص عرضة للهجمات السيبرانية وتقع لتكتيكات توزيع البرمجيات الخبيثة أسهل بكثير، لأنها غالبا ما تكون غير مدركة أنه حتى شيء بسيط مثل فتح مرفق البريد الإلكتروني يمكن أن يؤدي إلى عدوى خطيرة البرمجيات الخبيثة.

هناك من المحتمل أن المستخدمين الذين يعتقدون أن البرمجيات الخبيثة والهجمات السيبرانية لن يحدث لهم لأنه لماذا سيتم استهدافها على وجه الخصوص. ولكن هذا هو الشيء ، والكثير من الهجمات السيبرانية ليست مستهدفة. تطلق الجهات الفاعلة الضارة حملات ضخمة توزع البرامج الضارة وتستهدف كل من يمكنهم الحصول على معلوماتهم. لذلك فمن الضروري أن حتى أولئك الذين لا يعتقدون أنهم يمكن أن تصبح ضحايا على الأقل في محاولة لفهم كيفية توزيع البرمجيات الخبيثة، على أمل أن المعلومات سوف تكون من بعض المساعدة في المستقبل.

وبالتالي ، فإن موضوع اليوم هو emails ، أو بشكل أكثر تحديدا ، كيفية استخدامها لتوزيع البرامج الضارة وكيفية الكشف عن واحدة يحتمل أن تكون ضارة.

emails توزيع البرامج الضارة

استخدام emails لتوزيع البرمجيات الخبيثة هو وسيلة شعبية جدا لأنه عادة ما يتطلب القليل جدا من الجهد والمهارة. جميع الجهات الفاعلة الخبيثة يجب القيام به هو إنشاء بريد إلكتروني شبه شرعي المظهر ، وإضافة مرفق ضار وإرساله إلى الآلاف من المستخدمين الذين اشتروا عناوين بريدهم الإلكتروني من منتديات القراصنة. إذا فتح شخص ما الملف المرفق، تصاب أجهزة الكمبيوتر الخاصة به ويمكن للبرامج الضارة بدء كل ما تم إنشاؤه للقيام به.

التكتيك الشائع الذي تستخدمه الجهات الفاعلة الخبيثة هو موضوع الخبيثة emails . مثال مثالي على ذلك هو COVID-19 تحت عنوان الخبيثة emails . في بداية الوباء، أخفى مجرمو الإنترنت مرفقات البريد الإلكتروني الخبيثة كمعلومات حول الفيروس التاجي، وبمجرد أن أصبحت اللقاحات متاحة، كنماذج تسجيل للتطعيم. emails وعادة ما يتم إخفاء الخبيثة المعتادة لتبدو وكأنها تأكيد النظام من الأمازون والشركات emails المماثلة، وإشعارات التسليم من فيديكس وغيرها من خدمات التسليم، فضلا عن النماذج الضريبية من الحكومة والمال ذات الصلة emails من البنوك. معظم malspam emails هي ذات الصلة بالمال لأن هذا الموضوع العديد من المستخدمين رد فعل أقوى وأسرع ل.

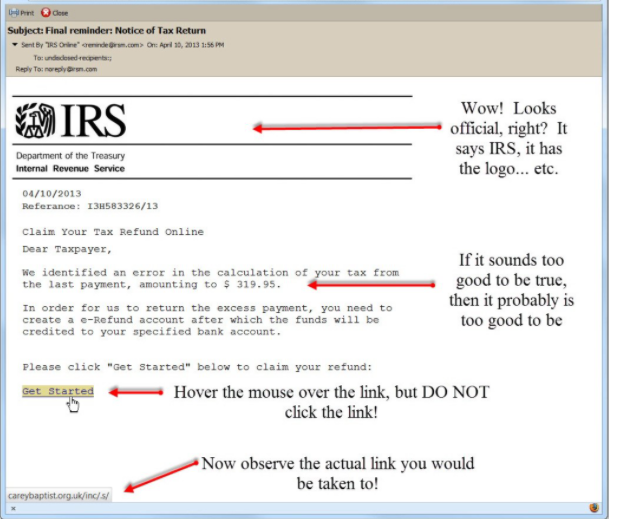

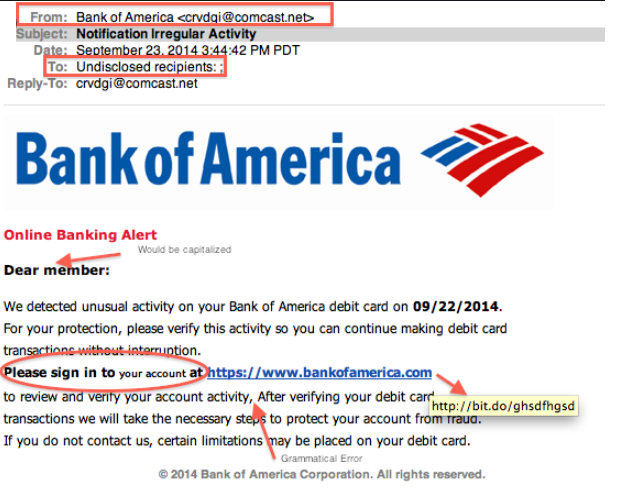

في حين أن معظم emails الخبيثة سوف تكون منخفضة جدا الجهد، قد تبدو مقنعة بعض بما فيه الكفاية لخداع بعض المستخدمين. كن على علم بأن عناوين البريد الإلكتروني، لا سيما عندما يكون هجوما مستهدفا، قد تبدو مشروعة. على سبيل المثال ، قد يتم إرسال بريد إلكتروني ضار مقنع لتبدو وكأنها جاءت من Amazon من عنوان بريد إلكتروني يشبه هذا – amazon@amazon-sales.com. بالنسبة للمستخدم المطمئن ، قد يبدو هذا وكأنه عنوان بريد إلكتروني مشروع تستخدمه Amazon ، ولكن عند إجراء مزيد من البحث ، يصبح من الواضح أنه عنوان ضار ولا ينتمي في الواقع إلى Amazon. وهناك طريقة جيدة لتحديد ما إذا كان عنوان البريد الإلكتروني هو شرعي لاستخدام محرك البحث للنظر في ذلك. إذا لم تظهر النتائج أن عنوان البريد الإلكتروني هو عنوان تستخدمه الشركة التي يبدو أن البريد الإلكتروني يأتي منها ، فكن حذرا جدا بشأن فتح المرفق أو النقر على رابط.

- كيف يمكن لمجرمي الإنترنت الحصول على عناوين البريد الإلكتروني لإطلاق هذه الحملات malspam.

إذا كنت من بين أولئك الذين يتلقون الكثير من الرسائل غير المرغوب فيها emails والخبيثة ، فمن المحتمل أن يكون عنوان بريدك الإلكتروني قد تم تسريبه أو كان جزءا من خرق للبيانات. الجهات الفاعلة الخبيثة شراء عناوين البريد الإلكتروني وغيرها من المعلومات الشخصية بكميات كبيرة من مختلف منتديات القرصنة، حيث أنها في نهاية المطاف على بعد خرق البيانات. نظرا لأن أي شركة تقريبا يمكن أن تصبح ضحية لهجوم إلكتروني ، فإن ما إذا كان عنوان بريدك الإلكتروني يقع في أيدي مجرمي الإنترنت ليس شيئا يمكنك التحكم فيه. يمكنك التحقق مما إذا كان بريدك الإلكتروني قد كان بالفعل جزءا من خرق البيانات على haveibeenpwned .

التصيد الاحتيالي emails

من المهم أن نفهم أن يمكن أن emails تحمل جميع أنواع البرمجيات الخبيثة، بما في ذلك مفتاح الحطابين، وأحصنة طروادة وملف تشفير انتزاع الفدية. كما أنها لا تهدف دائما إلى إصابة جهاز كمبيوتر بشيء ما ، فقد يحاول البعض emails التصيد الاحتيالي للمعلومات ، مثل بيانات اعتماد تسجيل الدخول. هذه emails هي خطيرة بقدر تلك التي توزع البرمجيات الخبيثة، كما التخلي عن المعلومات الشخصية الخاصة بك إلى الجهات الفاعلة الخبيثة يمكن أن يكون لها عواقب وخيمة.

- سمات البريد الإلكتروني التصيد الشائعة.

اعتمادا على ما المحتالين السيبرانية تشغيل عملية احتيال بعد, emails قد يكون موضوع معين. على سبيل المثال، إذا كانوا يسعون للحصول على بيانات اعتماد تسجيل الدخول إلى Google، فقد يرسلون لك رسالة بريد إلكتروني تقول إن شخصا ما شاركك مستند Google Drive. إذا نقرت على الرابط، سيتم نقلك إلى موقع تصيد احتيالي تم جعله يشبه إلى حد كبير صفحة تسجيل الدخول إلى Google وسيطلب منك تسجيل الدخول إلى حسابك في Google. في اللحظة التي تكتب فيها بيانات اعتماد تسجيل الدخول ، فأنت تعطيها بشكل أساسي للمحتالين عبر الإنترنت.

إذا كان المحتالون يسعون وراء معلومات بطاقة الدفع الخاصة بك ، فسوف يرسلون لك التصيد emails الاحتيالي الذي يتطلب منك كتابة رقم بطاقتك وتاريخ انتهاء الصلاحية وCVV. على سبيل المثال، قد تتلقى رسالة بريد إلكتروني تطلب تحديث معلومات بطاقة الدفع الخاصة بك ل Netflix. إذا كنت تستخدم خدمة البث ، فإن مثل هذه الرسالة الإلكترونية لن تكون خارجة عن المألوف ، حيث ترسل الشركة emails عند حدوث مشاكل. إذا نقرت على الرابط، سيتم نقلك إلى موقع ويب مزيف على Netflix وسيطلب منك كتابة بيانات اعتماد تسجيل الدخول الخاصة بك، بالإضافة إلى معلومات بطاقة الدفع الخاصة بك. إذا قمت بكتابتها، سيحصل المحتالون الإلكترونيون على تفاصيل بطاقة الدفع وبيانات اعتماد تسجيل الدخول إلى Netflix.

سيكون للتصيد emails الاحتيالي الذي يسعى وراء حسابات وسائل التواصل الاجتماعي مثل Facebook و Instagram موضوعات مماثلة لما ذكر أعلاه. قد تتلقى رسالة بريد إلكتروني تفيد بوجود مشكلة في حسابك وأنك بحاجة إلى النقر على الرابط المقدم لتسجيل الدخول. أو أن لديك رسائل جديدة في انتظاركم، والقراءة التي تتطلب منك النقر على الرابط وتسجيل الدخول.

كيفية تجنب فتح بريد إلكتروني ضار

- مسح جميع مرفقات البريد الإلكتروني.

نوصي دائما بمسح مرفقات البريد الإلكتروني غير المرغوب فيها باستخدام برنامج مكافحة الفيروسات أو VirusTotal قبل فتحها. سيضمن هذا عدم فتح ملف ضار.

- انتبه إلى التفاصيل.

هناك بعض العلامات التي تشير إلى أن رسالة البريد الإلكتروني قد تكون ضارة ، وقد تساعدك التعرف على هذه العلامات في التعرف عليها في المستقبل. واحدة من أكثر العلامات وضوحا وأكثرها وضوحا هي الأخطاء النحوية والهجاء. نظرا لأن emails الخبيثة غالبا ما تكون مقنعة لتبدو وكأنها مراسلات مشروعة من الشركات والمنظمات ، فإن الأخطاء النحوية والهجاء هي هبة ميتة. لن تحتوي المراسلات من المرسلين الشرعيين / الرسميين على أخطاء قواعد اللغة لأنها ستجعل الشركة تبدو غير مهنية.

وهناك علامات أقل وضوحا ولكن يقول على قدم المساواة هو عنوان البريد الإلكتروني للمرسل. إنه شيء يمكنك دائما استخدام Google للنظر فيه. إذا كان عنوان البريد الإلكتروني يبدو عشوائيا تماما ومصلدا من مجموعات هراء من الأرقام والحروف ، فمن المرجح أنك تتعامل مع malspam. حتى عندما يبدو عنوان البريد الإلكتروني شرعيا ، فتحقق دائما مما إذا كان ينتمي فعليا إلى أي شخص يدعي المرسلون أنه كذلك. دعونا نأخذ عنوان بريد Amazon الإلكتروني المزيف المذكور أعلاه كمثال. قد تبدو amazon@amazon-sales.com مشروعة من النظرة الأولى ، على الأقل مشروعة بما يكفي للمستخدمين لعدم التشكيك فيها أكثر إذا كانت محتويات البريد الإلكتروني لا تثير الشكوك. ومع ذلك ، إذا قمت بالبحث في عنوان البريد الإلكتروني باستخدام محرك بحث موثوق به ، فلن تكون هناك سجلات لعنوان البريد الإلكتروني الذي تستخدمه Amazon للاتصال بالعملاء.

آخر شيء نود أن نذكره هو أنك بحاجة إلى الانتباه إلى كيفية معالجة البريد الإلكتروني لك. ما إذا كان البريد الإلكتروني يستخدم مصطلحات عامة مثل “العميل” أو “العضو” أو “المستخدم” وما إلى ذلك، أو أنه يخاطبك بالاسم. إذا أرسلت لك شركة تستخدم خدماتها بريدا إلكترونيا ، فسيخاطبك دائما بالاسم (أو الاسم الذي أعطيته له عند التسجيل). على سبيل المثال، إذا أرسلت Netflix رسالة إلكترونية حول وجود مشكلة في حسابك، فسيعالجونك باسم الملف الشخصي الرئيسي. إذا الأمازون emails لك عن طلبك، وأنها سوف تخاطب دائما لكم بالاسم الذي استخدمته للتسجيل. نظرا لأن معظم حملات malspam عشوائية ، فإنها لن تعرف اسمك ، وبالتالي لن تتضمنه. لذلك كلما يتم التعامل معك من خلال شروط عامة ، كن حذرا حيث يمكنك التعامل مع malspam.

- تحقق مرتين من الروابط emails قبل النقر عليها.

عندما تتلقى رسالة بريد إلكتروني تطلب منك النقر على رابط (خاصة إذا طلب منك تسجيل الدخول) ، فلا تفعل ذلك على الفور لأنه يمكن أن يكون بريدا إلكترونيا للتصيد الاحتيالي. مرر الماوس فوق الرابط باستخدام الماوس، ويجب أن يظهر عنوان URL للموقع. إذا كان العنوان يبدو غريبا، لا تنقر عليه. بشكل عام، النقر على الروابط في emails غير مستحسن. إذا طلب منك تسجيل الدخول عن طريق البريد الإلكتروني، فافعل ذلك يدويا دائما بدلا من النقر على رابط.

إذا قمت بالنقر على رابط في رسالة بريد إلكتروني وتم نقلك إلى موقع يطلب منك تسجيل الدخول، فتأكد من أن الموقع شرعي. ضع في اعتبارك أن مجرمي الإنترنت سيحاولون تقليد المواقع المشروعة ، لذا فإن أفضل طريقة لمعرفة ما إذا كان ذلك مشروعا هي التحقق من عنوان URL. إذا طلب منك موقع يشبه صفحة تسجيل الدخول إلى Google تسجيل الدخول ولكن عنوان URL للموقع لا يبدأ accounts.google.com، فإنه ليس في الواقع موقعا على الويب من Google.

استنتاج

أصبحت الجريمة السيبرانية أكثر شيوعا وتطورا بشكل متزايد ، ولكن بالنسبة لغالبية المستخدمين الأفراد ، فإن وجود الحد الأدنى على الأقل من المعرفة حول كيفية توزيع البرامج الضارة يمكن أن تقطع شوطا طويلا لمنع العدوى. emails لا يزال وسيلة مفضلة لتوزيع البرمجيات الخبيثة أو التصيد لبيانات اعتماد تسجيل الدخول / المعلومات الشخصية ، لذلك أصبح على دراية أنماط المهم. ومع ذلك ، في بعض الحالات ، حتى عندما تكون مألوفة جدا مع تكتيكات توزيع البرمجيات الخبيثة ، فإنه من الصعب تجنب العدوى. وبالتالي ، من المهم جدا أن يكون هناك حماية كافية مثبتة ، مثل برنامج مكافحة الفيروسات.