هل هذا تهديد شديد

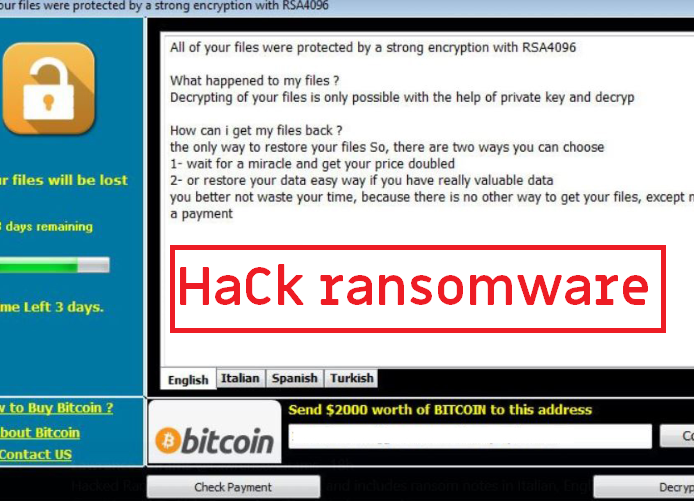

يتم تصنيف انتزاع الفدية المعروفة باسم .HaCk ransomware تهديد ضار للغاية ، بسبب الضرر المحتمل الذي يمكن أن يسببه. إذا لم تواجه هذا النوع من البرامج الضارة حتى الآن، فقد تكون في حالة صدمة. يمكن لـ Ransomware استخدام خوارزميات تشفير قوية لقفل الملفات ، مما يمنعك من الوصول إليها بعد الآن.

الضحايا ليس لديهم دائما خيار استرداد البيانات، وهذا هو السبب في انتزاع الفدية أمر خطير جدا. لديك خيار دفع الفدية للحصول على فك التشفير ، ولكن هذا لا يقترح. أولا ، قد ينتهي بك الأمر مجرد اضع أموالك لأن المجرمين لا دائما استعادة الملفات بعد الدفع. لماذا الناس لإلقاء اللوم على تشفير البيانات الخاصة بك تساعدك على استعادتها في حين أنها يمكن أن تأخذ فقط المال الذي تعطيه لهم. هذا المال سوف تذهب أيضا إلى مشاريع البرمجيات الخبيثة في المستقبل. وتشير التقديرات بالفعل إلى أن الملف الذي يقوم بتشفير البرنامج الضار يكلف 5 مليارات دولار كخسارة للشركات في عام 2017 ، وهذا تقدير فقط. يتم إغراء الناس من قبل المال السهل ، وعندما يدفع الناس الفدية ، فإنهم يجعلون صناعة انتزاع الفدية جذابة لتلك الأنواع من الناس. قد تحدث الحالات التي قد ينتهي بك الأمر فقدان الملفات الخاصة بك في كل وقت حتى شراء أفضل بكثير قد يكون النسخ الاحتياطي. يمكنك بعد ذلك استرداد الملفات من النسخ الاحتياطي بعد إلغاء تثبيت .HaCk ransomware الفيروسات أو التهديدات ذات الصلة. وفي حال كنت تتساءل كيف تمكن برنامج ترميز البيانات الضار من إفساد جهازك ، سيتم شرح طرق التوزيع الخاصة به بشكل أكبر في المقالة الواردة في الفقرة أدناه.

كيف يتم توزيع برامج الفدية

رانسومواري يسافر عموما عن طريق مرفقات البريد الإلكتروني البريد المزعج، والتنزيلات الضارة ومجموعات استغلال. وهناك الكثير من انتزاع الفدية تعتمد على المستخدمين على عجل فتح مرفقات البريد الإلكتروني وليس هناك حاجة بالضرورة أساليب أكثر تطورا. ومع ذلك، هناك انتزاع الفدية التي تستخدم أساليب متطورة. المحتالون تحتاج فقط إلى استخدام اسم الشركة الشهيرة، وكتابة بريد إلكتروني عام ولكن معقول إلى حد ما، إضافة الملف الضارة التي تعاني من البريد الإلكتروني وإرسالها إلى الضحايا المحتملين. ستواجه عادةً موضوعات حول المال في رسائل البريد الإلكتروني هذه ، لأن الأشخاص أكثر عرضة للوقوع في هذه الأنواع من الموضوعات. وإذا كان شخص ما الذي يدعي أنه الأمازون هو إرسال بريد إلكتروني إلى شخص حول نشاط مشبوه في حسابه أو عملية شراء ، فسيكون مالك الحساب أكثر عرضة لفتح المرفق دون تفكير. عندما تتعامل مع رسائل البريد الإلكتروني ، هناك أشياء معينة يجب البحث عنها إذا كنت ترغب في تأمين النظام الخاص بك. إذا لم تكن على دراية بالمرسل، تحقق. لا يزال التحقق المزدوج من عنوان البريد الإلكتروني للمرسل ضروريًا، حتى إذا كنت على دراية بالمرسل. ابحث عن أخطاء النحو واضحة ، وعادة ما تكون صارخة. تلميح آخر مهم يمكن أن يكون اسمك لا تستخدم في أي مكان ، إذا ، دعونا نقول كنت مستخدم الأمازون وكانوا على البريد الإلكتروني لك ، فإنها لن تستخدم تحيات عالمية مثل عزيزي العميل / عضو / المستخدم ، وبدلا من ذلك سوف تستخدم الاسم الذي أعطيت لهم به. يمكن لبعض برامج ترميز الملفات الضارة أيضًا استخدام نقاط الضعف في الأنظمة للعدوى. يتم تصحيح نقاط الضعف هذه في البرامج بشكل متكرر بسرعة بعد اكتشافها بحيث لا يمكن استخدامها من قبل البرامج الضارة. ومع ذلك ، بالحكم على توزيع WannaCry ، من الواضح أنه لا يندفع الجميع لتثبيت تلك البقع. من الأهمية بمكان أن تقوم في كثير من الأحيان بتصحيح البرنامج الخاص بك لأنه إذا كانت نقطة الضعف شديدة بما فيه الكفاية ، يمكن استخدام نقاط الضعف الخطيرة بسهولة من قبل البرامج الضارة لذلك من الأهمية بمكان أن تقوم بتصحيح جميع البرامج الخاصة بك. يمكن تعيين بقع لتثبيت تلقائيا، إذا كنت لا ترغب في عناء معهم في كل مرة.

ماذا يمكنك أن تفعل بشأن ملفاتك

بمجرد أن يصيب انتزاع الفدية جهاز الكمبيوتر الخاص بك ، سيبحث عن أنواع ملفات محددة وبمجرد العثور عليها ، سيقوم بترميزها. إذا لم تلاحظ في البداية شيئًا ما يحدث ، فستعرف بالتأكيد متى يتم قفل ملفاتك. الملفات التي تم تشفيرها سيكون لها ملحق ملف مرفق بها ، والتي يمكن أن تساعد في تحديد البرامج الضارة الصحيحة لترميز الملف. إذا تم استخدام خوارزمية تشفير قوية، فقد تجعل فك تشفير الملفات مستحيلًا. سيتم وضع إشعار فدية على سطح المكتب أو في مجلدات تحتوي على ملفات مؤمنة، والتي ستكشف عما حدث لملفاتك. برنامج فك التشفير المقترح لن يكون مجانا ، من الواضح. يجب أن تحدد المذكرة سعر فك التشفير ولكن إذا لم يكن الأمر كذلك ، سيكون عليك إرسال بريد إلكتروني إلى مجرمي الإنترنت عبر عنوانهم المقدم. وكما تعلمون بالفعل، فإننا لا نشجع الامتثال للمطالب. قبل أن تفكر حتى في الدفع ، حاول بدائل أخرى أولاً. حاول أن تتذكر ربما النسخ الاحتياطي هو متاح ولكن كنت قد نسيت عن ذلك. أو، إذا كنت محظوظا، قد يكون برنامج فك التشفير مجانا متاحة. إذا كانت البيانات التي تقوم بتشفير البرنامج الضار قابلة للاختراق، فقد يتمكن باحث البرامج الضارة من تحرير جهاز فك تشفير مجانًا. ضع هذا في الاعتبار قبل دفع المال المطلوب حتى يعبر عقلك. لن تواجه فقدان ملف محتمل إذا كان جهازك ملوثًا مرة أخرى أو تعطل إذا استثمرت بعضًا من هذه الأموال في النسخ الاحتياطي. إذا كنت قد أنشأت نسخة احتياطية قبل إصابة جهاز الكمبيوتر الخاص بك، يجب أن تكون قادرة على استعادتها من هناك بعد إزالة .HaCk ransomware الفيروس. تصبح على دراية كيف ينتشر انتزاع الفدية بحيث يمكنك بذل قصارى جهدكم لتجنب ذلك. تأكد من تحديث البرنامج كلما تم إصدار تحديث، ولا تفتح ملفات عشوائية تضاف إلى رسائل البريد الإلكتروني، وقمت بتنزيل الأشياء فقط من مصادر جديرة بالثقة.

.HaCk ransomware ازاله

الحصول على أداة إزالة البرامج الضارة لأنه سوف تكون هناك حاجة للتخلص من ملف تشفير البرامج الضارة إذا كان لا يزال في النظام الخاص بك. قد يكون من الصعب جدا لإصلاح الفيروس يدويا .HaCk ransomware لأنك قد ينتهي به الأمر عن طريق الخطأ إلحاق الضرر بجهازك. لذلك، اختر الطريقة التلقائية. هذه الأنواع من المرافق موجودة لغرض حراسة جهازك من الضرر قد يفعل هذا النوع من التهديد ، واعتمادا على البرنامج ، حتى منعهم من الإصابة في المقام الأول. بمجرد تثبيت الأداة المساعدة لمكافحة البرامج الضارة ، ما عليك سوى مسح جهازك وتفويضه للقضاء على العدوى. ومع ذلك، لن يساعد البرنامج في استرداد بياناتك. بعد أن يختفي التهديد، تأكد من الحصول على النسخ الاحتياطي وجعل نسخ روتينية من جميع الملفات الهامة.

Offers

تنزيل أداة إزالةto scan for .HaCk ransomwareUse our recommended removal tool to scan for .HaCk ransomware. Trial version of provides detection of computer threats like .HaCk ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .HaCk ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

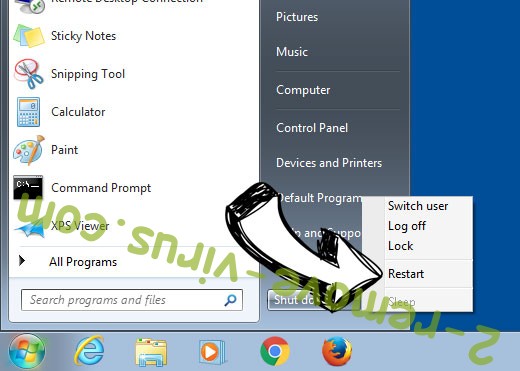

إزالة .HaCk ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

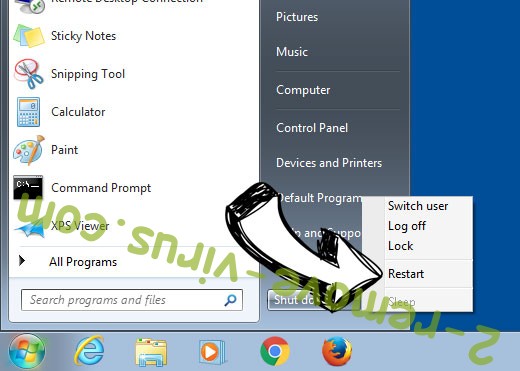

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

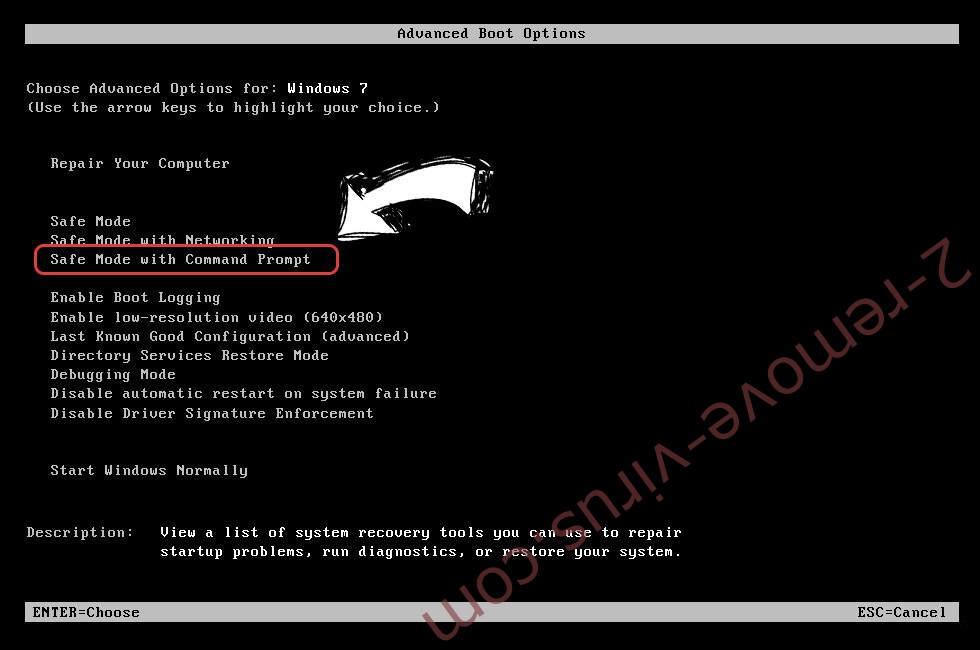

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

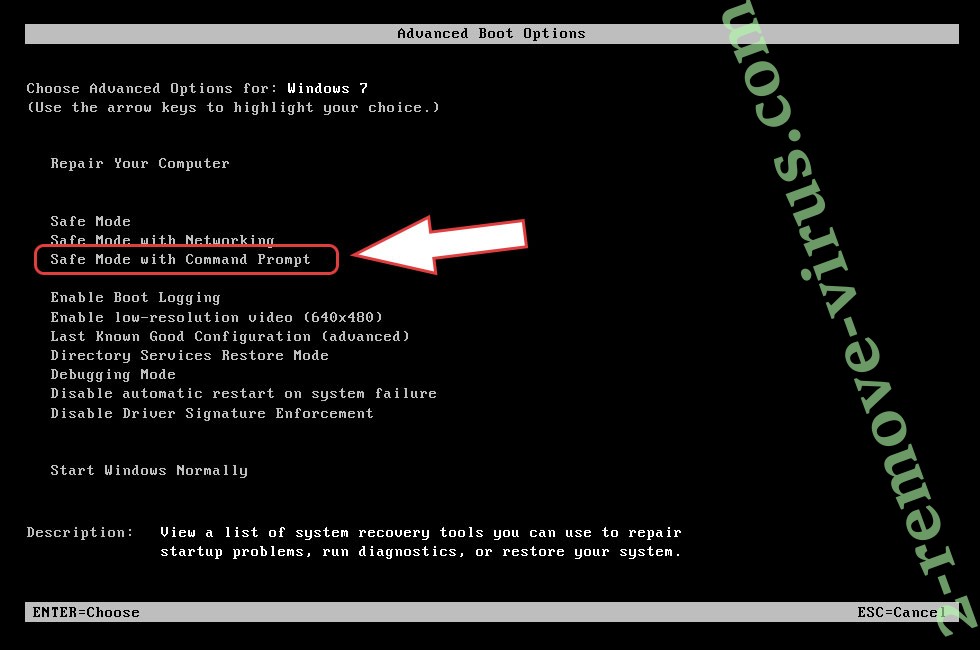

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .HaCk ransomware

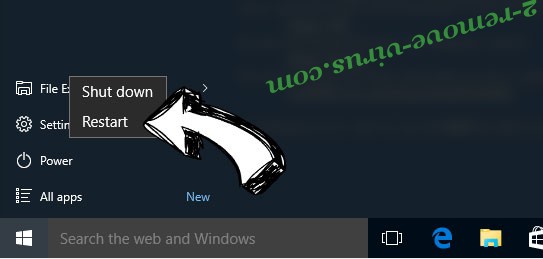

إزالة .HaCk ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

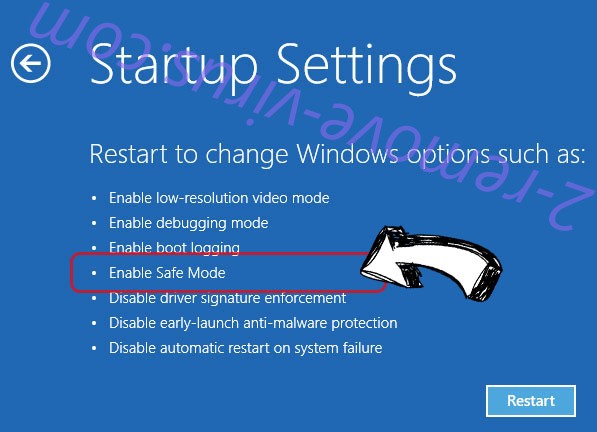

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .HaCk ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .HaCk ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

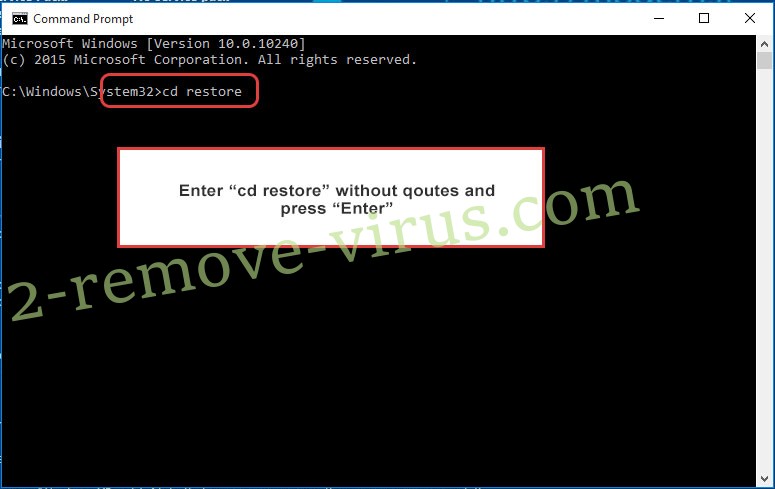

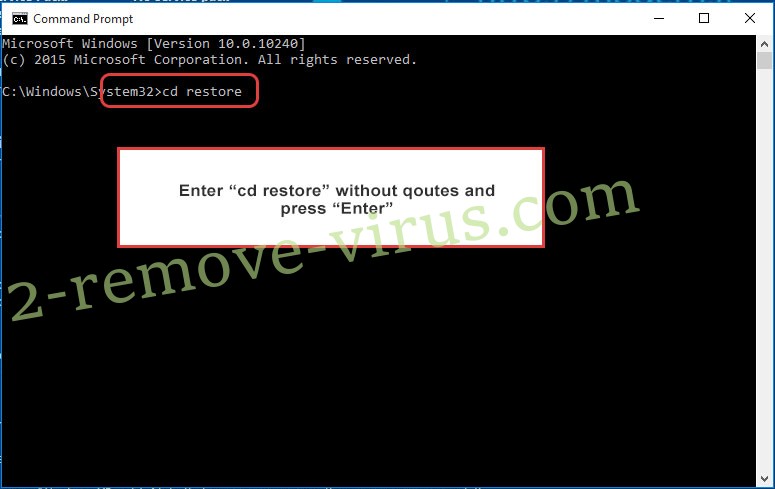

- اكتب في cd restore، واضغط على Enter.

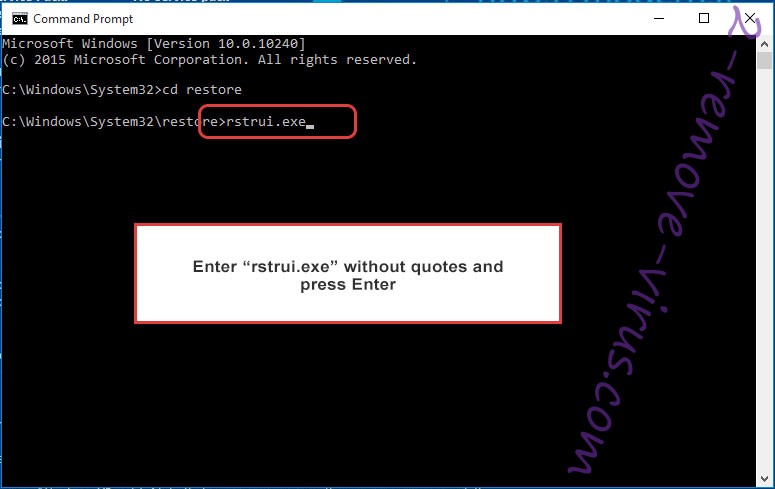

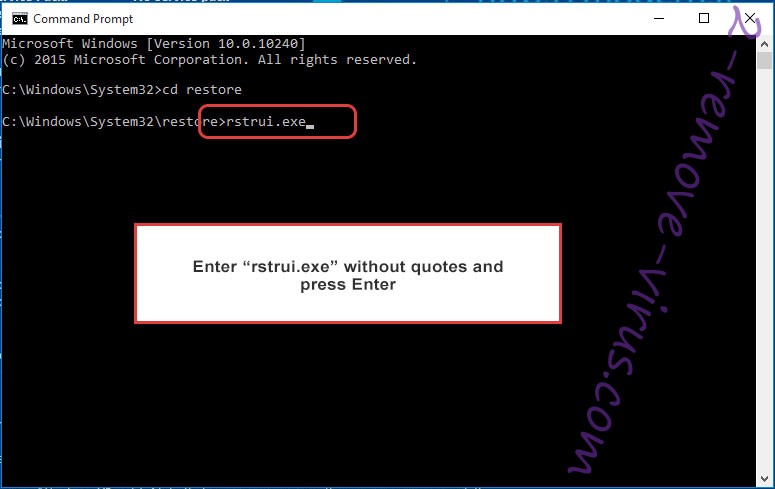

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

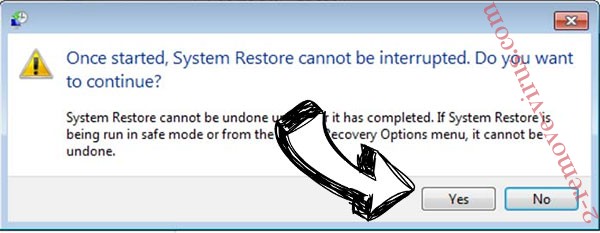

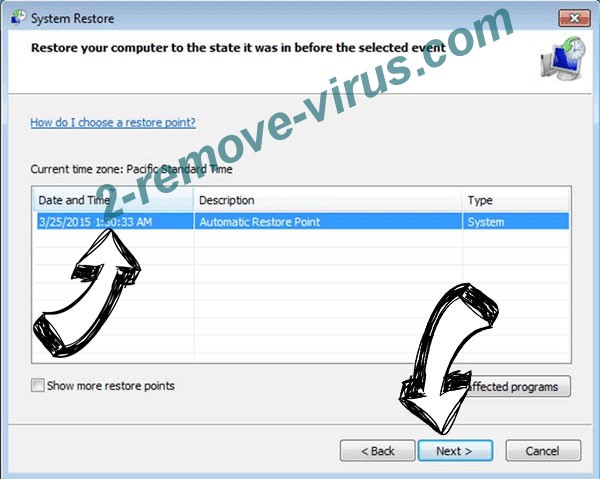

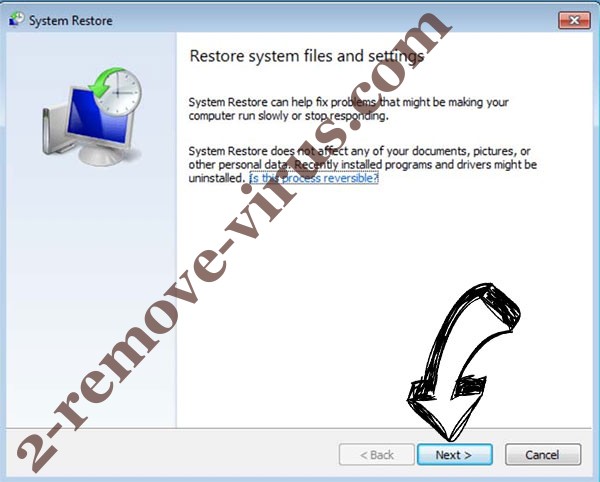

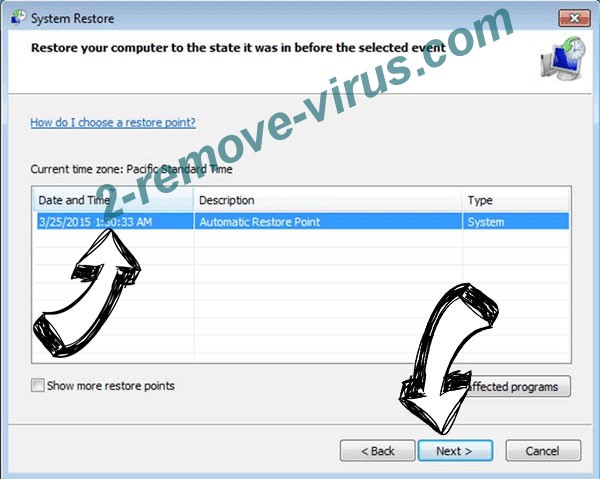

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

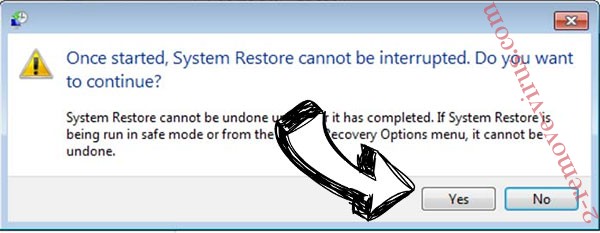

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .HaCk ransomware من ويندوز 8/ويندوز

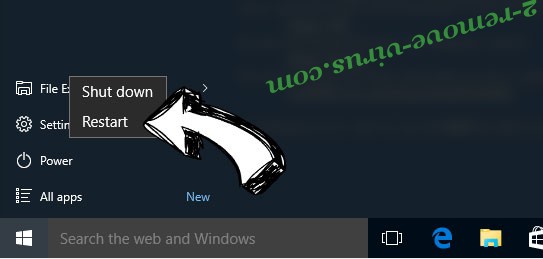

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

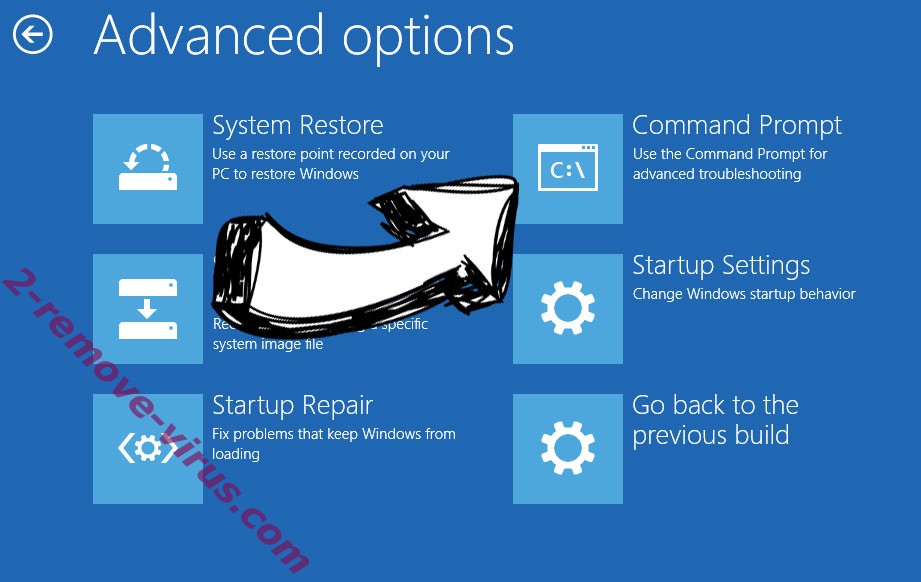

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.