LockBit 3.0 ransomware هو البديل الجديد من برامج الفدية LockBit. فهو يستهدف الملفات الشخصية، ويشفرها، ثم يبتز الأموال من الضحايا بشكل أساسي. يقوم برنامج الفدية بإعادة تسمية جميع الملفات المشفرة إلى سلاسل عشوائية من الأحرف ، بالإضافة إلى إضافة . HLJkNskOq. إذا رأيت هذا الامتداد ، فقد تم تشفير ملفاتك ، للأسف ، بواسطة LockBit 3.0 ransomware . لا توجد حاليا طريقة مجانية لاستعادة الملفات.

LockBit 3.0 ransomware يستهدف الشركات والأعمال. بمجرد بدء تشغيل برنامج الفدية على جهاز كمبيوتر ، سيبدأ في تشفير جميع الملفات. يستهدف جميع الملفات المهمة ، بما في ذلك الصور والصور ومقاطع الفيديو والمستندات وما إلى ذلك. ستتم إعادة تسمية جميع الملفات المشفرة. على سبيل المثال، سيصبح .txt [أحرف عشوائية]. HLJkNskOq عند تشفيره. كما لاحظت بالفعل على الأرجح ، لن تتمكن من فتح أي من الملفات المشفرة. لاستعادتها ، تحتاج إلى أداة فك تشفير خاصة. ومع ذلك ، فإن الحصول عليه لن يكون سهلا لأن الأشخاص الوحيدين الذين لديهم هم مجرمو الإنترنت الذين يقومون بتشغيل برامج الفدية هذه.

سيقوم برنامج الفدية أيضا بإسقاط ملاحظة فدية نصية تنتهي ب . README.txt. الملاحظة طويلة جدا. يشرح أنه تم تشفير الملفات وكيف يمكنك استعادتها. الجهات الفاعلة الخبيثة التي تشغل برامج الفدية هذه تدفع الضحايا بشكل أساسي لشراء جهاز فك التشفير مع الملاحظة. تحتوي المذكرة أيضا على الكثير من المعلومات غير الضرورية والتباهي ولكن جوهرها هو أن الضحايا بحاجة إلى دفع 1 مليون دولار كفدية للحصول على أداة فك تشفير. المبلغ المطلوب هو في الطرف الأعلى عندما يتعلق الأمر ببرامج الفدية التي تستهدف الشركات.

بشكل عام ، لا ينصح أبدا بدفع الفدية. في الغالب لأنه لا يضمن مزيل تشفير يعمل. كانت هناك حالات في الماضي حيث دفعت الشركات الفدية فقط لتلقي أجهزة فك التشفير التي لا تعمل في الواقع. نفس الشيء مع المستخدمين العاديين ، لم يتلق عدد لا يحصى من الضحايا أجهزة فك التشفير الخاصة بهم. من المهم أن تضع في اعتبارك أن مشغلي برامج الفدية يضعون المال فوق كل شيء آخر. لا يوجد شيء يمنعهم من أخذ المال ببساطة وعدم إرسال أداة فك تشفير.

~~~ LockBit 3.0 the world’s fastest and most stable ransomware from 2019~~~

>>>>> Your data is stolen and encrypted.

If you don’t pay the ransom, the data will be published on our TOR darknet sites. Keep in mind that once your data appears on our leak site, it could be bought by your competitors at any second, so don’t hesitate for a long time. The sooner you pay the ransom, the sooner your company will be safe.Tor Browser Links:

–Links for normal browser:

–>>>>> What guarantee is there that we won’t cheat you?

We are the oldest ransomware affiliate program on the planet, nothing is more important than our reputation. We are not a politically motivated group and we want nothing more than money. If you pay, we will provide you with decryption software and destroy the stolen data. After you pay the ransom, you will quickly make even more money. Treat this situation simply as a paid training for your system administrators, because it is due to your corporate network not being properly configured that we were able to attack you. Our pentest services should be paid just like you pay the salaries of your system administrators. Get over it and pay for it. If we don’t give you a decryptor or delete your data after you pay, no one will pay us in the future. You can get more information about us on Ilon Musk’s Twitter hxxps://twitter.com/hashtag/lockbit?f=live>>>>> You need to contact us and decrypt one file for free on TOR darknet sites with your personal ID

Download and install Tor Browser hxxps://www.torproject.org/

Write to the chat room and wait for an answer, we’ll guarantee a response from you. If you need a unique ID for correspondence with us that no one will know about, tell it in the chat, we will generate a secret chat for you and give you his ID via private one-time memos service, no one can find out this ID but you. Sometimes you will have to wait some time for our reply, this is because we have a lot of work and we attack hundreds of companies around the world.

أفضل طريقة لمحاربة برامج الفدية هي الحصول على نسخ احتياطية من الملفات وخطة جيدة لاستعادة الملفات. عندما يتم حفظ الملفات في مكان آمن ، تصبح برامج الفدية مشكلة أقل خطورة. يجب على كل من المستخدمين العاديين والشركات عمل نسخ احتياطية على أساس منتظم.

كيف أصابت LockBit 3.0 ransomware جهاز الكمبيوتر الخاص بك؟

كثيرا ما يعرض المستخدمون أجهزة الكمبيوتر الخاصة بهم للبرامج الضارة عن طريق فتح مرفقات البريد الإلكتروني غير المرغوب فيها. عادة ما يكون المستخدمون الذين تم تسريب عناوين بريدهم الإلكتروني أهدافا لرسائل البريد الإلكتروني الضارة. لحسن الحظ ، رسائل البريد الإلكتروني التي تحتوي على برامج ضارة واضحة جدا. غالبا ما تحتوي رسائل البريد الإلكتروني الضارة ، بالنسبة للمبتدئين ، على أخطاء إملائية ونحوية. الأخطاء واضحة للغاية ، حتى بالنسبة لغير الناطقين باللغة الإنجليزية ، لأن المرسلين غالبا ما يتظاهرون بأنهم من شركات موثوقة. قد تشير رسائل البريد الإلكتروني الضارة أيضا إلى المستخدمين الذين يستخدمون مصطلحات عامة مثل “المستخدم” و “العميل” و “العضو” وما إلى ذلك. ربما لاحظت أنه عندما ترسل الأنشطة التجارية رسائل بريد إلكتروني إلى عملائها ، فإنها تشير إليهم بالاسم. قد يبدو استخدام الكلمات العامة غير احترافي في رسالة بريد إلكتروني شرعية.

عندما تكون هدفا محددا ، ومع ذلك ، لن تكون رسائل البريد الإلكتروني واضحة. ستكون محاولات المتسللين لإصابة جهاز الكمبيوتر الخاص بك بالبرامج الضارة أكثر تعقيدا إذا كان لديهم بعض معلوماتك الشخصية. على سبيل المثال ، سيتم استخدام اسمك لمخاطبتك ، وسيكون البريد الإلكتروني خاليا من الأخطاء ، وقد تكون هناك بعض المعلومات فيه والتي من شأنها أن تجعل البريد الإلكتروني يبدو موثوقا. لهذا السبب يوصى دائما بفحص مرفقات البريد الإلكتروني (خاصة غير المرغوب فيها) باستخدام برامج مكافحة البرامج الضارة أو VirusTotal قبل فتحها.

إذا تلقيت بريدا إلكترونيا غير مرغوب فيه ، فيجب عليك أيضا التحقق من عنوان البريد الإلكتروني للمرسل. هناك احتمال كبير جدا بأن يكون البريد الإلكتروني الذي تتلقاه ضارا أو غير مرغوب فيه إذا ادعى المرسل أنه من شركة معروفة / شرعية ولكن يبدو أن عنوان البريد الإلكتروني عشوائي تماما. ولكن حتى إذا بدا عنوان البريد الإلكتروني شرعيا ، فلا يزال يتعين عليك البحث عن المرسل للتأكد من أنه من يقول إنه هو.

غالبا ما تستخدم السيول لنشر البرامج الضارة. نظرا لأن الكثير من مواقع التورنت غالبا ما تكون سيئة التنظيم ، فليس من الصعب على الجهات الفاعلة الضارة تحميل السيول التي تحتوي على برامج ضارة فيها. على وجه الخصوص ، ستجد غالبا برامج ضارة في السيول للمحتوى المحمي بحقوق الطبع والنشر ، وبشكل أكثر تحديدا ، الأفلام والبرامج التلفزيونية وألعاب الفيديو. إذا كنت تقوم بالقرصنة بانتظام باستخدام السيول ، فقد تكون هذه هي الطريقة التي أصابت بها جهاز الكمبيوتر الخاص بك ببرامج الفدية هذه. بشكل عام ، لا ينصح بتنزيل محتوى محمي بحقوق الطبع والنشر مجانا باستخدام السيول لأن القيام بذلك لا يعرض جهاز الكمبيوتر الخاص بك للخطر فحسب ، بل يرقى أيضا إلى سرقة المحتوى.

عندما يتم استهداف الشركات ، تحدث العدوى عادة عندما يفتح الموظفون مرفقات ضارة. يمكن ل Ransomware أيضا استخدام نقاط الضعف للدخول ، وهذا هو السبب في أنه من المهم جدا تثبيت التحديثات الضرورية دائما.

LockBit 3.0 ransomware عزل

نظرا لأن برامج الفدية هي عدوى معقدة للغاية ، لذا تحتاج إلى استخدام برنامج مكافحة البرامج الضارة لإزالتها LockBit 3.0 ransomware من جهاز الكمبيوتر الخاص بك. إذا حاولت الحذف يدويا وقمت بذلك بشكل غير صحيح ، فقد ينتهي بك الأمر إلى التسبب LockBit 3.0 ransomware في مزيد من الضرر لجهاز الكمبيوتر الخاص بك. سيكون Manual LockBit 3.0 ransomware عملية شاقة وطويلة ، لذا ليس من الآمن استخدام مكافحة البرامج الضارة فحسب ، بل أيضا أسهل.

بمجرد إزالة برامج الفدية بالكامل ، يمكنك الاتصال بالنسخة الاحتياطية لبدء استعادة ملفاتك. سيكون استرداد الملفات أكثر صعوبة بكثير ، إن لم يكن مستحيلا إذا لم يكن لديك نسخة احتياطية. إذا لم تكن لديك نية لدفع الفدية ، فإن خيارك الوحيد هو الانتظار حتى يتم إصدار جهاز فك تشفير مجاني. كما ناقشنا بالفعل ، ما إذا كان سيتم إصداره ليس مؤكدا ولكن لا يزال يتعين عليك نسخ ملفاتك المشفرة احتياطيا والتحقق من NoMoreRansom حين لآخر .

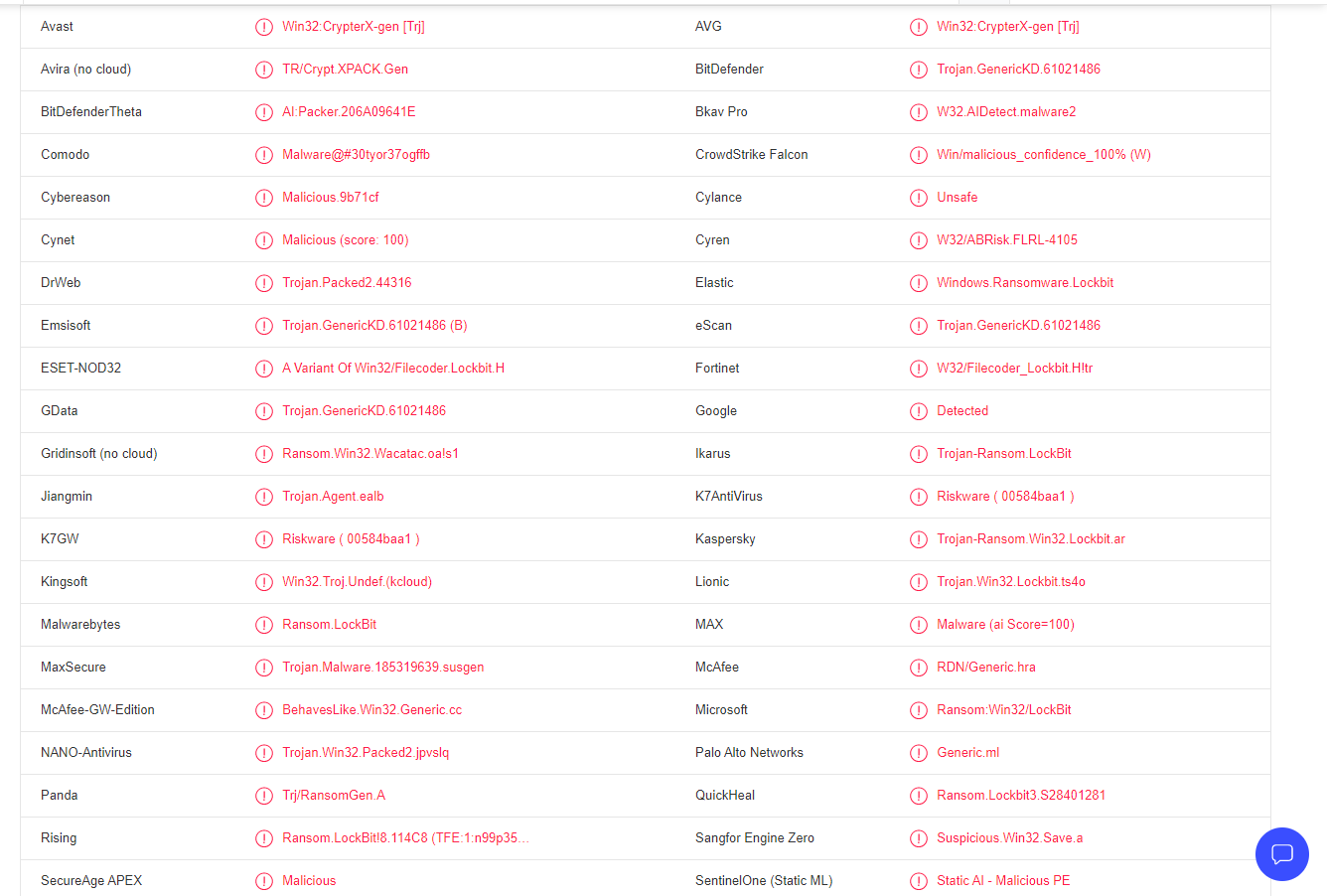

LockBit 3.0 ransomware تم اكتشافه على النحو التالي:

- Win32: CrypterX-gen [Trj] بواسطة Avast / AVG

- حصان طروادة.GenericKD.61021486 (B) بواسطة Emsisoft

- متغير من Win32/Filecoder.Lockbit.H بواسطة ESET

- Ransom.LockBit by Malwarebytes

- Ransom.Win32.LOCKBIT.YXCGD بواسطة تريند مايكرو

- Trojan.GenericKD.61021486 بواسطة بيتديفندر

- Trojan-Ransom.Win32.Lockbit.ar بواسطة كاسبرسكي

- RDN/Generic.hra بواسطة McAfee

- الفدية: Win32/LockBit من مايكروسوفت

- Trojan.Gen.MBT by Symantec