تأتي الجريمة السيبرانية في مجموعة متنوعة من الأشكال ، واحدة من أكثرها شيوعا Ransomware ، وهو نوع من عدوى البرامج الضارة التي تقوم بتشفير الملفات وتطالب بالمال مقابل فك تشفيرها. Ransomware

وقد تجاوزت التكلفة المقدرة Ransomware للهجمات 20 مليار دولار في عام 2020 وحده، أي أكثر من ضعف المبلغ الذي كانت عليه في عام 2018. ولن تزداد تكلفة الأضرار إلا خلال السنوات المقبلة، مع وقوع المزيد والمزيد من الشركات والمنظمات ضحية. ومع Ransomware -كخدمة (راس) أصبحت متاحة على نطاق واسع لأي شخص يرغب في اللجوء إلى هذا النوع بالذات من الجرائم Ransomware السيبرانية، أصبح تهديدا أكبر. يمكن لمجرمي الإنترنت الآن تأجير Ransomware وشراء الوصول إلى الأنظمة لإطلاق التشغيل ، Ransomware مع بذل الحد الأدنى من الجهد وتتطلب القليل من المهارة.

في حين أن المستخدمين العاديين لا يزالون معرضين لخطر الوقوع ضحايا Ransomware للهجمات ، فإن الشركات والمنظمات هي التي تواجه أكبر خطر. وعادة ما يكون المستخدمون المنتظمون ضحايا لهجمات عامة جدا، يمكن تجنبها بسهولة في كثير من Ransomware الأحيان، ولكن المنظمات مستهدفة بسلالات محددة Ransomware ومتطورة للغاية. كما أن المخاطر أكبر بكثير بالنسبة لهذه الأخيرة، حيث Ransomware أن الطلبات غالبا ما تتجاوز ملايين الدولارات.

كما تواجه الشركات والمنظمات مشكلة أخرى، Ransomware فالعصابات الآن لا تقوم بتشفير الملفات وتسبب اضطرابا كبيرا في العمليات اليومية فحسب، بل تسرق البيانات وتهدد بنشرها علنا إذا لم يتم دفع فدية. Ransomware وقد أوفى الكثيرون بهذا الوعد وأصدروا علنا بالفعل بيانات يحتمل أن تكون حساسة سرقت من الشركات التي اتخذت قرار عدم الدفع.

بالنسبة للمستخدمين الأفراد، يعني تجنب Ransomware تطوير عادات تصفح أفضل وعدم الانخراط في أنشطة غير قانونية على الإنترنت. بالنسبة للشركات والمنظمات ، ومع ذلك ، فإنه أكثر تعقيدا بكثير.

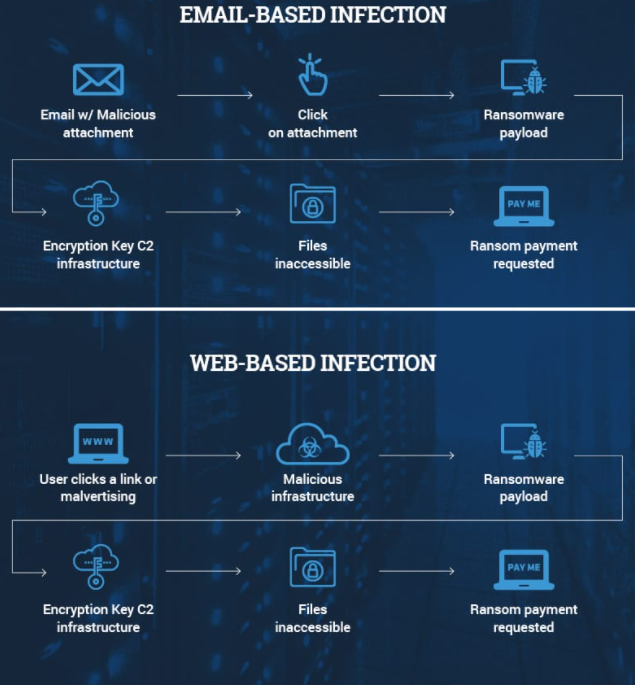

أدناه يمكنك العثور على الأساليب Ransomware الأكثر شيوعا يستخدم لتصيب النظم، وتنطبق على كل من المستخدمين الفردية وأهداف أكبر.

قرصنة المحتوى المحمية بحقوق الطبع والنشر

ليس سرا أنه يمكنك الحصول على أي نوع من الأفلام المدفوعة ، المسلسلات التلفزيونية ، اللعبة ، البرامج ، إلخ ، مجانا عن طريق القرصنة. ما إذا كان يجب عليك القيام بذلك أم لا هو سؤال آخر ، ولكن الحقيقة هي أنه من الممكن. ولأن العديد من الأشخاص يختارون هذا الخيار للحصول على المحتوى المفضل لديهم ، فإنه يخلق فرصة مثالية للممثلين الضارين لتوزيع البرامج الضارة. ناهيك عن حقيقة أن المصادر التي لديها محتوى مقرصن غالبا ما تكون سيئة التنظيم للغاية ، مما يسمح للمحتالين عبر الإنترنت بتوزيع برامجهم الضارة بسهولة.

في معظم الحالات ، يلتقط المستخدمون Ransomware عبر السيول لمحتوى الترفيه وعند تنزيل الشقوق البرمجية. لا يمكنك الوثوق بمواقع مثل Pirate Bay أو منتديات الكراك البرمجية لتزويدك بمحتوى آمن عندما يكون الهدف الأساسي من هذه المنصات هو منح الوصول إلى المحتوى المسروق. معظم مواقع التورنت على وجه الخصوص سيئة التنظيم ، مما يسمح للأطراف الخبيثة بتحميل محتواها الضار بسهولة على المنصات.

السيول للمحتوى الشعبي في كثير من الأحيان قد أخفت البرمجيات الخبيثة في نفوسهم. على سبيل المثال ، عندما كان المسلسل التلفزيوني الشهير Game of Thrones يبث ، كانت السيول للحلقات غالبا ما تكون ضارة. ويمكن قول الشيء نفسه عن أي فيلم متوقع للغاية / شعبية ، والمسلسلات التلفزيونية ، ولعبة فيديو.

بالإضافة إلى السيول التي تحتوي على البرامج الضارة ، يمكن تصنيف مواقع التورنت نفسها في كثير من الأحيان على أنها ضارة. تعرض المواقع عمليات احتيال مختلفة ، بما في ذلك تنبيهات الفيروسات المزيفة ، والمطالبات بتنزيل البرامج التي يحتمل أن تكون خطرة ، وحيل “لقد فزت بجائزة”. وعلاوة على ذلك، قد تكون العديد من مواقع التورنت أكثر عرضة للاستغلال من قبل الأطراف الخبيثة، مما قد يسمح لها ببدء عمليات تنزيل من محرك الأقراص.

أسهل طريقة لتجنب التقاط Ransomware وأنواع أخرى من العدوى الخبيثة من مواقع القرصنة هو عدم سيل. ومع ذلك ، إذا كنت لا تشعر بالقلق إزاء حقيقة أن كنت سرقة أساسا المحتوى ، على أقل تقدير لديها برامج مكافحة الفيروسات المثبتة لعندما كنت لا محالة في نهاية المطاف تحميل البرمجيات الخبيثة.

مرفقات البريد الإلكتروني

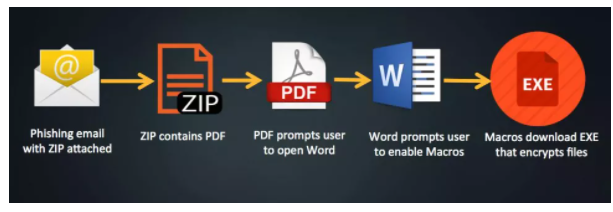

Malspam ومرفقاتها هي واحدة من الطرق الأكثر شيوعا البرمجيات الخبيثة ، Ransomware وخاصة ، يتم توزيعها. وينطبق هذا على كل من المستخدمين العاديين وشبكات الشركات. وتستخدم تكتيكات الهندسة الاجتماعية المختلفة لخداع المستخدمين لفتح مرفقات البريد الإلكتروني، والقيام الذي من شأنه أن يبدأ البرمجيات الخبيثة. تأتي المرفقات الضارة بتنسيقات مختلفة ، بما في ذلك Word و Excel و PDF و ZIP.

وتتراوح حملات مالسبام بين حملات أساسية جدا وحملات متطورة جدا، وعادة ما يكون لهذه الحملات أهداف محددة، مثل الشركات أو المؤسسات الحكومية. يمكن التعرف على حملات malspam العامة بسهولة كبيرة ، طالما أن المستخدمين لا يسارعون إلى فتح مرفقات البريد الإلكتروني غير المرغوب فيها. ومع ذلك، يمكن أن يكون من الصعب للغاية اكتشاف الشركات والمؤسسات المتطورة، استنادا إلى العديد من الشركات والمؤسسات التي وقعت ضحية.

كيفية تجنب الإصابة:

- فحص عنوان البريد الإلكتروني للمرسل؛

يجب أن يكون عنوان البريد الإلكتروني للمرسل أول شيء تتحقق منه عند تلقي بريد إلكتروني غير مرغوب فيه مع مرفق لأنه غالبا ما يكون هبة كبيرة. ما لم يكن لديهم أهداف محددة ، Ransomware غالبا ما يتم إرسال رسائل البريد الإلكتروني من عناوين بريد إلكتروني عامة جدا تتكون من مجموعات عشوائية من الأرقام والحروف. ومع ذلك ، حتى لو كان عنوان البريد الإلكتروني يبدو شرعيا ، فتحقق دائما مما إذا كان ينتمي فعليا إلى أي شخص يدعي المرسل أنه كذلك.

- ابحث عن الأخطاء النحوية والهجاء في رسائل البريد الإلكتروني غير المرغوب فيها؛

سواء كان ذلك متعمدا أم لا ، غالبا ما تحتوي رسائل البريد الإلكتروني الضارة والتصيد الاحتيالي وغيرها من الأخطاء النحوية والهجاء الواضحة جدا. إذا تلقيت رسالة بريد إلكتروني (خاصة إذا كانت هي رسالة تلقائية عامة) من شركة تستخدم خدماتها، فلن يكون للبريد الإلكتروني أخطاء في القواعد/ الإملاء حيث ينظر إليها على أنها غير مهنية. على سبيل المثال، إذا تلقيت رسالة بريد إلكتروني تتضمن أخطاء من شخص يدعي أنه البنك الذي تتعامل معه، ففكر في أن هذا علم أحمر كبير.

- يحيط علما كيف عنوان البريد الإلكتروني لك؛

من المحتمل أنك لاحظت أنه عندما ترسل لك شركة تستخدم خدمتها بريدا إلكترونيا ، فإنها تتناولك بالاسم. على سبيل المثال، إذا كنت تستخدم خدمة البث Netflix، فسوف يخاطبونك باسم ملف تعريف مستخدم Netflix الرئيسي. إذا كان لديك حساب مصرفي مع باركليز على سبيل المثال، فإن المراسلات الرسمية ستخاطبك باسم عائلتك. لن تستخدم كلمات عامة مثل “المستخدم” و”العضو” و”العميل” وما إلى ذلك أبدا لمخاطبتك في رسائل البريد الإلكتروني المشروعة من خلال الخدمات التي تستخدمها. إذا طلب منك البريد الإلكتروني الذي يستخدم كلمات عامة لمخاطبتك فتح مرفق لأنه مستند مهم، فيجب أن تكون حذرا جدا.

- مسح مرفقات البريد الإلكتروني مع برامج مكافحة الفيروسات أو VirusTotal؛

يوصى بشدة بمسح جميع مرفقات البريد الإلكتروني باستخدام برامج مكافحة الفيروسات أو VirusTotal قبل فتحها. يمكنك تحميل مرفق البريد الإلكتروني على VirusTotal، وسوف تظهر لك ما إذا كان أي من عشرات برامج مكافحة الفيروسات الكشف عن الملف كما الخبيثة.

- لا تنقر على روابط غير مألوفة.

في بعض الحالات، تحتوي رسائل البريد الإلكتروني على روابط بدلا من مرفقات البريد الإلكتروني. النقر على رابط ضار يأخذك إلى موقع على شبكة الانترنت حيث مثل البرمجيات الخبيثة Ransomware قد يكون يختبئ.

إعلانات ضارة

الإعلانات الضارة ، أو سوء تحويل باختصار ، هو أيضا تكتيك يستخدمه Ransomware الموزعون لنشر برامجهم الضارة. الطريقة التي يعمل بها سوء تحويل العمل هي قيام الجهات الفاعلة الضارة بإدراج تعليمات برمجية ضارة في الإعلانات ومن ثم استخدام شبكات الإعلانات المشروعة لعرض هذه الإعلانات للمستخدمين. إذا تفاعل المستخدمون مع الإعلان الضار، إعادة توجيههم إلى خادم ضار يستضيف مجموعة أدوات استغلال، والتي يمكن تنفيذها بعد ذلك. مجموعات استغلال البرامج الضارة التي تحقق من الجهاز المصاب لنقاط الضعف لاستغلالها. من خلال استغلال ثغرة أمنية ، يمكن أن تسمح مجموعة الاستغلال بشكل أساسي Ransomware بإدخال جهاز كمبيوتر.

يمكن العثور على الإعلانات الضارة على مواقع الويب المشروعة تماما ، على الرغم من أنها عادة ما يتم اكتشافها وإزالتها بسرعة. لسوء الحظ، هذا يعني أن التفاعل مع الإعلانات حتى على المواقع الشرعية ليس آمنا دائما.

كيفية تجنب الإصابة:

- تثبيت تحديثات بانتظام;

لمنع البرامج الضارة من الاستفادة من نقاط الضعف، تأكد من تثبيت التحديثات بشكل منتظم. كلما أصبح المطورون على علم بوجود ثغرة أمنية يمكن استغلالها ، فإنهم يصدرون تحديثا لتصحيحها. كل ما عليك القيام به هو تثبيته. يمكنك تشغيل التحديثات التلقائية في كثير من الحالات، ونحن نوصي بشدة بالقيام بذلك.

- لديها برامج مكافحة الفيروسات و adblocker تثبيت؛

وجود برامج مكافحة الفيروسات المثبتة أمر لا بد منه من أجل منع العدوى الخبيثة، بما في ذلك تلك التي تنتشر عن طريق الإعلانات الضارة. وهناك برنامج موثوق لمكافحة الفيروسات منع العدوى مثل Ransomware من الدخول أو القيام بأي ضرر. يعد تثبيت ملحق adblocker أيضا فكرة جيدة ، لأنه سيمنع الإعلانات ويمنع النوافذ المنبثقة.

- تجنب التفاعل مع الإعلانات على مواقع الويب عالية المخاطر.

عند تصفح المواقع عالية المخاطر، من الجيد عدم النقر على أي إعلانات، حيث أن هناك فرصة كبيرة أنها ستكون غير آمنة. المواقع التي تحتوي على محتوى مقرصن وصفحات بث مجانية ومواقع إباحية هي من بين أكثر المواقع عرضة للخطر ، لذلك يجب توخي المزيد من الحذر عند زيارتها. بعد تثبيت adblocker على أقل تقدير ينصح.

تنزيل من محرك الأقراص

وبالمثل إلى malvertising ، محرك الأقراص من قبل التنزيلات تنطوي على الجهات الفاعلة الخبيثة حقن التعليمات البرمجية الخبيثة في مواقع الويب ومن ثم استخدام مجموعات استغلال لتصيب أجهزة الكمبيوتر. يمكن في بعض الأحيان اختراق مواقع الويب المشروعة وتؤدي إلى تنزيل محركات الأقراص ولكنها ليست شائعة بشكل خاص ، لأنها تنطوي بشكل أساسي على اختراق المواقع وليس من السهل دائما عندما تكون هناك تدابير حماية كافية.

يمكن أن تحدث هذه التنزيلات دون أن يلاحظ المستخدمون أي شيء خاطئ ، وعادة ما يكون كافيا لزيارة الموقع لبدء التنزيل. وهذا يمكن أن يؤدي إلى جميع أنواع العدوى، بما في ذلك Ransomware .

كيفية تجنب الإصابة:

- لديك برامج مكافحة الفيروسات المثبتة.

وجود برامج مكافحة الفيروسات المثبتة أمر لا بد منه من أجل منع العدوى الخبيثة، بما في ذلك تلك التي تنتشر عن طريق الإعلانات الضارة. وهناك برنامج موثوق لمكافحة الفيروسات منع العدوى مثل Ransomware من الدخول أو القيام بأي ضرر.

بروتوكول سطح المكتب البعيد (RDP)

بروتوكول سطح المكتب البعيد، أو RDP باختصار، هو أداة تسمح للمستخدمين بالاتصال بجهاز كمبيوتر أو خادم آخر باستخدام اتصال شبكة اتصال. ومن غير المستغرب أن مجرمي الإنترنت رأوا فرصة للتوزيع Ransomware عبر RDP. انها حاليا واحدة من أساليب التسلل الأكثر استخداما من قبل Ransomware ، وخصوصا عندما يتعلق الأمر بإصابة المنظمات بدلا من المستخدمين الأفراد. ومن المعروف أن عائلات دارما وغاندراب سيئة Ransomware السمعة تستغل بروتوكول سطح المكتب البعيد لإصابة أجهزة الكمبيوتر.

الخطر الأكبر هو ترك منفذ RDP مفتوحا على الإنترنت لأنه يسمح لأي شخص بالاتصال بالخادم البعيد. إذا كان المهاجم قادرا على الاتصال به بنجاح، فسيكون لديه إمكانية الوصول إلى الخادم ويمكنه تنفيذ مجموعة متنوعة من الإجراءات، مثل تثبيت Ransomware . مجرمو الإنترنت قادرون على مسح الإنترنت بحثا عن منافذ RDP مفتوحة ، والتي يحاولون بعد ذلك تسجيل الدخول إليها إما عن طريق تخمين بيانات الاعتماد أو استخدام أوراق الاعتماد المسروقة. بمجرد أن يكون المهاجم في النظام ، فإنه / هي المضي قدما لتعطيل أنظمة الأمن لجعل الشبكة عرضة للخطر ، ومن ثم تسليم الحمولة الملقب تثبيت Ransomware .

كيفية تجنب الإصابة:

- استخدام VPN;

يوصى بشدة باستخدام VPN لجعل الوصول إلى الشبكات البعيدة آمنا.

- كلمات مرور قوية وتمكين المصادقة متعددة العوامل؛

تحدث معظم هجمات RDP الناجحة بسبب ضعف بيانات اعتماد تسجيل الدخول. إن إنشاء كلمة مرور طويلة وعشوائية والأهم من ذلك ، من شأنها أن تمنع المهاجمين من القدرة على تنفيذ الهجمات بنجاح عبر RDP. ومع ذلك، نظرا لأنه من الممكن دائما اختراق كلمات المرور، يوصى بتمكين المصادقة متعددة العوامل لجعل تسجيل الدخول أكثر صعوبة بالنسبة للأطراف غير المصرح لها.

- استخدام جدار حماية للحد من الوصول.

يمكنك استخدام جدار حماية لتحديد عناوين IP أو أي نطاق من عناوين IP لديه حق الوصول إلى RDP.