حول انتزاع الفدية

يتم تصنيف انتزاع الفدية المعروفة باسم .Zemblax ransomware تهديد خطير، وذلك بسبب الضرر المحتمل الذي قد يسببه. في حين تم الإبلاغ عن انتزاع الفدية على نطاق واسع حول الموضوع ، فمن الممكن أنك لم تسمع به من قبل ، لذلك قد لا تعرف ما يمكن أن تعنيه العدوى لجهازك. عندما يتم تشفير الملفات باستخدام خوارزمية تشفير قوية، سيتم تأمينها، مما يعني أنك لن تتمكن من فتحها. يتم تصنيف تشفير البيانات الضارة على أنها عدوى خطيرة للغاية حيث أن فك تشفير الملفات ليس من المحتمل دائمًا.

سيتم تزويدك بخيار فك تشفير الملفات إذا دفعت الفدية ، ولكن هذا ليس الخيار الذي تم تشجيعه. إعطاء في الطلبات لا يؤدي بالضرورة في فك تشفير الملف، لذلك نتوقع أن كنت قد يكون مجرد التصيد أموالك. نضع في اعتبارنا أن كنت تتعامل مع المحتالين السيبرانية الذين لن يكلفوا أنفسهم عناء توفير لكم برنامج فك التشفير عندما يكون لديهم خيار مجرد أخذ أموالك. يجب عليك أيضًا أن تأخذ في الاعتبار أنه سيتم استخدام الأموال لمشاريع البرامج الضارة في المستقبل. ملف تشفير البرامج الضارة يكلف بالفعل 5 مليارات دولار في خسارة لمختلف الشركات في عام 2017 ، وهذا هو التقدير فقط. وكلما زاد عدد الأشخاص الذين يعطونهم المال ، كلما أصبح المزيد من برامج الفدية التجارية المربحة ، ومن المؤكد أن هذا النوع من المال يجذب مختلف المحتالين. شراء النسخ الاحتياطي مع المال المطلوب سيكون قرارات أفضل بكثير لأنه إذا كنت من أي وقت مضى وضعت في هذا النوع من الحالات مرة أخرى ، قد مجرد استرداد البيانات من النسخ الاحتياطي وخسارتهم لن يكون احتمالا. يمكنك بعد ذلك إلغاء تثبيت .Zemblax ransomware الفيروسات واستعادة الملفات. يمكنك العثور على معلومات حول طرق الانتشار الأكثر شيوعًا في الفقرة أدناه ، في حالة عدم تأكدك من كيفية تمكن برامج الفدية من إصابة جهازك.

طرق توزيع برامج الفدية

يستخدم رانسومواري بشكل عام طرقًا بسيطة للانتشار ، مثل البريد الإلكتروني غير المرغوب فيه والتنزيلات الضارة. نظرًا لوجود الكثير من الأشخاص الذين يُهملون في فتح مرفقات البريد الإلكتروني أو التنزيل من مصادر أقل موثوقية ، فإن موزعي برامج الفدية لا يحتاجون إلى التوصل إلى طرق أكثر تعقيدًا. قد يكون من الممكن أيضاً أن يتم استخدام طريقة أكثر تطوراً للعدوى، كما أن بعض البرامج الخبيثة ترميز البيانات لا استخدامها. المجرمين فقط أن يدعي أن يكون من شركة ذات مصداقية، وكتابة رسالة بريد إلكتروني مقنعة، إرفاق الملف الضارة إلى البريد الإلكتروني وإرسالها إلى الضحايا المحتملين. هذه الرسائل الإلكترونية عادة ما تذكر المال لأنه بسبب حساسية هذا الموضوع ، فإن المستخدمين أكثر عرضة لفتحها. وإذا كان شخص مثل Amazon أرسل بريدًا إلكترونيًا إلى مستخدم تم ملاحظة نشاط مشكوك فيه في حسابه أو عملية شراء ، فقد يصاب مالك الحساب بالذعر ، ويتحول إلى متسرع نتيجة لذلك وينتهي به الأمر إلى فتح المرفق. عندما كنت تتعامل مع رسائل البريد الإلكتروني ، وهناك أشياء معينة للبحث عن إذا كنت ترغب في حماية النظام الخاص بك. تحقق من المرسل لمعرفة ما إذا كان شخصًا تعرفه. لا يزال التحقق من عنوان البريد الإلكتروني للمرسل مهمًا، حتى إذا كان المرسل مألوفًا لك. أيضا ، أن يكون على البحث عن الأخطاء في قواعد اللغة ، والتي تميل عادة إلى أن تكون واضحة تماما. سمة نموذجية أخرى هي عدم وجود اسمك في التحية ، إذا كانت الشركة المشروعة / المرسل إلى البريد الإلكتروني لك ، فإنها بالتأكيد استخدام اسمك بدلا من تحية نموذجية ، ومخاطبة لك كعميل أو عضو. من الممكن أيضًا لملف تشفير البرامج الضارة استخدام نقاط الضعف في الأجهزة للعدوى. عادة ما يتم العثور على نقاط الضعف في البرامج وإصدار صانعي البرامج التحديثات بحيث لا يمكن للأطراف الحاقدة الاستفادة منها لتوزيع برامجها الضارة. لسوء الحظ ، كما يمكن أن يرى من قبل على نطاق واسع من WannaCry انتزاع الفدية ، وليس كل المستخدمين تثبيت الإصلاحات ، لسبب أو لآخر. ويقترح عليك تثبيت التصحيح كلما تم توفيره. يمكنك أيضًا تثبيت التحديثات تلقائيًا.

ماذا يفعل

سيتم ترميز الملفات الخاصة بك بمجرد وصول برامج الفدية إلى جهازك. إذا كنت في البداية لم تدرك شيئا يحدث، سوف تعرف بالتأكيد شيء ما هو ما يصل عندما لا يمكنك فتح الملفات الخاصة بك. عليك أن تدرك أن جميع الملفات المشفرة لها ملحقات غير عادية تعلق عليها، وهذا يساعد الناس على التعرف على أي نوع من انتزاع الفدية هو عليه. في كثير من الحالات، قد يكون من المستحيل استعادة الملف لأن خوارزميات التشفير المستخدمة في التشفير قد تكون صعبة للغاية، إن لم يكن من المستحيل فك تشفيرها. في ملاحظة ، سيخبرك المتسللون أنهم أغلقوا ملفاتك ، ويقترحون عليك طريقة لفك تشفيرها. برنامج فك التشفير المقترح لن يكون مجانا، بطبيعة الحال. يجب أن توضح الملاحظة بوضوح كم يكلف فك التشفير ولكن إذا لم يكن الأمر كذلك ، فسوف يمنحك طريقة للاتصال بالمجرمين لإعداد سعر. شراء فك التشفير ليس الخيار المقترح ، لأسباب حددناها بالفعل. فكر فقط في الدفع عندما يفشل كل شيء آخر. حاول أن تتذكر ما إذا كنت قد قمت مؤخرًا بعمل نسخ من الملفات ولكن نسيتها. قد تكون أداة فك التشفير المجانية خيارًا أيضًا. قد يكون أخصائيو البرامج الضارة قادرين على فك تشفير برامج الفدية ، لذلك قد يطورون أداة مجانية. خذ ذلك في الاعتبار قبل دفع الفدية حتى يعبر عقلك. لن تواجه فقدان ملف محتمل إذا كان الكمبيوتر ملوثًا مرة أخرى أو تعطل إذا استثمرت جزءًا من هذا المال في النسخ الاحتياطي. وإذا كان النسخ الاحتياطي متوفراً، يجب تنفيذ استرداد البيانات بعد إنهاء .Zemblax ransomware الفيروس، إذا كان لا يزال على جهازك. الآن بعد أن كنت على بينة من مدى خطورة ترميز البرمجيات الخبيثة يمكن أن يكون ، في محاولة لتجنب ذلك قدر الإمكان. التزم بمصادر التنزيل المشروعة ، وكن حذرًا عند التعامل مع مرفقات البريد الإلكتروني ، وتأكد من تحديث البرامج.

.Zemblax ransomware ازاله

إذا كان البرنامج الضار لترميز البيانات لا يزال في الجهاز، فسيلزم استخدام أداة لإزالة البرامج الضارة لإنهائه. قد يكون من الصعب جدا لإصلاح الفيروس يدويا .Zemblax ransomware لأن خطأ قد يؤدي إلى مزيد من الضرر. وذلك لمنع التسبب في مزيد من المتاعب، واستخدام برنامج إزالة البرامج الضارة. يتم إنشاء هذه الأنواع من الأدوات بنية الكشف عن أو حتى الوقاية من هذه الأنواع من العدوى. بمجرد تثبيت أداة مكافحة البرامج الضارة التي تختارها ، قم بإجراء فحص لأداتك والسماح لها بالقضاء على التهديد. لا تتوقع الأداة المساعدة لإزالة البرامج الضارة لاسترداد البيانات الخاصة بك، لأنها لن تكون قادرة على القيام بذلك. بمجرد أن يكون الجهاز نظيفًا ، يجب أن تكون قادرًا على العودة إلى الاستخدام العادي للكمبيوتر.

Offers

تنزيل أداة إزالةto scan for .Zemblax ransomwareUse our recommended removal tool to scan for .Zemblax ransomware. Trial version of provides detection of computer threats like .Zemblax ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .Zemblax ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .Zemblax ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

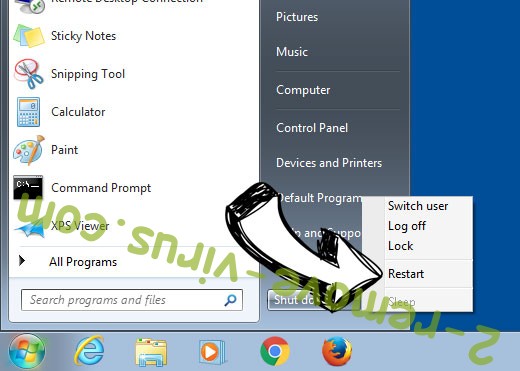

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .Zemblax ransomware

إزالة .Zemblax ransomware من ويندوز 8/ويندوز

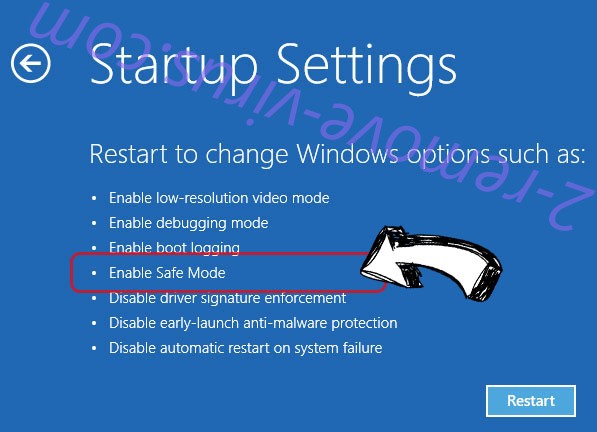

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

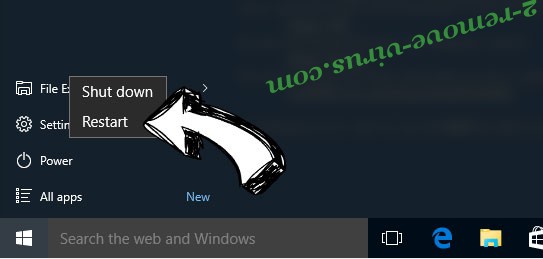

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .Zemblax ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

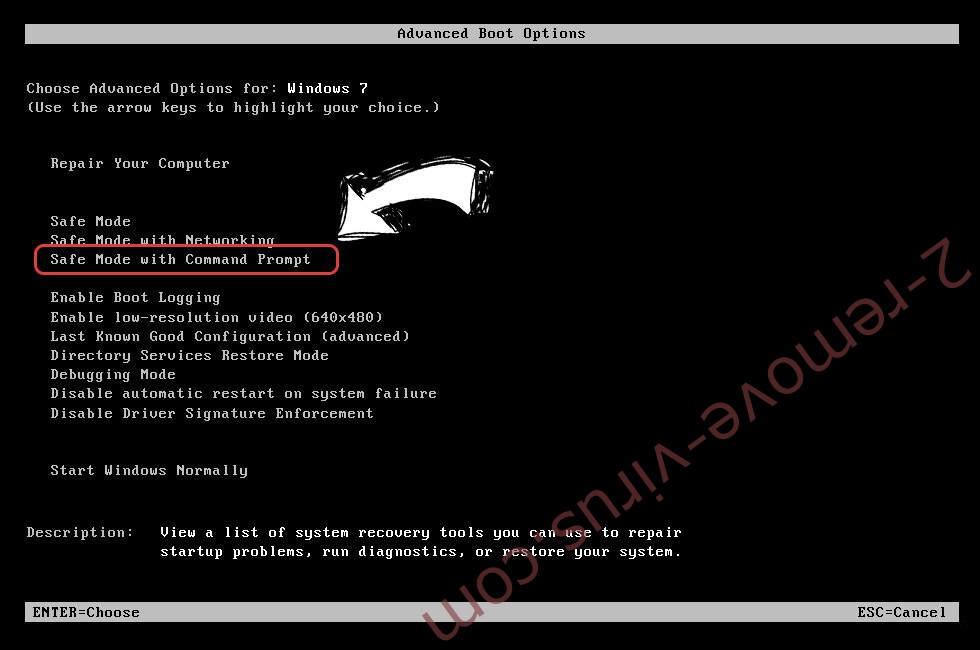

حذف .Zemblax ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

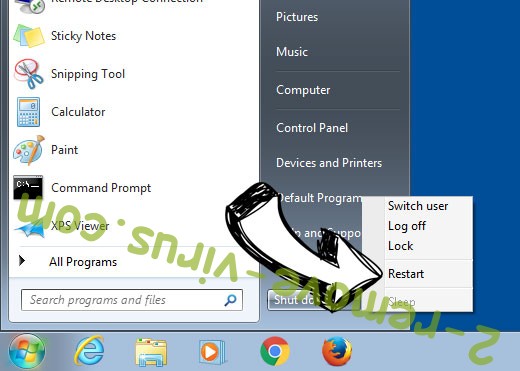

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

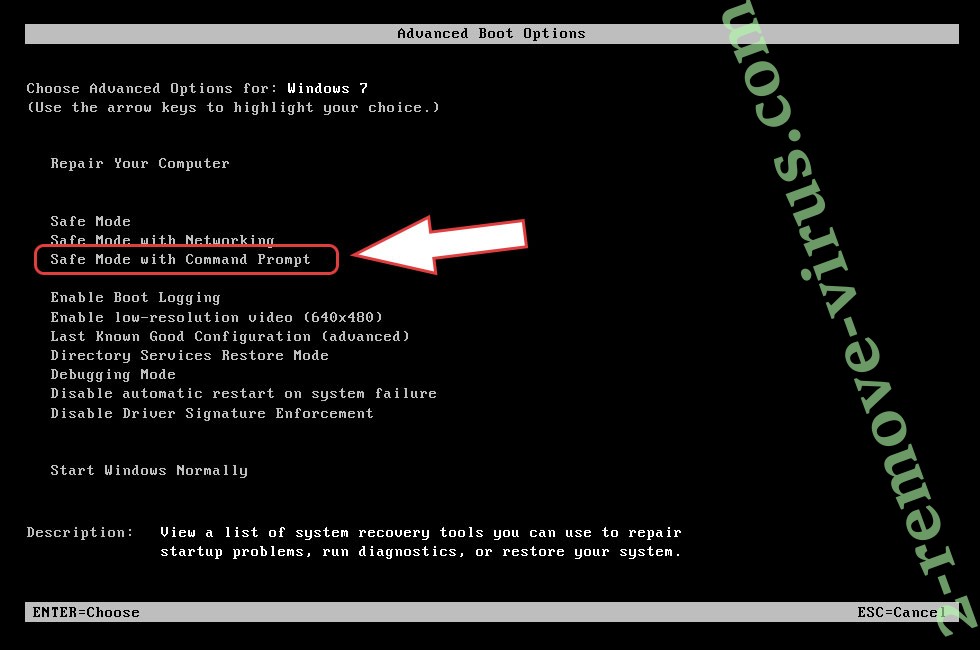

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

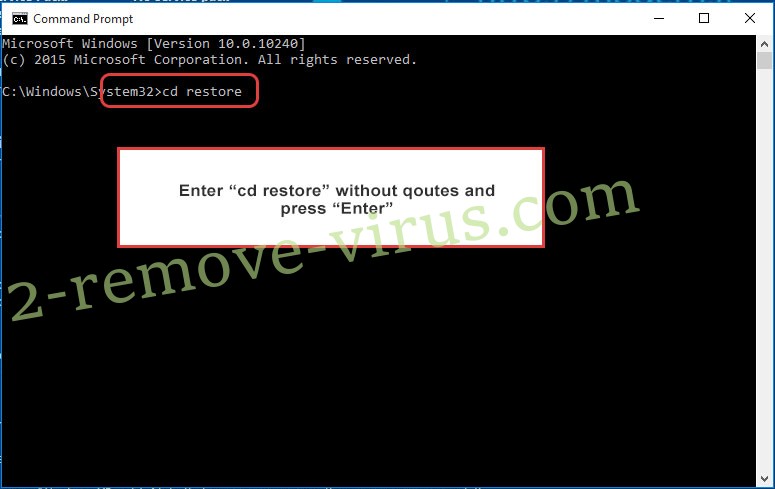

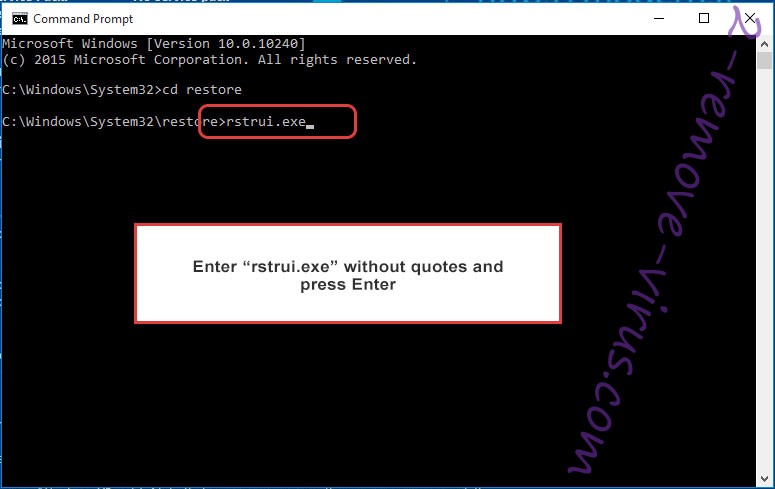

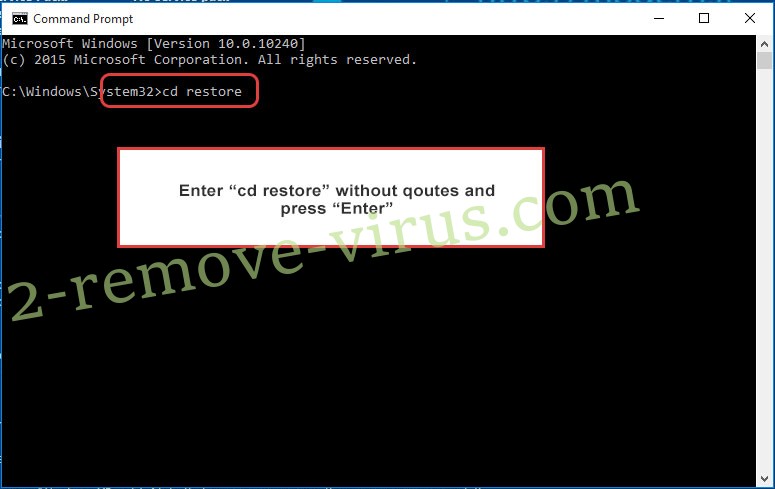

- اكتب في cd restore، واضغط على Enter.

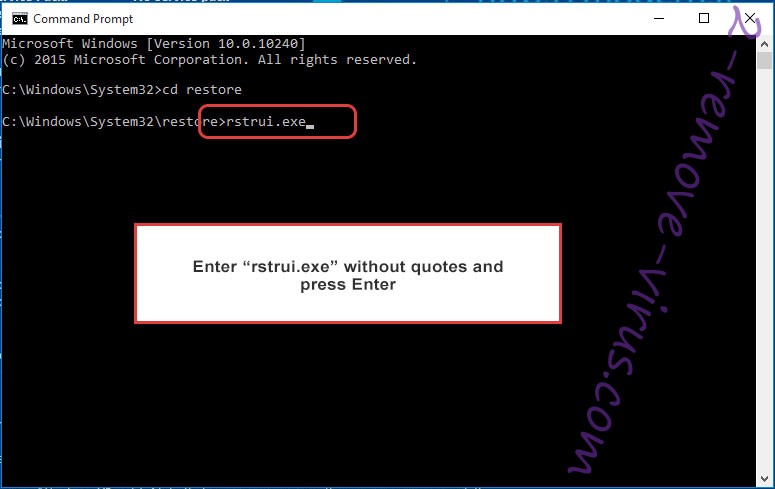

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

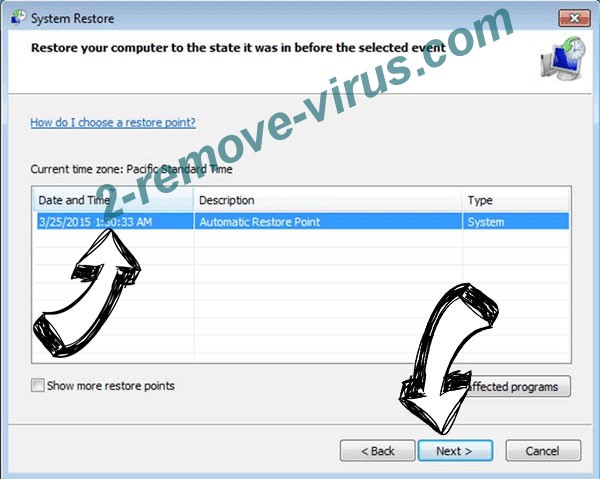

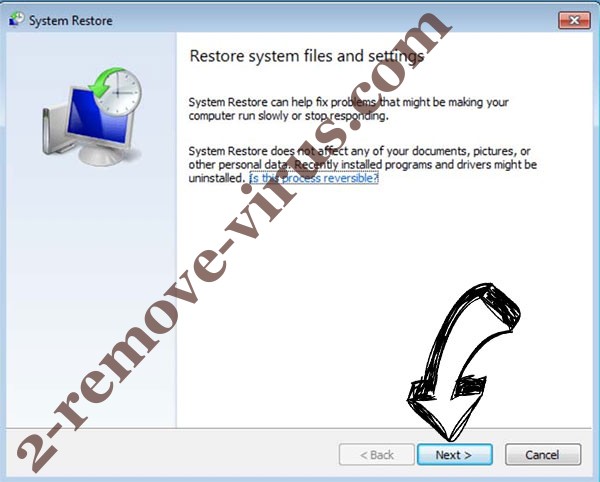

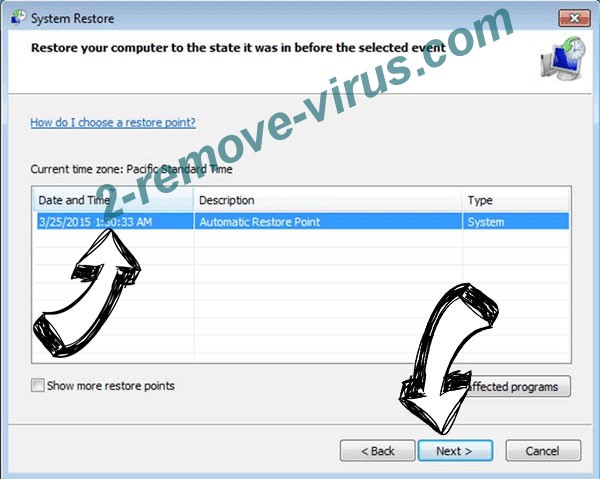

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

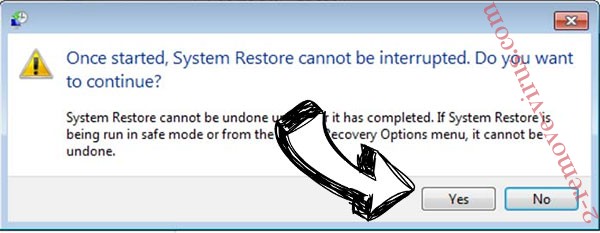

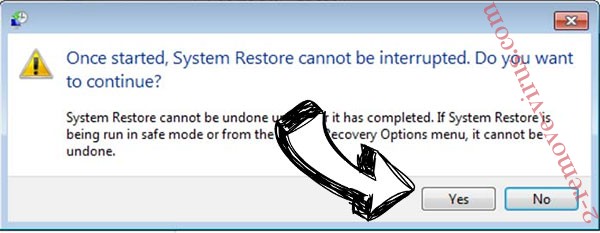

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .Zemblax ransomware من ويندوز 8/ويندوز

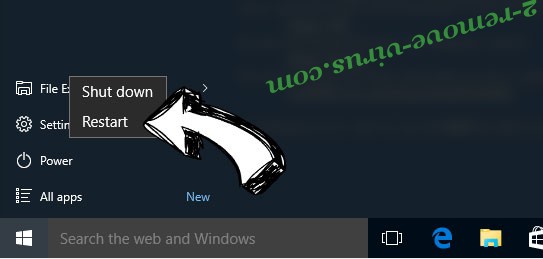

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

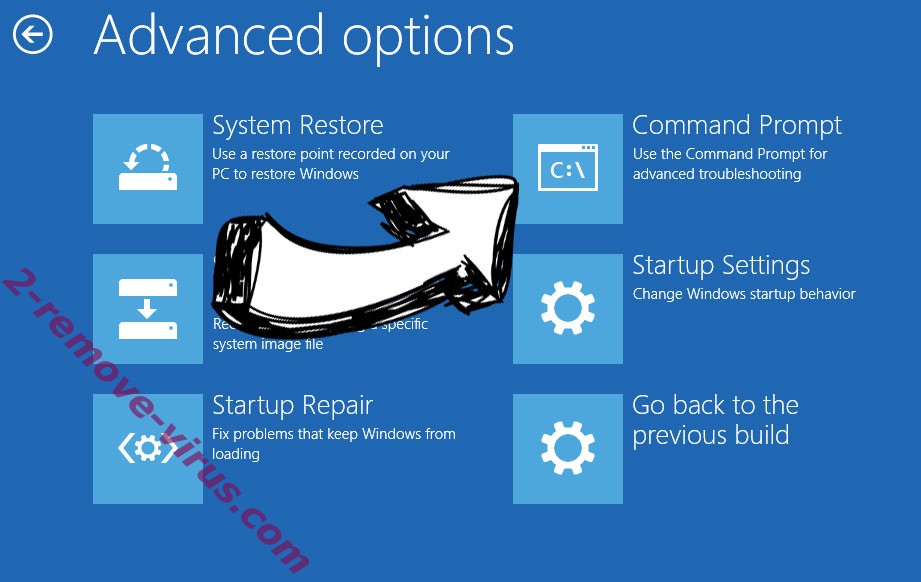

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.