Dkey ransomware ist dateiverschlüsselnde Malware, die zur Dharma-Ransomware-Familie gehört. Der Sinn dieser Infektion besteht darin, die Dateien der Benutzer zu verschlüsseln und einen Entschlüsseler an Opfer zu verkaufen, die keine Backups haben. Verschlüsselte Dateien erkennen Sie an einer Erweiterung, die ihnen hinzugefügt wurde. Die Erweiterung enthält die eindeutigen IDs der Benutzer und eine Kontakt-E-Mail-Adresse und endet auf .dkey. Sobald Dateien verschlüsselt wurden, können sie leider nicht mehr geöffnet werden, es sei denn, Benutzer verwenden zuerst einen Entschlüsseler für sie. Aber den Entschlüsseler zu bekommen, wird nicht einfach sein, weil nur die Malware-Betreiber ihn haben.

Dkey ransomware zielt auf alle persönlichen Dateien ab, einschließlich Fotos, Videos, Bilder, Dokumente usw. Verschlüsselte Dateien sind aufgrund der Erweiterung, die ihnen hinzugefügt wird, sofort erkennbar. Die Erweiterung enthält die zugewiesenen IDs der Benutzer und eine Kontakt-E-Mail-Adresse sowie .dkey. Beispiel: image.jpg würde zu image.jpg.unique ID.[Daniel22key@aol.com].dkey werden.

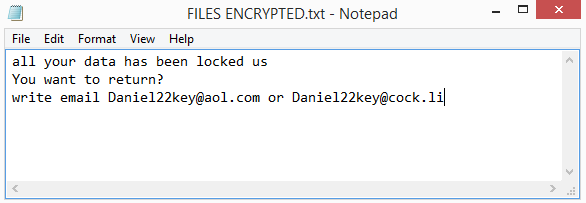

Wenn Dateien vollständig verschlüsselt sind, zeigt die Ransomware eine Popup-Lösegeldforderung an und legt eine FILES ENCRYPTED.txt Textnotiz ab. Beide Notizen enthalten nur sehr wenige Informationen und fordern die Opfer auf, eine E-Mail mit ihrer zugewiesenen ID an Daniel22key@aol.com zu senden. Die Malware-Betreiber würden vermutlich Anweisungen zurücksenden, ebenso wie der Preis für den Entschlüsseler. Obwohl es in der Notiz nicht erwähnt wird, kann man wahrscheinlich davon ausgehen, dass der Entschlüsseler etwa 1000 US-Dollar kosten würde, da dies der übliche Preis ist. Was auch immer es sein mag, es wird nicht empfohlen zu zahlen, da es keinen Entschlüsseler garantiert. Benutzer sollten bedenken, dass sie es mit Cyberkriminellen zu tun haben und nicht wie legitime Unternehmen arbeiten. Es gibt nichts, was sie davon abhält, einfach das Geld der Benutzer zu nehmen und nichts im Gegenzug zu senden. Dies ist in der Vergangenheit leider vielen Opfern passiert. Darüber hinaus ist es erwähnenswert, dass das Lösegeld der Benutzer für zukünftige kriminelle Aktivitäten verwendet werden würde. Und der Grund, warum Ransomware immer noch eine so große Sache ist, ist, dass die Opfer weiterhin das Lösegeld zahlen. Solange sie das weiterhin tun, wird Ransomware weiter gedeihen.

Für Benutzer, die keine Sicherung haben, sind die Dateiwiederherstellungsoptionen sehr begrenzt. Die einzige Möglichkeit besteht darin, auf die Freigabe eines kostenlosen Dkey ransomware Entschlüsselers zu warten. Es ist derzeit nicht verfügbar, aber es ist nicht unmöglich, dass es in Zukunft veröffentlicht wird. Daher wird Benutzern empfohlen, ihre Dateien zu sichern und gelegentlich nach einem Dkey ransomware Entschlüsseler zu suchen.

Ransomware-Verteilungsmethoden

Die meiste Malware wird über die gleichen Methoden verbreitet. Zu diesen Methoden gehören E-Mail-Anhänge, Torrents, Downloads aus unsicheren Quellen usw. Benutzer, die schlechte Surfgewohnheiten haben, infizieren ihre Computer viel eher mit Malware. Die Entwicklung besserer Gewohnheiten kann einen großen Beitrag zur Vermeidung von Malware-Infektionen leisten.

E-Mail-Anhänge sind eine sehr verbreitete Methode zur Verbreitung von Malware. Böswillige Akteure kaufen E-Mail-Adressen aus Hacker-Foren, hängen bösartige Dateien an E-Mails an und senden sie. Wenn Benutzer die Anhänge öffnen, infizieren sie ihre Computer. Es ist eine ziemlich einfache Methode, weshalb sie bei böswilligen Akteuren sehr beliebt ist. Zum Glück für die Benutzer sind solche E-Mails in der Regel ziemlich offensichtlich. Erstens sind sie voller Grammatik- / Rechtschreibfehler. Absender behaupten normalerweise, von legitimen Unternehmen zu sein, so dass die Fehler sehr fehl am Platz erscheinen. Legitime E-Mails von Unternehmen enthalten selten Fehler, da sie sehr unprofessionell aussehen.

Bösartige E-Mails werden normalerweise von zufällig aussehenden E-Mail-Adressen gesendet, was ein weiteres Werbegeschenk ist. Benutzer sollten immer zuerst die E-Mail-Adresse überprüfen, bevor sie mit einer E-Mail interagieren, in der sie aufgefordert werden, auf einen Link zu klicken oder einen Anhang zu öffnen. Wenn es völlig zufällig aussieht, handelt es sich wahrscheinlich um eine bösartige E-Mail. Aber selbst wenn es legitim aussieht, wird immer noch empfohlen, es zu recherchieren, um zu sehen, ob es zu wem auch immer der Absender gehört, der behauptet zu sein.

Wie eine E-Mail-Adresse Benutzer kann auch viel darüber erzählen. Wenn Sie Kunden per E-Mail kontaktieren, sprechen legitime Unternehmen Benutzer in der Regel mit Namen an. Es ist eine gängige Taktik, die von Unternehmen verwendet wird, um eine E-Mail persönlicher erscheinen zu lassen. Da Cyberkriminelle jedoch in der Regel nicht über die persönlichen Daten der Benutzer verfügen, sind sie gezwungen, generische Wörter wie “Benutzer”, “Mitglied”, “Kunde” usw. zu verwenden, wenn sie Benutzer ansprechen.

Einige bösartige E-Mails können viel ausgefeilter sein, insbesondere wenn Cyberkriminelle auf eine bestimmte Person abzielen und Informationen über sie haben. Eine solche E-Mail hätte eine korrekte Grammatik und keine Rechtschreibfehler, würde Benutzer mit Namen ansprechen und Informationen enthalten, die das Ganze viel glaubwürdiger erscheinen lassen würden. Um das Öffnen bösartiger Dateien zu vermeiden, wird dringend empfohlen, alle E-Mail-Anhänge mit Antivirensoftware oder VirusTotal vor dem Öffnen zu scannen.

Benutzer können ihre Computer auch mit allen Arten von Malware infizieren, indem sie aus unsicheren Quellen herunterladen. Malware lauert in jeder Ecke des Internets, weshalb Downloads nur von offiziellen/verifizierten Quellen durchgeführt werden sollten.

Schließlich wird Malware oft über Torrents verbreitet. Böswillige Akteure laden Torrents mit Malware auf schlecht moderierte Torrent-Websites hoch. Es sind normalerweise Torrents für Unterhaltungsinhalte, die Malware enthalten. Genauer gesagt, Torrents für Filme, Fernsehserien und Videospiele. Das Torrenting urheberrechtlich geschützter Inhalte ist nicht nur im Wesentlichen ein Diebstahl, sondern auch gefährlich für den Computer.

Dkey ransomware Entfernung

Ransomware gilt als eine der schwerwiegendsten Malware-Infektionen. Wenn die Benutzer nicht genau wissen, was zu tun ist, ist es keine gute Idee, manuell zu entfernen Dkey ransomware . Es könnte zu noch mehr Schäden am Computer führen. Wenn man bedenkt, dass es sich um eine ausgeklügelte Malware-Infektion handelt, sollte ihre Entfernung einem professionellen Tool überlassen werden.

Wenn Benutzer über ein Backup verfügen, können sie mit der Wiederherstellung von Dateien beginnen, sobald die Antivirensoftware vollständig vom Computer entfernt Dkey ransomware wurde. Wenn die Ransomware noch vorhanden war, wenn Benutzer eine Verbindung zu ihrem Backup herstellten, wurden die gesicherten Dateien ebenfalls verschlüsselt.

Wenn es kein Backup gibt, gibt es nichts, was Benutzer tun können, außer darauf zu warten, dass ein kostenloser Dkey ransomware Entschlüsseler freigegeben wird. Wann oder ob das passieren wird, ist nicht sicher. Wenn es freigegeben wird, finden Benutzer es auf NoMoreRansom .

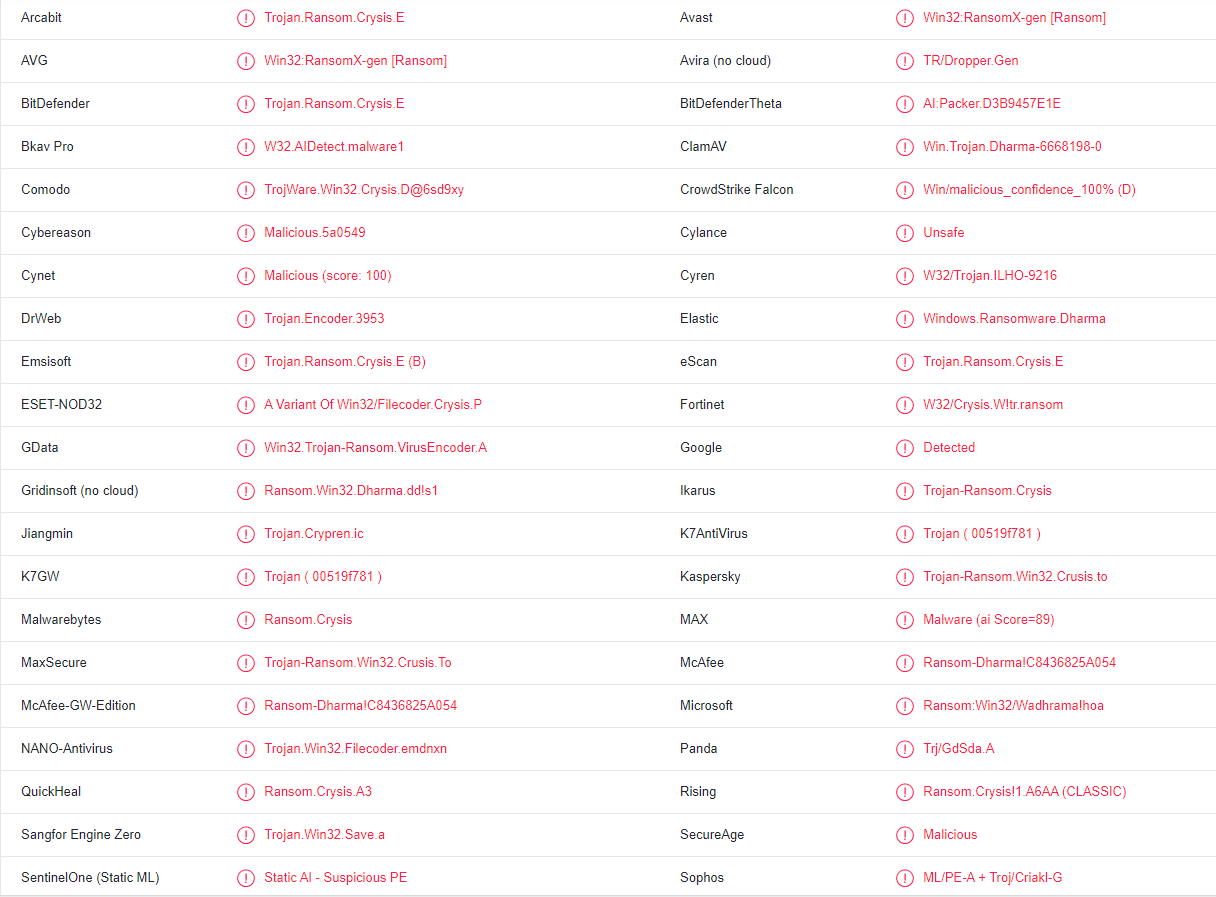

Dkey ransomware wird erkannt als:

- Win32:RansomX-gen [Ransom] von AVG/Avast

- Trojan.Ransom.Crysis.E von Bitdefender

- Trojan.Ransom.Crysis.E (B) von Emsisoft

- Eine Variante von Win32/Filecoder.Crysis.P von ESET

- Ransom.Crysis von Malwarebytes

- Ransom.Win32.CRYSIS.SM von TrendMicro

- Lösegeld:Win32/Wadhrama!hoa von Microsoft

- Lösegeld-Dharma! C8436825A054 von McAfee

- Trojan-Ransom.Win32.Crusis.to von Kaspersky

Quick Menu

Schritt 1. Löschen Sie mithilfe des abgesicherten Modus mit Netzwerktreibern Dkey ransomware.

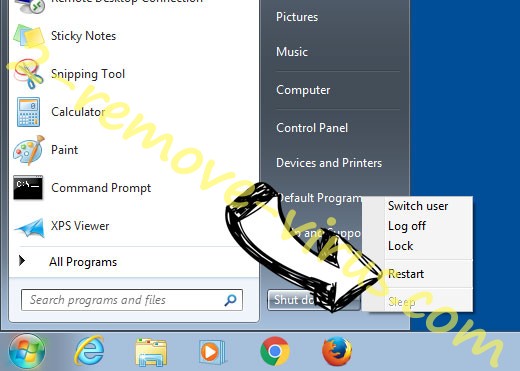

Entfernen Dkey ransomware aus Windows 7/Windows Vista/Windows XP

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie neu starten, und klicken Sie auf "OK".

- Starten Sie, tippen F8, wenn Ihr PC beginnt Laden.

- Wählen Sie unter Erweiterte Startoptionen abgesicherten Modus mit Netzwerkunterstützung.

- Öffnen Sie Ihren Browser und laden Sie die Anti-Malware-Programm.

- Verwenden Sie das Dienstprogramm Dkey ransomware entfernen

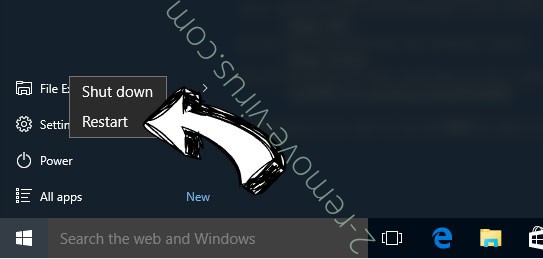

Entfernen Dkey ransomware aus Windows 8/Windows 10

- Auf der Windows-Anmeldebildschirm/Austaste.

- Tippen Sie und halten Sie die Umschalttaste und klicken Sie neu starten.

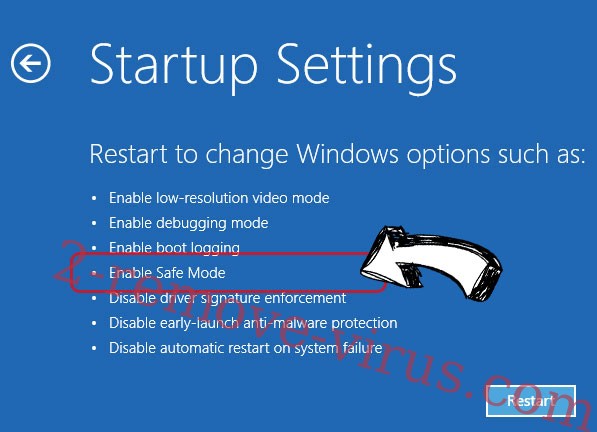

- Gehen Sie zur Troubleshoot → Advanced options → Start Settings.

- Wählen Sie Enable abgesicherten Modus oder Abgesicherter Modus mit Netzwerktreibern unter Start-Einstellungen.

- Klicken Sie auf Neustart.

- Öffnen Sie Ihren Webbrowser und laden Sie die Malware-Entferner.

- Verwendung der Software zum Löschen von Dkey ransomware

Schritt 2. Wiederherstellen Sie Ihre Dateien mithilfe der Systemwiederherstellung

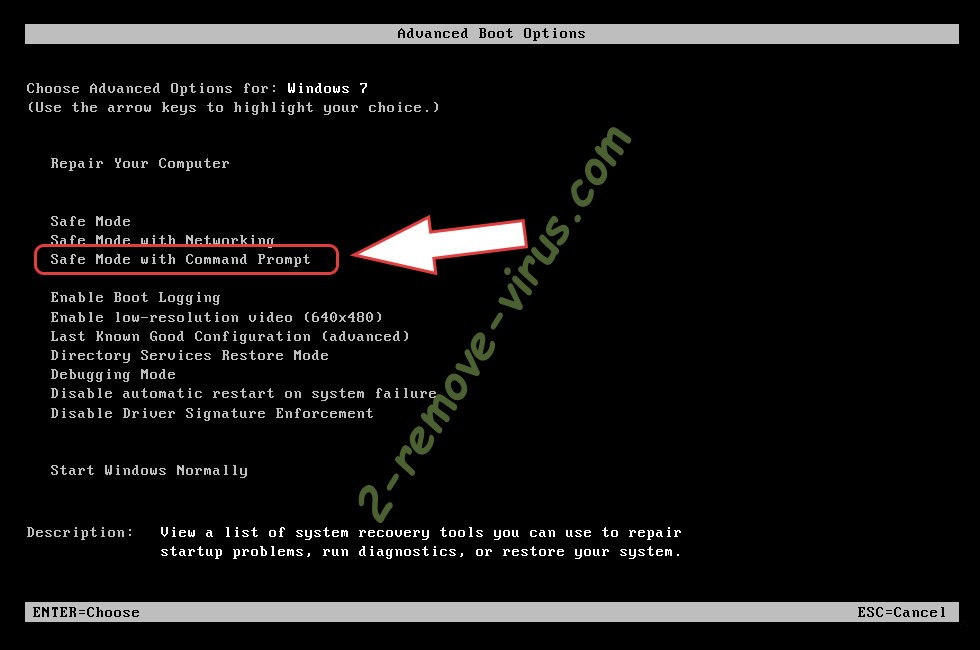

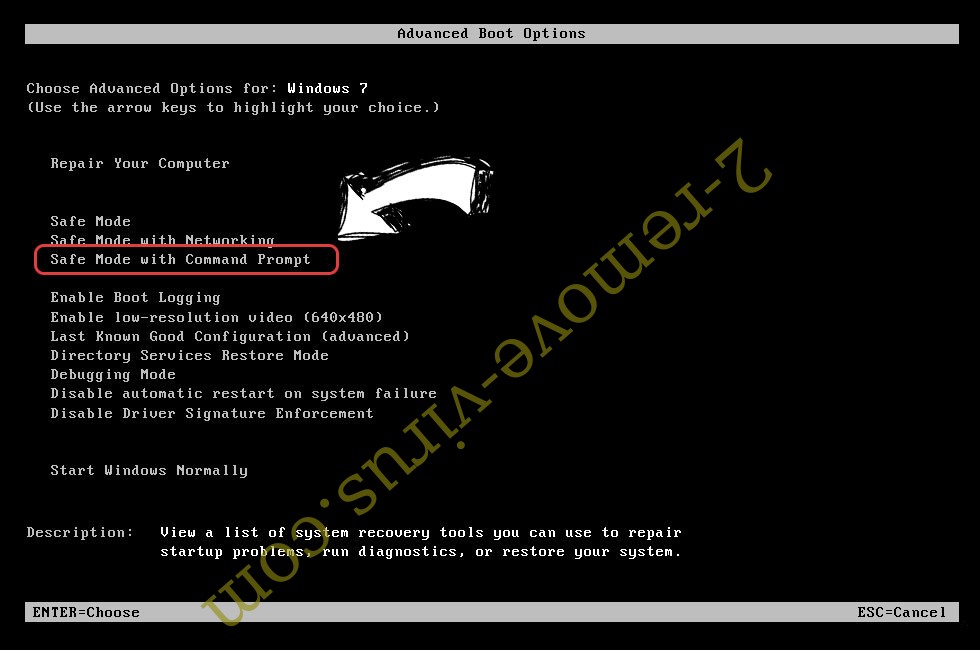

Löschen von Dkey ransomware von Windows 7/Windows Vista/Windows XP

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie Neustart und "OK"

- Wenn Ihr PC laden beginnt, Taste F8 mehrmals, um erweiterte Startoptionen zu öffnen

- Eingabeaufforderung den Befehl aus der Liste auswählen.

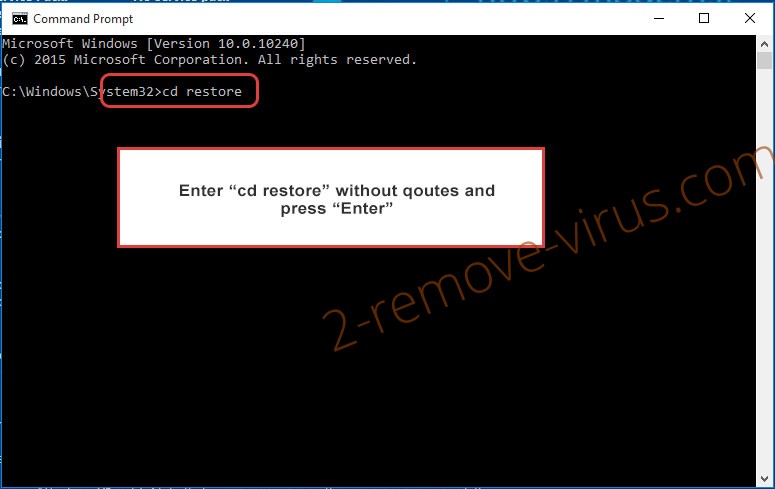

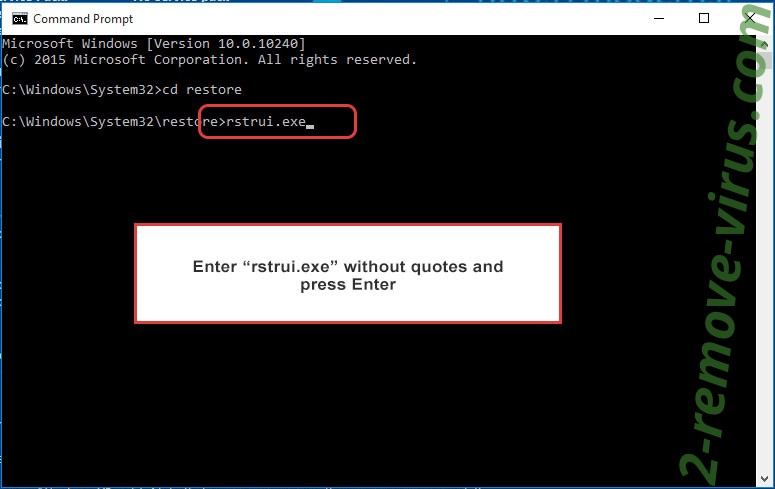

- Geben Sie cd restore, und tippen Sie auf Enter.

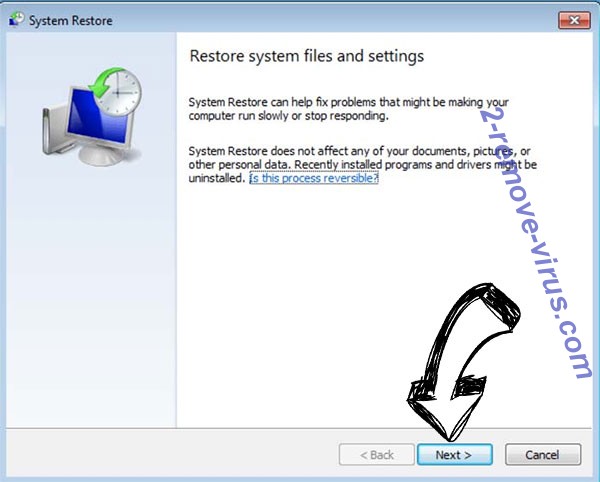

- In rstrui.exe eingeben und Eingabetaste.

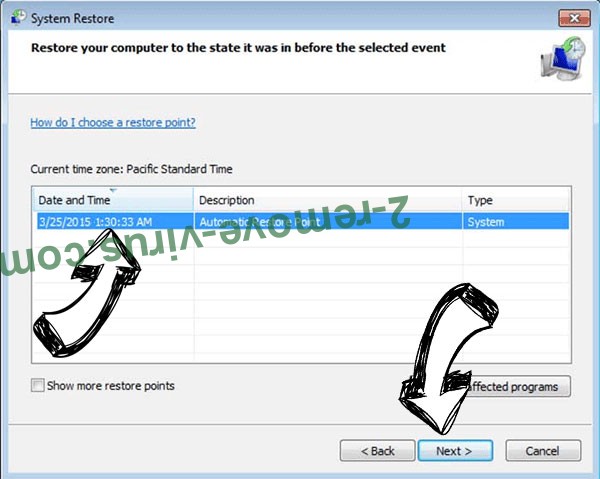

- Klicken Sie auf weiter im Fenster "neue" und wählen Sie den Wiederherstellungspunkt vor der Infektion.

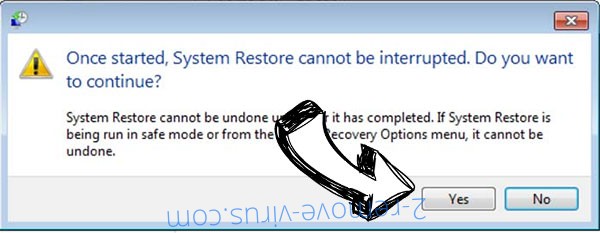

- Klicken Sie erneut auf weiter und klicken Sie auf Ja, um die Systemwiederherstellung zu beginnen.

Löschen von Dkey ransomware von Windows 8/Windows 10

- Klicken Sie auf die Power-Taste auf dem Windows-Anmeldebildschirm.

- Halten Sie Shift gedrückt und klicken Sie auf Neustart.

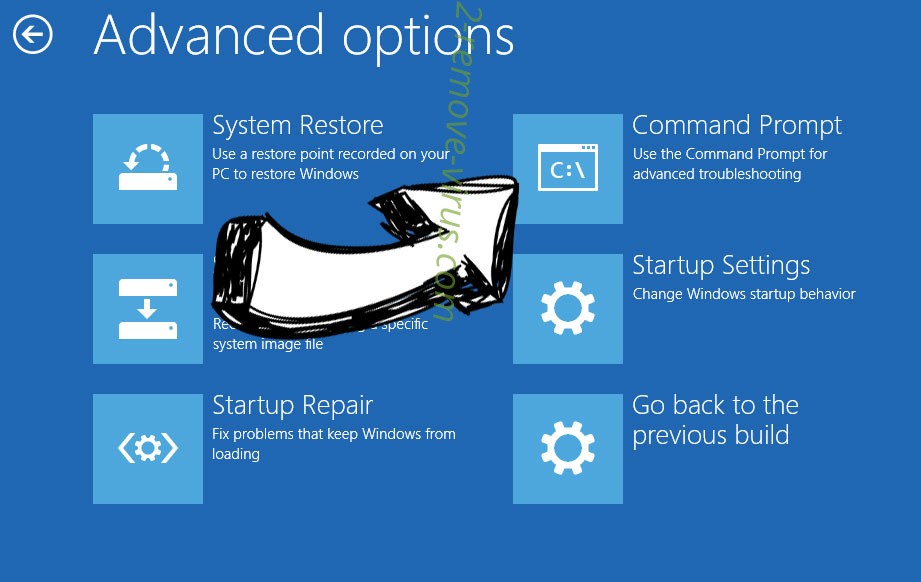

- Wählen Sie Problembehandlung und gehen Sie auf erweiterte Optionen.

- Wählen Sie Eingabeaufforderung, und klicken Sie auf Neustart.

- Geben Sie in der Eingabeaufforderung cd restore, und tippen Sie auf Enter.

- Geben Sie rstrui.exe ein und tippen Sie erneut die Eingabetaste.

- Klicken Sie auf weiter im neuen Fenster "Systemwiederherstellung".

- Wählen Sie den Wiederherstellungspunkt vor der Infektion.

- Klicken Sie auf weiter und klicken Sie dann auf Ja, um Ihr System wieder herzustellen.

Offers

Download Removal-Toolto scan for Dkey ransomwareUse our recommended removal tool to scan for Dkey ransomware. Trial version of provides detection of computer threats like Dkey ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Details überprüfen WiperSoft ist ein Sicherheitstool, die bietet Sicherheit vor potenziellen Bedrohungen in Echtzeit. Heute, viele Benutzer neigen dazu, kostenlose Software aus dem Intern ...

Herunterladen|mehr

Ist MacKeeper ein Virus?MacKeeper ist kein Virus, noch ist es ein Betrug. Zwar gibt es verschiedene Meinungen über das Programm im Internet, eine Menge Leute, die das Programm so notorisch hassen hab ...

Herunterladen|mehr

Während die Schöpfer von MalwareBytes Anti-Malware nicht in diesem Geschäft für lange Zeit wurden, bilden sie dafür mit ihren begeisterten Ansatz. Statistik von solchen Websites wie CNET zeigt, d ...

Herunterladen|mehr