Über Cj Ransomware

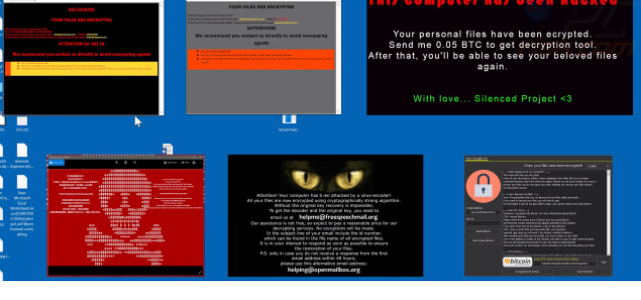

Cj Ransomware ist eine dateiverschlüsselnde Malware, die allgemein als Ransomware bekannt ist. Ransomware ist nicht etwas, von dem jeder Benutzer gehört hat, und wenn Sie gerade erst darauf gestoßen sind, erfahren Sie aus erster Hand, wie viel Schaden sie anrichten kann. Sobald Dateien mit einem leistungsstarken Verschlüsselungsalgorithmus verschlüsselt wurden, werden sie gesperrt, was bedeutet, dass Sie sie nicht öffnen können. Da die Dateientschlüsselung nicht in allen Fällen möglich ist, gilt Ransomware neben dem Zeit- und Arbeitsaufwand, der erforderlich ist, um alles wieder normal zu machen, als eine sehr gefährliche Infektion.

Kriminelle bieten Ihnen ein Entschlüsselungsdienstprogramm an, aber es ist möglicherweise nicht die beste Idee, den Anforderungen nachzugeben. Vor allem anderen wird das Bezahlen keine Datenentschlüsselung gewährleisten. Erwarten Sie nicht, dass Kriminelle nicht nur Ihr Geld nehmen und sich verpflichtet fühlen, Ihnen zu helfen. Darüber hinaus würden Sie durch das Bezahlen die zukünftigen Projekte (mehr Dateiverschlüsselung bösartiger Software und Malware) dieser Kriminellen unterstützen. Möchten Sie tatsächlich etwas unterstützen, das Schäden in Milliardenhöhe verursacht? Wenn Opfer zahlen, wird das bösartige Programm zur Datencodierung immer profitabler und zieht so mehr Menschen an, die von leichtem Geld angelockt werden. Situationen, in denen Sie Ihre Dateien verlieren könnten, sind ziemlich typisch, so dass ein Backup ein besserer Kauf wäre. Sie können einfach ohne Probleme deinstallieren Cj Ransomware . Wenn Sie sich nicht sicher sind, wie Sie die Infektion bekommen haben, werden wir im folgenden Absatz die häufigsten Verteilungsmethoden besprechen.

Wie man eine Cj Ransomware Infektion vermeidet

Möglicherweise sehen Sie im Allgemeinen datenverschlüsselnde Malware, die an E-Mails oder auf verdächtigen Download-Websites angehängt ist. Eine große Anzahl von Ransomware hängt beim Öffnen von E-Mail-Anhängen von der Fahrlässigkeit des Benutzers ab und muss keine ausgefeilteren Methoden verwenden. Einige bösartige Programme zur Dateicodierung verwenden jedoch ausgeklügelte Methoden. Alles, was Hacker tun müssen, ist, eine infizierte Datei zu einer E-Mail hinzuzufügen, eine Art Text zu schreiben und vorzugeben, von einem glaubwürdigen Unternehmen / einer glaubwürdigen Organisation zu stammen. Aufgrund der Themenempfindlichkeit neigen Benutzer eher dazu, geldbezogene E-Mails zu öffnen, daher werden diese Arten von Themen häufig verwendet. Hacker geben auch gerne vor, von Amazon zu sein, und warnen potenzielle Opfer, dass es ungewöhnliche Aktivitäten in ihrem Konto gegeben hat, die einen Benutzer sofort ermutigen sollten, den Anhang zu öffnen. Um sich davor abzuschirmen, gibt es bestimmte Dinge, die Sie im Umgang mit E-Mails tun müssen. Überprüfen Sie vor allem die Identität des Absenders und ob ihm vertraut werden kann. Selbst wenn Sie den Absender kennen, sollten Sie sich nicht beeilen, untersuchen Sie zuerst die E-Mail-Adresse, um sicherzustellen, dass sie mit der Adresse übereinstimmt, von der Sie wissen, dass sie zu dieser Person / Firma gehört. Diese bösartigen E-Mails sind auch oft voller Grammatikfehler. Ein weiterer bemerkenswerter Hinweis könnte Ihr Name sein, der nirgendwo verwendet wird, wenn, sagen wir, Sie verwenden Amazon und sie würden Ihnen eine E-Mail senden, würden sie keine universellen Grüße wie Lieber Kunde / Mitglied / Benutzer verwenden und stattdessen den Namen einfügen, den Sie ihnen zur Verfügung gestellt haben. Schwachstellen auf Ihrem Computer Veraltete Programme können ebenfalls zur Infektion verwendet werden. Alle Software hat Schwachstellen, aber wenn sie identifiziert werden, werden sie normalerweise von Anbietern gepatcht, so dass Malware sie nicht ausnutzen kann, um sie zu infizieren. Wie jedoch weit verbreitete Ransomware-Angriffe gezeigt haben, installieren nicht alle Personen diese Updates. Situationen, in denen Malware Schwachstellen ausnutzt, um einzudringen, sind daher wichtig, dass Ihre Software regelmäßig aktualisiert wird. Sie können Patches auch automatisch installieren.

Was können Sie mit Ihren Daten tun?

Wenn Ihr Computer kontaminiert wird, werden Sie bald feststellen, dass Ihre Daten codiert sind. Wenn Sie nicht bemerkt haben, dass etwas anfangs nicht stimmt, werden Sie sicherlich wissen, dass etwas los ist, wenn Sie Ihre Dateien nicht öffnen können. Sie wissen, welche Dateien betroffen sind, da ihnen eine seltsame Erweiterung hinzugefügt wird. In vielen Fällen ist die Wiederherstellung von Dateien möglicherweise unmöglich, da die bei der Verschlüsselung verwendeten Verschlüsselungsalgorithmen sehr schwierig, wenn nicht gar unmöglich zu entschlüsseln sind. Nachdem alle Daten gesperrt wurden, werden Sie eine Lösegeldforderung bemerken, die versucht zu klären, was mit Ihren Daten passiert ist. Laut den Gaunern können Sie Daten über ihr Entschlüsselungsprogramm wiederherstellen, das nicht kostenlos ist. Wenn der Preis für eine Entschlüsselungssoftware nicht richtig angezeigt wird, müssen Sie sich an die Kriminellen wenden, in der Regel über die angegebene E-Mail-Adresse, um zu sehen, wie viel und wie Sie bezahlen müssen. Offensichtlich glauben wir nicht, dass das Bezahlen aus den bereits diskutierten Gründen eine kluge Idee ist. Erwägen Sie nur zu zahlen, wenn alles andere fehlschlägt. Es ist auch ziemlich wahrscheinlich, dass Sie einfach vergessen haben, dass Sie Kopien Ihrer Dateien erstellt haben. Oder vielleicht wurde eine kostenlose Entschlüsselungssoftware veröffentlicht. Wir sollten sagen, dass Malware-Spezialisten gelegentlich in der Lage sind, ein Entschlüsselungsprogramm zu erstellen, was bedeutet, dass Sie einen Entschlüsseler kostenlos finden können. Denken Sie daran, bevor Sie das angeforderte Geld bezahlen, das Ihnen überhaupt in den Sinn kommt. Wenn Sie einen Teil dieser Summe für die Sicherung verwenden, werden Sie nicht erneut in eine solche Situation gebracht, da Ihre Daten an einem sicheren Ort gespeichert werden. Wenn Sie Ihre Dateien irgendwo gespeichert haben, können Sie sie nach der Deinstallation Cj Ransomware des Virus abrufen. Nun, da Sie wissen, wie viel Schaden diese Art von Infektion anrichten könnte, tun Sie Ihr Bestes, um es zu vermeiden. Halten Sie sich an sichere Download-Quellen, achten Sie auf E-Mail-Anhänge, die Sie öffnen, und halten Sie Ihre Programme auf dem neuesten Stand.

Cj Ransomware Entfernung

Wenn das noch auf Ihrem Computer vorhanden ist, sollte eine Anti-Malware-Software verwendet werden, um es zu beenden. Wenn Sie versuchen, den Virus manuell zu reparieren Cj Ransomware , können Sie weiteren Schaden anrichten, wenn Sie nicht vorsichtig oder sachkundig sind, wenn es um Computer geht. Ein Dienstprogramm zum Entfernen von Malware wäre in dieser Situation eine bessere Option. Diese Art von Programmen existiert, um Ihren Computer vor Schäden zu schützen, die diese Art von Infektion verursachen könnte, und je nach Dienstprogramm sogar zu verhindern, dass sie überhaupt eintreten. Wählen Sie die Malware-Entfernungssoftware aus, die am besten zu dem passt, was Sie benötigen, und führen Sie nach der Installation einen vollständigen Gerätescan durch. Es sollte erwähnt werden, dass eine Malware-Entfernungssoftware nicht in der Lage ist, bei der Dateiwiederherstellung zu helfen. Sobald das System sauber ist, sollten Sie in der Lage sein, zur normalen Computernutzung zurückzukehren.

Offers

Download Removal-Toolto scan for Cj RansomwareUse our recommended removal tool to scan for Cj Ransomware. Trial version of provides detection of computer threats like Cj Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Details überprüfen WiperSoft ist ein Sicherheitstool, die bietet Sicherheit vor potenziellen Bedrohungen in Echtzeit. Heute, viele Benutzer neigen dazu, kostenlose Software aus dem Intern ...

Herunterladen|mehr

Ist MacKeeper ein Virus?MacKeeper ist kein Virus, noch ist es ein Betrug. Zwar gibt es verschiedene Meinungen über das Programm im Internet, eine Menge Leute, die das Programm so notorisch hassen hab ...

Herunterladen|mehr

Während die Schöpfer von MalwareBytes Anti-Malware nicht in diesem Geschäft für lange Zeit wurden, bilden sie dafür mit ihren begeisterten Ansatz. Statistik von solchen Websites wie CNET zeigt, d ...

Herunterladen|mehr

Quick Menu

Schritt 1. Löschen Sie mithilfe des abgesicherten Modus mit Netzwerktreibern Cj Ransomware.

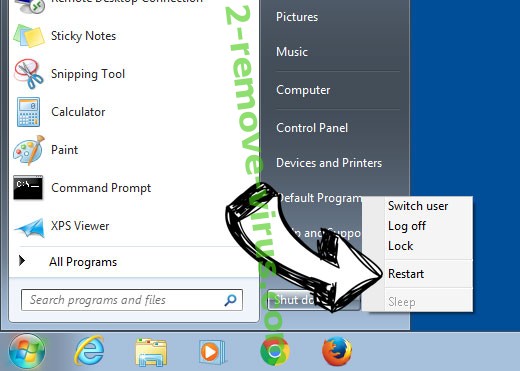

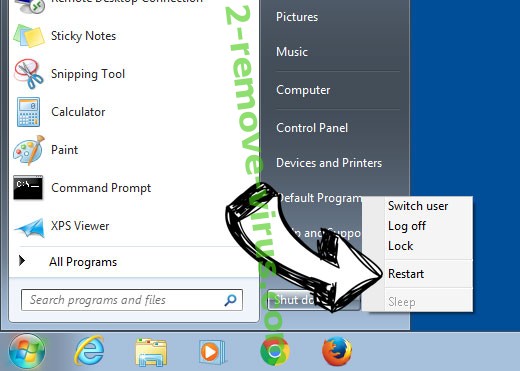

Entfernen Cj Ransomware aus Windows 7/Windows Vista/Windows XP

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie neu starten, und klicken Sie auf "OK".

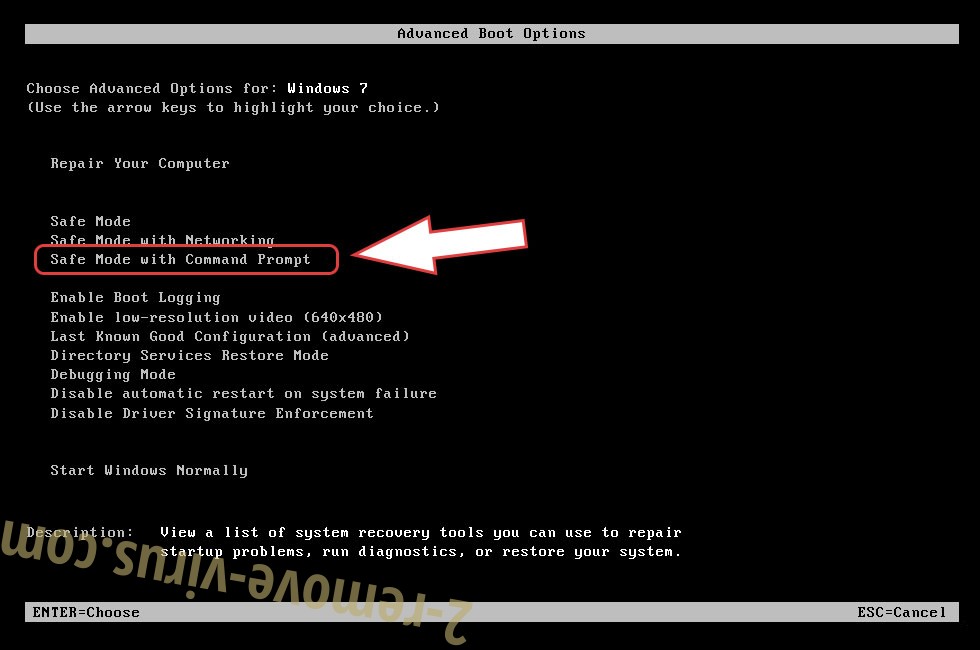

- Starten Sie, tippen F8, wenn Ihr PC beginnt Laden.

- Wählen Sie unter Erweiterte Startoptionen abgesicherten Modus mit Netzwerkunterstützung.

- Öffnen Sie Ihren Browser und laden Sie die Anti-Malware-Programm.

- Verwenden Sie das Dienstprogramm Cj Ransomware entfernen

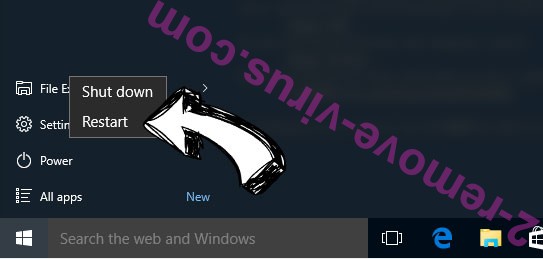

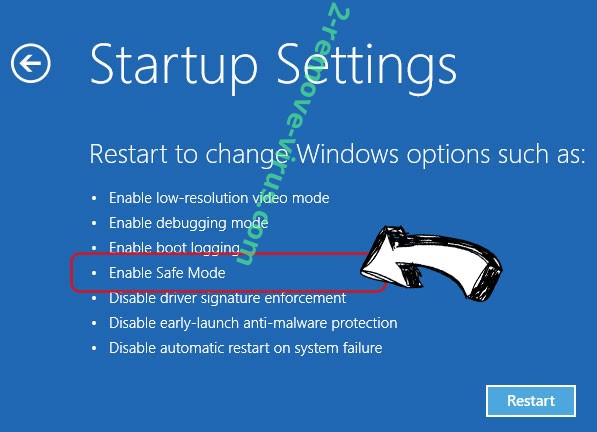

Entfernen Cj Ransomware aus Windows 8/Windows 10

- Auf der Windows-Anmeldebildschirm/Austaste.

- Tippen Sie und halten Sie die Umschalttaste und klicken Sie neu starten.

- Gehen Sie zur Troubleshoot → Advanced options → Start Settings.

- Wählen Sie Enable abgesicherten Modus oder Abgesicherter Modus mit Netzwerktreibern unter Start-Einstellungen.

- Klicken Sie auf Neustart.

- Öffnen Sie Ihren Webbrowser und laden Sie die Malware-Entferner.

- Verwendung der Software zum Löschen von Cj Ransomware

Schritt 2. Wiederherstellen Sie Ihre Dateien mithilfe der Systemwiederherstellung

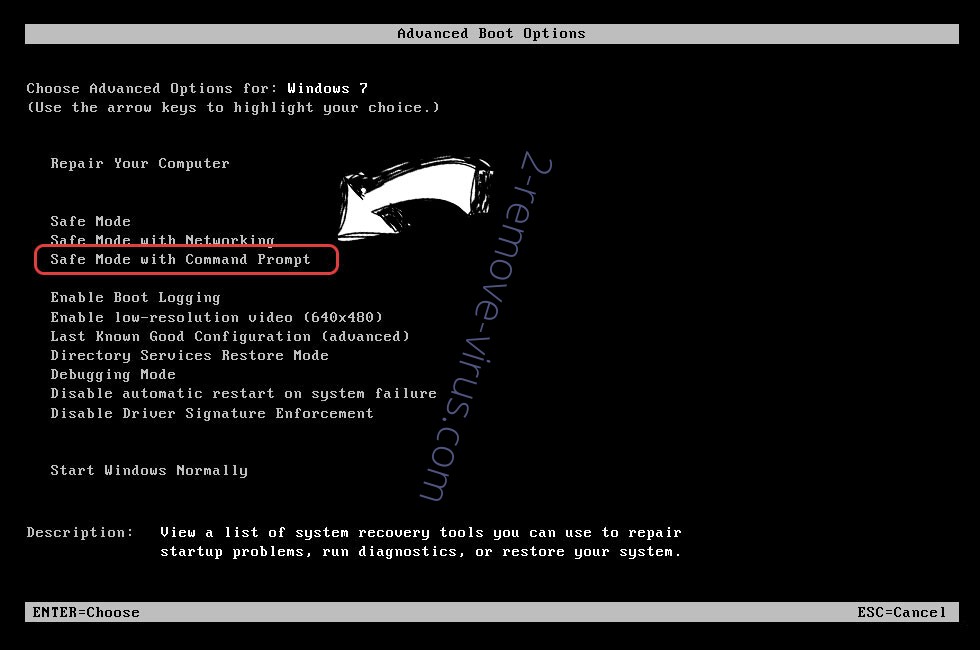

Löschen von Cj Ransomware von Windows 7/Windows Vista/Windows XP

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie Neustart und "OK"

- Wenn Ihr PC laden beginnt, Taste F8 mehrmals, um erweiterte Startoptionen zu öffnen

- Eingabeaufforderung den Befehl aus der Liste auswählen.

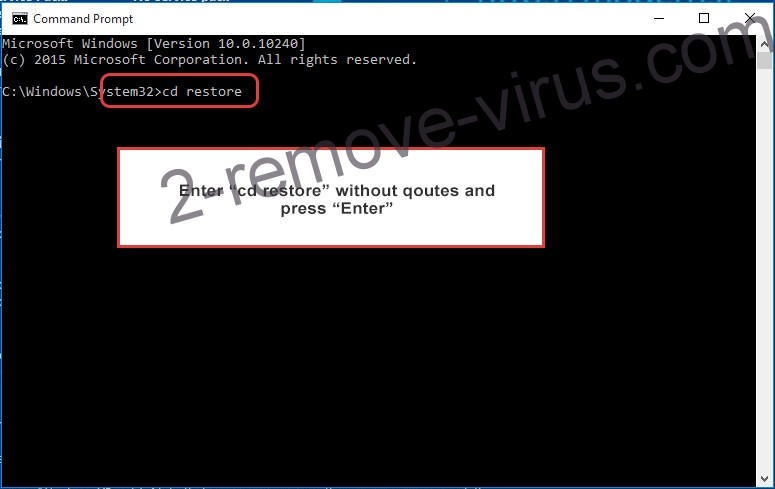

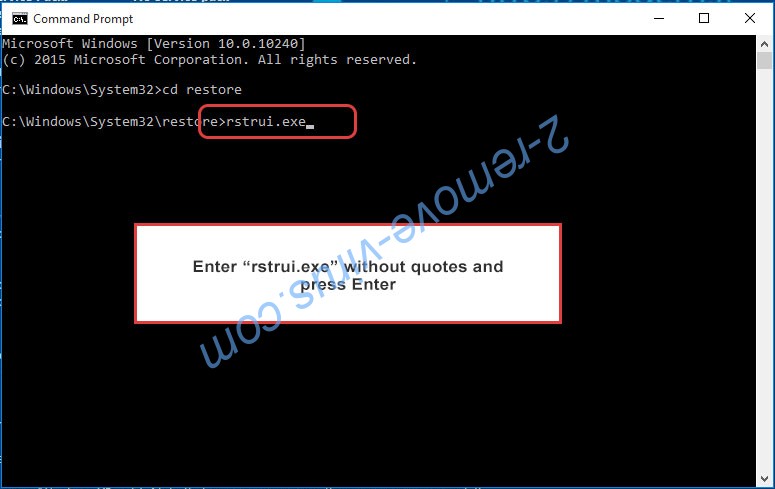

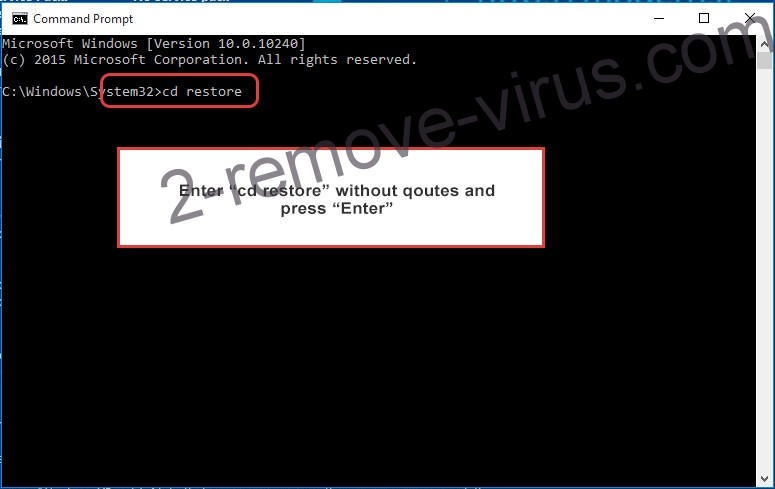

- Geben Sie cd restore, und tippen Sie auf Enter.

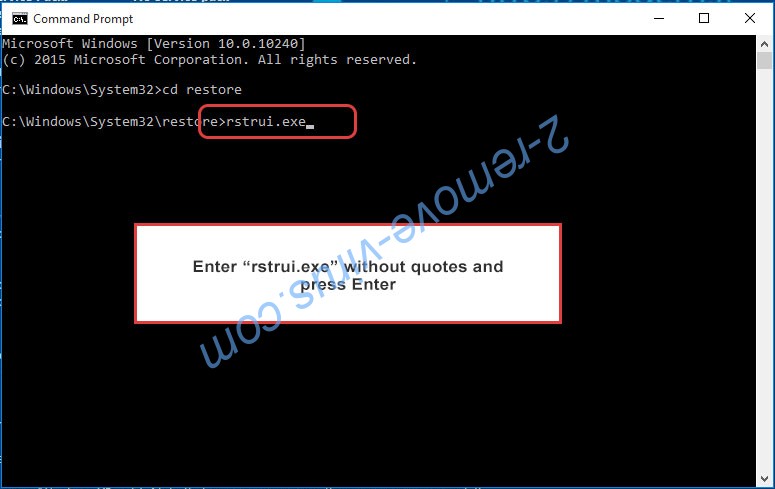

- In rstrui.exe eingeben und Eingabetaste.

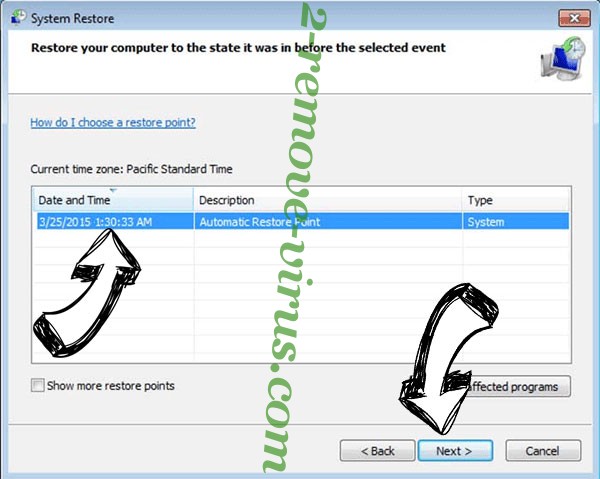

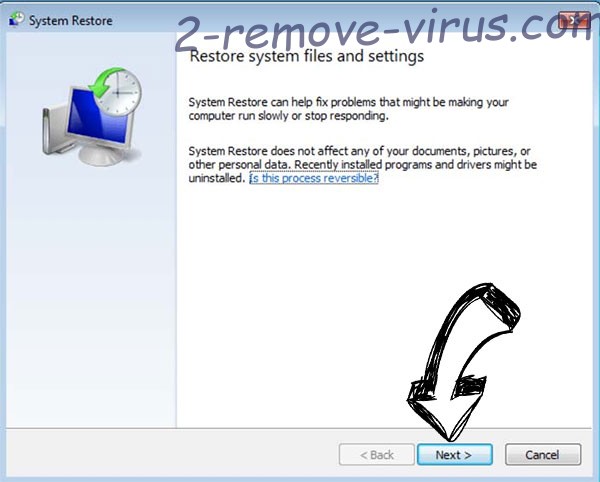

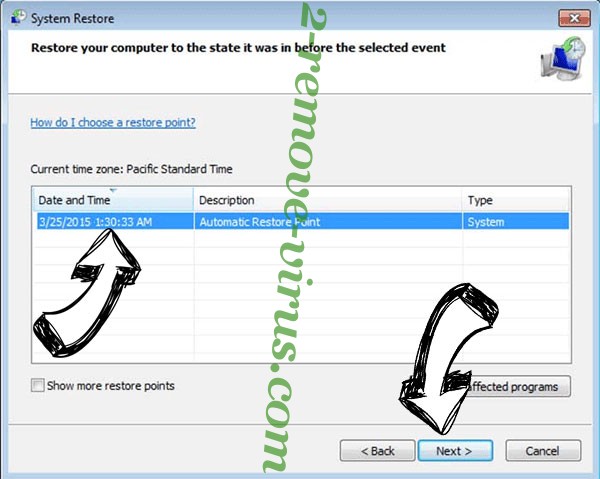

- Klicken Sie auf weiter im Fenster "neue" und wählen Sie den Wiederherstellungspunkt vor der Infektion.

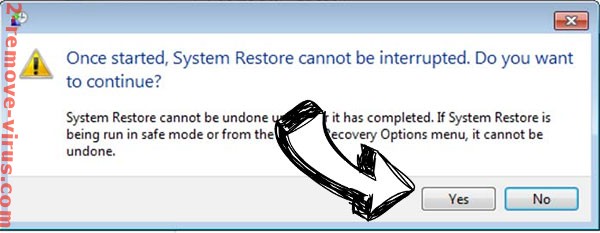

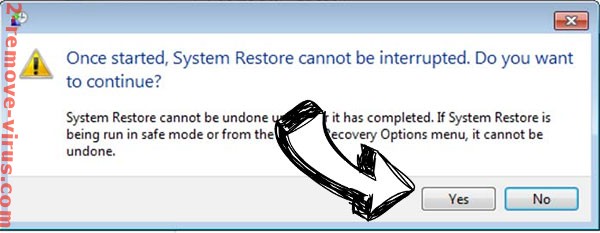

- Klicken Sie erneut auf weiter und klicken Sie auf Ja, um die Systemwiederherstellung zu beginnen.

Löschen von Cj Ransomware von Windows 8/Windows 10

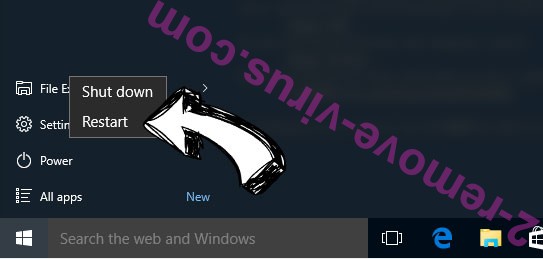

- Klicken Sie auf die Power-Taste auf dem Windows-Anmeldebildschirm.

- Halten Sie Shift gedrückt und klicken Sie auf Neustart.

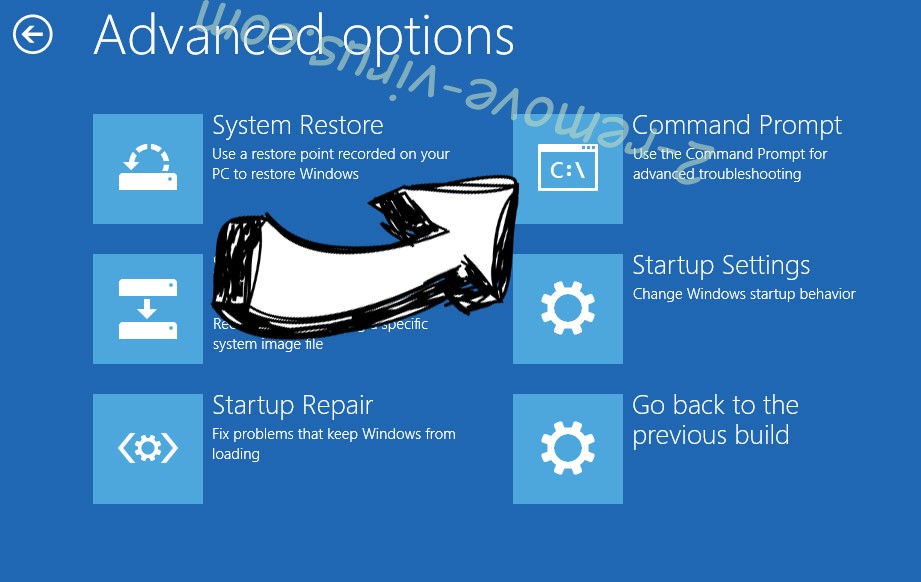

- Wählen Sie Problembehandlung und gehen Sie auf erweiterte Optionen.

- Wählen Sie Eingabeaufforderung, und klicken Sie auf Neustart.

- Geben Sie in der Eingabeaufforderung cd restore, und tippen Sie auf Enter.

- Geben Sie rstrui.exe ein und tippen Sie erneut die Eingabetaste.

- Klicken Sie auf weiter im neuen Fenster "Systemwiederherstellung".

- Wählen Sie den Wiederherstellungspunkt vor der Infektion.

- Klicken Sie auf weiter und klicken Sie dann auf Ja, um Ihr System wieder herzustellen.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.