Ist dies eine schwere Infektion

Cyclone Ransomware Ransomware ist gefährliches Schadprogramm, als ob Ihr Computer mit ihm kontaminiert wird, Sie könnten vor ernsten Problemen stehen. Wenn Ransomware war etwas, das Sie noch nie gehört haben, bis jetzt, Sie können in für einen Schock sein. Sobald Dateien mit einem leistungsstarken Verschlüsselungsalgorithmus verschlüsselt werden, werden sie gesperrt, was bedeutet, dass Sie nicht in der Lage sein werden, auf sie zuzugreifen. Dies wird gedacht, um eine sehr schädliche Infektion zu sein, weil Ransomware gesperrte Dateien sind nicht immer entschlüsselbar.

Es gibt die Möglichkeit, Zahlen Gauner für eine Entschlüsselung Dienstprogramm zu zahlen, aber wir empfehlen nicht, dass. Es ist möglich, dass Sie Ihre Dateien auch nach der Zahlung nicht entsperrt bekommen, damit Ihr Geld einfach verschwendet werden kann. Warum sollten Personen, die für die Verschlüsselung Ihrer Daten verantwortlich sind, Ihnen helfen, sie wiederherzustellen, wenn nichts gibt, was sie daran hindert, nur Ihr Geld zu nehmen. Darüber hinaus würde das Geld, das Sie zur Verfügung stellen, in die Finanzierung von mehr zukünftigen Daten codierung Malware und Malware gehen. Möchten Sie wirklich eine Branche unterstützen, die Unternehmen bereits Milliarden von Dollar schaden kann? Und je mehr Menschen ihnen Geld geben, desto profitabler wird die Datenverschlüsselung von Malware, und das zieht viele Menschen in die Branche. Situationen, in denen Sie am Ende verlieren Ihre Daten können die ganze Zeit auftreten, so Backup wäre eine bessere Investition. Sie können dann einfach Virus beenden Cyclone Ransomware und Dateien wiederherstellen. Wenn Sie nicht wussten, was Datei verschlüsseln bösartige Software ist, Sie wissen möglicherweise nicht, wie es geschafft, in Ihren Computer zu bekommen, in diesem Fall sollten Sie wachsam lesen Sie den folgenden Absatz.

Wie wird Ransomware verteilt

Eine Datenverschlüsselung bösartige Programm Kontamination könnte ziemlich leicht auftreten, häufig mit solchen grundlegenden Methoden wie das Anhängen infizierter Dateien an E-Mails, mit Exploit-Kits und Hosting infizierter Dateien auf fragwürdigen Download-Plattformen. Da diese Methoden immer noch verwendet werden, bedeutet dies, dass Benutzer etwas nachlässig sind, wenn sie E-Mail und Dateien herunterladen. Das bedeutet jedoch nicht, dass Streuer überhaupt keine ausgeklügelteren Wege verwenden. Cyber-Gauner müssen nicht viel tun, schreiben Sie einfach eine einfache E-Mail, auf die weniger vorsichtige Menschen hereinfallen können, fügen Sie die infizierte Datei an die E-Mail an und senden Sie sie an Hunderte von Benutzern, die glauben könnten, dass der Absender jemand vertrauenswürdig ist. Geldbezogene Probleme sind ein häufiges Thema in diesen E-Mails, da die Leute sie ernster nehmen und eher daran teilnehmen. Häufig werden sie große Namen wie Amazon verwendet sehen, zum Beispiel, wenn Amazon eine E-Mail mit einer Quittung für einen Kauf gesendet hat, an die sich der Benutzer nicht erinnert, würde er die angehängte Datei sofort öffnen. Um sich davor zu schützen, gibt es bestimmte Dinge, die Sie tun sollten, wenn Sie mit E-Mails umgehen. Bevor Sie die angehängte Datei öffnen, sehen Sie sich den Absender der E-Mail an. Wenn sich herausstellt, dass es sich bei dem Absender um jemanden handelt, den Sie kennen, beeilen Sie sich nicht, die Datei zu öffnen, und überprüfen Sie zuerst die E-Mail-Adresse gründlich. Offensichtliche und viele Grammatikfehler sind auch ein Zeichen. Ein weiterer wichtiger Hinweis könnte Ihr Name sein, der nirgendwo verwendet wird, wenn, sagen wir, Dass Sie ein Amazon-Kunde sind und sie Ihnen eine E-Mail senden würden, sie keine allgemeinen Grüße wie “Lieber Kunde/Mitglied/Benutzer” verwenden würden und stattdessen den Namen verwenden würden, den Sie ihnen gegeben haben. Veraltete Software-Schwachstellen können auch zur Kontamination verwendet werden. Schwachstellen in der Software werden regelmäßig identifiziert und Software-Ersteller veröffentlichen Korrekturen, um sie zu reparieren, so dass Malware-Entwickler sie nicht nutzen können, um Geräte mit Malware zu korrumpieren. Jedoch, nach der Menge der Geräte von WannaCry infiziert zu urteilen, offensichtlich nicht jeder eilt, um diese Patches zu installieren. Situationen, in denen bösartige Software Schwachstellen verwendet, um einzutreten, ist der Grund, warum es wichtig ist, dass Ihre Programme häufig aktualisiert werden. Wenn Sie nicht mit Updates gestört werden möchten, können diese so eingerichtet werden, dass sie automatisch installiert werden.

Was können Sie mit Ihren Dateien tun?

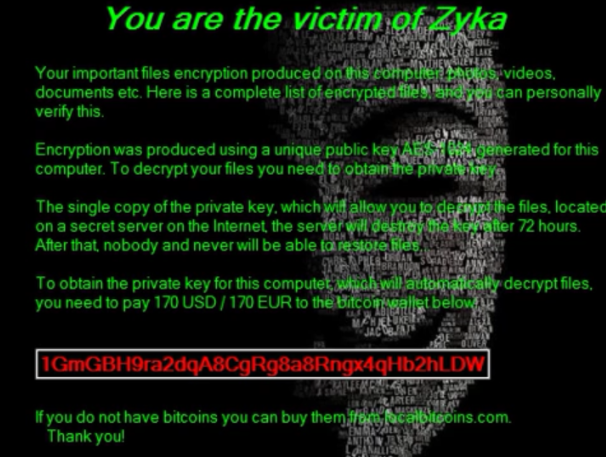

Ransomware zielt nur auf bestimmte Dateien, und wenn sie gefunden werden, werden sie fast auf einmal gesperrt. Am Anfang mag es verwirrend sein, was vor sich geht, aber wenn Sie nicht in der Lage sind, Ihre Dateien zu öffnen, sollte es klar werden. Sie werden feststellen, dass die codierten Dateien jetzt eine Dateierweiterung haben, und das hat Ihnen wahrscheinlich geholfen, die Daten zu erkennen, die Malware verschlüsseln. Es sollte gesagt werden, dass, Dateientschlüsselung möglicherweise nicht möglich, wenn die Datencodierung Schadprogramm verwendet einen starken Verschlüsselungsalgorithmus. In der Erpresserbrief, Gauner werden erklären, dass sie Ihre Daten verschlüsselt haben, und schlagen Ihnen einen Weg, um sie wiederherzustellen. Sie werden ein Entschlüsselungsprogramm angeboten werden, für einen Preis offensichtlich, und Hacker werden warnen, andere Methoden nicht zu verwenden, weil es sie beschädigen könnte. Die Notiz sollte klar zeigen den Preis für den decryptor, aber wenn das nicht der Fall ist, wird es Ihnen eine Möglichkeit, die Cyber-Kriminellen zu kontaktieren, um einen Preis einzurichten. Aus bereits angegebenen Gründen ist das Bezahlen der Hacker keine empfohlene Option. Das Eingeben in die Anfragen sollte in Betracht gezogen werden, wenn alle anderen Alternativen nicht helfen. Versuchen Sie sich zu merken, ob Sie jemals eine Sicherung erstellt haben, Ihre Dateien können irgendwo gespeichert werden. Es ist auch möglich, dass ein freier decryptor freigegeben wurde. Es gibt einige Malware-Spezialisten, die in der Lage sind, die Ransomware zu entschlüsseln, daher könnten sie ein kostenloses Programm freigeben. Denken Sie daran, bevor Sie das geforderte Geld zahlen, sogar kreuzt Sie den Kopf. Es wäre eine bessere Idee, Backup mit einem Teil dieses Geldes zu kaufen. Wenn eine Sicherung durchgeführt wurde, bevor die Infektion stattfand, können Sie mit der Dateiwiederherstellung fortfahren, nachdem Sie den Virus behoben Cyclone Ransomware haben. Wenn Sie sich mit Dateicodierung bösartige Software vertraut gemacht wird verteilt, Sie sollten in der Lage sein, zukünftige Dateicodierung bösartige Software zu vermeiden. Halten Sie sich an sichere Download-Quellen, seien Sie vorsichtig beim Öffnen von E-Mail-Anhängen, und halten Sie Ihre Programme auf dem neuesten Stand.

So löschen Sie Cyclone Ransomware

Wenn die Datei Codierung Malware bleibt auf Ihrem System, Eine Malware-Entfernung Dienstprogramm sollte verwendet werden, um es loszuwerden. Um Virus manuell zu beheben Cyclone Ransomware ist kein einfacher Prozess und könnte zu weiteren Schäden an Ihrem System führen. Daher sollten Sie die automatische Methode verwenden. Es könnte auch dazu beitragen, diese Art von Bedrohungen in der Zukunft zu stoppen, zusätzlich zu helfen, Sie bei der Beseitigung dieser zu helfen. Erforschen Sie, welche Anti-Malware-Tool würde am besten passen, was Sie brauchen, laden Sie es, und lassen Sie es Ihr Gerät für die Bedrohung scannen, sobald Sie es installieren. Leider, Diese Dienstprogramme werden nicht mit Datenentschlüsselung helfen. Wenn die Daten verschlüsselung Malware vollständig verschwunden ist, stellen Sie Daten aus der Sicherung, und wenn Sie es nicht haben, starten Sie es.

Offers

Download Removal-Toolto scan for Cyclone RansomwareUse our recommended removal tool to scan for Cyclone Ransomware. Trial version of provides detection of computer threats like Cyclone Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Details überprüfen WiperSoft ist ein Sicherheitstool, die bietet Sicherheit vor potenziellen Bedrohungen in Echtzeit. Heute, viele Benutzer neigen dazu, kostenlose Software aus dem Intern ...

Herunterladen|mehr

Ist MacKeeper ein Virus?MacKeeper ist kein Virus, noch ist es ein Betrug. Zwar gibt es verschiedene Meinungen über das Programm im Internet, eine Menge Leute, die das Programm so notorisch hassen hab ...

Herunterladen|mehr

Während die Schöpfer von MalwareBytes Anti-Malware nicht in diesem Geschäft für lange Zeit wurden, bilden sie dafür mit ihren begeisterten Ansatz. Statistik von solchen Websites wie CNET zeigt, d ...

Herunterladen|mehr

Quick Menu

Schritt 1. Löschen Sie mithilfe des abgesicherten Modus mit Netzwerktreibern Cyclone Ransomware.

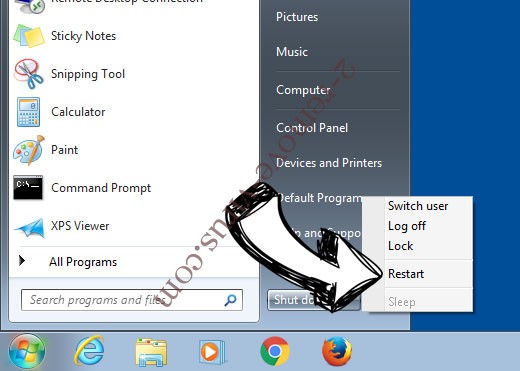

Entfernen Cyclone Ransomware aus Windows 7/Windows Vista/Windows XP

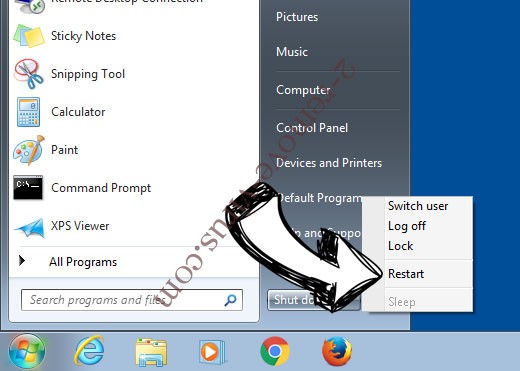

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie neu starten, und klicken Sie auf "OK".

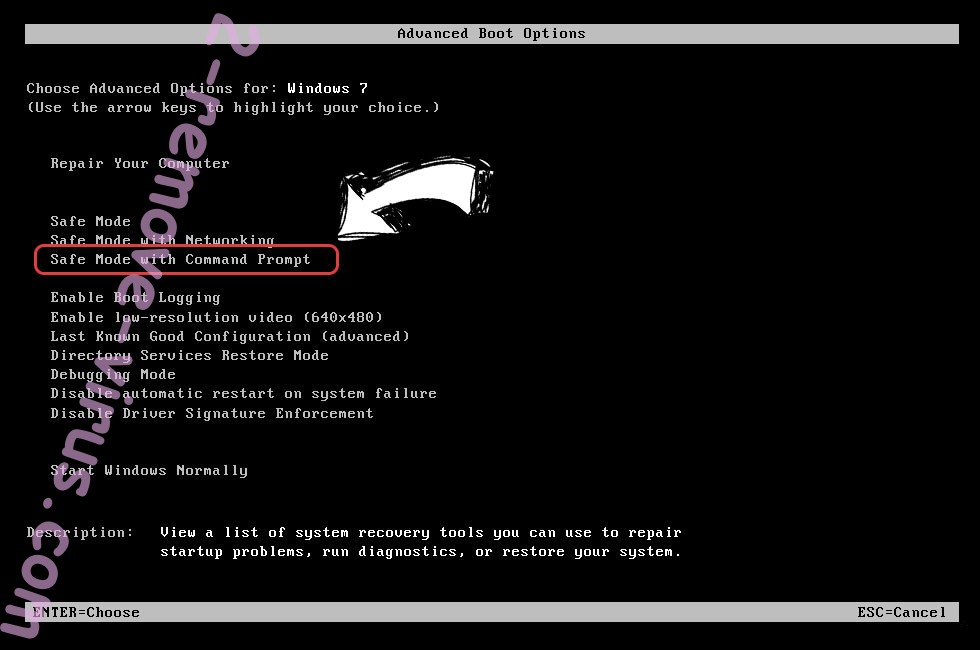

- Starten Sie, tippen F8, wenn Ihr PC beginnt Laden.

- Wählen Sie unter Erweiterte Startoptionen abgesicherten Modus mit Netzwerkunterstützung.

- Öffnen Sie Ihren Browser und laden Sie die Anti-Malware-Programm.

- Verwenden Sie das Dienstprogramm Cyclone Ransomware entfernen

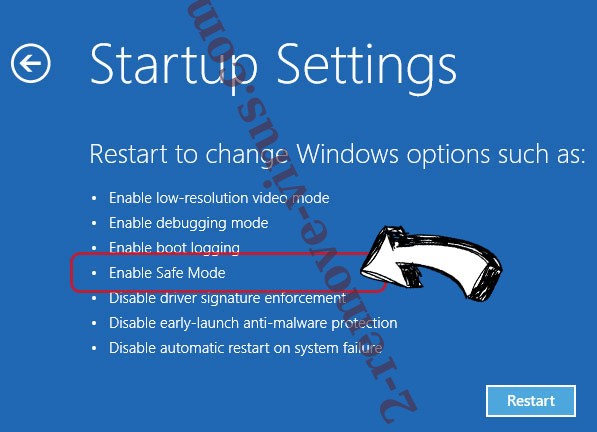

Entfernen Cyclone Ransomware aus Windows 8/Windows 10

- Auf der Windows-Anmeldebildschirm/Austaste.

- Tippen Sie und halten Sie die Umschalttaste und klicken Sie neu starten.

- Gehen Sie zur Troubleshoot → Advanced options → Start Settings.

- Wählen Sie Enable abgesicherten Modus oder Abgesicherter Modus mit Netzwerktreibern unter Start-Einstellungen.

- Klicken Sie auf Neustart.

- Öffnen Sie Ihren Webbrowser und laden Sie die Malware-Entferner.

- Verwendung der Software zum Löschen von Cyclone Ransomware

Schritt 2. Wiederherstellen Sie Ihre Dateien mithilfe der Systemwiederherstellung

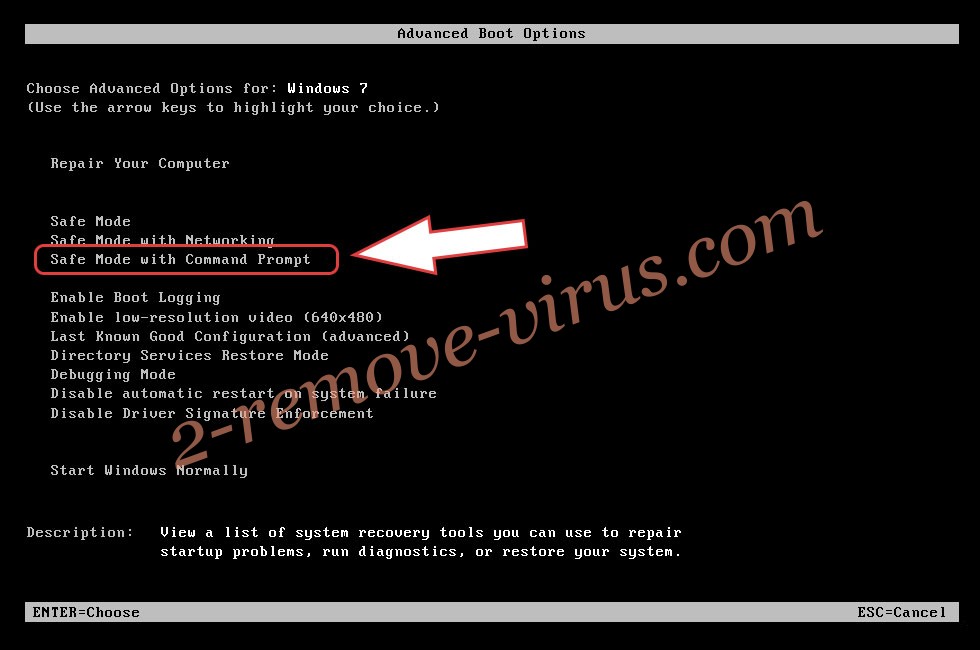

Löschen von Cyclone Ransomware von Windows 7/Windows Vista/Windows XP

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie Neustart und "OK"

- Wenn Ihr PC laden beginnt, Taste F8 mehrmals, um erweiterte Startoptionen zu öffnen

- Eingabeaufforderung den Befehl aus der Liste auswählen.

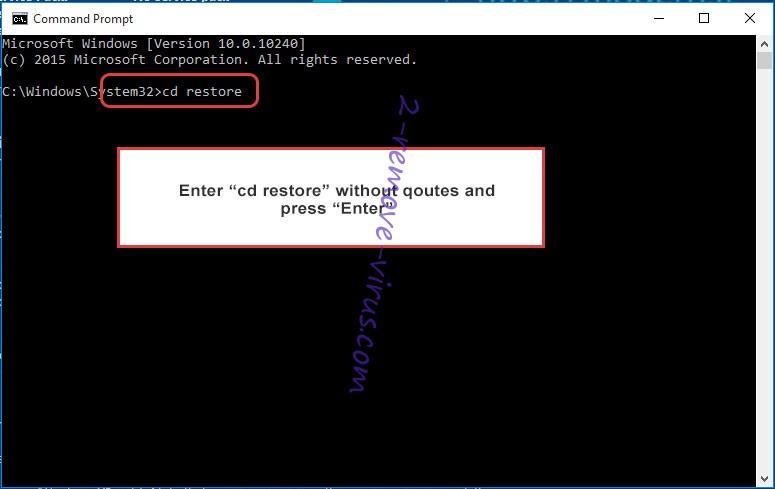

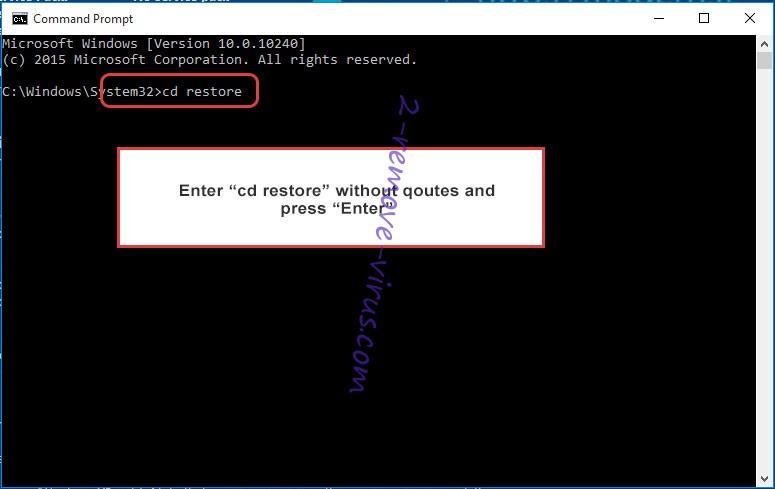

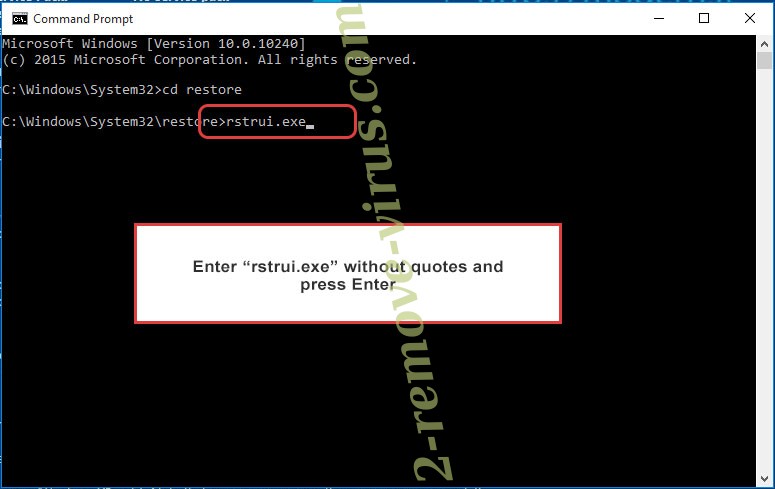

- Geben Sie cd restore, und tippen Sie auf Enter.

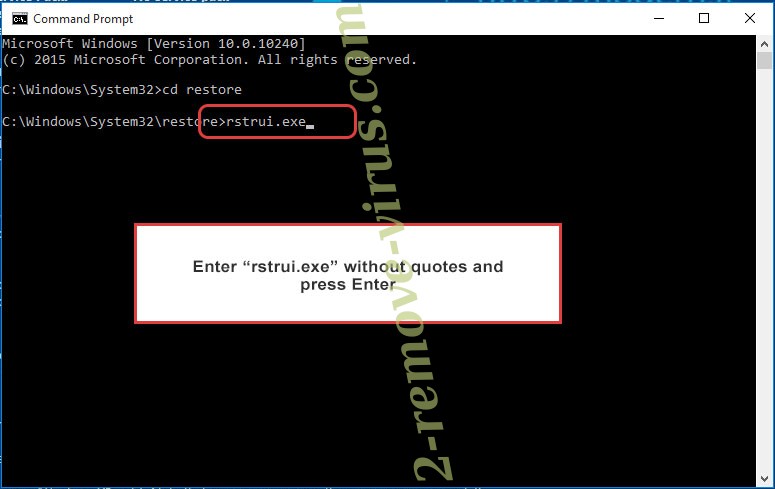

- In rstrui.exe eingeben und Eingabetaste.

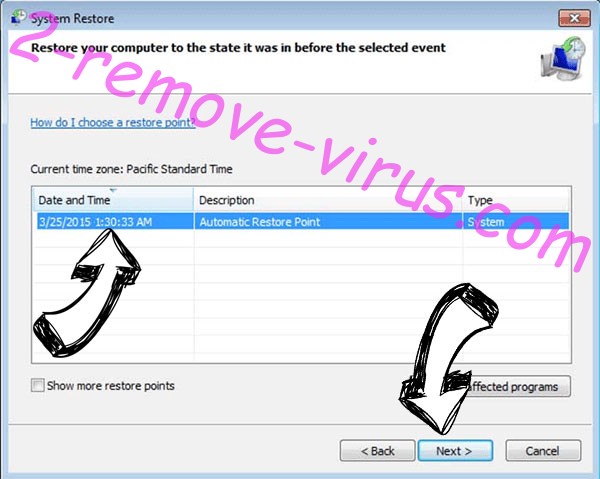

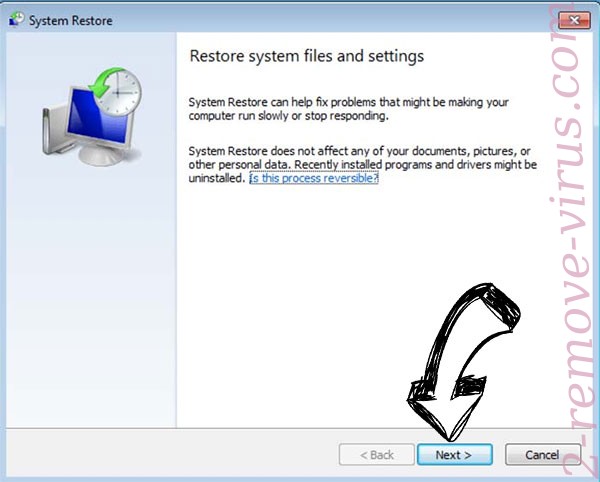

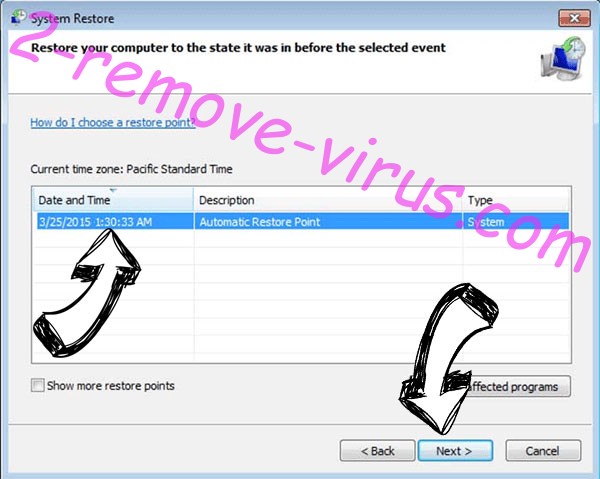

- Klicken Sie auf weiter im Fenster "neue" und wählen Sie den Wiederherstellungspunkt vor der Infektion.

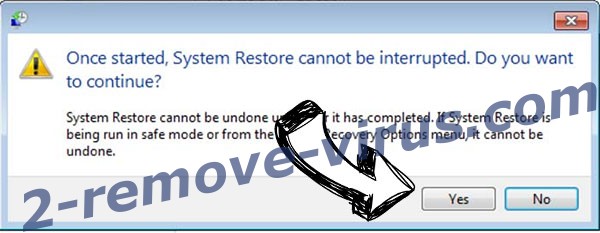

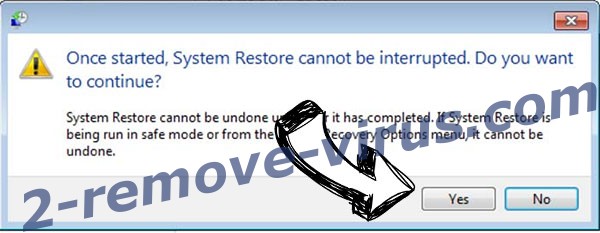

- Klicken Sie erneut auf weiter und klicken Sie auf Ja, um die Systemwiederherstellung zu beginnen.

Löschen von Cyclone Ransomware von Windows 8/Windows 10

- Klicken Sie auf die Power-Taste auf dem Windows-Anmeldebildschirm.

- Halten Sie Shift gedrückt und klicken Sie auf Neustart.

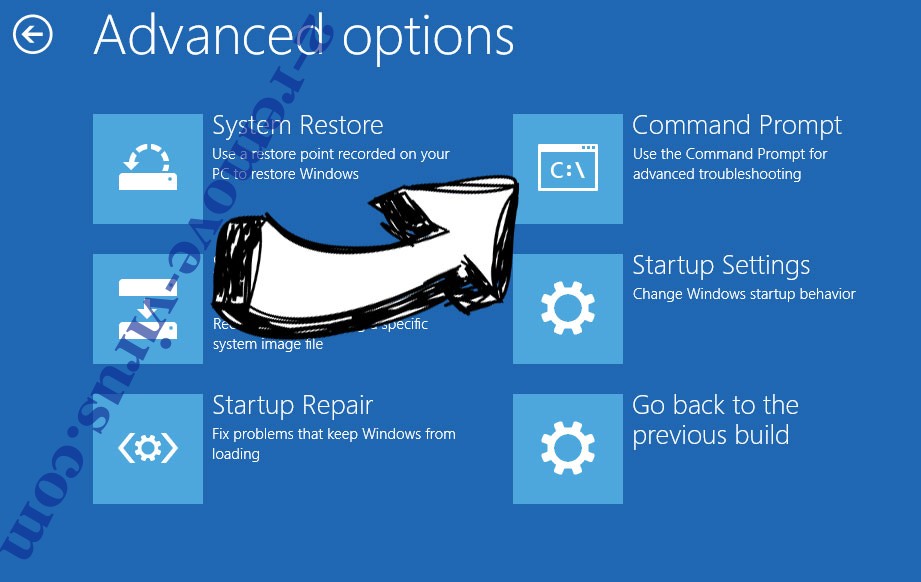

- Wählen Sie Problembehandlung und gehen Sie auf erweiterte Optionen.

- Wählen Sie Eingabeaufforderung, und klicken Sie auf Neustart.

- Geben Sie in der Eingabeaufforderung cd restore, und tippen Sie auf Enter.

- Geben Sie rstrui.exe ein und tippen Sie erneut die Eingabetaste.

- Klicken Sie auf weiter im neuen Fenster "Systemwiederherstellung".

- Wählen Sie den Wiederherstellungspunkt vor der Infektion.

- Klicken Sie auf weiter und klicken Sie dann auf Ja, um Ihr System wieder herzustellen.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.