Über HORSEMAGYAR Ransomware

Die Ransomware, die als bekannt ist, wird aufgrund des Schadens, den sie Ihrem System zufügen kann, als HORSEMAGYAR Ransomware sehr schädliche Infektion eingestuft. Es ist möglich, dass Sie zum ersten Mal auf diese Art von bösartiger Software stoßen, in diesem Fall können Sie einen großen Schock erleben. Ihre Daten wurden möglicherweise mit starken Verschlüsselungsalgorithmen codiert, sodass Sie nicht mehr auf sie zugreifen können. Bösartige Software zur Datencodierung ist so schädlich, dass die Wiederherstellung von Dateien nicht in jedem Fall möglich ist. Es gibt die Möglichkeit, das Lösegeld zu zahlen, um einen Entschlüsseler zu erhalten, aber wir schlagen das nicht vor.

Es gibt unzählige Fälle, in denen die Zahlung des Lösegeldes nicht zur Wiederherstellung der Akten führt. Denken Sie daran, dass Sie davon ausgehen, dass Cyber-Gauner, die Ihre Daten überhaupt verschlüsselt haben, sich verpflichtet fühlen, Ihnen bei der Wiederherstellung von Dateien zu helfen, wenn sie einfach Ihr Geld nehmen können. Darüber hinaus würde Ihr Geld auch ihre zukünftigen Ransomware- oder andere Malware-Projekte unterstützen. Möchten Sie tatsächlich eine Branche unterstützen, die viele Millionen Dollar für Unternehmen in Schaden kostet? Und je mehr Menschen ihnen Geld geben, desto profitabler wird Ransomware, und das zieht immer mehr Menschen in die Branche. Das Geld, das von Ihnen verlangt wird, in eine Art Backup zu investieren, kann eine klügere Option sein, da Sie sich nicht erneut um Datenverlust sorgen müssen. Und Sie können einfach ohne Sorgen entfernen HORSEMAGYAR Ransomware . Informationen zu den häufigsten Verbreitungsmethoden finden Sie im folgenden Absatz, wenn Sie sich nicht sicher sind, wie die datenverschlüsselnde Malware Ihr System infiziert hat.

Wege zur Verbreitung von Ransomware

Eine Dateicodierungs-Malware könnte ziemlich leicht in Ihren Computer gelangen, normalerweise mit Methoden wie dem Anhängen von Malware-geplagten Dateien an E-Mails, dem Ausnutzen von Schwachstellen in Computersoftware und dem Hosten infizierter Dateien auf zweifelhaften Download-Plattformen. Es besteht normalerweise keine Notwendigkeit, ausgefeiltere Wege zu finden, da viele Benutzer ziemlich nachlässig sind, wenn sie E-Mails verwenden und Dateien herunterladen. Das bedeutet jedoch nicht, dass Distributoren keine ausgefeilteren Methoden verwenden. Alles, was Kriminelle tun müssen, ist, eine infizierte Datei zu einer E-Mail hinzuzufügen, einen plausiblen Text zu schreiben und vorzugeben, von einem echten Unternehmen / einer echten Organisation zu stammen. Geldbezogene Probleme sind ein häufiges Thema in diesen E-Mails, da Benutzer dazu neigen, sie ernst zu nehmen und eher geneigt sind, sich daran zu beteiligen. Wenn Hacker den Namen eines Unternehmens wie Amazon verwendet haben, senken Benutzer ihre Wachsamkeit und können den Anhang öffnen, ohne darüber nachzudenken, da Kriminelle möglicherweise nur sagen, dass verdächtige Aktivitäten im Konto bemerkt wurden oder ein Kauf getätigt wurde und die Quittung hinzugefügt wird. Sie müssen beim Öffnen von E-Mails auf bestimmte Anzeichen achten, wenn Sie Ihr Gerät schützen möchten. Überprüfen Sie den Absender, um sicherzustellen, dass es sich um jemanden handelt, mit dem Sie vertraut sind. Sie müssen immer noch die E-Mail-Adresse untersuchen, auch wenn Sie den Absender kennen. Die E-Mails könnten voller Grammatikfehler sein, die in der Regel recht leicht zu sehen sind. Ein weiteres ziemlich offensichtliches Zeichen ist das Fehlen Ihres Namens in der Begrüßung, wenn ein echtes Unternehmen / Absender Ihnen eine E-Mail senden würde, würden sie definitiv Ihren Namen anstelle einer typischen Begrüßung wie Kunde oder Mitglied verwenden. Veraltete Software-Schwachstellen können auch von Ransomware ausgenutzt werden, um in Ihren Computer zu gelangen. Diese Schwachstellen in der Software werden im Allgemeinen schnell gepatcht, nachdem sie gefunden wurden, so dass sie nicht von Malware verwendet werden können. Wie jedoch weit verbreitete Ransomware-Angriffe gezeigt haben, installieren nicht alle Benutzer diese Patches. Es wird empfohlen, ein Update zu installieren, sobald es verfügbar ist. Patches können automatisch installiert werden, wenn Sie sich nicht jedes Mal mit ihnen beschäftigen möchten.

Was können Sie mit Ihren Dateien tun?

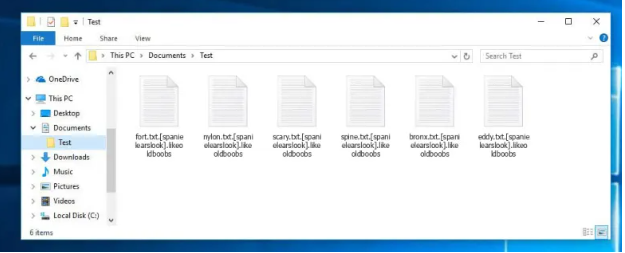

Wenn Ihr System kontaminiert wird, werden Sie bald feststellen, dass Ihre Daten verschlüsselt sind. Am Anfang mag es verwirrend sein, was vor sich geht, aber wenn Ihre Dateien nicht wie gewohnt geöffnet werden können, sollte es klar werden. An alle verschlüsselten Dateien wird eine Dateierweiterung angehängt, die helfen kann, die bösartige Software für die Dateicodierung zu erkennen. In vielen Fällen ist die Dateidekodierung möglicherweise nicht möglich, da die bei der Verschlüsselung verwendeten Verschlüsselungsalgorithmen möglicherweise nicht wiederhergestellt werden können. Eine Lösegeldforderung wird Sie darauf hinweisen, dass Ihre Dateien verschlüsselt wurden und wie Sie vorgehen sollten. Das vorgeschlagene Entschlüsselungsprogramm wird natürlich nicht kostenlos sein. Wenn der Betrag, den Sie zahlen müssen, nicht in der Notiz angezeigt wird, werden Sie gebeten, ihnen eine E-Mail zu senden, um den Preis festzulegen, der von einigen zehn Dollar bis zu ein paar hundert reichen kann. Das Bezahlen für den Entschlüsseler ist aus den Gründen, die wir bereits oben besprochen haben, nicht die vorgeschlagene Option. Wenn eine der anderen Optionen nicht hilft, sollten Sie nur dann darüber nachdenken, die Anforderungen zu erfüllen. Vielleicht haben Sie einfach vergessen, dass Sie Kopien Ihrer Dateien erstellt haben. Oder vielleicht ist ein kostenloser Entschlüsseler eine Option. Es gibt einige Malware-Spezialisten, die in der Lage sind, die Datei zu knacken, die bösartige Software verschlüsselt, so dass sie ein kostenloses Programm erstellen können. Bevor Sie eine Entscheidung zur Zahlung treffen, schauen Sie sich ein Entschlüsselungsprogramm an. Einen Teil dieses Geldes zu investieren, um eine Art Backup zu kaufen, kann mehr Gutes bewirken. Wenn Sie ein Backup erstellt haben, bevor Ihr Gerät infiziert wurde, sollten Sie in der Lage sein, sie von dort wiederherzustellen, nachdem Sie den Virus entfernt haben HORSEMAGYAR Ransomware . Jetzt, da Sie erkennen, wie viel Schaden diese Art von Infektion anrichten könnte, tun Sie Ihr Bestes, um es zu vermeiden. Stellen Sie sicher, dass Ihre Software aktualisiert wird, wenn ein Update verfügbar wird, Sie nicht zufällig Dateien öffnen, die an E-Mails angehängt sind, und Sie vertrauen nur vertrauenswürdigen Quellen mit Ihren Downloads.

HORSEMAGYAR Ransomware Entfernung

Wenn das noch auf Ihrem Computer vorhanden ist, ist ein Malware-Entfernungsprogramm erforderlich, um es zu beenden. Manuell zu beheben HORSEMAGYAR Ransomware ist kein einfacher Prozess und wenn Sie nicht vorsichtig sind, können Sie am Ende mehr Schaden anrichten. Wenn Sie keinen zusätzlichen Schaden anrichten möchten, verwenden Sie ein Anti-Malware-Programm. Diese Arten von Tools existieren, um diese Art von Infektionen je nach Dienstprogramm zu entfernen und sogar zu verhindern, dass sie überhaupt erst eindringen. Finden Sie heraus, welches Anti-Malware-Dienstprogramm am besten zu dem passt, was Sie benötigen, installieren Sie es und autorisieren Sie es, einen Scan Ihres Geräts durchzuführen, um die Infektion zu lokalisieren. Das Dienstprogramm ist jedoch nicht in der Lage, Ihre Dateien wiederherzustellen. Wenn Ihr System gründlich gereinigt wurde, entsperren HORSEMAGYAR Ransomware Sie Dateien aus dem Backup.

Offers

Download Removal-Toolto scan for HORSEMAGYAR RansomwareUse our recommended removal tool to scan for HORSEMAGYAR Ransomware. Trial version of provides detection of computer threats like HORSEMAGYAR Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Details überprüfen WiperSoft ist ein Sicherheitstool, die bietet Sicherheit vor potenziellen Bedrohungen in Echtzeit. Heute, viele Benutzer neigen dazu, kostenlose Software aus dem Intern ...

Herunterladen|mehr

Ist MacKeeper ein Virus?MacKeeper ist kein Virus, noch ist es ein Betrug. Zwar gibt es verschiedene Meinungen über das Programm im Internet, eine Menge Leute, die das Programm so notorisch hassen hab ...

Herunterladen|mehr

Während die Schöpfer von MalwareBytes Anti-Malware nicht in diesem Geschäft für lange Zeit wurden, bilden sie dafür mit ihren begeisterten Ansatz. Statistik von solchen Websites wie CNET zeigt, d ...

Herunterladen|mehr

Quick Menu

Schritt 1. Löschen Sie mithilfe des abgesicherten Modus mit Netzwerktreibern HORSEMAGYAR Ransomware.

Entfernen HORSEMAGYAR Ransomware aus Windows 7/Windows Vista/Windows XP

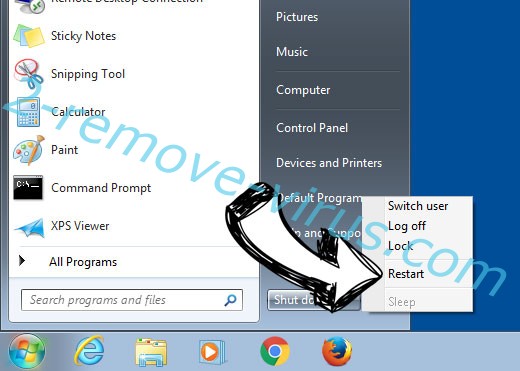

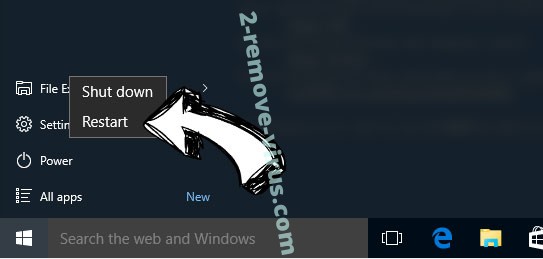

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie neu starten, und klicken Sie auf "OK".

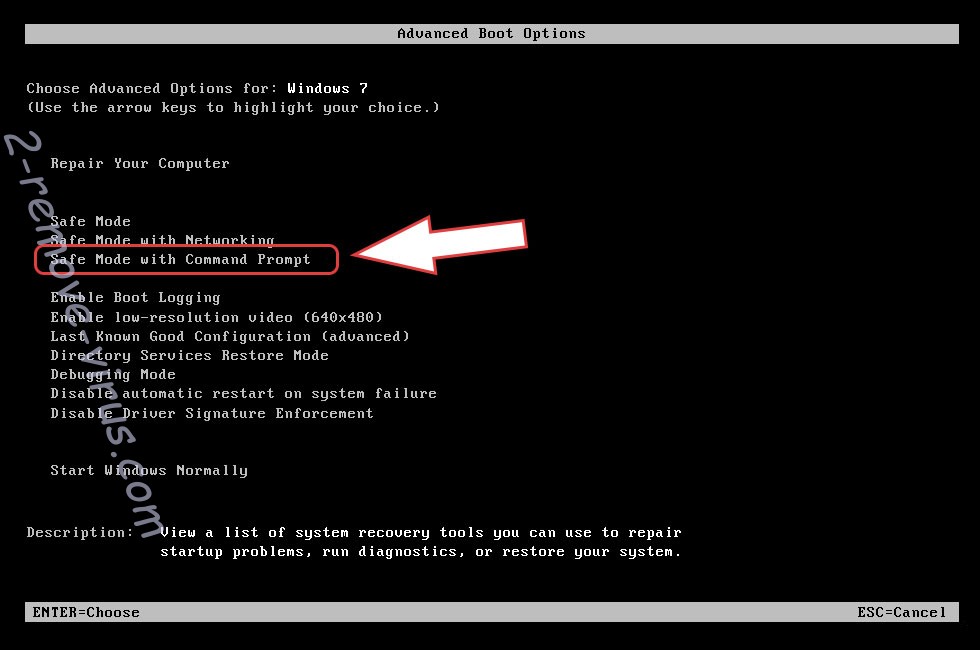

- Starten Sie, tippen F8, wenn Ihr PC beginnt Laden.

- Wählen Sie unter Erweiterte Startoptionen abgesicherten Modus mit Netzwerkunterstützung.

- Öffnen Sie Ihren Browser und laden Sie die Anti-Malware-Programm.

- Verwenden Sie das Dienstprogramm HORSEMAGYAR Ransomware entfernen

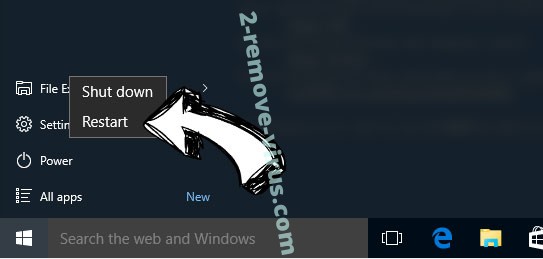

Entfernen HORSEMAGYAR Ransomware aus Windows 8/Windows 10

- Auf der Windows-Anmeldebildschirm/Austaste.

- Tippen Sie und halten Sie die Umschalttaste und klicken Sie neu starten.

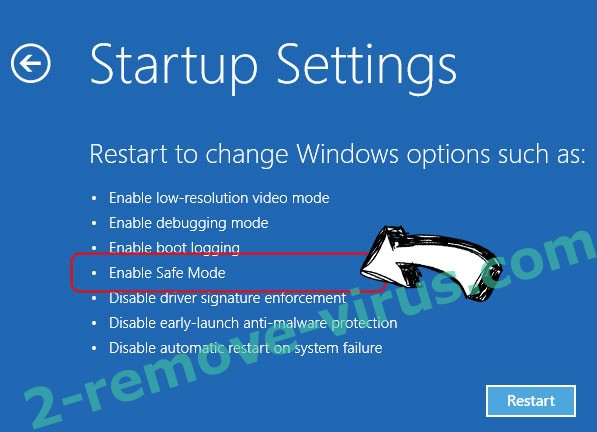

- Gehen Sie zur Troubleshoot → Advanced options → Start Settings.

- Wählen Sie Enable abgesicherten Modus oder Abgesicherter Modus mit Netzwerktreibern unter Start-Einstellungen.

- Klicken Sie auf Neustart.

- Öffnen Sie Ihren Webbrowser und laden Sie die Malware-Entferner.

- Verwendung der Software zum Löschen von HORSEMAGYAR Ransomware

Schritt 2. Wiederherstellen Sie Ihre Dateien mithilfe der Systemwiederherstellung

Löschen von HORSEMAGYAR Ransomware von Windows 7/Windows Vista/Windows XP

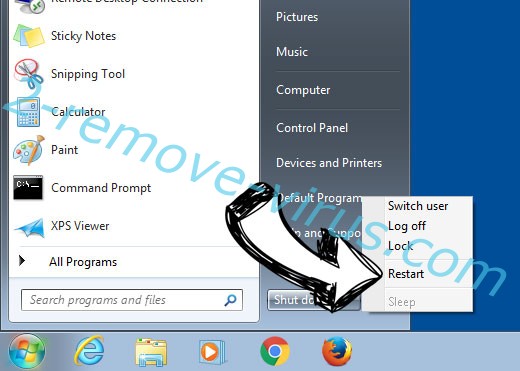

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie Neustart und "OK"

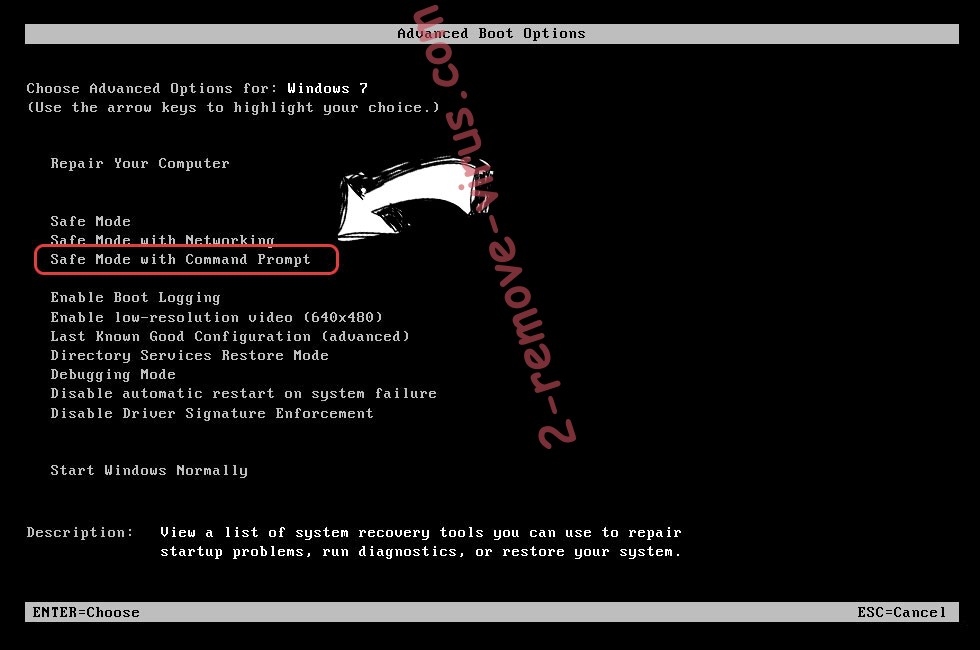

- Wenn Ihr PC laden beginnt, Taste F8 mehrmals, um erweiterte Startoptionen zu öffnen

- Eingabeaufforderung den Befehl aus der Liste auswählen.

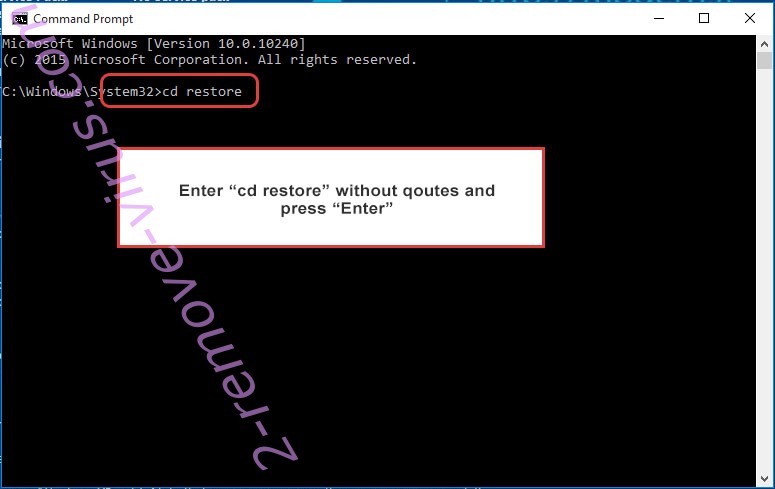

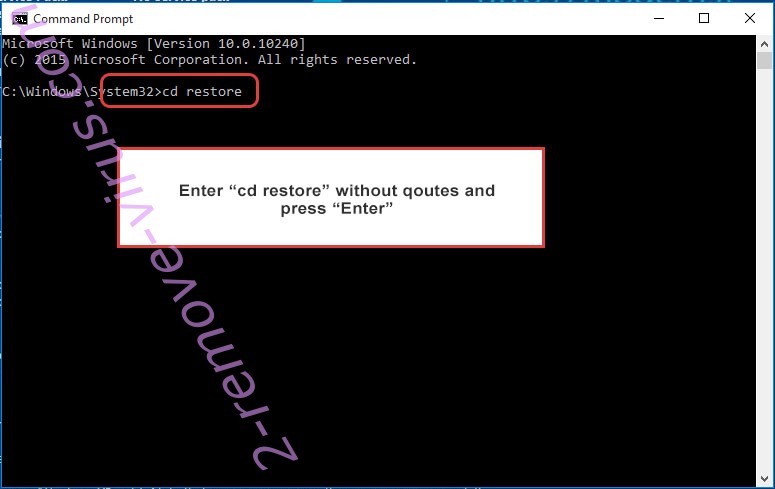

- Geben Sie cd restore, und tippen Sie auf Enter.

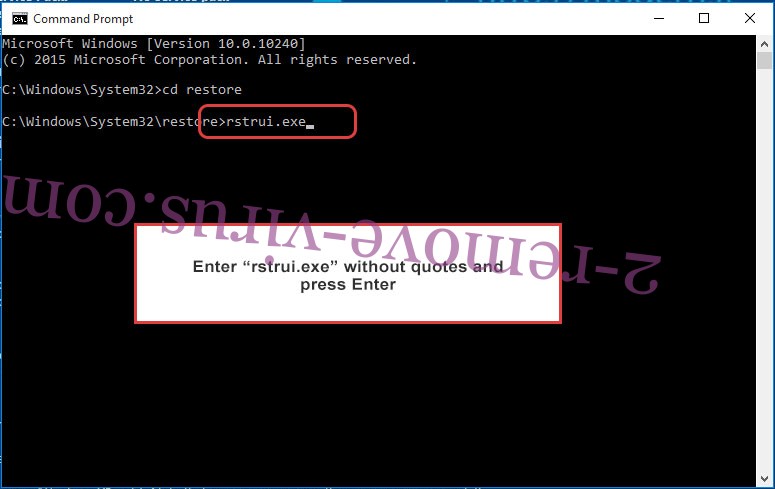

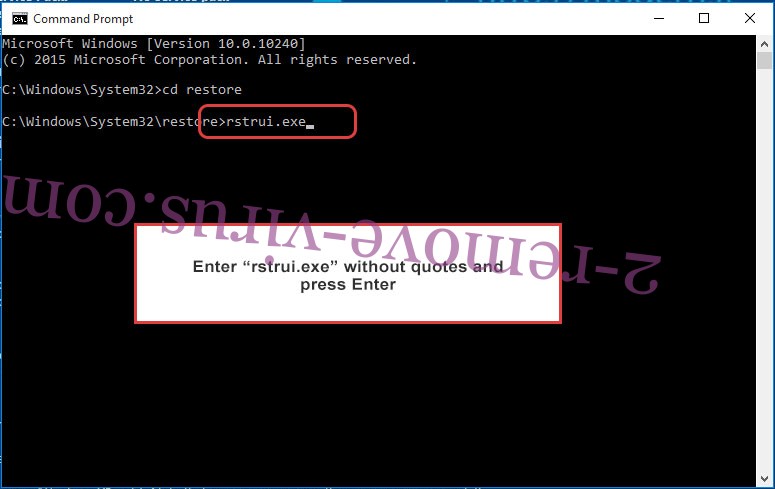

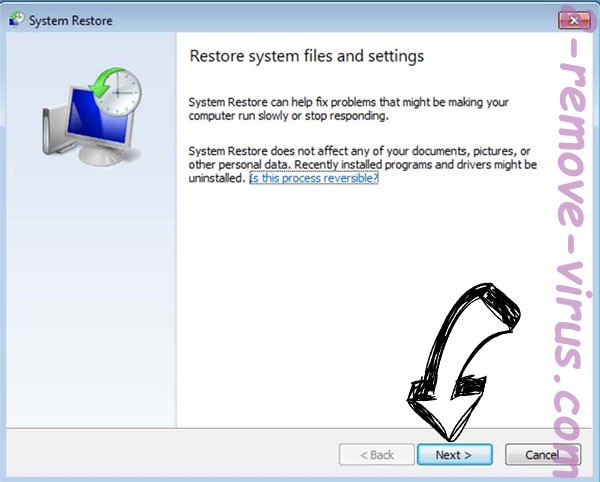

- In rstrui.exe eingeben und Eingabetaste.

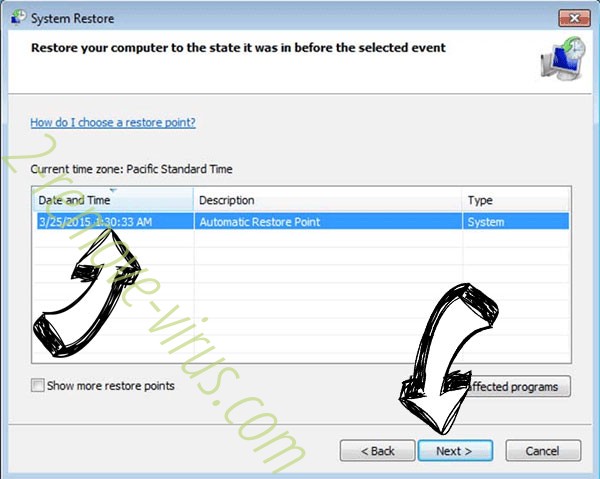

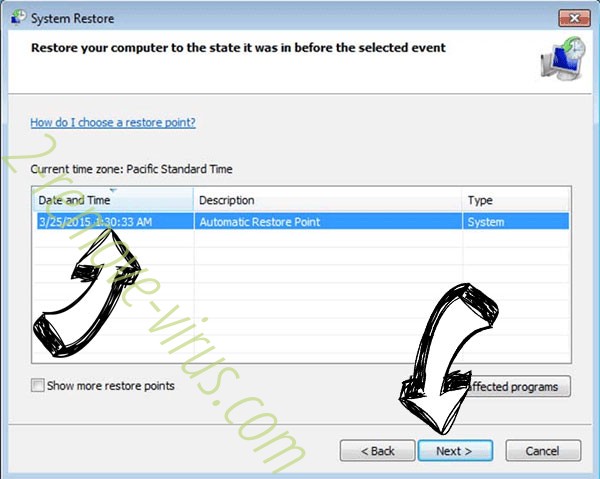

- Klicken Sie auf weiter im Fenster "neue" und wählen Sie den Wiederherstellungspunkt vor der Infektion.

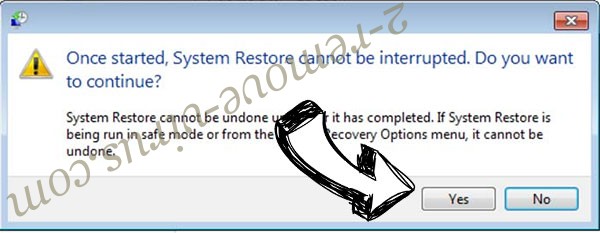

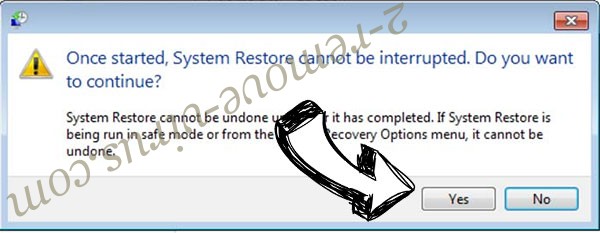

- Klicken Sie erneut auf weiter und klicken Sie auf Ja, um die Systemwiederherstellung zu beginnen.

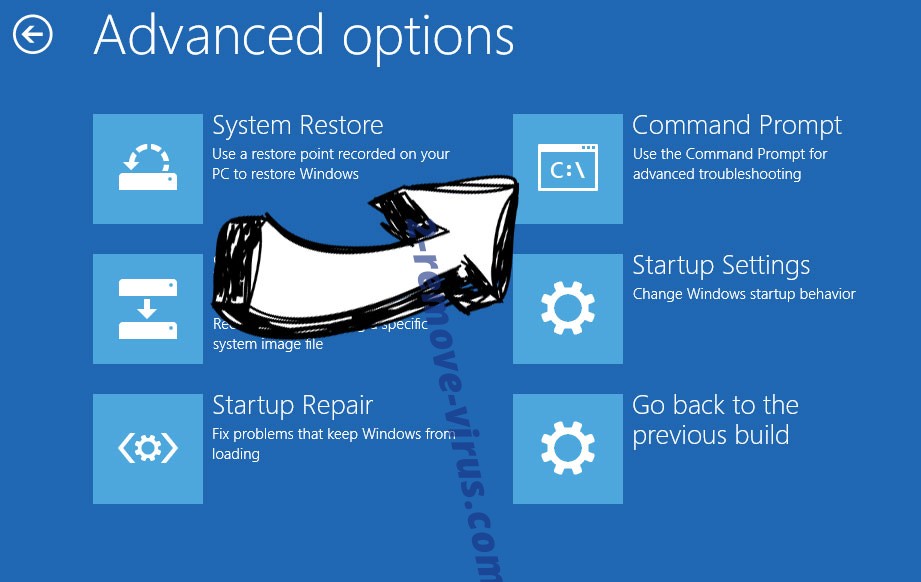

Löschen von HORSEMAGYAR Ransomware von Windows 8/Windows 10

- Klicken Sie auf die Power-Taste auf dem Windows-Anmeldebildschirm.

- Halten Sie Shift gedrückt und klicken Sie auf Neustart.

- Wählen Sie Problembehandlung und gehen Sie auf erweiterte Optionen.

- Wählen Sie Eingabeaufforderung, und klicken Sie auf Neustart.

- Geben Sie in der Eingabeaufforderung cd restore, und tippen Sie auf Enter.

- Geben Sie rstrui.exe ein und tippen Sie erneut die Eingabetaste.

- Klicken Sie auf weiter im neuen Fenster "Systemwiederherstellung".

- Wählen Sie den Wiederherstellungspunkt vor der Infektion.

- Klicken Sie auf weiter und klicken Sie dann auf Ja, um Ihr System wieder herzustellen.