Was ist Escobar Malware (Android) ?

Die letztjährige Newcomer-Android-Malware Aberebot wurde in “Escobar” umbenannt, den gleichen alten Banking-Trojaner mit neuen Funktionen. Nach den Beiträgen des Autors in Hackerforen zu urteilen, befindet sich diese Android-Malware noch in der Testphase, wird aber wahrscheinlich in naher Zukunft Auswirkungen auf die Benutzer haben. Die aktualisierte Malware verfügt über ziemlich alarmierende Funktionen, wie z. B. die Möglichkeit, Einmalcodes aus Google Authenticator zu stehlen, einer App, die von vielen Benutzern verwendet wird, um ihren Konten eine zusätzliche Sicherheitsebene hinzuzufügen.

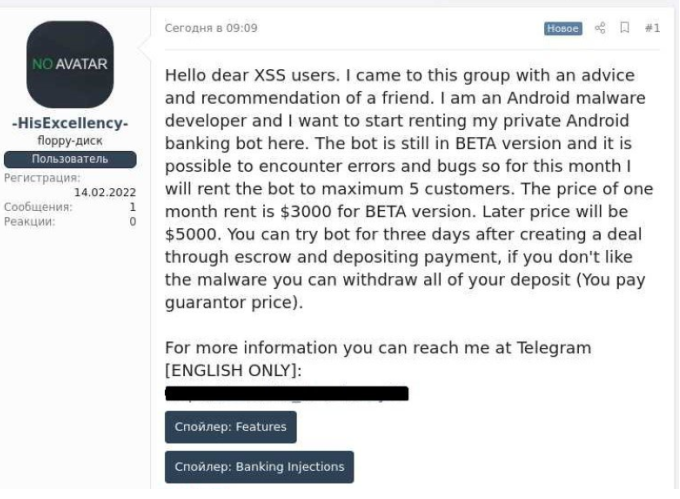

Die erste Version der Escobar-Malware erschien erstmals Mitte 2021 und im Februar 2022 erschien in einem russischsprachigen Forum eine post Einladung an Cyberkriminelle, eine BETA-Version von Escobar zu verwenden. Der Autor bietet die Escobar-Malware als Malware-as-a-Service (MaaS) an, die es Cyberkriminellen, die sehr wenig Geschick haben, im Wesentlichen ermöglicht, böswillige Angriffe durchzuführen. Laut dem Beitrag des Autors kostet die BETA-Version $ 3000 / Monat, aber sobald die Vollversion veröffentlicht ist, wird der Preis auf $ 5000 / Monat steigen.

Escobar Malware ist ein Banking-Trojaner, daher ist sein primäres Ziel die Bankinformationen der Benutzer. Wenn es initiiert wird, fordert die Malware insgesamt 25 Berechtigungen an. Zu den Funktionen gehören: Audioaufnahme, LESEN VON SMS, Lesen / Schreiben von Speichern, Anrufe tätigen, Standortverfolgung, Deinstallieren von Apps, Einfügen von URLs in Webbrowser und Verwenden der Kamera des Telefons. Am wichtigsten ist jedoch, dass die Malware es Angreifern im Wesentlichen ermöglicht, das Telefon vollständig zu übernehmen. Die Gewährung all dieser Berechtigungen an die Malware bedeutet im Wesentlichen, dass sie alles tun kann, einschließlich der Anzeige gefälschter Anmeldeseiten für Phishing-Anmeldeinformationen sowie des Diebstahls von Multi-Faktor-Authentifizierungscodes aus SMS und / oder Apps wie Google Authenticator.

Escobar Malware muss noch vollständig veröffentlicht werden, so dass es derzeit unklar ist, wie genau es verteilt wird. Wenn man jedoch bedenkt, dass der Malware-Autor plant, es zu vermieten, können wir erwarten, dass es viele Verteilungsmethoden geben wird. Es gibt jedoch Berichte darüber, dass die Malware als McAfee-Antiviren-App getarnt ist. Die Art und Weise, wie dies funktioniert, ist, dass Benutzer beim Surfen auf bestimmten Websites auf gefälschte Warnungen über Viren auf ihrem Android-Gerät stoßen können. Diese Warnungen verwenden verschiedene Panikmachetaktiken, um Benutzer einzuschüchtern, damit sie die angebotenen Apps herunterladen. Und Benutzer würden diesen Apps alle Arten von Berechtigungen erteilen, weil sie die Namen wie McAfee kennen und den Apps vertrauen. Dies zeigt nur, wie wichtig es ist, dass Benutzer nur Apps aus legitimen Quellen wie dem Google Play Store herunterladen. Googles Play Store ist streng reguliert, und während einige bösartige Apps in der Lage sind, die Sicherheitsmaßnahmen zu umgehen, ist es immer noch viel sicherer, Apps von ihm anstelle von unbekannten App-Stores von Drittanbietern herunterzuladen.

Obwohl Escobar Malware (Android) es sich wahrscheinlich um eine gefährliche Malware-Infektion handeln wird, scheint es nichts Bahnbrechendes zu sein. Es gelten also die üblichen Methoden zur Vermeidung von Malware. Und für Android-Geräte, die bereits infiziert sind, ist es am besten, eine Antiviren-App zu verwenden, um zu entfernen Escobar Malware (Android) .

Möglichkeiten, wie Sie Ihr Android-Gerät vor Escobar-Malware schützen und den Diebstahl von Anmeldeinformationen verhindern können

Es gibt bestimmte Maßnahmen, die Sie ergreifen können, um Ihr Android-Gerät vor Escobar Malware sowie vielen anderen Bedrohungen zu schützen, die Androids betreffen können.

- Verwenden Sie zum Herunterladen von Apps nur legitime App-Stores.

Wie wir bereits gesagt haben, haben legitime App Stores wie Googles Play Store sehr strenge Sicherheitsmaßnahmen. Die Wahrscheinlichkeit, auf bösartige Apps bei Google Play zu stoßen, ist also viel geringer als bei App-Stores von Drittanbietern. Es ist jedoch auch wichtig zu bedenken, dass diese Sicherheitsmaßnahmen nicht absolut sind und einige bösartige Apps sie umgehen können. Es ist in der Vergangenheit passiert, weshalb es wichtig ist, dass Sie immer alles überprüfen, bevor Sie eine App installieren. Überprüfen Sie den Entwickler, Bewertungen, Berechtigungsanfragen usw.

- Erwägen Sie die Verwendung einer Antiviren-App.

Es kann eine gute Idee sein, eine Antiviren-App auf Ihrem Android-Gerät installiert zu haben. Wenn Sie versehentlich eine bösartige App installieren, wird sie sofort von dem auf Ihrem Gerät installierten Antivirenprogramm erkannt, bevor sie Schaden anrichten kann. Wenn Sie jedoch eine Antiviren-Android-App verwenden möchten, stellen Sie sicher, dass Sie sie von einer legitimen Quelle herunterladen.

- Überprüfen Sie immer die App-Berechtigungen.

Wenn Sie eine App installieren, werden Sie aufgefordert, ihr bestimmte Berechtigungen zu erteilen, damit die App wie beabsichtigt funktionieren kann. Beispielsweise würde eine Fotoeditor-App Zugriff auf Ihre Fotos / Kamera anfordern. Die Berechtigungen, die eine App anfordert, können viel darüber aussagen, was die App tut. Wenn Sie also eine App installieren, sei es aus dem Google Play Store oder von einem anderen Ort, überprüfen Sie immer die Berechtigungen. Wenn Sie eine Taschenlampen-App installieren, diese jedoch Zugriff auf Ihre SMS oder Daten anfordert, überlegen Sie sorgfältig, warum eine einfache Utility-App solche Berechtigungen benötigt.

- Verwenden Sie einen Passwort-Manager, der zwischen gefälschten und legitimen Anmeldebildschirmen unterscheiden kann.

Passwort-Manager sind sehr praktische Tools, die nicht nur Passwörter generieren/speichern, sondern auch helfen können, Phishing-Sites zu identifizieren. Passwort-Manager können gespeicherte Anmeldeinformationen automatisch in die Anmeldeformulare von Websites eingeben, so dass der Passwort-Manager, wenn Sie eine Phishing-Site besuchen, die Anmeldeinformationen nicht ausfüllen und signalisieren, dass etwas nicht stimmt.

- Überprüfen Sie immer die URL einer Website, bevor Sie sich anmelden.

Phishing-Websites werden oft so gestaltet, dass sie mehr oder weniger identisch mit legitimen Websites erscheinen, so dass es nicht verwunderlich ist, dass viele Benutzer darauf hereinfallen. Unabhängig davon, wie legitim das Design einer Phishing-Site aussehen mag, wird die URL es immer verraten. Bevor Sie also versuchen, sich irgendwo anzumelden, überprüfen Sie immer, ob die URL so ist, wie sie sein soll.