Was ist Hacker Who Has Access To Your Operating System E-Mail-Betrug?

Hacker Who Has Access To Your Operating System E-Mail-Betrug wird als Sextortion-Betrug eingestuft. Es handelt sich im Wesentlichen um eine gefälschte E-Mail, die damit droht, ein privates Video von Ihnen zu veröffentlichen, wenn Sie sich nicht bereit erklären, 500 US-Dollar zu zahlen. Diese Arten von Sextortion-E-Mail-Betrügereien gibt es schon seit Jahren, und obwohl die Sextortion-Kampagnen von verschiedenen Betrügern betrieben werden können, folgen sie alle dem gleichen Muster und sehen mehr oder weniger identisch aus.

Hacker Who Has Access To Your Operating System E-Mail-Betrug hat “Sicherheitswarnung. Ihre Konten wurden von einer kriminellen Gruppe gehackt” als Betreffzeile, die sofort die Aufmerksamkeit der Leute auf sich ziehen und sie faszinieren oder genug erschrecken würde, um die E-Mail zu öffnen. Der Absender erklärt dann, dass er ein Hacker ist und Zugriff auf die Betriebssysteme und Konten der Benutzer erhalten konnte. Angeblich überwachen sie die Aktivitäten der Benutzer seit einigen Monaten, nachdem sie ihre Computer über eine von ihnen besuchte Website für Erwachsene mit Malware infiziert hatten. Die Infektion soll dem Hacker Zugriff auf seine Computer verschafft haben, einschließlich des Mikrofons und der Kamera.

Der Absender behauptet, den Zugriff auf Ihr Mikrofon und Ihre Kamera verwendet zu haben, um ein Video von Ihnen beim Anschauen von Pornografie zu erstellen. Nach Angaben des Absenders zeigt das Video Sie auf der einen Seite und das Video für Erwachsene, das Sie sich angesehen haben, auf der anderen Seite. Sie drohen damit, das Video an alle Ihre Kontakte zu senden, wenn Sie nicht damit einverstanden sind, 500 US-Dollar in Bitcoin an die angegebene Wallet-Adresse zu senden.

Diese E-Mail ist, wie die meisten Sextortion-E-Mails, nicht besonders überzeugend, aber sie kann bei Benutzern funktionieren, die mit solchen Betrügereien nicht vertraut sind. Die E-Mail ist so geschrieben, dass sie den Empfänger beunruhigen würde, und die erniedrigende Sprache, die in der E-Mail verwendet wird, sowie der spöttische Ton können Benutzer unter Druck setzen, eine Zahlung zu leisten. Die Tatsache, dass es Sextortion-Betrügereien auch Jahre später noch gibt, bedeutet, dass ein gewisser Prozentsatz von ihnen erfolgreich ist.

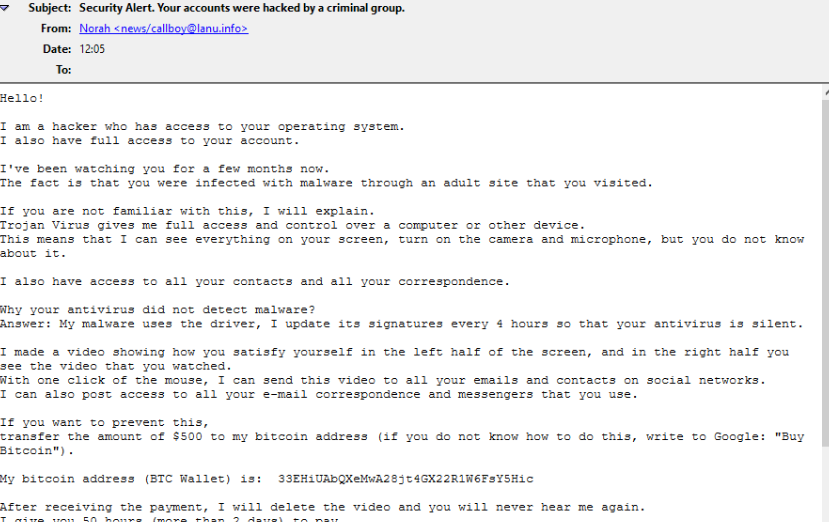

Hier ist die vollständige Hacker Who Has Access To Your Operating System E-Mail-Betrug:

Subject: Security Alert. Your accounts were hacked by a criminal group.

Hello!

I am a hacker who has access to your operating system.

I also have full access to your account.I’ve been watching you for a few months now.

The fact is that you were infected with malware through an adult site that you visited.If you are not familiar with this, I will explain.

Trojan Virus gives me full access and control over a computer or other device.

This means that I can see everything on your screen, turn on the camera and microphone, but you do not know about it.I also have access to all your contacts and all your correspondence.

Why your antivirus did not detect malware?

Answer: My malware uses the driver, I update its signatures every 4 hours so that your antivirus is silent.I made a video showing how you satisfy yourself in the left half of the screen, and in the right half you see the video that you watched.

With one click of the mouse, I can send this video to all your emails and contacts on social networks.

I can also post access to all your e-mail correspondence and messengers that you use.If you want to prevent this,

transfer the amount of $500 to my bitcoin address (if you do not know how to do this, write to Google: “Buy Bitcoin”).My bitcoin address (BTC Wallet) is: –

After receiving the payment, I will delete the video and you will never hear me again.

I give you 50 hours (more than 2 days) to pay.

I have a notice reading this letter, and the timer will work when you see this letter.Filing a complaint somewhere does not make sense because this email cannot be tracked like my bitcoin address.

I do not make any mistakes.If I find that you have shared this message with someone else, the video will be immediately distributed.

Best regards!

Sextortion-E-Mails können korrekte persönliche Informationen enthalten

Dieser Hacker Who Has Access To Your Operating System E-Mail-Betrug ist ziemlich generisch, aber einige ausgefeiltere Sextortion-E-Mails können die korrekten persönlichen Informationen der Benutzer enthalten, einschließlich des vollständigen Namens und eines Passworts. Die Offenlegung der persönlichen Daten der Benutzer ist eine effektive Taktik, die die Benutzer erschreckt und sie unter Druck setzt, vorschnelle Entscheidungen zu treffen. Es gibt jedoch eine einfache Erklärung dafür, wie Betrüger es schaffen, an die Informationen zu gelangen, und sie hat nichts mit dem Hacken der Computer der Benutzer zu tun.

Böswillige Akteure erhalten persönliche Informationen (z. B. E-Mail-Adressen, Passwörter, vollständige Namen) aus Hackerforen, wo sie nach Datenlecks oder -verletzungen landen. Wenn also eine Sextortion-E-Mail Informationen über Sie enthält, bedeutet dies lediglich, dass ein Dienst, bei dem Sie Kunde waren, entweder Ihre persönlichen Daten durchgesickert ist oder eine Datenschutzverletzung erlitten hat. Sie können überprüfen, ob Ihre E-Mail-Adresse und/oder Ihr Passwort auf haveibeenpwned durchgesickert ist.

Es gibt zwar nicht viel, was Sie tun können, wenn Ihre E-Mail-Adresse durchgesickert ist, aber Sie müssen Ihr Passwort sofort ändern, wenn es in einer Sextortion-E-Mail enthalten ist. Denken Sie daran, dass Passwörter komplex sein müssen und Groß-/Kleinbuchstaben, Zahlen und Symbole enthalten müssen. Passwörter müssen auch für jedes Konto eindeutig sein. Wenn Sie Probleme haben, den Überblick über Ihre Passwörter zu behalten, können Sie Passwort-Manager verwenden.

Hacker Who Has Access To Your Operating System E-Mail-Betrug Entfernung

Wenn Sie eine Sextortion-E-Mail erhalten, können Sie diese einfach löschen. Der Inhalt solcher E-Mails ist falsch, es gibt keine Malware auf Ihrem Computer und es gibt auch kein Video von Ihnen, in dem Sie Pornografie ansehen. Löschen Sie Hacker Who Has Access To Your Operating System Email Scam einfach aus Ihrem Posteingang.

Offers

Download Removal-Toolto scan for Hacker Who Has Access To Your Operating SystemUse our recommended removal tool to scan for Hacker Who Has Access To Your Operating System. Trial version of provides detection of computer threats like Hacker Who Has Access To Your Operating System and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Details überprüfen WiperSoft ist ein Sicherheitstool, die bietet Sicherheit vor potenziellen Bedrohungen in Echtzeit. Heute, viele Benutzer neigen dazu, kostenlose Software aus dem Intern ...

Herunterladen|mehr

Ist MacKeeper ein Virus?MacKeeper ist kein Virus, noch ist es ein Betrug. Zwar gibt es verschiedene Meinungen über das Programm im Internet, eine Menge Leute, die das Programm so notorisch hassen hab ...

Herunterladen|mehr

Während die Schöpfer von MalwareBytes Anti-Malware nicht in diesem Geschäft für lange Zeit wurden, bilden sie dafür mit ihren begeisterten Ansatz. Statistik von solchen Websites wie CNET zeigt, d ...

Herunterladen|mehr

Quick Menu

Schritt 1. Deinstallieren Sie Hacker Who Has Access To Your Operating System und verwandte Programme.

Entfernen Hacker Who Has Access To Your Operating System von Windows 8

Rechtsklicken Sie auf den Hintergrund des Metro-UI-Menüs und wählen sie Alle Apps. Klicken Sie im Apps-Menü auf Systemsteuerung und gehen Sie zu Programm deinstallieren. Gehen Sie zum Programm, das Sie löschen wollen, rechtsklicken Sie darauf und wählen Sie deinstallieren.

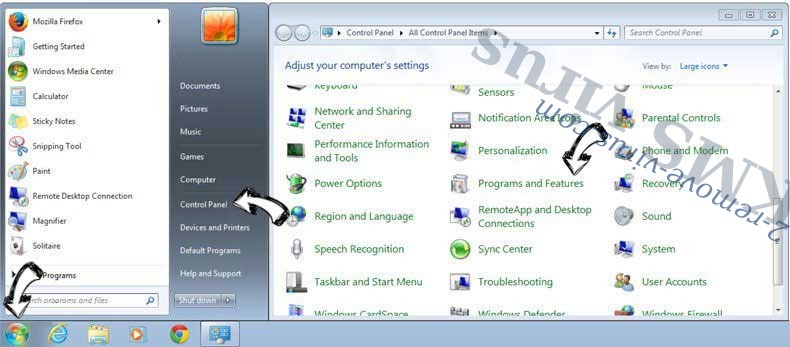

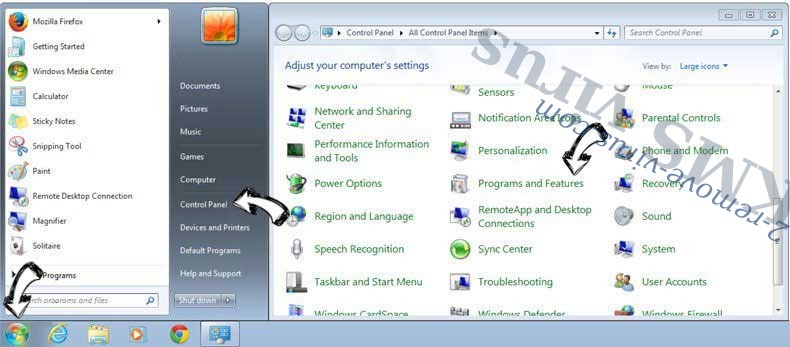

Hacker Who Has Access To Your Operating System von Windows 7 deinstallieren

Klicken Sie auf Start → Control Panel → Programs and Features → Uninstall a program.

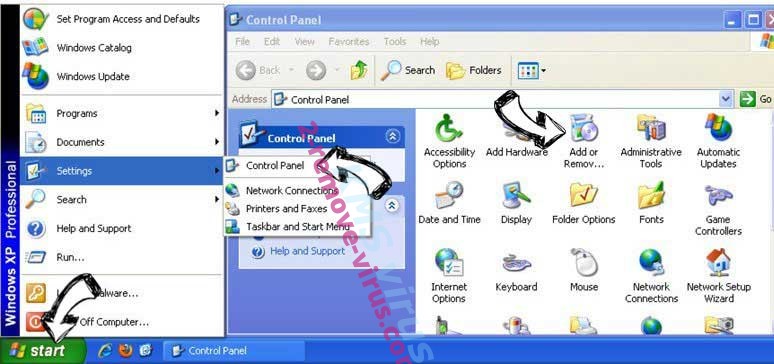

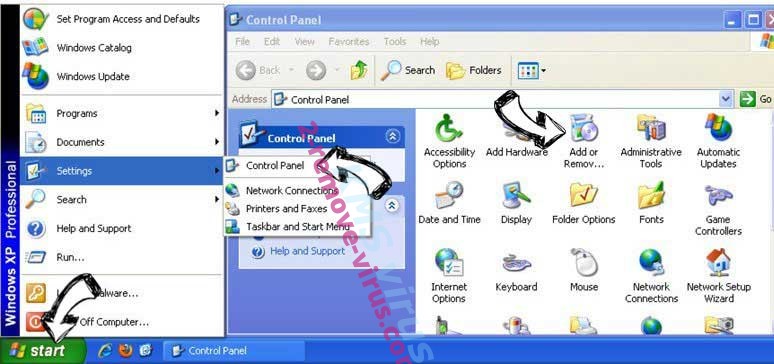

Löschen Hacker Who Has Access To Your Operating System von Windows XP

Klicken Sie auf Start → Settings → Control Panel. Suchen Sie und klicken Sie auf → Add or Remove Programs.

Entfernen Hacker Who Has Access To Your Operating System von Mac OS X

Klicken Sie auf Go Button oben links des Bildschirms und wählen Sie Anwendungen. Wählen Sie Ordner "Programme" und suchen Sie nach Hacker Who Has Access To Your Operating System oder jede andere verdächtige Software. Jetzt der rechten Maustaste auf jeden dieser Einträge und wählen Sie verschieben in den Papierkorb verschoben, dann rechts klicken Sie auf das Papierkorb-Symbol und wählen Sie "Papierkorb leeren".

Schritt 2. Hacker Who Has Access To Your Operating System aus Ihrem Browser löschen

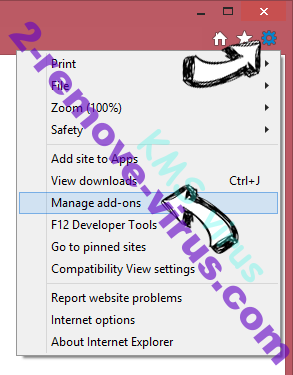

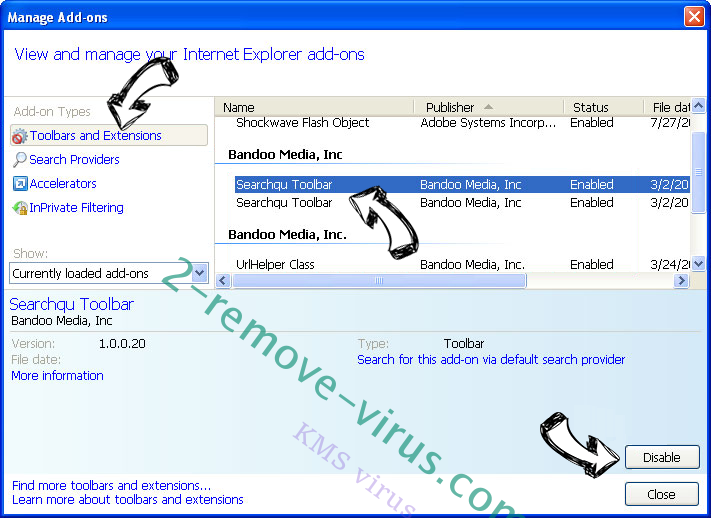

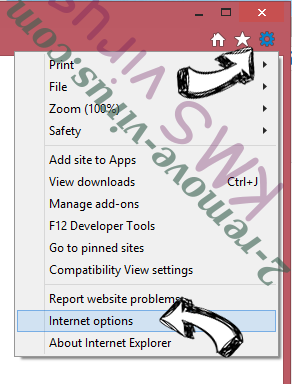

Beenden Sie die unerwünschten Erweiterungen für Internet Explorer

- Öffnen Sie IE, tippen Sie gleichzeitig auf Alt+T und wählen Sie dann Add-ons verwalten.

- Wählen Sie Toolleisten und Erweiterungen (im Menü links). Deaktivieren Sie die unerwünschte Erweiterung und wählen Sie dann Suchanbieter.

- Fügen Sie einen neuen hinzu und Entfernen Sie den unerwünschten Suchanbieter. Klicken Sie auf Schließen. Drücken Sie Alt+T und wählen Sie Internetoptionen. Klicken Sie auf die Registerkarte Allgemein, ändern/entfernen Sie die Startseiten-URL und klicken Sie auf OK.

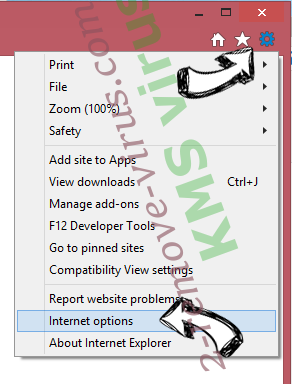

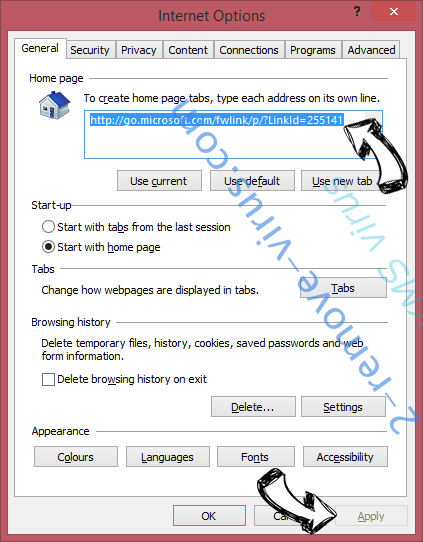

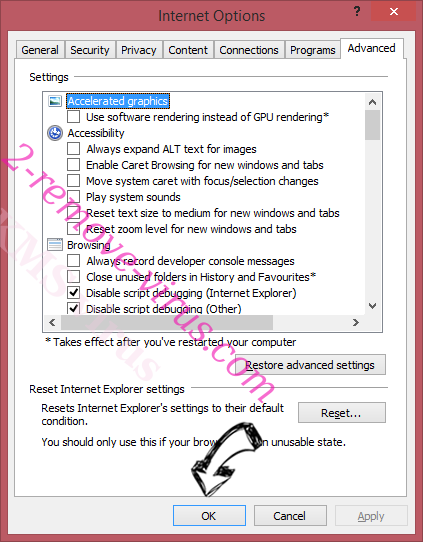

Internet Explorer-Startseite zu ändern, wenn es durch Virus geändert wurde:

- Drücken Sie Alt+T und wählen Sie Internetoptionen .

- Klicken Sie auf die Registerkarte Allgemein, ändern/entfernen Sie die Startseiten-URL und klicken Sie auf OK.

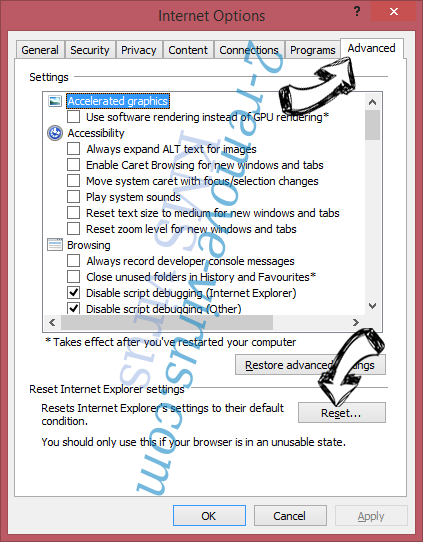

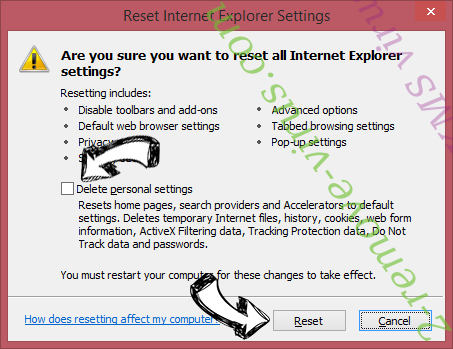

Ihren Browser zurücksetzen

- Drücken Sie Alt+T. Wählen Sie Internetoptionen.

- Öffnen Sie die Registerkarte Erweitert. Klicken Sie auf Zurücksetzen.

- Kreuzen Sie das Kästchen an. Klicken Sie auf Zurücksetzen.

- Klicken Sie auf Schließen.

- Würden Sie nicht in der Lage, Ihren Browser zurücksetzen, beschäftigen Sie eine seriöse Anti-Malware und Scannen Sie Ihren gesamten Computer mit ihm.

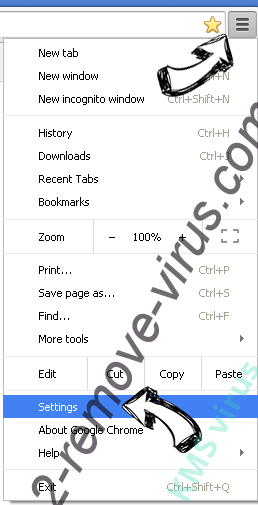

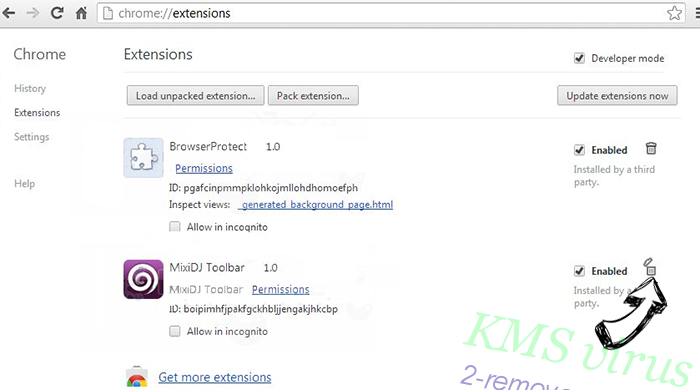

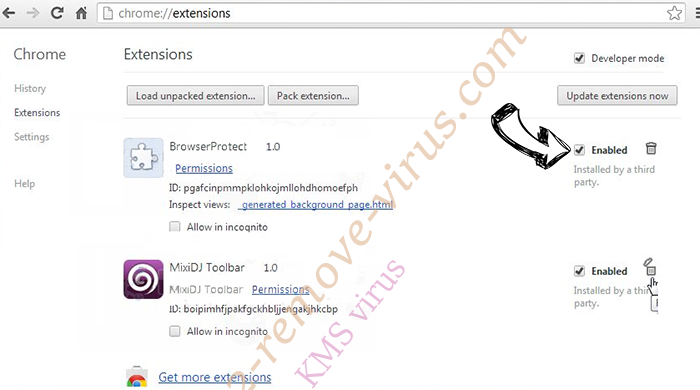

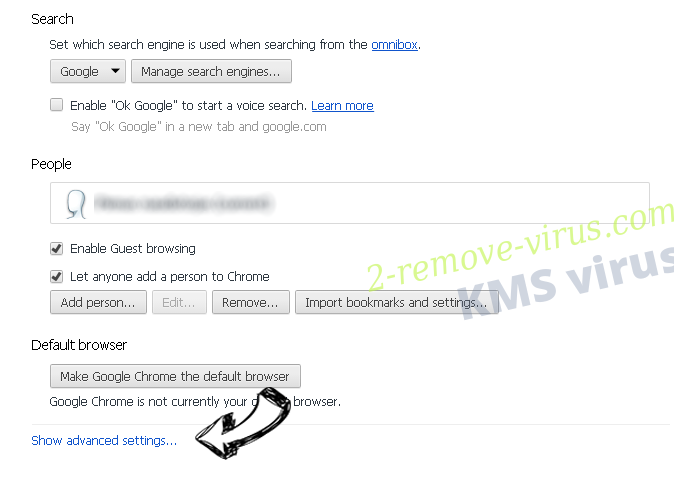

Löschen Hacker Who Has Access To Your Operating System von Google Chrome

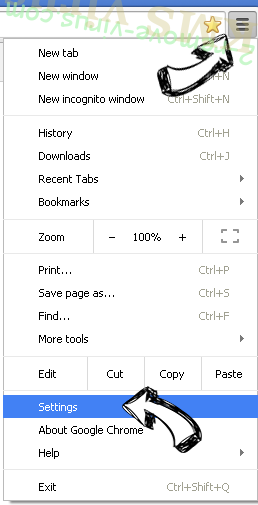

- Öffnen Sie Chrome, tippen Sie gleichzeitig auf Alt+F und klicken Sie dann auf Einstellungen.

- Wählen Sie die Erweiterungen.

- Beseitigen Sie die Verdächtigen Erweiterungen aus der Liste durch Klicken auf den Papierkorb neben ihnen.

- Wenn Sie unsicher sind, welche Erweiterungen zu entfernen sind, können Sie diese vorübergehend deaktivieren.

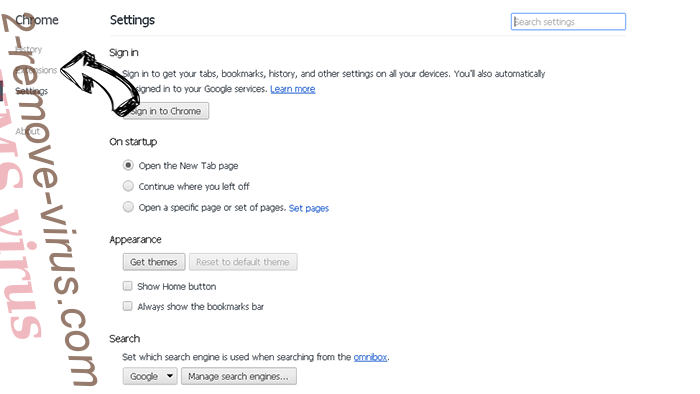

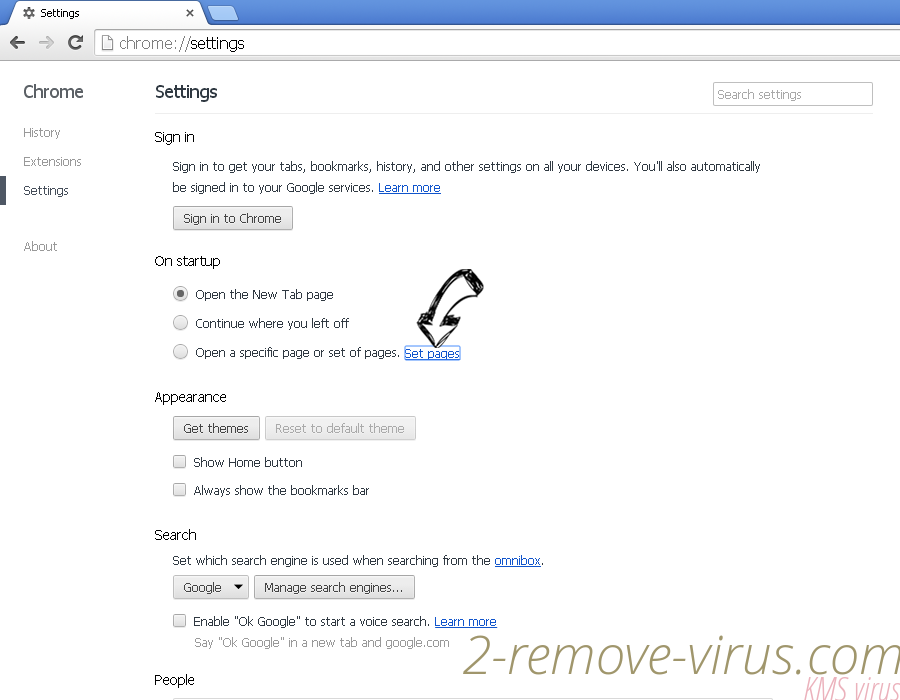

Google Chrome Startseite und die Standard-Suchmaschine zurückgesetzt, wenn es Straßenräuber durch Virus war

- Öffnen Sie Chrome, tippen Sie gleichzeitig auf Alt+F und klicken Sie dann auf Einstellungen.

- Gehen Sie zu Beim Start, markieren Sie Eine bestimmte Seite oder mehrere Seiten öffnen und klicken Sie auf Seiten einstellen.

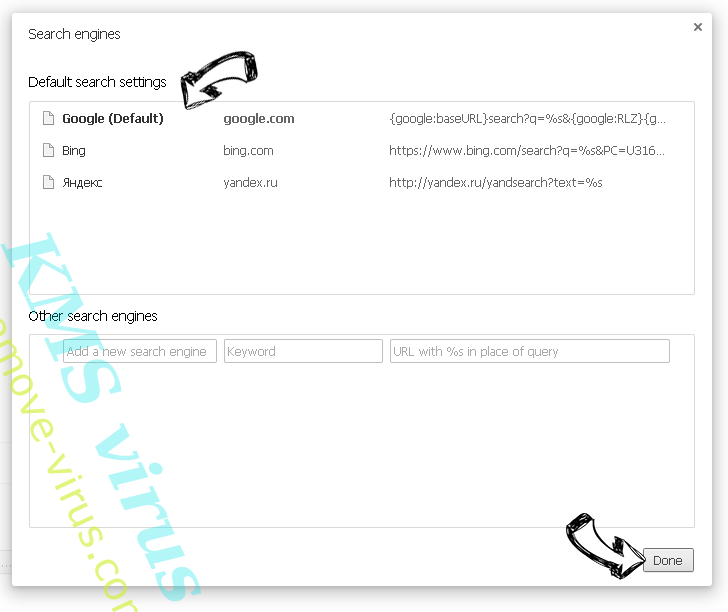

- Finden Sie die URL des unerwünschten Suchwerkzeugs, ändern/entfernen Sie sie und klicken Sie auf OK.

- Klicken Sie unter Suche auf Suchmaschinen verwalten. Wählen (oder fügen Sie hinzu und wählen) Sie eine neue Standard-Suchmaschine und klicken Sie auf Als Standard einstellen. Finden Sie die URL des Suchwerkzeuges, das Sie entfernen möchten und klicken Sie auf X. Klicken Sie dann auf Fertig.

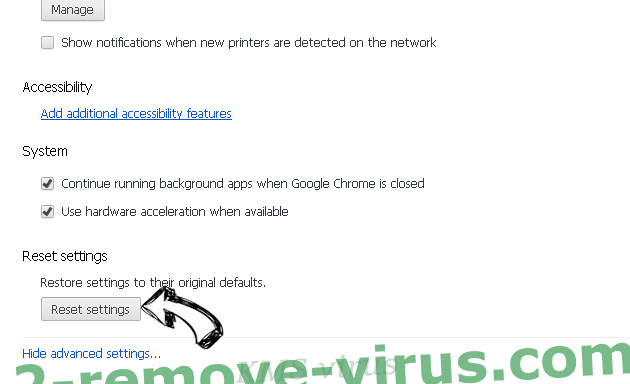

Ihren Browser zurücksetzen

- Wenn der Browser immer noch nicht die Art und Weise, die Sie bevorzugen funktioniert, können Sie dessen Einstellungen zurücksetzen.

- Drücken Sie Alt+F.

- Drücken Sie die Reset-Taste am Ende der Seite.

- Reset-Taste noch einmal tippen Sie im Bestätigungsfeld.

- Wenn Sie die Einstellungen nicht zurücksetzen können, kaufen Sie eine legitime Anti-Malware und Scannen Sie Ihren PC.

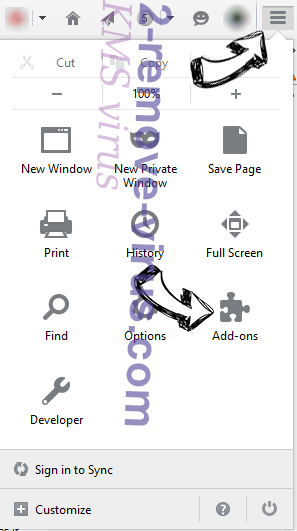

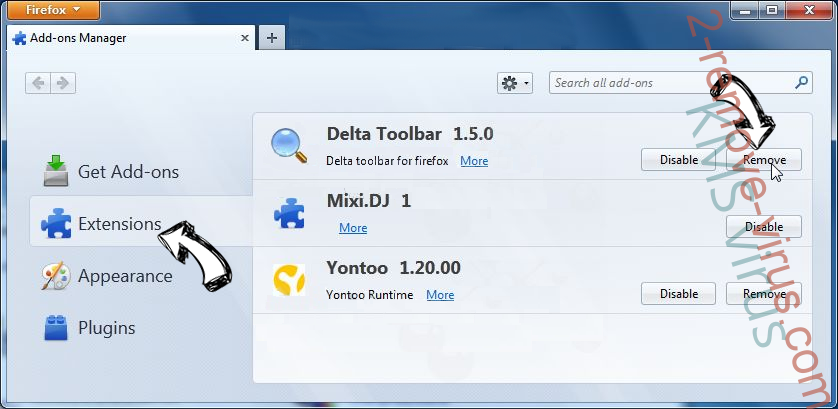

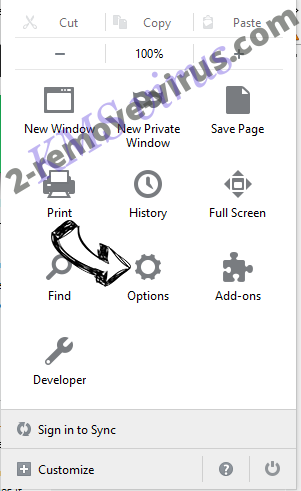

Hacker Who Has Access To Your Operating System aus Mozilla Firefox entfernen

- Tippen Sie gleichzeitig auf Strg+Shift+A, um den Add-ons-Manager in einer neuen Registerkarte zu öffnen.

- Klicken Sie auf Erweiterungen, finden Sie das unerwünschte Plugin und klicken Sie auf Entfernen oder Deaktivieren.

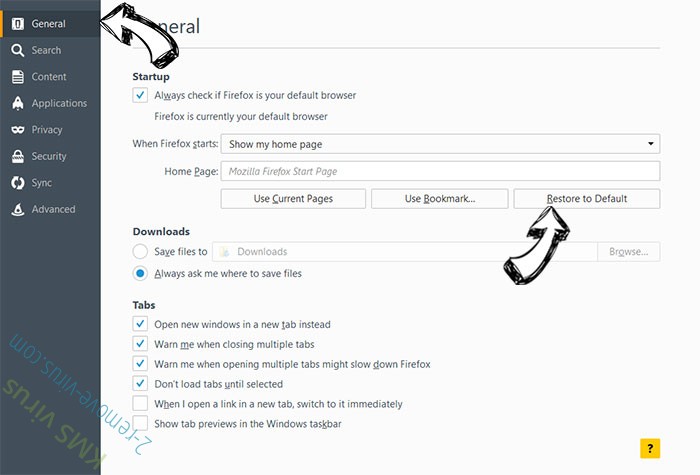

Ändern Sie Mozilla Firefox Homepage, wenn es durch Virus geändert wurde:

- Öffnen Sie Firefox, tippen Sie gleichzeitig auf Alt+T und wählen Sie Optionen.

- Klicken Sie auf die Registerkarte Allgemein, ändern/entfernen Sie die Startseiten-URL und klicken Sie auf OK.

- Drücken Sie OK, um diese Änderungen zu speichern.

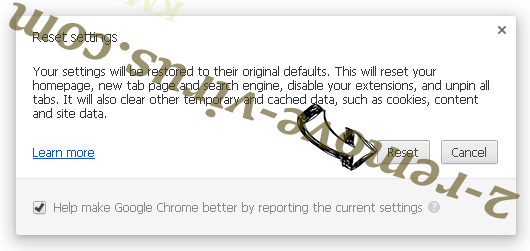

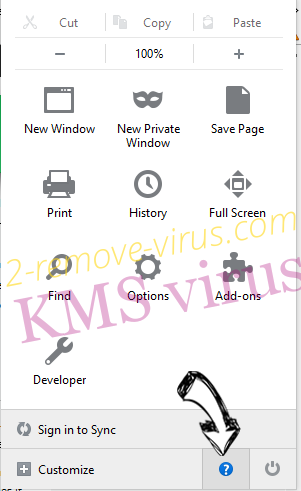

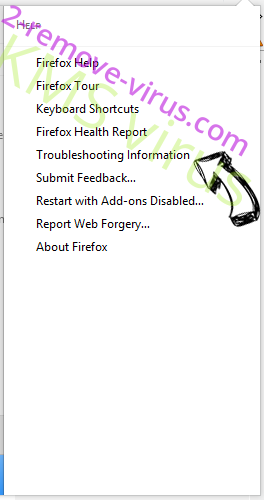

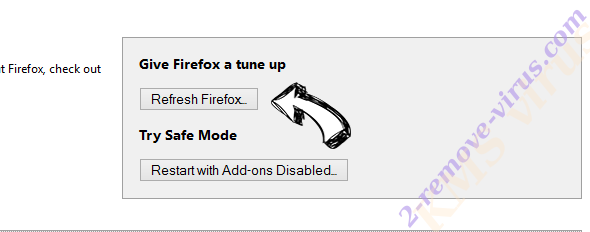

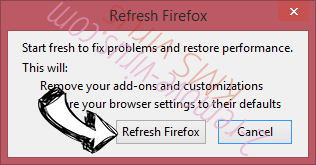

Ihren Browser zurücksetzen

- Drücken Sie Alt+H.

- Klicken Sie auf Informationen zur Fehlerbehebung.

- Klicken Sie auf Firefox zurücksetzen - > Firefox zurücksetzen.

- Klicken Sie auf Beenden.

- Wenn Sie Mozilla Firefox zurücksetzen können, Scannen Sie Ihren gesamten Computer mit einer vertrauenswürdigen Anti-Malware.

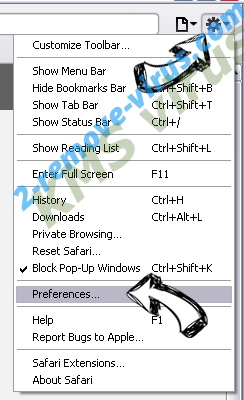

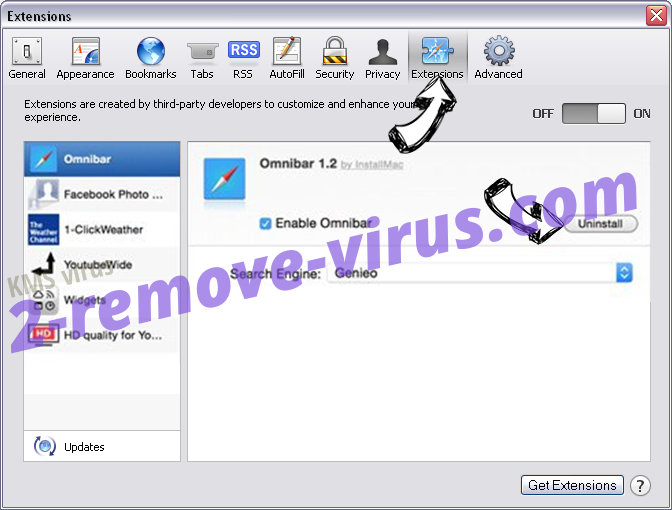

Deinstallieren Hacker Who Has Access To Your Operating System von Safari (Mac OS X)

- Menü aufzurufen.

- Wählen Sie "Einstellungen".

- Gehen Sie zur Registerkarte Erweiterungen.

- Tippen Sie auf die Schaltfläche deinstallieren neben den unerwünschten Hacker Who Has Access To Your Operating System und alle anderen unbekannten Einträge auch loswerden. Wenn Sie unsicher sind, ob die Erweiterung zuverlässig ist oder nicht, einfach deaktivieren Sie das Kontrollkästchen, um es vorübergehend zu deaktivieren.

- Starten Sie Safari.

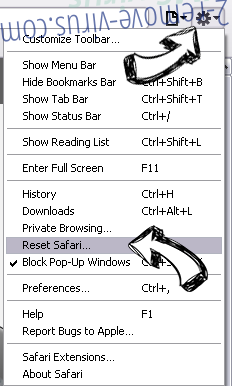

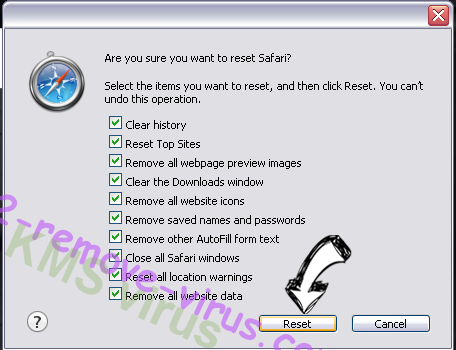

Ihren Browser zurücksetzen

- Tippen Sie auf Menü und wählen Sie "Safari zurücksetzen".

- Wählen Sie die gewünschten Optionen zurücksetzen (oft alle von ihnen sind vorausgewählt) und drücken Sie Reset.

- Wenn Sie den Browser nicht zurücksetzen können, Scannen Sie Ihren gesamten PC mit einer authentischen Malware-Entfernung-Software.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.