LockBit 3.0 ransomware ist eine neue Variante der LockBit Ransomware. Es zielt auf persönliche Dateien ab, verschlüsselt sie und erpresst dann im Wesentlichen Geld von Opfern. Die Ransomware benennt alle verschlüsselten Dateien in zufällige Zeichenfolgen um und fügt hinzu. HLJkNskOq. Wenn Sie diese Erweiterung sehen, wurden Ihre Dateien leider von LockBit 3.0 ransomware verschlüsselt. Es gibt derzeit keine kostenlose Möglichkeit, Dateien wiederherzustellen.

LockBit 3.0 ransomware richtet sich an Unternehmen und Unternehmen. Sobald die Ransomware auf einem Computer initiiert wird, beginnt sie mit der Verschlüsselung aller Dateien. Es zielt auf alle wichtigen Dateien ab, einschließlich Fotos, Bilder, Videos, Dokumente usw. Alle verschlüsselten Dateien werden umbenannt. Zum Beispiel würde Text.txt zu [zufälligen Zeichen] werden. HLJkNskOq im verschlüsselten Zustand. Wie Sie wahrscheinlich bereits bemerkt haben, können Sie keine der verschlüsselten Dateien öffnen. Um sie wiederherzustellen, benötigen Sie einen speziellen Entschlüsseler. Es wird jedoch nicht einfach sein, es zu bekommen, da die einzigen Leute, die es haben, die Cyberkriminellen sind, die diese Ransomware betreiben.

Die Ransomware verwirft auch eine Text-Lösegeldforderung, die auf endet. README.txt. Die Note ist ziemlich lang. Es erklärt, dass Dateien verschlüsselt wurden und wie Sie sie wiederherstellen können. Die böswilligen Akteure, die diese Ransomware betreiben, drängen die Opfer im Wesentlichen, den Entschlüsseler mit der Notiz zu kaufen. Die Notiz enthält auch viele unnötige Informationen und Prahlereien, aber der Kern davon ist, dass Opfer 1 Million Dollar Lösegeld zahlen müssen, um einen Entschlüsseler zu bekommen. Die angeforderte Summe ist am oberen Ende, wenn es um Ransomware geht, die auf Unternehmen abzielt.

Im Allgemeinen wird die Zahlung des Lösegeldes niemals empfohlen. Vor allem, weil es keinen funktionierenden Entschlüsseler garantiert. In der Vergangenheit gab es Fälle, in denen Unternehmen das Lösegeld nur gezahlt haben, um Entschlüsseler zu erhalten, die nicht wirklich funktionieren. Dasselbe gilt für normale Benutzer, unzählige Opfer haben ihre Entschlüsseler nicht erhalten. Es ist wichtig zu bedenken, dass Ransomware-Betreiber Geld über alles andere stellen. Es gibt nichts, was sie davon abhält, einfach das Geld zu nehmen und keinen Entschlüsseler zu senden.

~~~ LockBit 3.0 the world’s fastest and most stable ransomware from 2019~~~

>>>>> Your data is stolen and encrypted.

If you don’t pay the ransom, the data will be published on our TOR darknet sites. Keep in mind that once your data appears on our leak site, it could be bought by your competitors at any second, so don’t hesitate for a long time. The sooner you pay the ransom, the sooner your company will be safe.Tor Browser Links:

–Links for normal browser:

–>>>>> What guarantee is there that we won’t cheat you?

We are the oldest ransomware affiliate program on the planet, nothing is more important than our reputation. We are not a politically motivated group and we want nothing more than money. If you pay, we will provide you with decryption software and destroy the stolen data. After you pay the ransom, you will quickly make even more money. Treat this situation simply as a paid training for your system administrators, because it is due to your corporate network not being properly configured that we were able to attack you. Our pentest services should be paid just like you pay the salaries of your system administrators. Get over it and pay for it. If we don’t give you a decryptor or delete your data after you pay, no one will pay us in the future. You can get more information about us on Ilon Musk’s Twitter hxxps://twitter.com/hashtag/lockbit?f=live>>>>> You need to contact us and decrypt one file for free on TOR darknet sites with your personal ID

Download and install Tor Browser hxxps://www.torproject.org/

Write to the chat room and wait for an answer, we’ll guarantee a response from you. If you need a unique ID for correspondence with us that no one will know about, tell it in the chat, we will generate a secret chat for you and give you his ID via private one-time memos service, no one can find out this ID but you. Sometimes you will have to wait some time for our reply, this is because we have a lot of work and we attack hundreds of companies around the world.

Der beste Weg, um gegen Ransomware zu kämpfen, besteht darin, Backups von Dateien und einen guten Dateiwiederherstellungsplan zu haben. Wenn Dateien an einem sicheren Ort gespeichert werden, wird Ransomware zu einem viel weniger ernsten Problem. Sowohl regelmäßige Benutzer als auch Unternehmen sollten regelmäßig Backups erstellen.

Wie hat sich LockBit 3.0 ransomware Ihr Computer infiziert?

Benutzer setzen ihre Computer häufig Malware aus, indem sie unerwünschte E-Mail-Anhänge öffnen. Benutzer, deren E-Mail-Adressen durchgesickert sind, sind in der Regel das Ziel bösartiger E-Mails. Glücklicherweise sind E-Mails, die Malware enthalten, sehr offensichtlich. Bösartige E-Mails weisen häufig Rechtschreib- und Grammatikfehler auf. Die Fehler sind extrem offensichtlich, auch für Nicht-Muttersprachler, da die Absender häufig vorgeben, von zuverlässigen Unternehmen zu stammen. Bösartige E-Mails können sich auch auf Benutzer beziehen, die generische Begriffe wie “Benutzer”, “Kunde”, “Mitglied” usw. verwenden. Sie haben wahrscheinlich bemerkt, dass, wenn Unternehmen E-Mails an ihre Kunden senden, sie sich auf sie mit Namen beziehen. Die Verwendung generischer Wörter würde in einer legitimen E-Mail unprofessionell aussehen.

Wenn Sie ein bestimmtes Ziel sind, werden die E-Mails jedoch nicht so offensichtlich sein. Die Versuche von Hackern, Ihren Computer mit Malware zu infizieren, wären viel ausgefeilter, wenn sie einige Ihrer persönlichen Informationen hätten. Zum Beispiel würde Ihr Name verwendet, um Sie anzusprechen, die E-Mail wäre fehlerfrei und es könnte einige Informationen darin geben, die die E-Mail glaubwürdig aussehen lassen würden. Aus diesem Grund wird empfohlen, E-Mail-Anhänge (insbesondere unerwünschte) immer mit Anti-Malware-Software oder VirusTotal vor dem Öffnen zu scannen.

Wenn Sie eine unerwünschte E-Mail erhalten, sollten Sie auch die E-Mail-Adresse des Absenders bestätigen. Es besteht eine sehr große Wahrscheinlichkeit, dass die E-Mail, die Sie erhalten, bösartig oder Spam ist, wenn der Absender behauptet, von einem bekannten / legitimen Unternehmen zu stammen, die E-Mail-Adresse jedoch absolut zufällig zu sein scheint. Aber selbst wenn eine E-Mail-Adresse legitim erscheint, sollten Sie immer noch den Absender nachschlagen, um zu bestätigen, dass er derjenige ist, für den er sich ausgibt.

Torrents werden auch oft verwendet, um Malware zu verbreiten. Da viele Torrent-Websites oft schlecht reguliert sind, ist es für böswillige Akteure nicht schwierig, Torrents mit Malware hochzuladen. Insbesondere finden Sie häufig Malware in Torrents für urheberrechtlich geschützte Inhalte, insbesondere Filme, Fernsehsendungen und Videospiele. Wenn Sie regelmäßig Torrents raubkopieren, könnten Sie Ihren Computer auf diese Weise mit dieser Ransomware infiziert haben. Im Allgemeinen wird nicht empfohlen, urheberrechtlich geschützte Inhalte kostenlos mit Torrents herunterzuladen, da dies nicht nur Ihren Computer in Gefahr bringt, sondern im Wesentlichen auch auf den Diebstahl von Inhalten hinausläuft.

Wenn Unternehmen ins Visier genommen werden, geschieht die Infektion normalerweise, wenn Mitarbeiter bösartige Anhänge öffnen. Ransomware kann auch Schwachstellen nutzen, um hineinzukommen, weshalb es so wichtig ist, immer die notwendigen Updates zu installieren.

LockBit 3.0 ransomware Entfernung

Da Ransomware eine sehr komplexe Infektion ist, müssen Sie Anti-Malware-Software verwenden, um von Ihrem Computer zu entfernen LockBit 3.0 ransomware . Wenn Sie versuchen, manuell zu löschen LockBit 3.0 ransomware und es falsch machen, können Sie am Ende mehr Schaden an Ihrem Computer verursachen. Manuell LockBit 3.0 ransomware wäre ein mühsamer und langer Prozess, so dass es nicht nur sicherer ist, Anti-Malware zu verwenden, sondern auch einfacher.

Sobald die Ransomware vollständig entfernt wurde, können Sie eine Verbindung zu Ihrem Backup herstellen, um mit der Wiederherstellung Ihrer Dateien zu beginnen. Das Wiederherstellen von Dateien wird weitaus schwieriger, wenn nicht sogar unmöglich, wenn Sie kein Backup haben. Wenn Sie nicht die Absicht haben, das Lösegeld zu zahlen, besteht Ihre einzige Möglichkeit darin, auf die Freigabe eines kostenlosen Entschlüsselers zu warten. Wie wir bereits besprochen haben, ist es nicht sicher, ob es veröffentlicht wird, aber Sie sollten Ihre verschlüsselten Dateien trotzdem sichern und gelegentlich überprüfen NoMoreRansom .

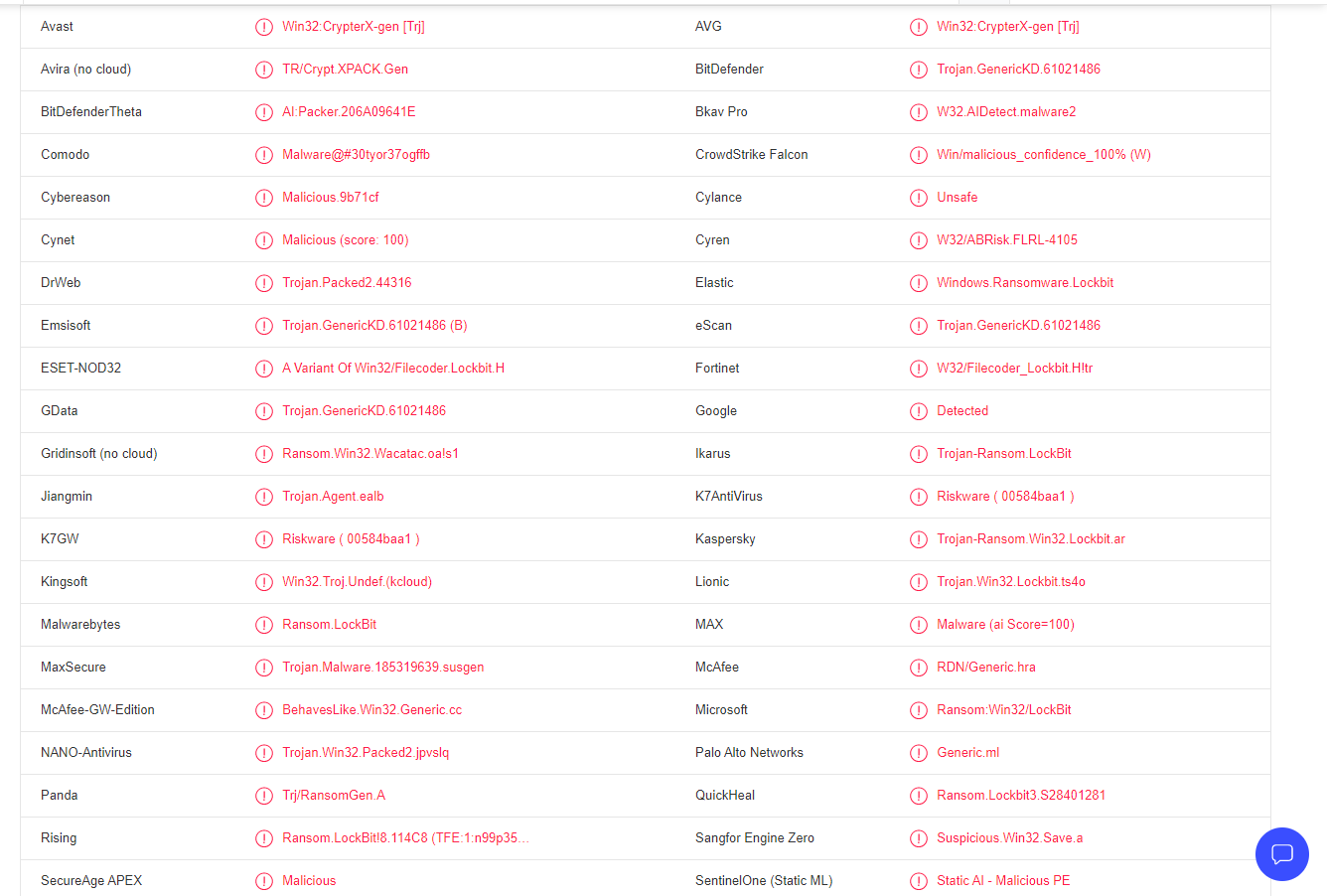

LockBit 3.0 ransomware wird erkannt als:

- Win32:CrypterX-gen [Trj] von Avast/AVG

- Trojan.GenericKD.61021486 (B) von Emsisoft

- Eine Variante von Win32/Filecoder.Lockbit.H von ESET

- Ransom.LockBit von Malwarebytes

- Ransom.Win32.LOCKBIT.YXCGD von TrendMicro

- Trojan.GenericKD.61021486 von BitDefender

- Trojan-Ransom.Win32.Lockbit.ar von Kaspersky

- RDN/Generic.hra von McAfee

- Lösegeld:Win32/LockBit von Microsoft

- Trojan.Gen.MBT von Symantec