E-Mails sind eine der effektivsten Möglichkeiten, Malware zu verteilen. Cyber-Sicherheitserziehung ist heute zwar mehr denn je erforderlich, bewegt sich jedoch nur langsam, was bedeutet, dass viele Menschen immer noch anfällig für diese Form des Angriffs sind. Unternehmen und Organisationen sind jetzt besser darin, Mitarbeitern Schulungen zur Cybersicherheit zur Verfügung zu stellen, aber Cyberangriffe sind immer noch sehr häufig und oft vermeidbar. Insbesondere einzelne Benutzer sind anfällig für Cyber-Angriffe und fallen für Malware-Verteilung Taktiken viel einfacher, da sie oft nicht bewusst, dass auch etwas so einfach wie das Öffnen einer E-Mail-Anhang könnte in einer schweren Malware-Infektion führen.

Es gibt wahrscheinlich Benutzer, die glauben, dass Malware und Cyber-Angriffe werden nicht passieren, weil, warum sollten sie gezielt im Besonderen. Aber das ist das Ding, viele Cyber-Angriffe sind nicht zielgerichtet. Bösartige Akteure starten massive Kampagnen, die Malware verteilen und jeden ansprechen, dessen Informationen sie in die Hände bekommen können. Daher ist es wichtig, dass auch diejenigen, die nicht glauben, opferwerden zu können, zumindest versuchen zu verstehen, wie Malware verteilt wird, in der Hoffnung, dass die Informationen in Zukunft eine Hilfe sein werden.

Daher ist das heutige Thema E-Mails, oder genauer gesagt, wie sie verwendet werden, um Malware zu verteilen und wie man eine potenziell bösartige erkennt.

E-Mails, die Malware verteilen

Die Verwendung von E-Mails zur Verteilung von Malware ist eine sehr beliebte Methode, da sie in der Regel sehr wenig Aufwand und Geschick erfordert. Alles, was böswillige Akteure tun müssen, ist eine halb legitime aussehende E-Mail zu komponieren, fügen Sie einen bösartigen Anhang hinzu und senden Sie ihn an Tausende von Benutzern, deren E-Mail-Adressen sie von Hacker-Foren gekauft haben. Wenn jemand die angehängte Datei öffnet, werden seine Computer infiziert und die Malware kann starten, was immer sie erstellt wurde, um zu tun.

Eine gemeinsame Taktik von bösartigen Akteuren verwendet wird, um zu themame Malicious emails . Ein perfektes Beispiel dafür ist das COVID-19-Thema Malicious emails . Zu Beginn der Pandemie verschleierten Cyberkriminelle die bösartigen E-Mail-Anhänge als Informationen über das Coronavirus und sobald Impfstoffe verfügbar wurden, als Registrierungsformulare für Impfungen. Die üblichen Malicious emails sind üblich erweise getarnt wie Auftragsbestätigungs-E-Mails von Amazon und ähnlichen Unternehmen, Lieferbenachrichtigungen von FedEx und anderen Lieferdiensten, sowie Steuerformulare von der Regierung und geldbezogene E-Mails von Banken. Die meisten Malspam-E-Mails sind geldbezogen, weil das ein Thema ist, auf das viele Benutzer am stärksten und schnellsten reagieren.

Während die meisten Malicious emails sehr wenig Aufwand sein, einige können überzeugend genug aussehen, um einige Benutzer zu betrügen. Beachten Sie, dass E-Mail-Adressen, insbesondere wenn es sich um einen gezielten Angriff handelt, legitim aussehen können. Zum Beispiel kann eine bösartige E-Mail, die so getarnt ist, dass sie so aussieht, als käme sie von Amazon stammt, von einer E-Mail-Adresse gesendet werden, die so aussieht – amazon@amazon-sales.com. Für einen ahnungslosen Benutzer mag dies wie eine legitime E-Mail-Adresse erscheinen, die Amazon verwendet, aber bei weiteren Recherchen wird klar, dass es sich um eine bösartige Adresse handelt und nicht tatsächlich zu Amazon gehört. Eine gute Möglichkeit, um festzustellen, ob eine E-Mail-Adresse legitim ist, ist eine Suchmaschine zu verwenden, um es zu untersuchen. Wenn die Ergebnisse nicht zeigen, dass die E-Mail-Adresse eine ist, die von dem Unternehmen verwendet wird, von dem die E-Mail zu stammen scheint, seien Sie sehr vorsichtig beim Öffnen des Anhangs oder beim Klicken auf einen Link.

- Wie erhalten Cyber-Kriminelle E-Mail-Adressen, um diese Malspam-Kampagnen zu starten.

Wenn Sie zu denen gehören, die viel Spam erhalten und Malicious emails ihre E-Mail-Adresse wahrscheinlich durchgesickert ist oder Teil einer Datenschutzverletzung war. Böswillige Akteure kaufen die E-Mail-Adressen und andere persönliche Informationen in großen Mengen aus verschiedenen Hacking-Foren, wo sie nach einer Datenschutzverletzung landen. Da fast jedes Unternehmen ein Opfer einer Cyber-Attacke werden kann, ob Ihre E-Mail-Adresse in die Hände von Cyber-Kriminellen fällt, ist nicht etwas, das Sie kontrollieren können. Sie können überprüfen, ob Ihre E-Mail tatsächlich Teil einer Datenschutzverletzung auf haveibeenpwned war.

Phishing-E-Mails

Es ist wichtig zu verstehen, dass E-Mails alle Arten von Malware tragen können, einschließlich Key-Logger, Trojaner und Datei-Verschlüsselung Ransomware. Sie sind auch nicht immer dazu gedacht, einen Computer mit etwas zu infizieren, einige E-Mails können versuchen, Informationen zu phihegen, wie Anmeldeinformationen. Diese E-Mails sind so gefährlich wie die, die Malware verteilen, wie die Verschenken Ihrer persönlichen Informationen an böswillige Akteure können schwerwiegende Folgen haben.

- Häufige Phishing-E-Mail-Themen.

Je nachdem, was die Cyber-Gauner, die den Betrug betreiben, sind nach, die E-Mails können ein bestimmtes Thema haben. Wenn sie beispielsweise nach Ihren Google-Anmeldeinformationen stehen, können sie Ihnen eine E-Mail senden, in der sie besagten, dass jemand ein Google Drive-Dokument mit Ihnen geteilt hat. Wenn Sie auf den Link klicken, werden Sie zu einer Phishing-Website weitergeleitet, die der Google-Anmeldeseite stark ähnelt, und Sie werden aufgefordert, sich in Ihr Google-Konto einzuloggen. In dem Moment, in dem Sie die Anmeldeinformationen eingeben, verschenken Sie sie im Wesentlichen an Cyber-Gauner.

Wenn Betrüger nach Ihren Zahlungskarteninformationen sind, würden sie Ihnen Phishing-E-Mails senden, bei denen Sie Ihre Kartennummer, Ihr Ablaufdatum und den CVV eingeben müssten. Sie erhalten z. B. eine E-Mail mit der Bitte, Ihre Zahlungskarteninformationen für Netflix zu aktualisieren. Wenn Sie den Streaming-Dienst verwenden, wäre eine solche E-Mail nicht ungewöhnlich, da das Unternehmen E-Mails sendet, wenn Probleme auftreten. Wenn Sie auf den Link klicken, werden Sie zu einer gefälschten Netflix-Website gebracht und aufgefordert, Ihre Anmeldedaten sowie Ihre Zahlungskarteninformationen einzugeben. Wenn Sie es eingeben, erhalten die Cyber-Gauner Ihre Zahlungskartendaten und Ihre Netflix-Anmeldeinformationen.

Phishing-E-Mails, die nach Social-Media-Konten wie Facebook und Instagram sind, haben ähnliche Themen wie die oben genannten. Möglicherweise erhalten Sie eine E-Mail, in der sie sagen, dass es ein Problem mit Ihrem Konto gab und dass Sie auf den bereitgestellten Link klicken müssen, um sich anzumelden. Oder dass Sie neue Nachrichten auf Sie warten, lesen, die Sie auf den Link klicken und anmelden müssten.

So vermeiden Sie das Öffnen einer bösartigen E-Mail

- Scannen Sie alle E-Mail-Anhänge.

Wir empfehlen immer, unerwünschte E-Mail-Anhänge mit Antiviren-Software zu scannen oder VirusTotal vor dem Öffnen. Dadurch wird sichergestellt, dass Sie keine schädliche Datei öffnen.

- Achten Sie auf Details.

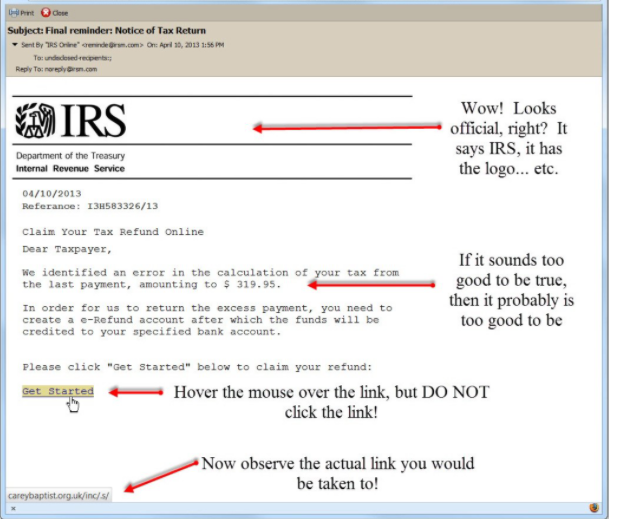

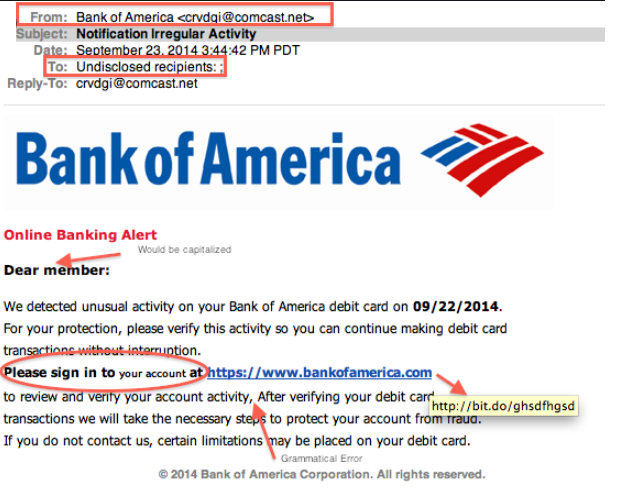

Es gibt bestimmte Anzeichen, die darauf hindeuten, dass eine E-Mail potenziell bösartig ist, und sich mit diesen Zeichen vertraut zu machen, kann Ihnen helfen, sie in der Zukunft zu identifizieren. Eines der offensichtlichsten und auffälligsten Zeichen sind Grammatik- und Rechtschreibfehler. Da Malicious emails oft getarnt sind, um wie legitime Korrespondenz von Unternehmen und Organisationen aussehen, Grammatik und Rechtschreibfehler sind ein totes Geschenk. Korrespondenz von legitimen/offiziellen Absendern enthält keine Grammatikfehler, da sie das Unternehmen unprofessionell aussehen lassen würden.

Ein weniger auffälliges, aber ebenso vielsagendes Zeichen ist die E-Mail-Adresse des Absenders. Es ist etwas, das Sie immer verwenden können, um zu schauen. Wenn die E-Mail-Adresse völlig zufällig aussieht und aus Unsinn-Kombinationen von Zahlen und Buchstaben besteht, haben Sie es wahrscheinlich mit Malspam zu tun. Auch wenn eine E-Mail-Adresse legitim aussieht, überprüfen Sie immer, ob sie tatsächlich zu wem auch immer die Absender zu sein vorgeben. Nehmen wir die oben erwähnte gefälschte Amazon-E-Mail-Adresse als Beispiel. amazon@amazon-sales.com auf den ersten Blick legitim aussehen, zumindest legitim genug für Benutzer, es nicht weiter zu hinterfragen, wenn die E-Mail-Inhalte keinen Verdacht wecken. Wenn Sie jedoch eine Suche nach der E-Mail-Adresse mit einer zuverlässigen Suchmaschine machen, gibt es keine Aufzeichnungen über die E-Mail-Adresse, die jemals von Amazon verwendet wird, um Kunden zu kontaktieren.

Eine letzte Sache, die wir erwähnen möchten, ist, dass Sie darauf achten müssen, wie eine E-Mail Sie anspricht. Ob eine E-Mail allgemeine Begriffe wie “Kunde”, “Mitglied”, “Benutzer” usw. verwendet oder Sie mit Namen adressiert. Wenn ein Unternehmen, dessen Dienste Sie nutzen, Ihnen eine E-Mail sendet, wird es Sie immer mit dem Namen (oder dem Namen, den Sie ihnen bei der Registrierung gegeben haben) ansprechen. Wenn Netflix beispielsweise eine E-Mail über ein Problem mit Ihrem Konto sendet, werden Sie mit dem Namen des Hauptprofils angesprochen. Wenn Amazon Ihnen eine E-Mail über Ihre Bestellung zugibt, werden Sie immer mit dem Namen angesprochen, den Sie für die Registrierung verwendet haben. Da die meisten Malspam-Kampagnen zufällig sind, werden sie Ihren Namen nicht kennen, daher wird es nicht enthalten. Also, wann immer Sie durch allgemeine Begriffe angesprochen werden, seien Sie vorsichtig, wie Sie mit Malspam zu tun haben könnten.

- Doppelcheck-Links in E-Mails, bevor Sie darauf klicken.

Wenn Sie eine E-Mail erhalten, in der Sie aufgefordert werden, auf einen Link zu klicken (insbesondere, wenn Sie dann aufgefordert werden, sich anzumelden), tun Sie dies nicht sofort, da es sich um eine Phishing-E-Mail handelt. Zeigen Sie mit der Maus auf den Link, und die URL der Website sollte angezeigt werden. Wenn die Adresse seltsam aussieht, klicken Sie nicht darauf. Im Allgemeinen wird das Klicken auf Links in E-Mails nicht empfohlen. Wenn Sie aufgefordert werden, sich per E-Mail anzumelden, tun Sie dies immer manuell, anstatt auf einen Link zu klicken.

Wenn Sie auf einen Link in einer E-Mail klicken und zu einer Website gebracht werden, die Sie auffordert, sich anzumelden, stellen Sie sicher, dass die Website legitim ist. Denken Sie daran, dass Cyber-Kriminelle versuchen, legitime Websites zu imitieren, so dass der beste Weg, um zu sagen, ob es legitim ist, ist die URL zu überprüfen. Wenn eine Website, die wie eine Google-Anmeldeseite aussieht, Sie auffordert, sich anzumelden, die URL der Website jedoch nicht mit accounts.google.com beginnt, handelt es sich nicht um eine Google-Website.

Schlussfolgerung

Cyber-Kriminalität wird immer häufiger und immer anspruchsvoller, aber für die Mehrheit der einzelnen Benutzer, mit zumindest minimalen Kenntnissen darüber, wie Malware verteilt wird, kann ein langer Weg gehen, um eine Infektion zu verhindern. E-Mails sind immer noch eine bevorzugte Methode zur Verteilung von Malware oder Phishing für Anmeldeinformationen/persönliche Informationen, daher ist es wichtig, sich mit den Mustern vertraut zu machen. Jedoch, in einigen Fällen, auch wenn sehr vertraut mit Malware-Verteilung Taktik, Es ist schwierig, eine Infektion zu vermeiden. Daher ist es sehr wichtig, einen angemessenen Schutz installiert zu haben, z. B. ein Antivirenprogramm.