über Repg ransomware

Die ransomware, die als Ransomware bekannt Repg ransomware ist, wird aufgrund des möglichen Schadens, den sie Ihrem Gerät zufügen kann, als sehr schädliche Bedrohung eingestuft. Wenn Sie bis jetzt noch nie auf diese Art von Malware gestoßen sind, werden Sie vielleicht überrascht sein. Starke Verschlüsselungsalgorithmen werden von Ransomware verwendet, um Dateien zu verschlüsseln, und sobald sie gesperrt sind, wird Ihr Zugriff auf sie verhindert. Datenverschlüsselnde Schadprogramm sind so gefährlich, weil die Dateientschlüsselung nicht in jedem Fall möglich ist.

Ein Entschlüsselungstool wird Ihnen von Kriminellen vorgeschlagen, aber der Kauf ist nicht die klügste Idee. Es ist möglich, dass Ihre Daten auch nach der Zahlung nicht entschlüsselt werden, so dass Sie am Ende Ihr Geld verschwenden könnten. Denken Sie darüber nach, was es gibt, um Kriminelle daran zu hindern, nur Ihr Geld zu nehmen. Darüber hinaus würde dieses Geld in die Unterstützung ihrer zukünftigen Aktivitäten fließen, wie z.B. mehr Ransomware. Wollen Sie tatsächlich eine Branche unterstützen, die Unternehmen bereits Schäden in Milliardenhöhe zufügt? Die Menschen werden auch zunehmend von dem Geschäft angezogen, da die Anzahl der Personen, die den Anforderungen nachkommen, die Datencodierungs-Malware sehr profitabel macht. Das Geld, das Sie in eine Art Backup einzahlen müssen, zu investieren, könnte eine klügere Option sein, da Sie sich keine Sorgen mehr um Datenverlust machen müssen. Falls Sie ein Backup hatten, bevor Ihr Gerät infiziert wurde, beenden Sie Repg ransomware und fahren Sie mit der Dateiwiederherstellung fort. Wenn Sie nicht wussten, was Ransomware ist, ist es auch möglich, dass Sie nicht wissen, wie sie in Ihr Gerät gelangt ist, in diesem Fall lesen Sie den folgenden Absatz sorgfältig.

Wie haben Sie die Ransomware erhalten?

Ganz einfache Methoden werden verwendet, um Datencodierungs-Malware wie Spam-E-Mails und bösartige Downloads zu verbreiten. Da es viele Benutzer gibt, die nicht darauf achten, wie sie ihre E-Mails verwenden oder von wo sie herunterladen, haben Dateiverschlüsselungsverteiler mit bösartigen Programmen nicht die Notwendigkeit, ausgefeiltere Methoden zu verwenden. Es besteht die Möglichkeit, dass eine ausgefeiltere Methode für die Infektion verwendet wurde, da einige Daten, die bösartige Software verschlüsseln, sie verwenden. Alles, was Hacker tun müssen, ist, einen bekannten Firmennamen zu verwenden, eine überzeugende E-Mail zu schreiben, die von Malware geplagte Datei zur E-Mail hinzuzufügen und sie an potenzielle Opfer zu senden. Benutzer neigen eher dazu, geldbezogene E-Mails zu öffnen, daher werden diese Art von Themen häufig verwendet. Häufig geben Cyber-Gauner vor, von Amazon zu sein, wobei die E-Mail Sie darauf aufmerksam macht, dass seltsame Aktivitäten in Ihrem Konto beobachtet wurden oder eine Art Kauf getätigt wurde. Es gibt bestimmte Anzeichen, auf die Sie achten sollten, bevor Sie E-Mail-Anhänge öffnen. Wichtig ist, dass Sie vor dem Öffnen des Anhangs untersuchen, ob Sie mit dem Absender vertraut sind. Wenn sich herausstellt, dass der Absender jemand ist, den Sie kennen, beeilen Sie sich nicht, die Datei zu öffnen, überprüfen Sie zuerst sorgfältig die E-Mail-Adresse. Grammatikfehler sind ebenfalls sehr häufig. Ein weiteres ziemlich offensichtliches Zeichen ist Ihr Name, der nicht in der Begrüßung verwendet wird, wenn ein legitimes Unternehmen / Absender Ihnen eine E-Mail senden würde, würde es definitiv Ihren Namen anstelle einer typischen Begrüßung wie Kunde oder Mitglied verwenden. Datencodierungs-Malware kann auch ungepatchte Software auf Ihrem Computer verwenden, um einzutreten. Software hat Schwachstellen, die verwendet werden können, um einen Computer zu infizieren, aber normalerweise beheben Softwareentwickler sie. Leider, wie die weit verbreitete WannaCry-Ransomware zeigen konnte, installiert nicht jeder diese Patches aus dem einen oder anderen Grund. Es ist wichtig, dass Sie Ihre Programme häufig aktualisieren, denn wenn eine Schwachstelle ernst genug ist, können schwerwiegende Schwachstellen leicht von Malware genutzt werden, daher ist es wichtig, dass Sie alle Ihre Programme aktualisieren. Updates können automatisch installiert werden, wenn Sie sich nicht jedes Mal damit beschäftigen möchten.

Was macht es?

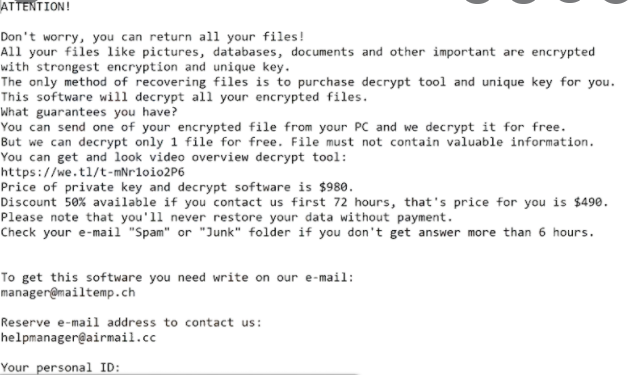

Wenn Ransomware Ihren Computer kontaminiert hat, werden Sie bald feststellen, dass Ihre Daten verschlüsselt sind. Auf Ihre Dateien kann nicht zugegriffen werden, so dass Sie, selbst wenn Sie den Verschlüsselungsprozess nicht bemerken, es schließlich wissen. Sie werden sehen, dass alle betroffenen Dateien seltsame Erweiterungen haben, und das hilft Benutzern herauszufinden, welche Art von Datenverschlüsselung Malware es ist. Leider kann es unmöglich sein, Dateien zu dekodieren, wenn starke Verschlüsselungsalgorithmen verwendet werden. Wenn Sie immer noch nicht sicher sind, was los ist, sollte die Lösegeldbenachrichtigung alles klären. Ihnen wird ein Entschlüsselungsprogramm gegen Geld vorgeschlagen. Die Notiz sollte den Preis für ein Entschlüsselungsprogramm angeben, aber wenn dies nicht der Fall ist, müssen Sie Hackern eine E-Mail über ihre angegebene Adresse senden. Wie Sie bereits wissen, ermutigen wir nicht, die Anforderungen zu erfüllen. Wenn Sie auf die Zahlung eingestellt sind, sollte dies ein letzter Ausweg sein. Versuchen Sie sich daran zu erinnern, ob Sie jemals ein Backup erstellt haben, vielleicht sind einige Ihrer Dateien tatsächlich irgendwo gespeichert. Oder, wenn das Glück auf Ihrer Seite ist, könnte ein Malware-Spezialist eine kostenlose Entschlüsselungssoftware entwickelt haben. Manchmal sind Spezialisten für bösartige Software in der Lage, eine Dateicodierungs-Malware zu entschlüsseln, was bedeutet, dass Sie möglicherweise einen Entschlüsseler erhalten, ohne dass Zahlungen erforderlich sind. Denken Sie darüber nach, bevor Sie überhaupt daran denken, den Anfragen nachzukommen. Die Verwendung des geforderten Geldes für ein vertrauenswürdiges Backup könnte mehr nützen. Wenn eine Sicherung verfügbar ist, können Sie Dateien entsperren, Repg ransomware nachdem Sie sie vollständig entfernt Repg ransomware haben. Sie können Ihr Gerät in Zukunft vor Daten schützen, die bösartige Programme verschlüsseln, und eine der Möglichkeiten, dies zu tun, besteht darin, sich der wahrscheinlichen Verbreitungsmöglichkeiten bewusst zu werden. Öffnen Sie zumindest keine E-Mail-Anhänge links und rechts, halten Sie Ihre Programme auf dem laufenden Stand und laden Sie sie nur von Quellen herunter, von denen Sie wissen, dass sie legitim sind.

Möglichkeiten, Viren zu löschen Repg ransomware

Um die Ransomware zu beenden, wenn sie noch auf dem System vorhanden ist, ist ein Malware-Entfernungsprogramm erforderlich. Das manuelle Beheben von Repg ransomware Viren ist kein einfacher Prozess und kann zu zusätzlichen Schäden an Ihrem System führen. Wählen Sie daher den automatischen Weg. Ein Anti-Malware-Tool wurde entwickelt, um sich um diese Infektionen zu kümmern, je nachdem, welche Sie gewählt haben, kann es sogar verhindern, dass eine Infektion Schaden anrichtet. Überprüfen Sie also, was Ihren Anforderungen entspricht, installieren Sie es, scannen Sie Ihr Gerät und stellen Sie sicher, dass Sie das datenverschlüsselnde Schadprogramm loswerden, wenn es gefunden wird. Die Software ist jedoch nicht in der Lage, Ihre Daten wiederherzustellen. Wenn Sie sicher sind, dass Ihr Gerät sauber ist, entsperren Repg ransomware Sie Dateien aus dem Backup, wenn Sie es haben.

Offers

Download Removal-Toolto scan for Repg ransomwareUse our recommended removal tool to scan for Repg ransomware. Trial version of provides detection of computer threats like Repg ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Details überprüfen WiperSoft ist ein Sicherheitstool, die bietet Sicherheit vor potenziellen Bedrohungen in Echtzeit. Heute, viele Benutzer neigen dazu, kostenlose Software aus dem Intern ...

Herunterladen|mehr

Ist MacKeeper ein Virus?MacKeeper ist kein Virus, noch ist es ein Betrug. Zwar gibt es verschiedene Meinungen über das Programm im Internet, eine Menge Leute, die das Programm so notorisch hassen hab ...

Herunterladen|mehr

Während die Schöpfer von MalwareBytes Anti-Malware nicht in diesem Geschäft für lange Zeit wurden, bilden sie dafür mit ihren begeisterten Ansatz. Statistik von solchen Websites wie CNET zeigt, d ...

Herunterladen|mehr

Quick Menu

Schritt 1. Löschen Sie mithilfe des abgesicherten Modus mit Netzwerktreibern Repg ransomware.

Entfernen Repg ransomware aus Windows 7/Windows Vista/Windows XP

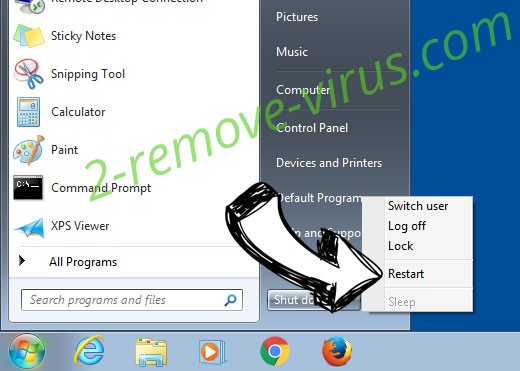

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie neu starten, und klicken Sie auf "OK".

- Starten Sie, tippen F8, wenn Ihr PC beginnt Laden.

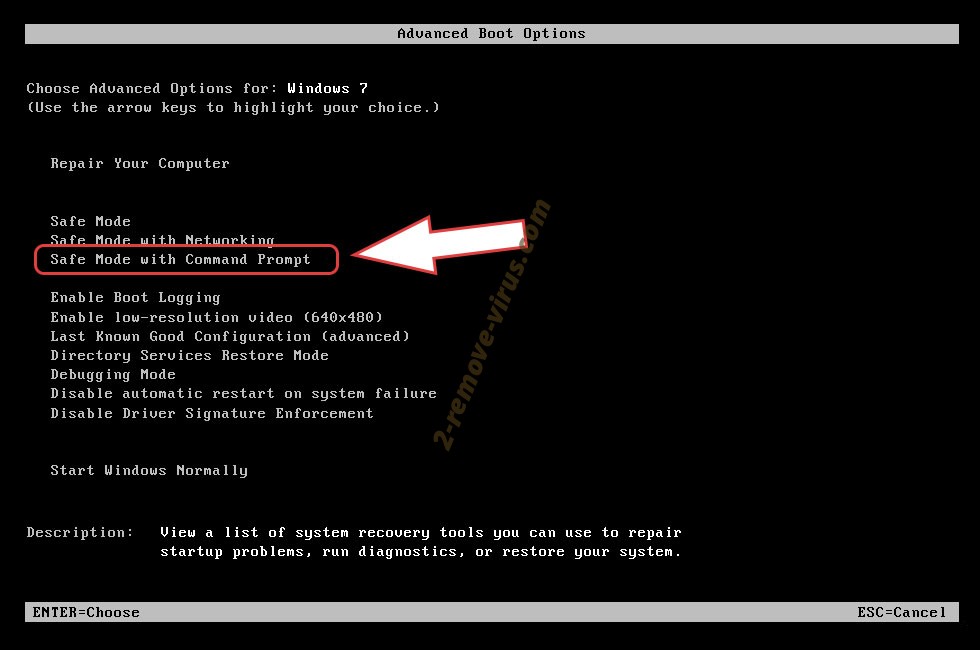

- Wählen Sie unter Erweiterte Startoptionen abgesicherten Modus mit Netzwerkunterstützung.

- Öffnen Sie Ihren Browser und laden Sie die Anti-Malware-Programm.

- Verwenden Sie das Dienstprogramm Repg ransomware entfernen

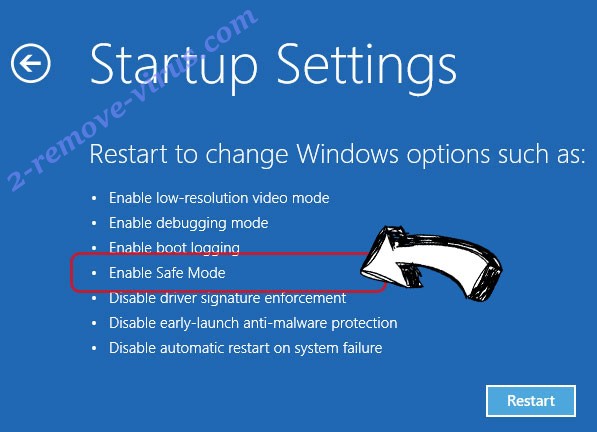

Entfernen Repg ransomware aus Windows 8/Windows 10

- Auf der Windows-Anmeldebildschirm/Austaste.

- Tippen Sie und halten Sie die Umschalttaste und klicken Sie neu starten.

- Gehen Sie zur Troubleshoot → Advanced options → Start Settings.

- Wählen Sie Enable abgesicherten Modus oder Abgesicherter Modus mit Netzwerktreibern unter Start-Einstellungen.

- Klicken Sie auf Neustart.

- Öffnen Sie Ihren Webbrowser und laden Sie die Malware-Entferner.

- Verwendung der Software zum Löschen von Repg ransomware

Schritt 2. Wiederherstellen Sie Ihre Dateien mithilfe der Systemwiederherstellung

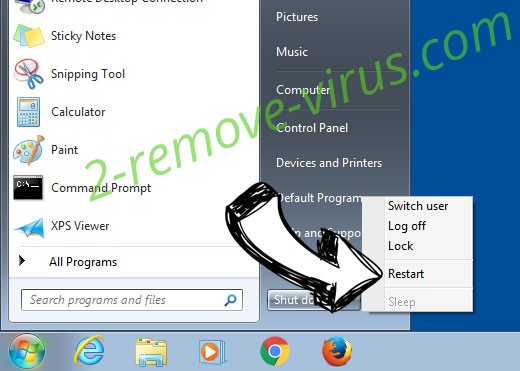

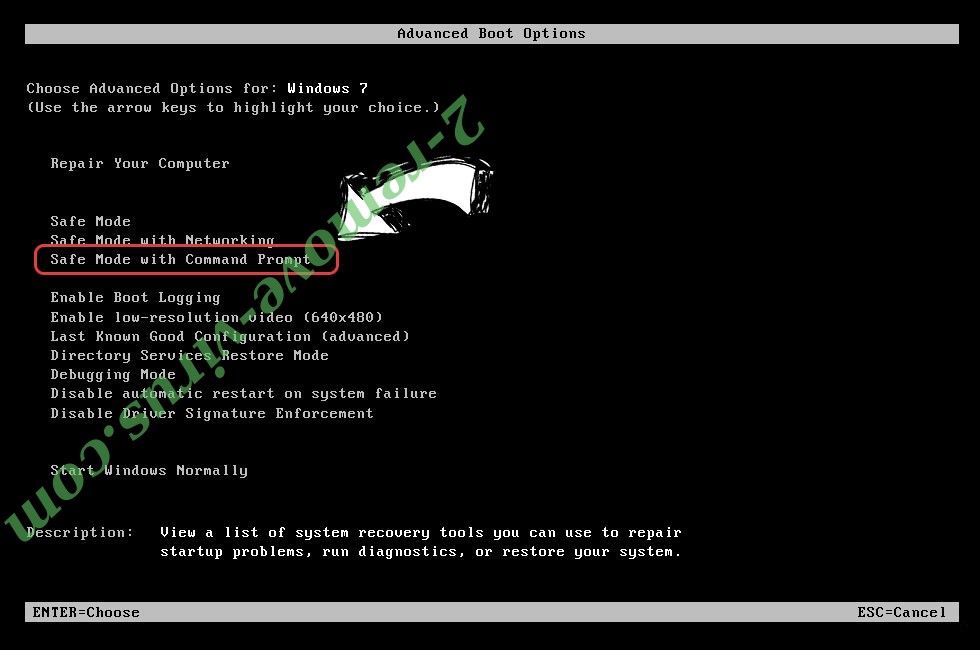

Löschen von Repg ransomware von Windows 7/Windows Vista/Windows XP

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie Neustart und "OK"

- Wenn Ihr PC laden beginnt, Taste F8 mehrmals, um erweiterte Startoptionen zu öffnen

- Eingabeaufforderung den Befehl aus der Liste auswählen.

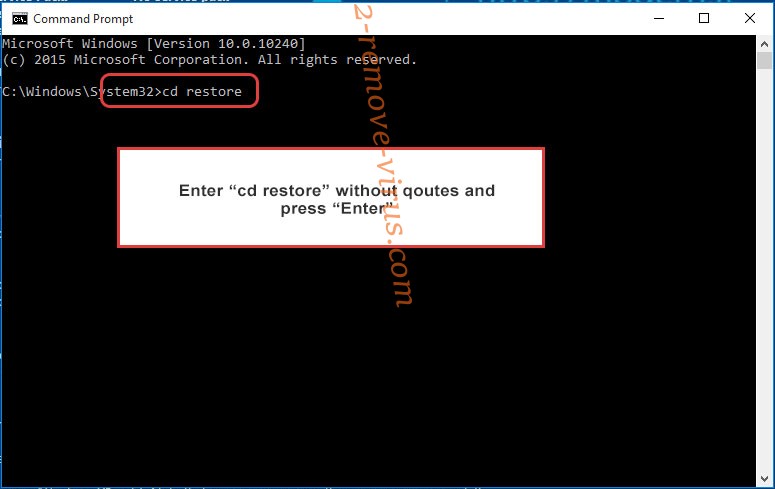

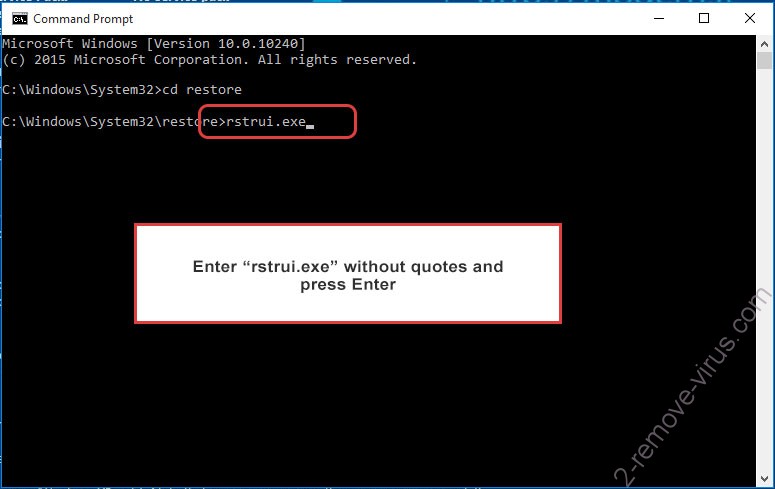

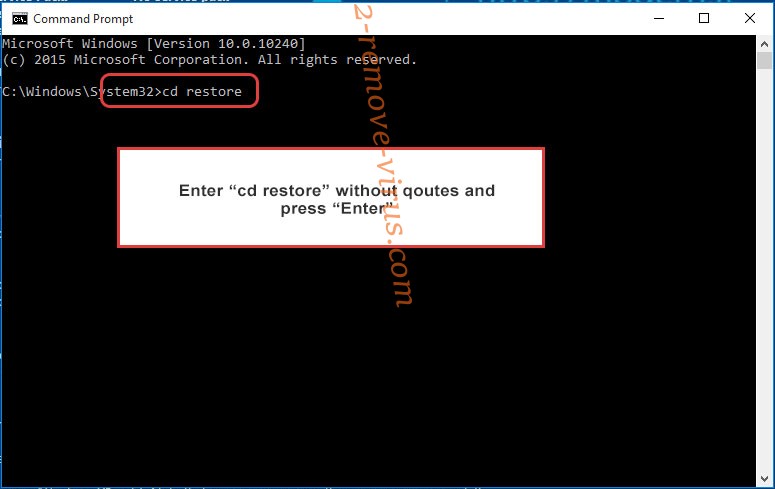

- Geben Sie cd restore, und tippen Sie auf Enter.

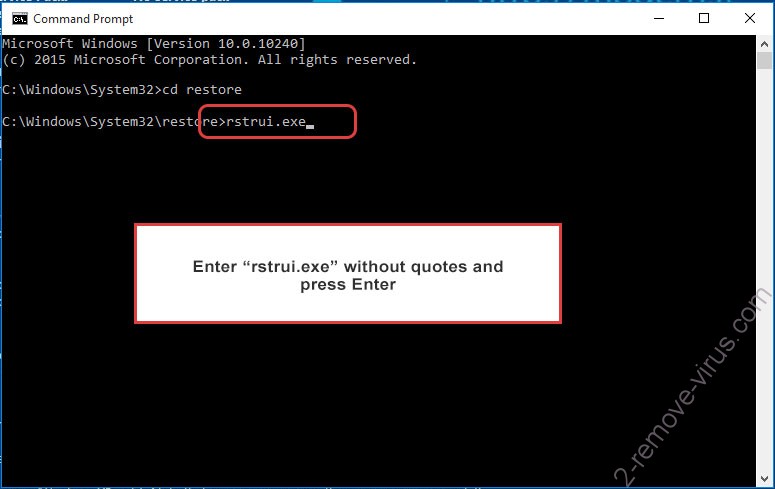

- In rstrui.exe eingeben und Eingabetaste.

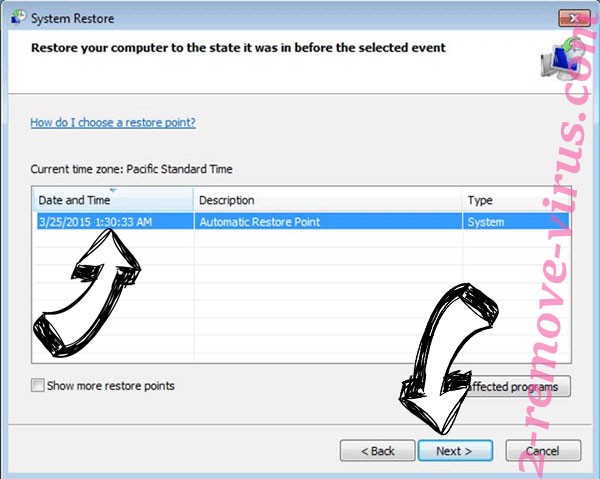

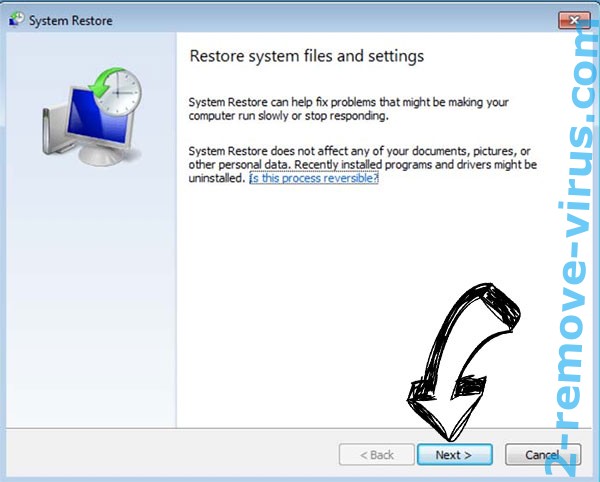

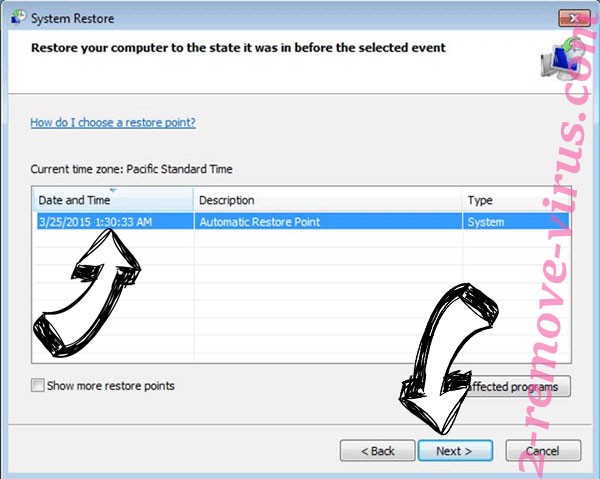

- Klicken Sie auf weiter im Fenster "neue" und wählen Sie den Wiederherstellungspunkt vor der Infektion.

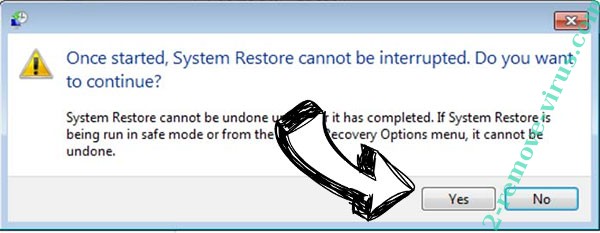

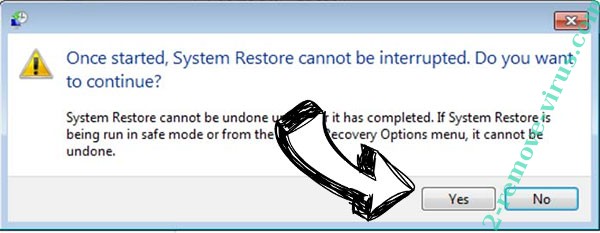

- Klicken Sie erneut auf weiter und klicken Sie auf Ja, um die Systemwiederherstellung zu beginnen.

Löschen von Repg ransomware von Windows 8/Windows 10

- Klicken Sie auf die Power-Taste auf dem Windows-Anmeldebildschirm.

- Halten Sie Shift gedrückt und klicken Sie auf Neustart.

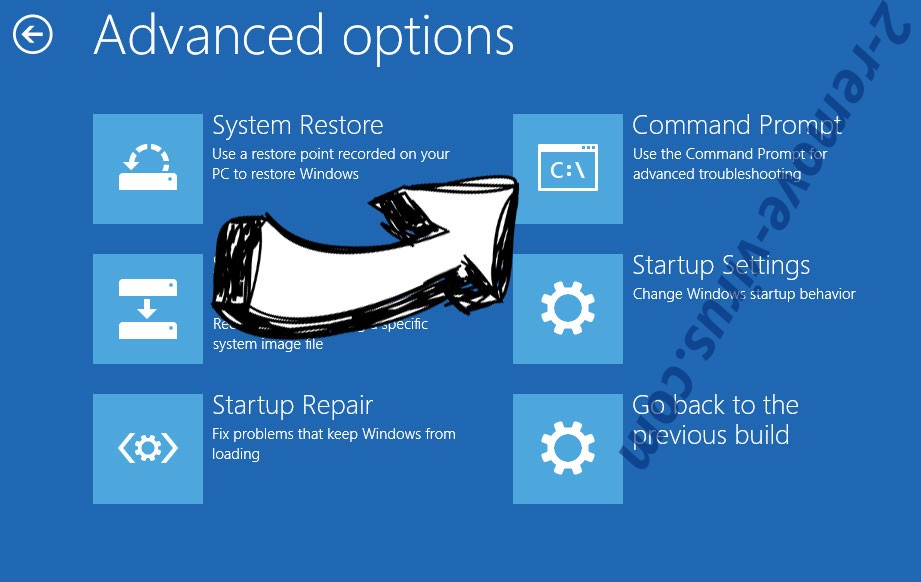

- Wählen Sie Problembehandlung und gehen Sie auf erweiterte Optionen.

- Wählen Sie Eingabeaufforderung, und klicken Sie auf Neustart.

- Geben Sie in der Eingabeaufforderung cd restore, und tippen Sie auf Enter.

- Geben Sie rstrui.exe ein und tippen Sie erneut die Eingabetaste.

- Klicken Sie auf weiter im neuen Fenster "Systemwiederherstellung".

- Wählen Sie den Wiederherstellungspunkt vor der Infektion.

- Klicken Sie auf weiter und klicken Sie dann auf Ja, um Ihr System wieder herzustellen.